- 1接收第三方系统的附件文件转为MultipartFile对象进行存储_接收第三方文件信息和附件

- 22024年目标检测数据集大合集所有下载地址汇总_仓鼠数据集下载

- 3相机系列——透视投影:针孔相机模型_透视投影模型

- 4在使用pro-cli来搭建初始化脚手架时出现:“git‘ 不是内部或外部命令,也不是可运行的程序或批处理文件。”_git' 不是内部或外部命令,也不是可运行的程序 或批处理文件。

- 5牛客网Java测试题解析_public class hasstatic { private static int x = 10

- 6算法数据结构——图的遍历之深度优先搜索算法(Depth First Search)_图的深度优先搜索 试用自己的语言理解图的深度遍历的过程。 并写成下列图的深度遍

- 7Unity3D人物移动篇之刚体跳跃重力下落慢的问题_unity中如何修改刚体下落加速度

- 8nginx的配置:TLSv1 TLSv1.1 被暴露不安全_nginx 放行tls1

- 9select * into 和insert into 备份与插入_select insert into

- 10女生当程序员到底行不行?数学149的女学霸,直言男生也没有比我好!_程序员张功

等保篇-LINXU操作系统等保测评指南_等保测评linux命令(1)_数据库未对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

赞

踩

三、应测试验证用户是否有可越权访问情形。

使用普通用户查看是否能够访问/etc/shadow文件

f.访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级;

一、应核查访问控制策略的控制粒度是否达到主体为用户级别或进程级,客体为文件、数据库表、记录或字段级。

g.应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问。

一、应核查是否对主体、客体设置了安全标记;

通过强制访问控制(MAC)机制,实现细粒度的访问控制功能,即进程级的访问控制。并且系统使用强认证的安全管理员设置的安全标记,通过对重要信息资源设置安全标记,来决定主体以何种权限对客体进行操作,实现强制访问控制机制。

详情请看网友文:https://zhuanlan.zhihu.com/p/569683621

二、应测试验证是否依据主体、客体安全标记控制主体对客体访问的强制访问控制策略。

more /etc/selinux/config

//查看SELinux是否开启

//SELinux配置

SELINUX=disable表示Selinux关闭

=ecforcing强制模式

=permissive宽容模式

三、安全审计

a. 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计;

一、应核查是否开启了安全审计功能;

service rsyslog status

service auditd status

//查看命令结果Active: active (running) 表示正在运行

二、应核查安全审计范围是否覆盖到每个用户;

三、应核查是否对重要的用户行为和重要安全事件进行审计。

1、通过service rsyslog/auditd status查看;通过cat /etc/rsyslog.conf查看配置,确保审计功能覆盖到每个用户的行为和重要安全事件;

2、查看/etc/audit/audit.rules文件 ,查看是设置了具体的审计规则。

3、若未开启系统安全审计功能,则确认是否部署了第三方安全审计工具(cat /etc/rsyslog.conf文件),并进行相应的核查。

b. 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息;

一、应核查审计记录信息是否包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。

tail -20/var/log/audit/audit.log

//查看最近20行日志

//审计记录应包括事件的日期、时间、类型、主体标识、客体标识和结果type(消息类型),msg(时间、事件ID),syscall(系统调用类型),success(此次syscall是否成功),exe(进程文件的执行路径)。

c.应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等;

一、应核查是否采取了保护措施对审计记录进行保护;

ls -l /var/log/audit

//查看审计文件权限

ls -l /var/log

//查看目录权限

//文件可以有读取权限,但不允许有写入权限。

二、应核查是否采取技术措施对审计记录进行定期备份,并核查其备份策略。

//询问管理员,查看相关配置。

d.应对审计进程进行保护,防止未经授权的中断。

一、应测试验证通过非审计管理员的其他账户来中断审计进程,验证审计进程是否受到保护。

切换普通用户:service auditd stop停止守护进程

//使用普通用户,结束审计进程失败

//部署了第三方审计工具, 可以实时记录审计日志, 管理员不可以对日志进行删除操作

四、入侵防范

a.应遵循最小安装的原则,仅安装需要的组件和应用程序;

一、应核查是否遵循最小安装原则;

二、应核查是否未安装非必要的组件和应用程序;

yum list installed

//询问管理员当前的安装包是否存在多余、无用的服务

b.应关闭不需要的系统服务、默认共享和高危端口;

一、应核查是否关闭了非必要的系统服务和默认共享;

systemctl list-units --type=service --all

//询问管理员是否存在多余服务。

二、应核查是否不存在非必要的高危端口。

netstat -ntlp

//询问管理员是否存在多余端口,不存在telnet 23

c. 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制;

一、应核查配置文件或参数是否对终端接入范围进行限制。

1、查看是否在hosts.deny和hosts.allow文件中进行限制;

more /etc/hosts.deny

more /etc/hosts.allow

//查看文件中是否存在ALL:ALL(禁止所有连接)

//sshd:192.168.1.10/255.255.255.0(允许这个IP连接)

2、是否采用了从防火墙设置了对接入终端的限制;

systemctl status firewalld

//查看防火墙是否开启(Active: active (running)正在运行 )

firewall-cmd --zone=public --list-rich-rules

//查看防火墙是否有策略

详细请看网友:https://www.cnblogs.com/coolyang/p/17182664.html

e.应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞;

一、应通过漏洞扫描、渗透测试等方式核查是否不存在高风险漏洞;

使用工具对资产进行扫描

二、应核查是否在经过充分测试评估后及时修补漏洞。

三、访谈补丁升级机制,查看补丁安装情况

more/var/log/secure | grep refused

rpm -qa |grep patch

//查看安全日志中入侵日志

//查看patch版本

f. 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警;

一、应访谈并核查是否有入侵检测的措施;

more/var/log/secure | grep refused)

//查看安全日志中入侵日志

询问管理员并查看是否安装入侵检测软件

二、应核查在发生严重入侵事件时是否提供报警。

询问管理员,是否提供了入侵报警功能,如何报警

三、查看主机防火墙状态

systemctl status firewalld

//查看防火墙是否开启(Active: active (running)正在运行 )

五、恶意代码防范

a.应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断。

一、应核查是否安装了防恶意代码软件或相应功能的软件,定期进行升级和更新防恶意代码库;

询问管理员是否安装了防恶意代码软件或相应功能的软件,定期进行升级和更新防恶意代码库

二、应核查是否采用主动免疫可信验证技术及时识别入侵和病毒行为;

记录杀毒工具,软件版本、病毒库版本

三、应核查当识别入侵和病毒行为时是否将其有效阻断。

查看杀毒软件,杀毒记录

六、可信验证

a.可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证, 并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证 结果形成审计记录送至安全管理中心。

不适用

七、 数据完整性

a.应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等;

一、应核查系统设计文档,鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等在传输过程中是否采用了校验技术和密码技术保证完整性;

二、应测试验证在传输过程中对鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等进行篡改、是否能否检测到数据在传输过程中的完整性收到破坏并能够及时恢复。

核查重要数据在传输的时候使用什么协议(Linux一般使用SSH协议)

b.应采用校验技术或密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等。

用校验技术或密码技术保证重要数据在存储过程中的完整性

八、数据保密性

a. 应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等;

一、应核查系统设计文档,鉴别数据、重要业务数据和重要个人信息等在传输过程中是否采用密码技术保证保密性;

核查重要数据在传输的时候使用什么协议(Linux一般使用SSH协议)

二、应通过嗅探等方式抓取传输过程中的数据包,鉴别数据、重要业务数据和重要个人信息等在传输过程中是否进行了加密处理。

抓取数据包,查看是否鉴别数据加密

b.应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等。

核查重要配置数据在传输的时候使用什么协议(Linux一般使用SSH协议)

九、数据备份恢复

a.应提供重要数据的本地数据备份与恢复功能;

一、应核查是否安装备份策略进行本地备份;

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

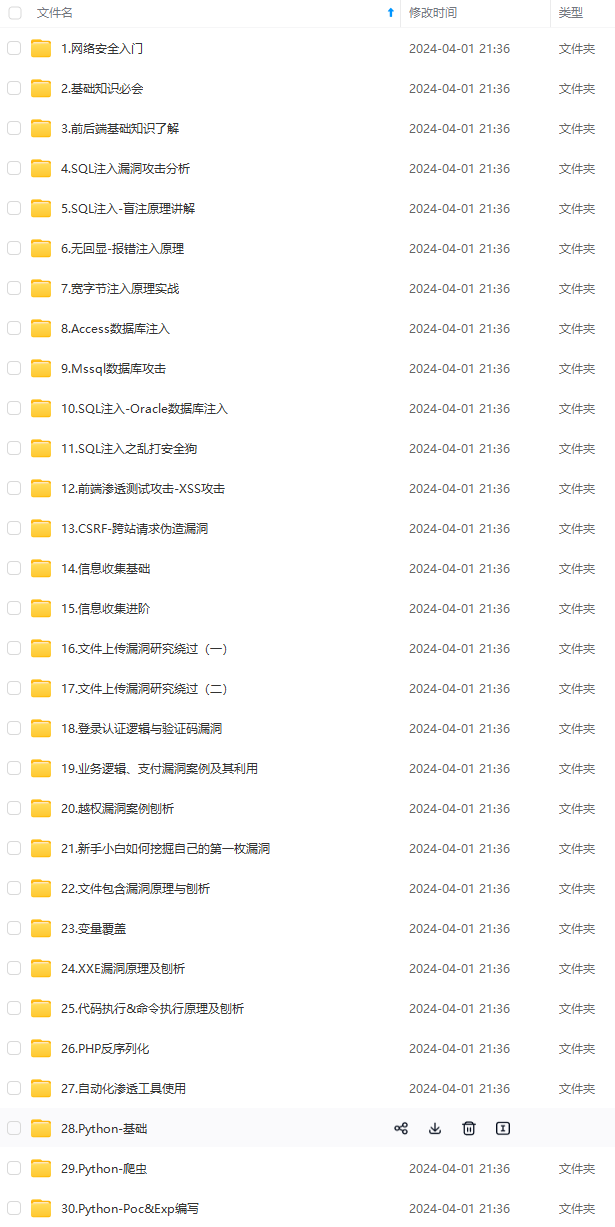

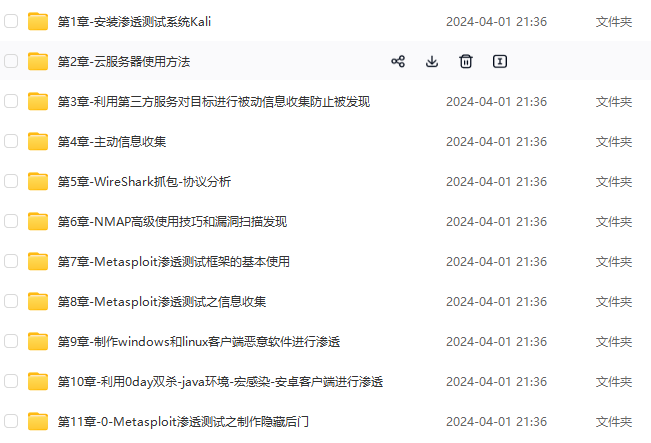

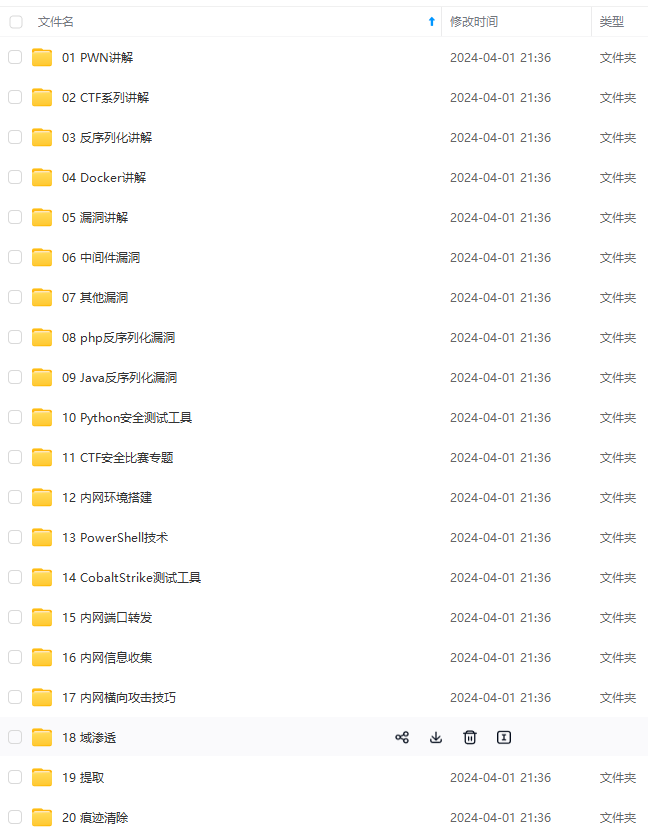

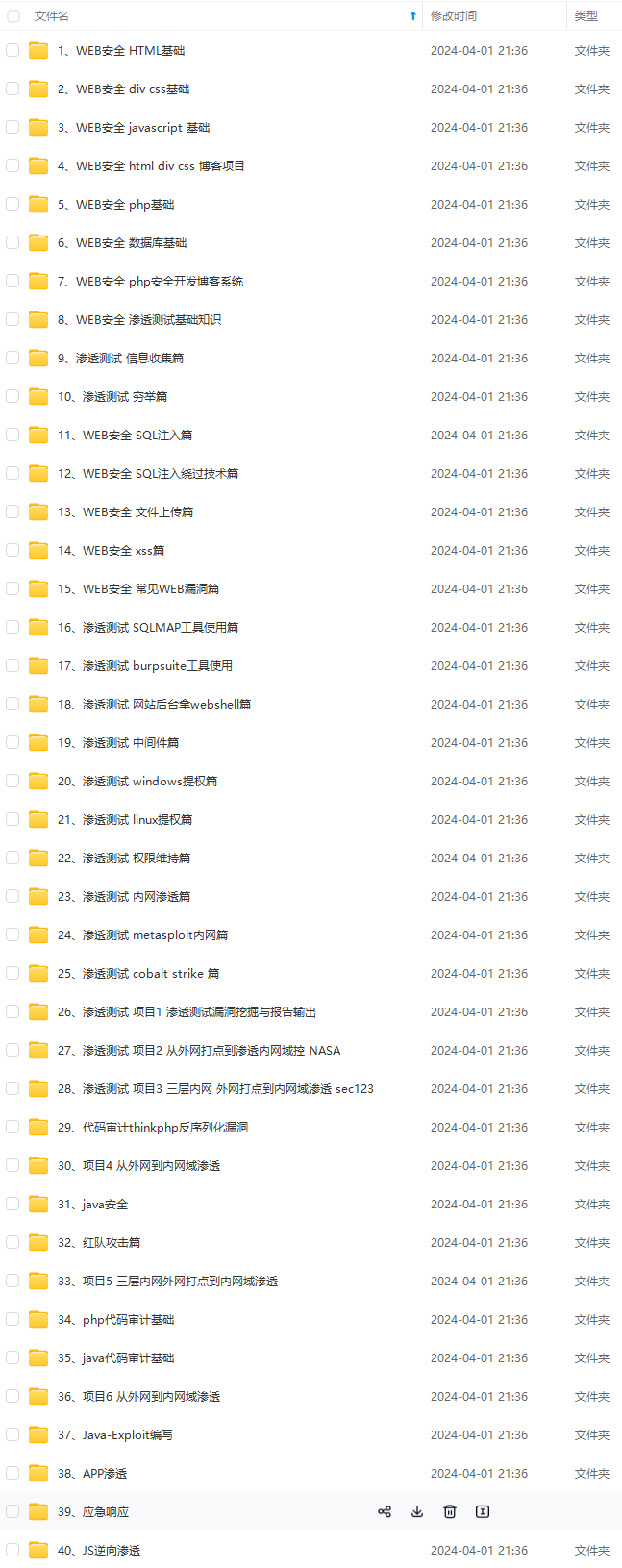

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-I2LhFERD-1712641046129)]