华为eNSP实验:自反ACL_华为acl大型实验

赞

踩

一、自反acl的介绍

自反ACL(Access Control List)是一种在计算机系统中用于控制访问权限的机制。ACL是一种权限管理模型,通过给用户或用户组分配权限,决定谁可以访问特定资源,以及可以执行哪些操作。

自反ACL是一种特殊的ACL模型,它允许用户对自己以及自己拥有的资源进行权限管理。传统的ACL模型通常由系统管理员管理,用户只能由管理员授予或撤销权限。而自反ACL则赋予了用户对自身权限的控制权,使用户可以根据自己的需要管理自己的权限。

自反ACL的实现方式可以是将ACL嵌入到对象中,使得每个对象都有自己的ACL,并且用户可以直接修改自己对象的ACL。用户可以根据自己的需要添加、修改或删除自己的权限。

自反ACL的优势在于它赋予了用户更大的权限管理自由度,使得用户可以更灵活地控制自己的资源访问权限。同时,这也减轻了管理员的工作负担,因为用户可以自行管理自己的权限,减少了管理员为每个用户分配权限的工作。

然而,自反ACL也存在一些潜在的问题。首先,用户对自己的权限具有绝对控制权,这可能导致滥用权限的风险。其次,对于管理员来说,难以掌握用户的权限情况,因为权限的管理权已经完全交给了用户。因此,自反ACL需要在实践中谨慎使用,需要平衡用户的自主性和系统的安全性。

二、自发ACL与其他ACL的区别

自反ACL、高级ACL和基本ACL是网络设备上用于控制流量访问的三种不同类型的访问控制列表(ACL),它们在匹配能力、动态性以及应用场景等方面存在明显区别。以下是具体分析:

-

匹配能力

- 基本ACL:基本ACL只能匹配IP源地址,其编号范围为2000-2999。

- 高级ACL:高级ACL可以匹配源IP地址、目标IP地址、协议号、源端口和目标端口等三层和四层字段,其编号范围为3000-3999。

- 自反ACL:自反ACL不直接匹配具体的IP地址或端口号,而是根据会话的初始请求动态生成允许响应流量的规则。

-

动态性

- 基本ACL:基本ACL是静态的,一旦配置,除非手动修改,否则规则不会改变。

- 高级ACL:高级ACL同样是静态的,与基本ACL类似,其规则需要手动添加和修改。

- 自反ACL:自反ACL是动态生成的,会根据实时的会话请求自动创建和删除规则。

-

应用场景

- 基本ACL:基本ACL常用于简单的网络场景,如阻止特定IP地址段的流量。

- 高级ACL:高级ACL适用于需要细致控制流量的复杂网络,比如允许或拒绝特定的服务。

- 自反ACL:自反ACL主要用于保护内网,防止未授权的外部访问,特别适用于要求高安全性的环境,如企业网络。

三、实验

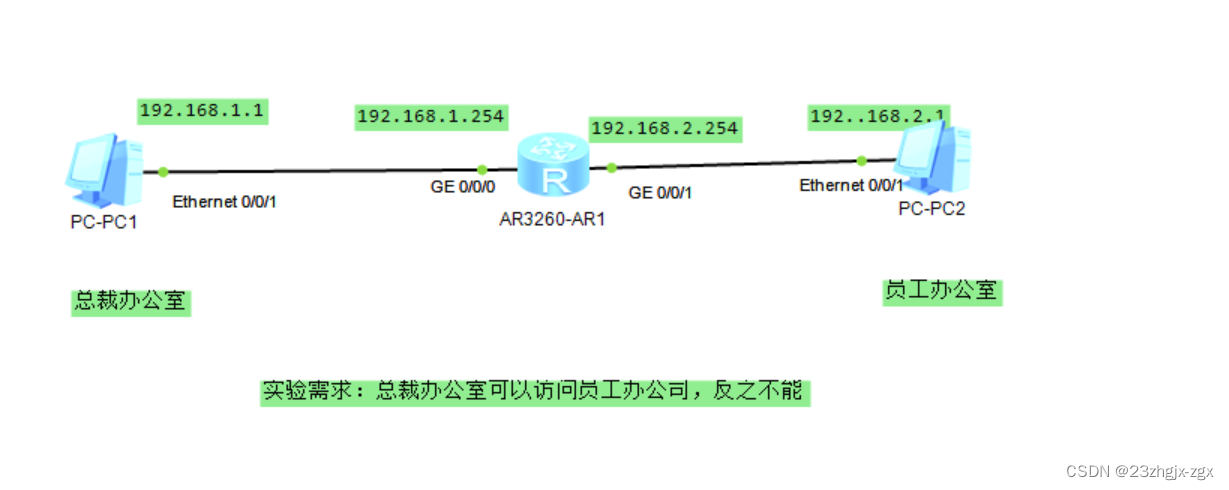

实验要求:总裁办公室可以访问员工办公司,反之不能

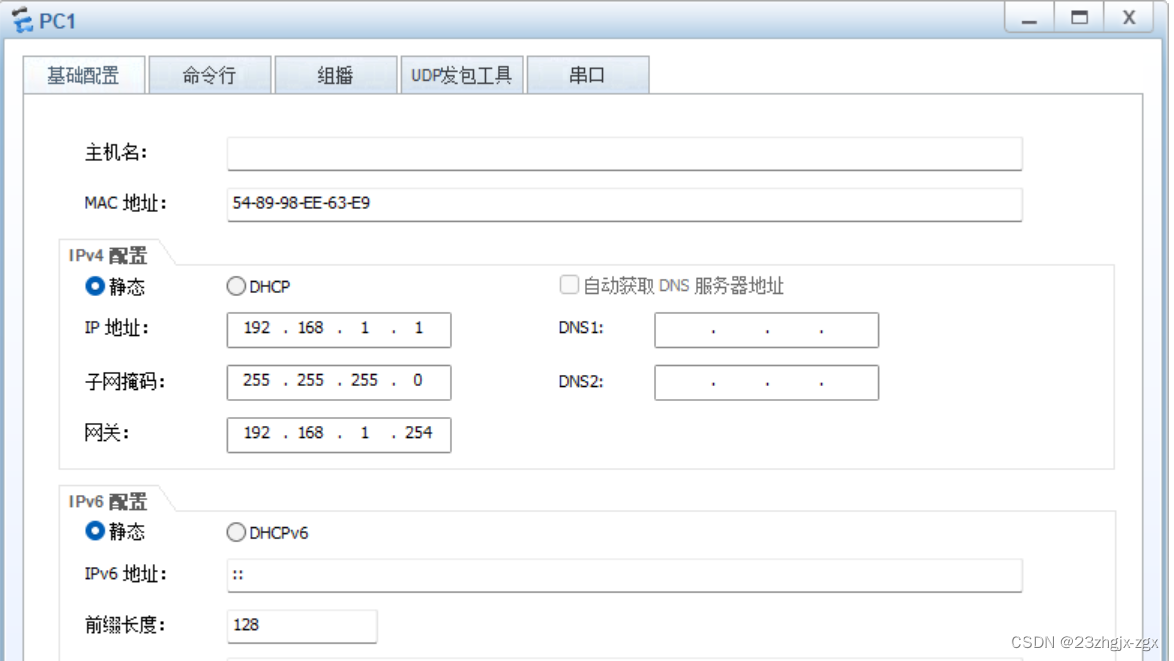

实验首先设置PC1和PC2的IP地址

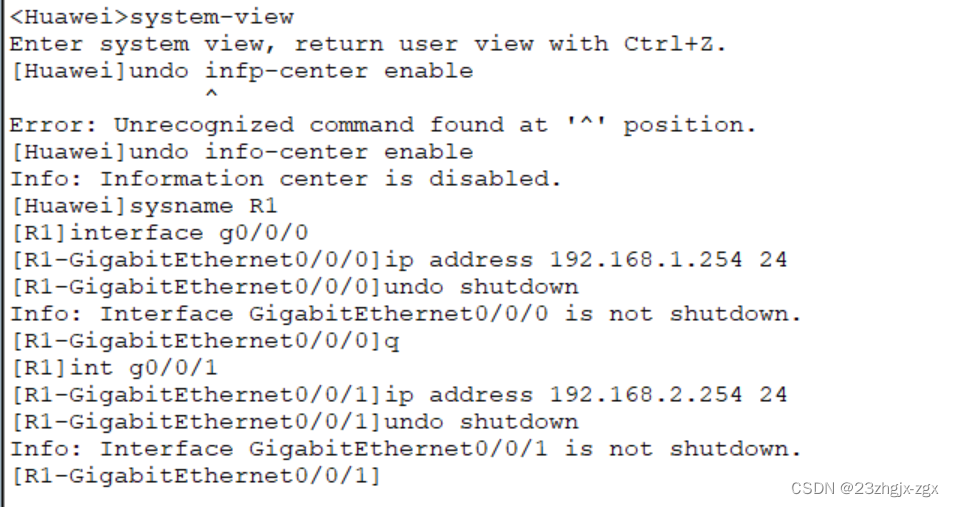

接下来配置AR1的基础设置

命令:

<Huawei>system-view

[Huawei]undo info-center enable

[Huawei]sysname R1

[R1]interface g0/0/0

[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24 //配置IP地址

[R1-GigabitEthernet0/0/0]undo shutdown //打开接口

[R1-GigabitEthernet0/0/0]q

[R1]int g0/0/1

[R1-GigabitEthernet0/0/1]ip address 192.168.2.254 24

[R1-GigabitEthernet0/0/1]undo shutdown

[R1-GigabitEthernet0/0/1]

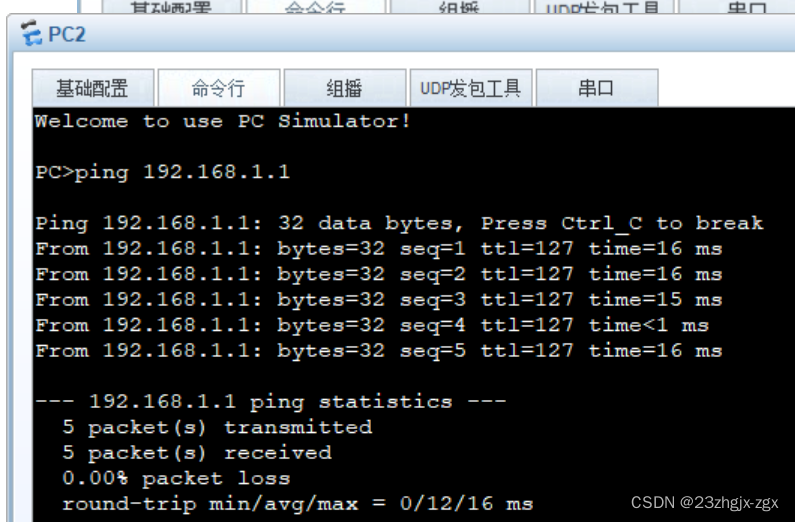

然后进行测试,测试PC1和PC2的连通性

接下来就可以设置高级ACL

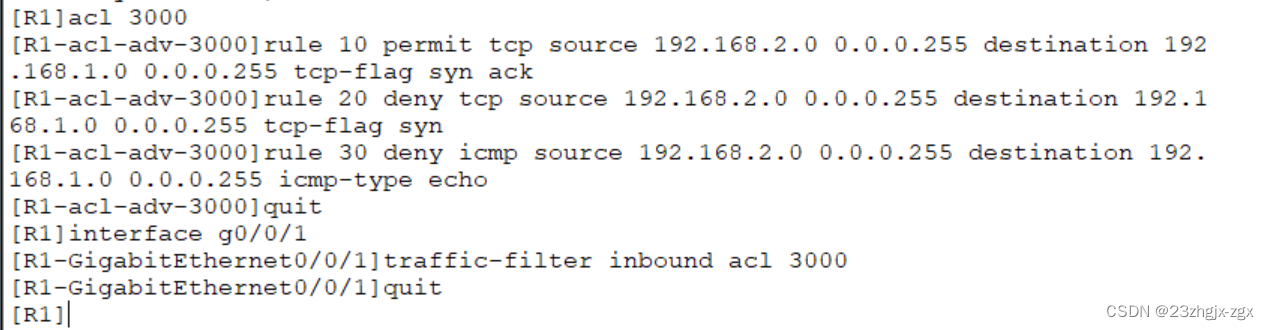

命令:

[R1]acl 3000

[R1-acl-adv-3000]rule 10 permit tcp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 tcp-flag syn ack

//允许员工办公室到总裁办公室的syn+ack报文通过,即允许对总裁办公室发起tcp连接进行回应

[R1-acl-adv-3000]rule 20 deny tcp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 tcp-flag syn

//拒绝员工办公室到总裁办公室的syn请求报文通过,防止员工办公室主动发起tcp连接

[R1-acl-adv-3000]rule 30 deny icmp source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 icmp-type echo

//拒绝员工办公室到总裁办公室的echo请求报文通过,防止员工办公室主动发起ping连通性测试

[R1-acl-adv-3000]quit

[R1]interface g0/0/1

[R1-GigabitEthernet0/0/1]traffic-filter inbound acl 3000

[R1-GigabitEthernet0/0/1]quit

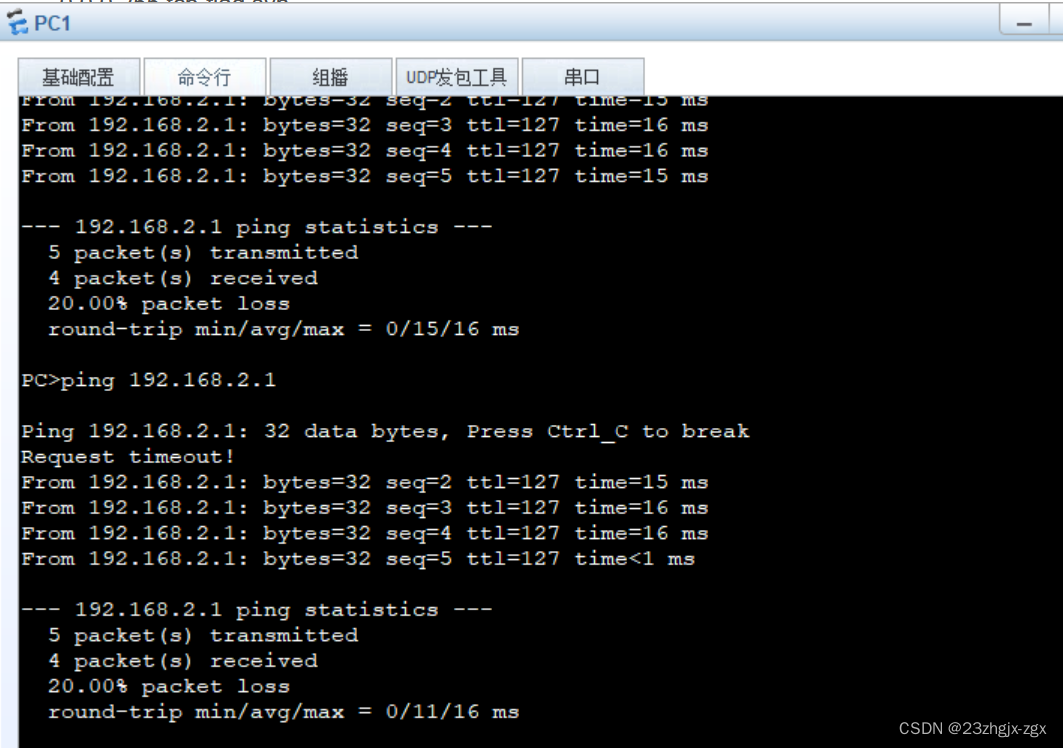

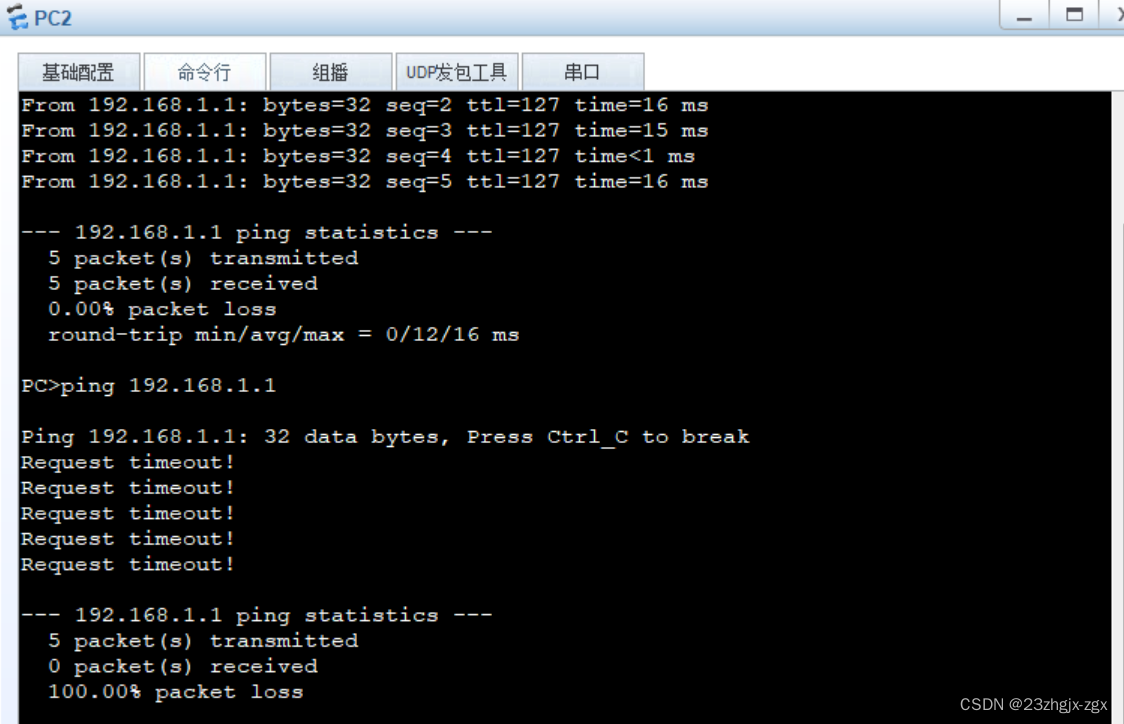

最后进行实验测试

从上面的结果可以看出,PC1可以连通PC2,PC2无法连通PC1,自此实验结束

四、总结

综上所述,自反ACL提供了动态性和易管理性,特别适合于那些需要高度安全的网络环境。而高级ACL则因其精细化的流量控制能力而被广泛应用于复杂的网络场景。基本ACL虽然功能较为简单,但在需要粗略流量过滤的场景中仍然有其用武之地。