热门标签

热门文章

- 1CSDN原力值解析:功能作用、获取方法、积分对应等级关系详解

- 2iVX低代码平台系列详解 -- 概述篇(二)_ivx低代码平台 怎么 回调

- 3docker安装教程(详解)

- 4三分钟手把手带你 CleanMyMac X for Ma v4.15.1中文破解版安装激活图文教程_cleanmymacx 4.15

- 5【PHP】PHP代码审计基础知识

- 6探索Gin框架:快速构建高性能的Golang Web应用_gin 框架

- 7BGP/MPLS IP VPN跨域解决方案

- 8Flutter beta 1 重磅发布:开发精美的原生应用(1)

- 9ZooKeeper中节点的操作命令(查看、创建、删除节点)_zk创建节点命令

- 10Stable Diffusion安装教程、model导入教程以及精品promt指令_stable diffusion model

当前位置: article > 正文

CTF-2023一带一路金砖国家技能发展与技术创新大赛_网络安全在企业信息管理中的应用赛项线下总决赛-misc1-题解-wp_333.wav ctf

作者:笔触狂放9 | 2024-05-26 22:35:14

赞

踩

333.wav ctf

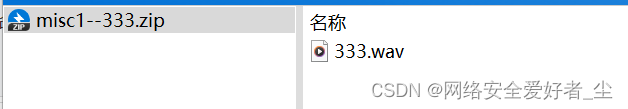

misc题附件是一个wav音频文件

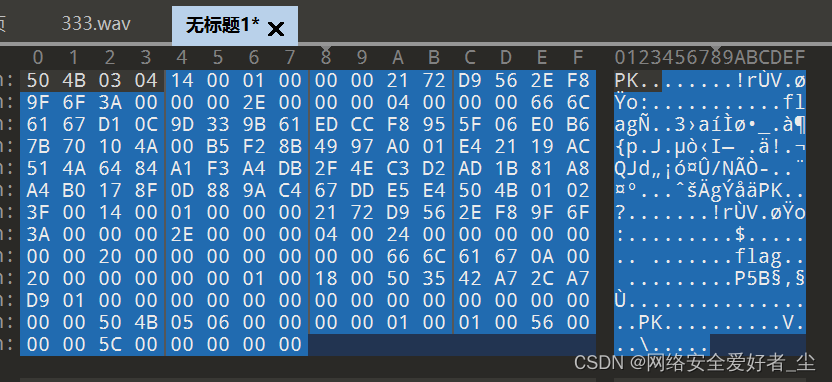

解压分析wav文件,使用010Editor工具分析发现音频文件中藏一个zip文件

(观察发现赛题文件中的zip缺少文件头,【左边是赛题文件,右边是一个正常zip文件】常见文件头尾(https://www.cnblogs.com/Hardworking666/p/15866121.html))

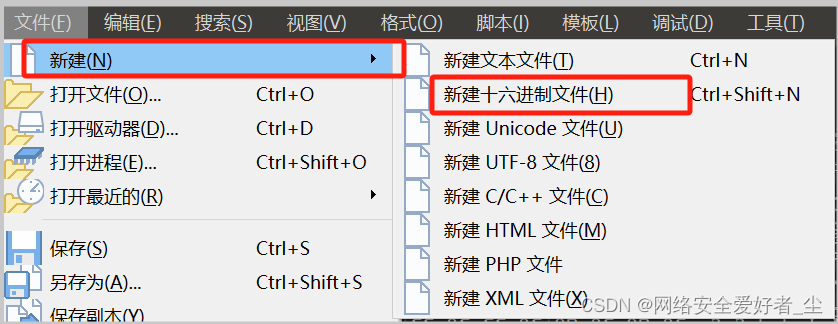

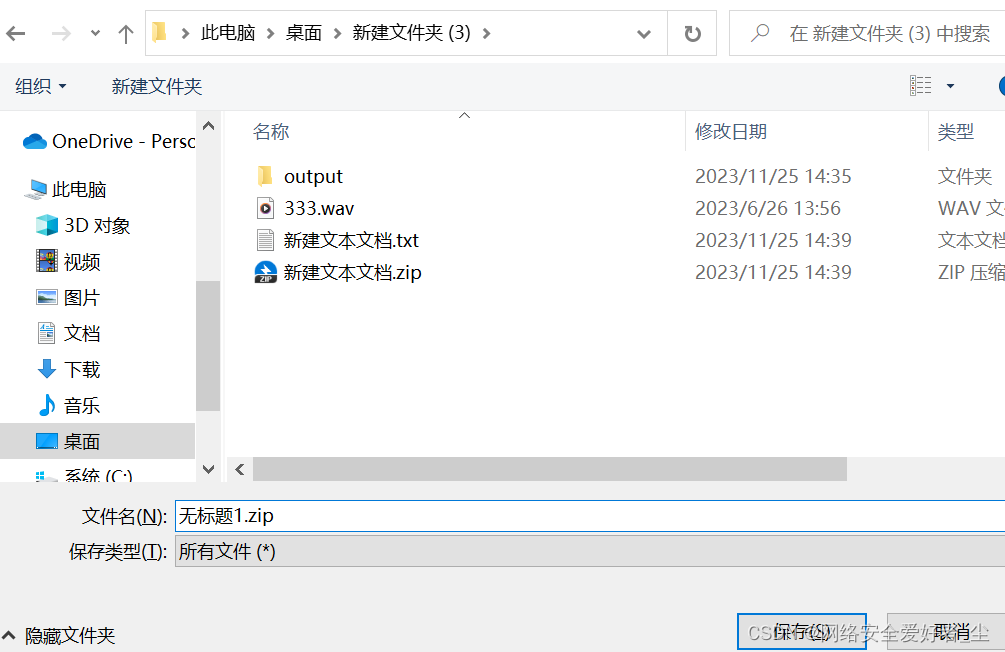

新建一个16进制文件

先把文件头504B0304补上,再把这段16进制粘贴过去,保存为zip文件

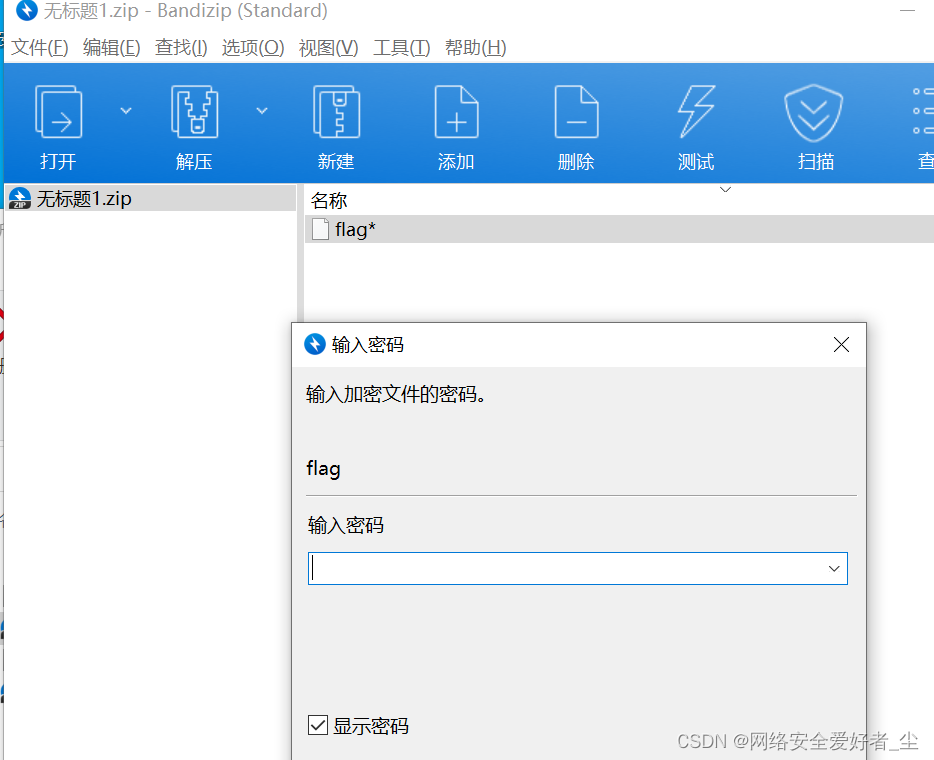

得到一个压缩包flag文件,但是是加密的

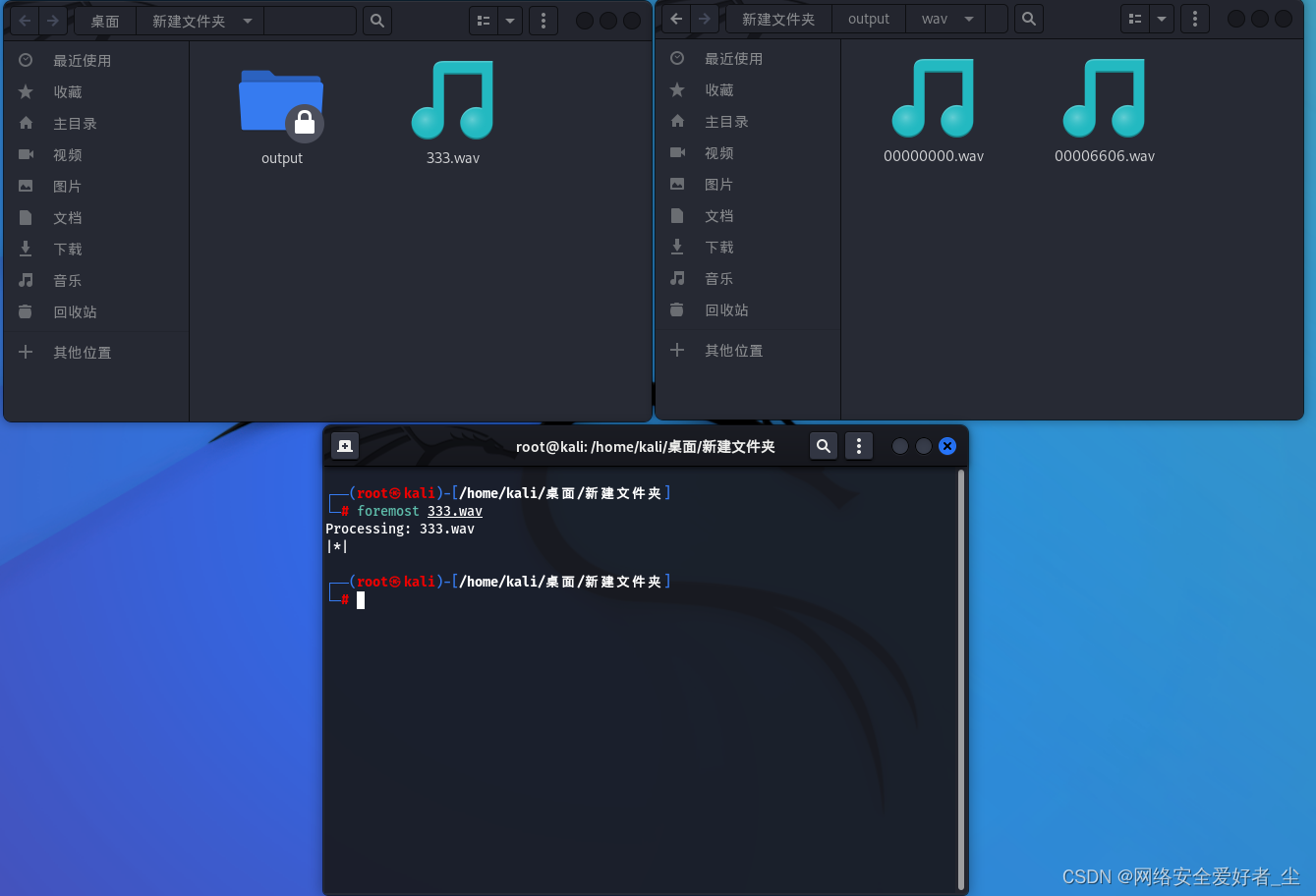

使用foremost工具分离333.wav文件得到两个音频文件

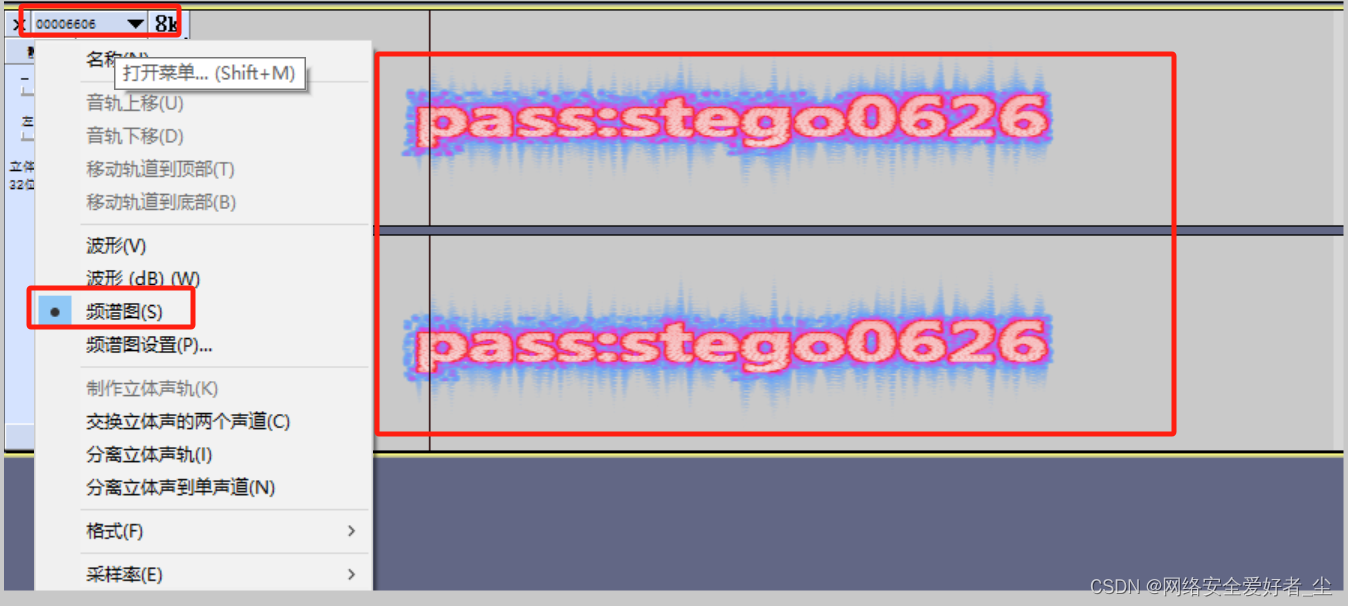

使用Audacity分析这两音频文件,00006606.wav文件查看频谱图得到密码

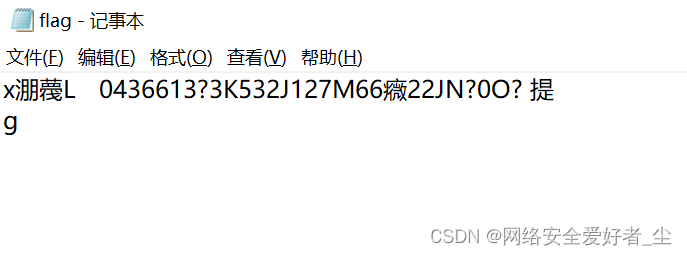

得到flag文件,打开发现还没完

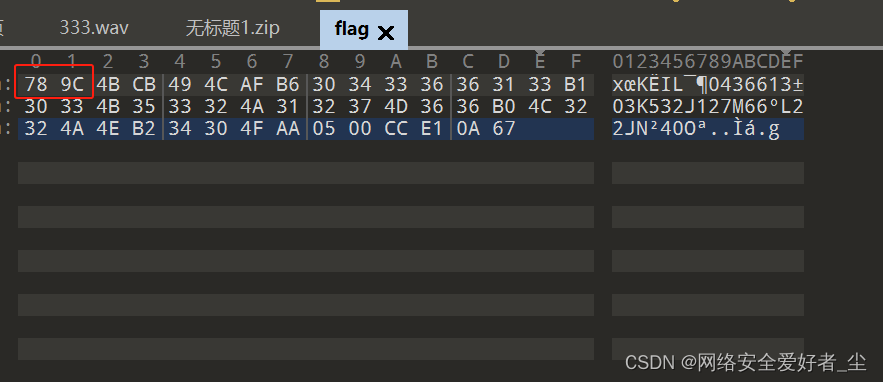

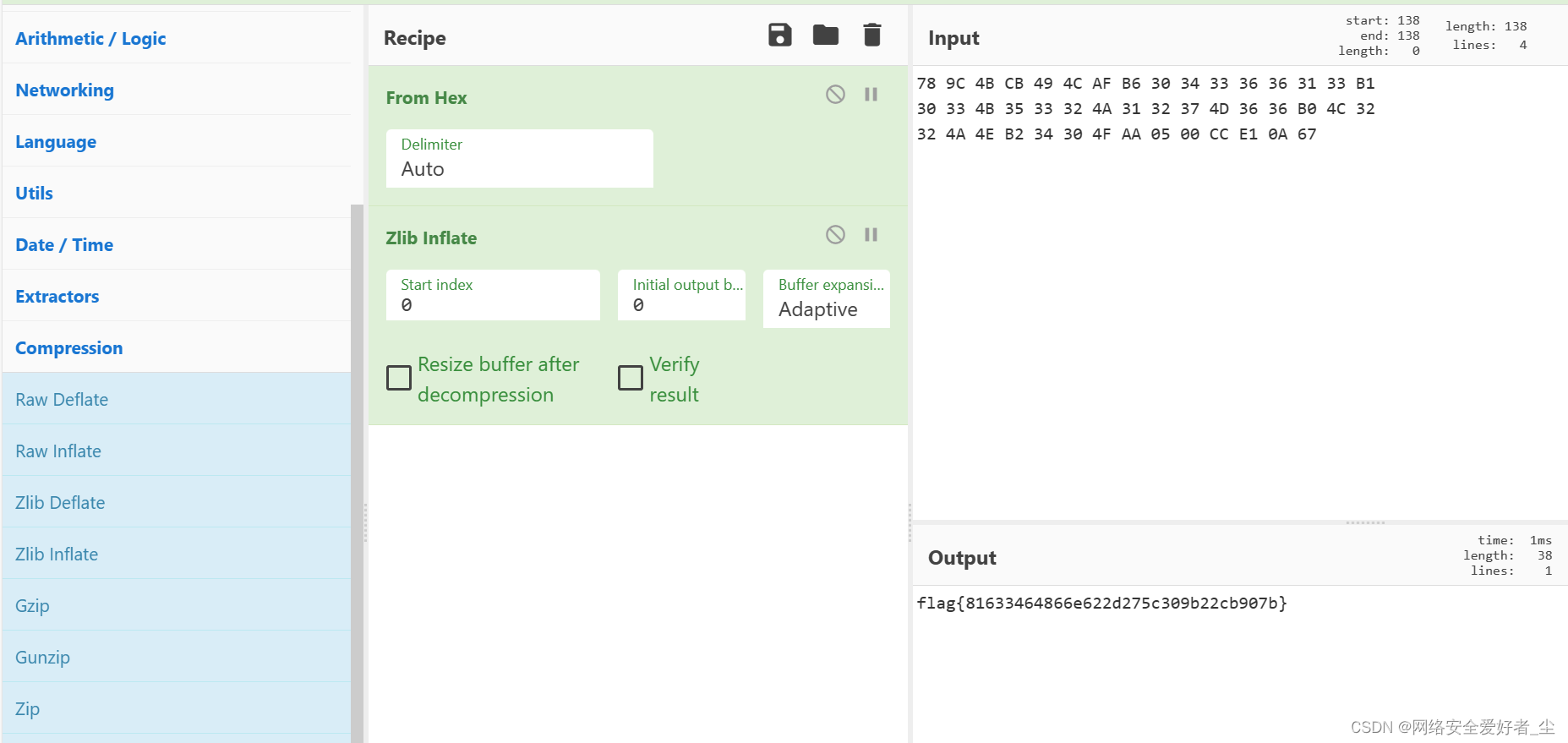

使用010Editor分析,78 9C是zlib文件头

到了这一步有两个方法解:

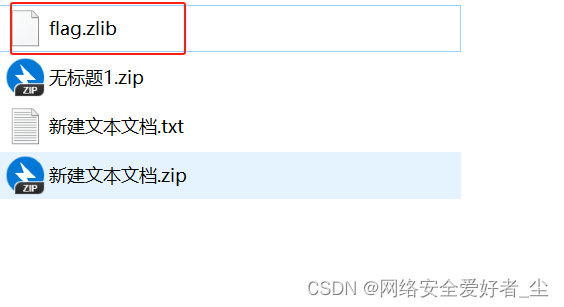

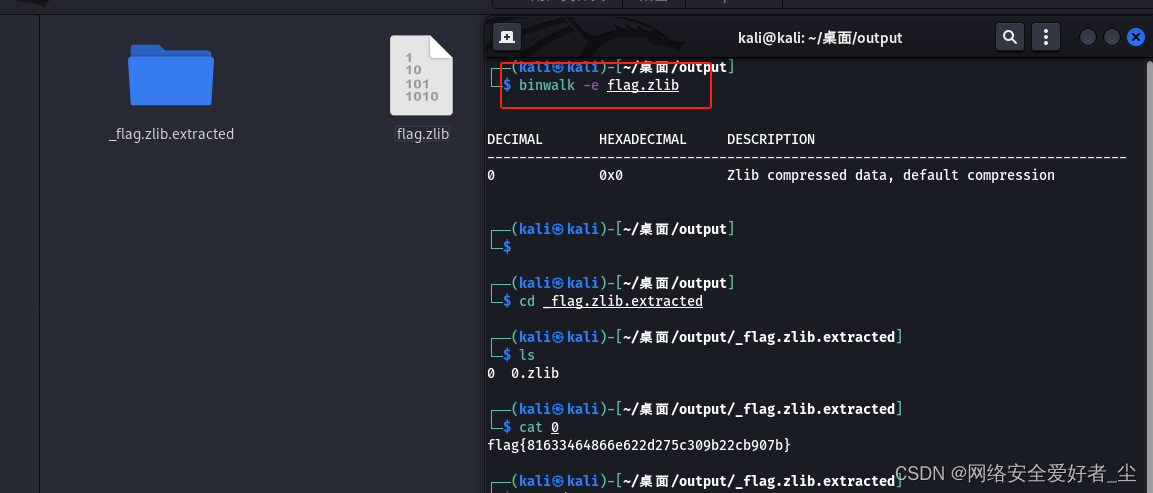

第一个方法是:把拓展名改成.zlib就可以,使用binwalk解可以得到flag

第二个方法是:复制这串16进制,使用CyberChef解也可以得到flag

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/628710

推荐阅读

相关标签