- 1【安全产品】基于HFish的MySQL蜜罐溯源实验记录

- 2最简单的并行计算——OpenMP的使用_c并行计算

- 3Ubuntu 18.04无网络连接的n种可能办法_ubuntu18.04连不上网

- 47年程序员被淘汰,一路北漂辛酸史

- 5二叉树的四种遍历方式(前序遍历、中序遍历、后序遍历、测层序遍历)_二叉树遍历前序中序后序

- 6暴雪战网重装失败问题解决_战网离线安装包

- 7未来计算机的研究热点主要有人工智能,人工智能的发展及其影响研究

- 8云边协同的智能制造系统

- 9环境配置 | 有关NLP的库安装学习使用示例,原理解释及出错解析_doc=nlp(text)报错

- 10Macbook安装PyCharm_macos安装pycharm是选择.dmg(intel)还是.dmg(apple silicon)

linunx加固脚本限制超级管理员远程登录_系统加固之Windows操作系统加固

赞

踩

windows系统 基本操作

windows常见目录:

system32 存放系统配置文件

Syswow64 windows操作系统的子系统

Config/SAM 存放windows账号和密码etc/hostsDNS解析文件Program files/Program files(x86) 64位系统安装在windows操作系统的子系统,32位下会安装在x86下perflogs日志目录

windows常用系统命令:

命令说明

ver 查看系统版本

hostname 查看主机名

ipconfig /all 查看网络配置

net user /localgroup/share/config 查看用户/用户组/共享/当前运行可配置服务

at 建立或查看系统作业netstat查看开放端口

secpol.msc 查看和修改本地安全设置

services.msc 查看和修改服务

eventvwr.msc 查看日志

regedit 打开注册表

whoami 查看当前操作用户的用户名

window常见端口:

端口说明

80/8080/8081 http协议代理服务器常用端口号

443 https协议代理服务器常用端口号

21 FTP协议代理服务器常用端口号

23 Telnet协议代理服务器常用端口号

22 ssh(安全登陆)、scp(文件传输)

1521 Oracle数据库

1433 MS SQL SERVER数据库

1080 QQ

3306 Mysql数据库25SMTP

net命令的使用:

创建(空密码)

账号abcnet user abc /add

查看账号abc详细信息

net user abc

删除账号abc

net user abc /del

创建普通账号abc,密码为123

net user abc 123 /add

把abc用户加入管理员组

net localgroup administrators abc /add

把abc用户退出管理员组

net localgroup administrators /del

启用【停用】abc账号

net user abc /active:yes[no]

新建【删除】组admin

net localgroup admin /add[del]

查看本地开启的共享

net share

查看开启那些端口

netstat

windows系统加固

01

账号及安全策略

账号安全是计算机系统安全的第一关,如果计算机系统账号被盗用,那 么计算机将非常危险,入侵者可以任意控制计算机系统,如果计算机中存在着重要的机密文件,或者银行卡号和密码,那么损失会非常严。

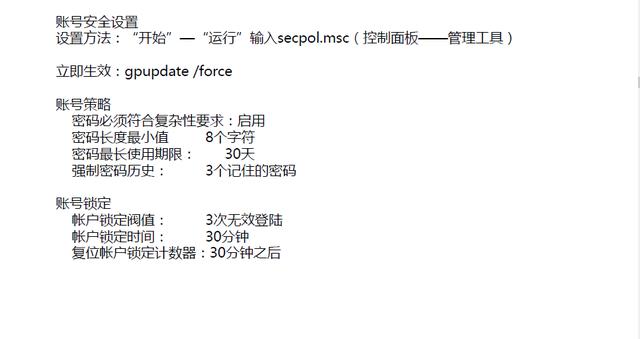

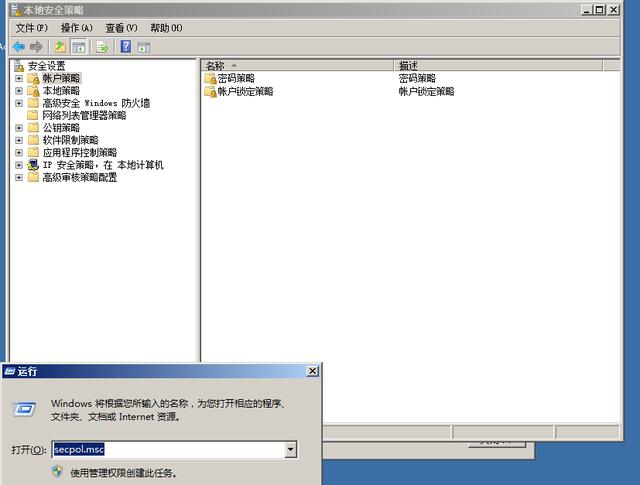

账号密码策略:

账号锁定策略:

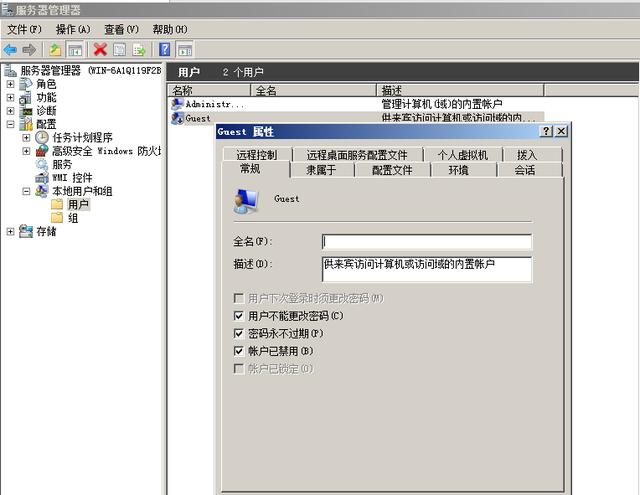

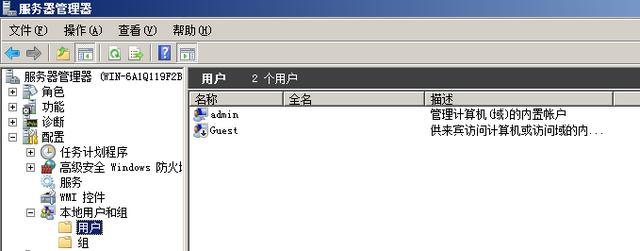

禁用Guest账号权限

“我的电脑 “右击 ”管理 “打开 —配置 —本地用户和组 —用户 —Guest Guest—右键 —属性 — 常规 —选择 “账户已禁用 ”。

net user guest /active:no

Administrator 账号、组重命名

Administrator账号、组重命名,可增加账号安全性

wmic useraccount where name='Administrator' call Rename admin

02

日志及审核策略

对重要事件进行审核记录,方便日后出现问题时查找根源。

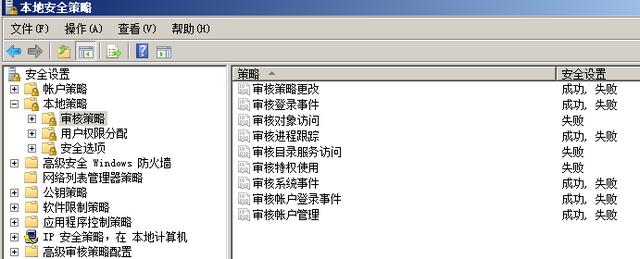

审核策略:

审核策略更改 成功,失败

审核登录事件 成功,失败

审核对象访问 失败

审核进程跟踪成功,失败

审核目录服务 失败

审核特权使用 失败

审核系统事件 成功,失败

审核账户登陆事件 成功,失败

审核帐户管理 成功,失败

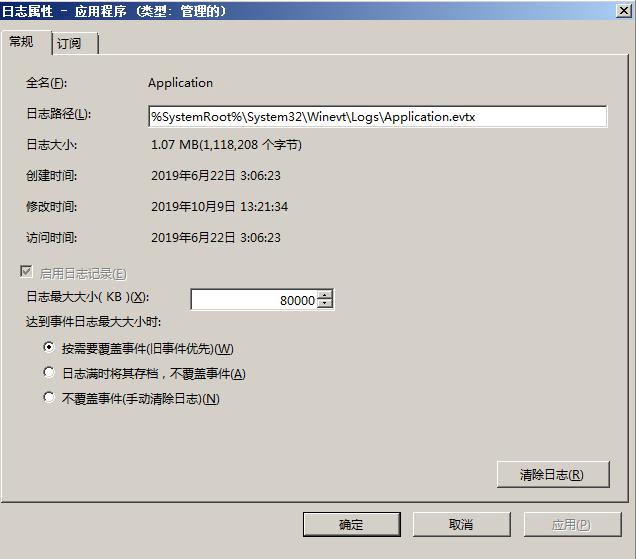

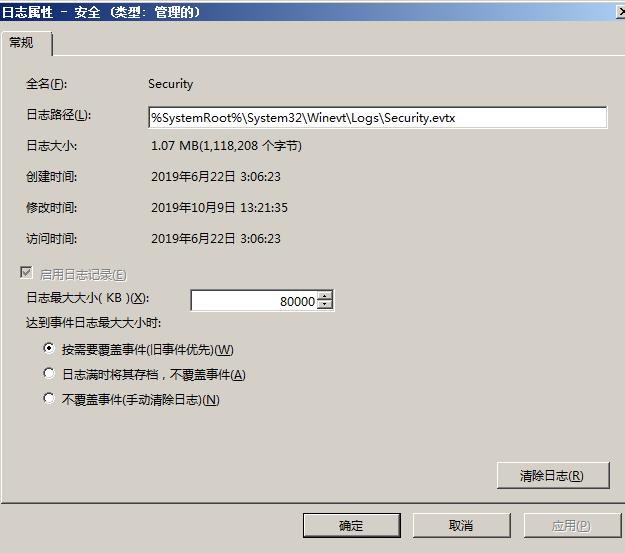

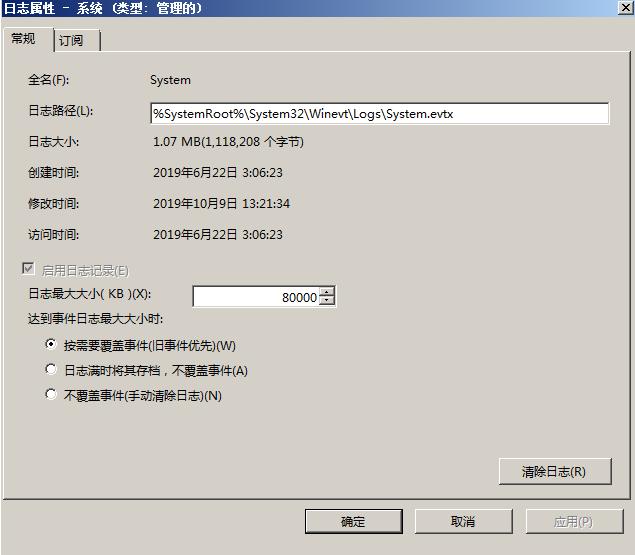

调整事件日志的大小及覆盖策略

日志安全设置

设置方法:“开始” —“运行”输入 eventvwr.msc

增大日志小,避免由于文件容量过小导致重要记录遗漏

日志类型 日志大小 覆盖策略

应用程序 80000KB 覆盖早于 30 天的日志

安全日志 80000 KB 覆盖早于 30 天的日志

系统日志 80000 KB 覆盖早于 30 天的日志

在一个完整的信息系统里面,日志系统是一个非常重要的功能组成部分。它可以记录下系统所产生的所有行为,并按照某种规范表达出来。我们可以使用日志 系统 所记录的信息为系统进行排错,优化的性能,或者根据这 些信息调整系统的行为。在安全领域,日志系统的重要地位尤甚,可以说是安全审计方面最主要的工具之一。

03

安全选项策略设置

Microsoft网络服务器:登录时间过期后断开与客户端的连接(启用)

目的:可以避免用户在不适合的时间登录到系统,或者用户登录到系统后忘记退出登录

Microsoft网络服务器:暂停会话前所需的空闲时间数量(小于等于15分钟)

目的:设置暂停会话前所需2的空闲时间为15分钟

Microsoft网络服务器:将为加密的密码发送到第三方SMB服务器

目的:禁止发送未加密的密码到第三方SMB服务器

恢复控制台:允许软盘复制并访问所有驱动器和所有文件夹

目的:禁止他访问驱动器上的所有文件和目录,仅允许访问每个卷的根目录%systemroot%目录及子目录,即使是这样它还现在不允许拷贝驱动器上的文件到软盘上

恢复控制台:允许自动管理登录

目的:可能会导致任何可以重启系统的人绕过账号口令限制和其它安全设置而访问系统

关机:清除虚拟内存页面文件(启用)

目的:某些第三方的程序可能把一些没有加密的密码存在内存中,页面文件中也可能含有另外一些敏感的资料。关机的时候清除页面文件,防止造成意外的信息泄露。

关机:允许系统在未登录的情况下关闭(禁用)

目的:在未登录前不能关闭计算机

交互式登录:不显示最后的用户名(启用)

目的:登录时不显示最后的用户,防止暴力用户名

交互式登录:无须按Ctrl+Alt+Del(禁用)

目的:登录时需要按Ctrl+Alt+Del

交互式登录:之前登录到缓存的次数(域控制器不可用时)

目的:登录时不显示上次的用户名,防止暴露用户名

网络访问:不允许SAM账户和共享的匿名枚举(启用)

目的:禁止使用匿名用户空连接枚举系统敏感信息

网络访问:不允许存储网络身份验证的密码和凭证(启用)

网络访问:本地账号的恭喜和安全模型:仅来宾--本地账号已来宾身份验证

网络访问:可匿名访问的共享(全部删除)

网络访问:可匿名访问的命名管道(全部删除)

网络访问:可远程访问的注册表路径(全部删除)

网络访问:可远程访问的注册表路径和子路径

审核:如果无法记录安全审核则立即关闭系统(启用)

审核:对全局系统对象的访问进行审核(启用)

04

用户权限策略设置

“拒绝通过远程桌面服务登录”中加入Guests、User组

“允许通过远程桌面服务登录”中只加入Administrators组

“拒绝本地登录”中添加web和guest用户

"从网络访问此计算机”中删除PowerUser和BackupOperators

05

NTFS安全

文件系统又被称作文件管理系统,它是指操作系统中负责管理和存储文件的软件机构。文件系统由与文件管理有关的软件、被管理的文件以及实施文件管理所需的数据结构这三部分构成。

从系统角度来看,文件系统是对文件存储器空间进行组织和分配,负责文件的存储并对存入的文件进行保护和检索的系统。具体地说,它负责为用户建立文件,存入、读出、修改、转储文件,控制文件的存取,当用户不再使用时撤销文件等。

Windows权限的继承性、累加性、优先性、交叉性和四项基本原则

Windows NT以后的文件,及文件夹共享设置有以下特性:继承性、累加性、优先性、交叉性。

●继承性: 下级的目录在没有经过重新设置之前,是拥有上一级目录权限设置的。

●累加性:是说如一个组GROUP1中有两个用户USER1、 USER2, 他们同时对某文件或目录的访问权限分别为“读取”和“写入”,那么组GROUP1对该文件或目录的访问权限就为USER1和USER2的访问权限之和。

.●优先性:权限的这--特性又包含两种子特性,其一是文件的访问权限优先目录的权限,也就是说文件权限可以越过目录的权限,不顾上一级文件夹的设置。另- -特性就是“拒绝”权限优先其它权限,也就是说“拒绝”权限可以越过其它所有其它权限,一旦选择了“拒绝”权限,则箕它权限也就不能取任何作用,相当于没有设置。

●交叉性:指当同一文件夹在为某一用户设置了共享权限的同时又为用户设置了该文件夹的访问权限,且所设权限不一致时,它的取舍原则是取两个权限的交集,也即最严格、最小的那种权限。如目录A为用户USER1设置的共享权限为“只读”,,同时目录A为用户USER1设置的访问权限为“完全控制”,那用户USER1的最终访问权限为“只读”。

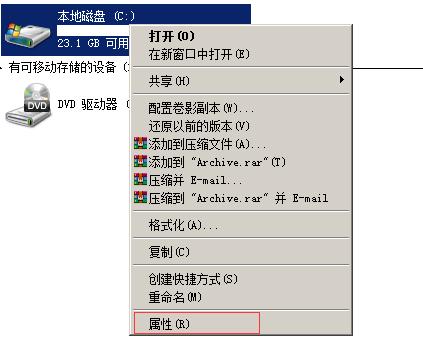

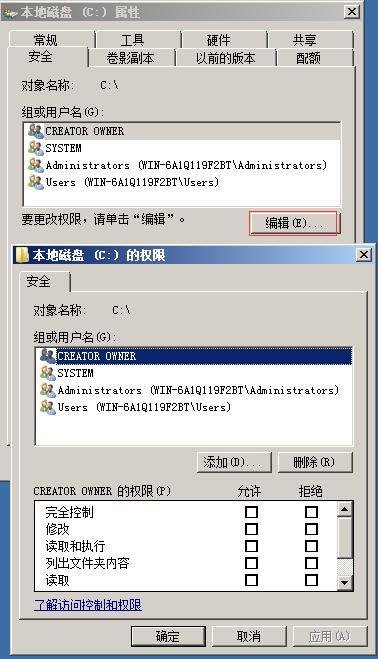

权限设置

06

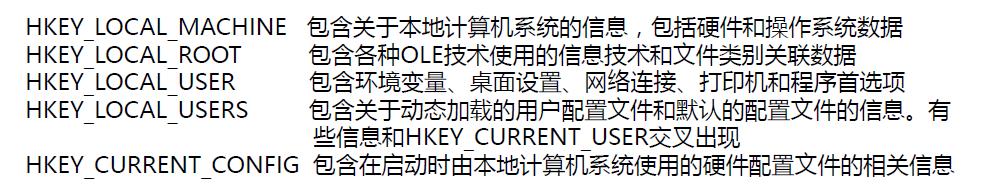

注册表安全设置

通过注册表,用户可以轻易地添加、删除、修改windows系统内的软件配置信息或硬件驱动程序,这不仅方便了用户对系统软硬件的工作状态进行适时的调整,于此同时注册表也是入侵者攻击的目标,通过注册表也可称为入侵者攻击的目标,通过注册表种植木马、修改软件信息,甚至删除、停用,或改变硬件的工作状态。

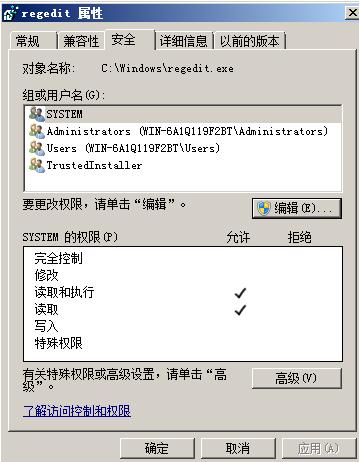

利用文件管理器对 regedit文件设置成只允许管理员能 使用命令访问修改注册表,其他用户只能读取,但不能修改,这样就可以防止非法用户恶意修改注册表。

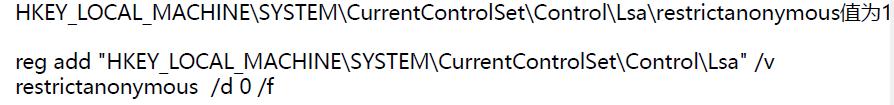

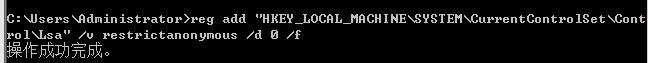

禁止空连接

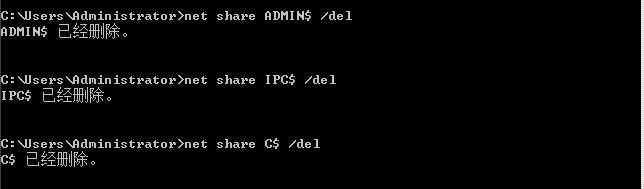

删除IPC共享

禁用IPC连接,编辑注册表

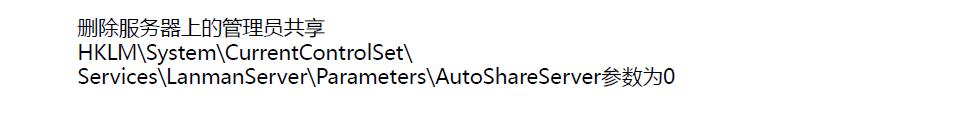

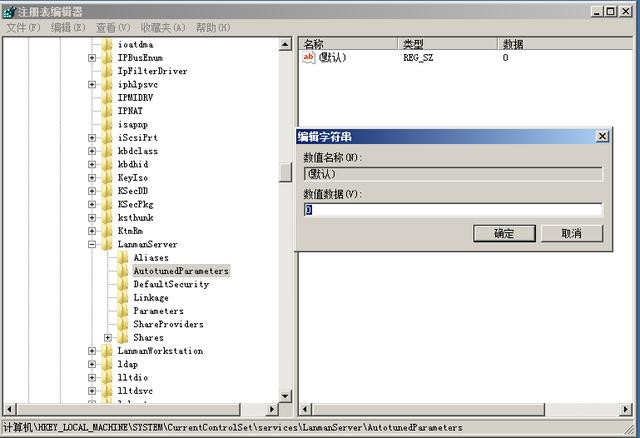

删除系统默认共享

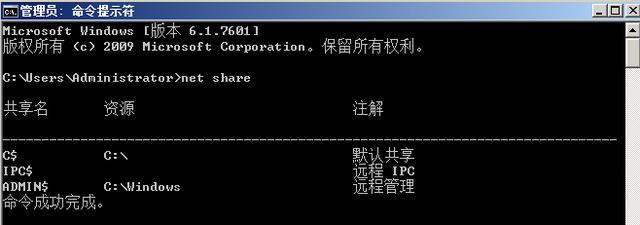

使用net share 命令查看默认共享

使用net share /del 删除默认共享

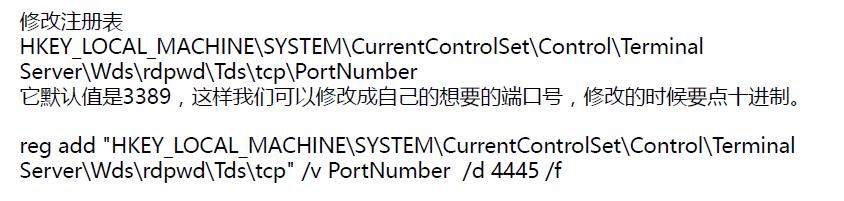

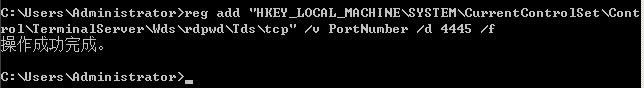

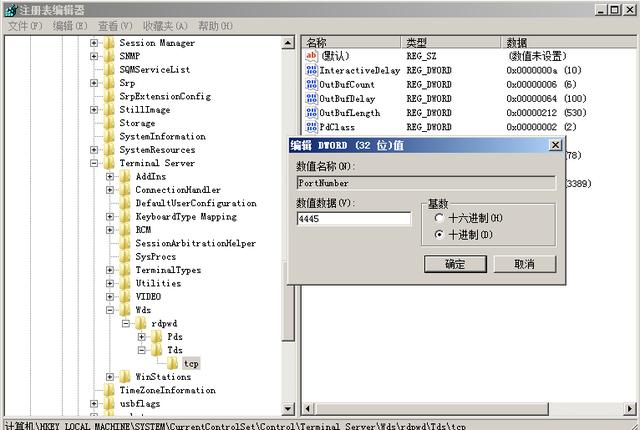

修改默认3389远程端口

关闭135.139.445隐患端口

关闭135端口

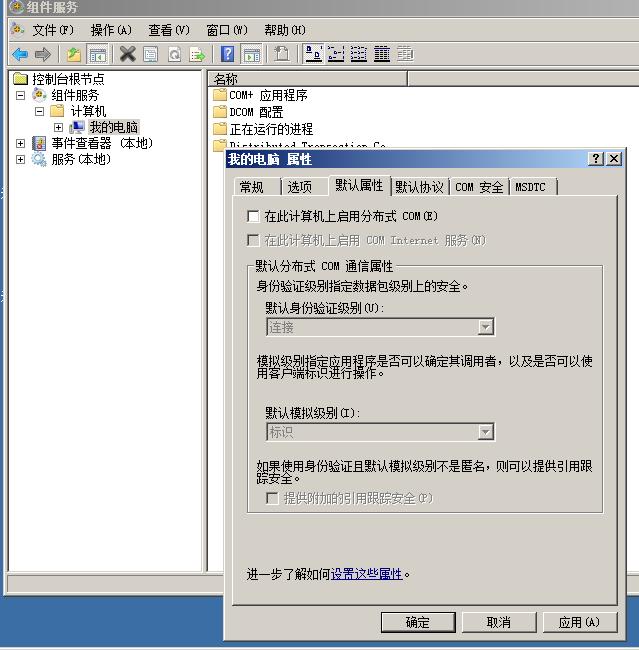

“开始”--“运行”, 输入“dcomcnfg",单击”确定“,打开组件服务

右键我的电脑,单击“属性”,在默认属性中去掉“在此计算机上启用分布式COM"前的勾

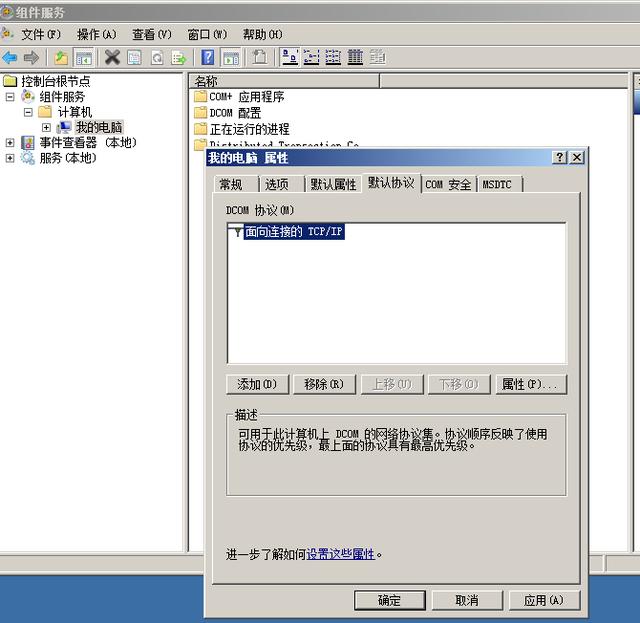

选择”默认协议“选项卡,选中”面向连接的TCP/IP,单击“确定”按钮,设置完成,重新启动后可关闭

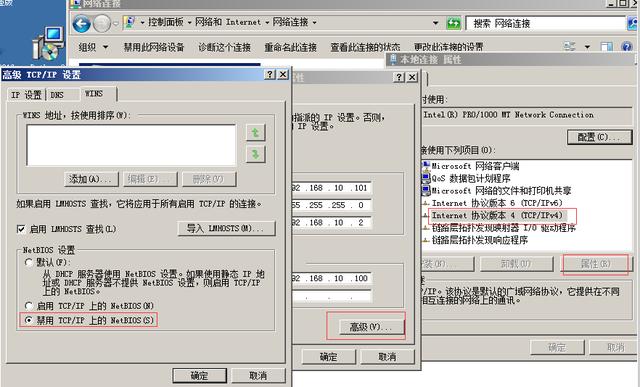

关闭139端口

右键“网络”,单击“属性”,在点击“更改适配器设置”,打开本地连接的“属性”,选中Interne协议版本4(tcp/ip),常规选项卡---高级,设置WINS选项卡“禁用TCP/IP上的NETBIOS"

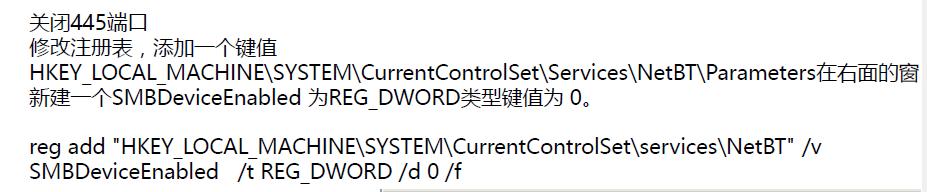

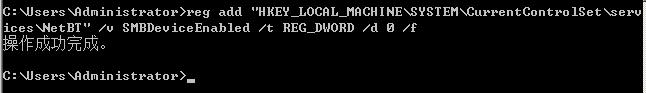

关闭445端口

让配置立即生效