热门标签

热门文章

- 1Android系统_MTK_android11_集成openssh_android源码openssh

- 2【leetcode】312.戳气球 (超详细解析,动态规划)_有 n 个气球,编号为 0 到 n 1,每个气球上都标有一个数字,这些数字存在数组 num

- 314届蓝桥杯单片机模拟赛试题以及代码完整实现_蓝桥杯第十四届单片机模拟题解析

- 4云原生应用开发培训,开启云计算时代的新征程

- 5JPS incremental annotation processing is disabled与Failed to read candidate component class_由于在类路径中发现了一个或多个处理程序,因此启用了 批注处理。未来发行版的 jav

- 6AI绘画 | stable-diffusion的模型简介和下载使用_anything-v5-prtre.safetensors

- 7强烈推荐云笔记--语雀_语雀java笔记推荐

- 8arm-linux-gnueabihf-gcc交叉编器libusb库

- 9ChatGPT 手机APP保姆级教程_chatgpt checking system health

- 10【Go语言精进之路】构建高效Go程序:了解切片实现原理并高效使用

当前位置: article > 正文

小红书xs-xt解密

作者:笔触狂放9 | 2024-06-29 05:06:04

赞

踩

小红书xs-xt解密

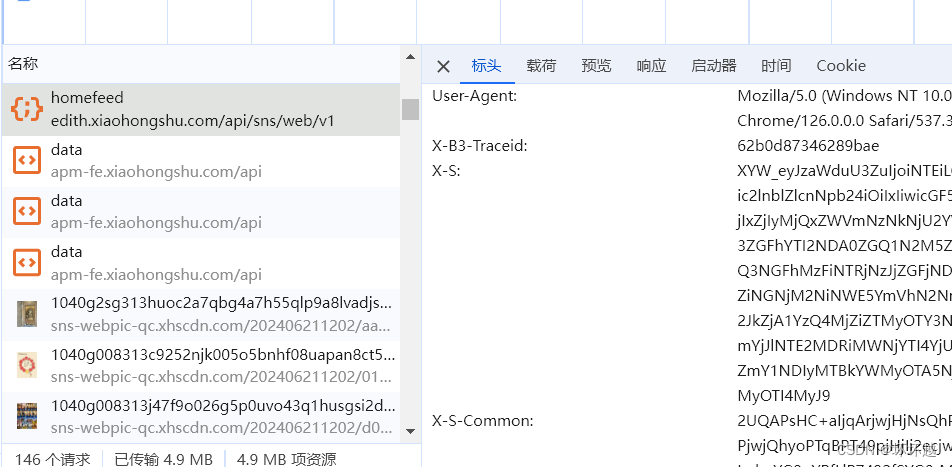

在进行小红书爬虫的时候,有一个关键就是解决动态密文的由来

这边用atob对X-S密文进行解密

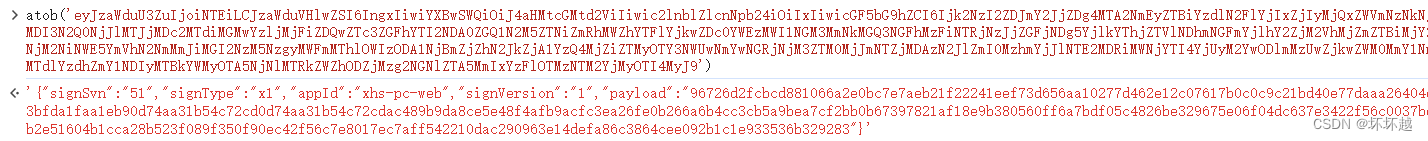

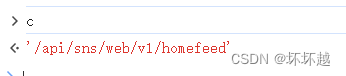

可以看到他是一个字符串

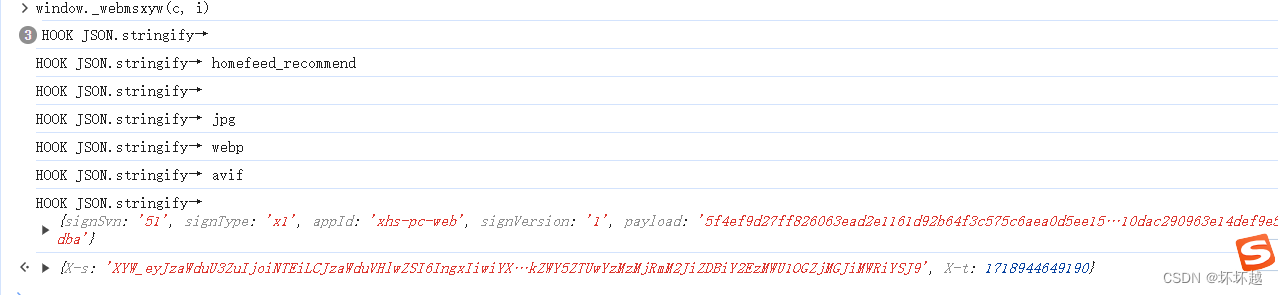

可以发现他本来是一个json对象,因为加密需要字符串,所以将json对象转化 为了字符串

而在js中,常用JSON.stringify进行json对象到字符串的转化。

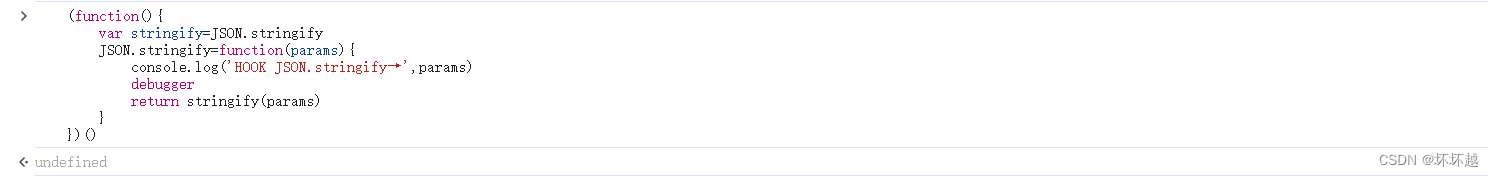

这边将JSON.stringify进行HOOK,让他每次执行的时候都会consolelog输入并且debugger

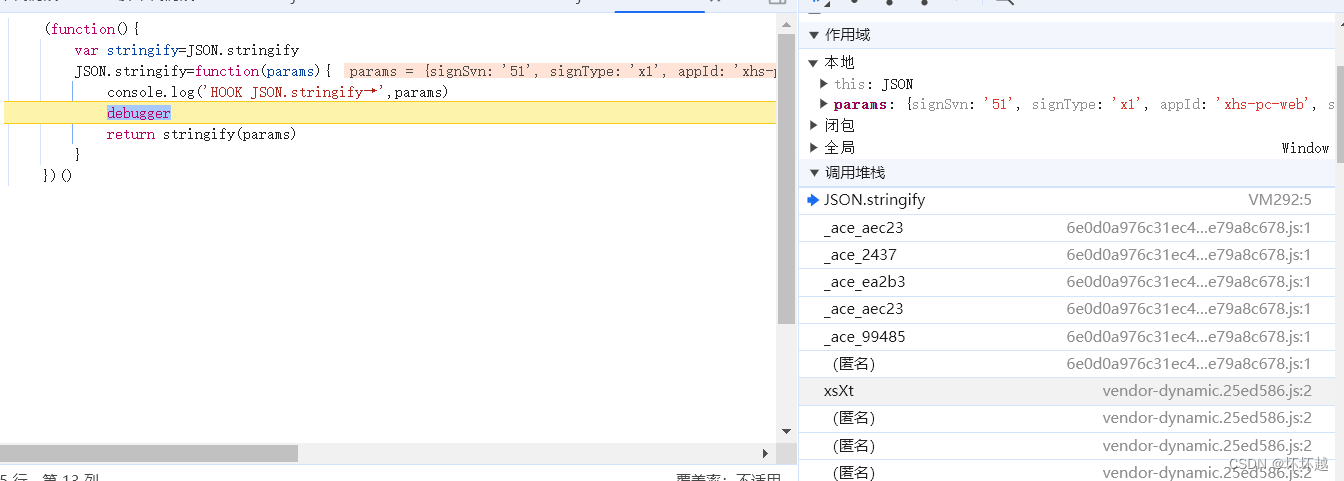

切换页面进行debugger,执行到对应位置

可以看到堆栈有个xsxt

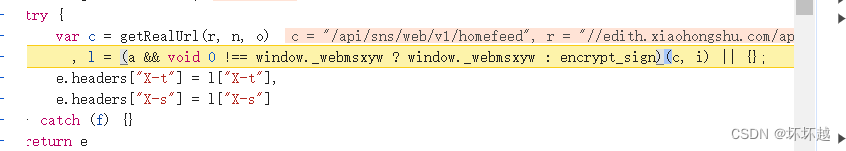

点击跳转到位置。发现有个添加头部的代码,这就很明显了。

这边可以看到是通过window._webmsxyw(c, i)来进行加密

打印下c和i,再试下window._webmsxyw(c, i)。发现可以得到X-s和X-t

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/768333

推荐阅读

相关标签