- 1ARM 独占访问机制

- 2淘宝技术这十年——互联网技术大全!_淘宝技术这十年下载

- 3php基础语法_阶段变量,环境变量,系统变量,cookie变量的区别

- 4将本地代码在vscode中通过git推送gitee仓库_vscode推送代码到gitee

- 5mysql中查询字段中包含某个字符_mysql中包含某个词

- 6WebRTC为何成为视频开发领域的首选技术? EasyCVR视频转码助力无缝视频通信

- 7泛圈科技:YottaChain区块链存储的领导者_yottachain共识机制是

- 8如何在Linux中安装Docker Compose_linux安装docker-compose

- 9node.js+vue计算机毕业设计宠物寄存系统(附源码+程序+mysql+Express)

- 10如何利用Selenium Grid进行高效的UI自动化并发测试_selenium 并发

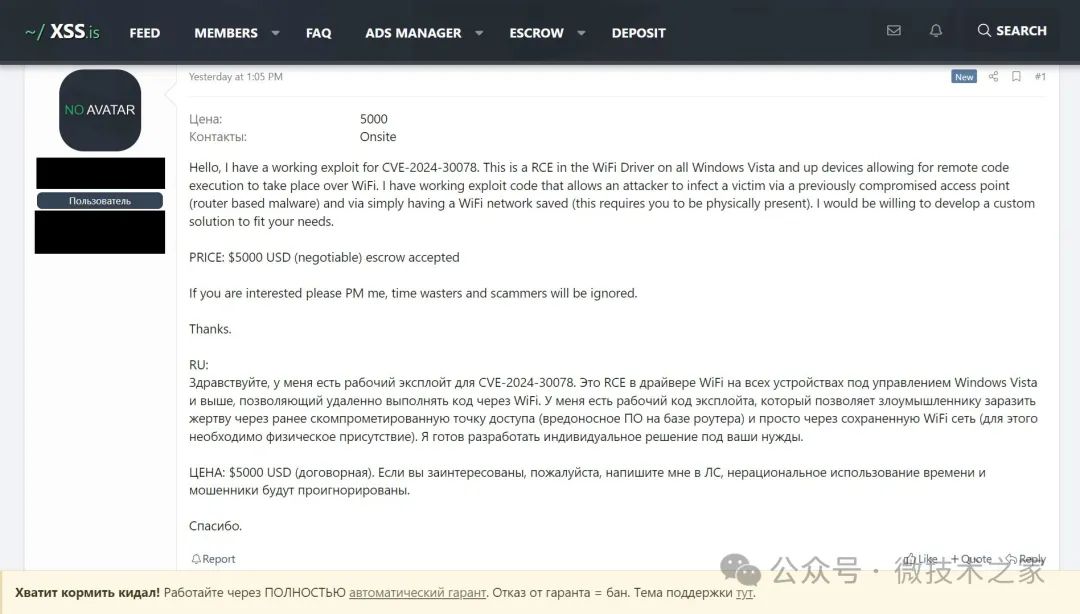

微软发布紧急安全更新:修复影响Windows全系列的Wi-Fi驱动程序漏洞

赞

踩

微软修复 WiFi 驱动程序中的高危安全漏洞,该漏洞影响 Windows 所有版本,可以通过公共 WiFi 等发起攻击。如果攻击者能够接入到目标设备所处的网络中,则可以悄无声息完成攻击,不需要用户进行任何交互。

微软修复 WiFi 驱动程序中的高危安全漏洞,该漏洞影响 Windows 所有版本,可以通过公共 WiFi 等发起攻击。如果攻击者能够接入到目标设备所处的网络中,则可以悄无声息完成攻击,不需要用户进行任何交互。

微软在本月例行安全更新中发布了一项关键修复,针对名为CCVE-2024-30078的漏洞,该漏洞被评定为重要级别,CVSS评分为8.8分,显示其潜在的严重性和影响范围。此漏洞主要存在于Windows操作系统的Wi-Fi驱动程序中,允许远程代码执行,对Windows所有版本均构成威胁。

也就是说只要用户的Windows设备具备Wi-Fi功能,就可能成为攻击者的目标。更令人担忧的是,攻击者无需用户进行任何交互,就能悄悄接入同一局域网并发起攻击,进而窃取机密信息。这种无声无息的入侵方式,极大地增加了企业和个人数据泄露的风险。

然而,微软在公告中对此漏洞的利用性持谨慎态度,将其标记为“不太可能利用”。这是因为截至目前,没有证据表明有黑客成功利用此漏洞进行攻击。尽管如此,微软仍强烈建议用户尽快安装更新,以确保设备安全。一旦安装了更新,该漏洞就无法再被利用,从而降低了潜在的安全风险。

尽管微软对漏洞的利用性持乐观态度,但企业和个人仍应保持警惕。特别是在安全或受限制的管理域,如MPLS网络、安全网络的VPN等环境中,由于这些网络通常包含大量敏感数据,因此更需加强防护措施。如果攻击者成功满足这些网络环境的接入条件并发起攻击,他们可能会窃取目标设备上的各种机密信息,给企业和个人带来直接且严重的损失。

微软在公告中明确指出,该漏洞可能导致“完全丧失机密性”,这进一步强调了其潜在的严重性。因此,所有使用Windows设备的用户都应密切关注安全更新,并及时安装以保护自己的数据安全。

基于对用户数据安全的深切关注,微软目前并未公开披露关于CCVE-2024-30078漏洞的详细技术细节。但从已公布的描述来看,公共网络环境,特别是室外免费Wi-Fi、电影院和酒店提供的Wi-Fi等,似乎更易成为此漏洞的潜在受害者。在这些环境中,攻击者可以轻松地接入相同的网络,进而利用该漏洞。

更为严重的问题是若公共Wi-Fi设备本身遭受入侵,攻击者便能远程接入这些网络,并对局域网下的所有设备发起攻击。这种情况下的潜在危害可能更为严重,因为众多公共Wi-Fi设备的安全性普遍令人担忧,它们往往由于长期不更新固件或缺乏必要的网络隔离措施而容易受到攻击。

目前对于Windows用户而言,最简单的修复方式便是安装2024年6月的例行安全更新。一旦安装更新,即可有效消除这一潜在的安全隐患。

在版本支持方面,该漏洞理论上影响所有Windows系统,包括无界面的Windows Core和Windows Server等。然而,由于部分版本已过期且不再享有官方支持,因此这些版本将无法获得此次的安全更新。

当前可以获得安全更新的系统包括Windows Server 2008 SP2、Windows Server 2008 R2 SP1、Windows Server 2012 R2、Windows Server 2016、Windows Server 2019、Windows Server 2022,以及Windows 10和Windows 11的所有受支持版本。建议这些用户尽快安装更新,以确保系统安全。

✨✨ 感谢阅读,欢迎关注 ✨✨