- 1[C++]STL-set/multiset容器_std::multiset自动排序

- 2hadoop大数据开发基础_大数据,Hadoop生态详解

- 3Java:MybatisPlus--配置及其注解_mybatisplus的configuration配置

- 4Flink作业的逻辑与物理拓扑详解

- 5液冷数据中心走红,什么是液冷?_风液比

- 6Android Studio实现内容丰富的安卓手机购物商城APP_android studio购物app

- 7【Linux】信号

- 8redis持久化_redis持久化文件存在哪里

- 9MySQL中执行SQL的BufferPool缓存机制

- 10MyBatisPlus 多数据源配置_mybatisplus多数据源配置

网络攻防技术概述_网络安全攻防技术

赞

踩

1、黑客的攻击流程:

一般来说,普通黑客在对电脑进行攻击的流程是大致相同的,主要包括以下几个步骤:

第一步:获取目标(踩点)

攻击者主要通过各种网络命令收集信息,如ipconfig,whois,nslookup

第二步:扫描漏洞(扫描)

目前大多数电脑安装的是windows 操作系统。windows操作系统的稳定性和安全性随着版本的提升而得到不断的提高,但难免会出现这样或那样的安全隐患,这些安全隐患就是漏洞。黑客通过其专业的研究发现这些漏洞,并用病毒和木马通过这些漏洞攻击和破坏电脑。

第三步:试探漏洞(查点)

在了解了目标主机的漏洞和弱点后,黑客就能使用缓冲区溢出和测试用户账号和密码等,达到对其进行试探性攻击的目的。

第四步:获取和提升权限(实施攻击)

如果试探出可以利用的漏洞,那就意味着黑客获得了攻击该目标主机的初步权限,只要能登陆目标主机,那么提升权限将变得易如反掌,借助木马等程序可以更顺利的达到目的。在某些情况下,黑客在取得权限与提升权限时会采用破坏目标电脑操作系统的方法来实现。

第五步:建立后门并清理痕迹

为了达到长期控制目标主机的目的,黑客在取得管理员权限之后,会立刻在其中建立后门,这样就可以随时登陆该主机,为了避免被目标主机的管理员发现,在完成入侵之后需要清除其中的系统日志文件、应用程序日志文件和防火墙的日志文件等。清理完毕即可从目标主机中退出。

2、网络安全的基本需求

保密性、完整性、可用性、可控性、可靠性、不可抵赖性、可审查性、真实性。

3、安全的网络具有下列四个特征:

保密性、完整性、可用性、可控性

4、网络安全的定义

网络安全从其本质上来讲就是网络上的信息安全,它涉及的范围相当广。

广义的网络安全定义:凡是涉及到网络上信息的安全性,完整性,可用性,真实性和可控性的相关理论和技术都是网络信息安全所要研究的领域。

狭义的网络安全定义:指信息内容的安全性,即保护信息的秘密性、真实性和完整性,避免攻击者利用系统的安全漏洞进行窃听、冒充、诈骗、盗用等有损合法用户利益的行为,保护合法用户的利益和隐私。

本课程涉及的网络安全是指狭义的网络安全。

5、网络攻击的概念

①利用安全漏洞

②使用攻击软件或命令:使用网络命令、使用专用网络软件、自己编写攻击软件

③攻击具体内容:非法获取、修改或删除用户系统信息;在用户系统上增加垃圾、色情或有害的信息;破坏用户的系统。

6、安全漏洞简介

漏洞也叫脆弱性(Vulnerability),是计算机系统在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷和不足。

漏洞一旦被发现,就可使用这个漏洞获得计算机系统的额外权限,使攻击者能够在未授权的情况下访问或破坏系统,从而导致危害计算机系统安全。

7、网络攻击的类型

主动攻击:

拒绝服务:使遭受的资源目标不能继续正常提供服务

侵入攻击:攻击者窃取到系统的访问权并盗用资源

信息盗窃:攻击者从目标系统中偷走数据。

信息篡改:攻击者篡改信息内容。

被动攻击:

嗅探攻击:监视网络的状态、数据流动情况以及网上传输的信息。

信息收集攻击:主要指收集目标的端口信息、系统信息和可能存在的漏洞。

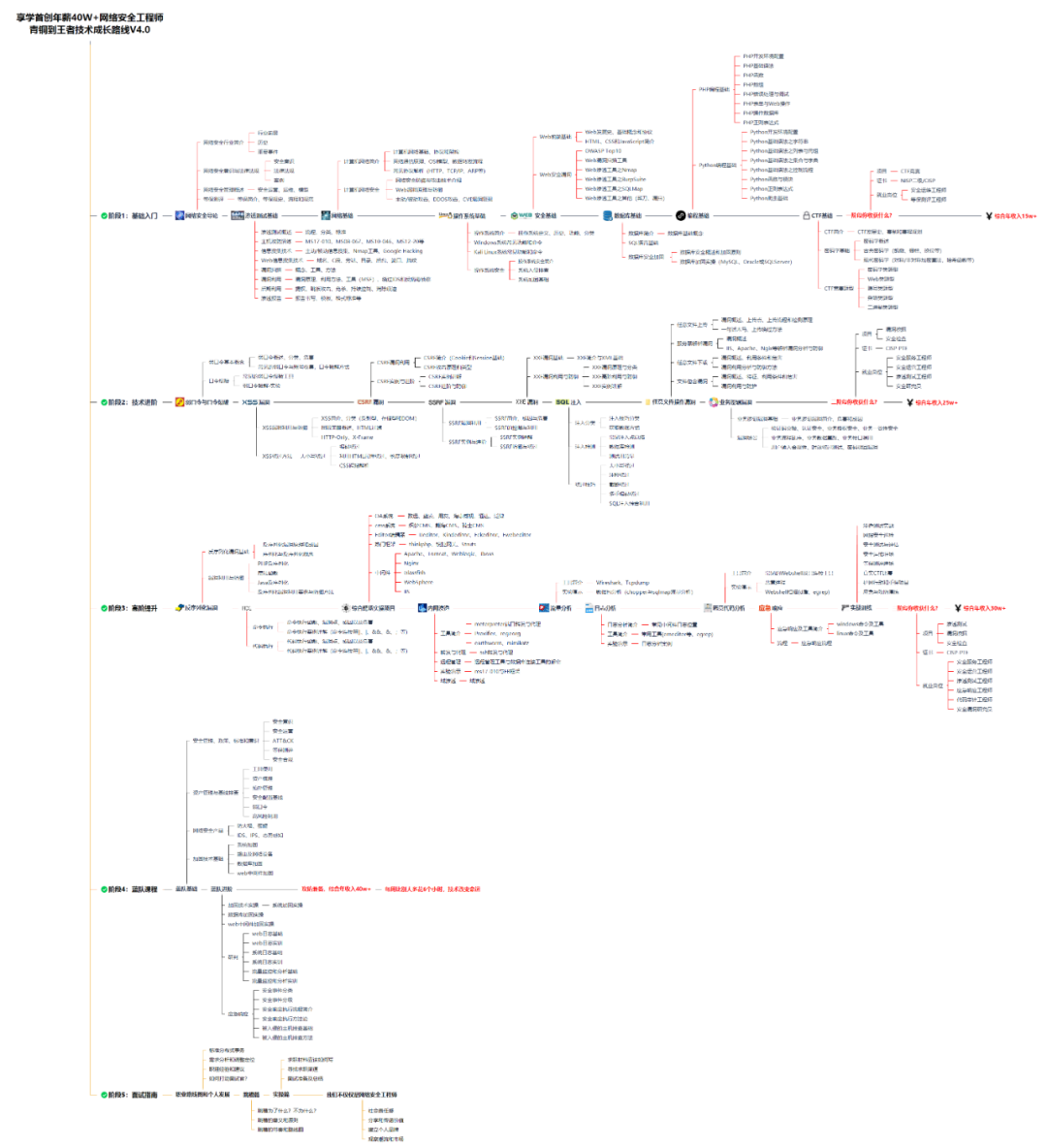

网络安全学习资源分享:

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。