热门标签

热门文章

- 1conda install pytorch==1.0.0 或者 conda install pytorch==0.4.0,提示mkl>=2018的解决办法_conda mkl >=2018

- 2BeanPostProcessor妙用(转载)_beanpostprocessor实际用处·

- 3Linux中的软连接和硬链接

- 4android 4.0 BLE开发官方文档介绍_ble 官方文档

- 5NLP实践:pytorch 实现基于LSTM的预训练模型以及词性分类任务_mytorch加载预训练模型nlp

- 6ElasticSearch父子关联文档实现关系型数据库join操作_es 父子关联

- 7【面试题 - mysql】进阶篇 - MVCC多版本并发控制原理_mysql mvcc面试题

- 8我的创作纪念日——文章汇总

- 9python自动化测试工具selenium使用指南_python 使用 selenium

- 10一个字稳,云原生产品家族支撑冬奥会九大业务场景,打造云上奥运新体验_冬奥会的核心应用系统包括

当前位置: article > 正文

Pikachu靶场全关详细教学(一)

作者:菜鸟追梦旅行 | 2024-04-28 21:05:47

赞

踩

pikachu靶场

一、Pikachu靶场介绍

Pikachu靶场下载地址:https://github.com/zhuifengshaonianhanlu/pikachu

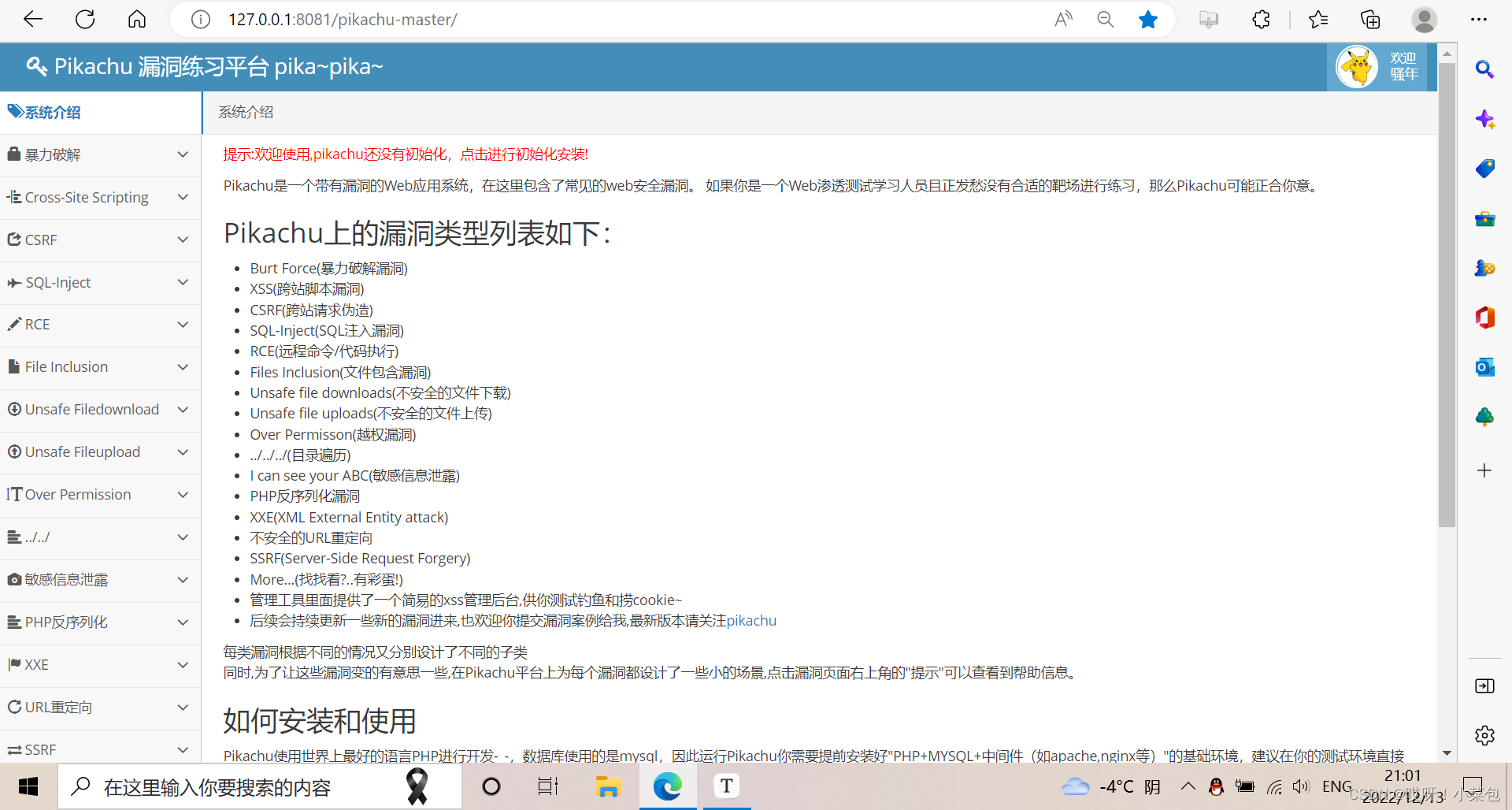

Pikachu是一个带有漏洞的Web应用系统,在这里包含了常见的web安全漏洞。如果你是一个Web渗透测试学习人员且正发愁没有合适的靶场进行练习,那么Pikachu可能正合你意。

Pikachu上的漏洞类型列表如下:

- Burt Force(暴力破解漏洞)

- XSS(跨站脚本漏洞)

- CSRF(跨站请求伪造)

- SQL-Inject(SQL注入漏洞)

- RCE(远程命令/代码执行)

- Files Inclusion(文件包含漏洞)

- Unsafe file downloads(不安全的文件下载)

- Unsafe file uploads(不安全的文件上传)

- Over Permisson(越权漏洞)

- …/…/…/(目录遍历)

- I can see your ABC(敏感信息泄露)

- PHP反序列化漏洞

- XXE(XML External Entity attack)

- 不安全的URL重定向

- SSRF(Server-Side Request Forgery)

二、环境配置(以Win 10为例)

- 由于Pikachu是一个使用PHP开发的系统,后台数据库使用的是Mysql,所以我们只需要下载一个XAMPP把它集合起来就好。这里XAMPP安装以及配置就不再过多的叙述,我们可以在网上搜索到很多。(教程如下)

-

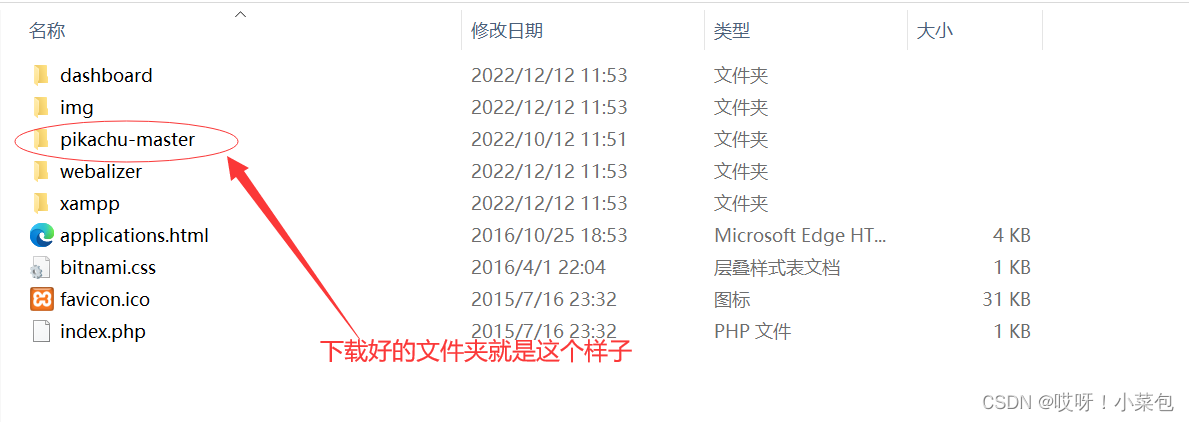

将下载好的pikachu放到XAMPP的htdocs目录下

-

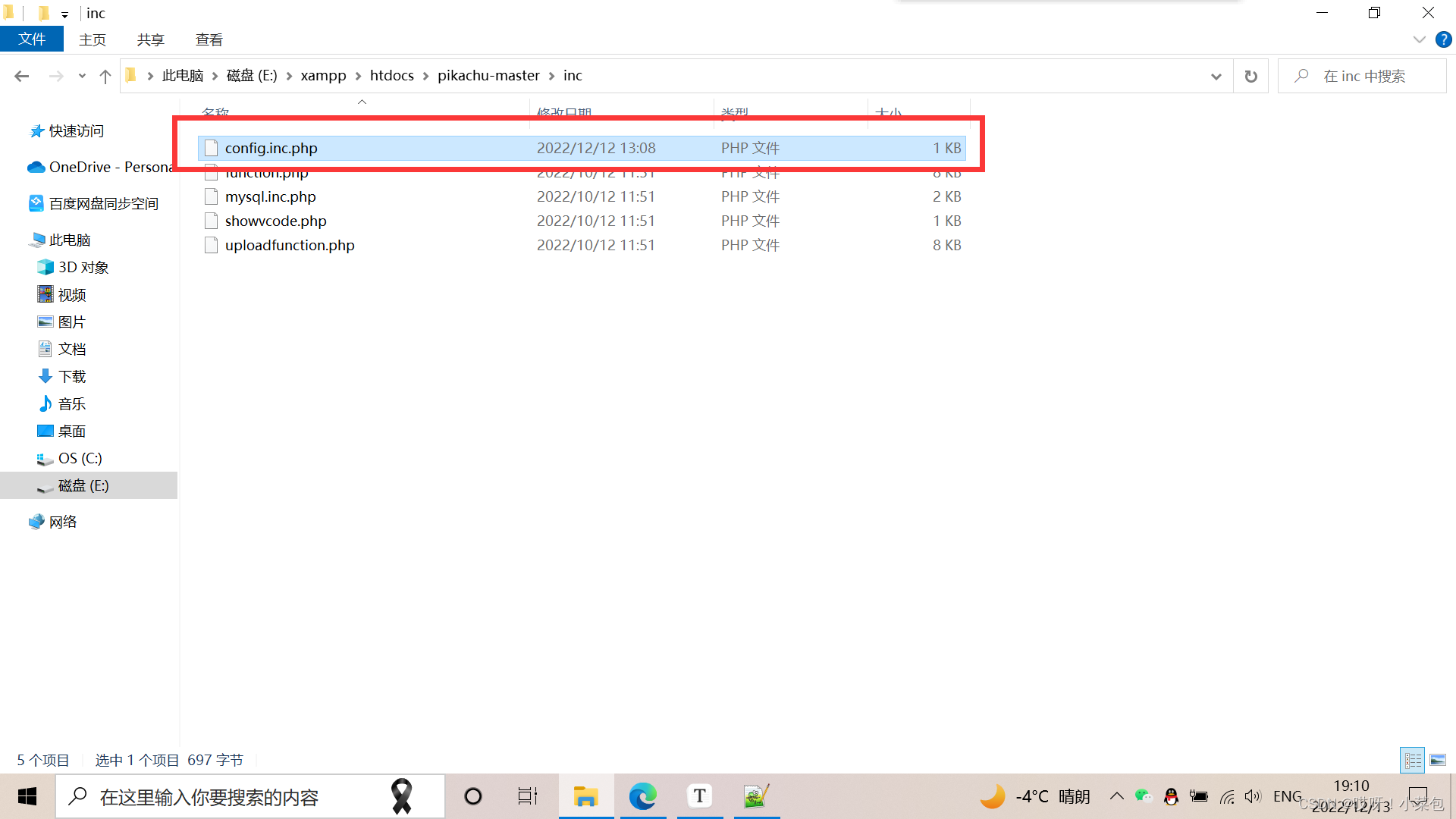

打开pikachu文件夹,点击inc文件夹

-

点击config.inc.php!

-

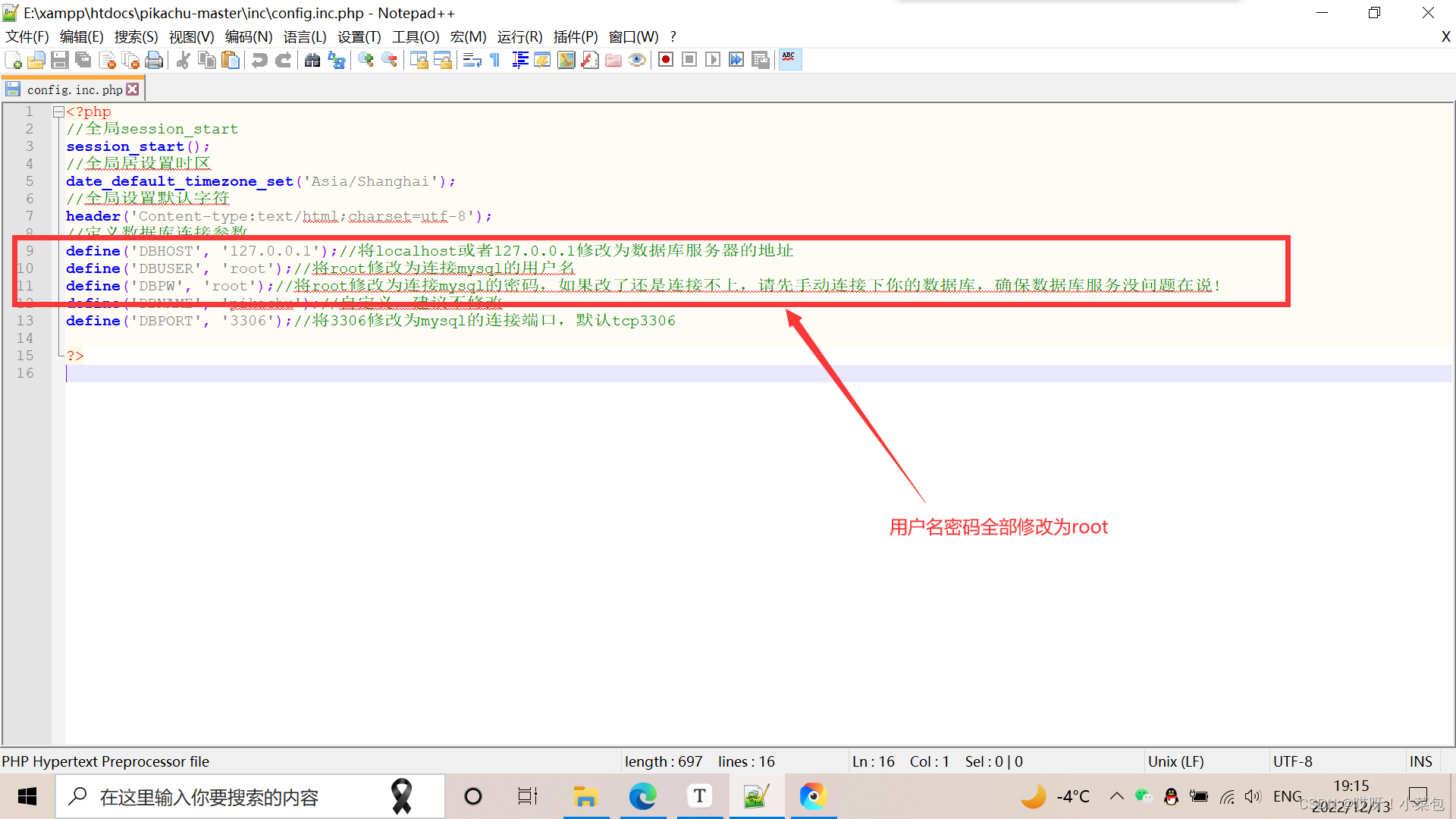

修改用户名和密码,全部修改为root,XAMPP数据库的账号密码

-

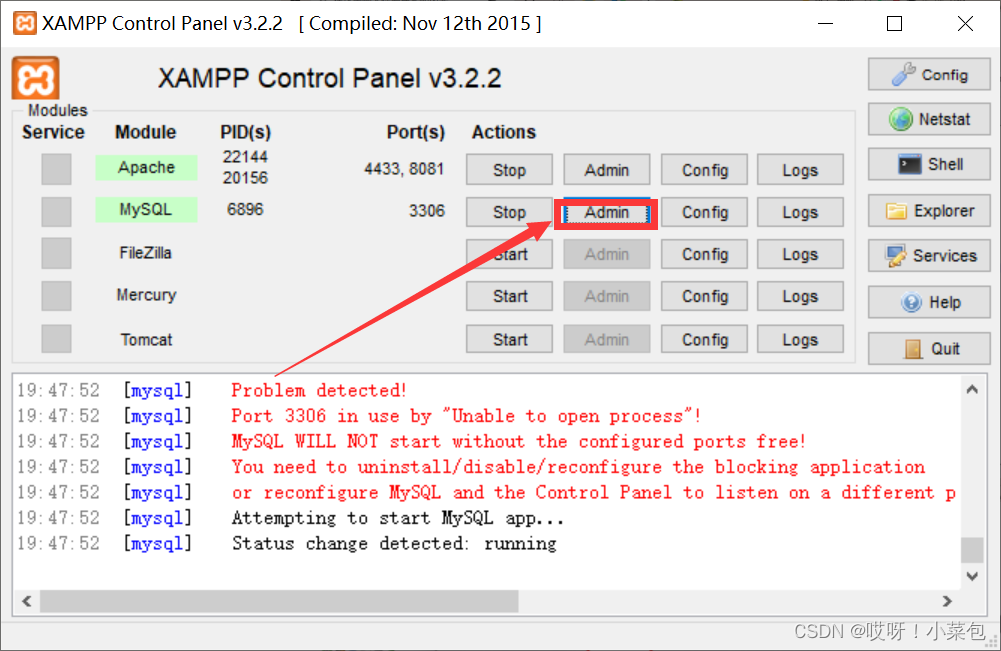

然后在XAMPP软件点击admin

-

点击用户账户→选127.0.0.1→修改权限→修改密码

修改密码为root

-

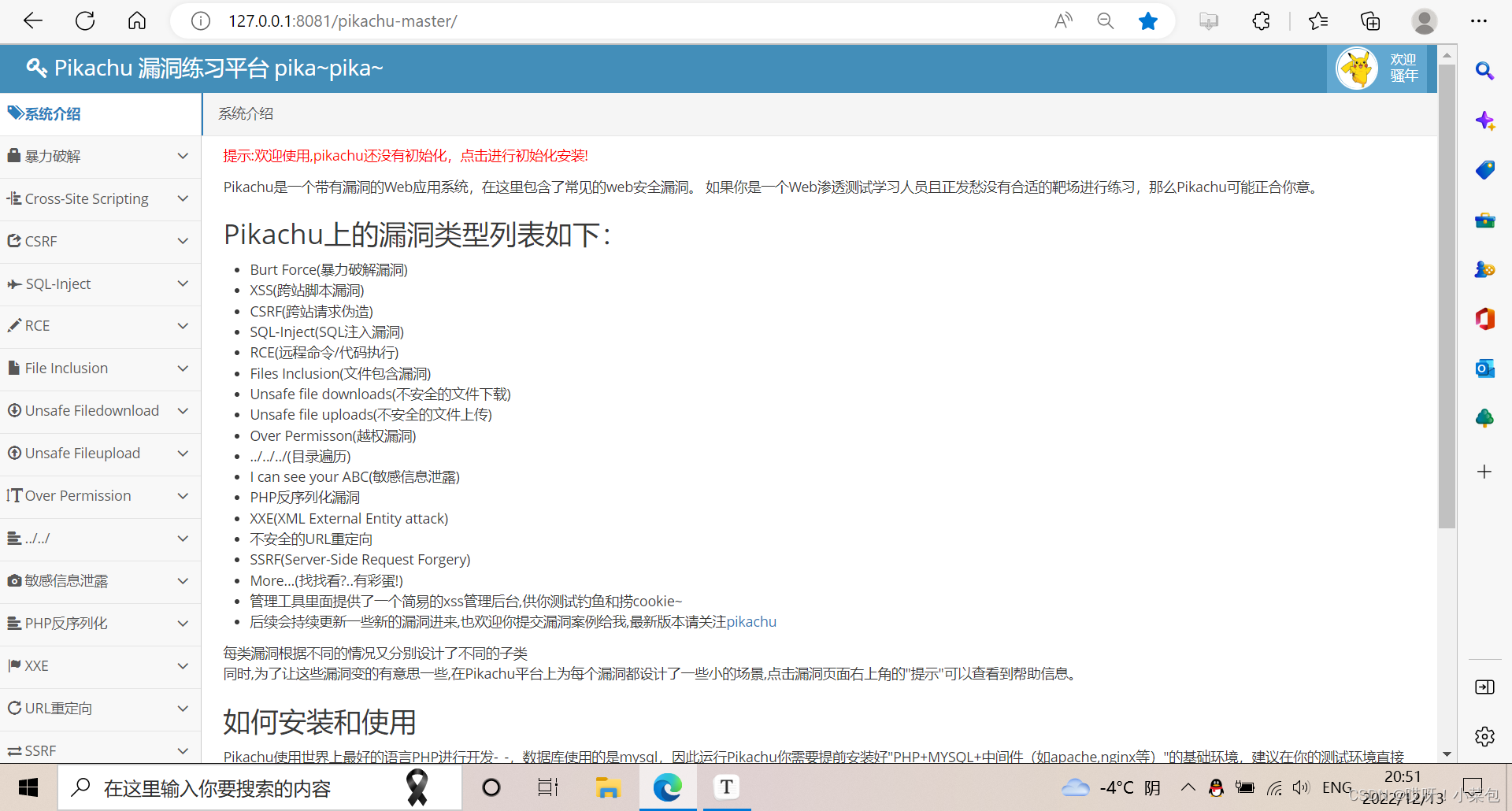

然后我们在浏览器中输入127.0.0.1:8081/pikachu-master就可以登陆成功了!

(注意!!!我们之所以输入的是pikachu-master而不是别的网上的pikachu,是因为我们进行第二步操作时,pikachu文件夹就是这样子命名的。如下图所示。如果把文件夹重命名为pikachu,那么我们就要输入127.0.0.1:8081/pikachu)

-

登陆成功

-

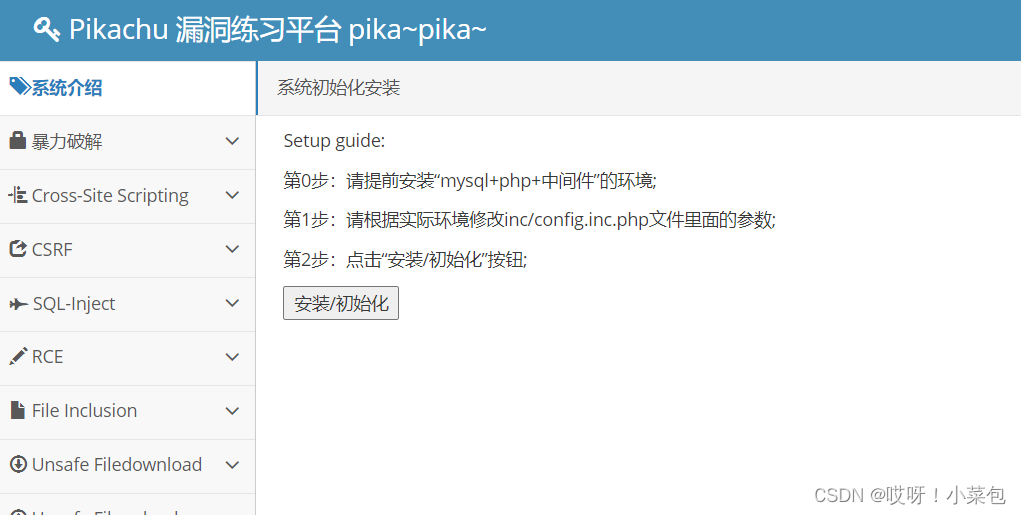

但是这个时候会提示还没有初始化,所以我们点击上面的一行红字,由于前两步我们都已经完成,因此直接点击安装初始化就可以。

-

初始化成功!接下来我们就可以开搞了!!

这一节我们就到这里啦~

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/菜鸟追梦旅行/article/detail/504307

推荐阅读

相关标签