- 1微软MCT认证讲师亲授,两天时间成为GitHubCopilot达人,学完领取GitHub官方结业证书_微软应聘与githup

- 2浅谈时间复杂度与空间复杂度_论文中时间复杂度

- 3Hadoop运行环境搭建_export hadoop_home=/opt/module/hadoop-2.7.2 export

- 4所谓的“大厂”_csdn算大厂吗

- 5软件开发中需要克服的坏习惯_软件开发需要克服

- 6【JDBC】Apache DbUtils工具类使用

- 7IDA 和 IDA-Python 学习笔记_idapython 光标

- 8【Linux】文件系统中inode与软硬链接以及读写权限问题_linux 链接文件的权限

- 9流量-营销2.0:短视频+直播低成本获客方法,建立完善流量营销体系(72节)

- 10Python入门篇_鈥榒^

2024年甘肃省职业院校技能大赛信息安全管理与评估任务书卷③—网络平台搭建与设备安全防护

赞

踩

2024年甘肃省职业院校技能大赛高职学生组电子与信息大类信息安全管理与评估赛项样题三

模块一 网络平台搭建与设备安全防护

PS:需要答案或急需练习新设备可私信博主

一 、竞赛内容

第一阶段竞赛内容包括:网络平台搭建、网络安全设备配置与防

护,共 2 个子任务。

| 竞赛阶段 | 任务阶段 | 竞赛任务 | 竞赛时间 | 分值 |

| 第一阶段 网络平台搭建与 设备安全防护 | 任务 1 | 网络平台搭建 | XX:XX- XX:XX | 50 |

| 任务 2 | 网络安全设备配置与防护 | 250 | ||

| 总分 | 300 | |||

二 、竞赛时长

本阶段竞赛时长为 180 分钟,共 300 分。

三 、注意事项

第一阶段请按裁判组专门提供的 U 盘中的“XXX-答题模板” 中的要求提交答案。

选手需要在 U 盘的根目录下建立一个名为“GWxx” 的文件夹(xx 用具体的工位号替代),所完成的“XXX-答题模板”放置在文件夹中作为竞赛结果提交。

例如:08 工位,则需要在 U 盘根目录下建立“GW08”文件夹,并 在“GW08” 文件夹下直接放置第一个阶段的所有“XXX-答题模板” 文件。

【特别提醒】

只允许在根目录下的“GWxx”文件夹中体现一次工位信息,不允许在其它文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

四 、赛项环境设置

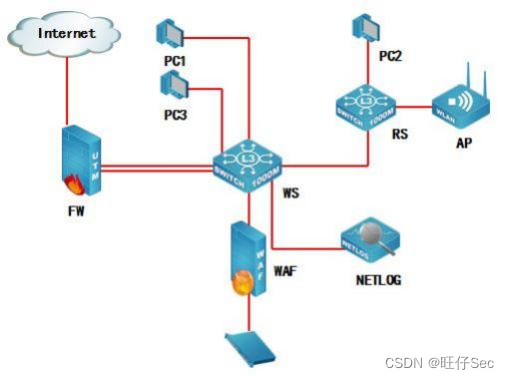

1. 网络拓扑图

图 1 网络拓扑

2. IP 地址规划表

| 设备名称 | 接口 | IP地址 | 对端设备 |

| 防火墙FW | ETH0/1 | 9.0.0.1/30 (Trust安全域) | WS |

| ETH0/2 | 10.0.0.1/30 (untrust安全域) | ||

| ETH0/3 | 11.0.0.1/30 (Trust安全域) | WS | |

| ETH0/4 | 12.0.0.1/30 (Trust安全域) | WS | |

| ETH0/5 | 218.5.18.1/27(untrust 安全域) | INTERNET | |

| SSL Pool | 192.168.10.1/24 可用IP数量为20 | SSL VPN地址 池 | |

| 三层无线交换机WS | ETH1/0/1-2 | 10.0.0.2/30 | FW |

| VLAN 51 ETH1/0/ 3 | 10.0.0.10/30 | NETLOG | |

| VLAN 52 ETH1/0/22 | 172.16.100.1/24 | WAF | |

| VLAN 10 | 172.16.10.1/24 | 无线1 | |

| VLAN 20 | 172.16.20.1/25 | 无线2 | |

| VLAN 30 ETH1/0/ 3 | 172.16.30.1/26 | PC1 | |

| VLAN 50 ETH1/0/5 | 172.16.50.1/26 | PC3 | |

| ETH1/0/20 VLAN 100 | RS | ||

| 三层交换机RS | ETH1/0/1 VLAN 100 | WS | |

| 无线管理VLAN | AP |

| VLAN 101 ETH1/0/2 | |||

| VLAN 40 ETH1/0/4 | 172.16.40.1/26 | PC2 | |

| 日志服务器NETLOG | ETH2 | 10.0.0.9/30 | WS |

| WEB应用防火墙 WAF | ETH2 | 172.16.100.2/24 | |

| ETH3 | RS | ||

| 堡垒服务器 | - | - | WAF |

第一阶段 任务书

任务 1 网络平台搭建(50 分)

| 题号 | 网络需求 |

| 1 | 按照 IP 地址规划表,对防火墙的名称、各接口 IP 地址进行配置 |

| 2 | 按照 IP 地址规划表,对三层交换机的名称进行配置,创建 VLAN 并将相应接口划 入 VLAN, 对各接口 IP 地址进行配置 |

| 3 | 按照 IP 地址规划表,对无线交换机的名称进行配置,创建 VLAN 并将相应接口划 入 VLAN,对接口 IP 地址进行配置 |

| 4 | 按照 IP 地址规划表,对网络日志系统的名称、各接口 IP 地址进行配置 |

| 5 | 按照 IP 地址规划表,对 Web 应用防火墙的名称、各接口 IP 地址进行配置 |

任务 2 网络安全设备配置与防护(250 分)

1. RS 和 WS 开启 telnet 登录功能,配置使用 telnet 方式登录终端界面前 显示如下授权信息: “WARNING!!! Authorised access only, all of your done will be recorded! Disconnected IMMEDIATELY if youare not an authorised user! Otherwise, we retain the right to

pursue the legal responsibility”。

2. 总部部署了一套网管系统实现对核心 RS 进行管理,网管系统 IP 为:172.16.100.21,读团体值为:ABC2022,版本为 V2C, RS Trap 信 息实时上报网管,当 MAC 地址发生变化时,也要立即通知网管发生的变化,每 35s发送一次;

3. RS 出口往返流量发送给 NETLOG,由 NETLOG 对收到的数据进行用户所要求的分析;

4. 对 RS 上 VLAN40 开启以下安全机制:业务内部终端相互二层隔离,启用环路检测,环路检测的时间间隔为 10s ,发现环路以后关闭该端口,恢复时间为30分钟; 如私设DHCP服务器关闭该端口;防止ARP欺骗攻击;

5. 配置使总部 VLAN10,30,40 业务的用户访问 INTERNET 往返数据流都经过 FW 进行最严格的安全防护; RS 使用相关 VPN 技术,模拟INTERNET ,VPN 名称为 INTERNET 地址为 218.5.18.2;

6. WS 与 RS 之间配置 RIPng, 是 VLAN30 与 VLAN50 可以通过 IPv6 通信;IPv6业务地址规划如下,其它IPv6地址自行规划:

| 业务 | IPV6 地址 |

| VLAN30 | 2001::30::254/64 |

| VLAN50 | 2001::50::254/64 |

7. FW 、RS 、WS 之间配置 OSPF area 0 开启基于链路的 MD5 认证,密钥自定义;

8. 为了有效减低能耗,要求每天晚上 20:00 到早上 07:00 把 RS 端口指示 灯全部关闭;如果 RS 的 11 端口的收包速率超过 30000 则关闭此端口, 恢复时间 5 分钟,并每隔 10 分钟对端口的速率进行统计;为了更好地提高数据转发的性能,RS 交换中的数据包大小指定为 1600 字节;

9. 为实现对防火墙的安全管理,在防火墙 FW 的 Trust 安全域开启PING,HTTP ,SNMP 功能,Untrust 安全域开启 SSH 、HTTPS 功能;

10.总部 VLAN 业务用户通过防火墙访问 Internet 时,复用公网 IP:218.5.18.9、218.5.18.10;

11.远程移动办公用户通过专线方式接入总部网络,在防火墙 FW 上配置, 采用 SSL 方式实现仅允许对内网 VLAN 30 的访问,用户名密码均为ABC2021,地址池参见地址表;

12.为了保证带宽的合理使用,通过流量管理功能将引流组应用数据流,上行最小带宽设置为 2M,下行最大带宽设置为 4M;为净化上网环境,要求在防火墙 FW 做相关配置,禁止无线用户周一至周五工作时间 9:00-18:00 的邮件内容中含有 “病毒” 、 “赌博” 的内容,且记录日志;

13.在公司总部的 NETLOG 上配置,设备部署方式为旁路模式,并配置监控接口与管理接口。增加非 admin 账户 NETLOG2022,密码NETLOG2022,该账户仅用于用户查询设备的日志信息和统计信息。使 NETLOG 能够通过邮件方式发送告警信息,邮件服务器在服务器区,IP 地址是 172.16.10.200,端口号 25,账号 test,密码 test;NETLOG 上 配置 SNMPv3,用户名 admin,MD5 秘钥 adminABC,配置日志服务器与 NTP 服务器,两台服务器地址:172.16.10.200;

14.在公司总部的 NETLOG 上配置,监控工作日(每周一到周五)期间PC1 网段访问的 URL 中包含xunlei 的 HTTP 访问记录,并且邮件发送 告警。监控 PC2 网段所在网段用户的即时聊天记录。监控内网所有用户的邮件收发访问记录。

15.NETLOG 配置应用及应用组 “P2P 视频下载”,UDP 协议端口号范围65531-65631,在周一至周五 8:00-20:00 监控内网中所有用户的“P2P 视频下载”访问记录;

16.NETLOG 配置对内网 ARP 数量进行统计,要求 30 分钟为一个周期;NETLOG 配置开启用户识别功能,对内网所有 MAC 地址进行身份识别; 17.NETLOG 配置统计出用户请求站点最多前 20 排名信息,发送到邮箱为bn2022@chinaskills.com;

18.公司内部有一台网站服务器直连到 WAF ,地址是 RS 上 VLAN10 网段 内的第五个可用地址,端口是 8080,配置将服务访问日志、WEB 防护 日志、服务监控日志信息发送syslog 日志服务器, IP 地址是服务器区内第六个可用地址,UDP 的 514 端口;

19.在公司总部的 WAF 上配置,阻止常见的 WEB 攻击数据包访问到公司 内网服务器,防止某源 IP 地址在短时间内发送大量的恶意请求,影响公司网站正常服务。

20.大量请求的确认值是:10 秒钟超过 3000 次请求;编辑防护策略,定义HTTP 请求体的最大长度为 256,防止缓冲区溢出攻击;

21.WAF 上配置开启爬虫防护功能,当爬虫标识为 360Spider, 自动阻止该行为;WAF 上配置阻止用户上传 ZIP 、DOC 、JPG 、RAR 格式文件;WAF 上配置编辑防护策略,要求客户机访问内部网站时,禁止访问*.bat 的文件;

22.WAF 上配置,使用 WAF 的漏洞立即扫描功能检测服务器( 172.16.10.100)的安全漏洞情况,要求包括信息泄露、SQL 注入、跨站脚本编制;

23.在公司总部的 WAF 上配置, WAF 设备的内存使用率超过 50%每隔 5 分钟发送邮件和短信给管理,邮箱bn2022@digitalchina.com ,手机 13912345678;在公司总部的 WAF 上配置,将设备状态告警、服务状态 告警信息通过邮件(发送到 bn2022@digitalchina.com )及短信方式(发送到 13812345678)发送给管理员;

24.WS 上配置 DHCP,管理 VLAN 为 VLAN101,为 AP 下发管理地址,保 证完成 AP 注册; 为无线用户 VLAN10,20, 有线用户 VLAN 30,40 下发 IP 地址;

25.在 NETWORK 下配置 SSID,需求如下:

1、NETWORK 1下设置SSID ABC2021,VLAN10,加密模式为wpa-personal,其口令为ABCE2022;

2、NETWORK 2下设置SSID GUEST ,VLAN20不进行认证加密,做相应配置隐藏该SSID;

26.NETWORK 1 开启内置 portal+本地认证的认证方式,账号为 ABC 密码为 ABCE2022;

27.配置 SSID GUEST 每天早上 0 点到 6 点禁止终端接入; GUSET 最多 接入 10 个用户,并对 GUEST 网络进行流控,上行 1M,下行 2M;配置所有无线接入用户相互隔离;

28.配置当 AP 上线,如果 AC 中储存的 Image版本和 AP 的 Image版本号 不同时,会触发 AP 自动升级;配置 AP 发送向无线终端表明 AP 存在 的帧时间间隔为 1 秒;配置 AP 失败状态超时时间及探测到的客户端状态超时时间都为 2 小时;配置 AP 在脱离 AC 管理时依然可以正常工作;

29.为防止外部人员蹭网,现需在设置信号值低于 50%的终端禁止连接无线信号;为防止非法 AP 假冒合法 SSID,开启 AP 威胁检测功能;

30.RS 、WS 运行静态组播路由和因特网组管理协议第二版本;PC1 启用 组播,使用 VLC 工具串流播放视频文件 1.mpg,组地址 228.10.10.9,端口:5678,实现 PC2 可以通过组播查看视频播放。

31.在公司总部的 BC 上配置,设备部署方式为透明模式。增加非 admin 账户 skills01,密码 skills01,该账户仅用于用户查询设备的日志信息和统计信息;要求对内网访问 Internet 全部应用进行日志记录。

32.在 BC 上配置激活 NTP ,本地时区+8:00,并添加 NTP 服务器名称清华大学,域名为 s1b.time.edu.cn。

33.BC 配置内容管理,对邮件内容包含“ 比赛答案 ”字样的邮件, 记录且邮件报警。

34.BI 监控周一至周五工作时间 VLAN40 用户使用“迅雷 ”的记录, 每天工作时间为 9:00-18:00。

35.在公司总部的 WAF 上配置,设备部署方式为透明模式。要求对内网HTTP 服务器 172.16.10.45/32 进行安全防护。

36.方便日志的保存和查看,需要在把 WAF 上攻击日志、访问日志、DDoS 日志以 JSON 格式发给 IP 地址为 172.16.10.200 的日志服务器上。

37.在 WAF 上配置基础防御功能,开启 SQL 注入、XXS 攻击、信息泄露等防御功能,要求针对这些攻击阻断并发送邮件告警。

38.为防止www.2023skills.com网站资源被其他网站利用,通过 WAF 对 资源链接进行保护,通过 Referer 方式检测,设置严重级别为中级,一经发现阻断并发送邮件告警。

39.在公司总部的 WAF 上配置,编辑防护策略,定义 HTTP 请求体的最大长度为 256,防止缓冲区溢出攻击。

40.对公司内网用户访问外网进行网页关键字过滤,网页内容包含“暴力 ”“赌博”的禁止访问。