- 1Redis数据结构—跳跃表 skiplist

- 2区块链+跨境支付的应用及案例分析_区块链案例分析及解析

- 3GB-T 43698-2024 网络安全技术 软件供应链安全要求_43698 2024

- 4Windows server 2016配置本地安全策略_winserver本地安全策略实验

- 5SQL Server 2019安装详细教程(图文详解,非常靠谱)_sql2019安装教程图解

- 6阿里Java后端面经【2021-8月份-记录牛客】_springboot 同一个消费组,不同消费者未消费

- 7数据结构与算法 _ 基本概念_算法,数据结构,程序的概念是什么

- 8gitlab突然提示我要输入密码了。_git@gitlab需要密码

- 9shardingsphere5.1.1分表分库yaml配置 自定义策略_table-strategy

- 10高防服务器:保卫您的在线存在_高防服务器服务

BurpSuite基础使用教程_burpsuite教程

赞

踩

BurpSuite基础使用教程(汉化)

前言

一推废话,不想看的小伙伴可以直接看下面的内容。

最近CSDN老是提醒我,说这周又有几个人读了我的文章,还是有点欣慰的,虽然文章写的很垃圾,但是可能还是给别人一点帮助,CTF的文章是我在大学的时候写的,已经好久没碰过了,最好的成绩也才省赛三等奖,确实有点太垃了.

目前是在工作,发现安全这条路不是那么容易走的,大学也在摸鱼,导致学的东西零零碎碎,不成体系,所以痛定思痛,打算去系统化的学习一遍,有些工具的使用也需要拿出来炒冷饭,这样也能让自己印象更加深刻一点,写的东西也肯定会有很多错误,希望大佬们及时指正!

教程

原理

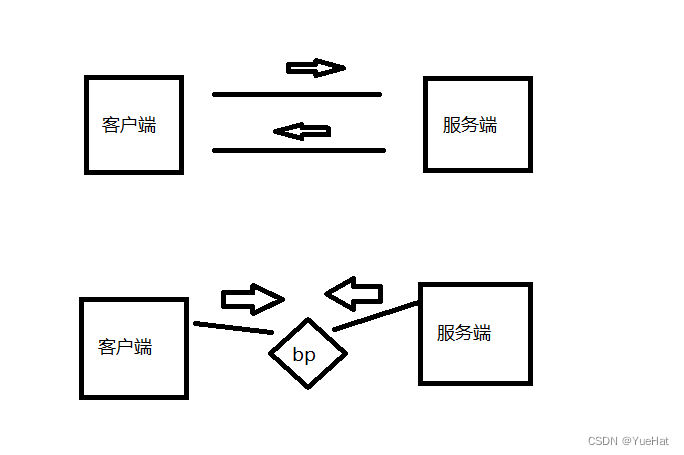

1.工具的原理还是需要去了解的,这样在使用的时候,出问题,才能有排查的能力,burpsuite简称bp,是一个抓包软件,当然还有其他功能,咱们一步一步来,正常来说,咱们上网的时候,是一个发包跟收包的过程,可以提前去看一下TCP的三次握手与四次挥手,到这里不管看没看懂,坚持一下,如图:

凑合看把,纯原创啊,兄弟们!正常上网的时候,客户端发包给服务端,然后服务端再把你的需求发包还给客户端,但是当我们用了bp之后,他会在中间起到一个截断的作用,等于你发出去的包,中间又会多一道工序,然后我们可以在这个bp上看到包的内容。原理就是这个原理,听懂咱们就实操,听不懂的可以去换一个文章了。(有点累了)

凑合看把,纯原创啊,兄弟们!正常上网的时候,客户端发包给服务端,然后服务端再把你的需求发包还给客户端,但是当我们用了bp之后,他会在中间起到一个截断的作用,等于你发出去的包,中间又会多一道工序,然后我们可以在这个bp上看到包的内容。原理就是这个原理,听懂咱们就实操,听不懂的可以去换一个文章了。(有点累了)

实操

需要的工具:burpsuite,

浏览器(实例用的是火狐)

burp的下载安装请自行百度,另外我这边还有汉化版本的,有需要的话可以私聊。

前面做了这么多铺垫,终于可以开始了,以后可能不会写的这么细,主要考虑到以前我学的时候,少一步就会看不懂,这个时候建议大家多去看几篇文章,因为每个师傅写文章的侧重点可能不一样。

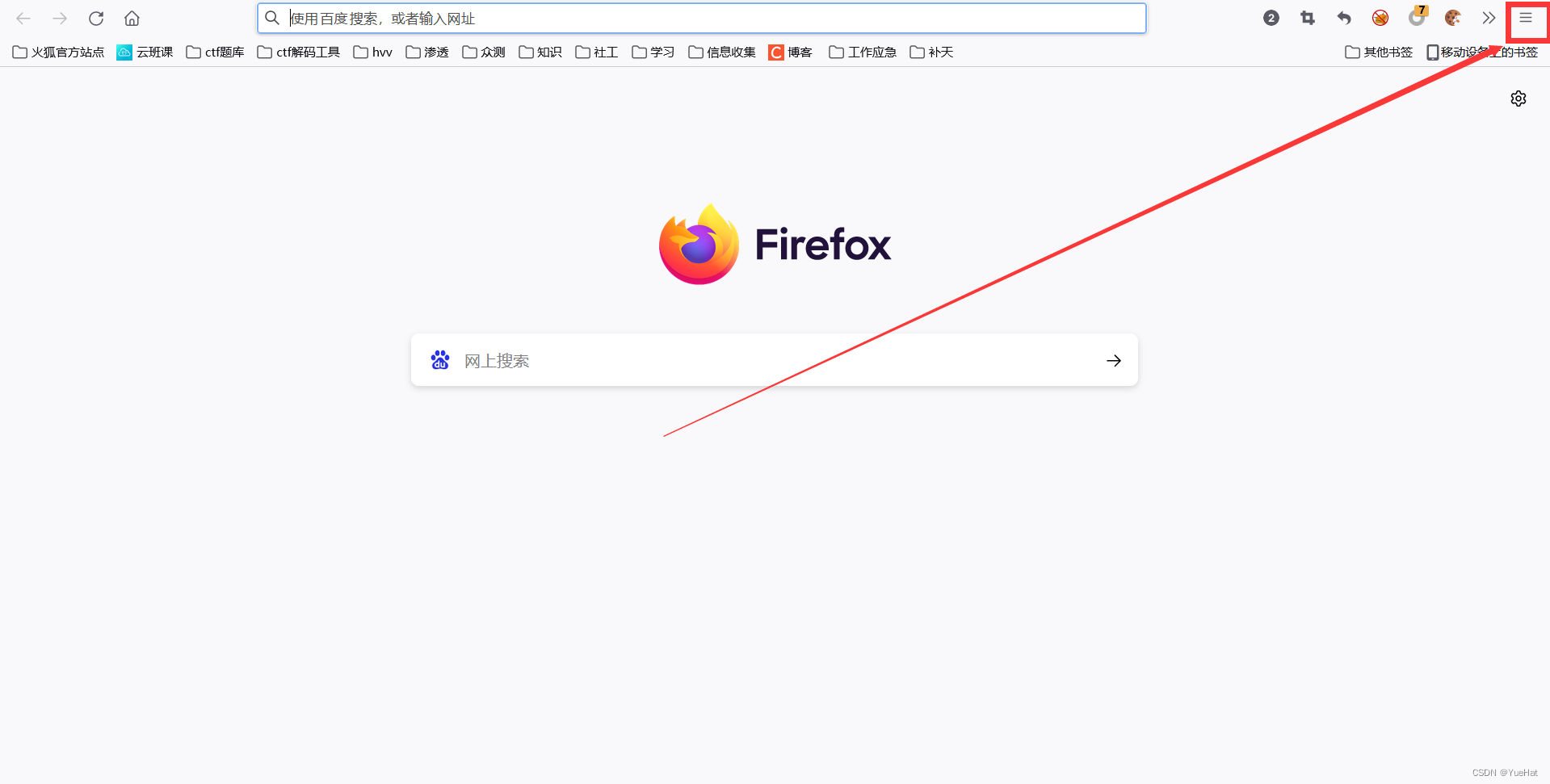

1.打开浏览器,因为前面说过了,bp是对我们的数据包进行拦截,所以我们要先把bp连在客户端跟服务端中间。

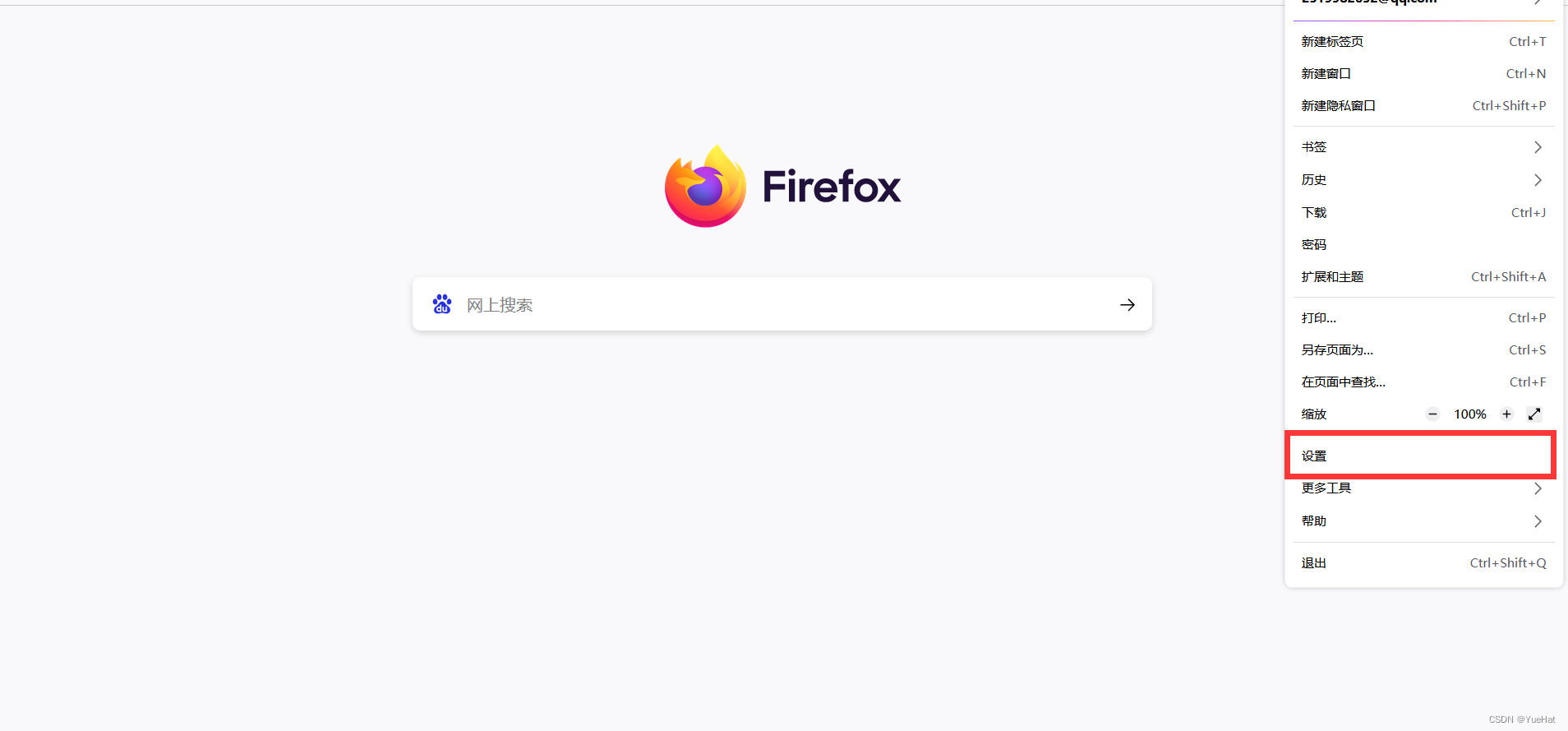

2.设置浏览器代理

每次需要抓包,就点这个手动配置代理,用完我们记得关掉,是不是很麻烦,所以我们可以用火狐的代理插件,至于怎么用,百度!(别放弃,加油,未来的安全专家)

每次需要抓包,就点这个手动配置代理,用完我们记得关掉,是不是很麻烦,所以我们可以用火狐的代理插件,至于怎么用,百度!(别放弃,加油,未来的安全专家)

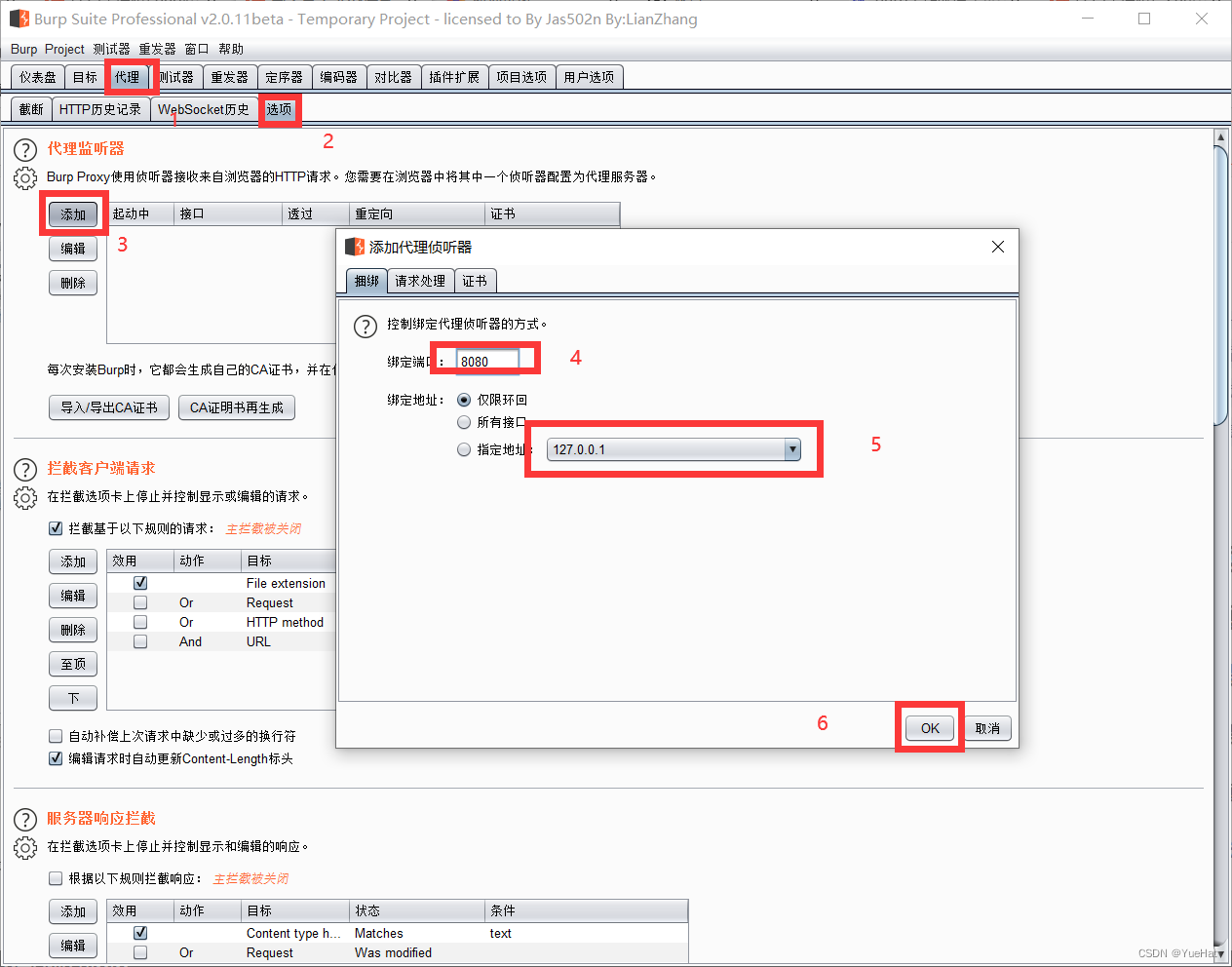

3.打开burpsuite,如下图所示,正常是英文的,我这个是汉化的,一开始 还是用英文的会好一点。

我们需要先做一下设置,因为我们的浏览器现在的流量是走127.0.0.1:8080这个地址的,所以需要把bp拦截的流量也添加这个地址.

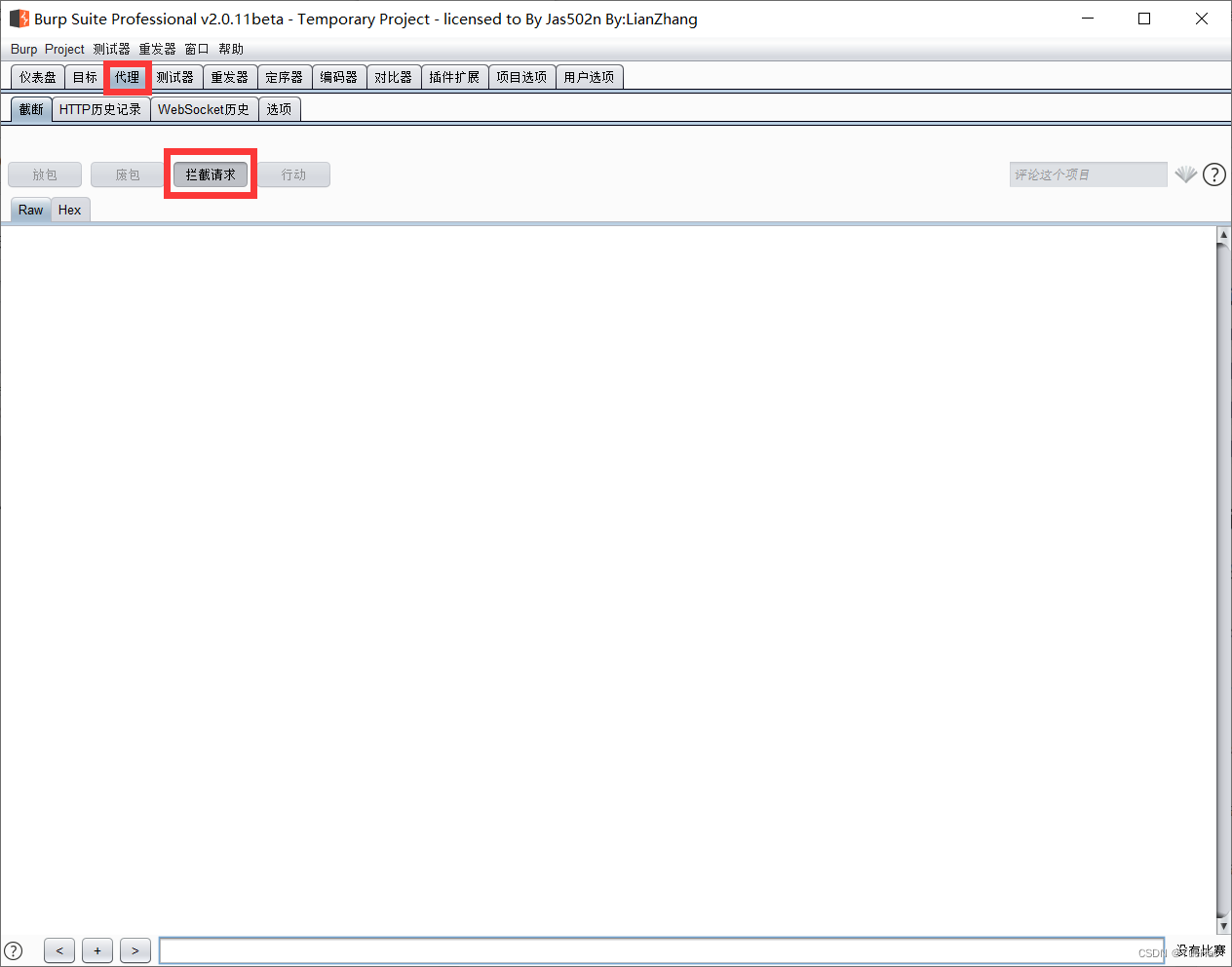

这样就设置好了,我们可以试一下基本的抓包功能,打开拦截功能,和浏览器代理,如下图。

这样就设置好了,我们可以试一下基本的抓包功能,打开拦截功能,和浏览器代理,如下图。

就可以愉快的抓包了。

就可以愉快的抓包了。

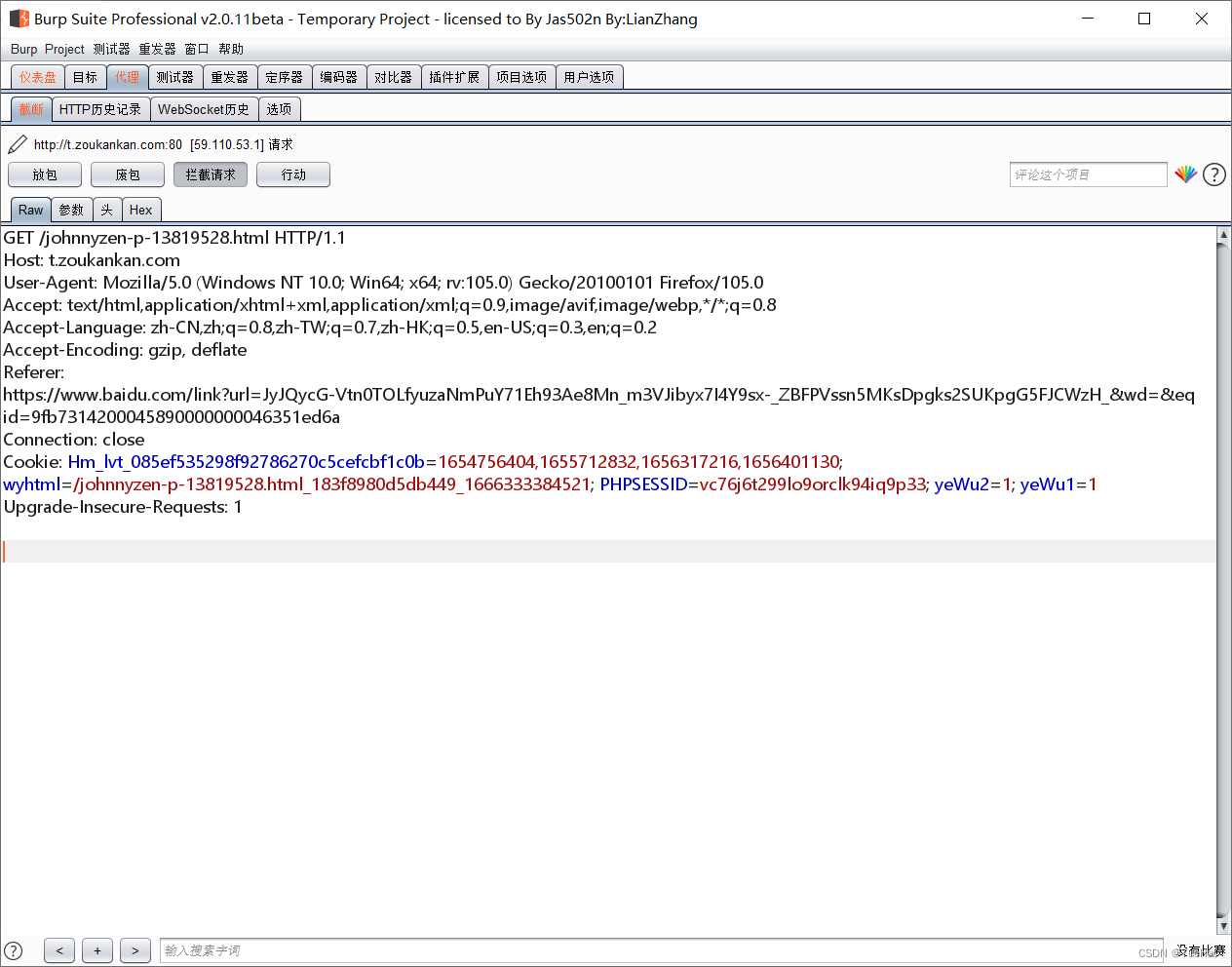

这样就是抓包成功的样子,也还有另外一种情况。

这样就是抓包成功的样子,也还有另外一种情况。

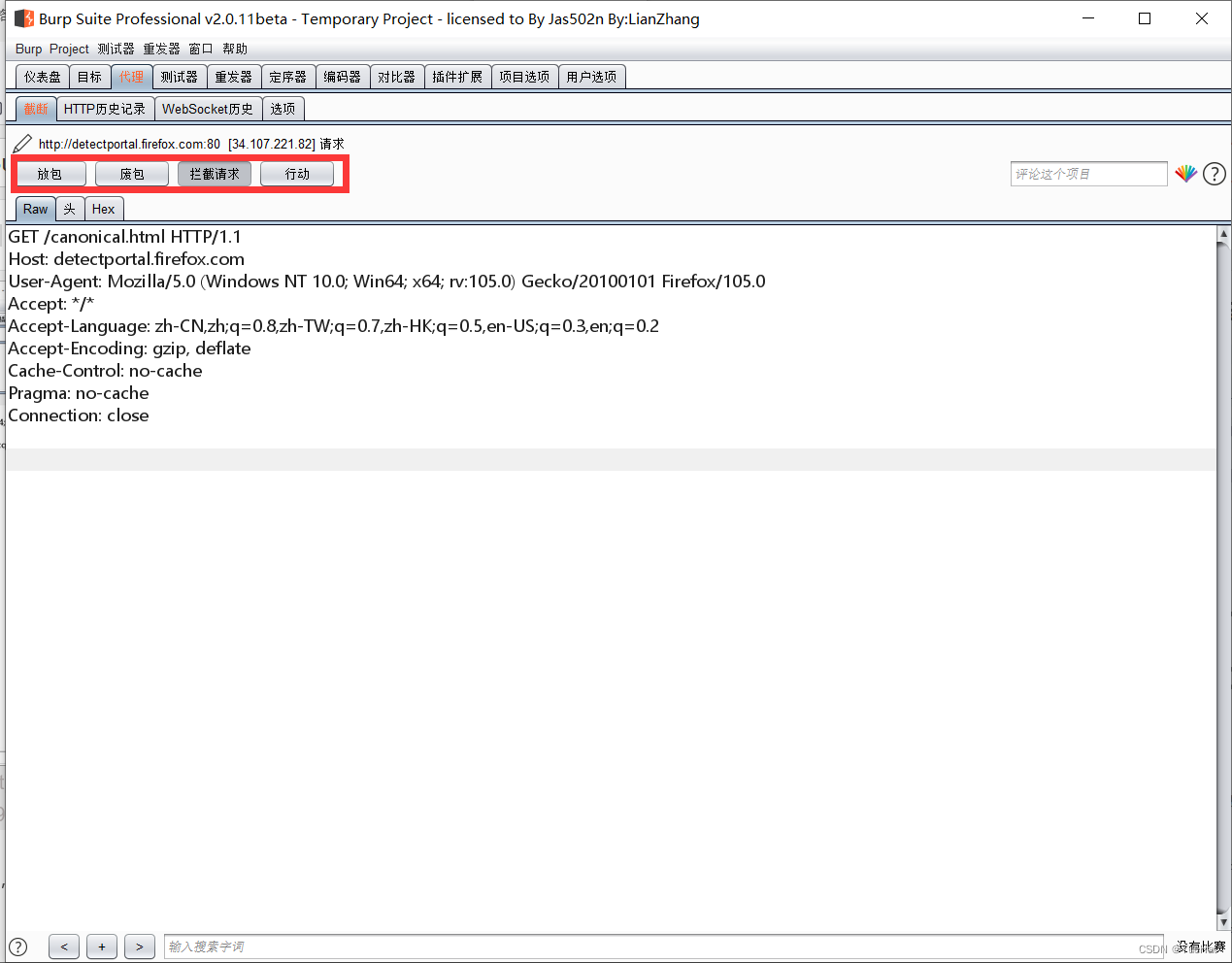

这里是抓到包的主机地址,这样的包就是浏览器自带的包,没啥意义,剩下还有四个按键,如下图,分别是。

这里是抓到包的主机地址,这样的包就是浏览器自带的包,没啥意义,剩下还有四个按键,如下图,分别是。

放包:把抓到的包放回去,也可以修改参数再放回去。

放包:把抓到的包放回去,也可以修改参数再放回去。

废包:把包丢弃掉。

拦截请求:抓包的开启按钮

行动:把数据包发往其他模块

一开始的bp只能抓取http的包,https的还要安装证书,具体怎么安装,大家自行百度!(百度也是一项技能)

其他的功能,我感觉中文版还是比较显而易见的,大家可以继续探索,功能还是相当强大的,冲吧,专家们!

这篇就先这样啦,好累哇