- 1Unity Shader入门精要——第1章 欢迎来到Shader的世界_冯乐乐电子书

- 2Python键鼠控制·PyAutoGui库_pyautogui.dragrel

- 3AchartEngineActivity引擎绘制柱状图、曲线图_axchart

- 4纯css实现文本溢出省略号,兼容(火狐,IE9,chrome)_多文本实现两行后省略号兼容ie9

- 5python之词频统计_词频统计python代码

- 6vue element el-Cascader 级联选择器 收起二级菜单的问题解决办法详解_el-cascader-node

- 7全网Bento和3D?点评2024年UX/UI设计趋势

- 8Unity Shader入门精要——第3章 Unity Shader基础_unity material shader

- 9教程:AT32F435 QSPI 读写W25Q256

- 10Unity Image(RawImage) 实现按轴心放大缩小,序列化存储轴心信息,实现编译器窗口保存轴心_unity rawimage的大小

无线服务器软件,关于无线802.1x结合各服务器软件的配置总结

赞

踩

关于无线802.1X结合各服务器的配置总结

一、组网需求:

随着无线在各业务应用逐渐增多,客户对无线安全的要求亦越高。目前的Portal认证,已难满足现在安全需求,特别是金融、证券等行业。而现在二层认证,较为安全为802.11i的WPA/WPA2对应802.1x方式。但由于其客户端、服务器设置较为麻烦,经常出错。以下特总结,无线802.1x结合各服务器的配置,以方便此类型应用的指导。

二、组网图:

802.1x典型组网如下:

平常在无线的802.1x客户端中,最常见为Windows系统,其只能选择EAP-PEAP或智能卡证书(EAP-TLS),此时需要服务器证书以建立EAP隧道,设置较为复杂。而有线802.1x可选择MD5,此时设置较为简单。下文主要以EAP-PEAP方式,结合常见的IAS、IMC、CAMS服务器进行介绍。

三、配置步骤:

1. 802.1x结合IAS

1.1 IAS服务器安装

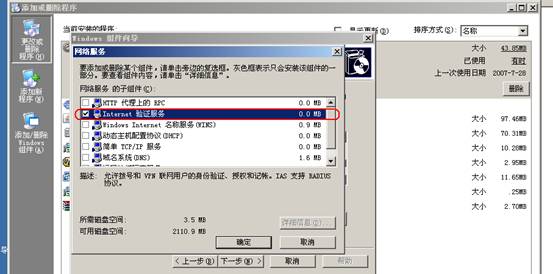

在Windows系统的控制面板----添加或删除程序----添加或删除Windows组件,如图:

1.2 IAS服务器设置

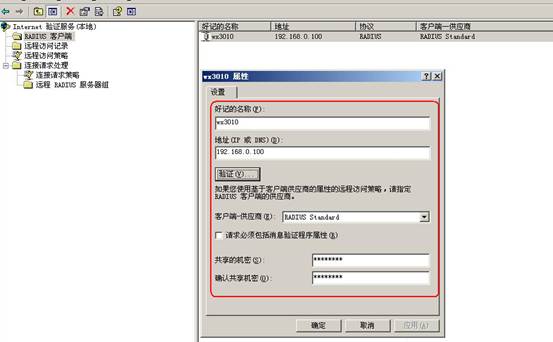

1)添加接入设备(Radius客户端)

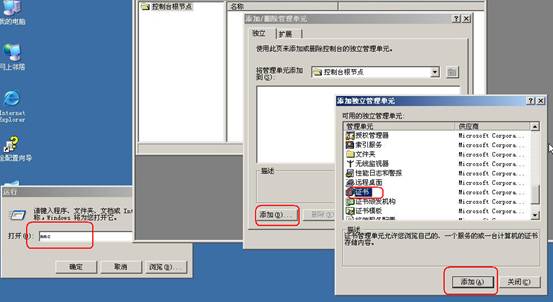

2)添加证书管理控制台,以便后续导入服务器证书

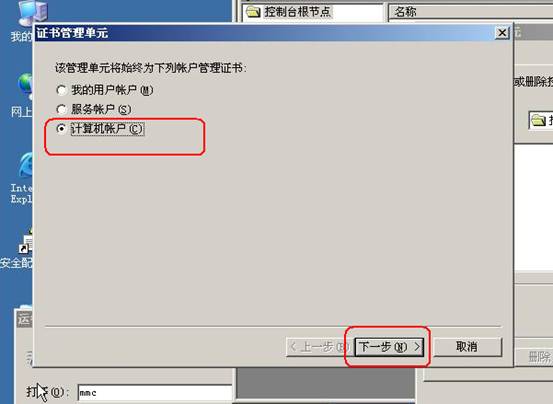

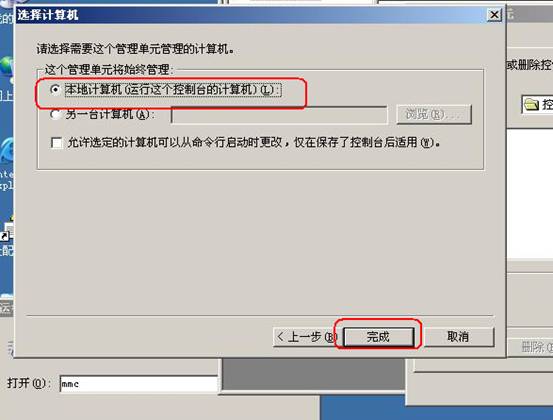

3)选择管理计算机帐户,其对应后续服务器证书

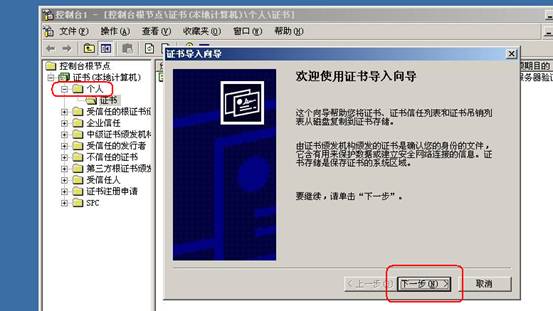

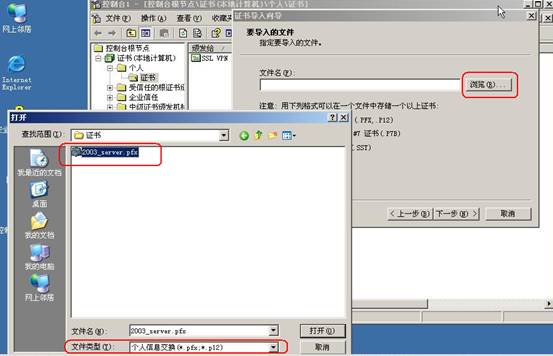

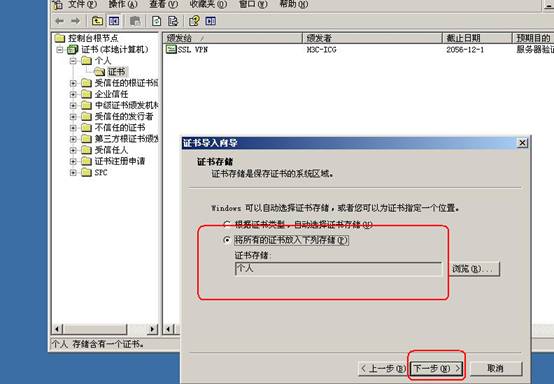

4)导入服务器证书(为EAP隧道协商做材料准备)

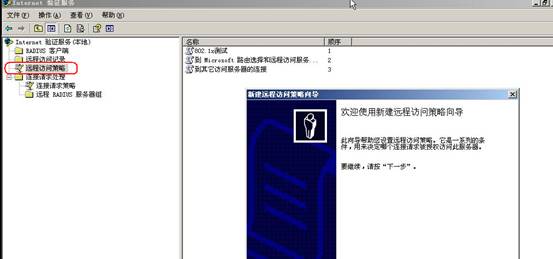

5)新建远程访问策略

5.1)按向导定义策略名字

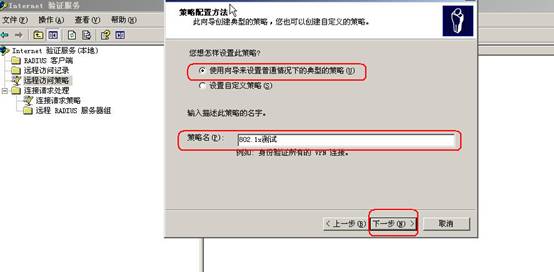

5.2)选择用于无线访问

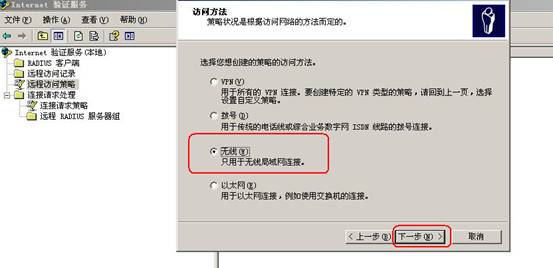

5.3)对用户或组授予远程访问权限

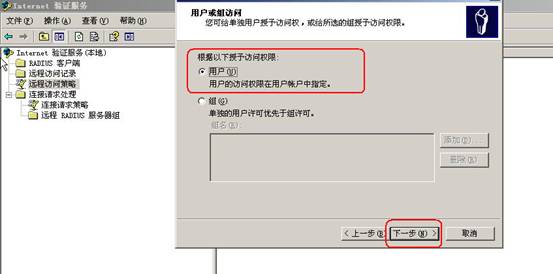

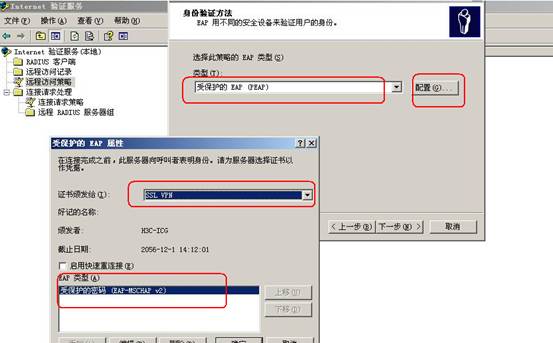

5.4)选择EAP类型(EAP-MSCHAP V2)

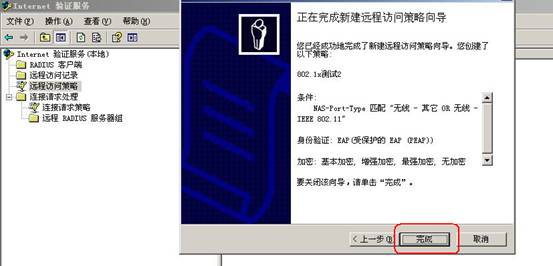

5.5)策略建立完成

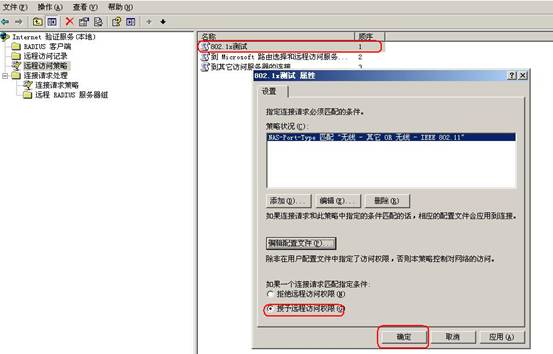

6)在新建立策略中选择授予远程访问权限(默认是拒绝的)

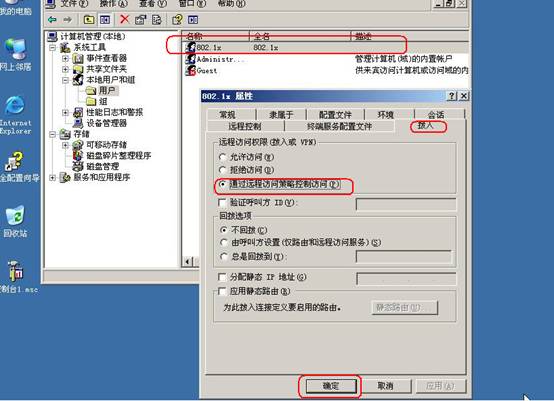

7)创建用户,在拨入属性里,授予远程访问权限(域用户默认为拒绝)

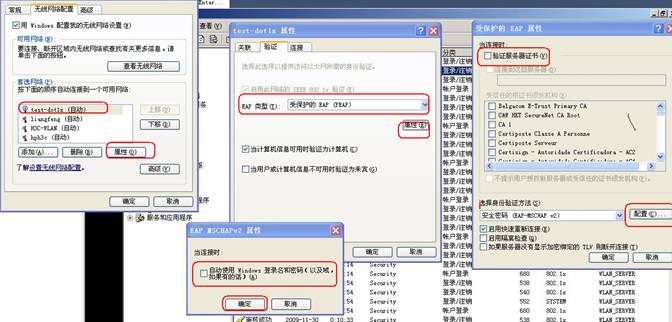

1.3 802.1x客户端设置

1.4设备侧配置

dis cur

#

version 5.20, Beta 3107

#

sysname H3C

#

ftp server enable

#

domain default enable ias

#

telnet server enable

#

port-security enable

#

dot1x authentication-method eap

#

oap management-ip 192.168.0.101 slot 0

#

wlan auto-ap enable

#

vlan 1

#

radius scheme ias

primary authentication 192.168.0.254

primary accounting 192.168.0.254

key authentication ias

key accounting ias

user-name-format without-domain

#

domain ias

authentication lan-access radius-scheme ias

authorization lan-access radius-scheme ias

accounting lan-access radius-scheme ias

access-limit disable

state active

idle-cut disable

self-service-url disable

domain system

access-limit disable

state active

idle-cut disable

self-service-url disable

#

dhcp server ip-pool 1

network 192.168.0.0 mask 255.255.255.0

gateway-list 192.168.0.100

#

user-group system

#

local-user admin

password simple admin

authorization-attribute level 3

service-type telnet

service-type ftp

#

wlan rrm

dot11a mandatory-rate 6 12 24

dot11a supported-rate 9 18 36 48 54

dot11b mandatory-rate 1 2

dot11b supported-rate 5.5 11

dot11g mandatory-rate 1 2 5.5 11

dot11g supported-rate 6 9 12 18 24 36 48 54

#

wlan service-template 1 crypto

ssid test-dot1x

bind WLAN-ESS 1

cipher-suite tkip

security-ie wpa

service-template enable

interface NULL0

#

interface Vlan-interface1

ip address 192.168.0.100 255.255.255.0

#

interface GigabitEthernet1/0/1

#

interface WLAN-ESS1

port-security port-mode userlogin-secure-ext

port-security tx-key-type 11key

undo dot1x handshake

#

wlan ap autoap model WA2210-AG

serial-id auto

radio 1

#

wlan ap autoap_003 model WA2210-AG

serial-id 210235A29DB094004495

radio 1

service-template 1

radio enable

#

dhcp enable

#

load xml-configuration

#

user-interface aux 0

user-interface vty 0 4

authentication-mode scheme

user privilege level 3

#

return

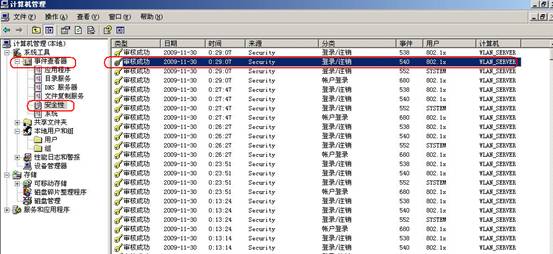

1.5 802.1x业务测试:

2. 802.1x结合IMC

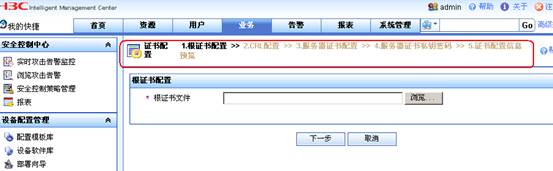

关于IMC操作大家比较熟悉,在这里仅强调证书导入。其步骤可见下图中红色标识,为5步;其中第2步,若CA服务器不在线,可跳过。

3.802.1X结合CAMS

在CAMS设置中,大家也比较熟悉,与IMC配置类似。但还有一点必须要注意,如下图:在运行参数配置里,EAP认证需要启用,否则服务器会直接拒绝用户认证。

四、配置关键点:

注意Windows 802.1x客户端首,默认为智能卡或证书方式,若首次连接会有问题,需要手动调整其配置。具体可见上文客户端设置。