- 1vue中音频wavesurfer.js如何加载静态文件和接口返回文件_wavesurfer.backend is undefined

- 2在Unity中制作配置文件通过ScriptableObject来保存数据_时新建一个scriptableobject对象用于存储注册的用户名和密码

- 3element 改变 table 的鼠标悬浮样式_el-table row 悬浮样式

- 4探索Allure Report:提升自动化测试效率的秘密武器!

- 5Cartographer学习记录:cartographer源码3D SLAM部分(一)_cartographer 3d slam

- 6opencv4.1.0在ubuntu上安装_ubuntu 百度云opencv4.1.0

- 7关于在Xlua中使用DoTween插件的拓展方法(包括UGUI模块方法)_xlua调用dotween

- 8win10环境下搭建yolov4环境及测试_win10 python 使用yolvo4 检测

- 9JavaScript

- 10vue中使用wavesurfer.js实现语音播放波形显示_wavesurfer.js 实时获取语音波动

SpringBoot之防止SQL注入和XSS攻击_springboot httpc传入参数做防sql和非法字符串

赞

踩

SQL注入(SQLi)是一种注入攻击,可以执行恶意SQL语句。它通过将任意SQL代码插入数据库查询,使攻击者能够完全控制Web应用程序后面的数据库服务器。攻击者可以使用SQL注入漏洞绕过应用程序安全措施;可以绕过网页或Web应用程序的身份验证和授权,并检索整个SQL数据库的内容;还可以使用SQL注入来添加,修改和删除数据库中的记录。

SQL注入漏洞可能会影响使用SQL数据库(如MySQL,Oracle,SQL Server或其他)的任何网站或Web应用程序。犯罪分子可能会利用它来未经授权访问用户的敏感数据:客户信息,个人数据,商业机密,知识产权等。SQL注入攻击是最古老,最流行,最危险的Web应用程序漏洞之一。

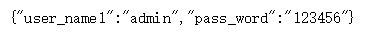

我们举一个简单的SQL注入例子,来解释其是如何进行注入的。假设现有一个登录功能,提交时需要验证用户名和密码,后台的验证是通过查库中的USER表完成的:

String sql ="select user_name,pass_word from cas_user where user_name= '"+userName+"' and pass_word= '"+passWord+"'";

- 1

这是一条简单的SQL语句,看起来也没有什么语法问题,正常情况下,也可以实现登录验证的功能。但若是用户在前台输入了’’or 1=1",账号密码随便输入,都会查询出数据来,进而登录成功。我们看一下这种情况下拼出的SQL:

String sql ="select user_name,pass_word from cas_user where user_name= '' and pass_word='' or 1=1";

- 1

下面进行测试,启动项目

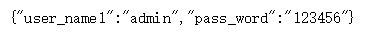

输入正确的账号密码

访问http://localhost:8080/webapp2/testSql1?userName=admin&passWord=123456

或者http://localhost:8080/webapp2/testSql2?userName=admin&passWord=123456

注入SQL:or 1 = 1

输入任意的账号密码(不能为空)

访问http://localhost:8080/webapp2/testSql1?userName=a&passWord=1%20or%201=1

(注:%20是空格)

访问http://localhost:8080/webapp2/testSql2?userName=a&passWord=1%20or%201=1

(注:%20是空格)

查询Sql1时所有数据都显示出来。

如何防止SQL注入?

1.PreparedStatement预编译处理

PreparedStatement pst=DBUtil.getConnection().prepareStatement(sql);

pst.setString(1,userName);

pst.setString(2,passWord);

- 1

- 2

- 3

2.使用正则表达式过滤传入的参数

在与数据库交互之前,校验一下传入值是否有可能造成SQL注入的特殊字符。如果有的话,前台给出提示,方法return,不与数据库交互。

3.使用Filter+HttpServletRequestWrapper替换非法字符

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {

private final Logger log = LoggerFactory.getLogger(getClass());

private static String key = "and|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|char|declare|;|or|-|+";

private static Set<String> notAllowedKeyWords = new HashSet<String>(0);

private static String replacedString="INVALID";

static {

String keyStr[] = key.split("\\|");

for (String str : keyStr) {

notAllowedKeyWords.add(str);

}

}

… …

private String clean(String valueP) {

String value = valueP.replaceAll("<", "<").replaceAll(">", ">");

value = value.replaceAll("<", "& lt;").replaceAll(">", "& gt;");

value = value.replaceAll("\\(", "& #40;").replaceAll("\\)", "& #41;");

value = value.replaceAll("'", "& #39;");

value = value.replaceAll("eval\\((.*)\\)", "");

value = value.replaceAll("[\\\"\\\'][\\s]*javascript:(.*)[\\\"\\\']", "\"\"");

value = value.replaceAll("script", "");

value = cleanSqlKeyWords(value);

return value;

}

private String cleanSqlKeyWords(String value) {

String paramValue = value;

for (String keyword : notAllowedKeyWords) {

if (paramValue.length() > keyword.length() + 4

&& (paramValue.contains(" "+keyword)||paramValue.contains(keyword+" ")||paramValue.contains(" "+keyword+" "))) {

paramValue = StringUtils.replace(paramValue, keyword, replacedString);

log.error(this.currentUrl + "已被过滤,因为参数中包含不允许sql的关键词(" + keyword

+ ")"+";参数:"+value+";过滤后的参数:"+paramValue);

}

}

return paramValue;

}

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

下面再次进行测试,启动项目

输入正确的账号密码,访问http://localhost:8080/webapp2/testSql1?userName=admin&passWord=123456

注入SQL:or 1 = 1

输入任意的账号密码(不能为空)

访问http://localhost:8080/webapp2/testSql1?userName=a&passWord=1%20or%201=1

(注:%20是空格)

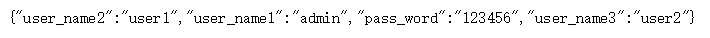

2020-06-02 21:34:11.458 INFO 12672 --- [nio-8080-exec-1] com.cw.test.sqlxss.filter.CrosXssFilter : CrosXssFilter==》Original_Url:/webapp2/testSql1,ParameterMap:{"userName":["a"],"passWord":["1 or 1=1"]}

2020-06-02 21:34:11.483 ERROR 12672 --- [nio-8080-exec-1] c.c.t.s.f.XssHttpServletRequestWrapper : /webapp2/testSql1已被过滤,因为参数中包含不允许sql的关键词(or);参数:1 or 1=1;过滤后的参数:1 INVALID 1=1

sql1:select user_name,pass_word from cas_user where user_name= 'a' and pass_word=1 INVALID 1=1

- 1

- 2

- 3

访问http://localhost:8080/webapp2/testSql1?userName=a&passWord=1%20or%201=1

(注:%20是空格)

2020-06-02 21:38:57.953 INFO 19140 --- [nio-8080-exec-1] com.cw.test.sqlxss.filter.CrosXssFilter : CrosXssFilter==》Original_Url:/webapp2/testSql2,ParameterMap:{"userName":["a"],"passWord":["1 or 1=1"]}

2020-06-02 21:38:57.979 ERROR 19140 --- [nio-8080-exec-1] c.c.t.s.f.XssHttpServletRequestWrapper : /webapp2/testSql2已被过滤,因为参数中包含不允许sql的关键词(or);参数:1 or 1=1;过滤后的参数:1 INVALID 1=1

sql2:select user_name,pass_word from cas_user where user_name= 'a' and pass_word= '1 INVALID 1=1'

2020-06-02 21:38:58.270 ERROR 19140 --- [nio-8080-exec-1] c.c.t.s.f.XssHttpServletRequestWrapper : /webapp2/testSql2已被过滤,因为参数中包含不允许sql的关键词(or);参数:1 or 1=1;过滤后的参数:1 INVALID 1=1

2020-06-02 21:38:58.270 INFO 19140 --- [nio-8080-exec-1] com.cw.test.sqlxss.filter.CrosXssFilter : CrosXssFilter==》doFilter_Url:/webapp2/testSql2,ParameterMap:{"passWord":["1 INVALID 1=1"],"userName":["a"]}

- 1

- 2

- 3

- 4

- 5

XSS攻击 通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。这些恶意网页程序通常是JavaScript,但实际上也可以包括Java、 VBScript、ActiveX、 Flash 或者甚至是普通的HTML。攻击成功后,攻击者可能得到包括但不限于更高的权限(如执行一些操作)、私密网页内容、会话和cookie等各种内容。

人们经常将跨站脚本攻击(Cross Site Scripting)缩写为CSS,但这会与层叠样式表(Cascading Style

Sheets,CSS)的缩写混淆。因此,将跨站脚本攻击缩写为XSS。

原理

HTML是一种超文本标记语言,通过将一些字符特殊地对待来区别文本和标记,例如,小于符号(<)被看作是HTML标签的开始等。当动态页面中插入的内容含有这些特殊字符(如<)时,用户浏览器会将其误认为是插入了HTML标签,当这些HTML标签引入了一段JavaScript脚本时,这些脚本程序就将会在用户浏览器中执行。所以,当这些特殊字符不能被动态页面检查或检查出现失误时,就将会产生XSS漏洞。

如何防止XSS攻击?

Servlet的方式

- 继承HttpServletRequestWrapper,实现对请求参数的过滤

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {

private final Logger log = LoggerFactory.getLogger(getClass());

private static String key = "and|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|char|declare|;|or|-|+";

private static Set<String> notAllowedKeyWords = new HashSet<String>(0);

private static String replacedString="INVALID";

static {

String keyStr[] = key.split("\\|");

for (String str : keyStr) {

notAllowedKeyWords.add(str);

}

}

private String currentUrl;

public XssHttpServletRequestWrapper(HttpServletRequest servletRequest) {

super(servletRequest);

currentUrl = servletRequest.getRequestURI();

}

/**

* 覆盖getParameter方法,将参数名和参数值都做xss过滤。

* 如果需要获得原始的值,则通过super.getParameterValues(name)来获取

* getParameterNames,getParameterValues和getParameterMap也可能需要覆盖

*/

@Override

public String getParameter(String parameter) {

String value = super.getParameter(parameter);

if (value == null) {

return null;

}

return cleanXSS(value);

}

@Override

public String[] getParameterValues(String parameter) {

String[] values = super.getParameterValues(parameter);

if (values == null) {

return null;

}

int count = values.length;

String[] encodedValues = new String[count];

for (int i = 0; i < count; i++) {

encodedValues[i] = cleanXSS(values[i]);

}

return encodedValues;

}

@Override

public Map<String, String[]> getParameterMap(){

Map<String, String[]> values=super.getParameterMap();

if (values == null) {

return null;

}

Map<String, String[]> result=new HashMap<>();

for(String key:values.keySet()){

String encodedKey=cleanXSS(key);

int count=values.get(key).length;

String[] encodedValues = new String[count];

for (int i = 0; i < count; i++){

encodedValues[i]=cleanXSS(values.get(key)[i]);

}

result.put(encodedKey,encodedValues);

}

return result;

}

/**

* 覆盖getHeader方法,将参数名和参数值都做xss过滤。

* 如果需要获得原始的值,则通过super.getHeaders(name)来获取

* getHeaderNames 也可能需要覆盖

*/

@Override

public String getHeader(String name) {

String value = super.getHeader(name);

if (value == null) {

return null;

}

return cleanXSS(value);

}

private String cleanXSS(String valueP) {

String value = valueP.replaceAll("<", "<").replaceAll(">", ">");

value = value.replaceAll("<", "& lt;").replaceAll(">", "& gt;");

value = value.replaceAll("\\(", "& #40;").replaceAll("\\)", "& #41;");

value = value.replaceAll("'", "& #39;");

value = value.replaceAll("eval\\((.*)\\)", "");

value = value.replaceAll("[\\\"\\\'][\\s]*javascript:(.*)[\\\"\\\']", "\"\"");

value = value.replaceAll("script", "");

return value;

}

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

- 84

- 85

- 86

- 87

- 88

- 89

- 实现XSS过滤器

@WebFilter

public class CrosXssFilter implements Filter {

private static final Logger logger = LoggerFactory.getLogger(CrosXssFilter.class);

@Override

public void init(FilterConfig filterConfig) throws ServletException {

}

@Override

public void doFilter(ServletRequest request, ServletResponse response,

FilterChain chain) throws IOException, ServletException {

request.setCharacterEncoding("utf-8");

response.setContentType("text/html;charset=utf-8");

//跨域设置

if(response instanceof HttpServletResponse){

HttpServletResponse httpServletResponse=(HttpServletResponse)response;

//通过在响应 header 中设置 ‘*’ 来允许来自所有域的跨域请求访问。

httpServletResponse.setHeader("Access-Control-Allow-Origin", "*");

//通过对 Credentials 参数的设置,就可以保持跨域 Ajax 时的 Cookie

//设置了Allow-Credentials,Allow-Origin就不能为*,需要指明具体的url域

//httpServletResponse.setHeader("Access-Control-Allow-Credentials", "true");

//请求方式

httpServletResponse.setHeader("Access-Control-Allow-Methods", "*");

//(预检请求)的返回结果(即 Access-Control-Allow-Methods 和Access-Control-Allow-Headers 提供的信息) 可以被缓存多久

httpServletResponse.setHeader("Access-Control-Max-Age", "86400");

//首部字段用于预检请求的响应。其指明了实际请求中允许携带的首部字段

httpServletResponse.setHeader("Access-Control-Allow-Headers", "*");

}

//sql,xss过滤

HttpServletRequest httpServletRequest=(HttpServletRequest)request;

logger.info("CrosXssFilter==》Original_Url:{},ParameterMap:{}",httpServletRequest.getRequestURI(), JSONObject.toJSONString(httpServletRequest.getParameterMap()));

XssHttpServletRequestWrapper xssHttpServletRequestWrapper=new XssHttpServletRequestWrapper(

httpServletRequest);

chain.doFilter(xssHttpServletRequestWrapper, response);

logger.info("CrosXssFilter==》doFilter_Url:{},ParameterMap:{}",xssHttpServletRequestWrapper.getRequestURI(), JSONObject.toJSONString(xssHttpServletRequestWrapper.getParameterMap()));

}

@Override

public void destroy() {

}

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

访问http://localhost:8080/webapp2/testXss?userName=1&passWord=<‘script’>alert(1)</‘script’>(去掉‘单引号)