热门标签

热门文章

- 1☀️苏州程序大白用万字解析Python网络编程与Web编程☀️《❤️记得收藏❤️》_wfconfigserver.handleclient();

- 2linux学习——http综合实验_在linux中使用http做一个小实验

- 3mac安装nvm(M1)

- 4java项目之在线教育系统(springboot+vue+mysql)

- 52021年中国科学技术大学软件工程电子信息考研信息_中科大上机复试的环境

- 6jsonarray转liast_后缀数组

- 7Stable Diffusion初级教程_stable diffusion 教程

- 8SpringBoot整合Web过滤器、监听器、拦截器_org.springframework.web.server.webfilter

- 9SpringBoot的搭建(两种方式)_springboot环境搭建

- 10rsync+sersync2文件同步(基于centos6.5)

当前位置: article > 正文

eNSP中的VPN配置

作者:Gausst松鼠会 | 2024-05-14 06:13:15

赞

踩

eNSP中的VPN配置

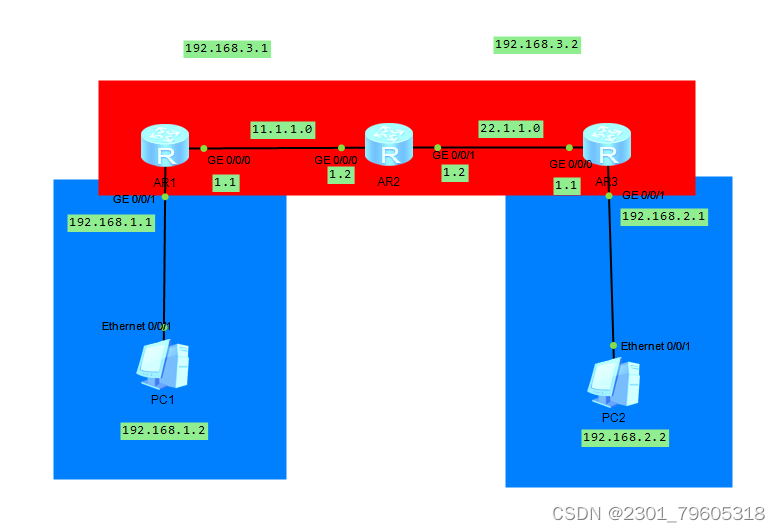

一、GRE-VPN

以上图所示网络拓扑为例,蓝色区域代表内网,红色区域代表外网

目的:使PC1与PC2之间通过VPN能够相互通信

1、在路由器之间配置静态或者动态路由以及缺省路由使外网之间能够互相通信,但内网不能与外网通信,以此来模拟现实中的情况

- [AR1]ospf 1

- [AR1-ospf-1]area 0

- [AR1-ospf-1-area-0.0.0.0]network 11.1.1.0 0.0.0.255

- [AR1]ip route-static 0.0.0.0 0 11.1.1.2

2、配置nat使内网与外网能够互通

- [AR1]acl 2000

- [AR1-acl-basic-2000]rule permit source 192.168.1.0 0.0.0.255

- [AR1-GigabitEthernet0/0/0]nat outbound 2000

3、进行VPN相关设置

- [AR1]interface Tunnel 0/0/0 创建隧道

- [AR1-Tunnel0/0/0]tunnel-protocol gre 选择协议

- [AR1-Tunnel0/0/0]source 11.1.1.1 设置源IP地址

- [AR1-Tunnel0/0/0]destination 22.1.1.1 设置目的IP地址

- [AR1-Tunnel0/0/0]ip address 192.168.3.1 24 创建隧道本端IP地址

- [AR1]ip route-static 192.168.2.0 24 192.168.3 配置隧道两端IP地址的静态路由

二、IPsec-VPN

以上图所示网络拓扑为例,蓝色区域代表内网,红色区域代表外网

目的:使不同内网之间PC1与PC2能够互相通信,PC3不能够与PC2通信但能够访问外网

1、对设备进行基础的网络配置

2、配置NAT

- [AR1]acl 2000

- [AR1-acl-basic-2000]rule 5 deny source 192.168.1.0 0.0.0.255 拒绝VPN匹配网段

- [AR1-acl-basic-2000]rule permit source any 允许其他网段通过

- [AR1]int g0/0/0

- [AR1-GigabitEthernet0/0/0]nat outbound 2000

3、创建ACL感兴趣流

- [AR1]acl 3000

- [AR1-acl-adv-3000]rule permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

4、创建安全提议,此处使用的是AH

- [AR1]ipsec proposal a 创建名为a的安全提议

- [AR1-ipsec-proposal-a]encapsulation-mode tunnel 选择封装模式为tunnel

- [AR1-ipsec-proposal-a]transform ah 选择封装协议为ah

- [AR1-ipsec-proposal-a]ah authentication-algorithm sha1 选择验证算法为sha1

5、创建安全策略

- [AR1]ipsec policy aa 1 manual 创建名为aa序号为1的手动配置的安全策略

- [AR1-ipsec-policy-manual-aa-1]security acl 3000 调用感兴趣流

- [AR1-ipsec-policy-manual-aa-1]proposal a 调用安全提议a

- [AR1-ipsec-policy-manual-aa-1]tunnel remote 22.1.1.1 配置目的IP地址

- [AR1-ipsec-policy-manual-aa-1]tunnel local 11.1.1.1 配置源IP地址

- [AR1-ipsec-policy-manual-aa-1]sa spi outbound ah 12345

- [AR1-ipsec-policy-manual-aa-1]sa spi inbound ah 54321 设置本端进出SPI

- [AR1-ipsec-policy-manual-aa-1]sa string-key outbound ah simple 123456

- [AR1-ipsec-policy-manual-aa-1]sa string-key inbound ah simple 54321

- 设置本端进出验证密钥

- [AR3-ipsec-policy-manual-bb-1]sa spi outbound ah 54321

- [AR3-ipsec-policy-manual-bb-1]sa spi inbound ah 12345

- [AR3-ipsec-policy-manual-bb-1]sa string-key outbound ah simple 54321

- [AR3-ipsec-policy-manual-bb-1]sa string-key inbound ah simple 12345

隧道两端的SPI和密钥需要进行对应的设置

6、调用配置

- [AR1]int g0/0/0

- [AR1-GigabitEthernet0/0/0]ipsec policy aa 调用安全策略aa

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Gausst松鼠会/article/detail/567673

推荐阅读

相关标签