- 1面试经验|拿了8家大厂SSP offer_sspoffer

- 2scrapy-redis_scrapy-redis配置

- 3【论文阅读及代码实现】BiFormer: 具有双水平路由注意的视觉变压器

- 4如何评价cisp-pte证书?_cise-pte

- 5linux mips汇编指令集,MIPS汇编与指令

- 6springboot3使用自定义注解+Jackson优雅实现接口数据脱敏_springboot3 jackson

- 7PU学习相关知识

- 8读英语计算机书籍读后感,读英语小说的读后感(精选14篇)

- 9uni-app的开发环境_uniapp安装依赖

- 10【文章系列解读】AI绘图必读模型:Derambooth和Textual Inversion

网络安全测试2_以下不属于双链型表上的double free的利用过程是

赞

踩

1、在一个Windows域树中,第一个域被称为(C)

A 子域 B 被信任域 C 根域 D 信任域

2、下面哪种写法表示如果cmd1成功执行,则执行cmd2命令(B)

A cmd1|cmd2 B cmd1&&cmd2 C cmd1||cmd2 D cmd1;cmd2

3、Docker如何查看容器日志(C)

A docker images B docker ps C docker logs D docker log

4、Weblogic不存在哪些漏洞(B)

A 未授权访问 B 任意文件包含 C 弱口令漏洞 D 反序列化漏洞

5、整数溢出漏洞中上溢的成因是(B)

A 将数据放入了比它本身小的存储空间中,从而出现了溢出

B 一个整数通过运算(赋值),超过它能表示的上限,则会变成一个很小的数

C 作比较时忽视了有符号数可以为负值

D 一个整数通过运算(赋值),低于它能表示的下限,则会变成一个很大的数

6、域环境中,用户的配置文件有三种,以下不对的是(C)

A 强制用户配置文件

B 漫游用户配置文件

C 临时配置文件

D 本地用户配置文件

7、黑客在入侵踩点(信息搜集)阶段使用到的技术不包含下列哪项?(D)

A 公开信息的合理利用及分析

B 主机及系统信息收集

C IP及域名信息收集

D 使用 sqlmap 验证 SQL注入漏洞是否存在

8、网上营业中间件如果启用了SSI,应采用不低于()版本的SSL,采用经国家密码管理局认可 的密码算法(B) (2分)

A 2.0 B 3.0 C 2.5 D 3.1

9、造成格式化字符串漏洞的原因是(C)

A 用户输入的数据大小超过了程序预留的空间大小

B 混淆了用户输入与栈上的元数

C 程序把用户输入的%x%n等字符当做元数据来解析

D 能使用某种输入让程序中某个会输出的字符串结尾没有null

10、以下对跨站脚本攻击(XSS)的解释最准确的一项是(C)

A 构造精妙的关系数据库的结构化查询语言对数据库进行非法的访问

B 一种很强大的木马攻击手段

C 将恶意代码嵌入到用户浏览的WEB网页中,从而达到恶意的目的

D 引诱用户点击虚假网络链接的一种攻击方法

11、pache HTTP Server 2.4.49版本存在什么漏洞(C)

A SSRF B XXE C RCE D XSS

12、Cobalt Strike在bencon命令行中使用哪个命令在目标上执行程序(C)

A net B run C shell D ps

13、变量直接出现在了格式化字符串函数中格式化字符串所在的位置(D)

A 变量直接出现在了格式化字符串函数中格式化字符串所在的位置

B 作比较时忽视了有符号数可以为负值

C 盖栈上的变量,例如函数指针或对象指针

D 用户输入的数据大小超过了程序预留的空间大小

14、以下文件包含的函数属于ASP的是(B)

A include_once B include file C fopen D java.io.File

15、Docker如何查看所有容器(C)

A docker ps -l B docker images C docker ps -a D docker ps

16、下列一般不是杀毒软件的功能的是(C)

A 数据恢复 B 监控识别 C 优化操作系统 D 病毒扫描和清除

17、在无线路由器安全设置中,以下哪个选项不属于常见的三种上网方式之一 (A)

A 动态静态混合 B 动态IP C 静态IP D PPPoE

18、下列可以作为C类主机IP地址的是(A)

A 192.12.45.16 B 211.23.22.34 C 172.12.11.71 D 10.61.0.114

19、释放后重用UAF的原理为(D)

A 一个整数通过运算(赋值),超过它能表示的上限,则会变成一个很小的数

B 对同一个指针指向的内存释放两次

C 变量直接出现在了格式化字符串函数中格式化字符串所在的位置

D 内存被释放后,指向指针并没有被删除,又被程序调用

20、SQL Server的主数据库是下列哪项(B)

A TEMPD B MASTER C MSDB D MODEL

21Cobalt Strike利用域前置上线是侧用的哪种监听器(C)

A dns B smb C https D http

22、以下属于2017年OWASP十大安全漏洞的是(D)

A SQL注入 B XSS漏洞 C 敏感信息泄露 D 全部都是

23、S2-045是由于(A)导致的RCE漏洞

A 基于Jakarta Multipart解析器执行文件上传时

B 在使用REST插件,并启用动态方法调用时

C 对参数名使用OGNL解析

D OGNL循环解析

24、下层活动目录对象从高层活动目录对象继承“用户组策略”设置的过程叫做( B)

A 授权 B 继承 C 委派 D 被授权

25、下面代码中可能存在哪种漏洞(C)

<%=request.getParameter("input")%>

A 任意文件读取 B 目录遍历 C XSS D 任意文件写入

26、以下不属于双链表型(bin)上的double free的利用过程的是(B)

A 释放掉两个chunk

B 用一个很大的值覆盖top chunk的大小比如Oxffffffffffff

C 再分配一个chunk c,大小为前面两个chunk之和

D malloc两个chunk a,b

27在SQL查询时,使用WHERE子句指出的是(A)

A 查询条件 B 查询视图 C 查询结果 D 查询目标

28、以下语句"ASCII(SUBSTR('Admin',1,1)"的作用是 (D)

A 返回"Admin"最后一个字符的ASCll码值

B 返回"SUBSTR"最后一个字符的ASCll码值

C 返回"SUBSTR"第一个字符的ASCI码值

D 返回"Admin"第一个字符的ASCll码值

29、以下有关文件上传漏洞的说法错误的是(B)

A 文件上传漏洞可导致攻击者控制服务器

B 文件上传漏洞对网站服务器没什么影响

C 文件上传漏洞题由于文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型

D 文件上传漏洞可导致攻击者向服务器上传Webshell

30、什么类型的端口扫描被称为“半开放”扫描(B)

A Xmas B TCP SYN C TCP ACK D TCP Connect

31、MongoDB默认端口(A) (2分)

A 27017 B 1433 C 27001 D 6379

32、Windows操作系统中记录已知DNS的文件是(A)

A C:/Windows/System32/drivers/etc/host

B C:/Windows/System32/hosts

C C:/Windows/hosts

D C:/Windows/System34/host

33、活动目录中域结构的设计主要基于(C)

A 行政结构 B 域结构 C 逻辑结构 D 物理结构

34、Wireshark默认色彩规则中代表报文各类异常是什么颜色(C)

A 蓝色 B 紫色 C 红色 D 粉色

35、下列哪些注入模式不属于SQL注入(C)

A 联合查询 B 报错注入 C 存储注入

36、你想发现到达目标网络需要经过哪些路由器,你应该使用什么命令(B)

A ipconfig B tracert C ping D nslookup

37、每台联网的PC上都需要有IP地址,才能正常通信。Windows操作系统中,在dos窗口中输入 下列哪个命令可以查看本机的IP地址(B)

A net share B ipconfig C net view D ping

38、以下可能是SSH端口的是(B)

A 21 B 22 C 23 D 24

39、下列不是MySQL注入方法的是(C)

A 注释符绕过 B 报错注入 C udf注入 D 时间盲注

40、下面哪种上传文件的格式是利用的Nginx 解析漏洞(B)(2分)

A /test.asp;1.jpg B /test.jpg/1.php C /test.php.xxx D /test.asp/test.jpg

41、下面哪一个是创建表是常见的数据库操作?(A)

A CREATE TAB B CREATE DATABASE C ALTER TABLE D DROP TABLE

42、以下可能是redis的端口是(D)

A 5000 B 8069 C 3690 D 6379

43、以下PHP代码会造成(B)

A SQL注入 B 反射型XSS C DOM型XSS D 存储型XSS

44、以下PHP代码会造成(B) (2分)

A SSRF B SQL注入 C XSS D CSRF

45、以下php代码会造成(D) (2分)

A SQL注入 B XSS C CSRF D SSRF

46、以下代码会造成(B) (2分)

A DOM型XSS B 反射型XSS C 存储型XSS D LIKE型XSS

47、以下PHP代码会造成(B) (2分)

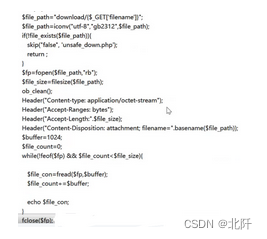

A SQL注入 B 任意文件下载 C 任意文件上传 D 任意文件写入

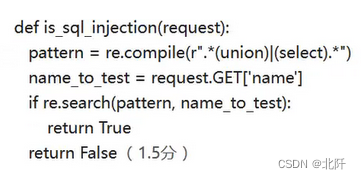

48、以下python代码会造成(C) (2分)

A 通过re.compile换行绕过黑名单

B 通过re.compile截断绕过黑名单

C 通过re.match换行绕过黑名单

D 通过re.match截断绕过黑名单

49、以下python代码会造成(B)

A CSRF B SSRF C LFI D RFI

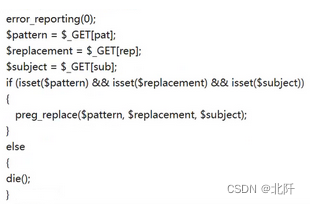

50、以下php代码会造成(B)

A XSS B 代码注入 C SQL注入 D 模板注入