- 1动环监控系统的IO服务器,动环监控服务器

- 2dolphinscheduler配置hadoop后执行脚本报错ERROR:Cannot execute /opt/soft/hadoop/libexec/hadoop-config.sh_cannot execute hdfs-config.sh

- 3内连接与外连接区别_内连接与外连接的区别

- 4SpringBoot 整合 ChatGPT API 项目实战,十分钟快速搞定!

- 5企业数据资产管理新篇章:《数据资产入表操作指引》解析_天津市数据资源服务联合体发布的《企业数据资产入表操作指引》

- 6github 主分支如何阻止直接提交,只允许其他分支合并_github 分支设置不让提交代码

- 7程序员行业和普通行业相比有什么区别?我来谈谈优缺点_程序员与其它职位的区别

- 8需求管理工具

- 9Mybatis多表关联查询_mybatisplus多表联查

- 10防火墙综合实验(NAT、双击热备)_防火墙双机热备综合实验

Linux主机安全加固_安全整改加固,腾讯T2亲自教你

赞

踩

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

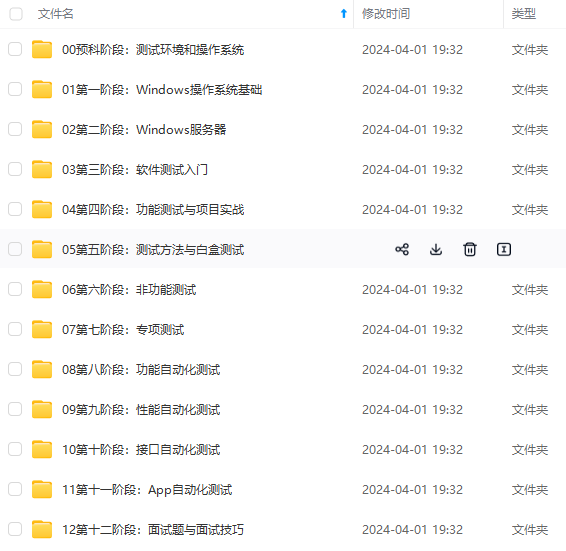

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

###备份###

cp /etc/login.defs /etc/login.defs.xu.bak

sed -i ‘s/PASS_MAX_DAYS 99999/PASS_MAX_DAYS 180/g’ /etc/login.defs

sed -i ‘s/PASS_MIN_DAYS 0/PASS_MIN_DAYS 30/g’ /etc/login.defs

sed -i ‘s/PASS_MIN_LEN 5/PASS_MIN_LEN 12/g’ /etc/login.defs

sed -i ‘s/PASS_WARN_AGE 7/PASS_WARN_AGE 20/g’ /etc/login.defs

密码复杂度控制

vim /etc/pam.d/system-auth

找到 password requisite pam_cracklib.so 替换成如下:###

password requisite pam_cracklib.so retry=5 difok=3 minlen=10 ucredit=-1 lcredit=-3 dcredit=-3 dictpath=/usr/share/cracklib/pw_dict

##################################################################################

##################################################################################

2、升级openssh版本;

按需做,这里暂且不对这项进行整改

##################################################################################

##################################################################################

3、设置终端超时:

##后续优化对于已经存在配置的判断,一下方法暂用,不会影响整改结果##

echo ‘export TMOUT=1800’>>/etc/profile

echo ‘readonly TMOUT’ >>/etc/profile

source /etc/profile

##################################################################################

##################################################################################

4、检查定时任务(防止病毒感染):

定时任务

crontab -l

一次性任务检查

at -l

##################################################################################

##################################################################################

5、检查异常进程(防止挖矿病毒,占用内存或者CPU):

检查cpu占用前10

ps aux|sort -rn -k +3|head

检查内存占用前10

ps aux|sort -rn -k +4|head

##################################################################################

##################################################################################

6、root用户远程登陆:

由于没有业务用户,修改此项会影响用户正常使用,所以在非必要情况下不进行配置

vim /etc/ssh/sshd_config

设置如下行

PermitRootLogin yes

PermitRootLogin prohibit-password

可以修改默认端口保证安全性,按需

Port 22

修改完配置之后记得重启服务生效

service sshd restart

##################################################################################

##################################################################################

7、关闭无效的服务及端口:

##邮箱##

service postfix status

chkconfig --del postfix

chkconfig postfix off

##cups##

service cups status

chkconfig --del cups

chkconfig cups off

其他服务请手动检查

##################################################################################

##################################################################################

8、设置防火墙策略:

####检查IPTABLES状态###

service iptables status

echo ‘请根据用户实际业务端口占用等情况进行设置!’

例如:vim /etc/sysconfig/iptables ,添加如下策略

-A INPUT -m state --state NEW -m tcp -p tcp --dport 8080 -j ACCEPT

-A INPUT -m state --state NEW -m udp -p udp --dport 8080 -j ACCEPT

重启防火墙

service iptabels restart

##################################################################################

##################################################################################

9、设置历史记录数量:

###备份###

cp /etc/profile /etc/profile_xu_bak

###修改###

sed -i s/‘HISTSIZE=1000’/‘HISTSIZE=5000’/g /etc/profile

###检查###

cat /etc/profile |grep HISTSIZE|grep -v export

##################################################################################

##################################################################################

10、日志保留半年以上:

###备份###

cp /etc/logrotate.conf /etc/logrotate.conf_xu_bak

###修改###

sed -i s/‘rotate 4’/‘rotate 12’/g /etc/logrotate.conf

###重启####

service syslog restart

###检查###

cat /etc/logrotate.conf |grep -v ‘#’ |grep rotate

##################################################################################

##################################################################################

11、锁定不必要的用户:

###备份###

cp -p /etc/passwd /etc/passwd_xu_bak

cp -p /etc/shadow /etc/shadow_xu_bak

###锁定不必要的用户###

bin, sys,adm,uucp,lp, nuucp,hpdb, www, daemon

passwd -l bin

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

b (备注软件测试)**

[外链图片转存中…(img-Z0EDHh6l-1713331867548)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!