- 1迁移学习篇之如何迁移经典CNN网络-附迁移学习Alexnet,VGG,Googlenet,Resnet详细代码注释和方法-pytorch_迁移学习cnn

- 2pyinstaller打包成exe_pyinstaller -d-w

- 3IDEA打开项目报错Cannot load settings from file

- 4【Java语法】之String类练习2_java输入一个具有大写英文字母和若干*的字符串,请将该字符串中的所有中间*字符移

- 5Spring、Spring MVC、Spring Boot和Spring Cloud的区别和联系_spring cloud 对吧 spring mvc 增加了啥

- 6Spring Security学习(五)——账号密码的存取(UserDetailService、PasswordEncoder、DaoAuthenticationProvider)_spring security框架用户密码如何存储

- 7管理后台低代码PaaS平台源码:点击鼠标,就能编程_低代码控制后端程序

- 8Tensorflow2.0笔记 - 使用卷积神经网络层做CIFA100数据集训练(类VGG13)

- 9tensorflow 2.0+ 基于预训练BERT模型的多标签文本分类_tensorflow2 bert文本分类

- 10基于python keras口罩检测人脸检测佩戴口罩可读视频可读摄像头实时视频流_python视频人脸替换

代码审计——XXE详解_xxe代码审计

赞

踩

01 漏洞描述

XXE(XML External Entity Injection)是一种针对XML终端实施的攻击,漏洞产生的根本原因就是在XML1.0标准中引入了“entity”这个概念,且“entity”可以在预定义的文档中进行调用,XXE漏洞的利用就是通过实体的标识符访问本地或者远程内容。

黑客想要实施这种攻击,需要在XML的payload包含外部实体声明,且服务器本身允许实体扩展。这样的话,黑客或许能读取WEB服务器的文件系统,通过UNC路径访问远程文件系统,或者通过HTTP/HTTPS连接到任意主机。

02 审计要点

XXE漏洞发生的根本原因是"用户可控的"、”服务器允许的实体拓展”被服务器解析。

因此,XXE代码审计的重点落脚于以下两点:

1、参数是否用户可控,用户是否可以控制输入的XML内容,服务端是否对用户输入的内容进行校验?

2、XML解析是否禁止了外部实体的解析?用户定义的外部实体声明是否会被服务器解析?

03 漏洞特征

XXE漏洞发生于XML解析的过程, 若解析过程中没有限制doctype、entity等节点实体的解析,就会产生XML外部实体解析漏洞。

Java

InputStream xml=request.getInputStream();

DocumentBuilderFactory factory = DocumentBuilderFactory.newInstance();

DocumentBuilder builder = factory.newDocumentBuilder();

InputSource is = new InputSource(xml);

Document doc = builder.parse(is);

Element element = doc.getDocumentElement();

NodeList nodes = element.getChildNodes();

out.print("<br/>Result:<br/>");

out.print("---------------------<br/>");

for (int i = 0; i < nodes.getLength(); i++) {

out.print(nodes.item(i).getNodeName()+" : " +

nodes.item(i).getFirstChild().getNodeValue().toString());

out.print("<br/>");

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

PHP

<?php

$data = file_get_contents('php://input');

$xml = simplexml_load_string($data);

echo $xml->name;

?>

- 1

- 2

- 3

- 4

- 5

客户端构造以下payload即可实现XML外部实体的注入:

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE xxe [

<!ELEMENT name ANY >

<!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

<root>

<name>&xxe;</name>

</root>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

04 漏洞案例

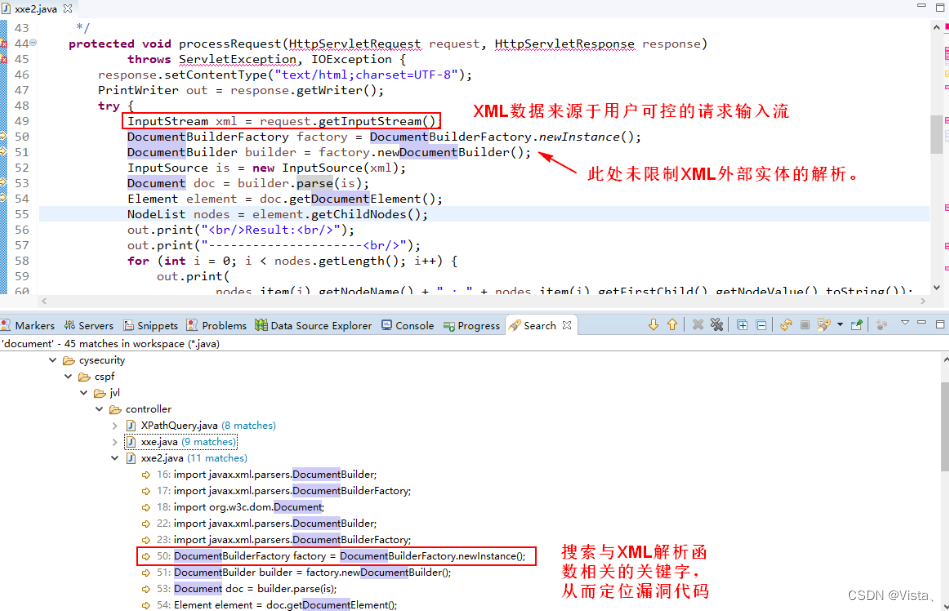

在代码中搜索“xml”或“DocumentBuilder”等字符,搜索出所有的与XML解析操作相关的代码,查看是否存在未设置禁止XML外部实体解析的情况,以及XML数据来源用户是否可控的情况。

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE xxe [

<!ELEMENT name ANY >

<!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

<root>

<name>&xxe;</name>

</root>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

当服务器后端对于XML解析的过程为以上逻辑时,存在XXE外部实体注入漏洞,漏洞验证如下:

05 修复方案

1、严格检查用户输入的字符。

2、检查使用的底层XML解析库,使用JAVA语言提供的禁用外部实体的方法:DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance();dbf.setExpandEntityReferences(false)。

3、操作XML时对格式字符进行转义处理。

4、升级到较新的解析jar包,如Apache poi、xlsx-streamer.jar、poi-ooxml等第三方jar包。