- 1智慧政务 大数据平台项目建设方案_智慧政务大数据云平台建设方案

- 2RK3588 USB蓝牙调试_awnb108_rk3588 android12调试蓝牙

- 3怎样在mysql里复制一张表_如何用sql语句复制一张表

- 4错误:[IM002] [Microsoft][ODBC驱动程序管理器]未发现数据源名称并且未指定默认驱动程序(0)_im002 microsoft odbc 驱动程序管理器

- 5Windows与Mac远程连接的最优实践_win可以使用rdp远程mac吗

- 6jeecgboot环境搭建流程以及存在的问题_启动失败: 检查到当前菜单表是vue3版本,导致菜单加载异常,请切换到vue2版菜单!参

- 7原生微信小程序踩坑(二)------单击事件的传参问题_原生小程序全埋点用户点击

- 8计算机网络实验(Wireshark 抓包工具使用、WinPcap 编程、协议分析&流量统计程序的编写)_通过学习winpcap架构,编写一个网络抓包程序。

- 9Windows软件UI自动化测试之UiAutomation

- 10测试服务器最大内存带宽的实验

服务器mt核心bug修复,RHSA-2020:0374-重要: 内核 安全和BUG修复更新

赞

踩

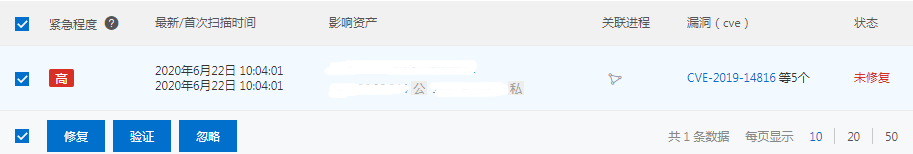

最近收到了服务器有漏洞的通知,提示:RHSA-2020:0374-重要: 内核 安全和BUG修复更新,接下来吾爱编程就为大家介绍一下内核 安全和BUG修复更新,有需要的小伙伴可以参考一下:

1、漏洞提示:RHSA-2020:0374-重要: 内核 安全和BUG修复更新

2、漏洞描述:漏洞编号漏洞公告漏洞描述

CVE-2019-11599修复mmget_not_zero()/ get_task_mm()和核心转储之间的竞争条件在5.0.10之前的Linux内核中的coredump实现不使用锁定或其他机制来防止vma布局或vma标志在运行时发生更改,这允许本地用户获取敏感信息,导致拒绝服务或可能具有未指定的其他通过mmget_not_zero或get_task_mm调用触发竞争条件的影响。这与fs / userfaultfd.c,mm / mmap.c,fs / proc / task_mmu.c和drivers / infiniband / core / uverbs_main.c有关。

CVE-2019-14816拒绝服务漏洞内核中存在基于堆的缓冲区溢出,在Linux内核的marvell wifi芯片驱动程序中,所有版本(5.3除外)都允许本地用户导致拒绝服务(系统崩溃)或可能执行任意代码。

CVE-2019-14895在drivers/net/wireless/ slots / mwifiex_process_country_ie()函数中基于堆的缓冲区溢出在Marvell WiFi芯片驱动程序的Linux内核(4.1.3之前的所有版本3.x.x和4.x.x)中发现了基于堆的缓冲区溢出。当工作站在处理远程设备国家/地区设置期间尝试进行连接协商时,可能会出现此缺陷。这可能使远程设备导致拒绝服务(系统崩溃)或可能执行任意代码。

CVE-2019-14898CVE-2019-11599中mmget_not_zero()/get_task_mm()和核心转储之间的竞争条件的未完成修复

CVE-2019-14901marvell/mwifiex/tdls.c中的堆溢出在Marvell Wi Fi芯片驱动程序中,Linux内核(所有版本3.x.x和4.x.x)中发现了堆溢出缺陷。 该漏洞允许远程攻击者导致系统崩溃,导致拒绝服务,或执行任意代码。 这种脆弱性的最大威胁是系统的可用性。 如果发生代码执行,代码将使用root的权限运行.. 这将影响系统上文件的机密性和完整性。

CVE-2019-17133net/wireless/wext-sme.c中的cfg80211_mgd_wext_giwessid中的缓冲区溢出在Linux内核5.3.2中,net/wireless/wext-sme.c中的cfg80211_mgd_wext_giwessid不会拒绝长SSID IE,从而导致缓冲区溢出。

3、影响说明:软件:python-perf 3.10.0-1062.9.1.el7

命中:python-perf version less than 0:3.10.0-1062.12.1.el7

路径:/usr/lib64/python2.7/site-packages软件:kernel-tools-libs 3.10.0-1062.9.1.el7

命中:kernel-tools-libs version less than 0:3.10.0-1062.12.1.el7

路径:/usr/lib64/libcpupower.so.0软件:kernel-tools 3.10.0-1062.9.1.el7

命中:kernel-tools version less than 0:3.10.0-1062.12.1.el7

路径:/etc/sysconfig/cpupower软件:kernel-devel 3.10.0-1062.9.1.el7

命中:kernel-devel version less than 0:3.10.0-1062.12.1.el7

路径:/usr/src/kernels/3.10.0-1062.9.1.el7.x86_64软件:kernel 3.10.0-1062.9.1.el7

命中:kernel version less than 0:3.10.0-1062.12.1.el7

路径:/boot/.vmlinuz-3.10.0-1062.9.1.el7.x86_64.hmac软件:kernel-headers 3.10.0-1062.9.1.el7

命中:kernel-headers version less than 0:3.10.0-1062.12.1.el7

路径:/usr/include/asm

4、解决方法:yum update python-perf

yum update kernel

yum update kernel-devel

yum update kernel-headers

yum update kernel-tools

yum update kernel-tools-libs

5、重启验证:reboot

以上就是吾爱编程为大家介绍的关于RHSA-2020:0374-重要: 内核 安全和BUG修复更新的解决方法,了解更多相关文章请关注吾爱编程网!