- 1Fastjson 1.2.24 反序列化漏洞研究_fastjson1.2.24反序列化

- 2Pycharm、IDEA通义灵码使用指南_通义灵码快捷键

- 3AI Agent学习系列:微信搭配Agent,让微信秒变特工_扣子智能体个人访问令牌

- 4驱动利器:数据驱动下的产品决策(上)

- 5【MYSQL系列】mysql中text,longtext,mediumtext区别_mysql mediumtext

- 6Python+wxauto=微信自动化?_wxauto 安装成功

- 7Linux-centos7虚拟机环境配置搭建_lib32stdc++6如何安装 centos

- 8三种常见的部署Kubernetes的方式

- 92024年 Win下 Python27安装 Twisted&OpenSSL_安装python27

- 10MFC的OnMouseMove移动位置和OnMouseWheel缩放实现_mfc onmousemove

常态化运营,让数据安全工作落地生根!_数据安全运营常态化

赞

踩

数据安全如同城堡的基石,其重要性无需赘述。

数据安全防护体系的建设,解决数据安全措施“有”和“无”的问题;常态化的数据安全运营工作,解决的是数据安全“能用”和“好用”的问题。

因此,如何让数据安全成为一种常态,如何让其在日常运营中发挥关键作用,是企业需要重视的问题。

数据安全为什么要常态化运营?

数据安全为什么要常态化运营?

1、数据安全保障的“新常态”

面对日益严峻的数据安全威胁,单纯依靠传统的防御手段已经无法满足需求。企业需要将数据安全纳入常态化运营体系,通过持续的监控、分析和响应,及时发现和解决潜在风险。只有将数据安全与业务流程紧密结合,才能真正做到“滴水不漏”,确保企业数据的万无一失。

2、打破“鸡肋”局面

很多企业在数据安全方面往往陷入“鸡肋”的局面:一方面,深知数据安全的重要性,但却不知道如何下手;另一方面,即使投入大量资源进行防护,仍难以避免层出不穷的安全事件。

通过数据安全运营,企业可以实现对数据的全方位监管和保护,有效打破这种“鸡肋”局面,为企业的稳健发展保驾护航。

3、数据安全风险评估

数据安全合规是组织履行数据安全相关责任义务的底线要求。不管是网信部门,还是行业监管部门,整个监管明确要求重要数据处理者、核心数据处理者以及处理一定量级个人信息的数据处理者,每年至少自行或委托第三方评估机构开展一次数据安全评估,并提交数据安全评估报告给监管部门。

通过日常的数据安全运营,定期的数据安全风险评估结果与组织适用的外部法律法规、监管要求、标准规范进行对标,发现不满足要求的评估项,再通过改进业务方案或强化安全技术手段的方式实现风险防范,以满足监管要求。

如何实现常态化数据安全运营?

重点是,如何高效地进行常态化数据安全运营?以极盾科技的「业务领域数据安全管控平台」为例:

1、“有”:数据安全防护体系建设

首先对企业的数据安全现状进行调研以及风险评估,并制定相匹配的数据安全管理规范制度,然后通过敏感数据识别、数据分类分级、权限管控、数据脱敏、数据水印溯源、UEBA行为管控、日志审计、态势感知等安全技术手段构建一套数据安全防护体系,加强数据安全监测和风险预警,全面提升数据安全防护能力,筑牢数据安全防线。

2、“好用”:常态化数据安全运营

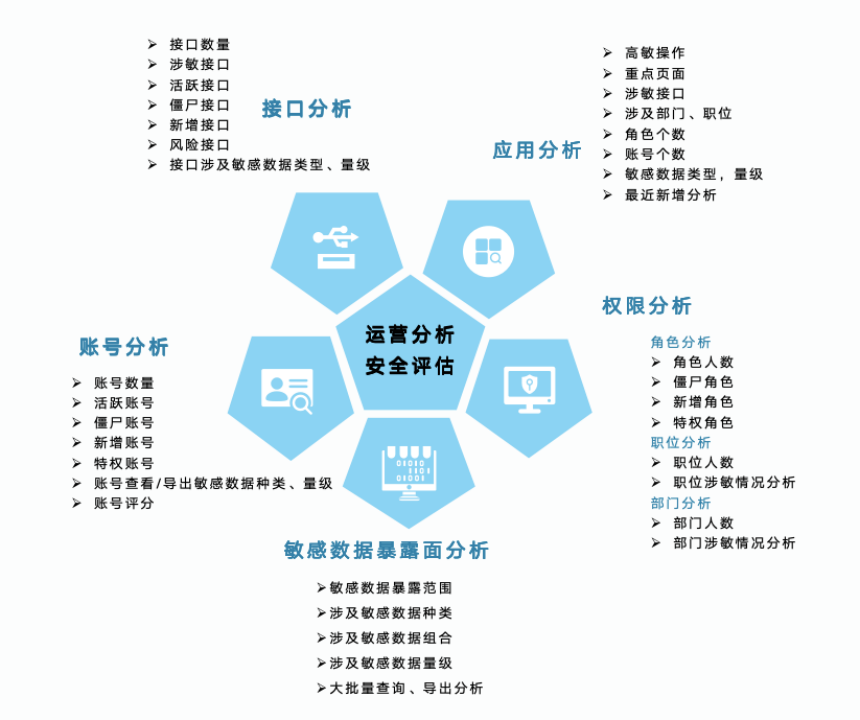

数据安全防护体系建设后,极盾科技提供基于应用系统及场景风险的数据安全运营服务,从应用、账号、接口、权限、敏感数据暴露面等角度进行全面的数据分析和安全评估,并形成阶段性的数据安全评估报告。

运营分析和安全评估主要从5个角度出发:

NO.1 应用分析:应用分析的目的是总览整个应用系统,了解整个应用的风险点。

分析要点:应用系统涉及敏感数据的类型、量级;什么部门什么职位什么角色什么账号对敏感数据进行了哪些异常操作;重点页面的权限管理;应用系统在不断变化中新增敏感数据、新增账号和角色的分析等。

NO.2 接口分析:接口是数据传输通道,是数据最密集的地方,因此接口分析尤为重要。

分析要点:接口数量、涉敏接口、活跃接口、僵尸接口、新增接口、风险接口、接口所涉及敏感数据类型和量级等。

NO.3 账号分析:敏感数据的访问主体就是账号,对账号进行分析可以把握访问主体是否在权限内正常访问敏感数据,是否有异常行为。

分析要点:根据账号的活跃程度进行排名,着重分析活跃度较高的账户。如果同部门、同岗位、同角色的人都没有这么活跃,有两种可能性:一是承担了不该承担的职责,可以加白名单处理;二是异常活跃,在做超越自己权限或业务范围的事情,属于隐藏较深的风险。

·账号分析时,涉及到账号数量、活跃账号、僵尸账号、新增账号、特权账号、账号查看/导出敏感数据种类,量级、账号评分等内容。

NO.4 权限分析:权限管理要对角色、部门、职位进行分析,发现不合理的风险点。角色太大,权限就特别松散,角色太小,访问系统经常需要开设新角色,角色就会不断增加,工作效率低下。

分析要点:同部门同岗位的人一般涉及的敏感数据差不多,那么通过角色、部门和岗位的综合分析,若有与同部门同岗位其他人员涉敏情况有差异的,那就是一个风险点。

NO.5 敏感数据暴露面分析:数据只是静态保存在数据库,暴露面很小,风险也很小。但是,企业数据往往是在流动中发挥其价值的,那么敏感数据的暴露面越大,存在的风险就越大。

分析要点:敏感数据对外暴露给了多少业务系统,又通过业务系统暴露给多少部门,又暴露给多少人员?暴露的类型有哪些?暴露的量级有多少?通过数据暴露面分析就能了解敏感数据的安全风险程度。

常态化运营分析和安全评估,一方面对数据安全策略的持续优化、数据安全规范的持续更新,另一方面针对已发生数据安全事件的处理方式对后续风险提出整改建议,从而实现“从制度指导与策略制定,到事件识别与风险处置,再回归到优化改进制度及策略”的运营闭环。

只有建立完善的数据安全运营体系,常态化地开展数据安全工作,让企业的数据安全防护体系真正的用起来,才能确保企业在日益激烈的市场竞争中立于不败之地。