热门标签

热门文章

- 12024年最全一文带你了解——安服岗和渗透岗的区别_安服转渗透容易吗(3)

- 2【Home Assistant】HACS 安装_安装hacs后在集成中找不到

- 3实战Java高并发程序设计 PDF

- 4css设置滚动条透明和自定义_::-webkit-scrollbar{ width: 0; height: 0; color: t

- 5Stable Diffusion 3 如何下载安装使用及性能优化

- 6机器学习Notes之One-Hot编码_dataframe one-hot编码

- 7Spark系列二:SparkCore的RDD算子Transformation和Action详解_rdd上支持的transformation和action算子

- 8新书速览|PyTorch 2.0深度学习从零开始学_pytorch2.0深度学习从零开始学 pdf

- 9华为OD机试C卷-- 二叉树的广度优先遍历(Java & JS & Python & C)_二叉树的广度优先遍历 华为od

- 10GPT实战系列-LangChain构建自定义Agent_langchain 自定义agent

当前位置: article > 正文

靶机渗透测试实战(七)——FristiLeaks渗透实战

作者:天景科技苑 | 2024-07-01 22:18:38

赞

踩

fristileaks

目录

1. 查看Kali的IP信息;(IP:192.168.37.131)

2. 查看靶机页面,IP地址为:192.168.37.146;

一. 实验环境

- 靶机:Fristileaks,IP地址:192.168,37.146

- 测试机:Kali,IP地址:192.168.37.131;

- 测试机:物理机win7;

二. 实验流程

- 信息收集——主机发现

- 信息收集——端口扫描

- 渗透测试

三. 实验步骤

(一)信息收集——主机发现

1. 查看Kali的IP信息;(IP:192.168.37.131)

2. 查看靶机页面,IP地址为:192.168.37.146;

3. 扫描主机(netdiscover)

netdiscover -i eth0 -r 192.168.37.0/24

Netdiscover: -i 指定网卡 -r 指定网段

(二)信息收集——端口扫描

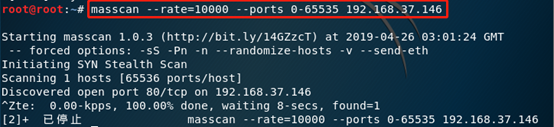

1. 扫描端口(masscan)

masscan --rate=10000 --ports 0-65535 192.168.37.146

扫描发现目标开放了80端口;

2. 详细扫描端口信息(nmap)

nmap 192.168.37.146 -sV -T4 -O -p 80

(三)渗透测试

80端口(http服务)

1. 访问目标靶机的80端口

http://192.168.37.146

发现只是一张图片,还有页面下面的 @信息;

2. 尝试将“@后面的貌似人名的信息”与链接拼接进行访问;

…

http://192.168.37.146/Ar0xA

没有什么发现;

3. 查看首页的前端代码;

没有什么发现,接下来就是常规思路,爆破网站的目录;

4. 网站目录扫描(dirb)

dirb http://192.168.37.146

5. 查看扫描到的网站目录;

5.1> http://192.168.37.146/images/

5.2> http://192.168.37.146/index.html

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/天景科技苑/article/detail/777828

推荐阅读

相关标签