热门标签

热门文章

- 1基于SpringBoot+Vue的高校学生宿舍管理系统(可做毕设课设)_基于springboot的宿舍管理系统

- 2FPGA/IC秋招面试题 1(解析版)_fpga题库

- 3YOLOv8最新改进系列:YOLOv8融合SwinTransformer模块,有效提升小目标检测效果!_yolov8小目标优化

- 4【华为OD机试真题 Java语言】407、分配土地 | 机试真题+思路参考+代码解析(C卷)(本题100%)_村庄插旗子 java

- 5属于微型计算机主要性能指示,历年软考程序员考试历年真题重点题

- 6springboot失物招领系统 计算机毕业设计源码70116

- 7【FFmpeg】自定义编码器适配_ffcodec

- 8腾讯云GPU服务器GPU计算型8核GN7性能评测_gpu计算型gn7

- 9010、Python+fastapi,第一个后台管理项目走向第10步:ubutun 20.04下安装ngnix+mysql8+redis5环境

- 10大数据应用除了在体育项目中,还有这些切身感受得到的应用案例_expressscripts应用大数据

当前位置: article > 正文

通过修改配置屏蔽SSH的弱加密算法_ssh ciphers

作者:小丑西瓜9 | 2024-04-25 18:55:58

赞

踩

ssh ciphers

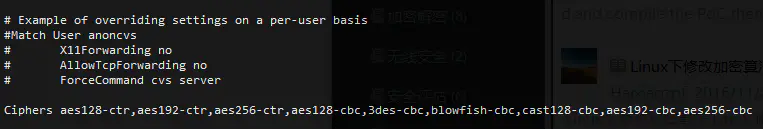

修改SSH配置文件,添加加密算法

vi /etc/ssh/sshd_config

- 1

在最后添加以下内容(屏蔽arcfour,arcfour128,arcfour256等弱加密算法):

Ciphers aes128-ctr,aes192-ctr,aes256-ctr,aes128-cbc,3des-cbc,blowfish-cbc,cast128-cbc,aes192-cbc,aes25-cbc

- 1

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于,前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

保存文件后重启SSH服务

systemctl restart sshd

- 1

Bad SSH2 cipher spec 报错

sshd启动的时候会读取配置文件sshd_config内容,然后和代码里面的数组ciphers(文件cipher.c)比较,如果 ciphers 的数组配置与 sshd_config 不一样的话,就会引发 Bad SSH2 cipher spec 的错误。

通过下以命令查看ssh使用了哪些ciphers:

$ ssh -Q cipher

- 1

由图可知:当前系统openssh的版本不支持blowfish-cbc,cast128-cbc,

验证

ssh -vv -oCiphers=aes128-cbc,3des-cbc 服务器ip

- 1

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小丑西瓜9/article/detail/486746

推荐阅读

相关标签