- 1【React 源码】如何以及为什么React Fiber使用链表遍历组件树_react 获取当前组件所在渲染树中的位置

- 2使用 Verdaccio 搭建一个企业级私有 npm 库_verdaccio notify

- 3第3章 Spring Security 的用户认证机制(2024 最新版)

- 4VLOOKUP的使用方法_如何用vlookup函数查找录入

- 5Hive的安装_查看hive安装目录

- 6渗透测试怎么做,看完这个我也学会了【宝藏教程】_渗透测试教程

- 7SpringBoot 2.2.5 整合Kafka,实现消息的发送及消费_spirng boot 实现 发送消息到 kafka 并消费数据

- 8智能家居|基于SprinBoot+vue的智能家居系统(源码+数据库+文档)_智能家居类项目 springboot

- 9OJ提交题目中的语言选项里G++与C++的区别_汇编oj

- 10详解文件包含漏洞及其解决方法_文件包含漏洞的修复建议

加密算法|PKI|X.509_x.509 sm2

赞

踩

一、加密算法

1、加密方式分类

对称加密:加密和解密使用同一个密钥。

非对称加密「使用了两个密钥(私钥、公钥),A用私钥加密,B用对应公钥解密。A用公钥加密,B用对应的私钥解密。

散列函数(散列(hash)、指纹、消息摘要、摘要算法、杂凑函数):把任意长度的输入消息数据转化成固定长度的输出数据的一种密码算法。

消息验证代码:验证数据完整性,即数据没有被篡改。

数字签名:RSA私钥加密,公钥解密,结合散列函数。验证消息真实性。

伪随机函数(PRF):生成任意数量的伪随机数据。

2、加密算法

1)对称加密算法

-

DES、3DES、AES、RC5

DES加密密钥长度是56位,3DES加密是用3个DES密钥对明文加密,密钥长度168位。在网上看到过有双倍密钥、三倍密钥的分类。双倍密钥可能加密采用一样的密钥,说的可能是有效密钥。暂时都按三个密钥来分析理解。

-

AES

AES加密密钥长度可以是128位、192位、256位,分组加密,加密轮数。一般会用RSA加密AES的密钥进行传输。

-

RC5

2)非对称加密算法

- RSA

3)摘要算法(哈希算法、散列算法)

摘要算法是不可逆的(单向函数),一般用于防篡改。将任意长度数据转换成固定长度的数据串(通常16进制)。可以用于一些敏感数据存储(密码等)。

MD5、SHA1、SHA256、MAC(不属于加密算法)

MD5的计算结果是一个128位的长整数,字节表示就是16个字节,每个字节用16进制表示就是32个字符;

对安全性要求更高,可采用加盐方式。

- 1

- 2

SHA1的计算结果是一个160位的摘要长度,换成16进制数据就是40位

SHA256的计算结果是一个256位的摘要长度,换成16进制数据是64位

- 1

- 2

MAC结合了md5、sha加密优势,采用了密钥方式进行摘要计算。做消息摘要计算,需要把生成的密钥告诉接收方,接收方用同样的密钥进行摘要计算,再校验摘要。

- 1

4)命令算文件hash

windows命令: certutil -hashfile filename MD5 #获取MD5 certutil -hashfile filename SHA1 #获取SHA1 certutil -hashfile filename SHA256 #获取SHA256 linux命令: md5sum filename shasum filename sha1sum filename sha224sum filename sha256sum filename sha384sum filename sha512sum filename mac命令: md5 /Users/hayashika/Desktop/软考/企业信息化战略与实施.docx; shasum filename; ##默认sha1 shasum -a 256 /Users/hayashika/Desktop/软考/企业信息化战略与实施.docx; ##-a指定256哈希

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

5)国密算法

国密即国家密码局认定的国产密码算法。主要有SM1、SM2、SM3、SM4。密钥长度和分组长度均为128位。

- SM1对称加密。算法不公开,调用该算法需要通过加密芯片的接口。(DES 3DES AES)

- SM2为非对称加密,基于ECC。算法已公开。由于该算法基于ECC,签名速度与密钥生成速度都快于RSA。ECC 256位的安全强度比RSA 2048位高,运算速度快于RSA。(RSA)

- SM3摘要算法。校验结果为256位。(MD5 SHA-1 SHA-256)

- SM4无线局域网标准的分组数据算法。对称加密,密钥长度和分组长度均为128位。(DES 3DES AES)

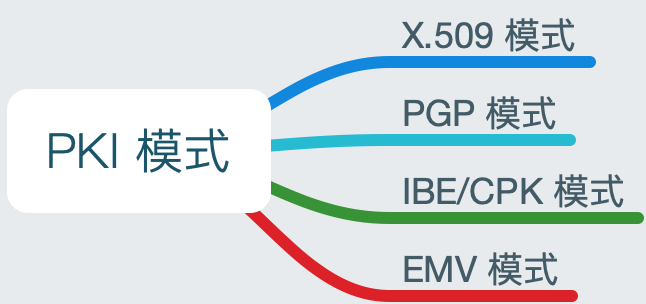

二、PKI体系

PKI 本质是把非对称密钥管理标准化

PKI 是 Public Key Infrastructure 的缩写,其主要功能是绑定证书持有者的身份和相关的密钥对(通过为公钥及相关的用户身份信息签发数字证书),为用户提供方便的证书申请、证书作废、证书获取、证书状态查询的途径,并利用数字证书及相关的各种服务(证书发布,黑名单发布,时间戳服务等)实现通信中各实体的身份认证、完整性、抗抵赖性和保密性。

CA中心——CA系统——数字证书

CA 中心管理并运营 CA 系统,CA 系统负责颁发数字证书。

-

数字证书:解决公钥与用户映射关系问题;

-

双证书机制:「签名证书及私钥」只用于签名验签,「加密证书及私钥」只用于加密解密。

详见 https://blog.csdn.net/qq_35841637/article/details/114174383

PKI 基本组件

完整的 PKI 系统必须具有数字证书、认证中心(CA)、证书资料库、证书吊销系统、密钥备份及恢复系统、PKI 应用接口系统等构成部分。

| 组件 | 描述 |

|---|---|

| 数字证书 | 包含了用于签名和加密数据的公钥的电子凭证,是PKI的核心元素 |

| 认证中心(CA) | 数字证书的申请及签发机关,CA必须具备权威性 |

| 证书资料库 | 存储已签发的数字证书和公钥,以及相关证书目录,用户可由此获得所需的其他用户的证书及公钥 |

| 证书吊销列表(CRL)/OCSP | 在有效期内吊销的证书列表,在线证书状态协议OCSP是获得证书状态的国际协议 |

| 密钥备份及恢复 | 为避免因用户丢失解密密钥而无法解密合法数据的情况,PKI提供备份与恢复密钥的机制。必须由可信的机构来完成。并且,密钥备份与恢复只能针对解密密钥,签名私钥不能够作备份 |

| PKI应用接口(API) | 为各种各样的应用提供安全、一致、 可信的方式与PKI交互,确保建立起来的网络环境安全可靠,并降低管理成本 |

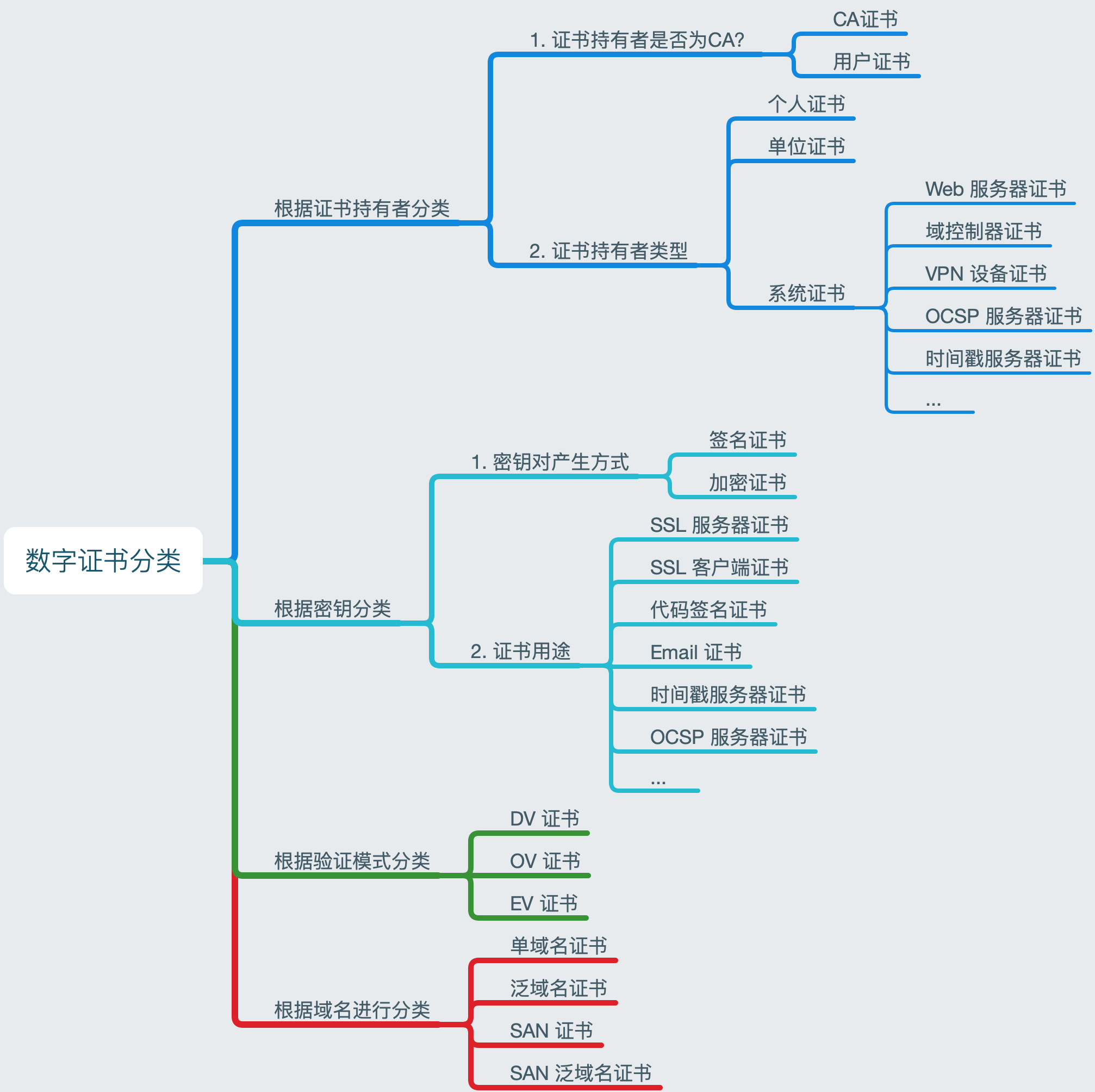

数字证书分类

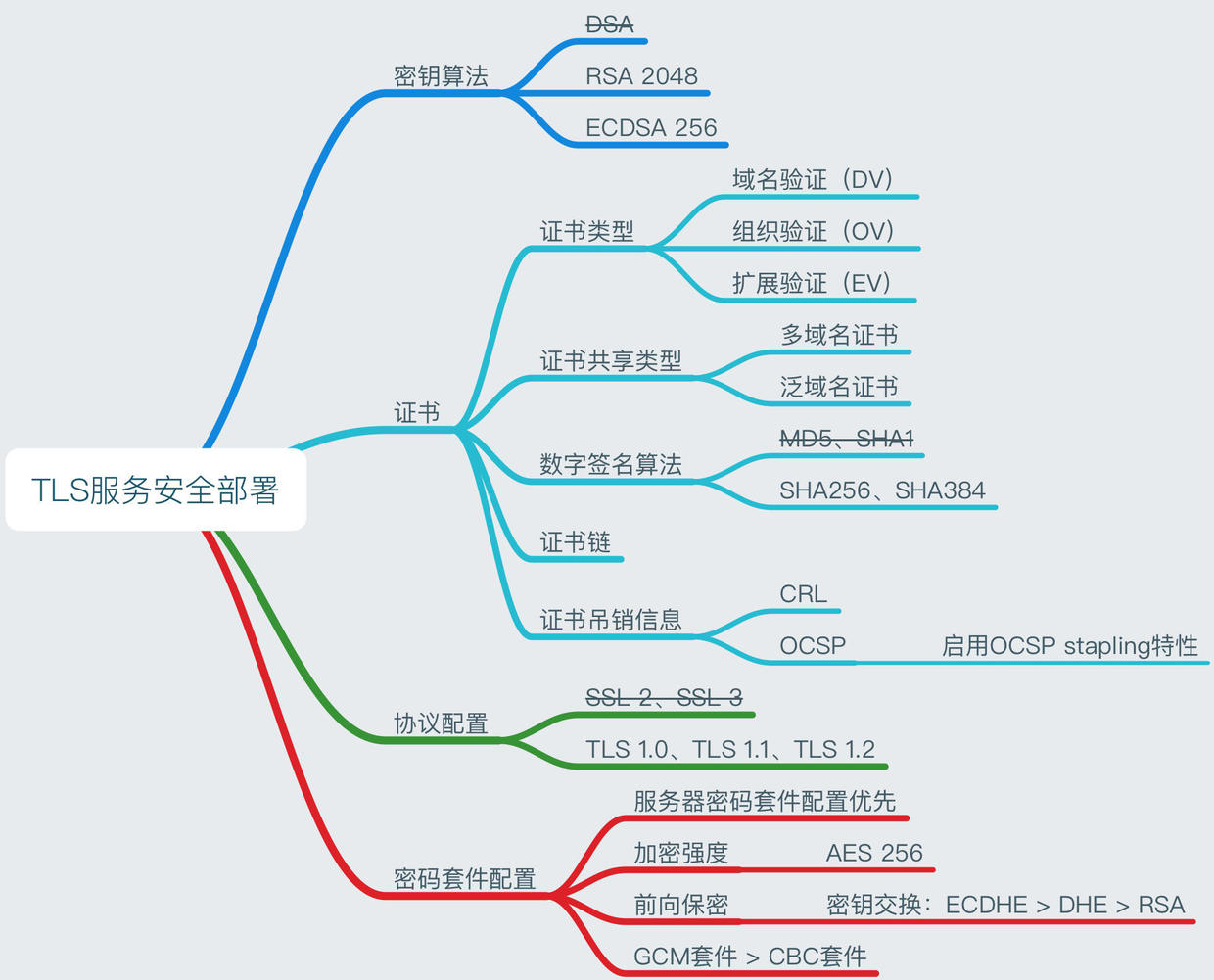

TLS服务安全部署

三、X.509

1、简介

X.509是密码学里公钥证书的格式标准。X.509证书己应用在包括TLS/SSL在内的众多Intenet协议里。同时它也用在很多非在线应用场景里,比如电子签名服务。X.509证书里含有公钥、身份信息和签名信息。对于一份经由可信的证书签发机构签名或者可以通过其它方式验证的证书,证书的拥有者就可以用证书及相应的私钥来创建安全的通信,对文档进行数字签名。

2、结构

证书组成结构标准用ASN.1语言来进行描述。X.509 数字证书结构如下:

- 证书内容

TBSCertificate- 版本号

EXPLICIT Version DEFAULT v1 - 序列号

CertificateSerialNumber - 签名

AlgorithmIdentifier - 颁发者

Issuer Name - 证书有效性

Validity(有效日期) - 主题

Subject Name - 主题公钥信息

SubjectPublicKeyInfo - 颁发者唯一身份信息

IMPLICIT UniqueIdentifier OPTIONAL - 主题唯一身份信息

IMPLICIT UniqueIdentifier OPTIONAL - 扩展信息

EXPLICIT Extensions OPTIONAL

- 版本号

- 签名算法

AlgorithmIdentifier- OID

OBJECT IDENTIFIER - 参数

ANY DEFINED BY algorithm OPTIONAL

- OID

- 数字签名

BIT STRING