- 1推荐一款前沿的国际化解决方案:Next-International

- 2理解 IPython 与 Python:关键区别与使用场景解析

- 3开源SWD脱机烧录器-第一章 软硬件配置及其初始化_swd脱机烧录器dplink

- 4【NLP】第1章 什么是Transformers?

- 5基于Python的微信聊天机器人_padlocal

- 6Roop丨一文教你学会用Stable Diffusion插件换脸_roop换脸

- 7如何用R做计量经济学_怎么用r做计量模型

- 8Ubuntu系统下配置用户ssh只能访问git仓库_ububtu用户访问

- 9使用abpcli创建项目时提示数据库迁移失败

- 10git提交commit信息规范,fix,feat

传统运维如何向云原生安全转型

赞

踩

传统运维如何向云原生安全转型

引言

随着云计算技术的迅猛发展,越来越多的企业正将其业务迁移到云端。这不仅带来了显著的运营效率提升,还为安全性提供了新的机遇和挑战。本文将探讨传统运维如何积极地向云原生安全转型,并展示这一转型的巨大潜力。

本文参考资料,收录于《运维资料合集》专栏,包含100+运维相关资料,专栏地址在文末获取

一、理解云原生安全的核心概念

1.1 云原生安全的特点

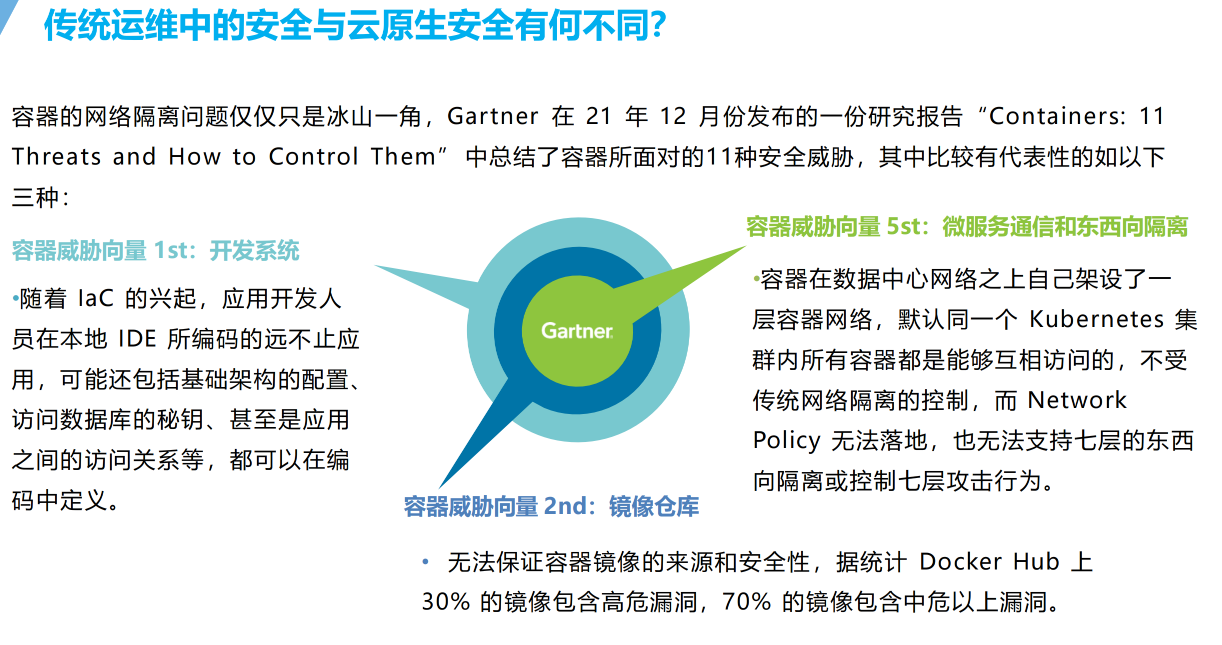

云原生安全专注于保护基于云计算架构的应用和数据。这些架构通常采用容器、微服务和无服务器计算等技术。因此,云原生安全的关键在于实现对动态和分布式环境的全面保护。

1.2 主要挑战

云原生环境的快速变化性和复杂性使得传统的安全工具和方法难以适应。短生命周期的容器和动态的微服务架构增加了安全管理的难度。此外,传统安全工具通常无法有效检测和缓解现代云原生威胁,如API漏洞和侧向移动攻击。

二、从传统运维向云原生安全转型的步骤

2.1 建立零信任架构

零信任架构是云原生安全的基础。它假定网络中的每个用户和设备都是不可信的,因此需要严格的身份验证和访问控制。实现零信任的关键步骤包括微分段、多因素认证(MFA)和持续监控。

案例分析:某金融机构的零信任实施

某金融机构为了应对不断增加的网络攻击,决定采用零信任架构。他们通过微分段将网络划分为多个安全区域,每个区域都有独立的安全策略。此外,机构还引入了多因素认证和角色访问控制(RBAC),确保只有授权人员才能访问敏感数据和系统。通过持续监控网络流量和用户行为,该机构成功减少了内部威胁和攻击面。

2.2 采用云原生安全工具

云原生应用保护平台(CNAPPs)是专门为云环境设计的安全解决方案,能够提供自动化、编排和实时威胁检测功能。这些工具可以动态地发现和监控云资源,确保从部署之初就具备安全性。

案例分析:某科技公司的CNAPPs应用

某科技公司在迁移到云端后,面临着管理多个云环境的复杂性问题。通过采用CNAPPs,他们实现了对多云环境的统一安全管理。CNAPPs不仅帮助公司自动发现和监控新创建的资源,还能检测和修复漏洞和配置错误。此外,CNAPPs的自动化响应功能使得公司能够快速应对潜在威胁,降低了安全事件的影响。

2.3 转向DevSecOps

DevSecOps是一种将安全集成到开发和运维流程中的方法。通过在开发早期就进行安全扫描和测试,可以及早发现并修复安全漏洞,从而提高整体安全性和开发效率。

案例分析:某软件公司的DevSecOps转型

某软件公司为了加速产品上市,同时确保安全性,决定采用DevSecOps方法。他们在开发流程中集成了安全工具,自动扫描代码中的安全漏洞,并在持续集成/持续交付(CI/CD)管道中进行安全测试。通过这种方式,公司不仅减少了安全漏洞,还缩短了开发周期,提高了产品质量。

三、最佳实践和未来趋势

3.1 云原生安全的最佳实践标准

在云原生环境中,最佳实践标准包括以下几个方面:

- 自动化与编排:确保所有安全操作的自动化,减少人为错误。

- 实时威胁检测和响应:使用先进的监控工具和技术,能够在威胁发生时立即检测并响应。

- 微服务和容器的安全管理:对每个微服务和容器进行严格的安全检查和隔离,防止单点故障扩散。

- 数据保护和隐私合规:实施强大的加密和访问控制措施,确保数据隐私和合规性。

- 持续的安全评估:定期进行安全审计和渗透测试,及时发现和修复漏洞。

3.2 最佳实践的落地步骤

实施自动化与编排

通过采用自动化工具如Terraform和Ansible,可以实现安全配置和策略的自动部署和管理。这不仅提高了效率,还降低了人为错误的风险。

实时威胁检测和响应

使用基于行为分析和机器学习的安全监控工具,如Splunk和ELK Stack,可以实时检测异常行为并自动响应威胁。结合SIEM(安全信息和事件管理)系统,企业能够快速识别和处理安全事件。

强化微服务和容器的安全

实施容器安全最佳实践,如镜像签名、运行时保护和镜像扫描工具(如Aqua Security和Twistlock),确保每个容器在部署和运行时都符合安全标准。

数据保护和隐私合规

采用先进的加密技术(如AES-256)和严格的访问控制措施,确保数据在存储和传输过程中始终得到保护。并定期审核和更新隐私策略,确保符合GDPR等数据隐私法规。

持续的安全评估

定期进行安全评估和渗透测试,使用如Nessus和Metasploit等工具,及时发现和修复系统中的安全漏洞。结合DevSecOps实践,将安全测试集成到CI/CD管道中,实现持续的安全改进。

3.3 重视未来趋势

随着云原生技术的发展,企业需要不断更新和优化其安全策略。未来,零信任架构、边缘计算安全和人工智能驱动的安全解决方案将成为主流。企业需要积极拥抱这些新技术,保持其安全防护的先进性和有效性。

结语

传统运维向云原生安全的转型是一个充满希望和机遇的过程。通过采用最佳实践和先进技术,企业不仅可以提升其安全防护水平,还能实现更高的运营效率和业务创新。让我们积极拥抱云原生安全,共同开创更加安全和高效的未来。

参考资料预览(部分)

传统运维尚未触及的云原生安全探索

参考资料&资料下载

| 文件名 | 地址(复制到浏览器访问) | 二维码(扫码下载) |

|---|---|---|

| 传统运维尚未触及的云原生安全探索 | https://pduola.com/file/14,2813d0932851 |  |

最后

公众号 内回复【专栏】即可获取专栏地址

- 我已整理成多个专栏,包含

100+运维服务管理资料专栏、30+互联网安全资料专栏、30+技术方案专栏、40+数据资产&大数据合集专栏