- 1微信公众号利用测试号实现本地调试微信登录授权_微信公众号授权测试

- 2大学生创新创业万学答案(二)_人格魅力价值感激发的训练方案中对于本质原理阐述正确的是

- 3字节跳动的真实工作体验_字节跳动稳定吗

- 4Windows环境联合开发:Docker Desktop QuantConnect Lean后端 & Panoptes GUI前端_quantconnect部署

- 5智能颈椎带:基于物联网和人工智能的颈部疼痛和颈椎病治疗系统_基于物联网脊椎康复检测系统

- 6FPGA---常用协议1(spi协议)_fpga中的常见协议

- 7存在漏洞的智能合约(1)_0x4cf5ddebd79b0a94dc9ad9d5c0f1c21ecdc469a6cas合约地址

- 8多商户AI智能名片商城小程序源码:打造私域门店,释放私域流量的无限潜能

- 9【Vue】使用CryptoJS进行加密解密

- 10【linux】Shell脚本中basename和dirname的详细用法教程

网络安全等级保护在政务云平台及业务 系统中的测评实施_政务云系统等保测评

赞

踩

随着信息技术的飞速发展,政务云平台及业务系统已成为政府工作的重要支撑,其安全性直接关系到国家信息安全和公共利益。为此,实施网络安全等级保护制度,对政务云平台及业务系统进行全面、深入的测评,显得尤为重要。本文首先概述了网络安全等级保护的基本概念及其重要性,特别是在政务云平台及业务系统中的应用。接着,详细介绍了等级保护测评的流程,包括前期准备、现场测评、报告编制等关键环节,并分析了每个环节的关键点和注意事项。在测评实施方面,本文详细阐述了政务云平台及业务系统面临的常见安全威胁和风险,如数据泄露、网络攻击、系统漏洞等,并基于这些威胁和风险,提出了一系列针对性的测评指标和评估方法。同时,本文还介绍了测评过程中使用的技术工具和方法,以及测评人员应具备的专业知识和技能。此外,本文还分析了当前政务云平台及业务系统安全管理的现状和挑战,包括安全管理制度不完善、安全技术水平参差不齐、安全意识淡薄等问题。针对这些问题,本文提出了一系列改进建议,包括加强安全管理制度建设、提升安全技术防护能力、加强安全培训和意识教育等。

.网络安全现状

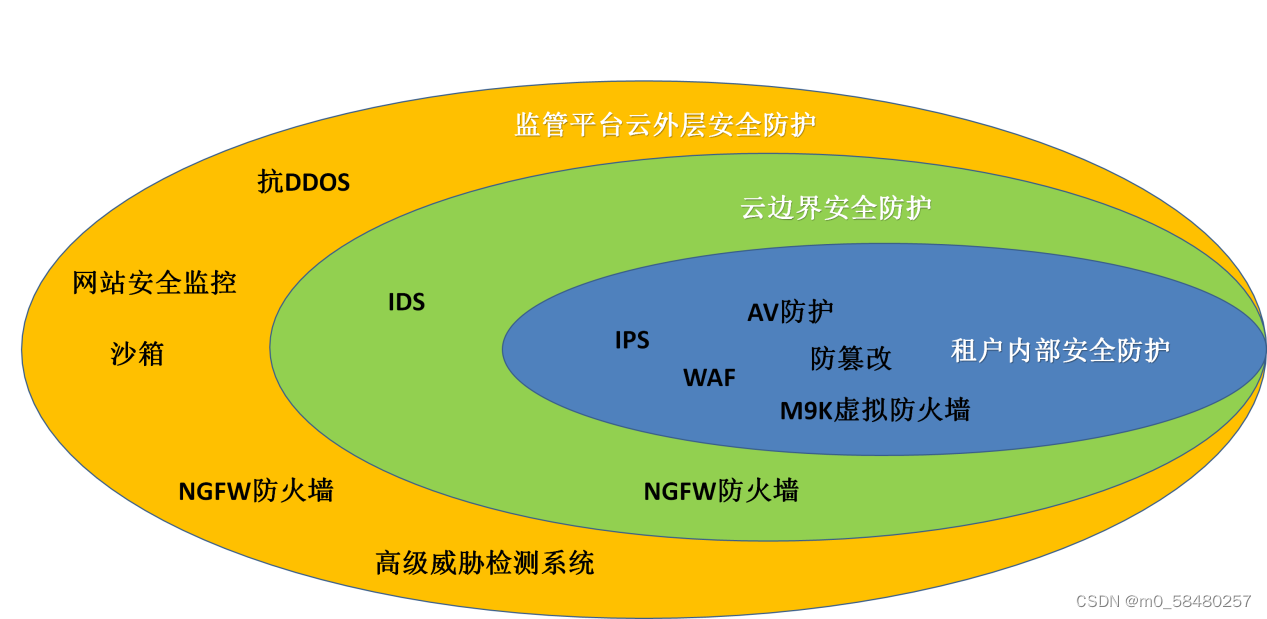

政务云安全防护功能示意图

1、监管平台定期对租户网站进行扫描,生成安全报告,如果有攻击行为或者网站漏洞及时通知租户,负责云平台外层安全防护提供以下安全设备:

抗DDOS:抗分布式拒绝服务,抵抗异常流量攻击。

沙箱:未知威胁分析系统。

网站安全监控系统:租户网站漏洞扫描系统。

高级威胁检测系统:异常攻击发现系统。

NGFW防火墙:云外层访问控制。

2、云边界负责云内访问控制策略以及安全事件监测功能。

NGFW防火墙:访问控制,抗攻击防护策略;例如:ICMP FLOOD UDP FLOOD。

IDS:安全事件监测,例如网站攻击、蠕虫病毒、脆弱口令。

3、云平台内部部分安全设施由政务云平台提供,负责访问控制,入侵检测。

虚拟防火墙:访问控制、安全边界隔离。

云模式下的安全保障体系建设

| 层面 | 安全要求 | 安全组件 | 责任主体 |

| 物理和环境安全 | 物理位置选择 | 数据中心及物理设施 | 云服务方 (政务云) |

| 安全通信网络 | 网络结构、访问控制、远程访问、入侵防范、安全审计 | 物理网络及附属设备、虚拟网络管理平台 | 云服务方 (政务云) |

| 云租户虚拟网络安全域 | 云租户 | ||

| 安全区域边界 | 身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、资源控制、镜像和快照保护 | 物理网络及附属设备、虚拟网络管理平台、物理宿主机及附属设备、虚拟机管理平台、镜像等 | 云服务方 (政务云) |

| 云租户虚拟网络设备、虚拟安全设备、虚拟机等 | 云租户 | ||

| 安全计算环境 | 安全审计、资源控制、接口安全、数据完整性、数据保密性、数据备份恢复 | 云管理平台(含运维和运营)、镜像、快照等 | 云服务方 (政务云) |

| 云租户应用系统及相关软件组件、云租户应用系统配置、云租户业务相关数据等 | 云租户 | ||

| 安全策略和管理制度 | 授权和审批 | 授权和审批流程、文档等 | 云租户 |

| 安全管理机构和人员 | 授权和审批 | 授权和审批流程、文档等 | 云租户 |

| 系统安全建设管理 | 安全方案设计、测试验收、云服务商选择、供应链管理 | 云计算平台接口、安全措施、供应链管理流程、安全事件和重要变更信息 | 云租户 |

| 云服务商选择及管理流程 | 云租户 | ||

| 系统安全运维管理 | 监控和审计管理 | 监控和审计管理的相关流程、策略和数据 | 云租户 |

1.系统定级流程

本次信息系统定级过程严格遵循《信息安全等级保护管理办法》和《网络安全等级保护定级指南》的指引,初步确定了定级对象的安全保护等级。在起草的《网络安全等级保护定级报告》中明确指出,对于三级以上的系统,其定级结论需要经过专家评审的严格审核,以确保定级的准确性和合理性。

2.系统备案要求

当信息系统的安全保护等级达到第二级及以上时,备案过程中需提交《网络安全等级保护备案表》和详尽的定级报告。对于第三级及以上的系统,除了上述材料外,还需额外提交专家评审的详细意见、系统的拓扑结构和相关说明、完善的安全管理制度以及全面的安全建设方案等,以充分展示系统的安全防护能力和管理措施。

3.安全建设与整改措施

基于《网络安全等级保护基本要求》的标准,我们利用自有或第三方的优质安全产品和专家服务,对信息系统进行全面的安全建设和必要的整改。同时,为确保系统的安全运营,我们制定了严格的安全管理制度,并持续进行完善和优化。

4.网络安全等级保护测评机制

为确保信息系统安全等级状态的持续达标,运营使用单位需选择合适的专业测评机构,按照《网络安全等级保护测评要求》等权威技术标准,定期对信息系统的安全等级状况进行等级测评。这一措施旨在及时发现潜在的安全隐患,并采取相应的措施进行修复和改进。

5.监督检查

公安机关及其他监管部门会在整个过程中,履行相应的监管、审核和检查等职责。

安全策略是信息安全保障体系的灵魂和核心,一个良好的策略体系可以维持整个信息安全保障体系自动的进行良性循环,不断的完善信息安全保障体系。

| 序号 | 管理项 | 管理措施 |

| 1 | 安全管理策略 | 制定总体方针和安全策略,说明机构安全工作的总体目标、范围、原则和安全框架等。 |

| 2 | 安全管理制度 | 对安全管理活动中的各类管理内容建立安全管理制度,对管理人员/操作人员执行的日常管理操作建立操作规程。 还应形成由安全策略、管理制度、操作规程、记录表单等构成的全面的信息安全管理制度体系。 |

| 3 | 制定和发布 | 安全策略和制度的制定应由信息安全工作小组和专家小组共同完成,由安全管理委员会正式发布。同时应进行版本控制,当系统出现变更时,策略或制度的变化应得以体现。 |

| 4 | 评审和修订 | 安全管理委员会应定期组织对安全管理制度的合理性和适用性的论证和评审,尤其是当系统/云平台出现重大变更后,更应及时对不合时宜的、存在不足的或需要改进的安全管理制度进行修订。 |