- 1尚硅谷hadoop3.x 31集 为什么配置集群时,没有data文档,但有logs文档呢?_hadoop初始化只有logs没有data

- 2Mac电脑上配置flutter开发环境的方法_macos配置flutter以及xcode

- 3Pytorch搭建神经网络组件以及动态搭建详解_pytorch无参数层

- 4Java面试宝典2017版_com.gyj.ioc.userdaolmpl and com.gyj.ioc.userdao ar

- 5STC89C52系列单片机内部资源——串口通信_stc89c52 串口最高通讯速率

- 6【Docker系列】 Docker容器具体信息查询_docker 查询容器信息

- 7[职场] HR面试谈薪技巧 #职场发展#媒体#经验分享

- 8浏览器编程,部署code-server指南_code server

- 9三、大数据与机器学习-模型性能评估-笔记_大模型测试方法

- 10什么是diffusion model? 它为什么好用?

Yakit基本使用

赞

踩

yakit下载安装

https://blog.csdn.net/weixin_44257023/article/details/126427753

yakit简介

基于安全融合的理念,Yaklang.io 团队研发出了安全领域垂直语言Yaklang,对于一些无法原生集成在Yak平台中的产品/工具,利用Yaklang可以重新编写

他们的“高质量替代”。对于一些生态完整且认可度较高的产品,Yaklang能直接编译融合,并对源码进行必要修改,更好地适配Yaklang语言。

但是限于使用形式,用户想要熟练使用Yak 语言,需要学习Yak语言并同时具备对安全的一定理解。

Yak 语言核心提供了非常强大的安全能力,为了让 Yak 本身的安全能力更容易贴近大家的实际使用,降低使用的门槛,我们在为 Yak 编写了 gRPC 服务器,

并使用这个服务器实现 / 构建了一个客户端:Yakit。

Yakit 是 Yak 的衍生项目,对于一些不想写代码的安全从业者,Yakit会为Yak中所有的能力提供合适的GUI,通过Yakit的GUI去操控引擎的能力,

随着版本更迭,GUI会更加成熟。Yakit的gRPC服务器,让用户部署更加方便快捷,与平台无关,可选择远程部署或直接本地启动在主机中使用。

标题Yalit 可以做什么

Yakit 是一个高度集成化的 Yak 语言安全能力的输出平台,使用 Yakit,我们可以做到:

类 Burpsuite 的 MITM 劫持操作台

查看所有劫持到的请求的历史记录以及分析请求的参数

全球第一个可视化的 Web 模糊测试工具:Web Fuzzer

Yak Cloud IDE:内置智能提示的 Yak 语言云 IDE

ShellReceiver:开启 TCP 服务器接收反弹交互式 Shell 的反连

第三方 Yak 模块商店:社区主导的第三方 Yak 模块插件,你想要的应有尽有

…

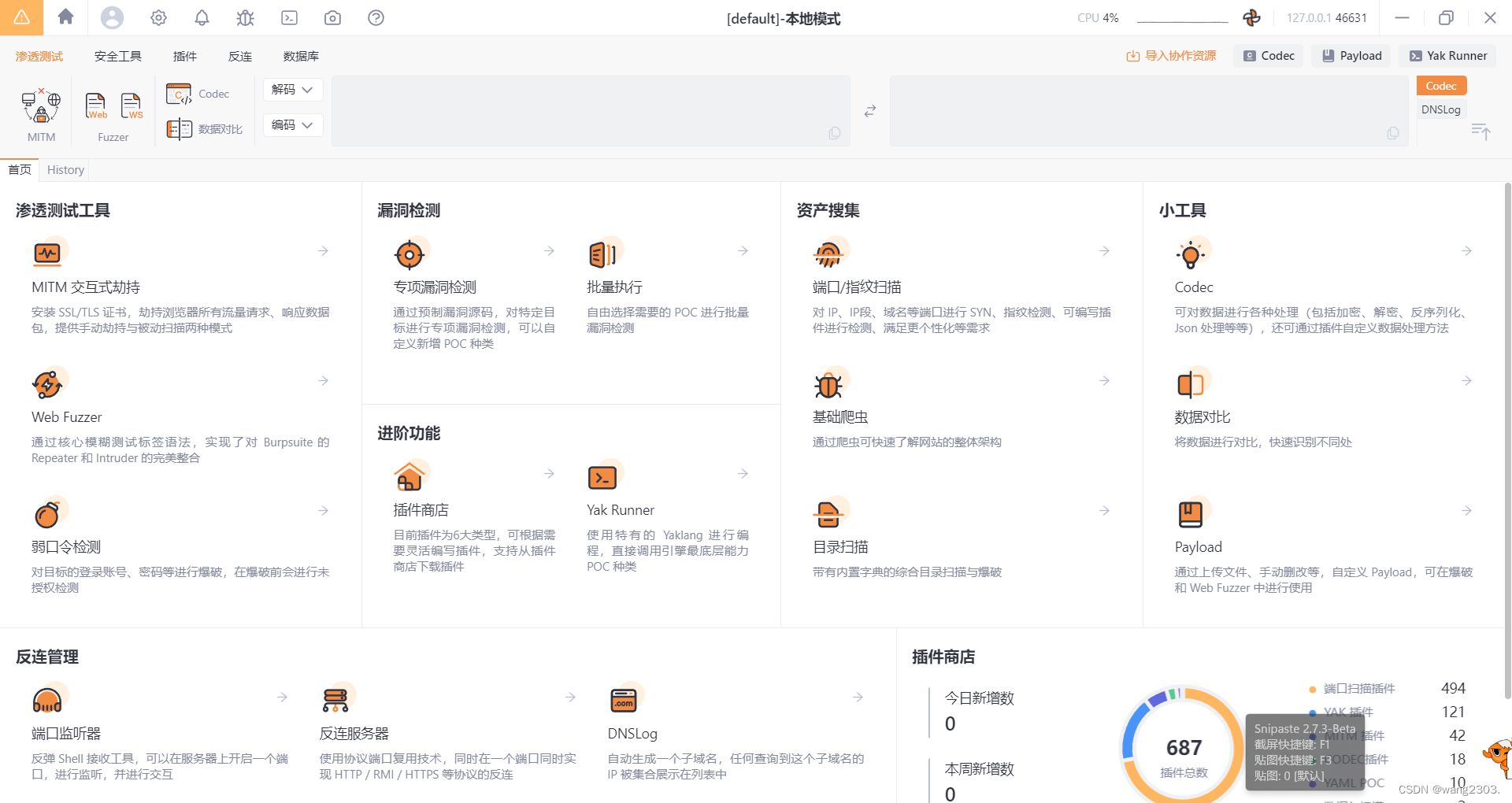

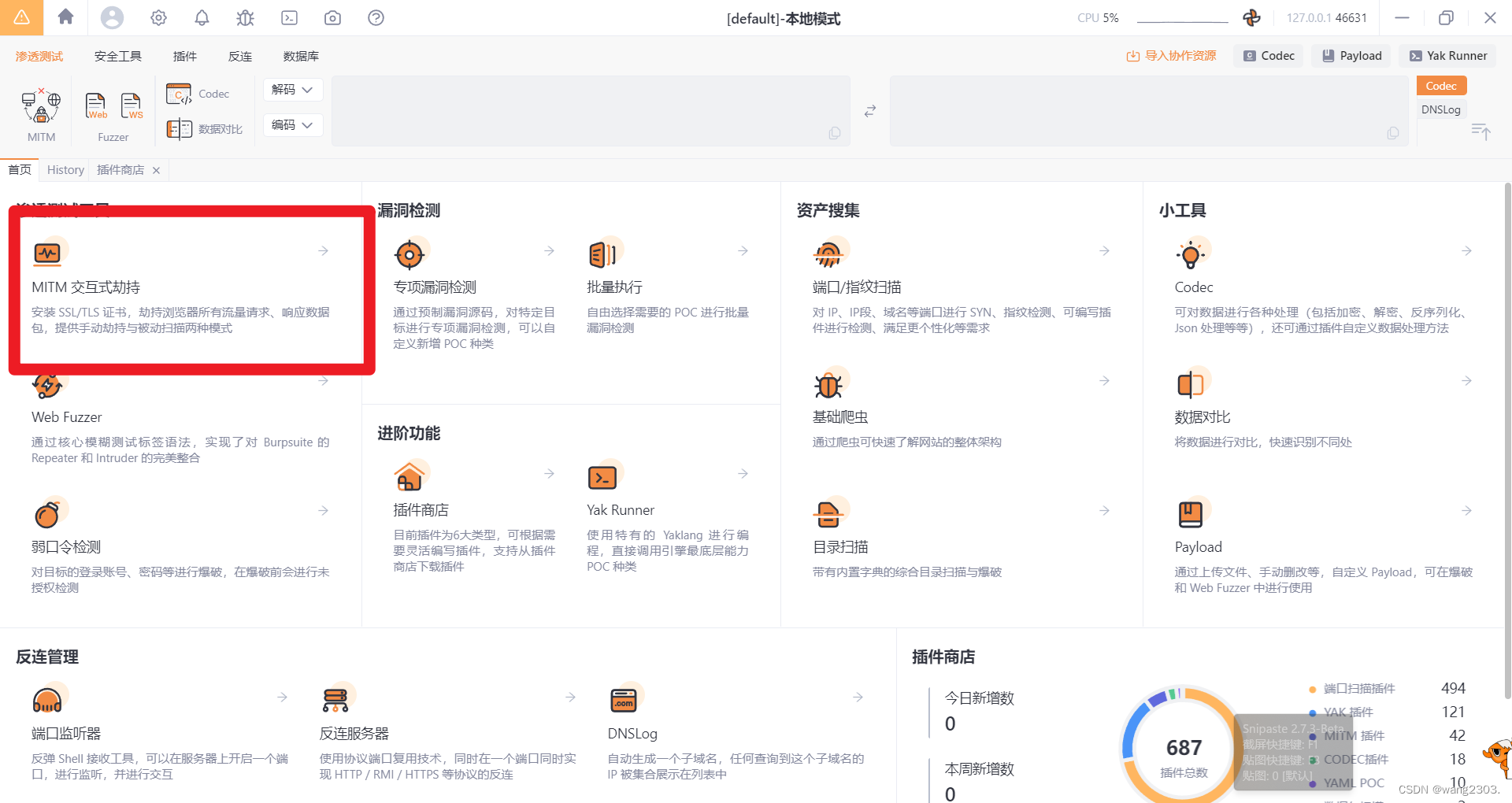

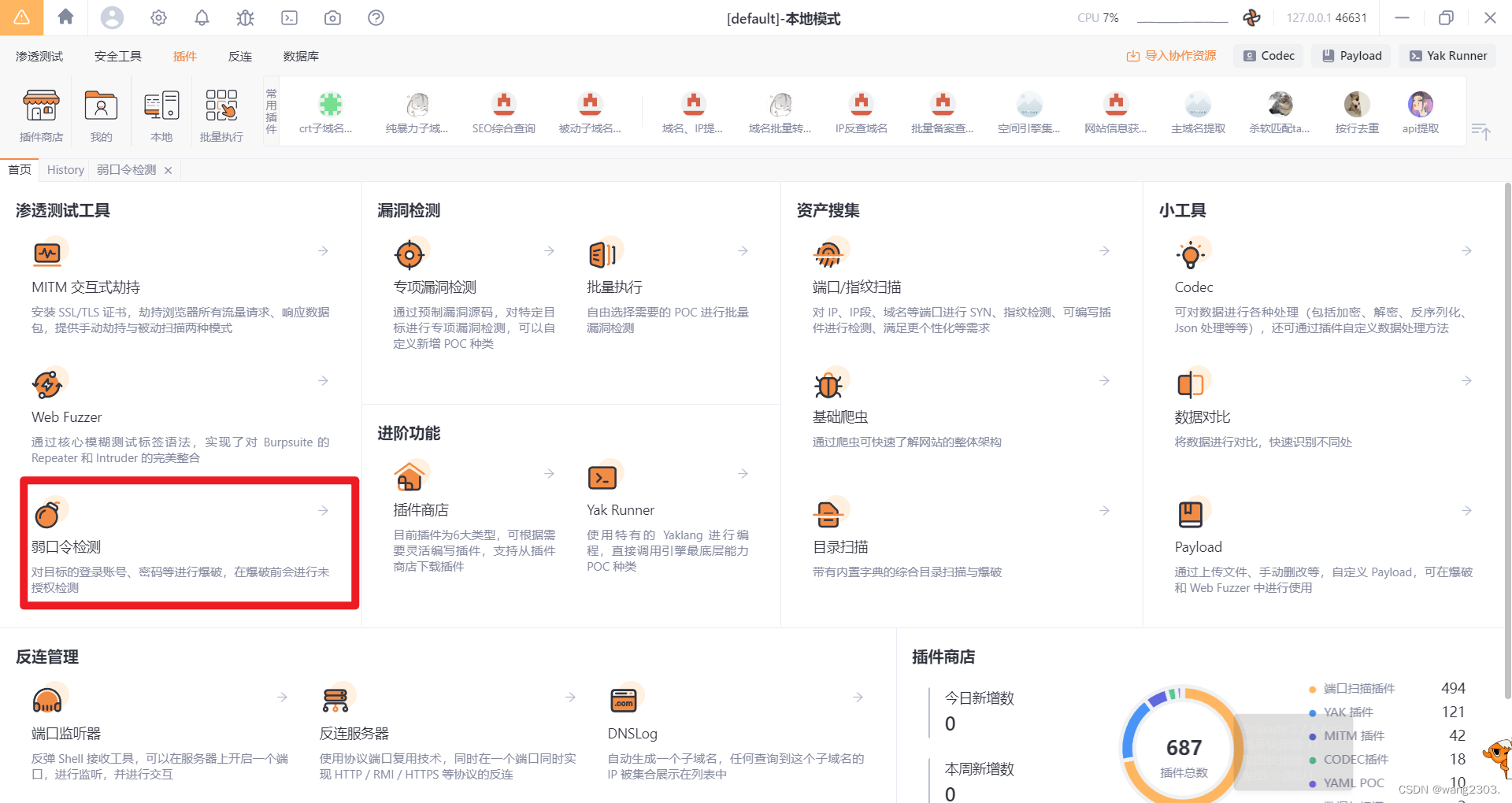

打开后主界面显示

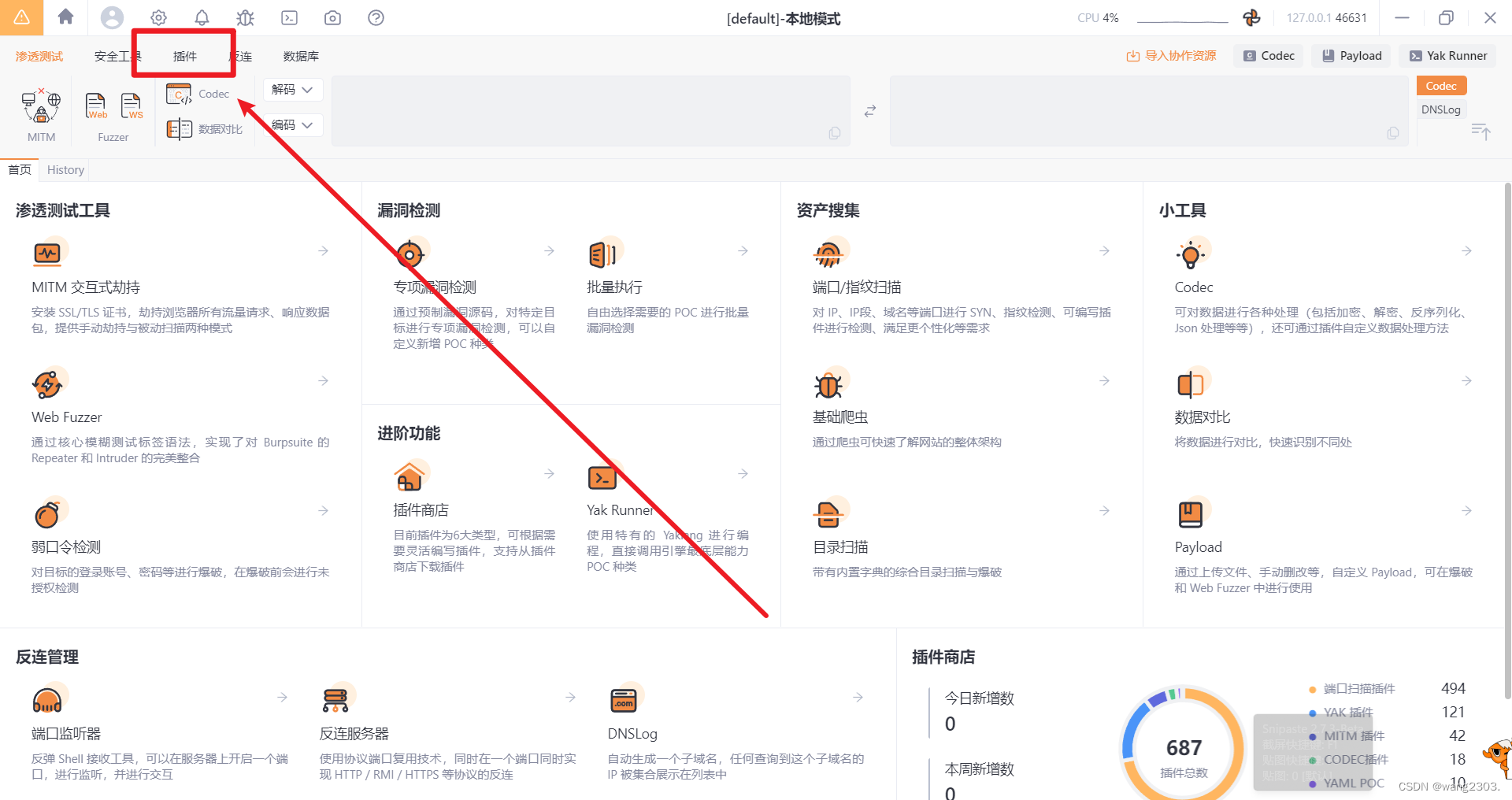

下载插件(前提)

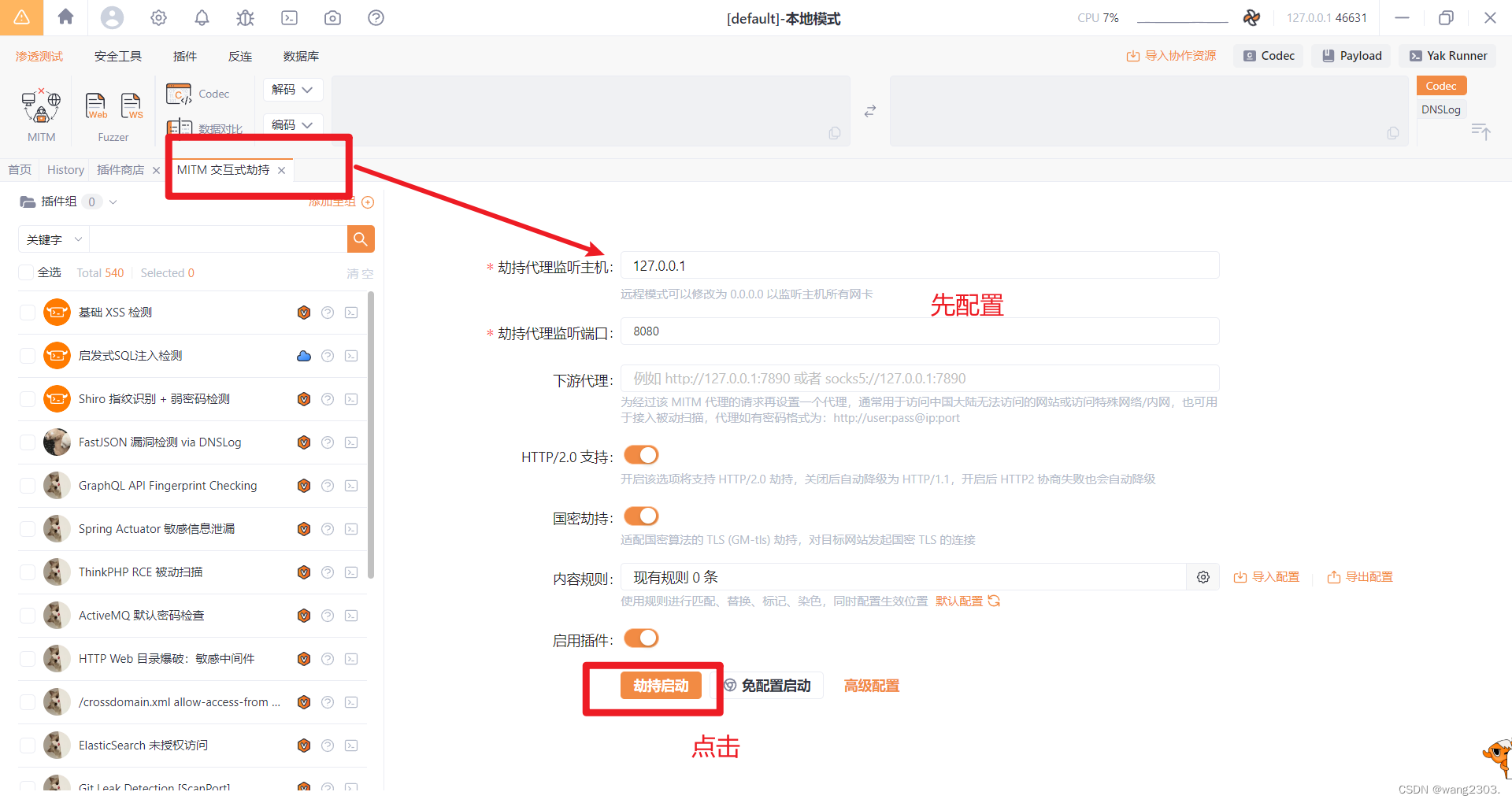

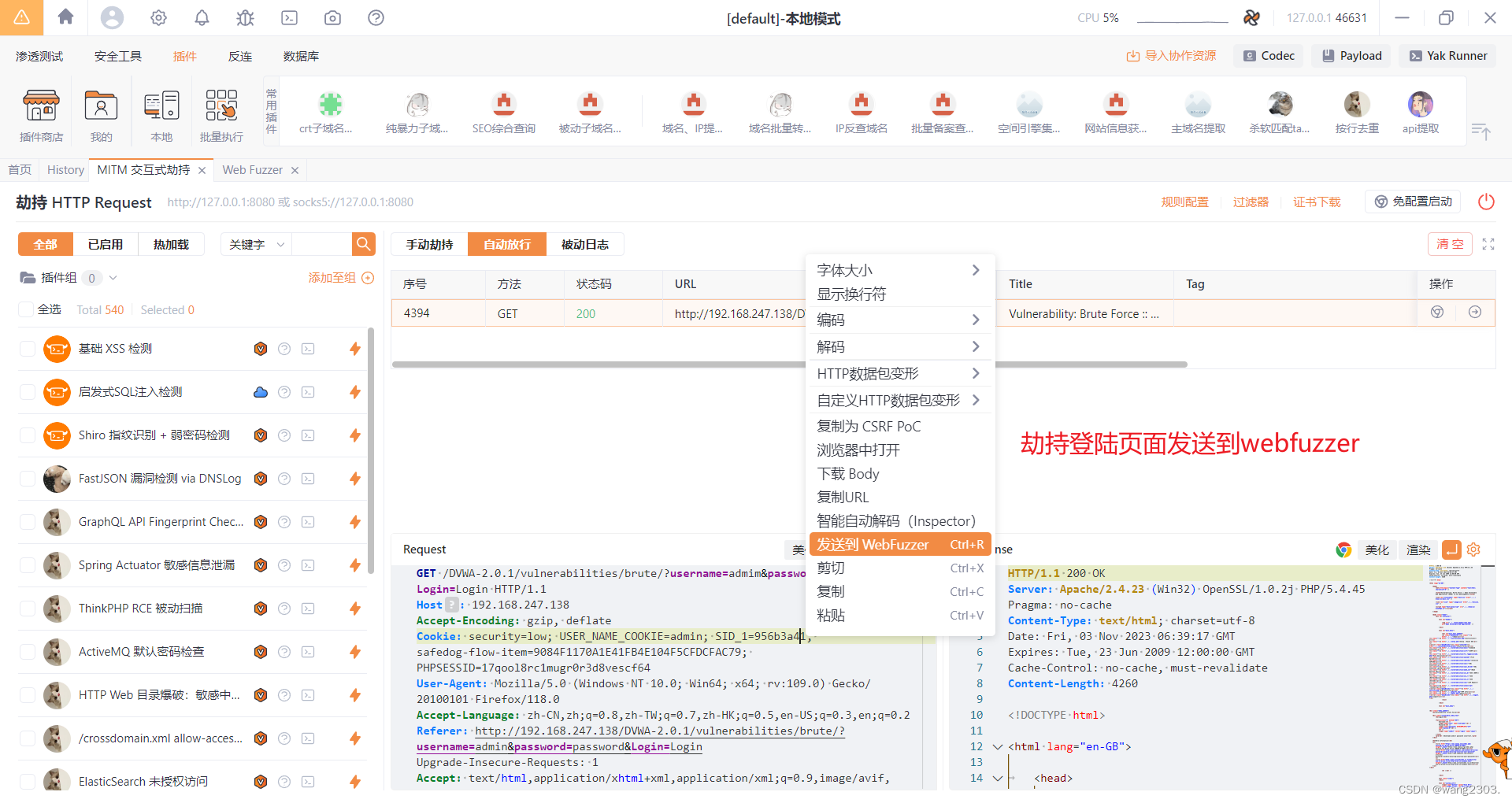

MITM交互式劫持(中间人代理与劫持)

类似于burp抓包

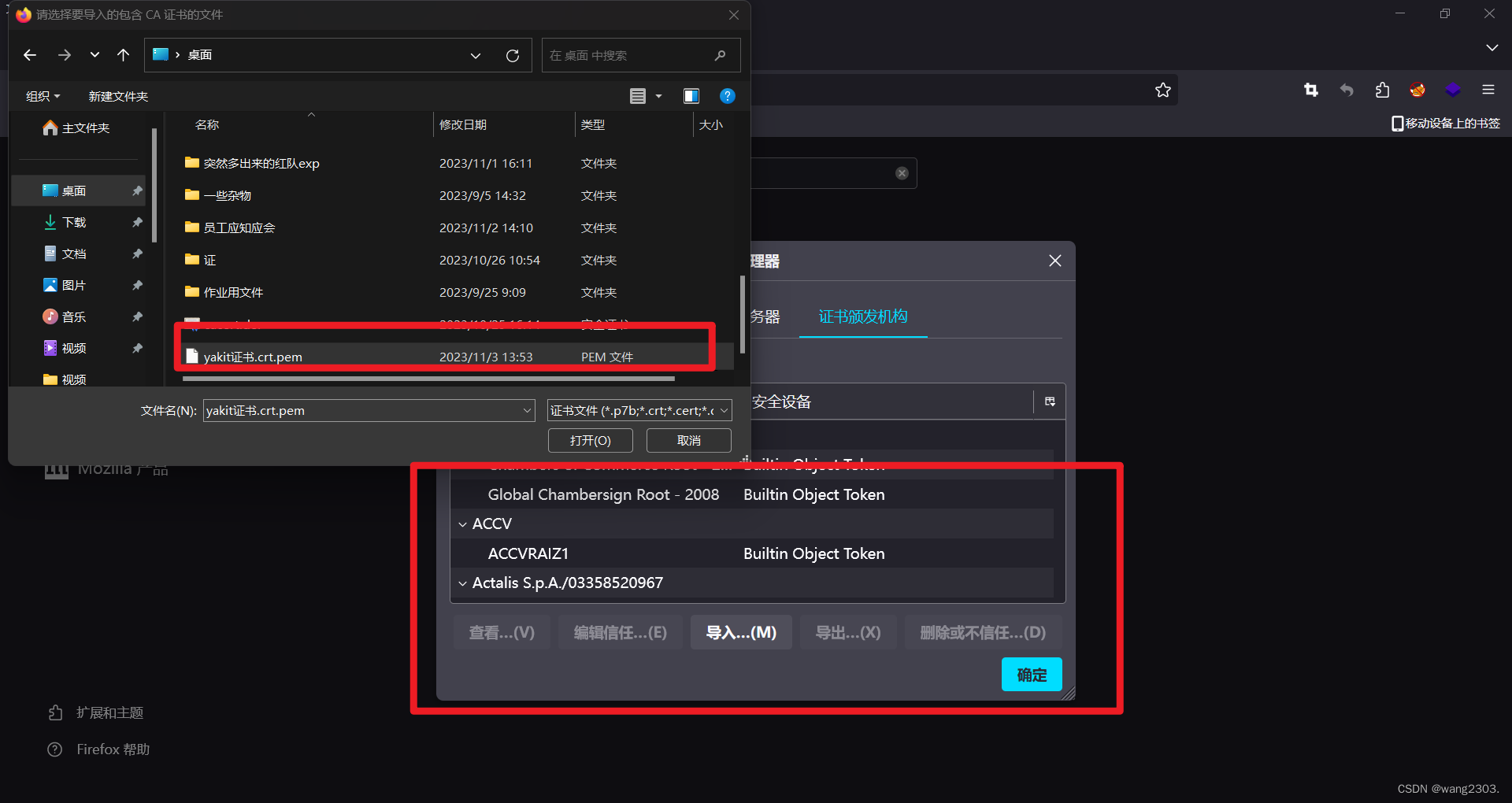

首先下载安装证书

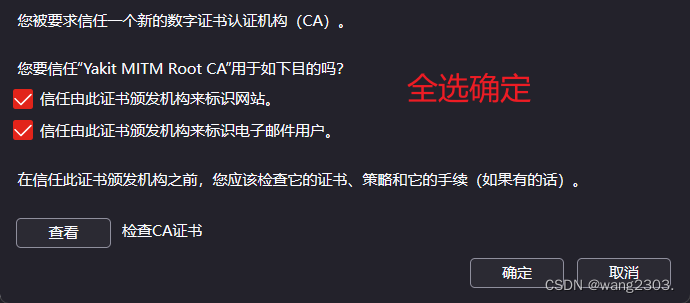

这里以火狐浏览器为例,配置证书

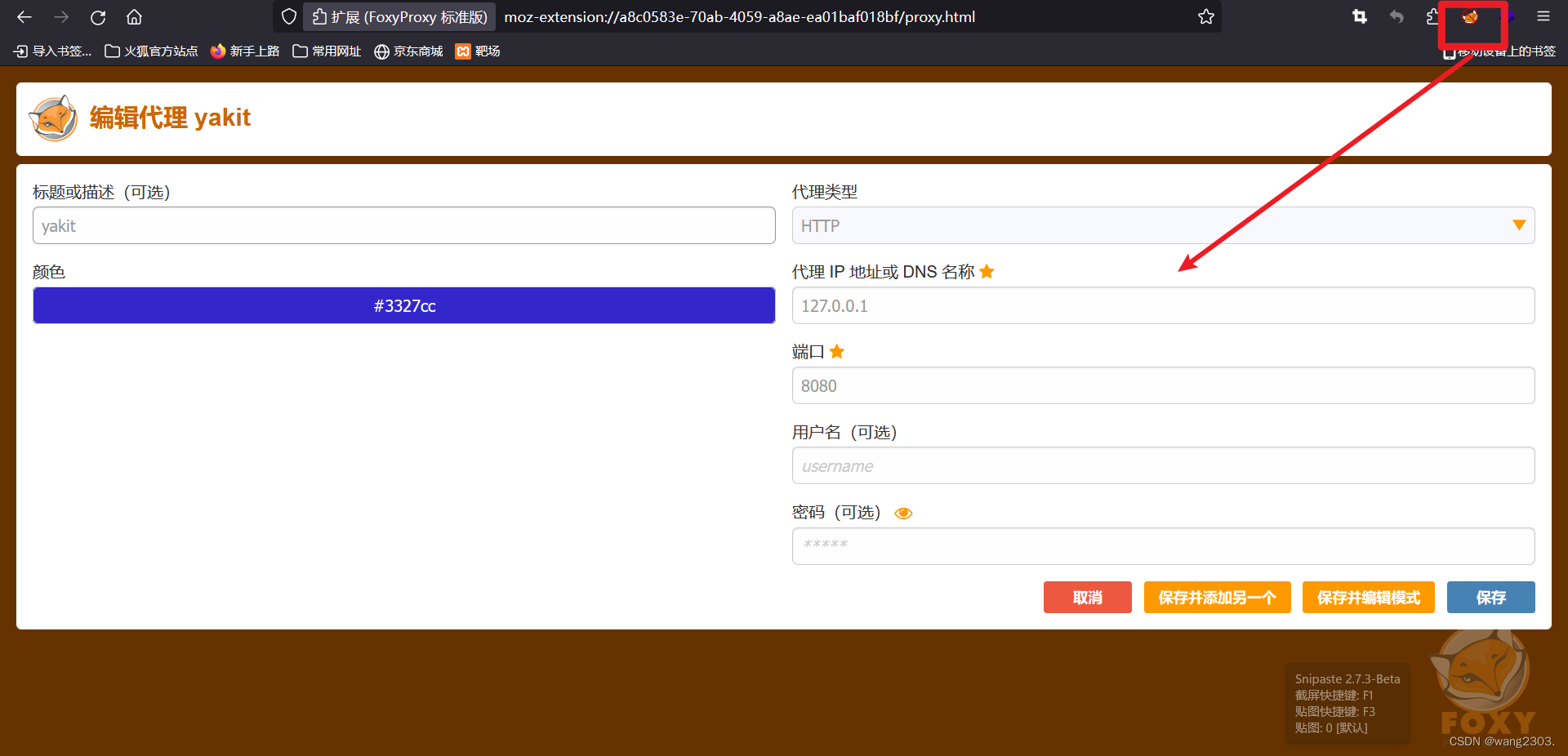

火狐代理插件配置(插件名称FoxyProxy)

开始抓包

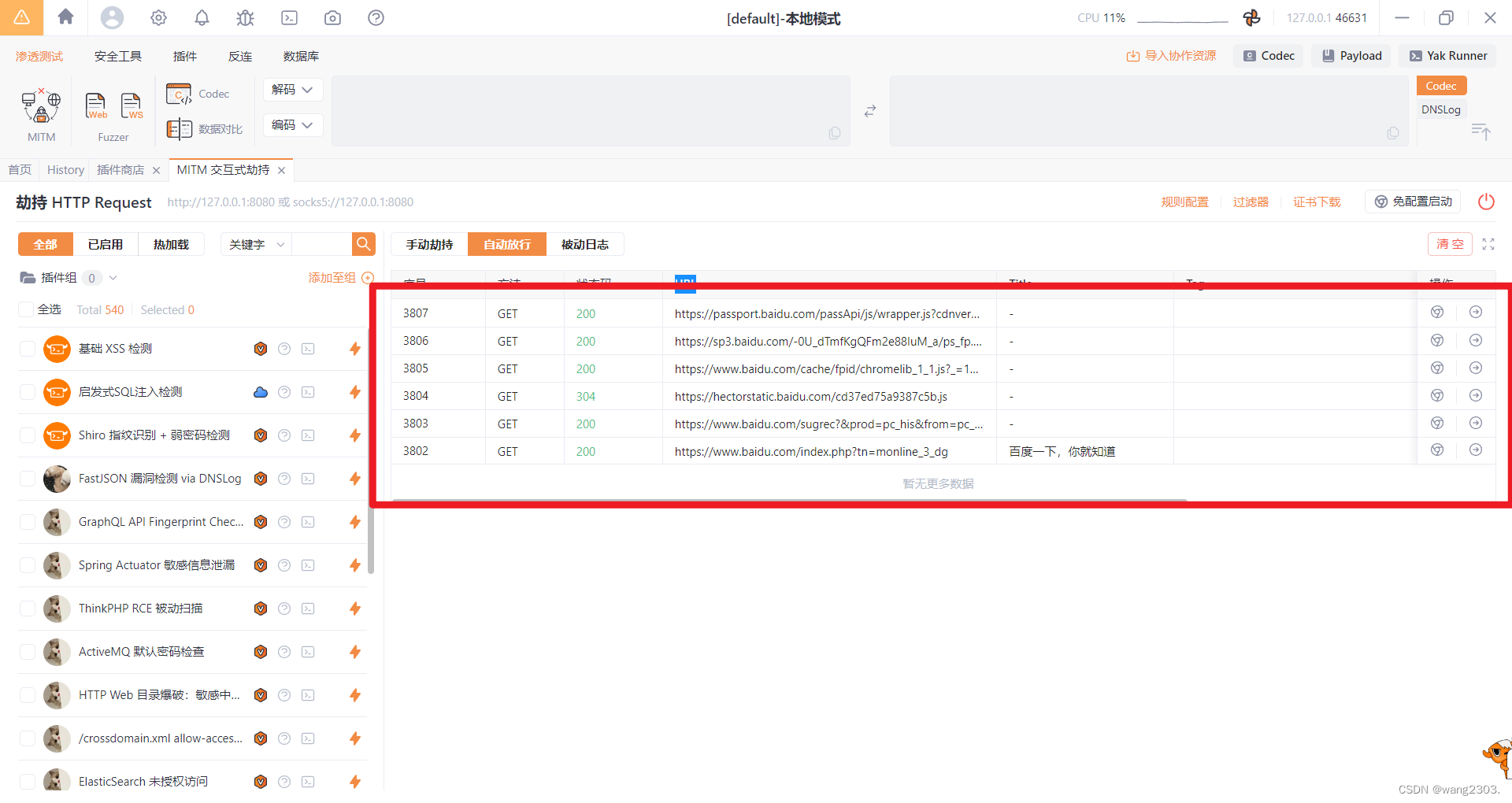

此时回到yakit发现抓到包

这是自动放行

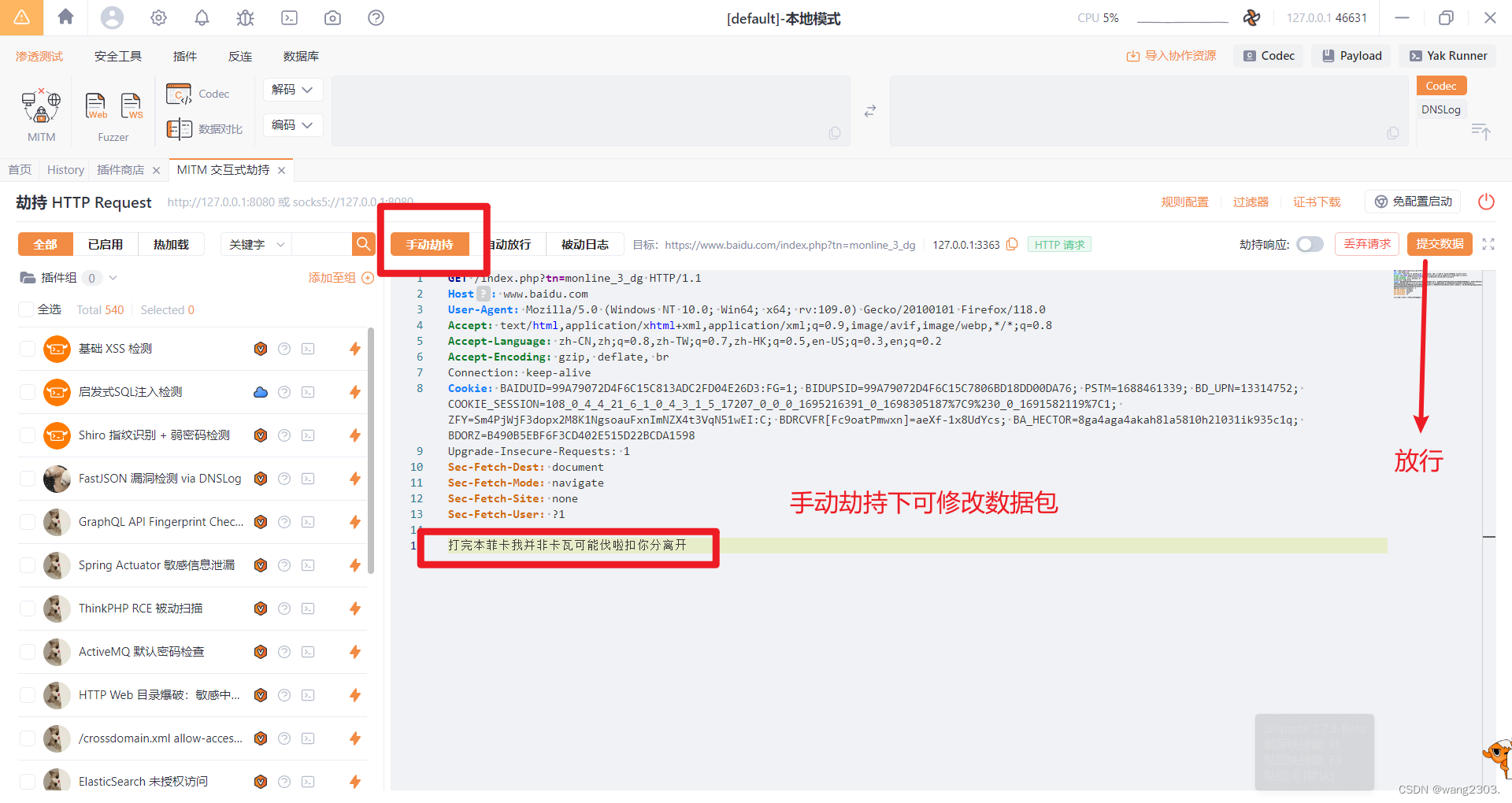

如果想要手动修改数据再放行

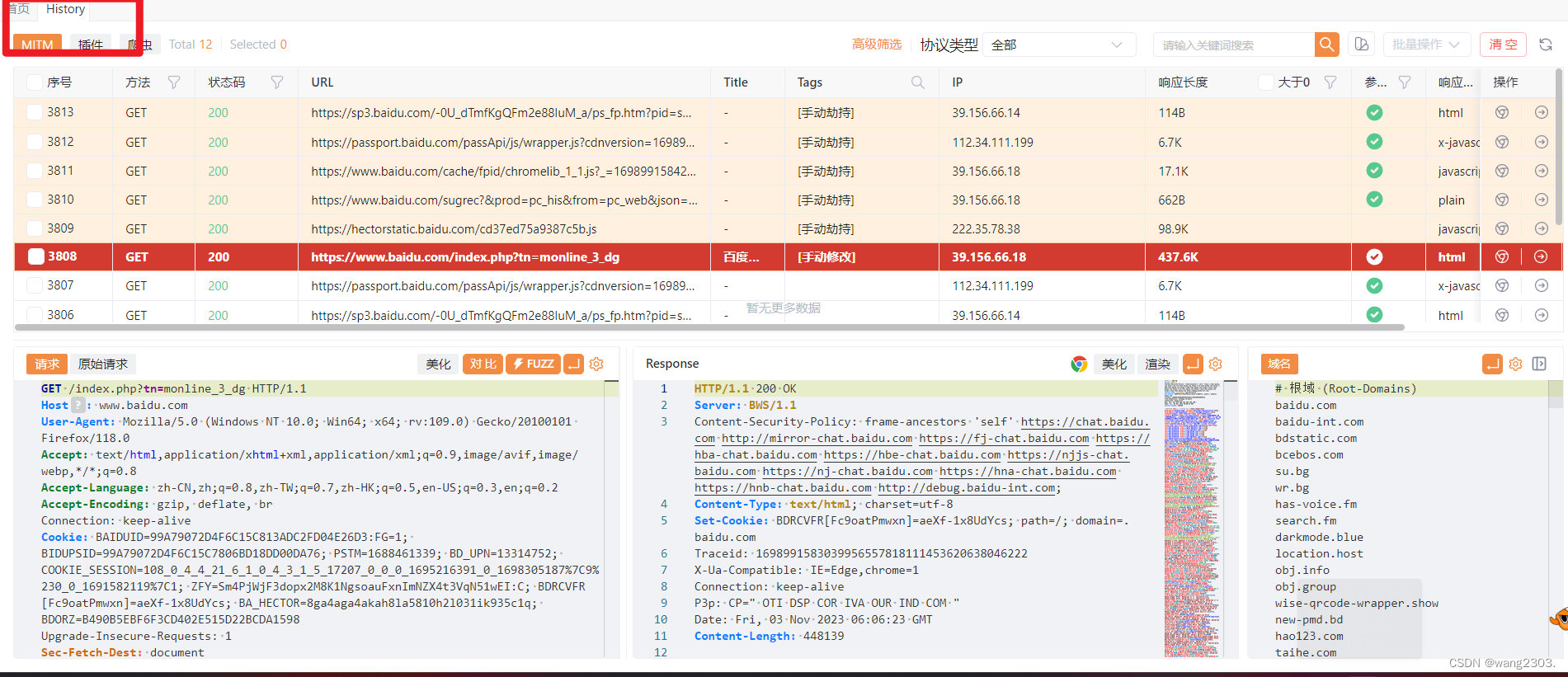

在history这里可以查看劫持到的数据包

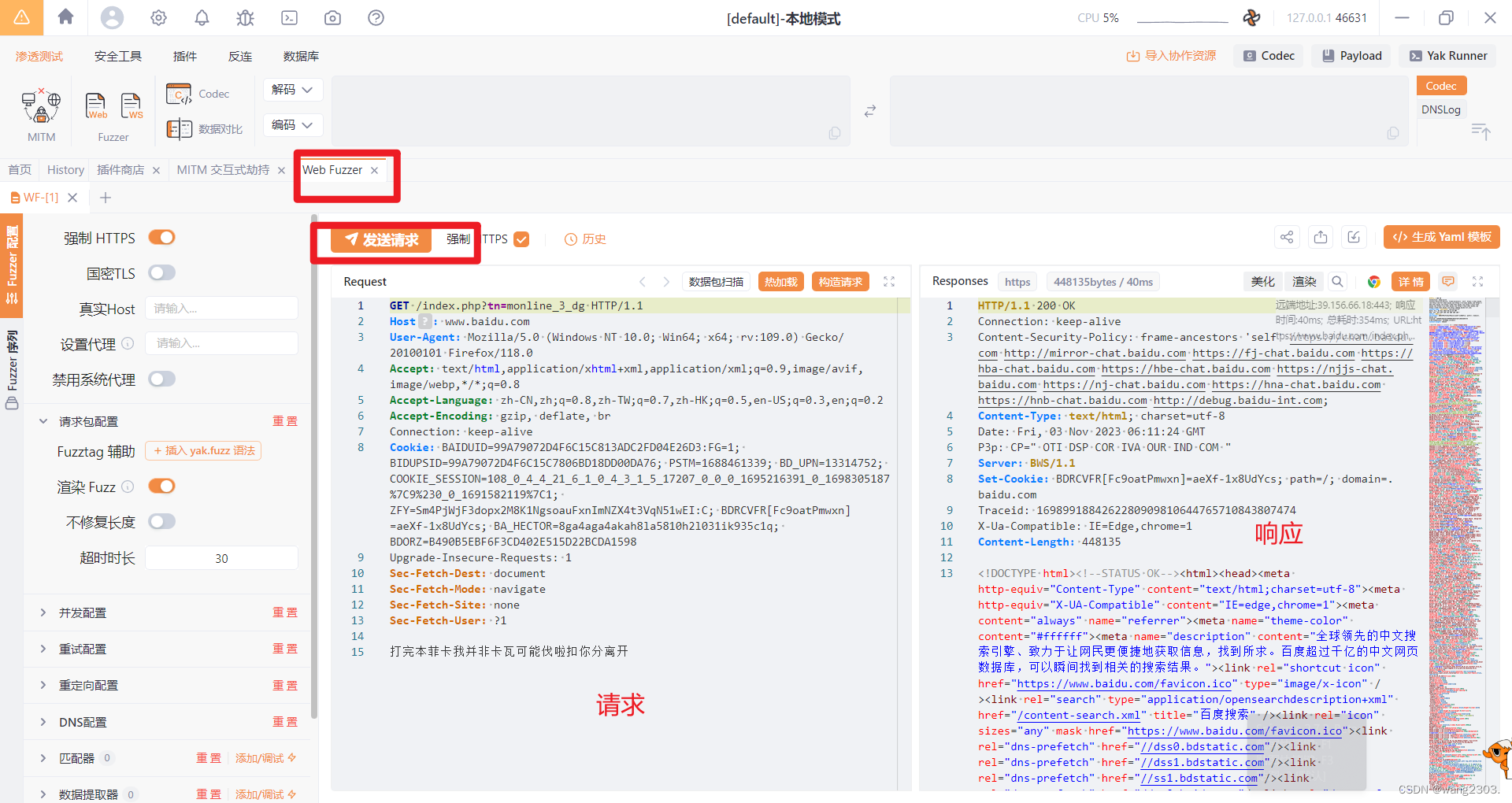

对数据包右键可发送到WebFuzzer(类似于burp的repeater重发器)

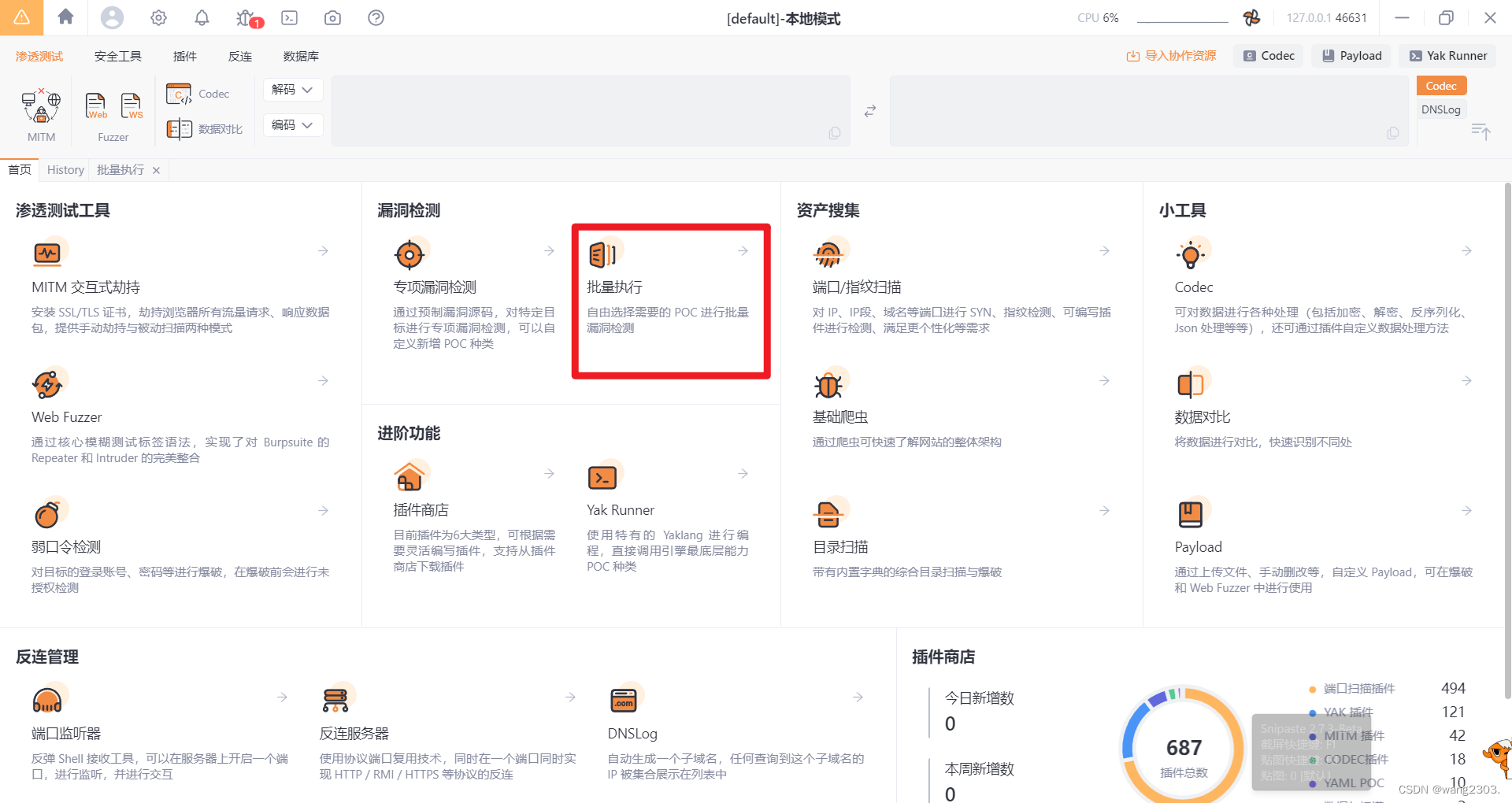

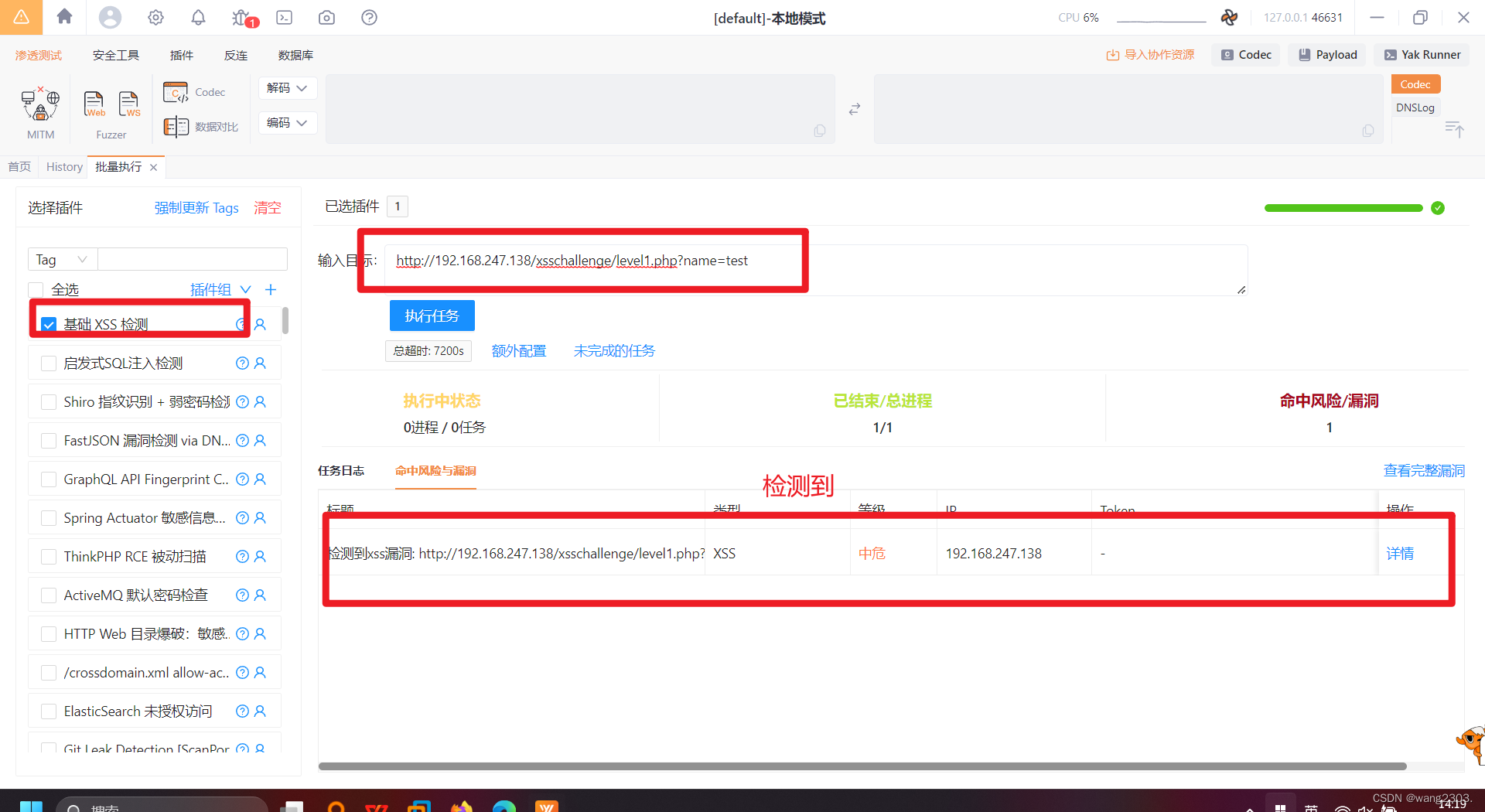

插件批量执行

可以在此对特定url进行批量漏洞扫描

指定漏洞类型,这里举例用xss靶场第一关,扫描下xss漏洞

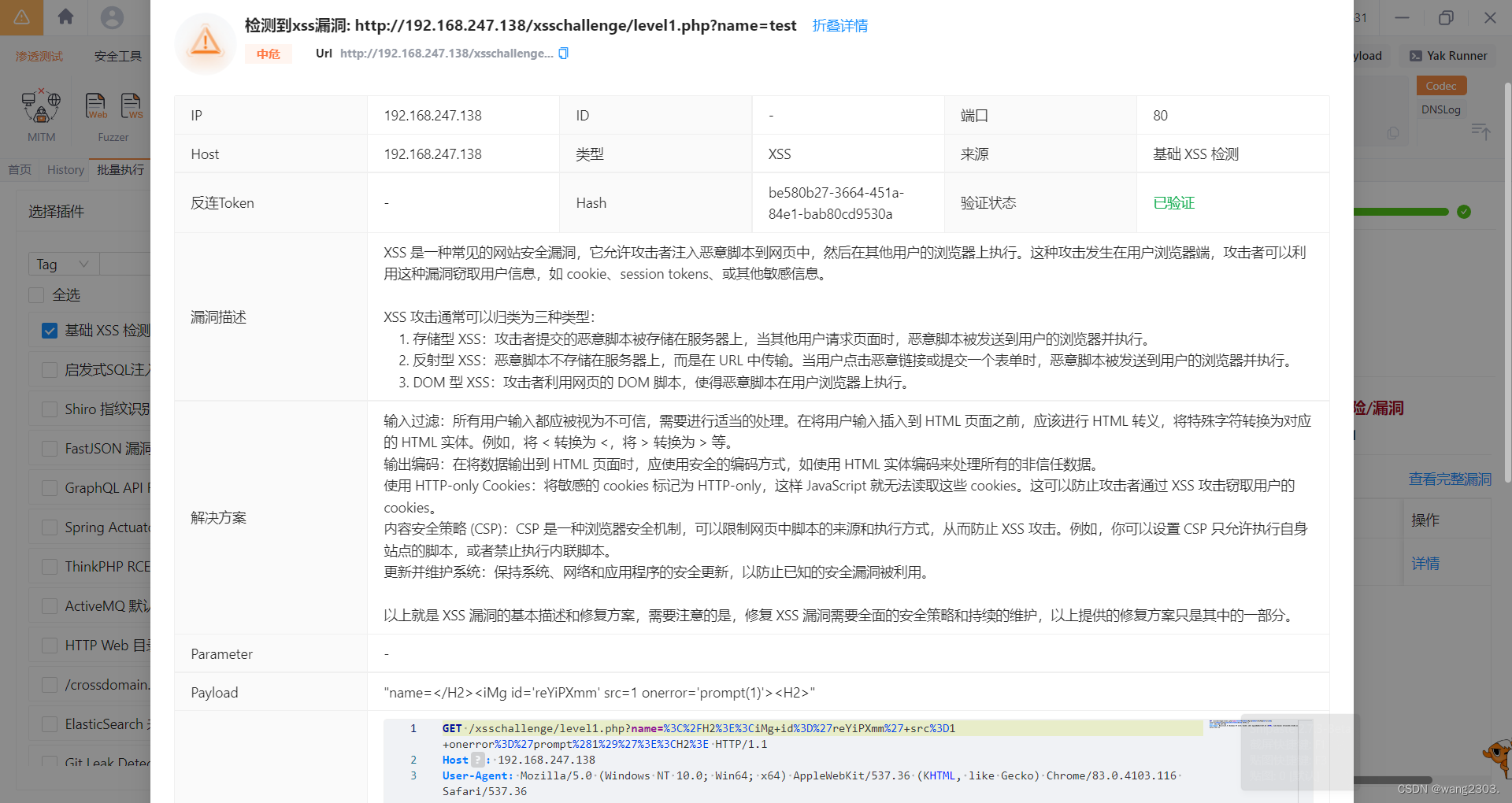

可查看详情

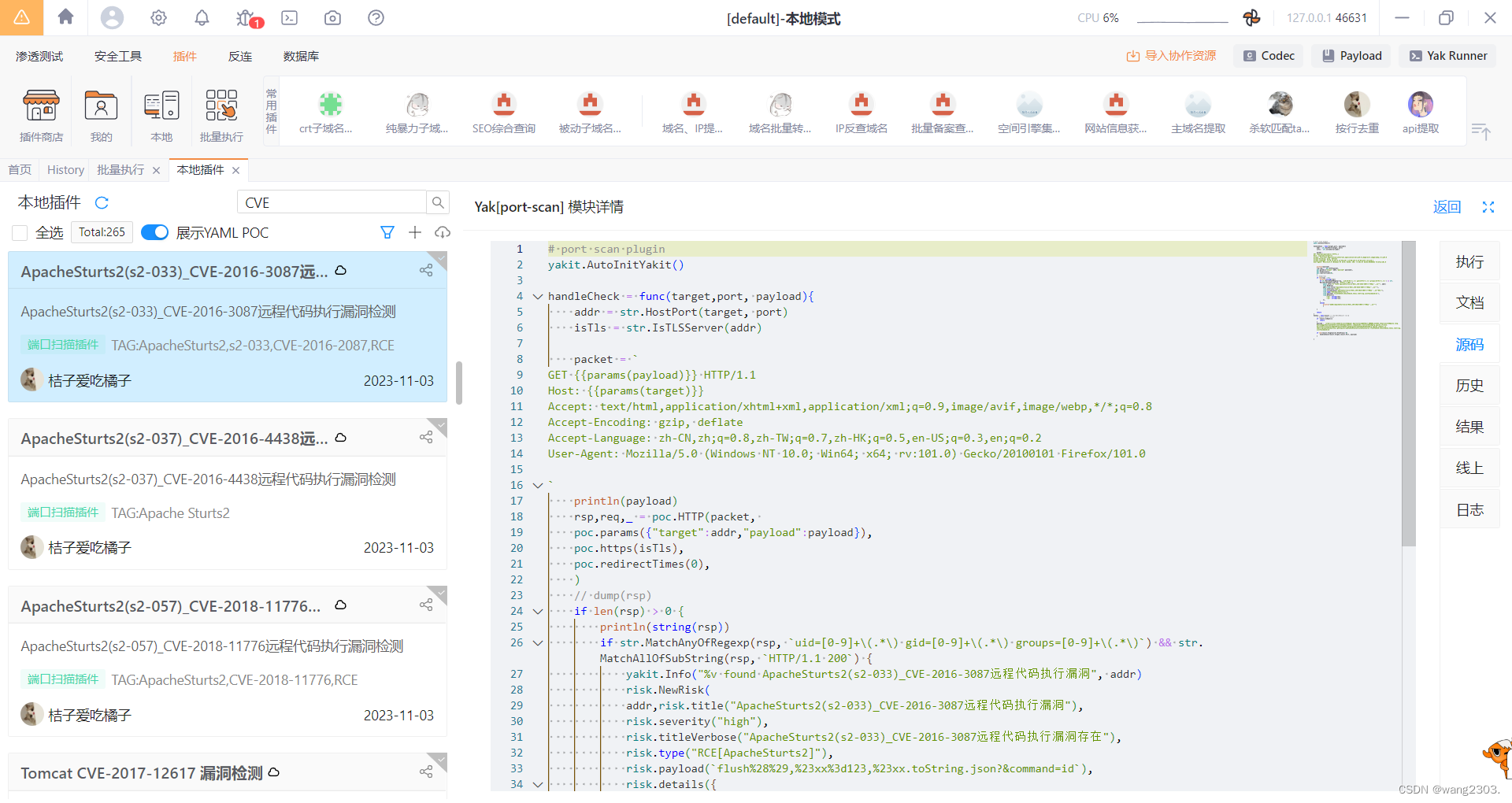

插件POC具体查看

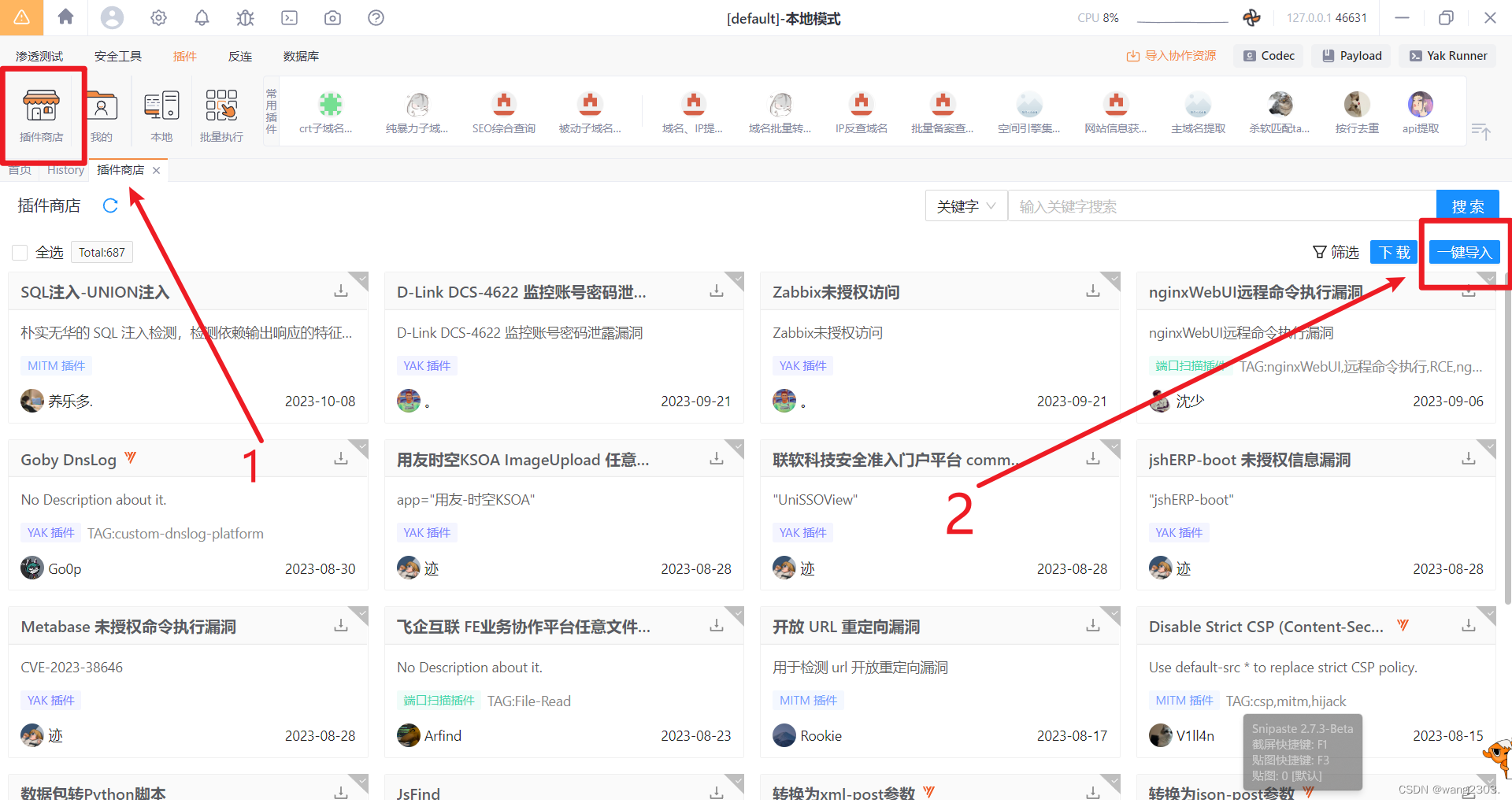

插件>插件仓库>插件商店(或者本地),选中实现YAML POC

点击其中任意一个具体插件,然后点击源码可以查看POC脚本,如下图所示

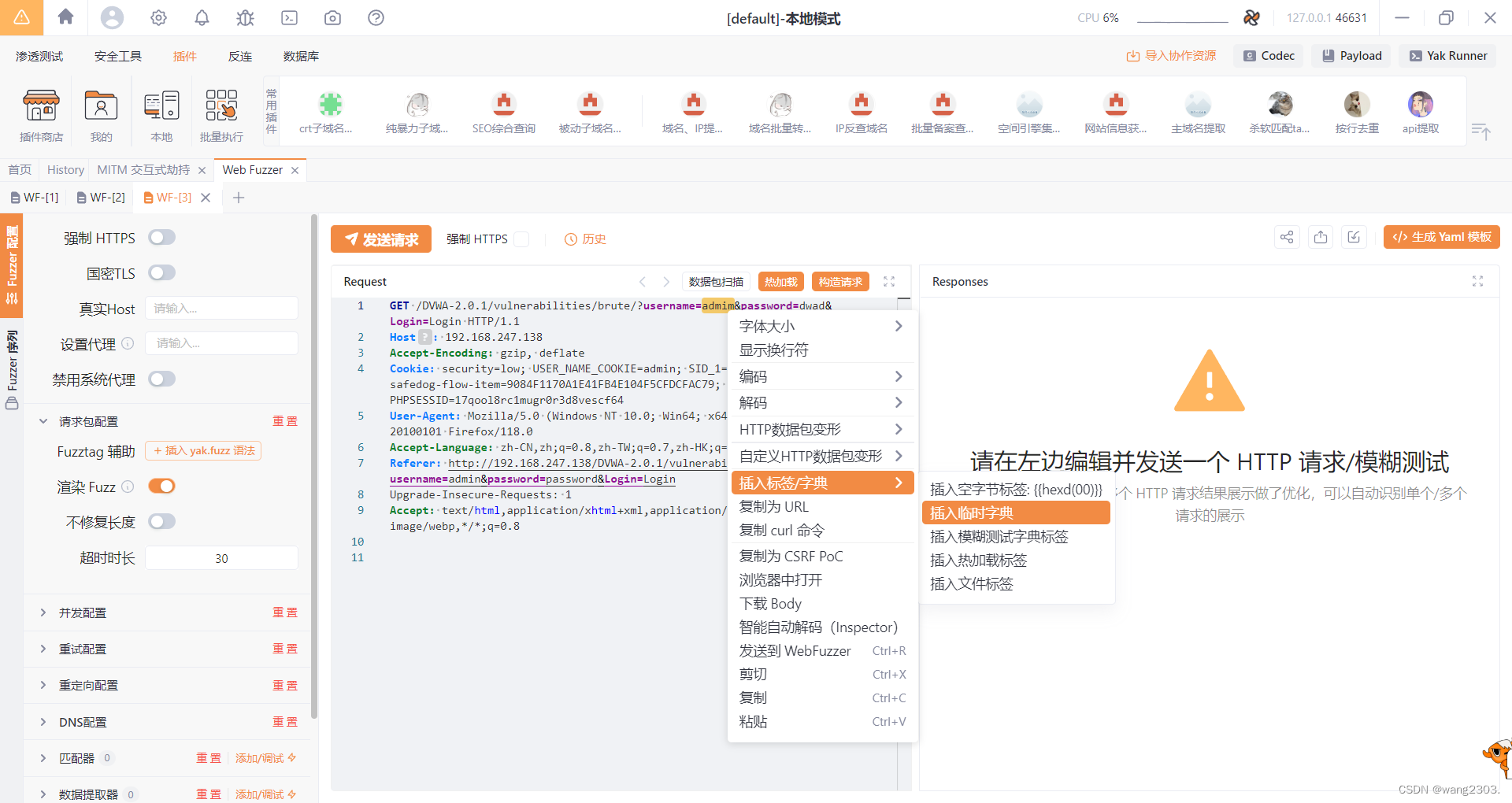

爆破

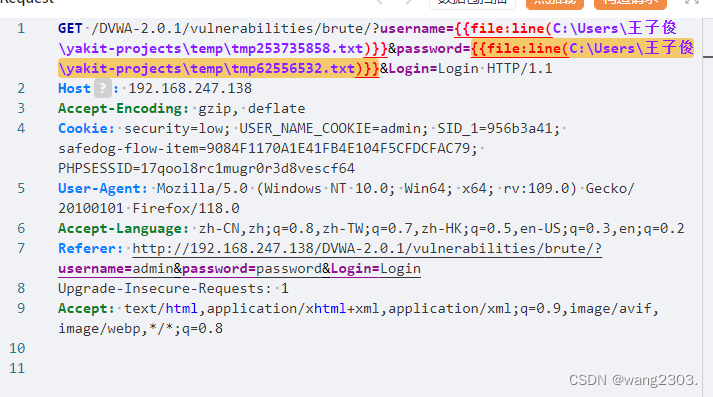

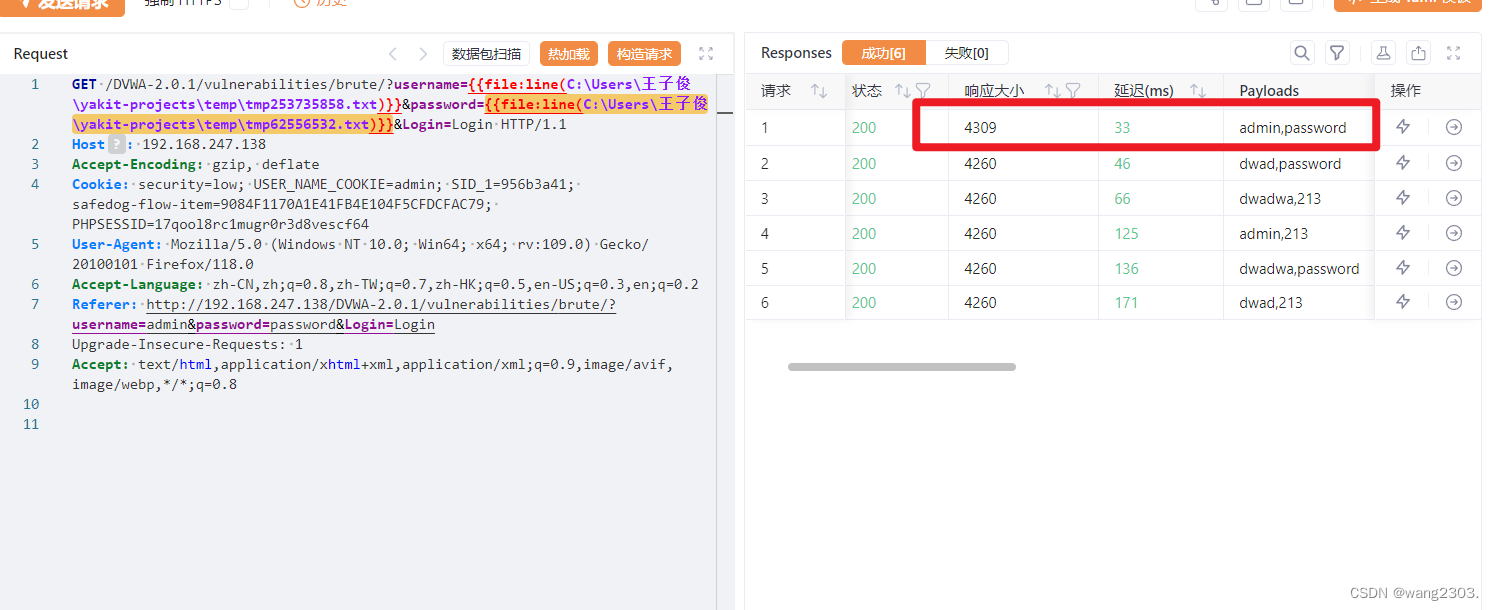

这里以dvwa靶场为例

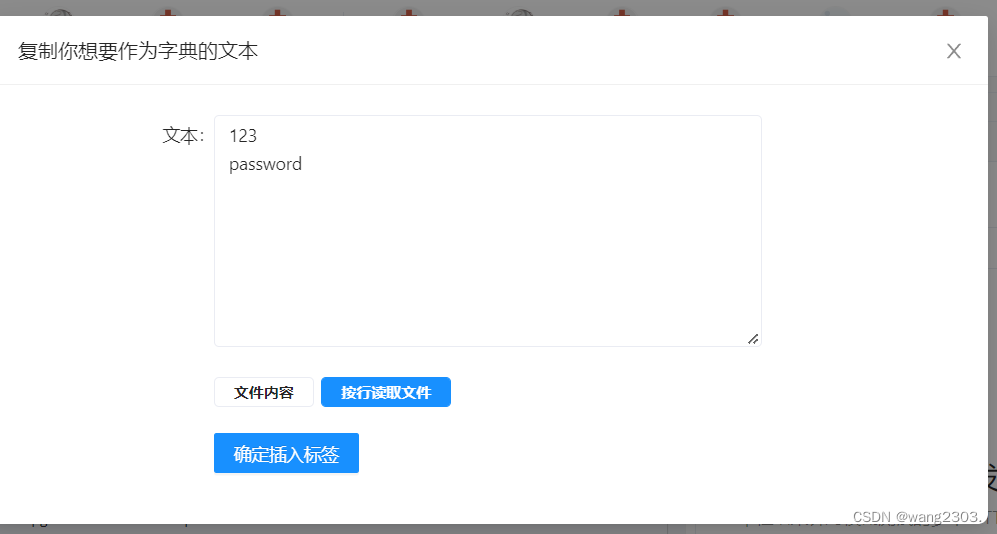

选中账号密码分别插入字典

点击发送开始爆破

响应大小与其他不一样的是爆破出来的帐密

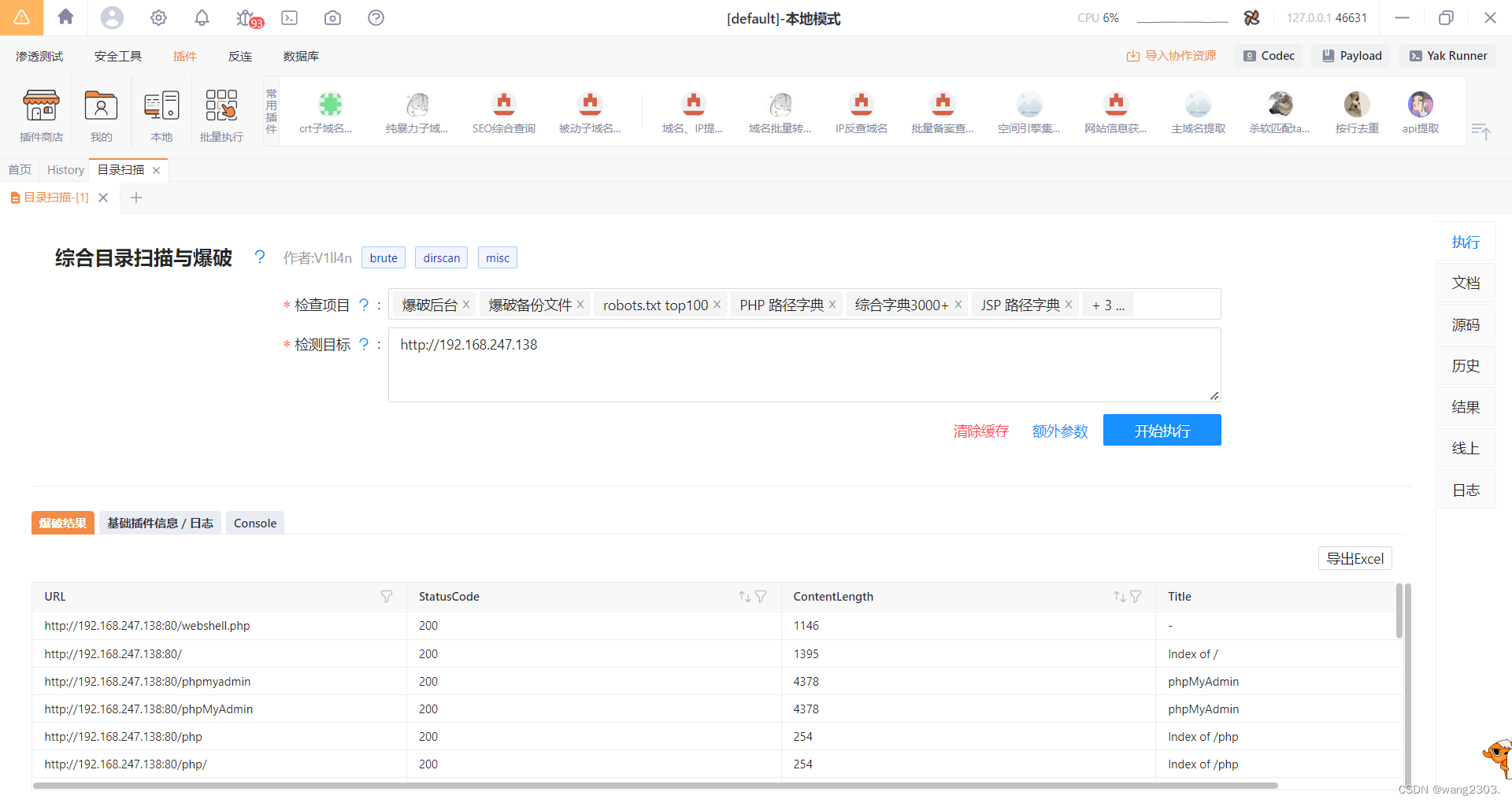

目录爆破