- 1[Rust 入门]Rust 结构体总结_rust 结构体对齐

- 2强化学习入门DQN详解_dqn神经网路训练参数训练过程

- 3图像相似性搜索思路_图像寻找相似物

- 4Python pandas 操作 excel 详解_pandas处理excel_pd输出成excel

- 5前端学习之vue+element-ui电商项目(四)角色列表_element ui 角色 用户

- 6JWT加入注解实现权限认证_jwtpermission

- 7LLM微调工具TorchTune易用性高于一切

- 8深度探索语义分割:DeepLabv3_MobileNetv2 —— 强力的轻量化选择

- 9AI视觉相关的预训练模型、公开数据集_ai视觉模型 训练

- 10开源ffmpeg(四)——使用SDL进行音频播放上(编译篇)_vlc 音频输出调用的是sdl吗

Docker四种网络模式(Bridge,Host,Container,None)_docker nat host bridge

赞

踩

Docker四种网络模式(Bridge,Host,Container,None)

一、Docker网络模式简介

基于对Network Namespace的控制,docker可以为在容器创建隔离的网络环境,在隔离的网络环境下,容器具有完全独立的网络栈,与宿主机隔离,也可以使容器共享主机或者其他容器的网络命名空间,基本可以满足开发者在各种场景下的需要。按docker官方的说法,docker容器的网络有五种模式:

| 网络模式 | 简介 |

|---|---|

| Bridge(默认模式) | 此模式会为每一个容器分配、设置IP等,并将容器连接到一个docker0虚拟网桥,通过docker0网桥以及Iptables nat表配置与宿主机通信。 |

| Host | 容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口。 |

| Container | 创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP、端口范围。 |

| None | 该模式关闭了容器的网络功能,与宿主机、与其他容器都不连通的. |

二、默认网络

当你安装Docker时,它会自动创建三个网络(bridge、host、none)。你可以使用以下docker network ls命令列出这些网络:

[root@centos8-nat-168-182-152 ~]# docker network ls

NETWORK ID NAME DRIVER SCOPE

c0184302f6a8 bridge bridge local

420492e04276 host host local

fc5e9b954735 none null local

- 1

- 2

- 3

- 4

- 5

我们在使用docker run创建Docker容器时,可以用 –net 选项指定容器的网络模式,Docker可以有以下4种网络模式:

- bridge模式:使用 --net=bridge 指定,默认设置。

- host模式:使用 --net=host 指定。

- none模式:使用 --net=none 指定。

- container模式:使用 --net=container:NAME_or_ID 指定。

三、Bridge模式(默认方式)

当Docker server启动时,会在主机上创建一个名为docker0的虚拟网桥,此主机上启动的Docker容器会连接到这个虚拟网桥上。虚拟网桥的工作方式和物理交换机类似,这样主机上的所有容器就通过交换机连在了一个二层网络中。

当创建一个 Docker 容器的时候,同时会创建了一对 veth pair接口(当数据包发送到一个接口时,另外一个接口也可以收到相同的数据包)。这对接口一端在容器内,即 eth0;另一端在本地并被挂载到docker0 网桥,名称以 veth 开头(例如 vethAQI2QT)。通过这种方式,主机可以跟容器通信,容器之间也可以相互通信。Docker 就创建了在主机和所有容器之间一个虚拟共享网络。

示例:

# --net=bridge可以省略,默认模式

$ docker run --name=nginx_bridge --net=bridge -p 8080:80 -td nginx

# 查看容器详情

$ docker inspect nginx_bridge

# 筛选出容器IP

$ docker inspect --format='{{.NetworkSettings.IPAddress}}' nginx_bridge

- 1

- 2

- 3

- 4

- 5

- 6

对比一下宿主机/etc/hosts,不一样

$ docker exec nginx_bridge cat /etc/hosts

$ cat /etc/hosts

- 1

- 2

四、Host模式

相当于Vmware中的NAT模式,与宿主机在同一个网络中,但没有独立IP地址。一个Docker容器一般会分配一个独立的Network Namespace。但如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的Network Namespace,而是和宿主机共用一个Network Namespace。容器将不会虚拟出自己的网卡,配置自己的IP等,而是使用宿主机的IP和端口。可以通过 --net=host 指定使用 host 网络。

示例:

$ docker run --name=nginx_host --net=host -p 8081:80 -td nginx

$ docker inspect nginx_host

- 1

- 2

对比一下宿主机/etc/hosts,一模一样

$ docker exec nginx_host cat /etc/hosts

$ cat /etc/hosts

- 1

- 2

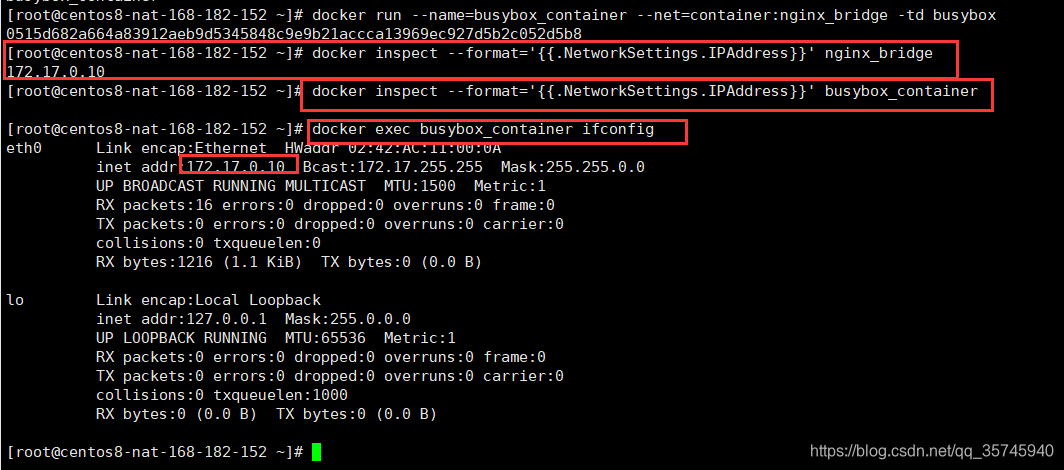

五、Container模式

Docker网络container模式是指定其和已经存在的某个容器共享一个 Network Namespace,此时这两个容器共同使用同一网卡、主机名、IP 地址,容器间通讯可直接通过本地回环 lo 接口通讯。但这两个容器在其他的资源上,如文件系统、进程列表等还是隔离的。

示例:

# 创建容器

$ docker run --name=busybox_container --net=container:nginx_bridge -td busybox

$ 查看绑定容器的IP

$ docker inspect --format='{{.NetworkSettings.IPAddress}}' nginx_bridge

# 查看新创建容器的IP,上面这种方式查不出来

$ docker inspect --format='{{.NetworkSettings.IPAddress}}' busybox_container

# 通过ifconfig查询ip

$ docker exec busybox_container ifconfig

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

六、None模式

容器有自己的网络命名空间,但不做任何配置,它与宿主机、与其他容器都不连通的。我们新建一个 none 模式的 busybox 镜像 b0:

示例:

$ docker run -dt --net=none --name busybox_none busybox

# 查看它的网络状态, 验证它仅有 lo 接口,不能与容器外通信

$ docker exec busybox_none ip a

- 1

- 2

- 3

七、Docker NAT iptables实现内外网络通信原理

默认情况下,容器可以主动访问到外部网络的连接,但是外部网络无法访问到容器

【注意】如果容器的宿主机上的ip_forward未打开,那么该宿主机上的容器则不能被其他宿主机访问

【打开转发配置】

# 临时修改

$ echo 1 > /proc/sys/net/ipv4/ip_forward

# 永久修改

$ echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

$ sysctl -p

- 1

- 2

- 3

- 4

- 5

7.1、容器访问外部实现

容器所有到外部网络的连接,源地址都会被 NAT 成本地系统的 IP 地址(即docker0地址)。这是使用 iptables 的源地址伪装操作实现的。

查看主机的 NAT 规则

$ iptables -t nat -vnL

- 1

其中,上述规则将所有源地址在 172.17.0.0/16网段的包(也就是从Docker容器产生的包),并且不是从docker0网卡发出的,进行源地址转换(SNAT),转换成主机网卡的地址。

【科普】MASQUERADE:IP伪装,自动获取当前ip地址来做NAT

上面这么说可能不太好理解,举一个例子说明一下

当前主机有一块网卡为bond0,IP地址为192.168.182.152/24,网关为192.168.182.2。从主机上一个IP为172.17.0.10/16的容器中ping百度(180.76.3.151)。IP包首先从容器发往自己的默认网关docker0,包到达docker0后,也就到达了主机上。然后会查询主机的路由表,发现包应该从主机的bond0发往主机的网关192.168.182.2/24。接着包会转发给bond0,并从bond0发出去(主机的ip_forward转发应该已经打开)。这时候,上面的Iptable规则就会起作用,通过MASQUERADE IP伪装,自动获取bond0 ip地址来对包做SNAT转换,将源地址换为bond0的地址。这样,在外界看来,这个包就是从192.168.182.152上发出来的,Docker容器对外是不可见的。

查看路由表,可以看到是走默认路由

$ route -n

# 或者

$ ip route

- 1

- 2

- 3

容器访问外部流程图:

7.2、外部访问容器实现

容器允许外部访问,可以在 docker run 时候通过 -p 或 -P 参数来启用,不管用那种办法,其实也是在本地的 iptable 的 nat 表中添加相应的规则。

使用-P 时(使用 -P 标记时,Docker 会随机映射一个 49000~49900 的端口到内部容器开放的网络端口。):

$ docker run -d -P nginx

$ docker run -d -p 8880:80 nginx

$ iptables -t nat -nvL

- 1

- 2

- 3

上面圈中的就是刚刚创建两个容器的端口转发规则,其中,上述的规则映射了 0.0.0.0,意味着将接受主机来自所有接口的包,并且不是从docker0网卡导入的,进行目的地址转换(DNAT),转换成容器网卡的地址。

外部访问容器流程图: