热门标签

热门文章

- 1大学网安专业是同时攻开发和安全,还是只攻安全方向呢?_开发和网安一起学好吗

- 2《流畅的 Python》笔记小记(第二版)_流畅的python2 电子版

- 3Docker安装部署Guacamole_docker安装guacamole

- 4IDA Python 使用总结

- 5java使用Calendar得出与目标时间的时间差_java calendar 计算时间差

- 6栈与队列区别_队列和栈的区别

- 7重复值、异常值、缺失值处理_data.duplicated()

- 8人工智能技术应用笔记(五):满满干货!手把手教你如何用AI帮你写作_prompt 3w1h模型

- 9pycharm怎么激活_pycharm激活

- 10opencv 采样照片

当前位置: article > 正文

Apache Shiro 默认密钥致命令执行漏洞(CVE-2016-4437)【远程扫描】_shiro默认密钥通信

作者:笔触狂放9 | 2024-05-14 22:06:06

赞

踩

shiro默认密钥通信

漏洞详情

Apache Shiro是一个强大易用的Java安全框架,提供了认证、授权、加密和会话管理等功能。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

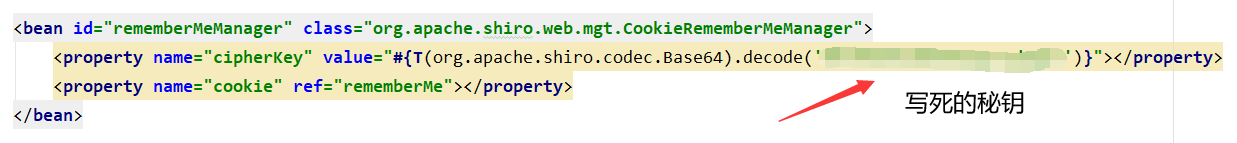

目标IP站点存在Apache shiro 已知密钥泄露导致的远程代码执行漏洞。通过查找项目源码发现,在shiro的配置文件里,确实写死了一个秘钥,在开发环境的中不建议直接写死秘钥,大家要引以为戒!

后面通过源码分析,发现了shiro有自己的随机生成秘钥的方法。既然找到的方法,那就好说了,按照源码的方式新写一个秘钥生成器:

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import java.security.NoSuchAlgorithmException;

public class GenerateCipherKey {

/**

* 随机生成秘钥,参考org.apache.shiro.crypto.AbstractSymmetricCipherService#generateNewKey(int)

* @return

*/

public static byte[] generateNewKey() {

KeyGenerator kg;

try {

kg = KeyGenerator.getInstance("AES");

} catch (NoSuchAlgorithmException var5) {

String msg = "Unable to acquire AES algorithm. This is required to function.";

throw new IllegalStateException(msg, var5);

}

kg.init(128);

SecretKey key = kg.generateKey();

byte[] encoded = key.getEncoded();

return encoded;

}

public static void main(String[] args) {

System.out.print(generateNewKey());

}

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

最后在shiro的配置文件里,引用GenerateCipherKey的generateNewKey方法:

<bean id="rememberMeManager" class="org.apache.shiro.web.mgt.CookieRememberMeManager">

<property name="cipherKey" value="#{T(com.xxx.xxx.xxx.xxx.GenerateCipherKey).generateNewKey()}"></property>

<property name="cookie" ref="rememberMe"></property>

</bean>

- 1

- 2

- 3

- 4

参考地址:https://blog.csdn.net/weixin_38307489/article/details/104618667

漏洞检测工具

下载地址和使用说明: https://github.com/wyzxxz/shiro_rce

下载地址:https://xz.aliyun.com/forum/upload/affix/shiro_tool.zip

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/570274

推荐阅读

相关标签