- 1探索Flutter中线程模型/消息循环的底层逻辑

- 2python 连接mysql批量sql查询并导出成excel_批量mysql表数据导出python脚本

- 3解决Android Studio gradle下载超时和缓慢问题(win10)_gradle下载很慢,配置代理服务器

- 4FPGA_AD9361_ad9361fpga

- 5git上传代码后,如何清空历史日志以及文件操作,重新上传?以及上传代码_git 如何清楚branch的历史记录重新上传

- 6【前端面试】小程序面试题总结_前端小程序面试题

- 7flask excel html,Flask-Excel

- 8GRU 门控循环单元_gru重置门和更新门

- 9产品读书《创业维艰:如何完成比难更难的事》_外围招聘

- 10【优化配置】两阶段鲁棒优化算法求解微网多电源容量配置优化问题【含Matlab源码 2257期】_微网两阶段鲁邦优化

upload-labs之1-20通关(超详细,全程干货,没有废话)_upload-labs的22关

赞

踩

文件上传漏洞之upload-labs-maste靶场实操

第一关:

前端检测,因此先把后缀名改为jpg,然后使用BP抓包,绕过前端检测,然后修改后缀名就可以绕过(以下所有文件效果均为php页面)

第二关

使用与第一关的方法绕过,一切操作直接参考第一关

第三关:

经过检测,过滤是黑名单过滤,且只禁止了以下几种后缀名.所以,此时考虑使用大小写绕过,因为windows系统的特性,后缀名不区分大小.但经过检测,大小写无法绕过,所以猜测可能把所有后缀名进行了小写处理.经过多次检测后,修改配置文件进行绕过.别忘记重启apache.

第四关:

在试过多次其他方式绕过后,发现php后缀名无论怎么都无法绕过,所以,考虑使用.htaccess攻击,这个文件的特性是会把你定义的文件名所含有的字符都会当成php文件执行.

所以,先上传一个.htaccess文件(文件名只能是.htaccess,如果是其他的,会导致该文件失效),然后再上传一个含有该代码定义字符的文件名的文件,后缀名随意,但文件名必须含有定义字符

第五关:

使用BP进行抓包,将后缀名改为如下图所示

第六关:

直接大小写绕过

第七关:

BP抓包,后缀名php后面空格

第八关:

BP抓包,后缀名php.后面空格

第九关:

在文件名后面加::$DATA就可以绕过

第十关:

第十关:

后缀名php后面.空格.空格

第十一关:

后缀名改为phppphphp,因为它检测到php就吞,所以给他吞

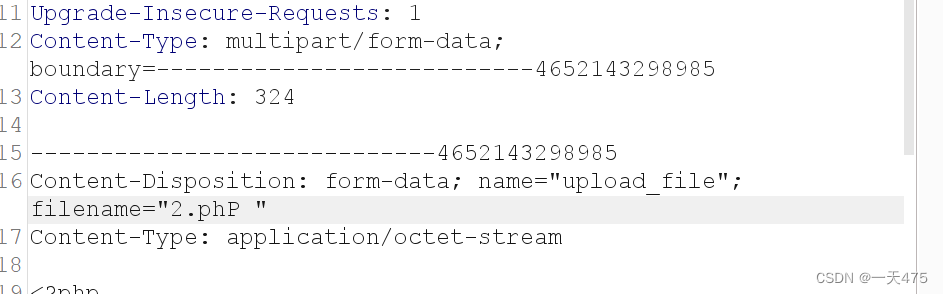

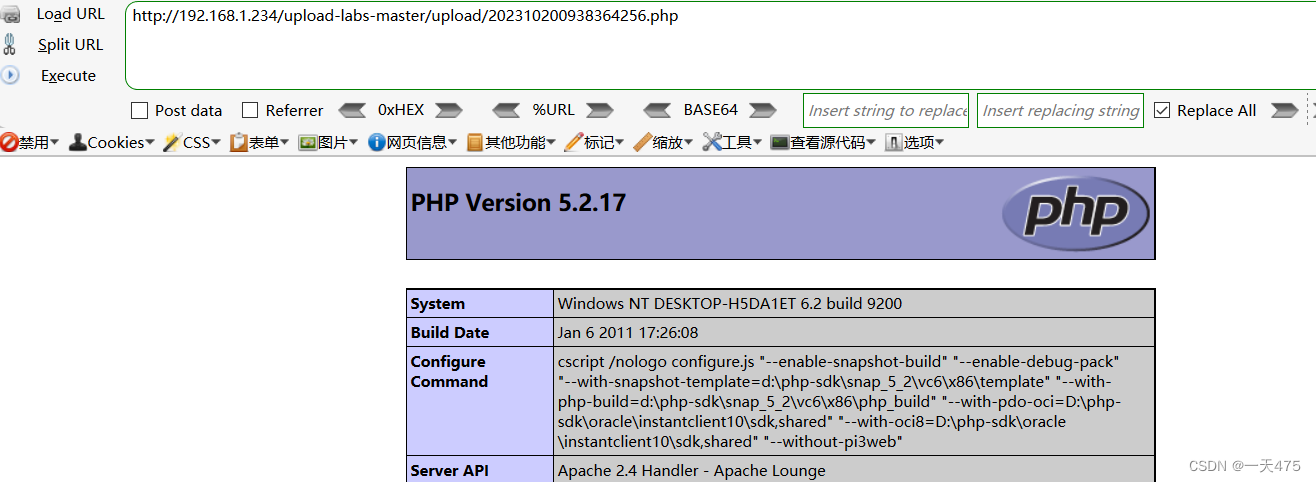

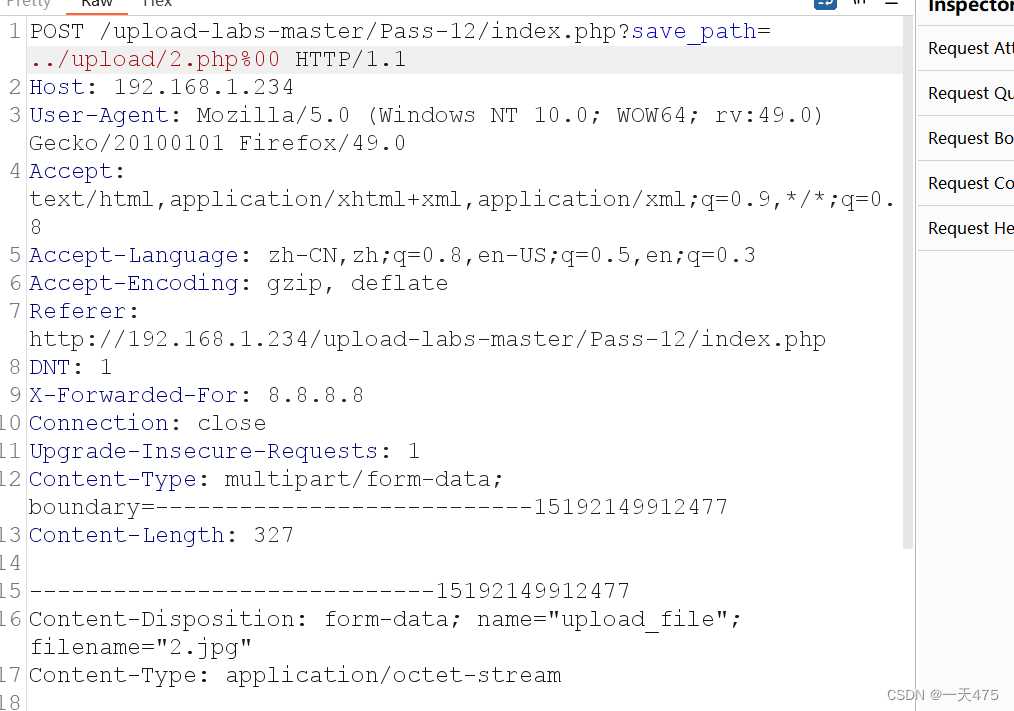

第十二关:

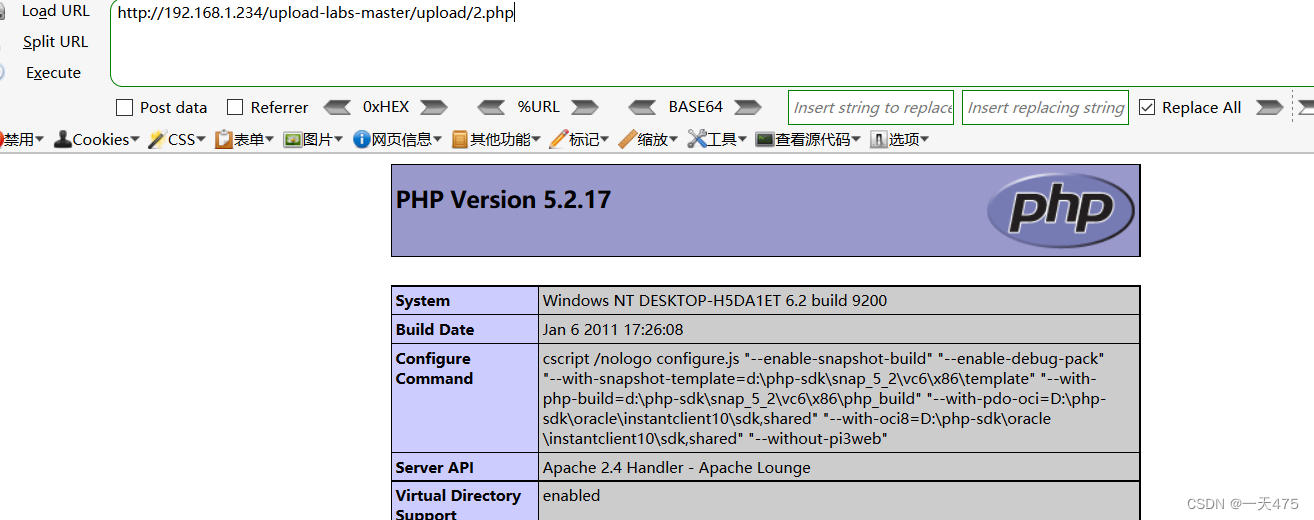

以0x00截断绕过,BP抓包,把后缀名改成jpg,在请求行,即图片的第一行upload/后面加2.php%00,然后发送,

访问文件时,再把从url地址栏中2.php后面的全删掉.

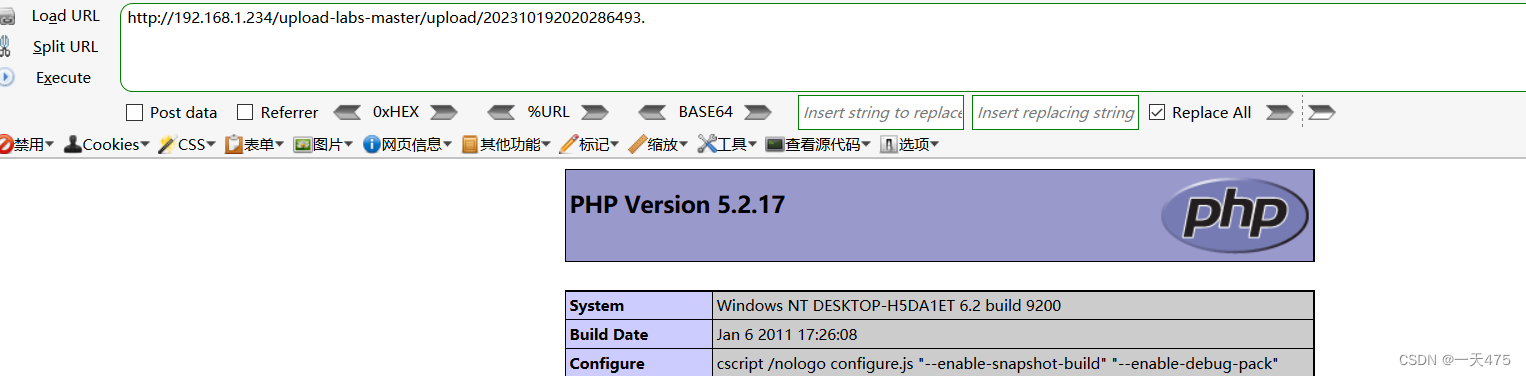

第十三关:

BP抓包,将后缀名改为jpg等白名单里面的后缀名,再类似于第十二关一样,在post当中的../upload/后面添加2.php%00,然后使用url解码将%00解码,然后发送,访问该文件,再把url地址当中php后面的所有代码

第十四关:

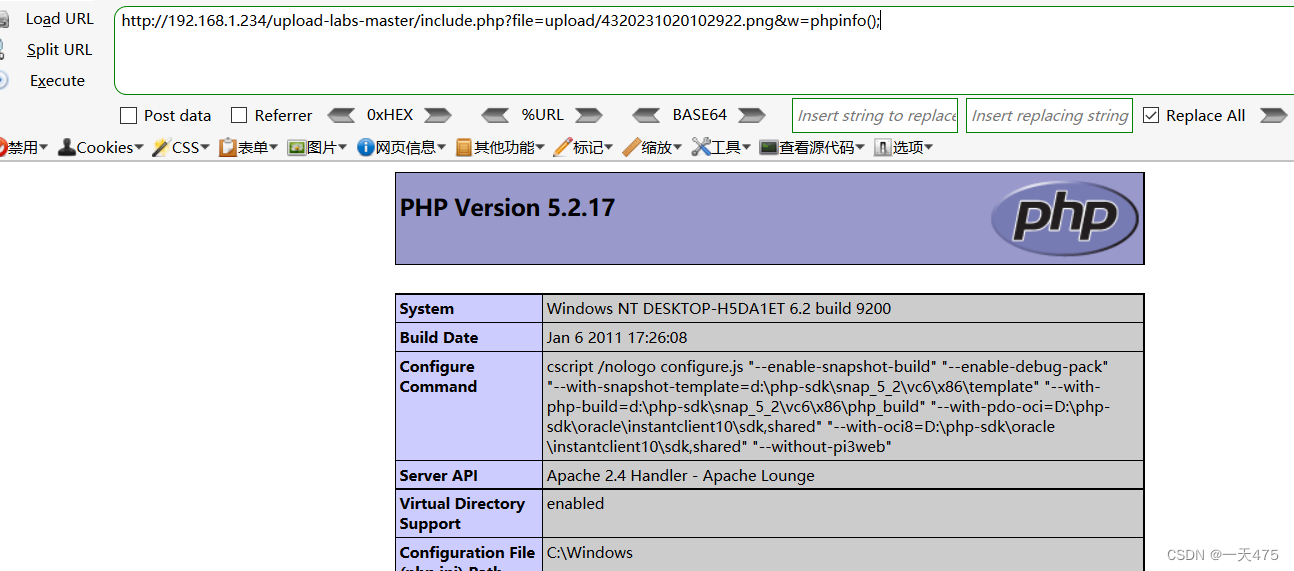

以通过文件包含漏洞去调用我们上传的文件,从而实现php代码,也可以使用蚁剑进行连接.

首先,上传一个png图片,在该png图片当中写入我们的php代码,上传成功后,使用文件包含漏洞去调用即可,

别忘了把引用文件的地址写对.其他类型的图片均可以按照此模式进行

第十五关:

所有操作与第十四关一样

第十六关:

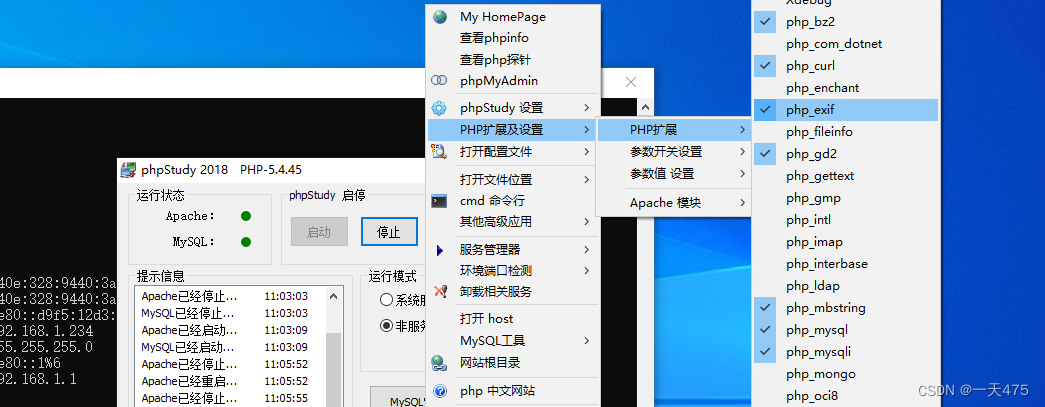

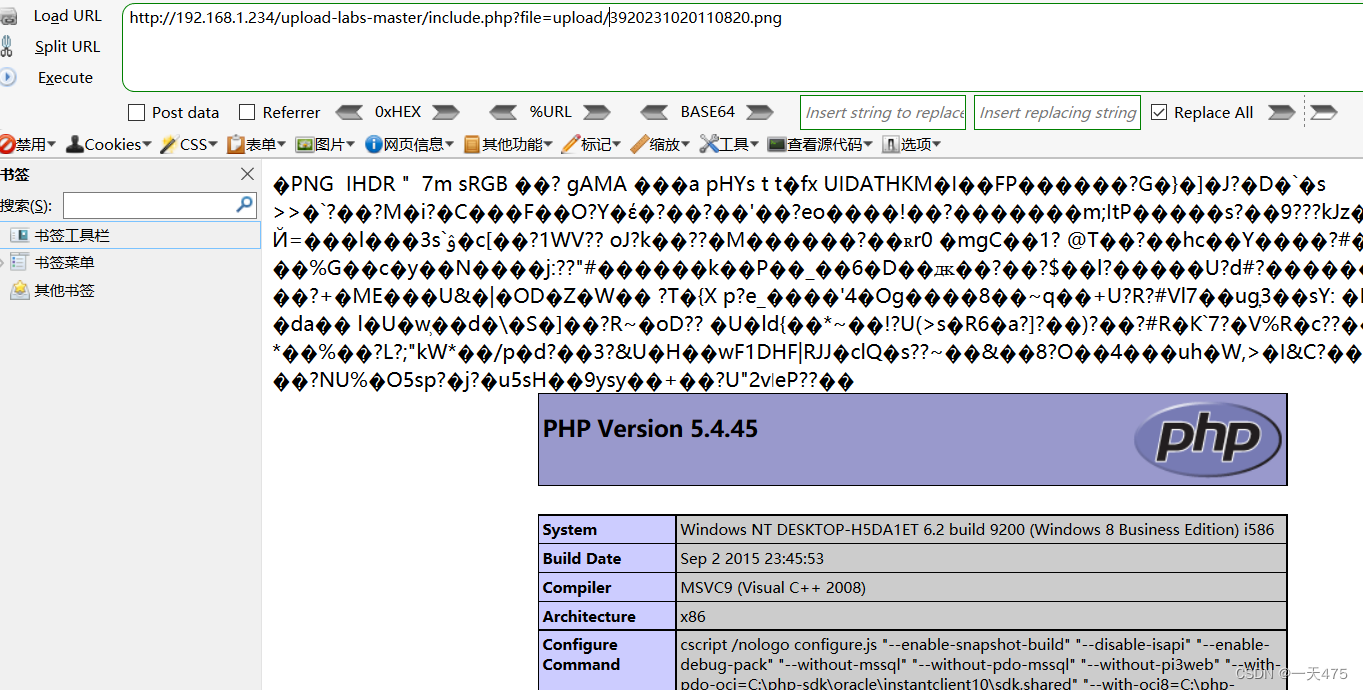

要开起php的扩展,然后版本要大于等于5.3以上才可以,其他操作仍和上一关操作一样

第十七关:

图片马中的phpinfo会被删除,但一句话木马会被留下,可以使用蚁剑连接成功.

这一关使用了二次渲染

下面的url为大佬的图片马,直接使用

https://wwe.lanzoui.com/iFSwwn53jaf

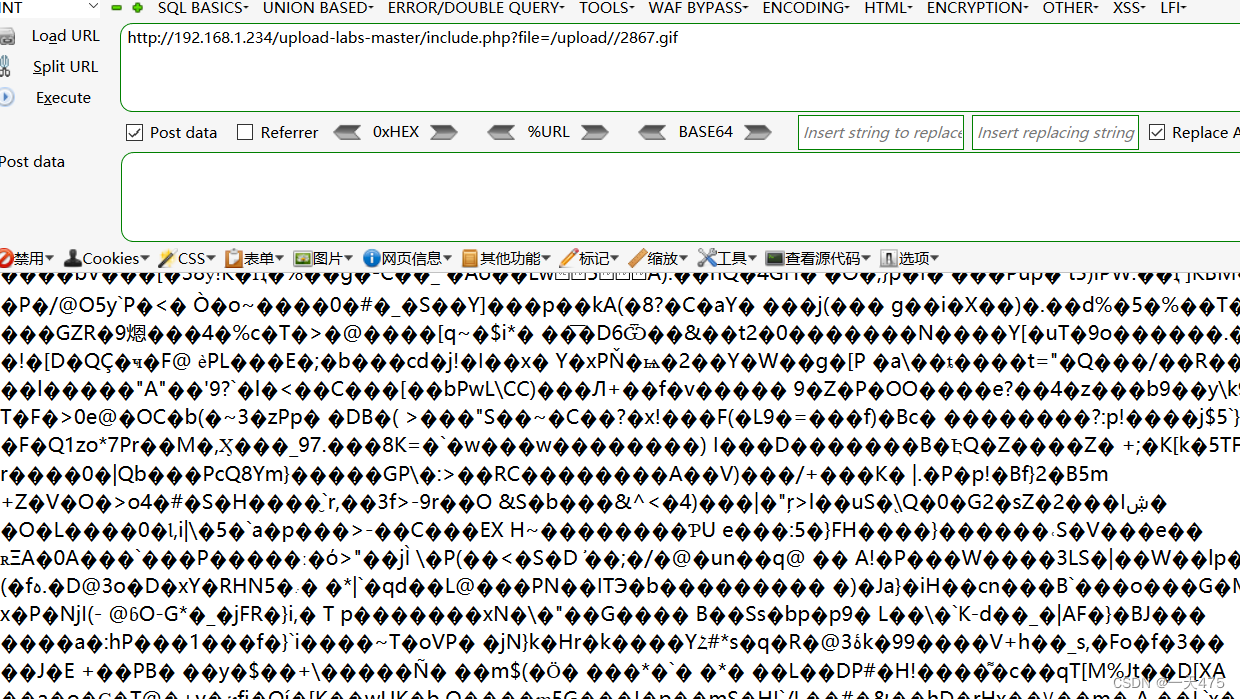

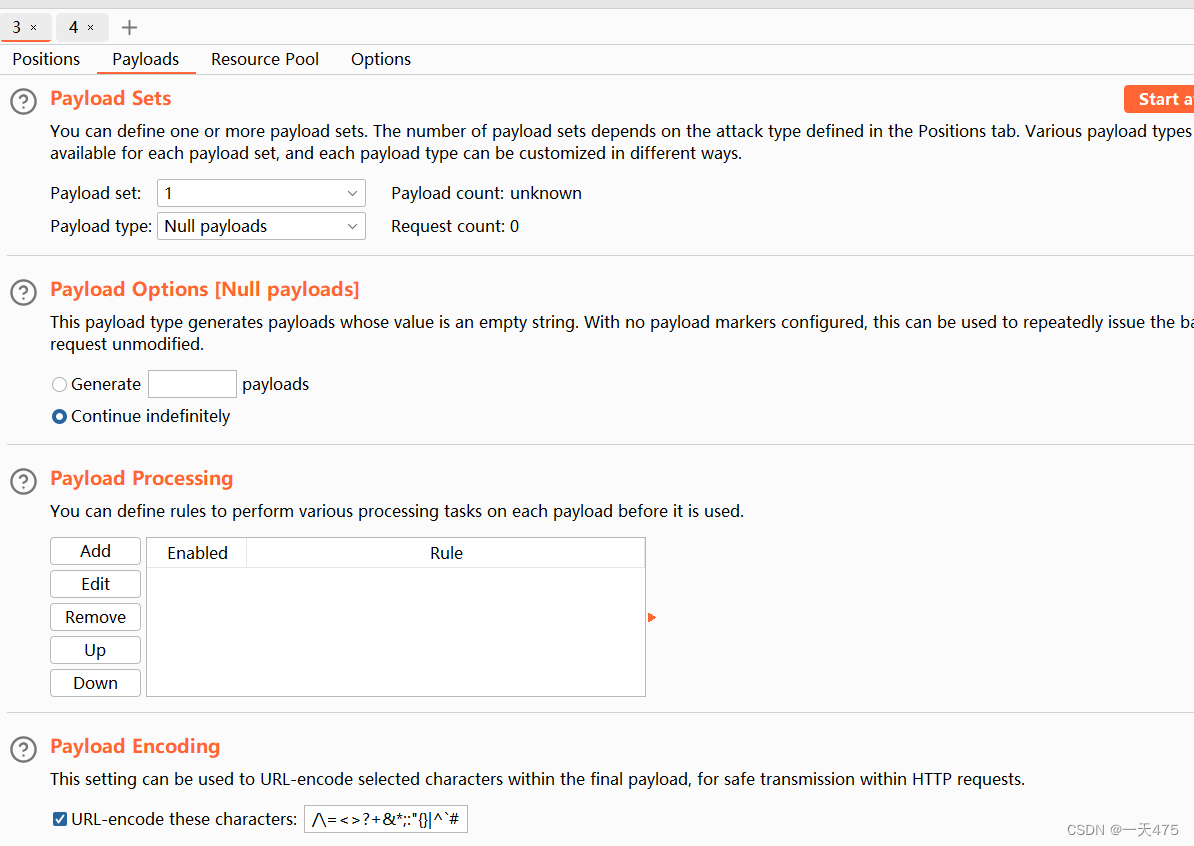

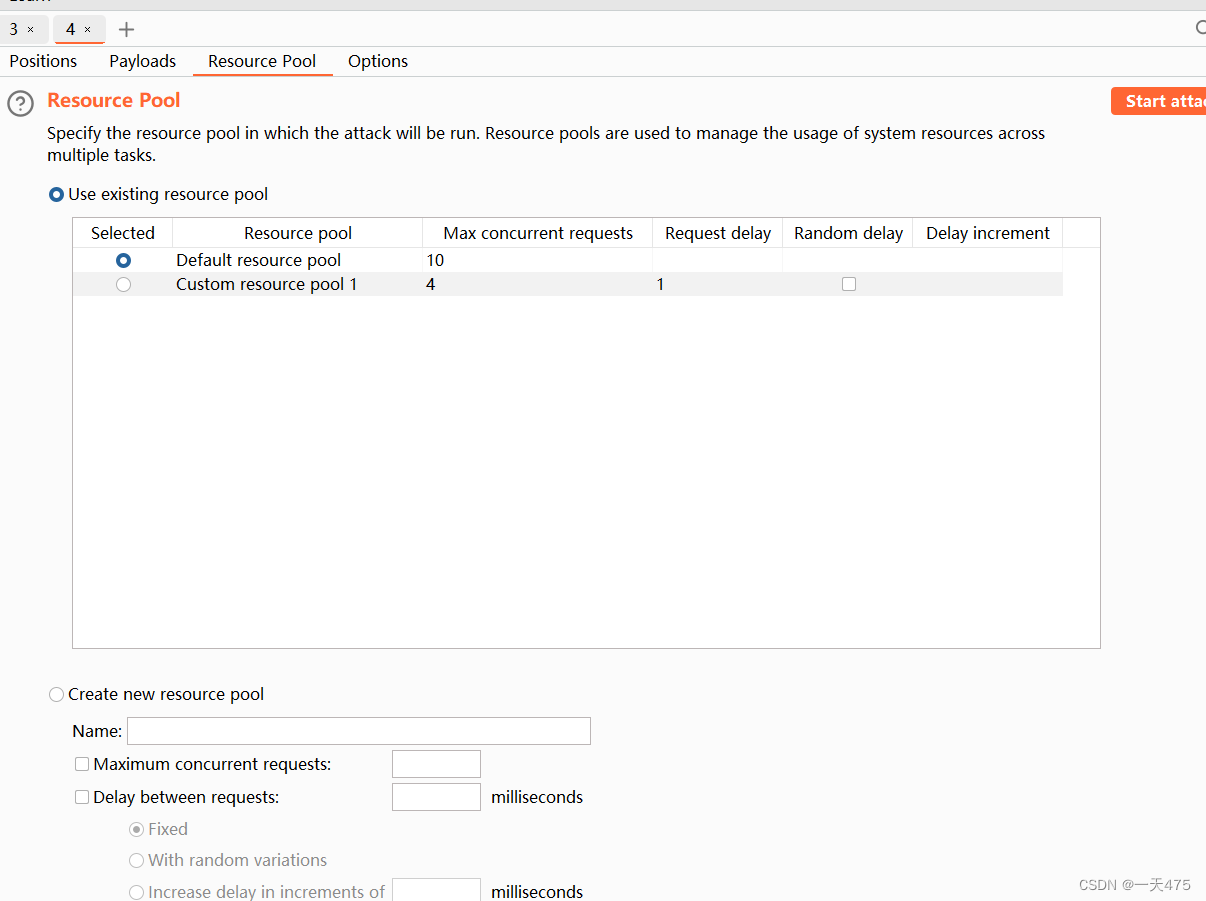

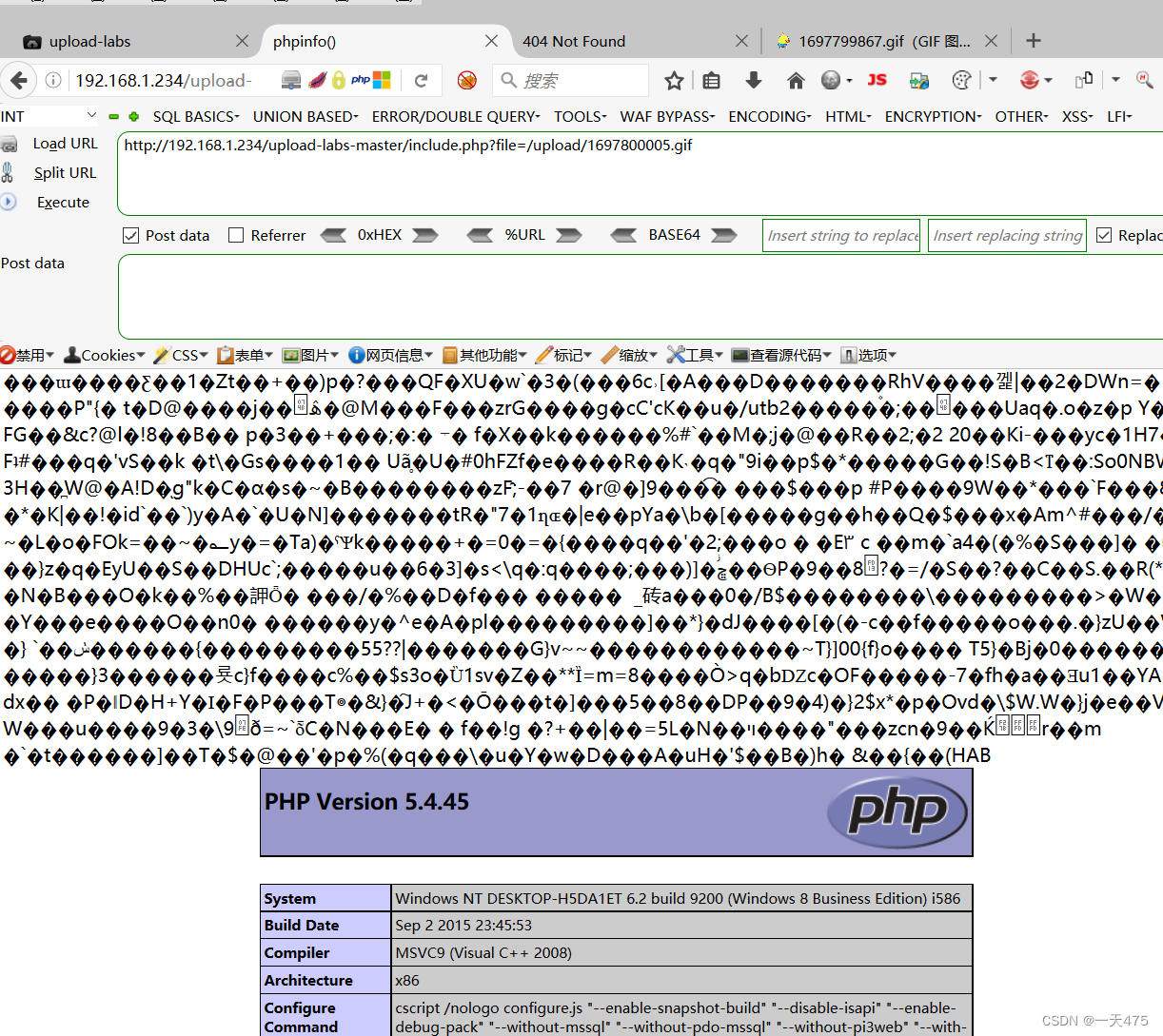

第十八关:

和查看源代码发现,当我们上传php文件后,我们的php文件会在服务器先存在一段时间,然后再被代码给删掉.所以我们的思路就是利用这一段极短的时间来进行操作.利用BP的攻击模块,不断的去访问我们要上传的文件(把我们要上传的文件的包作为我们的playload.而该php代码写一个创建文件函数来创建一个php文件,该文件的内容写我们的木马).所以我们的整体思路就是不断的上传第一个文件,然后再写一个playload放到BP的攻击模块,该playload的作用是不断的去访问我们上传的文件,即通过去把握到该文存在的那极短的时间去访问,然后执行里面的代码,从而创建我们的木马文件,一定要使用工具辅助完成,人工点击不可能

访问该php的playload

上传该文件的playload

第十九关:

上传图片马就可以,然后使用include完成引用

第二十关:

上传图片马就可以,然后使用include即文件包含完成引用就可以,与第十九关一样