- 121.JavaWeb-RBAC访问控制模型

- 2【日常实习生-字节-西瓜-服务端】2025届同学看过来

- 3hanlp加载预训练模型_hanlp 模型下载

- 4该如何在CSDN博客频道中学习_如何在csdn里学习

- 5机器学习概述及其主要算法_什么是机器学习 1具体的算法

- 6【Git-IDEA】在 IDEA 中使用 Git(clone、pull、push、merge、建立本地分支与远程分支的连接)_gitee如何给本地分支新建远程分支

- 7深入浅出 MyBatis 的一级、二级缓存机制_mybaits的二级缓存是线程安全的嘛

- 8如何解决GitHub打不开的问题!!!

- 9《Python基础教程》内容总览篇_warning: to view this streamlit app on a browser,

- 10解决秋叶菩萨整合包2.3安装TemporalKit后导致sd无法启动的问题_temporalkit安装后没有选项

WEB攻防-ASP安全-MDB下载

赞

踩

MDB下载漏洞主要涉及到早期ASP+Access构架的数据库文件。当Web站点提供文件下载功能时,如果没有对下载请求进行充分的验证和过滤,或者服务器配置不当,就可能产生文件下载漏洞。攻击者可以利用这个漏洞,通过修改请求参数或尝试猜测或遍历服务器上的文件路径,从而绕过正常的访问控制,下载到不应该被访问到的文件,包括数据库文件(如MDB文件)。

windows2003环境搭建案例来复现漏洞

安装并启动IIS

选择网站-->默认网站-->右键-->打开

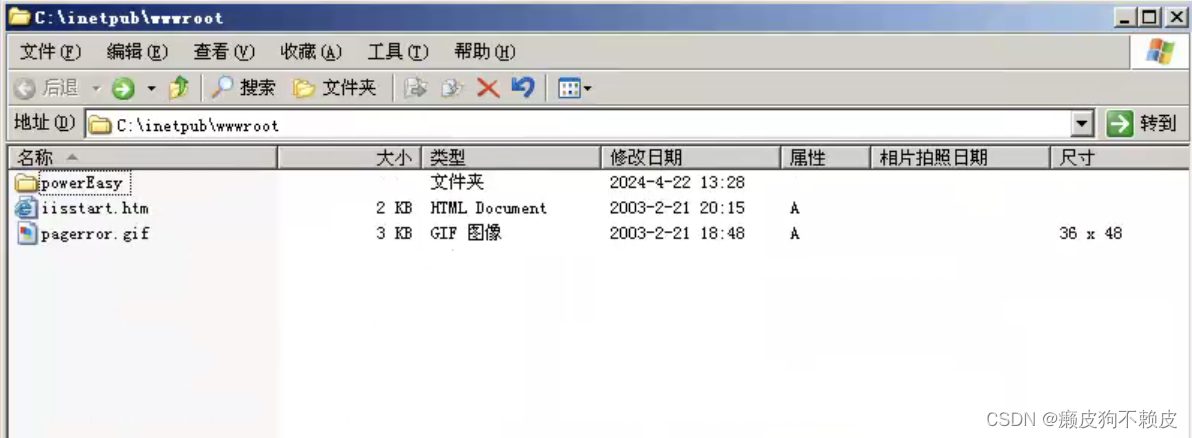

或直接打开C:\inetpub\wwwroot

打开网站根目录 ,将PowerEasyCMS放到根目录

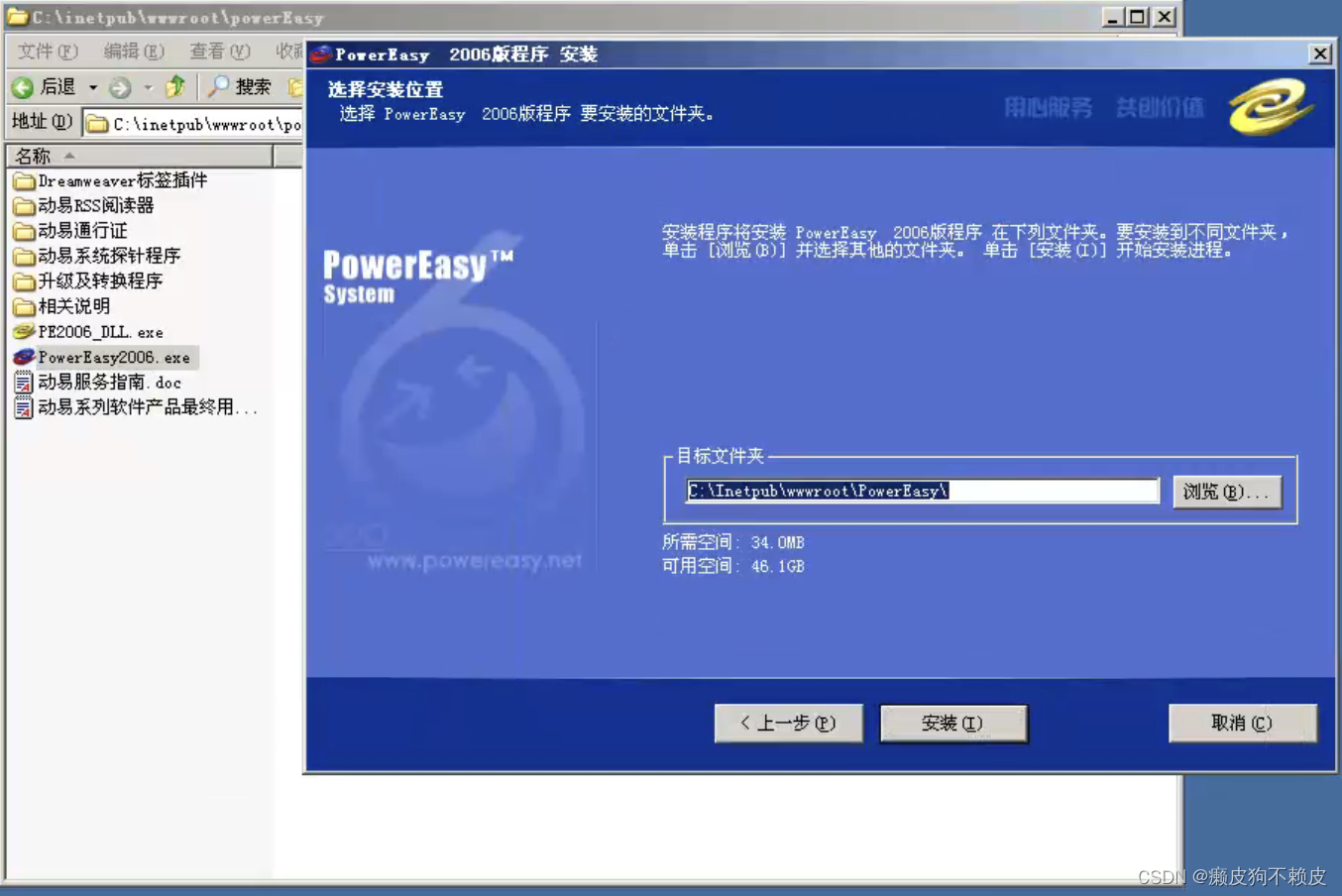

打开 PowerEasy目录,双击 PowerEasy2006.exe安装该CMS

启动网站

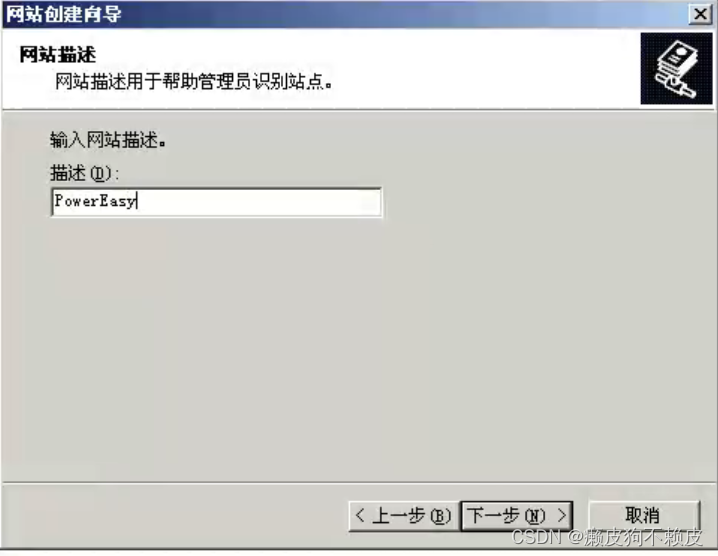

选择网站右击新建-->网站

描述随意

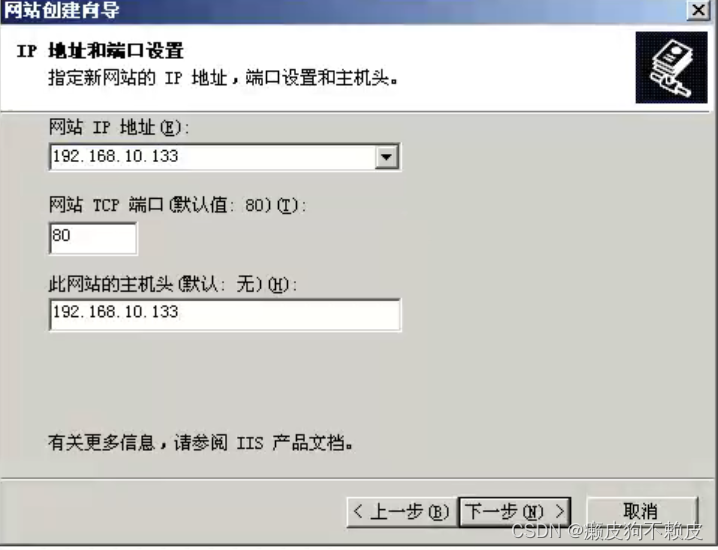

选择自己的IP,和80端口

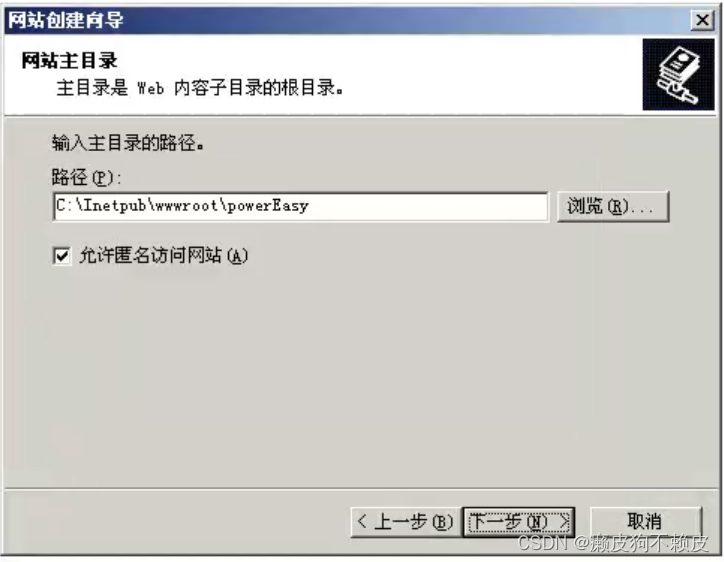

选择刚拖进根目录的powereasy目录

勾选上运行脚本和执行两个选项

启动后访问该网站

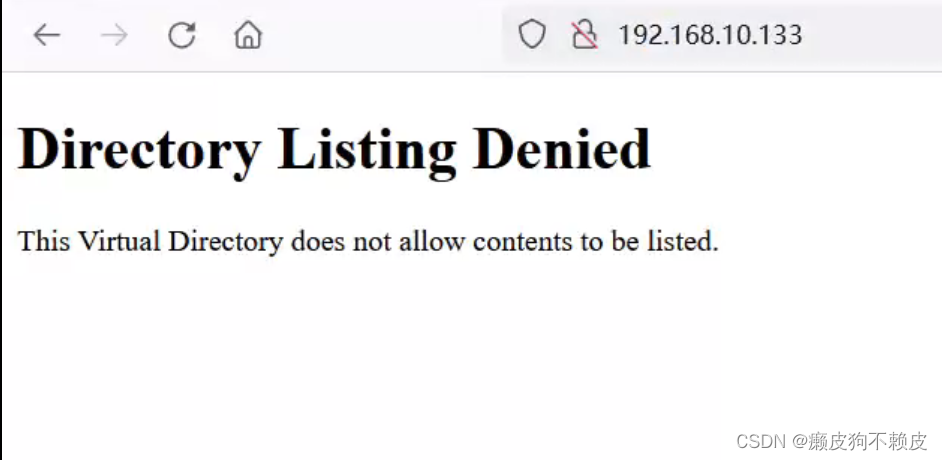

显示该页面是因为主页没有指向该网站的主页Index.asp

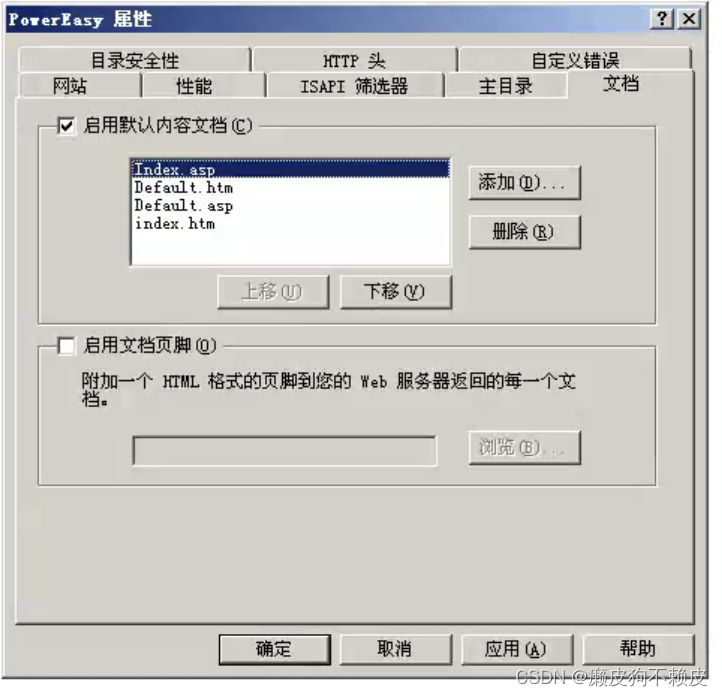

选择网站-->PowerEasy右键-->属性-->文档

添加Index.asp,并移动到第一位

但是还会404

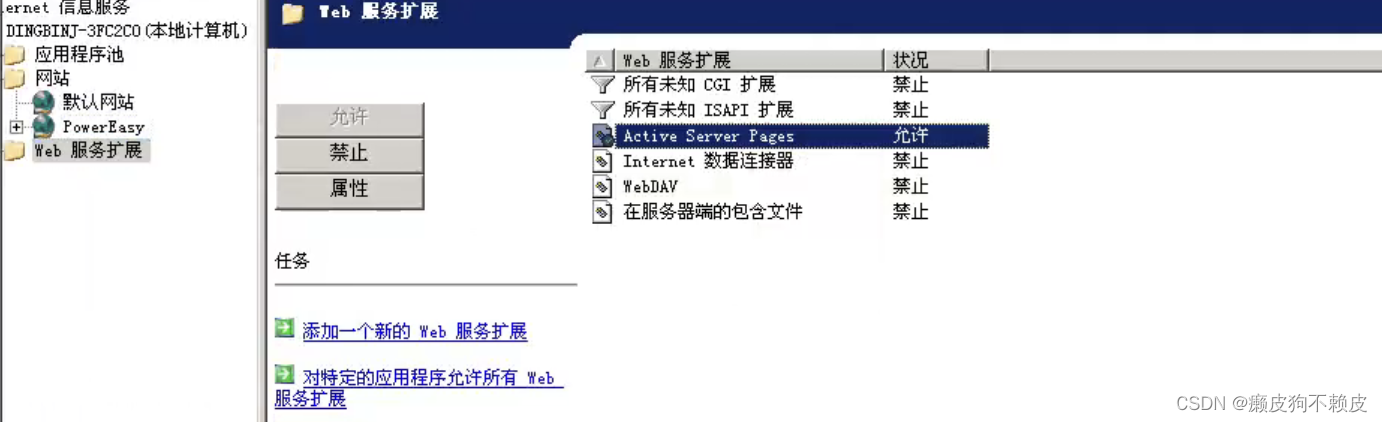

asp脚本被禁用了 ,需要在web服务扩展中的Active Server Page改为允许

此时访问会提示我们没有安装组件,把组件PE2006_DLL安装一下,就可以正常访问了

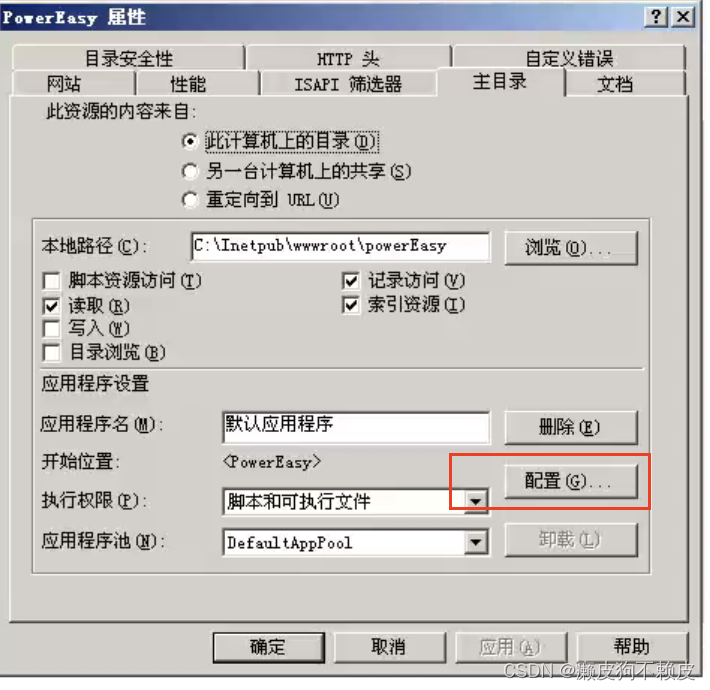

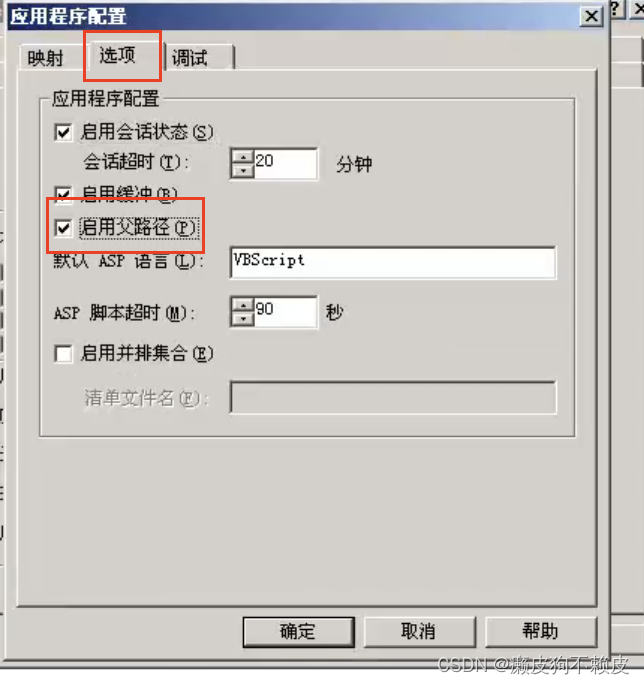

打开后台目录192.168.10.133/Admin/Admin_Index.asp报错问题是常规配置错误,需要在属性-->主目录-->配置-->选项下勾选启动父路径

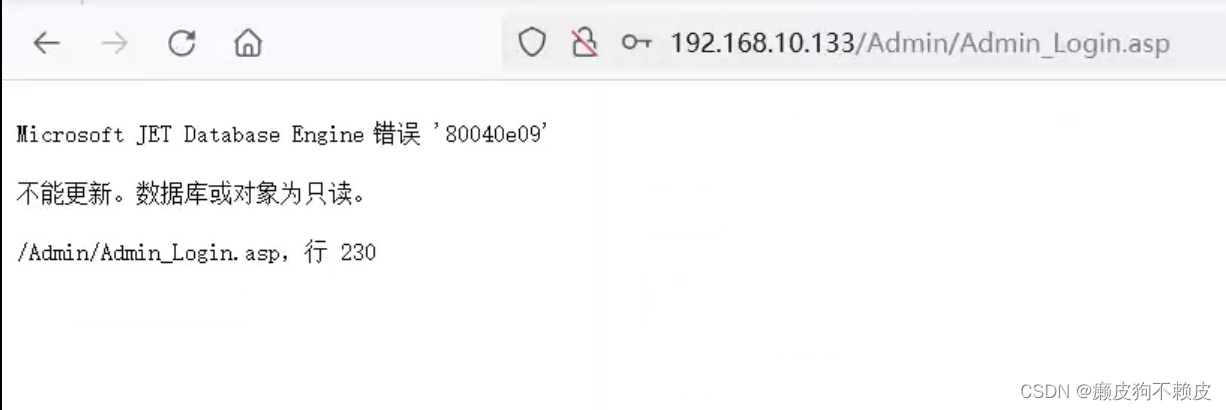

这时就可以正常访问了,但是又会出现其他问题,登陆是会告诉我们数据库为只读

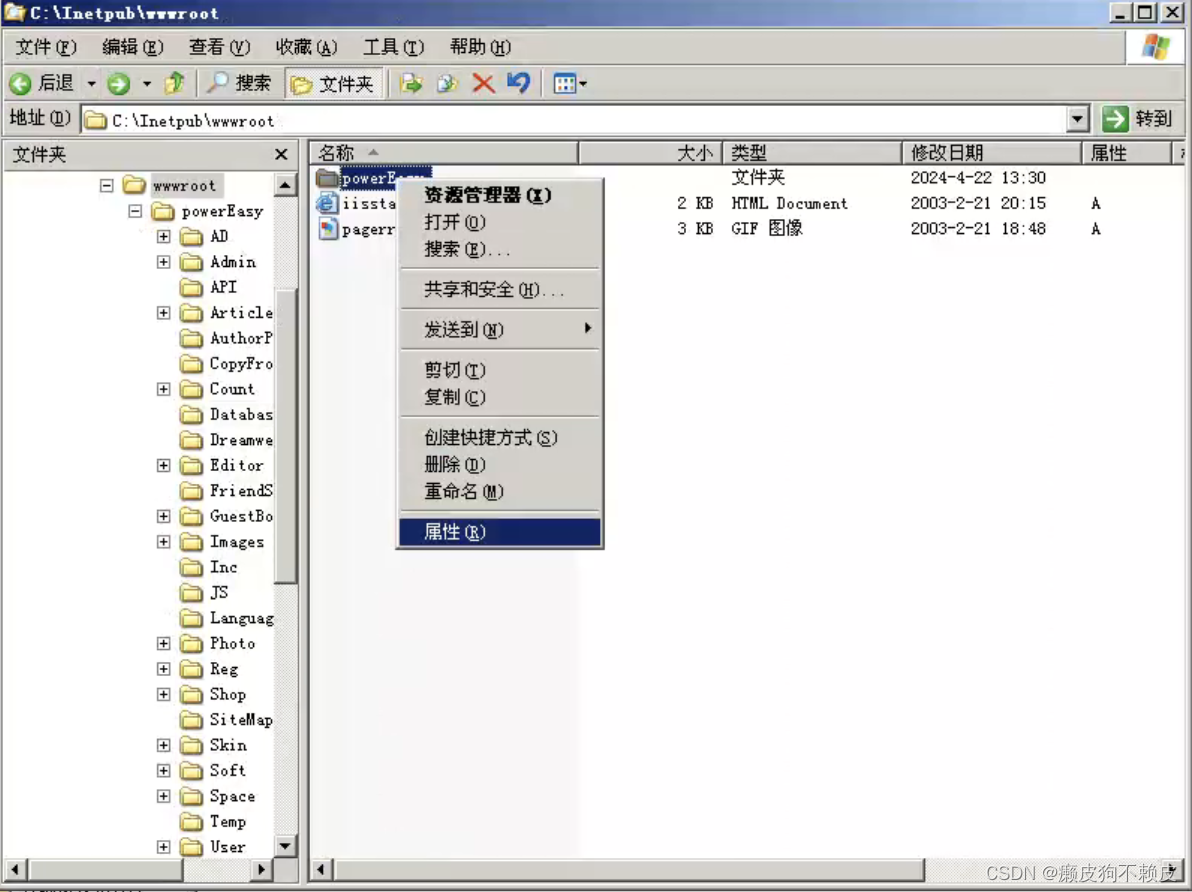

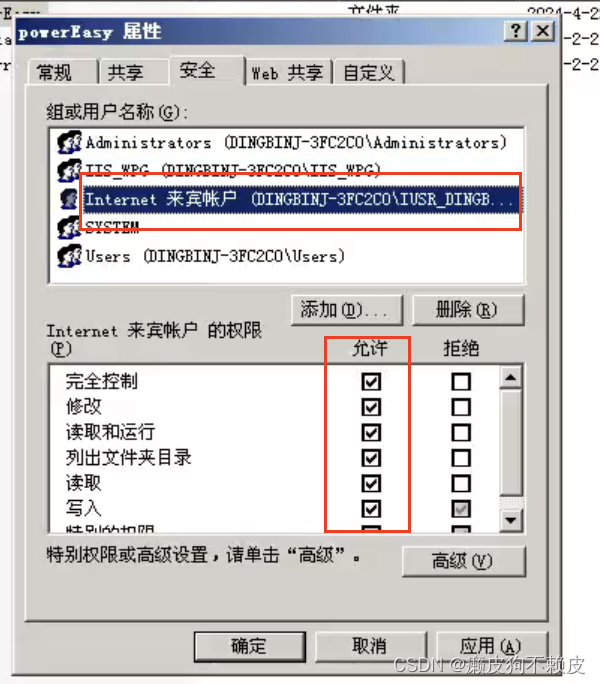

我们需要给PowerEasy目录Internet来宾用户权限 ,资源管理器选择PowerEasy右键-->属性

访问就正常了

access数据库特性:access数据库的后缀名一般为asp、asa、mdb(居多)。其中,asp、asa会被执行解析;

而mdb文件可以下载,原因是该文件没有被设置为asp解析。mdb文件在网站目录下,也就是说可能会被访问

思路:

如果知道数据库的地址(也就是mdb文件路径,通过扫描 或者 默认配置地址),尝试可以下载数据库文件(mdb文件),获取当前管理员账户密码等信息。

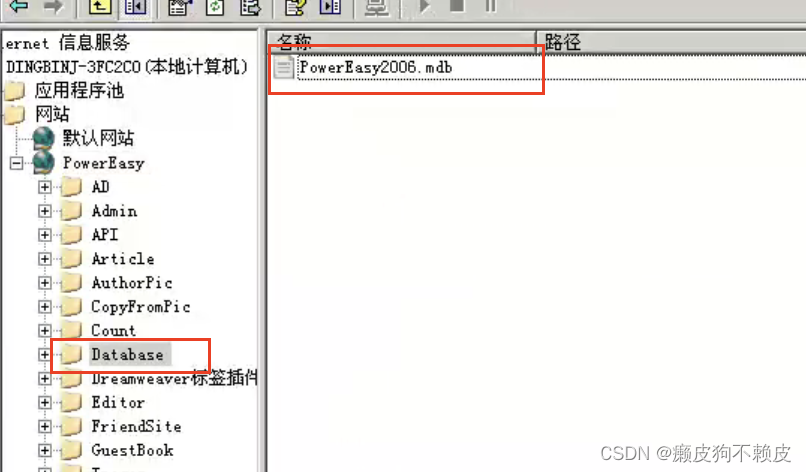

powerEasy的默认配置地址在Database/PowerEasy2006.mdb

当访问http://192.168.10.133/database/powereasy2006.mdb时,就会自动下载该数据库文件

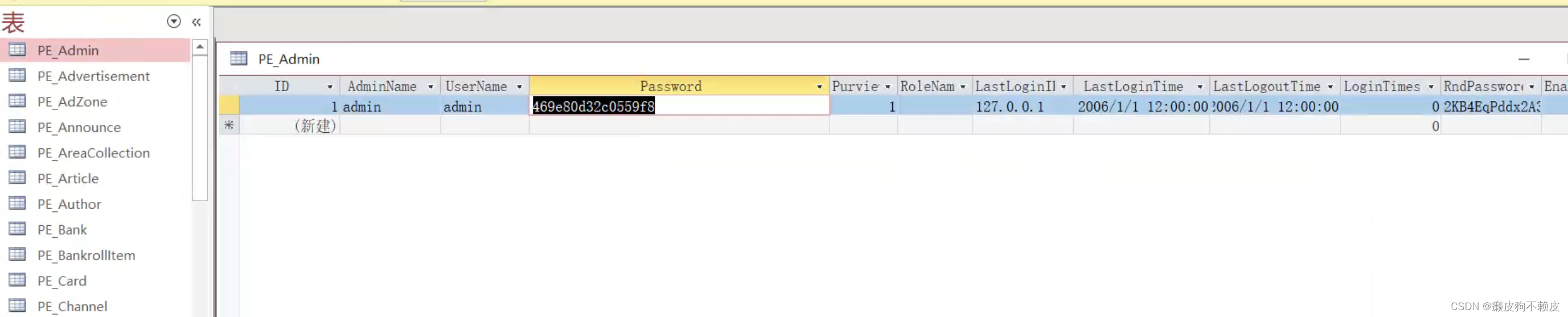

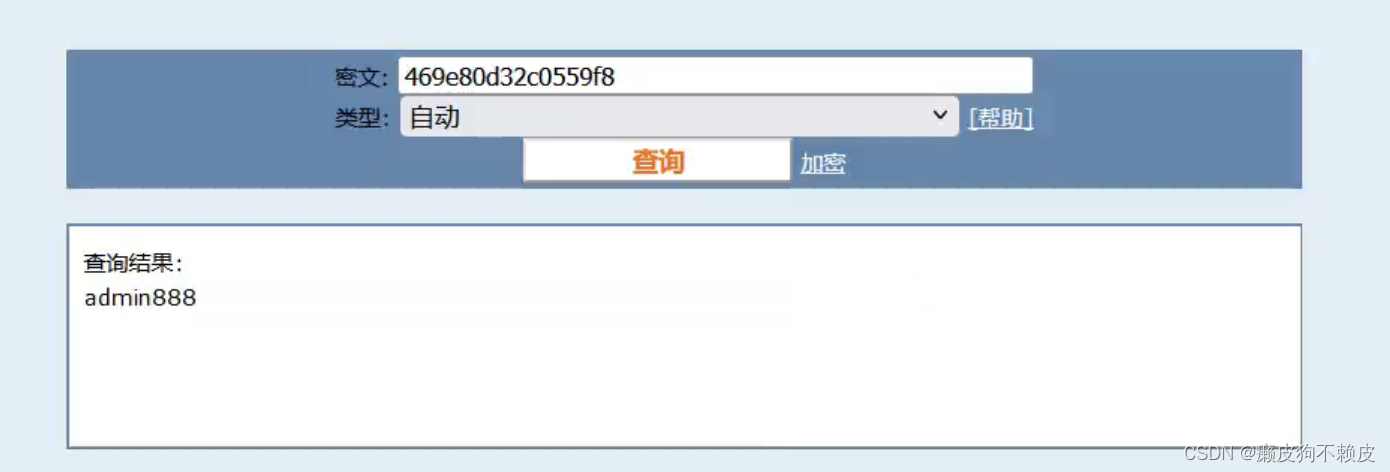

通过Access数据库软件打开该文件,可以看到帐号密码,将加密的md5解一下就得到了密码

拿到管理员账户密码等信息,再通过目录扫描或者看cms源码中的默认后台路径来找到后台地址。