热门标签

热门文章

- 1出现ZooKeeper JMX enabled by default这种错误的解决方法

- 2pwd命令是什么的缩写_Linux常用命令英文全称与中文解释 (pwd、su、df、du等)

- 3使用Scrapy爬取去哪儿网游记数据并保存(超详细)_去哪儿网爬虫

- 4微信小程序开发之——婚礼邀请函-美好时光页面(4(1)_微信小程序婚礼邀请函运行截图

- 5一个c++编写的爱心输出_用名字编写爱心c++

- 6git清空缓存_git status cache

- 7【Spark】Spark SQL 数据类型转换_spark 字段类型,高级大数据开发开发面试解答之线程篇_spark sql类型转换

- 8自动驾驶决策规划——坐标转换_欧拉坐标转换

- 9Arduino开发板控制无刷电机的方法_arduino控制无刷电机

- 10Python课程第八章练习

当前位置: article > 正文

漏洞扫描器 - cmd命令行执行

作者:菜鸟追梦旅行 | 2024-05-23 14:13:50

赞

踩

漏洞扫描器 - cmd命令行执行

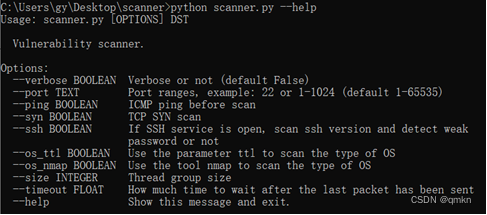

该漏洞扫描器可以通过cmd命令行执行。

cmd命令行执行方式通过Click模块实现,Click用于快速创建命令行,相比于Argparse更加简便。代码如下所示:

@click.command()

@click.option("--verbose", help="Verbose or not (default False)", type=bool, required=False, default=True)

@click.option("--port", help="Port ranges, example: 22 or 1-1024 (default 1-65535)", default="1-65535")

@click.option("--ping", help="ICMP ping before scan", default=True)

@click.option("--syn", help="TCP SYN scan", default=True)

@click.option("--ssh", help="If SSH service is open, scan ssh version and detect weak password or not", default=True)

@click.option("--os_ttl", help="Use the parameter ttl to scan the type of OS", default=True)

@click.option("--os_nmap", help="Use the tool nmap to scan the type of OS", default=True)

@click.option("--size", help="Thread group size", default=1000)

@click.option("--timeout", help="How much time to wait after the last packet has been sent", default=3.0)

@click.argument("dst", required=True, type=str)

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

首先用 @click.command() 装饰scanner() 函数,使之成为命令行接口。

随后通过 @click.option() 等装饰函数添加命令行选项。

@click.option()函数的第一个参数指定了命定行选项的名称;help为参数说明,将在帮助界面向用户展示出来;default参数设置命令行参数的默认值;此外还可以通过nargs参数指定命令行参数接收的值的个数。

@click.argument(“dst”, required=True, type=str) 函数用来添加固定参数,要求必须输入目标IP地址。

下图为cmd帮助界面,可以看到dst参数为必填参数,还有可选选项列表。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/菜鸟追梦旅行/article/detail/613142

推荐阅读

相关标签