热门标签

热门文章

- 1mid360+point-lio_all processes on machine have died, roslaunch will

- 2Swin Transformer代码详解(必懂)

- 3使用微软Phi-3-mini模型快速创建生成式AI应用_phi3 本地 部署 安装 csdn

- 4你是一名即将加入职场的程序员吗?试用期让你倍感压力?别担心,帮你苟过试用期!本指南为职场新人提供了必备的法则,让你顺利度过试用期,快速融入团队。赶紧来看看吧_刚入职的程序员怎么给压力

- 5PHP获取图片和视频类型_php 获取图片格式

- 6【已解决】RuntimeError: CUDA out of memory. Tried to allocate 50.00 MiB (GPU 0; 4.00 GiB total capacity;_torch.cuda.outofmemoryerror: cuda out of memory. t

- 7Vivado_除法器 IP核 使用详解_vivado除法器ip核

- 8RDD的创建-Scala_rdd的创建sanla

- 9群晖 root_群晖安装下载工具Transmission以及配置Transmission Web UI教程

- 10【八股】2024春招八股复习笔记3(测试、运维、安全、游戏、客户端)_渲染管线 八股

当前位置: article > 正文

JS逆向,一起dou起来,看看最新的a_bogus_抖音最新a-bogus参数逆向

作者:IT小白 | 2024-05-14 18:02:28

赞

踩

抖音最新a-bogus参数逆向

前言

如果有加密的网站可以留言发给我,一起学习共享学习路程

如侵权,联系我删除

此文仅用于学习交流,请勿于商用,否则后果自负

概要

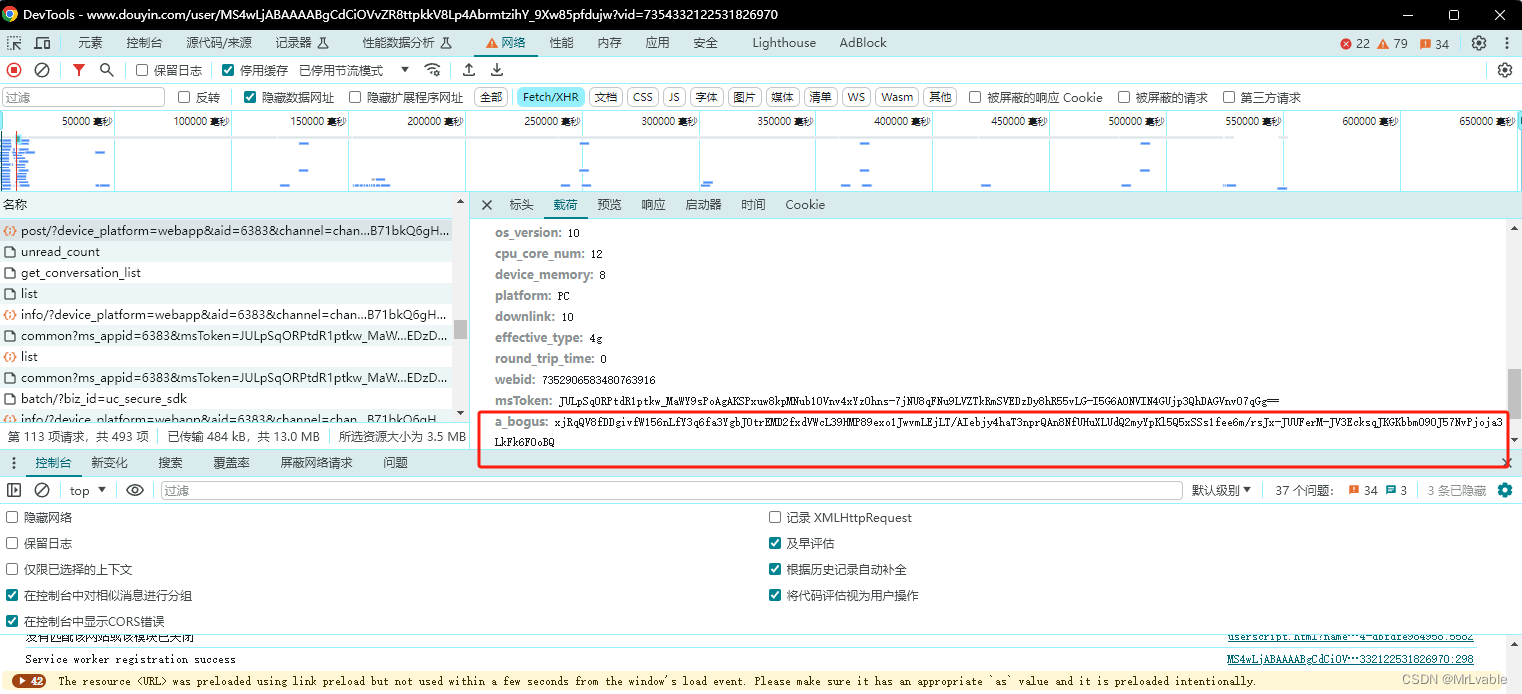

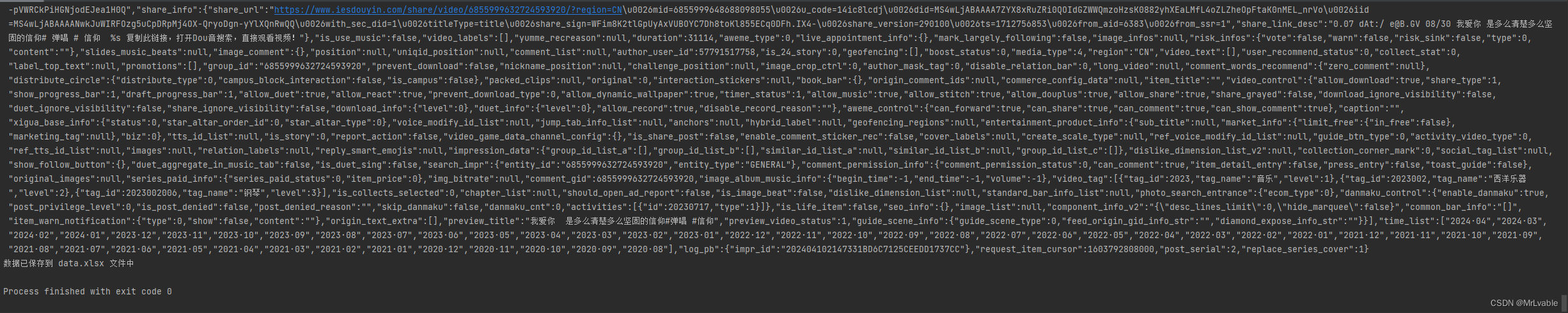

最近发现某某突然变了,按下F12,发现他变长了

于是心血来潮,点开来看看

技术细节

先看具体参数,看一下对应接口,根据多年经验,感觉应该也是变汤不变药。

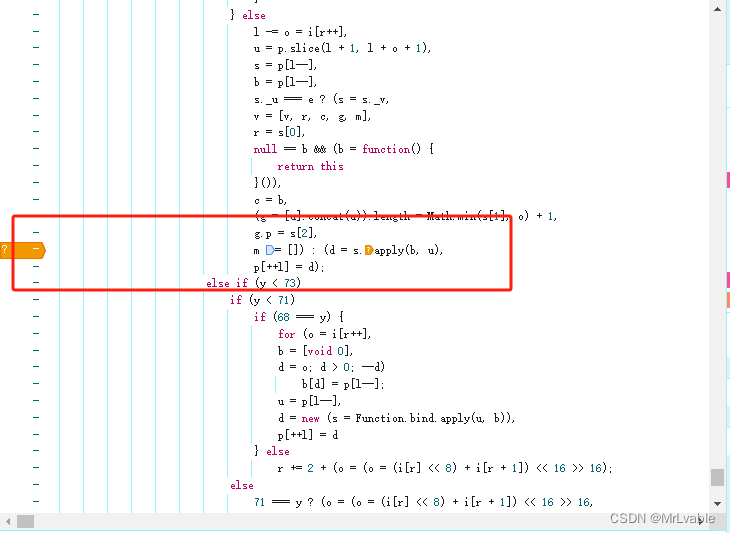

先跟栈看看,点开果然,之前的x_bogus就是bdms.js:1,这次变成了bdms.js:2。

从此刻开始,经过漫长的断点之路,这里可以加入条件断点,看看参数长度,进行s.apply(b, u)的长度判断

经过断点之后,对于jsvmp这种方式,一般的扣代码显得有点无力,所有我直接一个Ctrl+C和Ctrl+V就把代码先放上来。

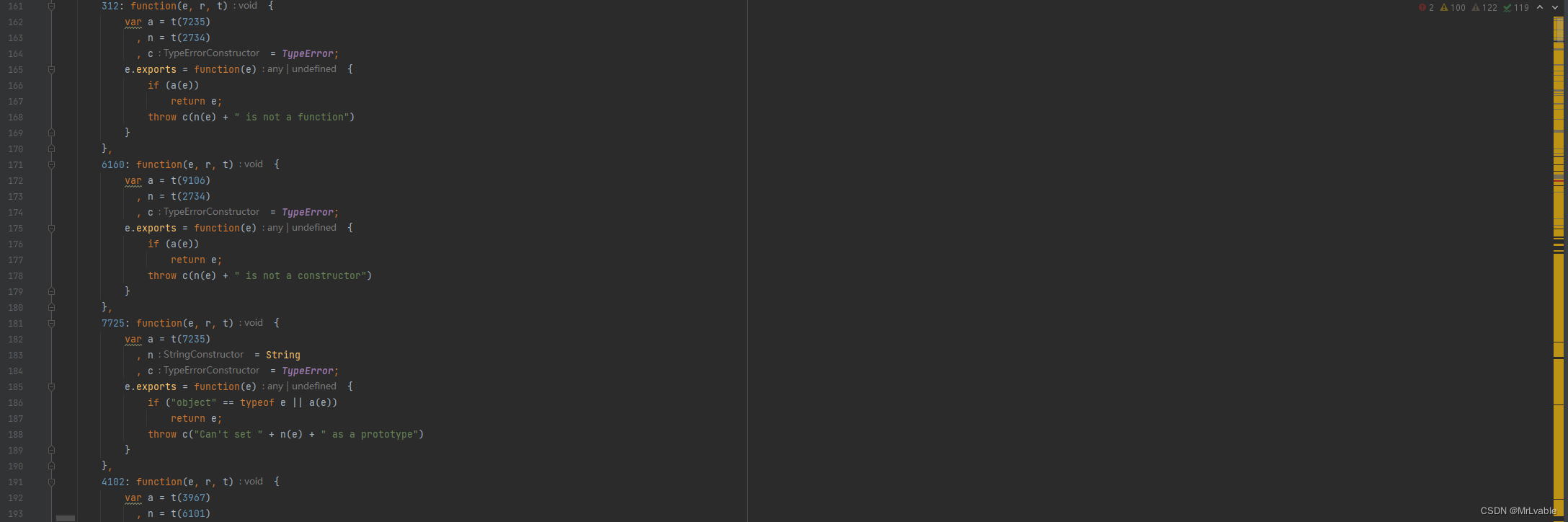

然后代码进行调用运行一下,看看是否有报错,对于jsvmp这类JS,可以补环境,可以进行算法还原,现在我们就以补环境的方式进行。

接下来就是报错一个环境进行一个环境的补充,模拟一个浏览器运行环境。

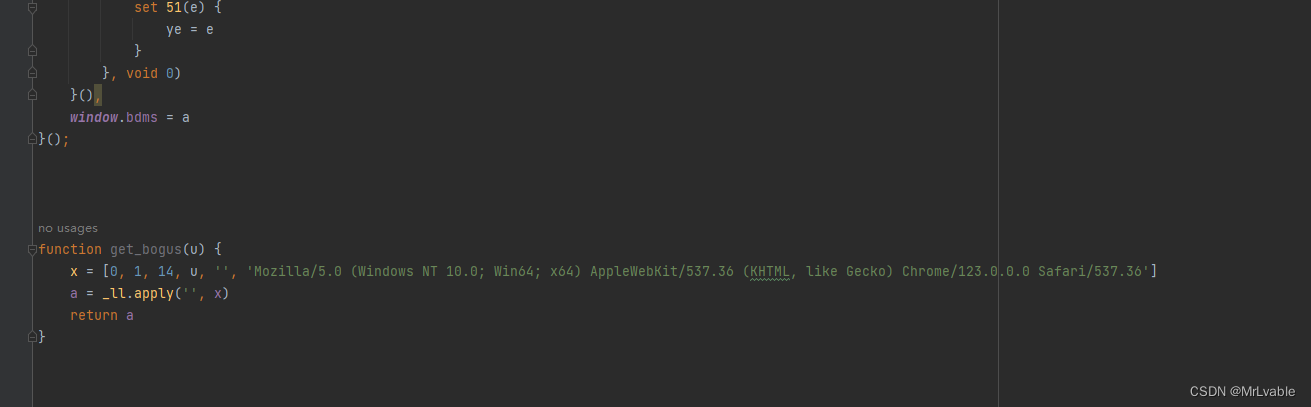

补好环境之后,我们根据之前调试的对代码的理解,找到参数加密位置,将函数赋值于全局。

global._ll = 加密函数

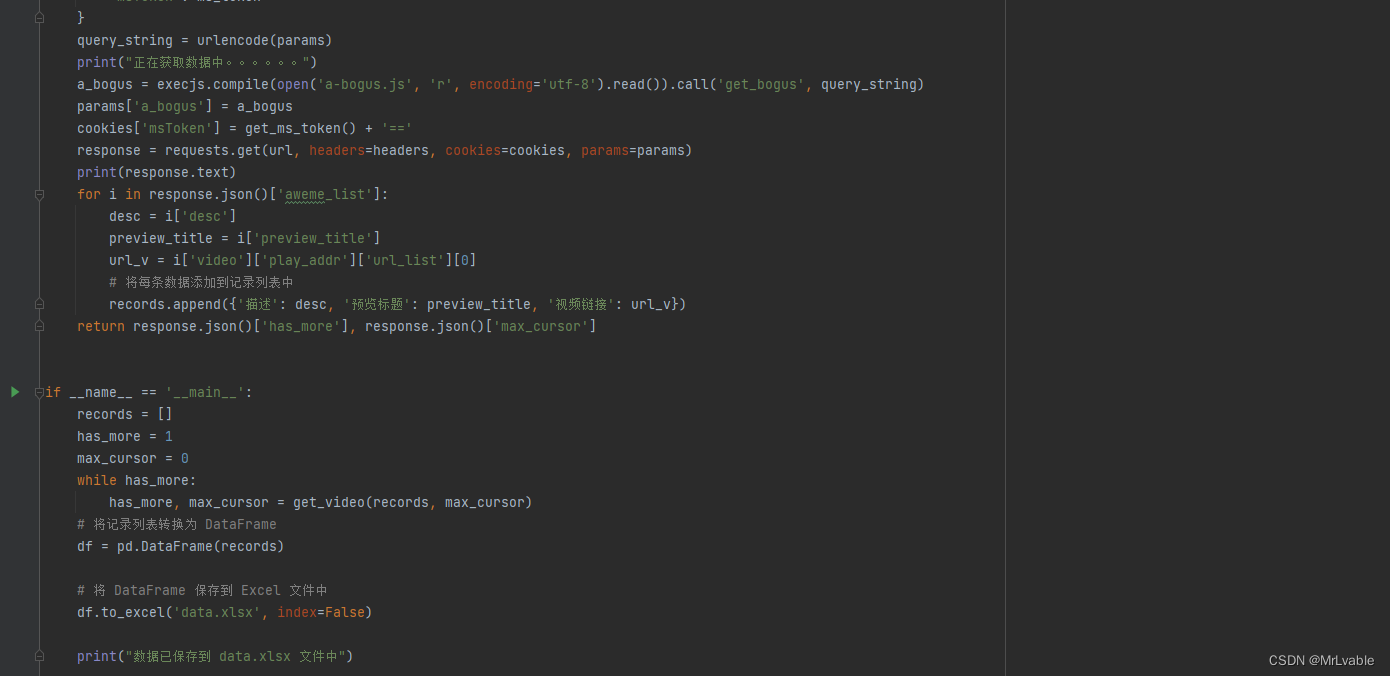

先测试调用,没问题就封装成方法,开始写接下来的Spider.py

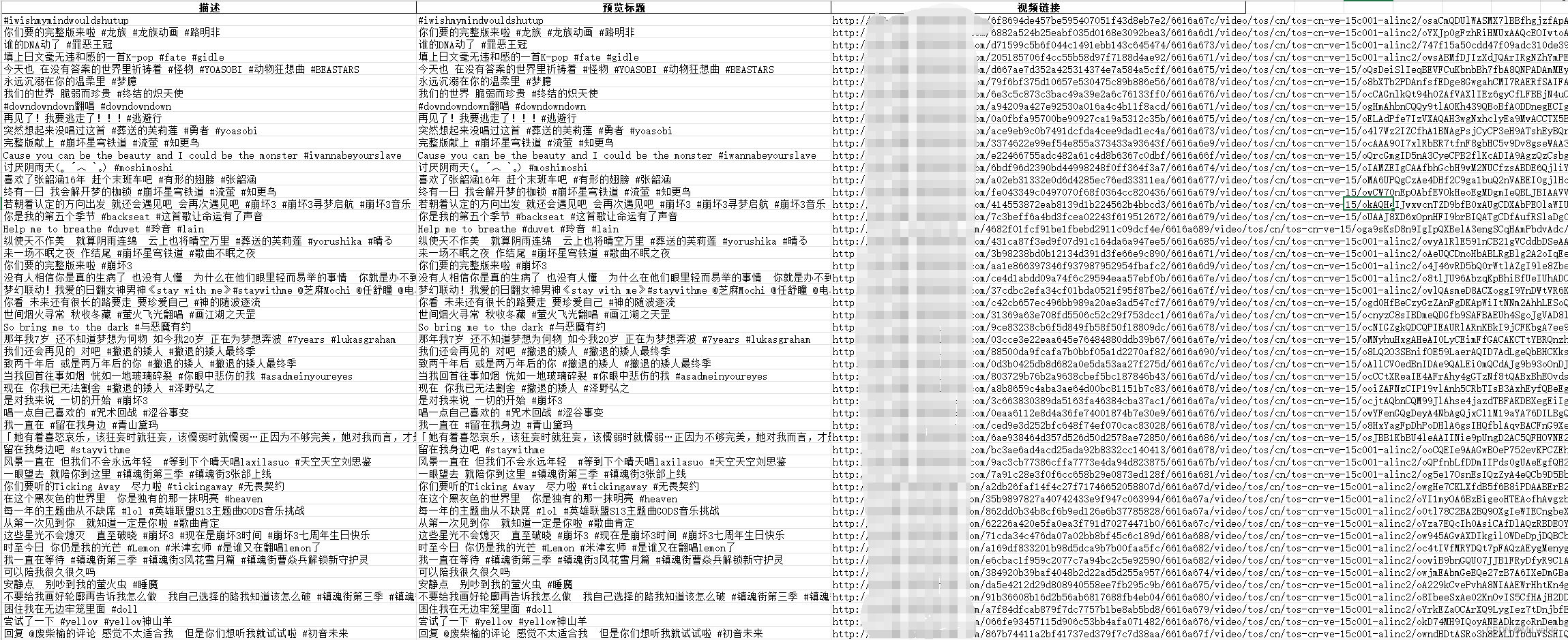

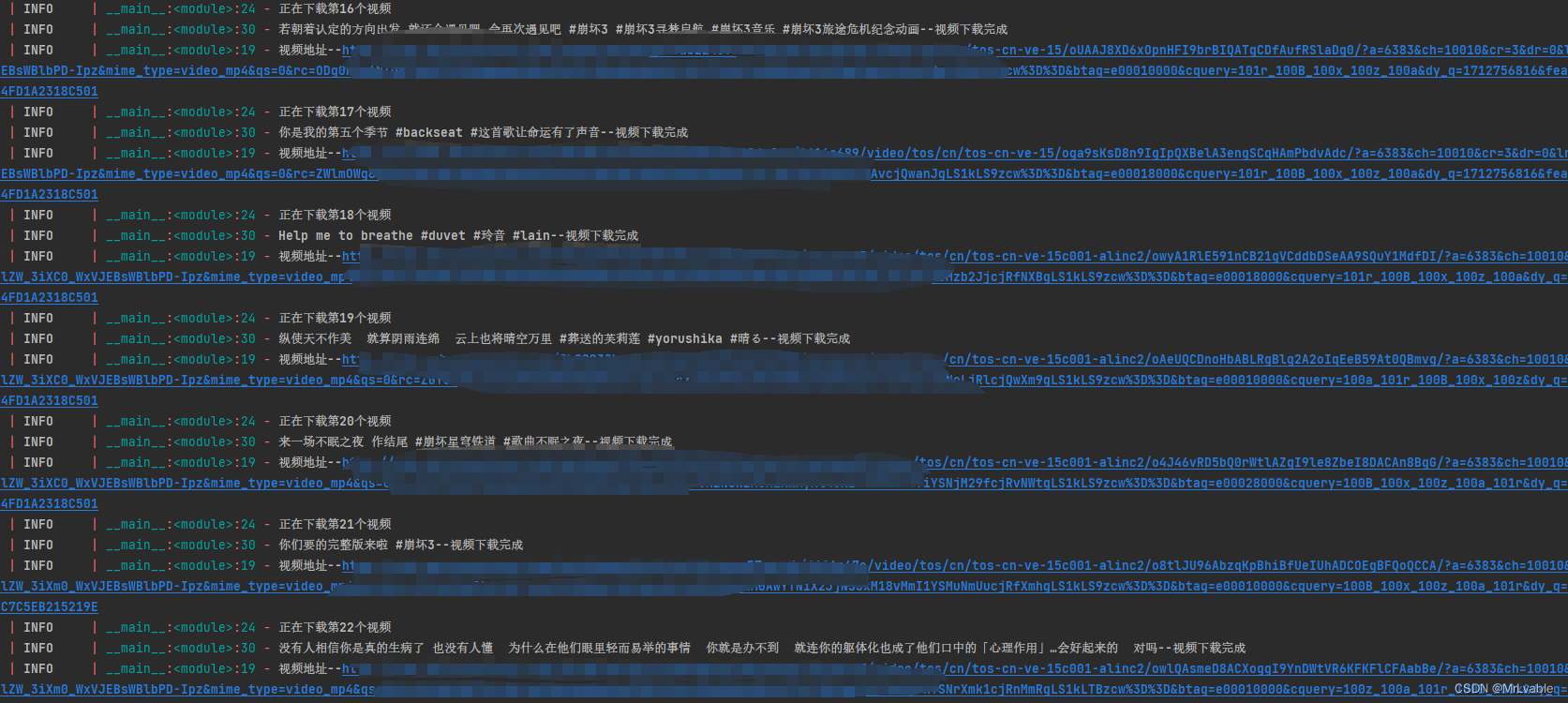

我这边简单写了一个,根据用户界面的Url进行该用户的所有视频获取。你们可以根据自己的需求实现不一样的功能。

浅跑一下试试。有了数据,接下来就是拿小姐姐视频啦。

小结

JS逆向主要是对接口,对参数,对代码的分析。

调试的时候一定要耐住性子,不然容易看漏很多东西。

声明:本文内容由网友自发贡献,转载请注明出处:【wpsshop】

推荐阅读

相关标签