- 1pyltp安装及运行_pyltp扩展包

- 2最新ChatGPT GPT-4 自然语言理解NLU与句词分类技术详解(附ipynb与python源码及视频讲解)——开源DataWhale发布入门ChatGPT技术新手从0到1必备使用指南手册(四)_gpt nlu

- 3关于设置VMware虚拟机里的IP所在网段与主机(Windows)电脑上的Ip所在网段一致的问题_与虚机同网段

- 4Transformer_transformer神经网络

- 5放心吧!基于图灵机的AI不会超越人类

- 6QGIS常用图源(谷歌中国、mapbox、esri、天地图等)(weixin公众号【图说GIS】)_qgis地图资源

- 7CVPR2021|一个高效的金字塔切分注意力模块PSA_高效金字塔注意力分割模块(epsa)

- 8pip国内镜像源_pipjingxiangyuan

- 9三大特征提取器(RNN/CNN/Transformer)

- 10C++PrimerPlus 课后习题第四章第8题(4.8)为什么getline()接受不到数据_c++为什么getline获取不到内容

如何快速而准确地进行 IP 和端口信息扫描:渗透测试必备技能_ip端口扫描

赞

踩

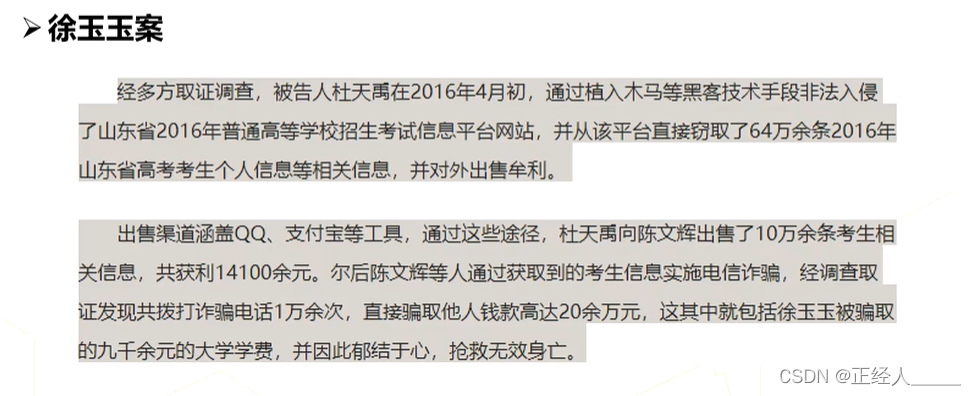

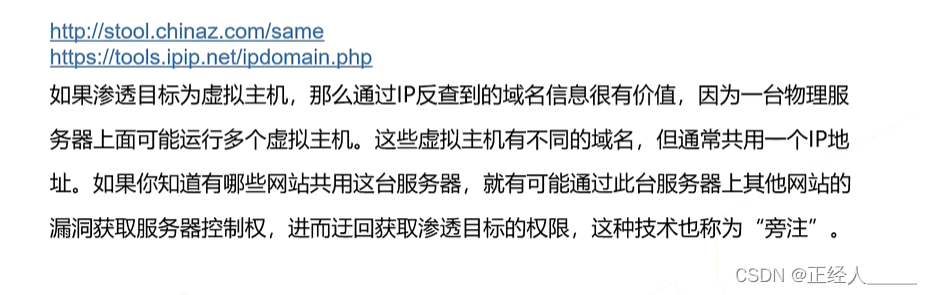

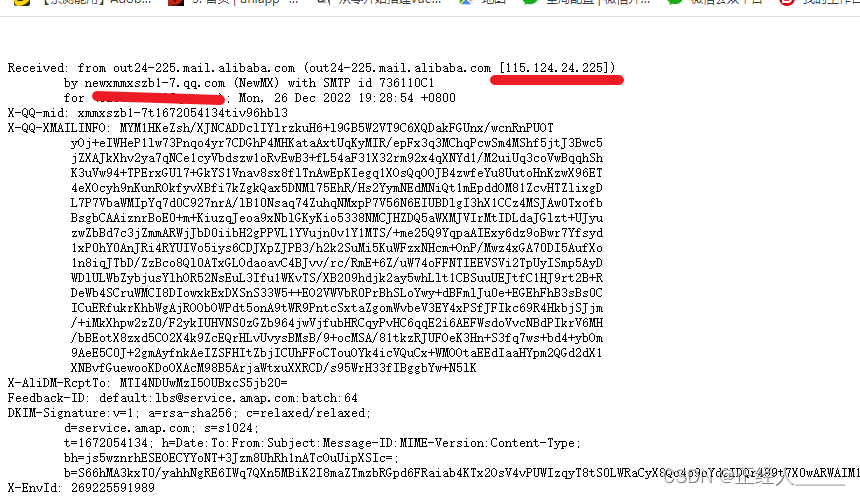

01 IP信息收集

1)IP反查域名

2)域名查询IP

或直接 ping 一下域名就会返回IP

3)CDN

如果网站使用了CDN那我们查找到的ip也是属于CDN的ip没多大用处

4)判断CDN

这里ping百度

用各种多地ping的服务,查看对应P地址是否唯一,如果不唯一多半是使用了CDN www.kanzhun.com

5)绕过CDN

方法一:国外访问

原因:因为CDN服务是很贵的,一般厂商不会对国外开启CDN

网站全国各地Ping值测试|在线ping工具—卡卡网 www.webkaka.com

查看国外ping的ip是否一致,一致那正确的ip就是这里(如果他在国外也架起了CDN那这个方法就行不通)

方法二:查询子域名的ip

ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名

原因:因为CDN服务是很贵的,一般厂商不会对子域名开启CDN

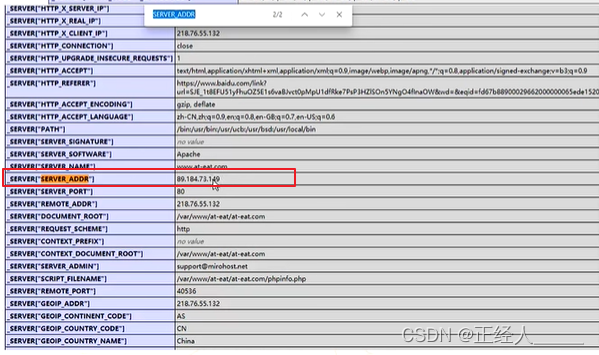

方法三:查看phpinfo文件

前提:网站服务有这个文件,如果部署服务器的人没有删除掉的话(出现这个文件的几率很小)

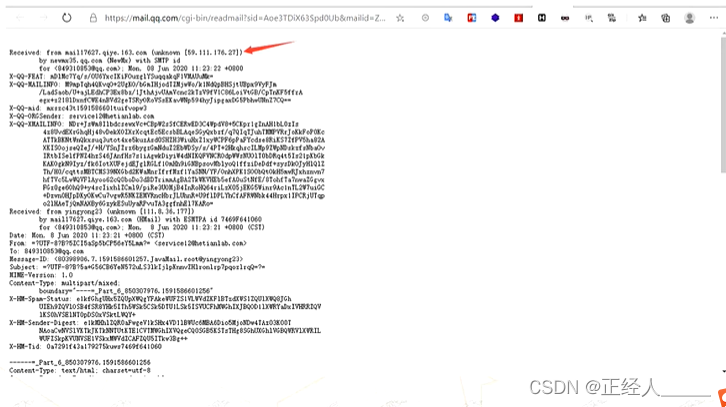

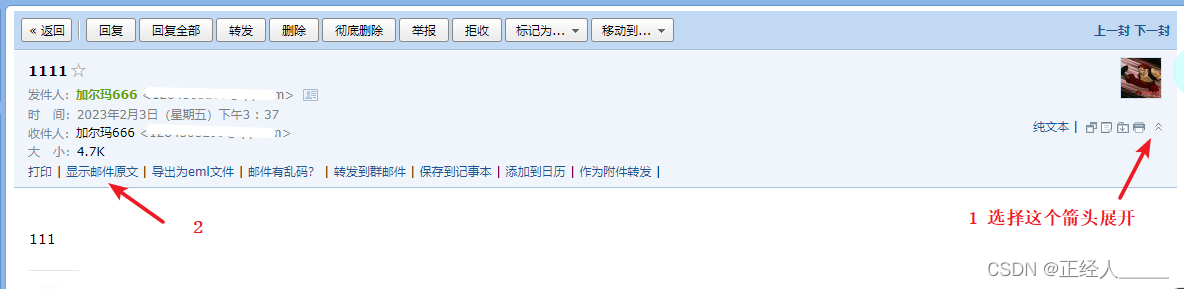

方法四:Mx 记录邮件服务

这里以QQ邮箱为例

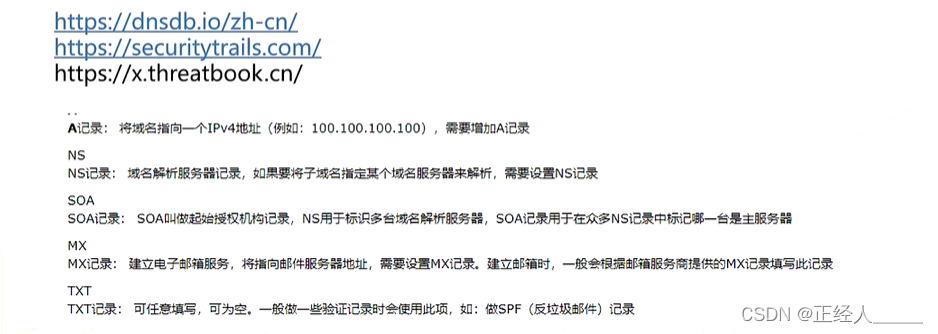

6)查询历史DNS记录

dsndb要翻墙,翻墙犯法。。。

查看IP与域名绑定的历史记录,可能会存在使用CDN前的记录域名注册完成后首先需要做域名解析,域名解析就是把堿名指向网站所在服务器的IP,让人们通过注册的域名可以访问到网站。

IP地址是网络上标识服务器的数字地址,为了方便记忆,使用域名来代替P地址。

域名解析就是域名到IP地址的转换过程,域名的解析工作由DNS服务器完成。DNS服务器会把堿名解析到个IP地址,然后在此P地址的主机上将一个子目录与域名绑定。域名解析时会添加解析记录,这些记录有:A记录、AAAA记录、 CNAME记录、MX记录、NS记录、TXT记录SRV记录、URL转发。

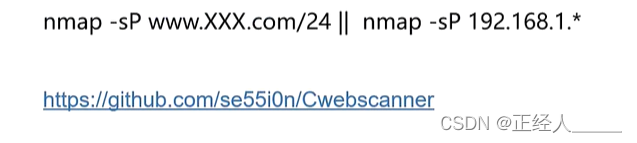

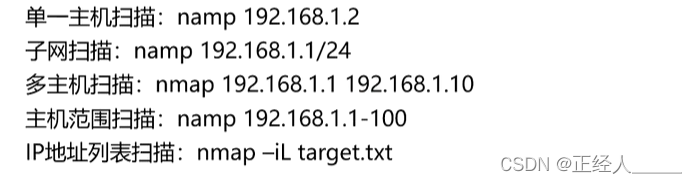

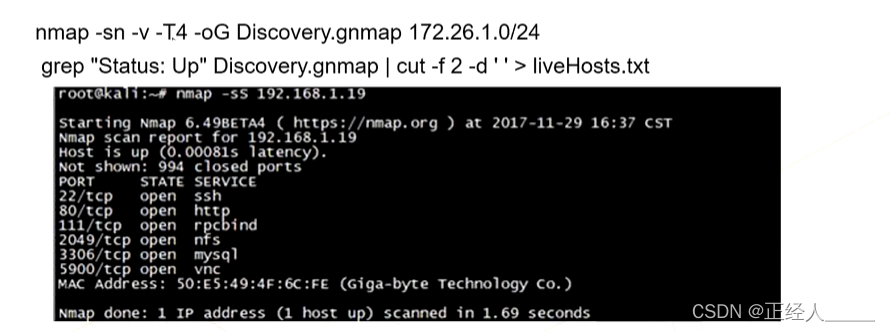

7)C段存活主机探测 - Nmap (kali自带)

C段:一般指段C网络段,也称为“段C渗透”IP范围192.0.0.1到223.255.255.254 段C服务器:为站集群服务器的IP网络段。IP地址是C段。C段服务器的本质是C级IP段。

02 端口信息收集

1)端口简介

2)端口协议

TCP:给目标主机发送信息之后,通过返回的应答确认信息是否到达

UDP:给目标主机放信息之后,不会去确认信息是否到达

而由于物理端口和逻辑端口数量较多,为了对端口进行区分,将毎个端口进行了编号,即就是端口号。那么看到这里我们会好奇,有那么多的端口,他们到底是怎么分类的?

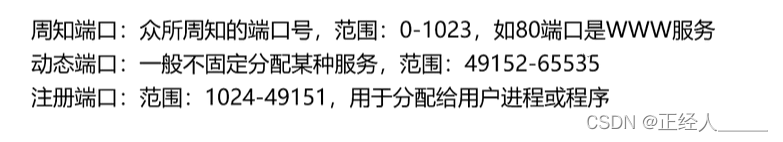

3)端口类型

4)端口作用

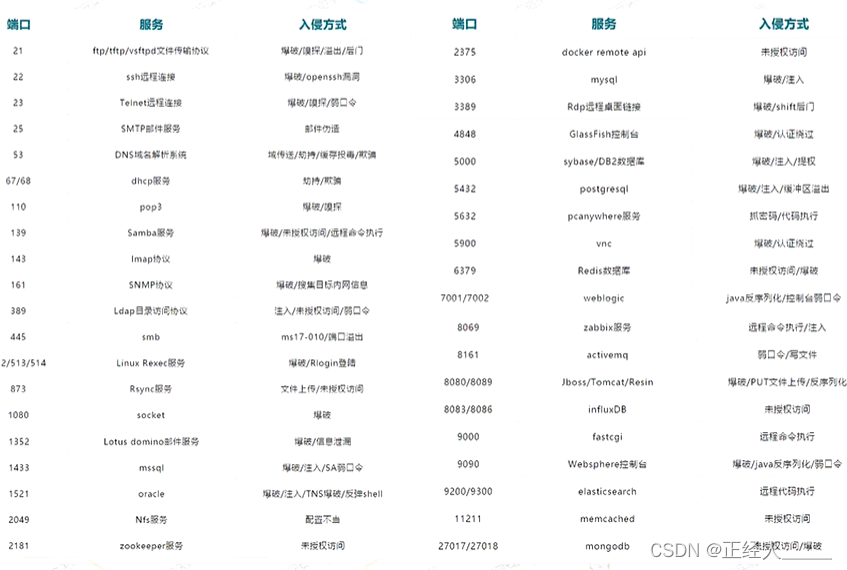

5)渗透端口

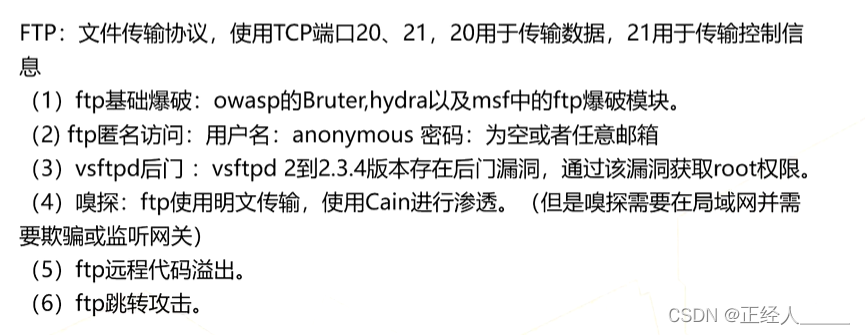

> FTP服务 - 21端口

FTP破解(搜索:爆破FTP )

> SSH - 22

ssh破解 (搜索:破解SSH服务)

> Telnet - 23

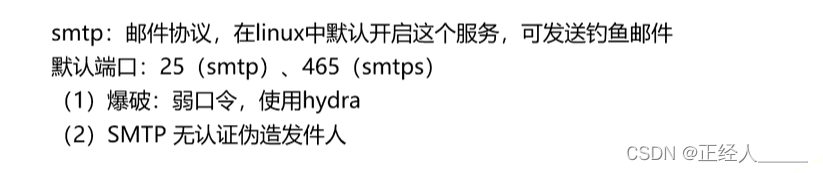

> SMTP - 25 / 465

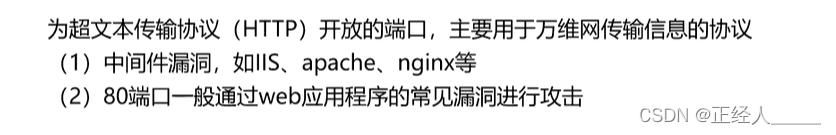

> WWW - 80

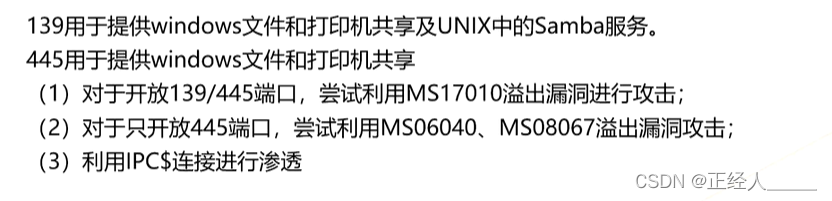

> Netbios Sessionservice - 139 / 445

IPC$使用(搜索:Ntscan)

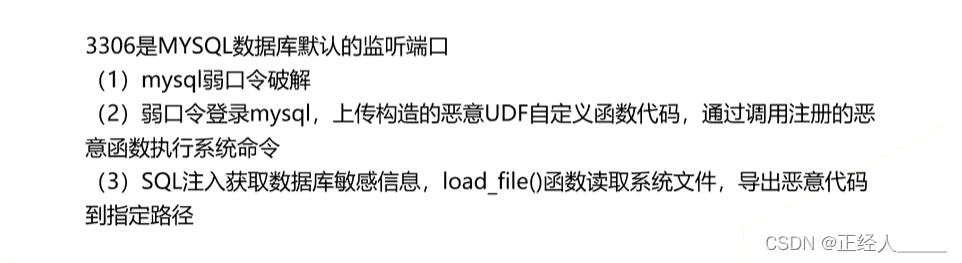

> MYSQL - 3306

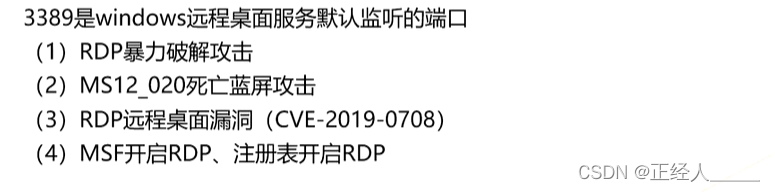

> RDP - 3389

连接方式:mstsc -v 目标ip

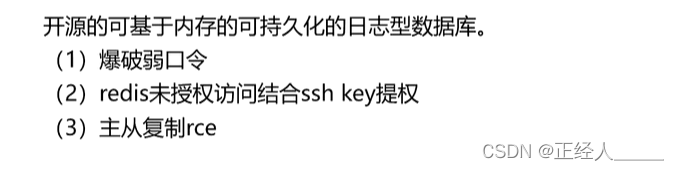

> Redis - 6379

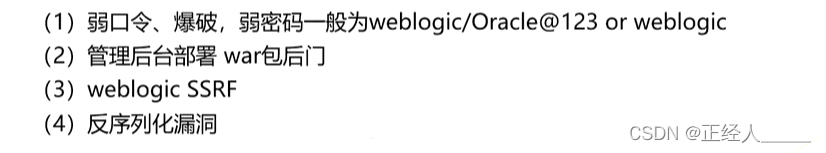

> Weblogic - 7001

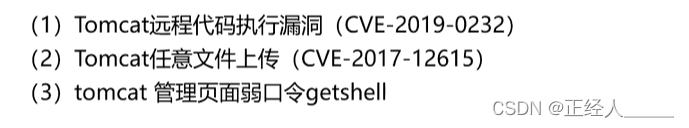

> Tomcat - 8080

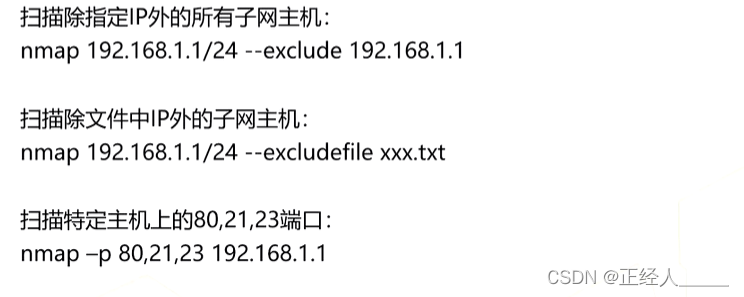

6)端口扫描

> Nmap介绍

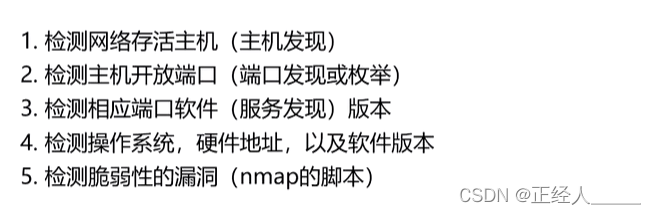

> 功能介绍

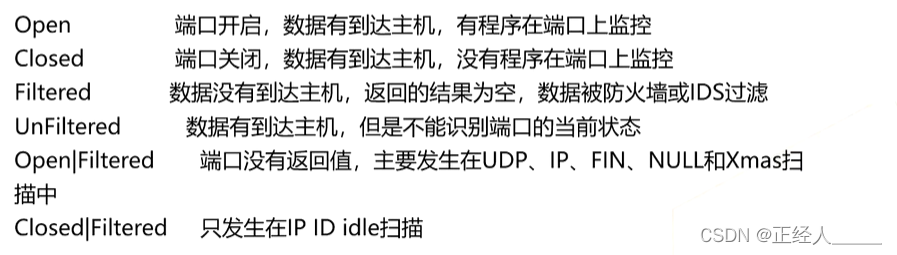

> 端口状态

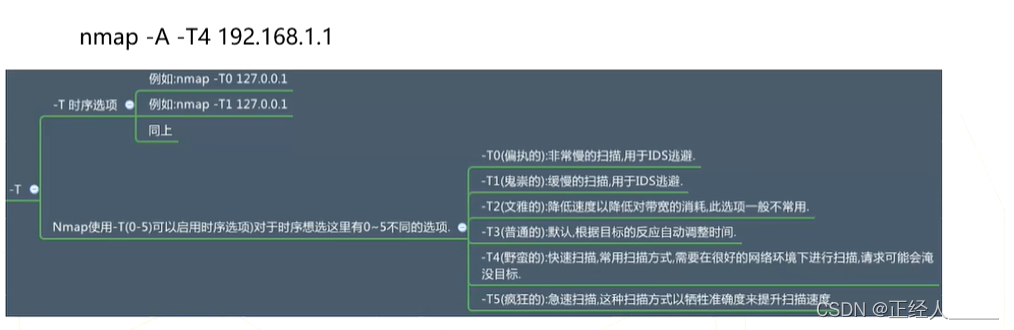

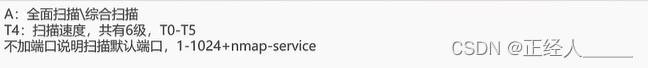

> 基础用法

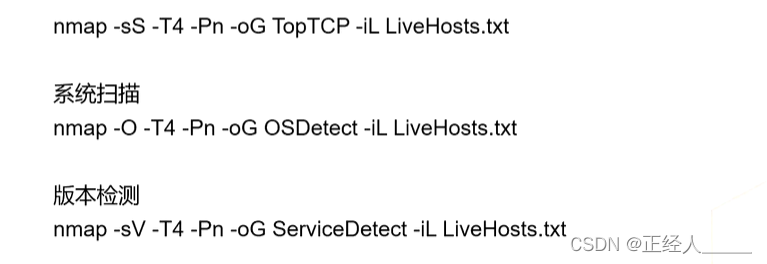

> 扫描全部端囗

- -sS:SYN扫描又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快,效率高(一个完整的TCP连接需要3次握手,而-sS选项不需要3次握手)

优点:Nmap发送SYN包到远程主机,但是它不会产生任何会话,目标主机几乎不会把连接记入系统日志。(防止对方判断为扫描攻击),扫描速度快,效率高在工作中使用频率最高

缺点:它需要root/administrator权限执行(管理员权限)

- -Pn:扫描之前不需要用ping命令,有些防火墙禁止ping命令。可以使用此选项进行扫描

- -iL:导入需要扫描的列表

> 探测存活主机

- -sn:ping扫描,和sP相同的效果

- -v:显示详细信息(扫描过程)

- -oN/-oX/-oG:将报告写入文件,分别是正常、XML、 grepable三种格式

> 扫描常用端口及服务信息

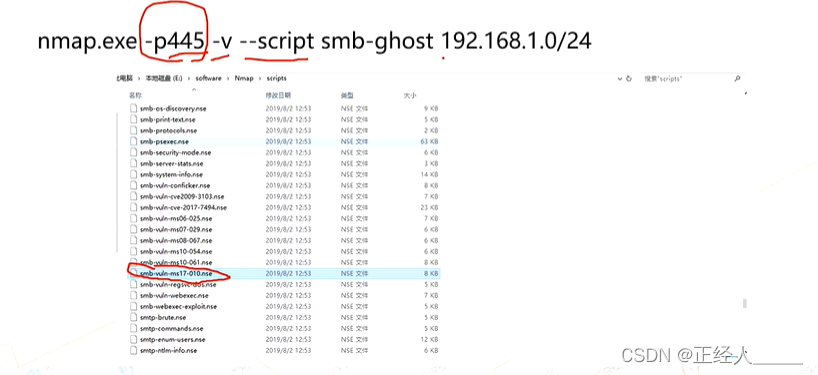

> nmap 漏洞扫描

03 其他信息收集

> 历史漏洞信息

乌云(WooYun.org)历史漏洞查询---http://WY.ZONE.CI

Exploit Database - Exploits for Penetration Testers, Researchers, and Ethical Hackers

![]()

虽然乌云关了但是镜像上面还有大量企业洞信息此外 CNVD seebua等平台也能查找一些企业历史漏洞信息

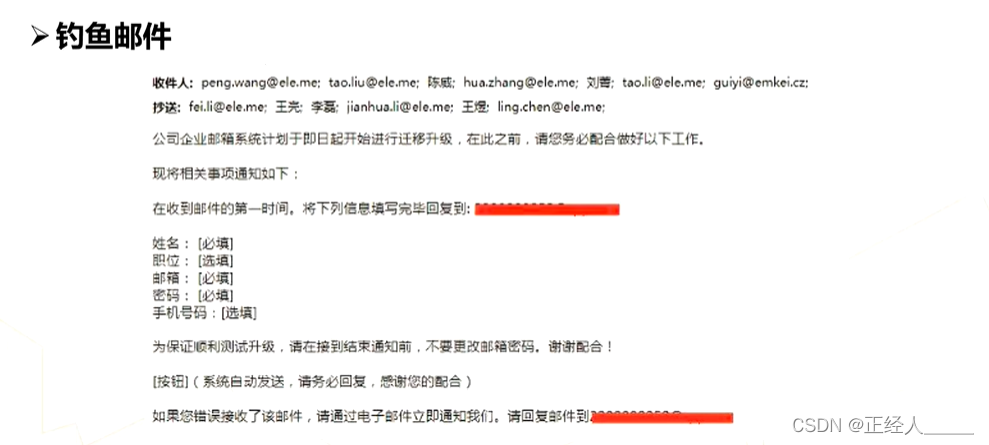

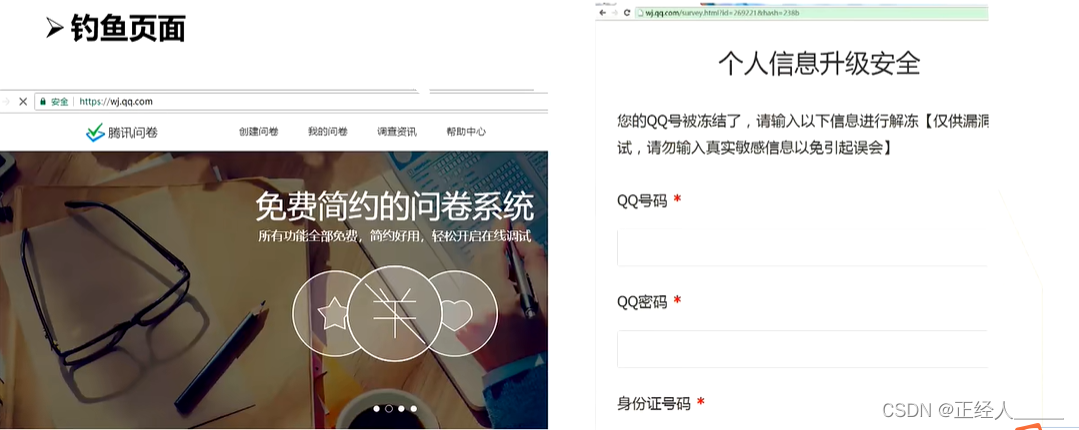

其他信息收集 一 社会工程学(国内的社工库都被打掉了,了解即可)