- 1不知道怎样计算权重?告诉你8种确定权重方法_根据排名如何计算权重

- 2很文雅,很不错的句子分享 _文雅总结句子

- 3流式数据湖存储技术,Apache Paimon是什么?

- 4四、Flink使用广播状态和定时器实现word_join_count有效时间1分钟_flink 定时器

- 5【论文阅读笔记】BTS-ST: Swin transformer network for segmentation and classification of multimodality breast

- 6龙格库塔求解车辆振动模型_多自由度振动系统的龙格库塔法

- 7概念解析 | 威胁建模与DREAD评估:构建安全的系统防线_基于dread模型的风险分析:

- 8Java开发-防止重复提交解决办法_java添加车辆数据防止重复提交

- 9Linux软件安装

- 10JVM CMS垃圾收集器简聊

常见十大漏洞总结(原理、危害、防御)

赞

踩

弱口令

产生原因

与个人习惯和安全意识相关,为了避免忘记密码,使用一个非常容易记住 的密码,或者是直接采用系统的默认密码等。

危害

通过弱口令,攻击者可以进入后台修改资料,进入金融系统盗取钱财,进入OA系统可以获取企业内部资料,进入监控系统可以进行实时监控等等。

防御

设置密码通常遵循以下原则:

(1)不使用空口令或系统缺省的口令,为典型的弱口令;

(2)口令长度不小于8 个字符;

(3)口令不应该为连续的某个字符(例如:AAAAAAAA)或重复某些字符的组合(例如:tzf.tzf.)。

(4)口令应该为以下四类字符的组合:大写字母(A-Z)、小写字母(a-z)、数字(0-9)和特殊字符。

每类字符至少包含一个。如果某类字符只 包含一个,那么该字符不应为首字符或尾字符。

(5)口令中不应包含特殊内容;

如本人、父母、子女和配偶的姓名和出生日期、纪念日期、登录名、E-mail 地址等等与本人有关 的信息,以及字典中的单词。

(6)口令不应该为用数字或符号代替某些字母的单词。

(7)口令应该易记且可以快速输入,防止他人从你身后看到你的输入。

(8)至少90 天内更换一次口令,防止未被发现的入侵者继续使用该口令。

SQL注入

产生原因

当Web应用向后台数据库传递SQL语句进行数据库操作时。如果对用户输入的参数没有经过严格的过滤处理,那么攻击者就可以构造特殊的SQL语句,直接输入数据库引擎执行,获取或 修改数据库中的数据。

本质

把用户输入的数据当做代码来执行,违背了 “数据与代码分离”的原则。

SQL注入的两个关键点:

1、用户能控制输入的内容;

2、Web应用把用户输入的内容带入到数据库中执行;

危害

盗取网站的敏感信息

绕过网站后台认证

后台登陆语句:

SELECT*FROMadminWHEREUsername='user'andPassword='pass'

万能密码:‘or‘1’=‘1’#

借助SQL注入漏洞提权获取系统权限

读取文件信

防御

1、采用sql语句预编译和绑定变量 #{name}

其原因就是:采用了PrepareStatement,就会将SQL语句:“select id,name from user where id=?”预先编译好,也就是SQL引擎会预先进行语法分析,产生语法树,生成执行计划,也就是说,后面你输入的参数,无论你输入的是什么,都不会影响该SQL语句的语法结构了。因为语法分析已经完成了,而语法分析主要是分析SQL命令,比如:select、from、where、and、or、order by等等。

所以即使你后面输入了这些SQL命令,也不会被当成SQL命令来执行了,因为这些SQL命令的执行,必须先通过语法分析,生成执行计划,既然语法分析已经完成,已经预编译过了,那么后面输入的参数,是绝对不可能作为SQL命令来执行的,只会被当成字符串字面值参数。

2、使用正则表达式过滤传入的参数

3、过滤字符串,如insert、select、update、and、or等

文件包含

产生原因

文件包含:开发人员将可重复使用的内容写到单个文件中,使用时直接调用此文件

文件包含漏洞:开发人员希望代码更加灵活,有时会将包含的文件设置为变量,用来动态调用,由于这种灵活性,可能导致攻击者调用恶意文件,造成文件包含漏洞.

危害

敏感信息泄露

获取webshell

任意命令执行

相关函数

文件包含相关函数

常见绕过技巧

• URL编码

• 特殊字符

• %00截断

• 长目录截断

• 伪协议

伪协议

防御

• 设置白名单

• 过滤危险字符

• 关闭危险配置

• 限制文件包含的路径,比如只能包含某个目录内的

• 严格判断包含中的的参数是否外部可控,尽量不要使用动态包含

文件上传

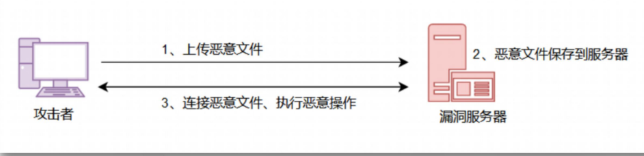

原理

在文件上传的功能处,若服务端未对上传的文件进行严格验证和过滤,导致攻击者上传恶意的脚本文件时,就有可能获取执行服务端命令的能力,称为文件上传漏洞

文件上传

成因

• 服务器的错误配置

• 开源编码器漏洞

• 本地上传上限制不严格被绕过

• 服务器端过滤不严格被绕过

危害

• 上传恶意文件

• getshell

• 控制服务器

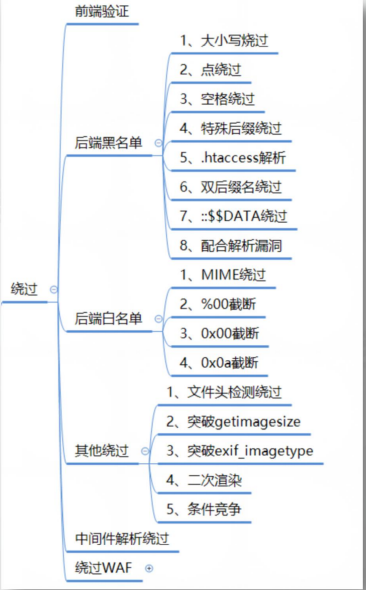

绕过方式

绕过方式

防御

• 白名单判断文件后缀是否合法

• 文件上传的目录设置为不可执行

• 判断文件类型

• 使用随机数改写文件名和文件路径

• 单独设置文件服务器的域名

• 使用安全设备防御

XSS(跨站脚本攻击)

原理

XSS(Cross Site Scripting):跨站脚本攻击,为了不和层叠样式表(Cascading Style Sheets)的缩写CSS混合,所以改名为XSS

XSS原理:攻击者在网页中嵌入客户端脚本(通常是JavaScript的恶意脚本),当用户使用浏览器加载被嵌入恶意代码的网页时,恶意脚本代码就会在用户的浏览器执行,造成跨站脚本的攻击

危害

• 盗取Cookie

• 网络钓鱼

• 植马挖矿

• 刷流量

• 劫持后台

• 篡改页面

• 内网扫描

• 制造蠕虫等

防御

• 对用户的输入进行合理验证

• 对特殊字符(如 <、>、 ’ 、 ”等)以及<script>、javascript 等字符进行过滤

• 根据数据位置设置恰当的输出编码

• 根据数据将要置于 HTML 上下文中的不同位置(HTML 标签、HTML 属性、JavaScript 脚本、CSS、URL),对所有不可信数据进行恰当的输出编码;

• 设置HttpOnly属性

• 避免攻击者利用XSS漏洞进行Cookie劫持攻击

CSRF(跨站请求伪造 )

原理

CSRF(Cross-Site Request Forgery),中文名称:跨站请求伪造

原理:攻击者利用目标用户的身份,执行某些非法的操作

跨站点的请求:请求的来源可以是非本站

请求是伪造的:请求的发出不是用户的本意

危害

• 篡改目标站点上的用户数据

• 盗取用户隐私数据

• 作为其他攻击的辅助攻击手法

• 传播 CSRF 蠕虫

防御

1、检查HTTP Referer是否是同域

2、限制Session Cookie的生命周期,减少被攻击的概率

3、使用验证码

4、使用一次性token

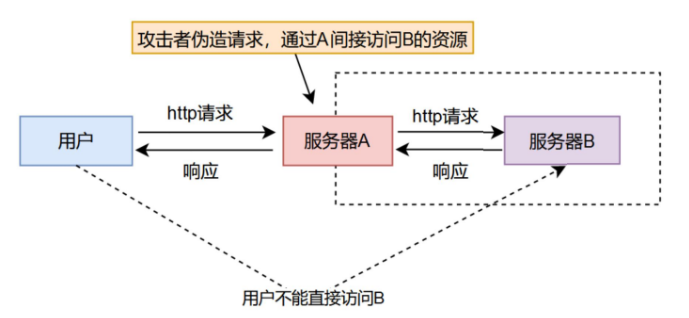

SSRF(服务器端请求伪造)

原理

SSRF(Server-Side Request Forgery):服务器端请求伪造,该漏洞通常由攻击者构造的请求传递给服务端,服务器端对传回的请求未作特殊处理直接执行而造成的。

SSRF

危害

• 扫描内网(主机、端口)

• 向内部任意主机的任意端口发送精心构造的payload

• 攻击内网的Web应用

• 读取任意文件

• 拒绝服务攻击

防御

• 统一错误信息,避免用户根据错误信息来判断远程服务器的端口状态

• 限制请求的端口为http的常用端口,比如:80、443、8080等

• 禁用不需要的协议,仅允许http和https

• 根据请求需求,可以将特定域名加入白名单,拒绝白名单之外的请求

• 后台代码对请求来源进行验证

XXE(XML外部实体注入)

原理

XXE漏洞全称为 XML External Entity Injection,即XML外部实体注入

XXE漏洞发生在应用程序解析XML输入时,没有禁止外部实体的加载, 导致用户可以控制外部的加载文件,造成XXE漏洞。

危害

• 任意文件读取

• 内网端口探测

• 拒绝服务攻击

• 钓鱼

防御

一、使用开发语言提供的禁用外部实体的方法

1.PHP:

libxml_disable_entity_loader(true);

2.JAVA:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance(); dbf.setExpandEntityReferences(false);

3.Python:

from lxml import etree xmlData = etree.parse(xmlSource,etree.XMLParser(resolve_entities=False))

二、过滤用户提交的XML数据

过滤关键词:

<!DOCTYPE、<!ENTITY SYSTEM、PUBLIC

RCE

RCE(Remot Command/Code Execute),远程命令/代码执行

远程命令执行:用户可以控制系统命令执行函数的参数,也称命令注入

远程代码执行:用户输入的参数可以作为代码执行,也称代码注入

命令执行可以看作是一种特殊的代码执行,代码执行相对会更加灵活

远程代码执行漏洞

原理

代码执行(注入)漏洞:在web方面是指应用程序过滤不严,用户可以通过请求将代码注入到应用中由服务器执行,导致一系列不可控的后果。

危害--PHP为例

• 执行PHP代码

获取服务器内容或相关信息;

• 让网站写shell

利用执行PHP代码功能,往服务器中写入Shell脚本

• 控制服务器

利用Shell脚本,上传大马,甚至控制服务器

• 直接获取shell

• 获取当前文件的绝对路径

print__FILE__

• 读取服务器文件

file_get_contents('C:\Windows\System32\drivers\etc\hosts')

• 在服务器写文件

file_put_contents(文件名,内容)

漏洞查找方法

• 代码审计

最主要的方式,借助代码审计工具,非常方便的审计出此类漏洞

• 已知的CMS漏洞

已知的CMS,有很多每年都会爆出来很多此类的漏洞

• 页面传参查找

针对页面有传参的地方,重点关注传入恶意代码尝试,概率相对较

防御方式(PHP)

• 尽量不要使用eval、assert等危险函数

• 如果使用危险函数的话,一定要对输入内容进行严格的过滤

• preg_replace 放弃使用/e修饰符

• 在php配置文件中禁用危险函数:disable_functions

远程命令执行漏洞

原理

应用程序中有时会调用一些系统命令函数,比如php中使用system、exec、shell_exec等 函数可以执行系统命令,当攻击者可以控制这些函数中的参数时,就可以将恶意命令拼接 到正常命令中,从而造成命令执行攻击。

命令执行漏洞,属于高危漏洞之一,也可以算是一种特殊的代码执行

命令注入漏洞产生原因有两点

1、用户可以控制输入的内容

2、用户输入的内容被当作命令执行

防御方式

尽量不要使用命令执行函数

客户端提交的变量在进入执行命令函数方法之前,一定要做好过 滤,对敏感字符进行转义

在使用动态函数之前,确保使用的函数是指定的函数之一

对PHP语言来说,不能完全控制的危险函数最好不要使用

反序列化漏洞

原理

原因是程序没有对用户输入的反序列化字符串进行检测,导致反序列化过程可以被恶意控制,进而造成代码执行、getshell等一系列安全问题。

反序列化

危害

• 不安全的反序列化,主要造成的危害是远程代码执行

• 如果无法远程代码执行,也可能导致权限提升、任意文件读取、拒绝服务攻击等

防御方式

• 应该尽量避免用户输入反序列化的参数

• 如果确实需要对不受信任的数据源进行反序列化,需要确保数据未被篡改,比如使用数字签名来检查数据的完整性

• 严格控制反序列化相关函数的参数,坚持用户所输入的信息都是不可靠的原则

• 对于反序列化后的变量内容进行检查,以确定内容没有被污染

• 做好代码审计相关工作,提高开发人员的安全意识